EC2のキーペアをCLIで安全な場所へ保存してみました

はじめに

こんにちは!

アノテーション界の福山雅治、香園紳瑛(かぞの しんえい)です!

EC2を利用してインスタンスを作成する際に、セキュリティとアクセス管理のために重要な「キーペア」の保管方法についてお話ししていきます。

キーペアとは

キーペアは、インスタンスへのSSH接続をセキュアに行うことができるものです。

公開鍵と秘密鍵の組み合わせにより、セキュアな認証と暗号化を実現する重要な仕組みになっています。

環境情報

Macのターミナル(zsh)の手順になりますので、私の環境情報を記載しておきます。

mac OS Sonoma 14.6.1

zsh 5.9 (x86_64-apple-darwin23.0)

ハンズオン

Step1.キーペアの作成

キーペアの作成を行います。

キーペアはインスタンスの起動と共に生成されるので、インスタンスの作成も必須になります。

※インスタンスの設定はお好みで設定してください。

- AWS Management ConsoleからEC2を検索して、インスタンスを起動ボタンを押します。

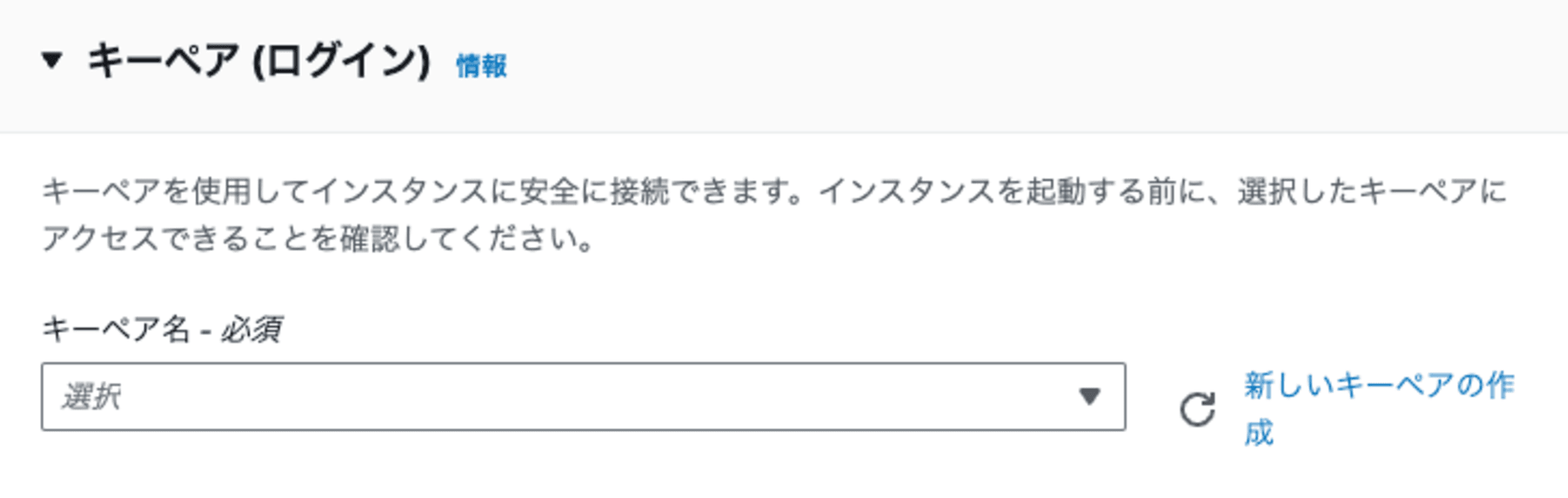

- キーペアの欄から、新しいキーペアの作成を押します。

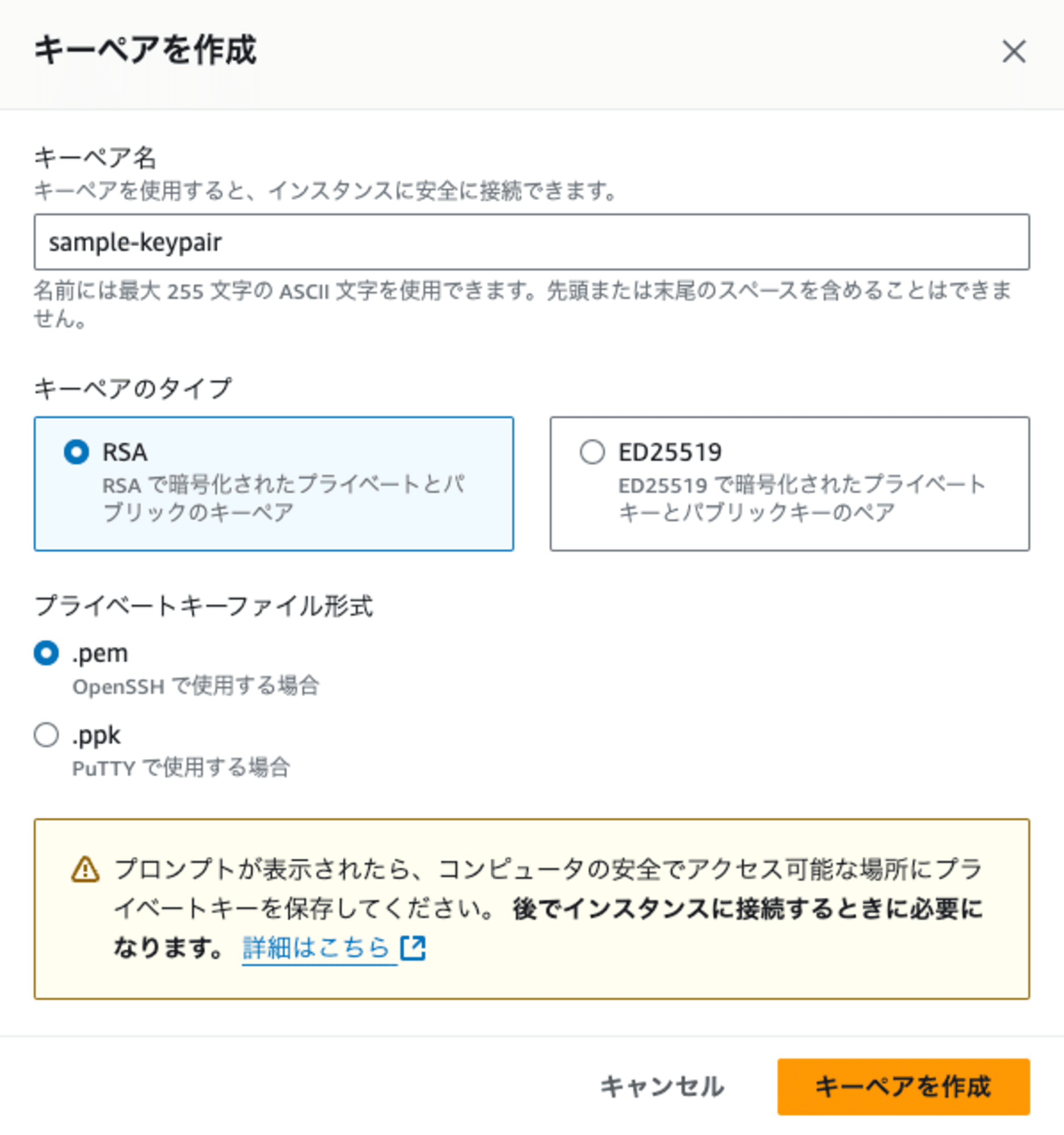

- キーペア名を入力して、キーペアを作成を押します。

Step2.キーペアを安全な場所へ保存

CLIを使って操作していきます。

Step1でダウンロードディレクトリにキーペアが保存されていると思います。

それを.sshディレクトリに移す作業です。

- ホームディレクトリに移動

cd ~

- .sshディレクトリの作成

mkdir .ssh

以下のエラーが出た場合はすでに.sshディレクトリが存在しているため無視でOK

mkdir: cannot create directory ‘.ssh’: File exists

- ダウンロードフォルダに移動

cd ~/Downloads

- キーファイルの権限を設定(キーファイルのアクセス許可→所有者に読み取り権限のみ)

chmod 400 sample-keypair.pem

権限設定できたかを確認するために.sshディレクトリへ移動

cd ~/.ssh

確認

ls -al

以下の出力が出ていればOK

-r--------@ 1 kazono.shinei staff 1678 10 3 10:36 sample-keypair.pem

- キーファイルを.sshディレクトリへ移動

mv sample-keypair.pem ~/.ssh/

- .sshディレクトリへ移動できているか確認

ls ~/.ssh/

以下の出力が出ていればOK

sample-keypair.pem

補足

Finderで.sshディレクトリを確認する方法

Finderを開いて、キーボードショートカット Command + Shift + . で隠しファイルやディレクトリを表示&非表示の切り替えができます。

キーペアの利用方法

移動したキーファイルを使用して、SSH経由でEC2インスタンスに接続できます。

ssh -i ~/.ssh/sample-keypair.pem ec2-user@<EC2インスタンスのパブリックIP>

感想

私はAWS Management Consoleでハンズオンしている時、キーペアはダウンロードディレクトリで管理していました。笑

まだ勉強中だったので良かったですが、これからはこの方法で保存していきたいと思います。

私のブログが参考になれば幸いです。

ありがとうございました!

また会いましょーう!

アノテーション株式会社について

アノテーション株式会社はクラスメソッドグループのオペレーション専門特化企業です。サポート・運用・開発保守・情シス・バックオフィスの専門チームが、最新 IT テクノロジー、高い技術力、蓄積されたノウハウをフル活用し、お客様の課題解決を行っています。当社は様々な職種でメンバーを募集しています。「オペレーション・エクセレンス」と「らしく働く、らしく生きる」を共に実現するカルチャー・しくみ・働き方にご興味がある方は、アノテーション株式会社 採用サイトをぜひご覧ください。