CCoE実践者コミュニティ関西 #7にて「Amazon Bedrock クロスリージョン 推論とリージョン制限について」というタイトルで登壇しました!

こんにちは、クラウド事業本部 コンサルティング部の荒平(@eiraces)です。

CCoE実践者コミュニティ関西 #7にて、「Amazon Bedrock クロスリージョン推論とリージョン制限について」というタイトルで登壇しましたので資料を公開します。

資料

補足

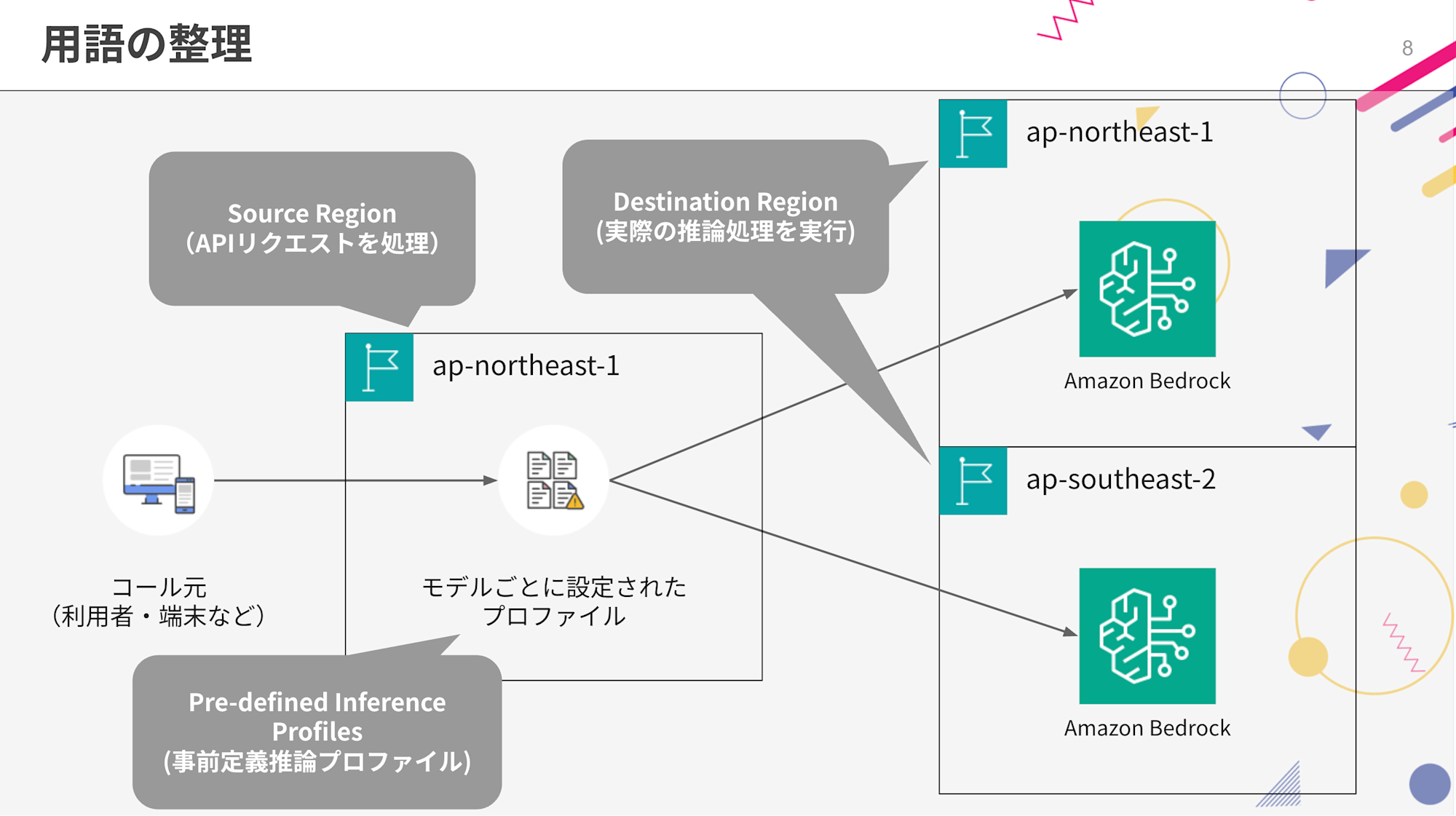

「用語の整理」スライドで口頭整理したのですが、今回対象としたクロスリージョンプロファイルは事前定義型の話で、アプリケーション推論プロファイルは対象外としています。

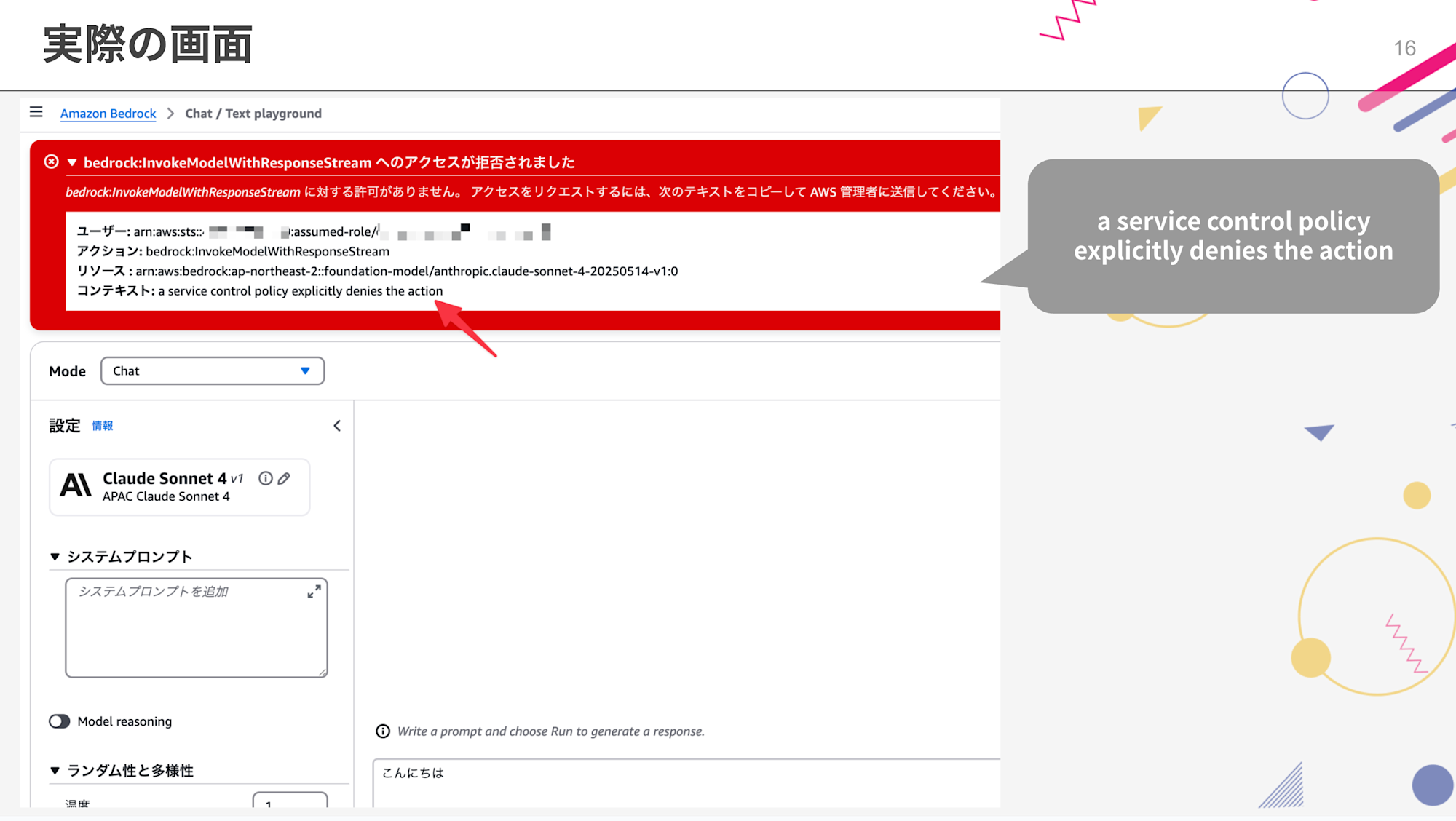

SCP環境下ではこのクロスリージョン推論を実行する際にアクセスが拒否されてしまいます。

これに対する対応策を5つ紹介しました。

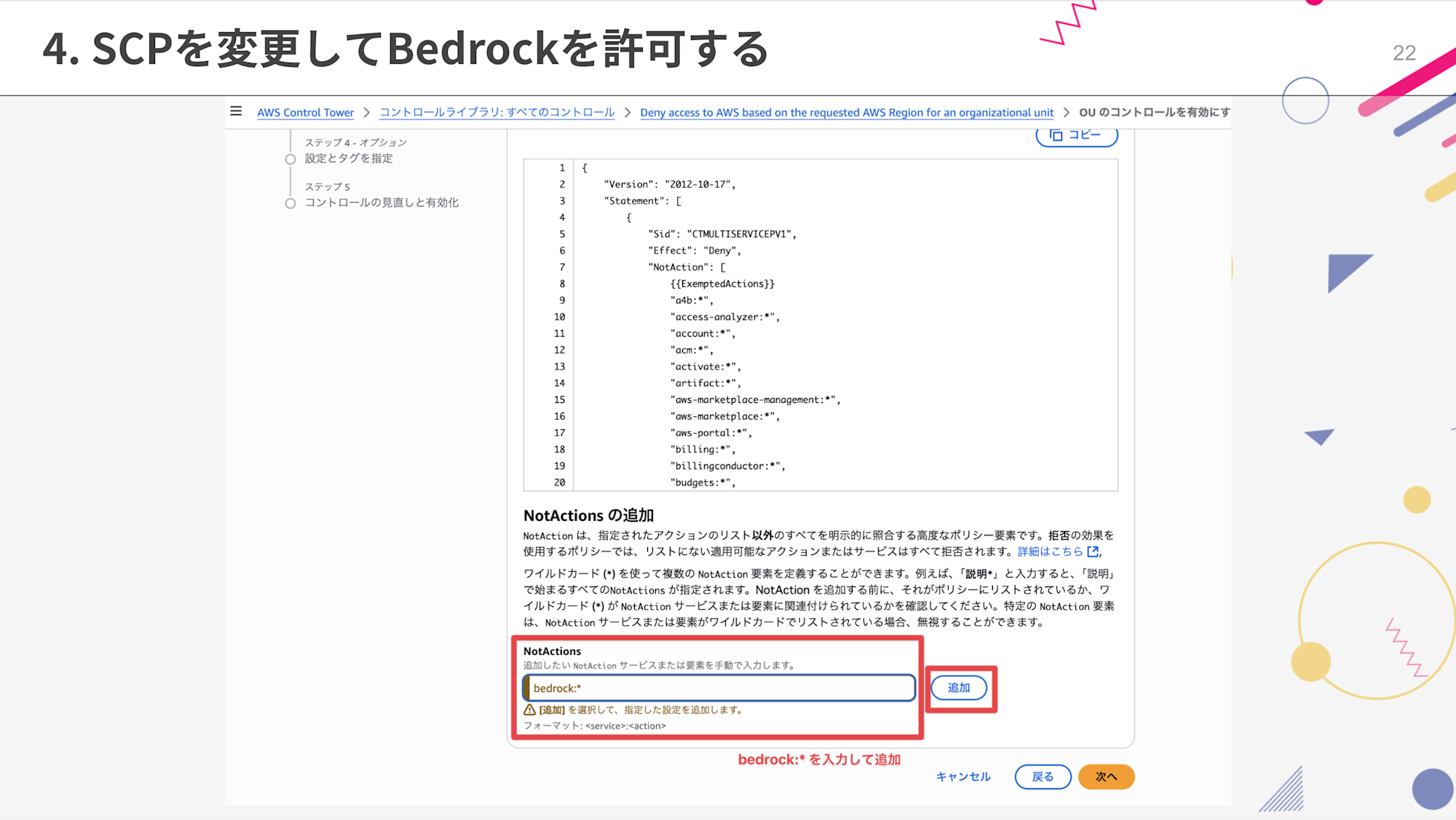

特に取りうる対応策としては、ControlTower管理の場合、NotActionsに bedrock:* 追加することと、

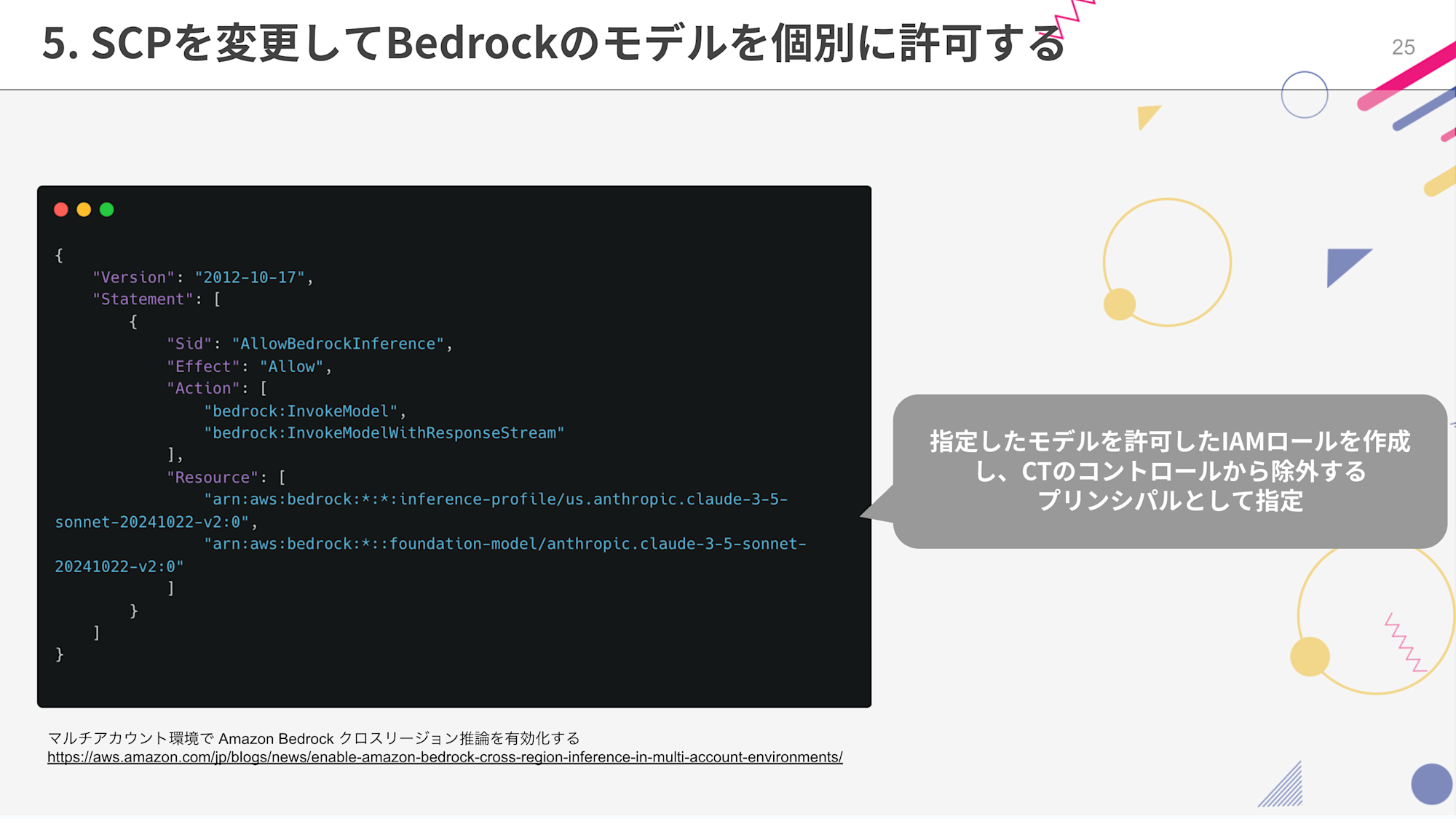

Bedrockのモデルを個別に許可する方法です。

後者はAWS Blogsにも記載があり安心感がある手法ですが、モデルが追加されるごとに作業する必要があり運用上の負担がありそうです。(とてもセキュアでよいのですが)

おわりに

初参加のCCoE実践者コミュニティですが、直近でCCoEの方に対してご支援をしていたのでそれらの知見を踏まえて登壇することにしました。

同じような悩みを持つ方も多くおられそうでした。この問題は最終的には決めの問題で、セキュリティと利便性のバランスが難しいと思います。

ひとまず、方針が決定するまでは bedrock:* のNotAction句への追加をオススメしたいと思います。

このエントリが誰かの助けになれば幸いです。

それでは、クラウド事業本部 コンサルティング部の荒平がお送りしました!