Datadog の Cloud Security Management を使ってみた

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

こんにちは。テクニカルサポートチームのShiinaです。

はじめに

複数のクラウド環境におけるセキュリティを一元的に管理したいといった課題はないでしょうか?

Datadog の Cloud Security Management は、AWS、Azure、Google Cloud などの主要クラウドサービスにおける設定ミスや脅威をリアルタイムで検知する優れたソリューションです。

AWS 環境で Cloud Security Management を使ってみましたので、本記事では包括的なセキュリティ管理ツールの主要機能と設定手順について紹介します。

Cloud Security Management とは

クラウド環境のセキュリティを監視・管理するための Datadog のセキュリティプラットフォームです。

クラウドインフラ、ホスト、コンテナ、アプリケーションのセキュリティリスクを可視化し、脆弱性や設定ミスを検出・修正することができます。

インフラストラクチャ全体にわたってリアルタイムの脅威検出と継続的な構成監査を行えるため、システムの状態を包括的に把握できます。

脅威のトレースや影響範囲を把握することができるため、脅威検出と調査にとても役立ちます。

Cloud Security Management のメリット

-

マルチクラウド・マルチアカウントを一元管理できる

AWS、Azure、GCPなど、異なるクラウド環境をひとつで管理することができます。

複数のアカウントも一括管理できるため、セキュリティの抜け漏れを防げます。 -

リアルタイムで脅威検知できる

最新の脅威インテリジェンスを活用し、不審なアクセス、振る舞いを検知できます。

また、IAM の権限変更や S3 の公開設定ミスも瞬時にキャッチできます。 -

コンプライアンスチェックの自動化

CIS ベンチマーク、PCI DSS、ISO 27001 などの主要なセキュリティ基準に準拠しています。

クラウド環境の健全性を常にチェックし、監査対応もスムーズに行えます。

主な機能

脆弱性管理

- クラウド環境のホスト・コンテナの脆弱性検出

- OS・パッケージのセキュリティリスク特定

- CVEデータベースとの連携による最新脅威への対応

- エージェントスキャンとエージェントレススキャンの2種類の検出方法

クラウドセキュリティポスチャー管理

- 主要クラウドプロバイダー(AWS、Azure、GCP)の設定ミス検出

アイデンティティリスク管理

- 残存する管理権限、権限昇格、権限ギャップ、広範囲にわたる影響範囲、アカウント間アクセスなどの IAM 設定の監査とセキュリティリスク評価

ランタイムセキュリティ

- 実行中システムの異常動作検出

- 不審なプロセス・ネットワークアクティビティのリアルタイム監視

コンプライアンス管理

- CIS ベンチマーク、各業界フレームワークに基づく監査

- セキュリティポリシー適用状況の可視化

- サポートしているフレームワーク[1]

検出方法

クラウド環境の脆弱性やセキュリティリスクを検出するためにエージェントスキャンとエージェントレススキャンの2つの方法を提供しています。

それぞれの違いは次の通りです。

| 項目 | エージェントスキャン | エージェントレススキャン |

|---|---|---|

| スキャン方法 | Datadog Agent がスキャン | API を使用してスキャン |

| スキャン対象 | OS、パッケージ、ランタイム環境、コンテナイメージなど | クラウドリソース(EBS、Lambdaなど) |

| スキャン頻度 | リアルタイム | 12時間間隔 |

| 運用負荷 | 各ホストにエージェントを導入・管理する必要あり | API 経由でスキャンするため、管理が容易 |

| 導入までのリードタイム | 数時間〜数週間 | 数分~数時間 |

どちらを選ぶべきか

- リアルタイムで詳細な脆弱性検出を行いたい → エージェントスキャン

- すぐに導入し、クラウドリソースのセキュリティを手軽にチェックしたい → エージェントレススキャン

セキュリティリスクを包括的に管理したい場合、両方を併用することができます。

併用した場合、エージェントレススキャンの対象からは自動的に除外されます。

エージェントスキャンによるリスクや脆弱性に対する深い洞察が得られるメリットは損なわれません。

エージェントレススキャンの設定

概要

エージェントレススキャンでは、1台の EC2(Agentless スキャナ)が Datadog Agent を用いてスキャンを行います。

Remote Configuration の仕組みを通じて Agentless スキャナとコミュニケーションを行います。

スキャン対象リソースを指定し、スキャンをスケジューリングします。

EC2 に対するスキャンはスナップショットを作成して実行し、完了後に自動削除されます。

作成リソースとコスト

エージェントレススキャンのセットアップを行うと、次のリソースが作成されます。

ネットワークリソース

- VPC

- サブネット

- ルートテーブル

- セキュリティグループ

- NAT ゲートウェイ

- VPC エンドポイント

- S3 Gateway

- Lambda Interface

- EBS Interface

コンピューティングリソース

- EC2

- インスタンス: 1台

- インスタンスタイプ: t4g.large

- EBS ストレージ: 30GiB

- AutoScalingGroup

セキュリティリソース

- Secret Manager シークレット

- IAM ロール

東京リージョンで使用した場合、1ヶ月あたり約170 USD のコストが発生する点には注意が必要です。

セットアップの前提

- AWS インテグレーションが設定済みであること

- Remote Configuration 機能を有効になっている Datadog API キーが発行されていること

- AdministratorAccess 相当の AWS 認証情報を用意していること

- Terraform がインストールされていること

セットアップ手順

-

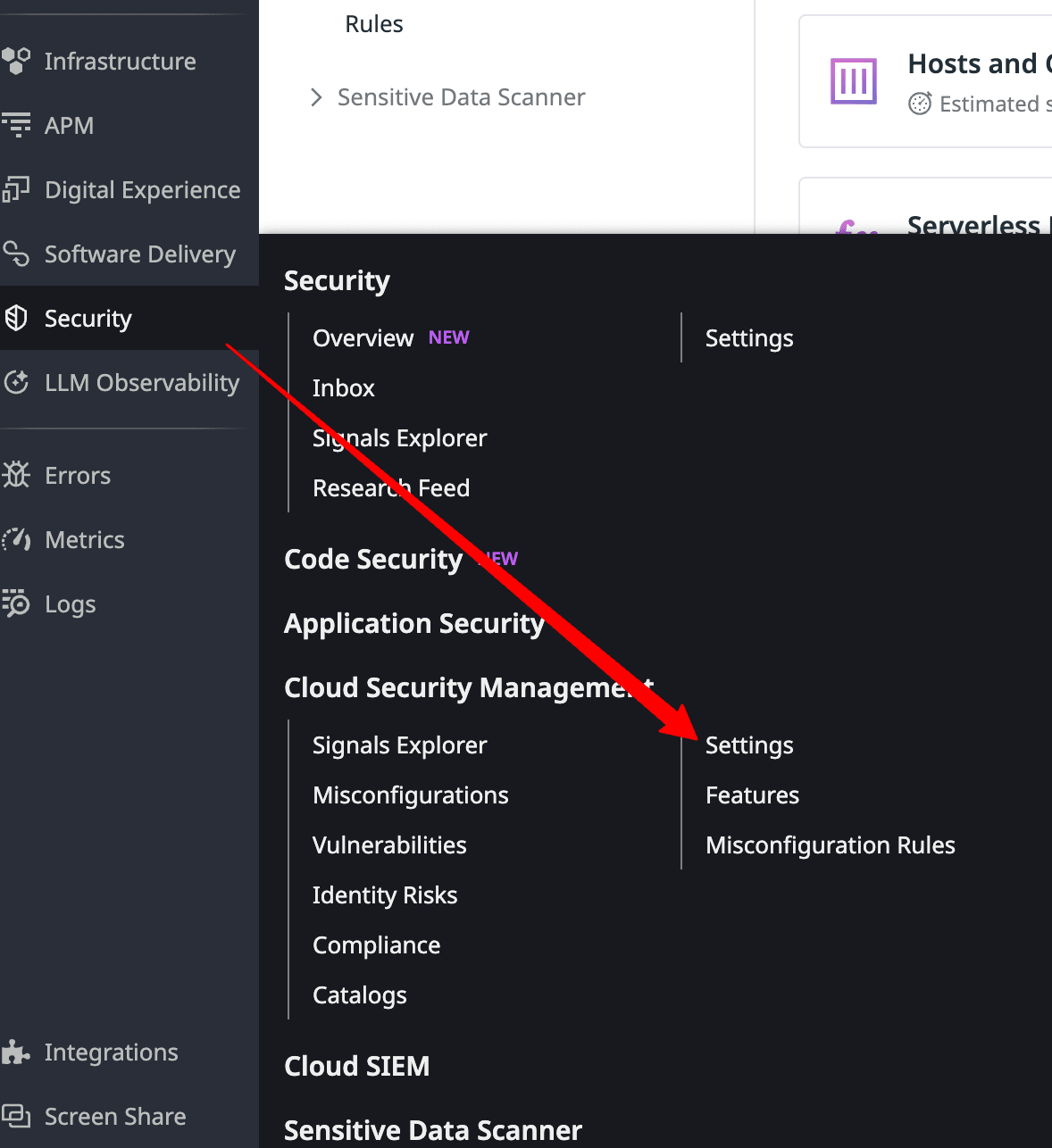

Security より Cloud Security Management の Settings を選択します。

-

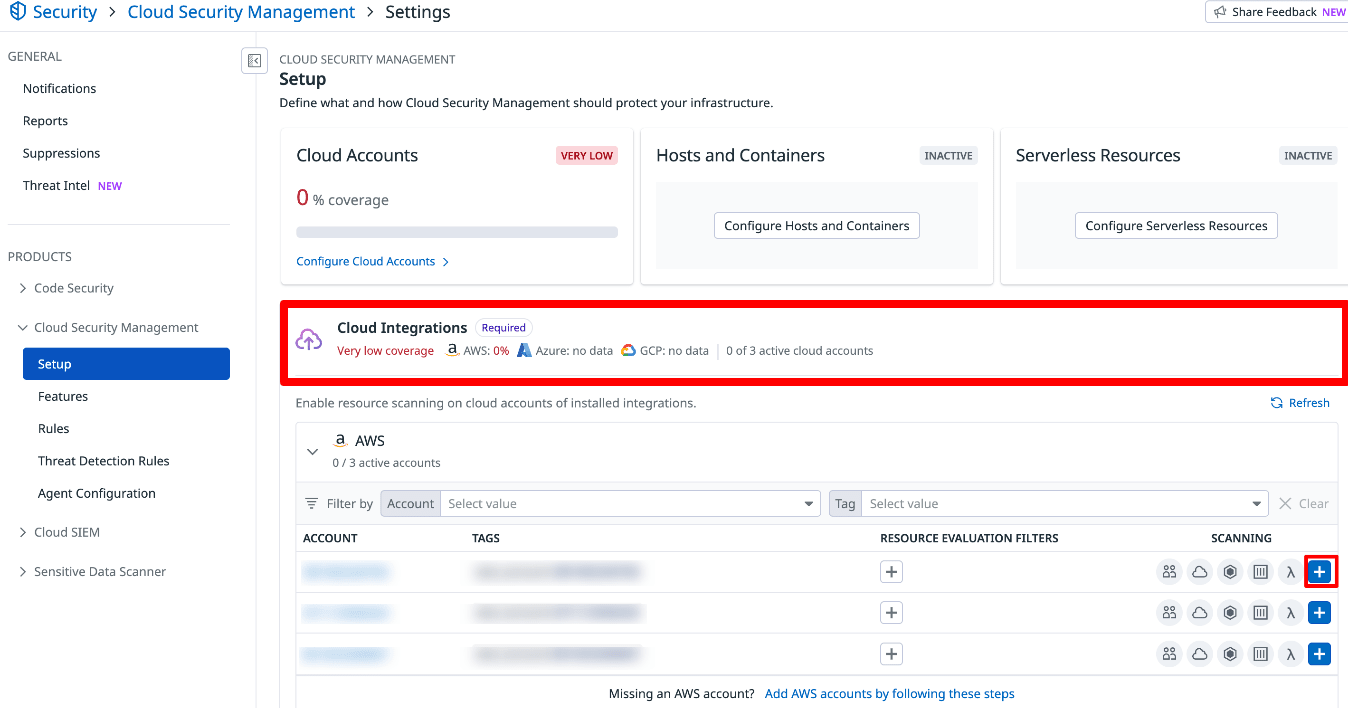

Cloud Integrations で AWS を選択します。

-

AWS インテグレーションが設定されている AWS アカウントが表示されます。

-

SCANNING の+(プラスマーク)を選択します。

-

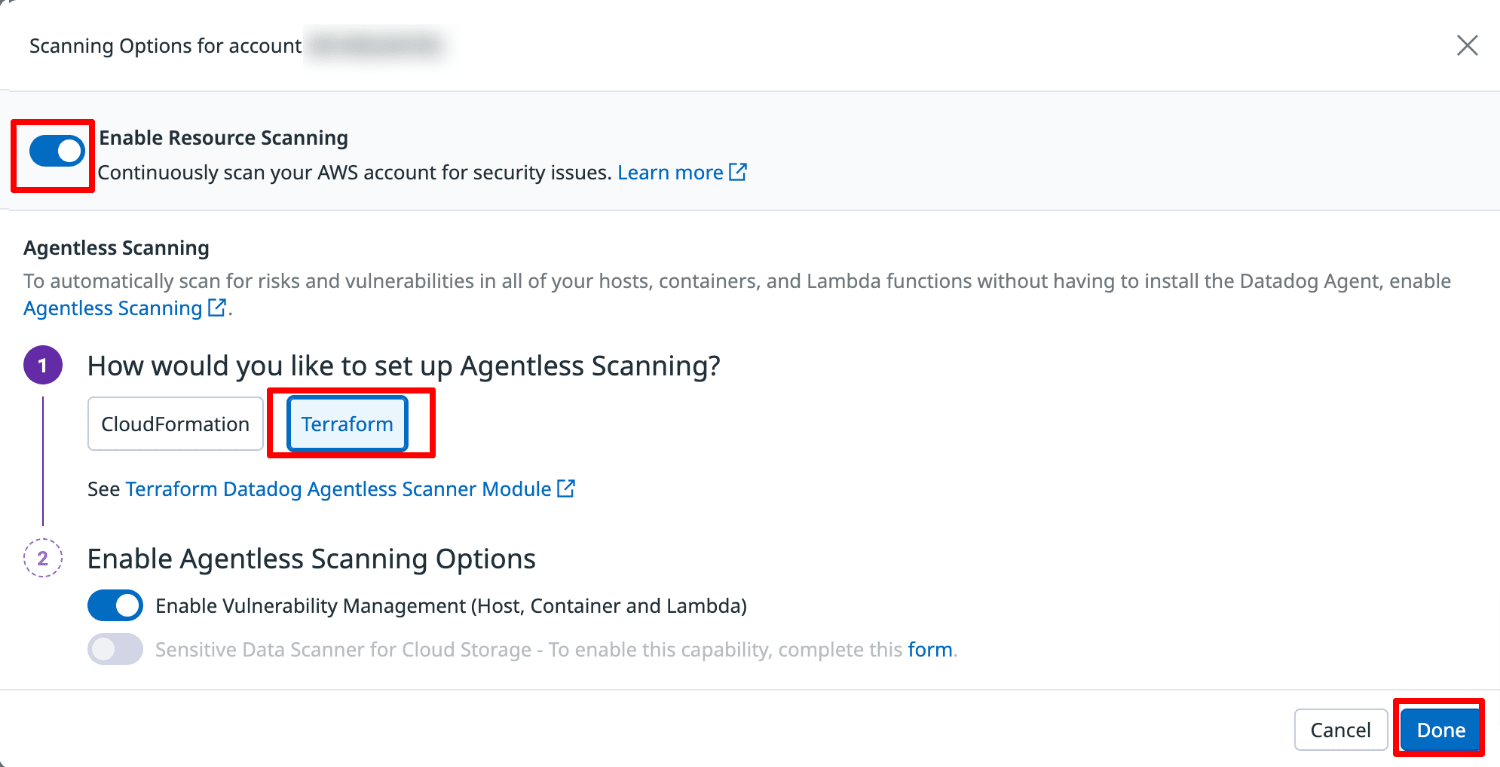

Enable Resource Scanning にチェックを入れ、Terraform を選び、Done を選択します。

-

下記 URL の手順に従い、terraform コードを記述した .tf ファイルを用意します。

https://github.com/DataDog/terraform-module-datadog-agentless-scanner/blob/main/README.md -

AWS 認証情報を設定します。

設定方法については下記 URL をご参考ください。

https://registry.terraform.io/providers/hashicorp/aws/latest/docs -

API キーを環境変数に設定し、terraform init と terraform apply を実行します。

export DD_API_KEY=xxxxxxxxxxxxxxx

terraform init

terraform apply -var="datadog-api-key=$DD_API_KEY"

- Apply complete! のメッセージが出力されたらセットアップ完了です。

エージェントスキャンの設定

概要

エージェントスキャンでは、Datadog Agent を用いてスキャンを行います。

- Linux

誤った構成、脅威、脆弱性を検出することができます。

脆弱性はパッケージマネージャの更新を識別します。 - Windows

脅威、脆弱性を検出することができます。

脆弱性はセキュリティ ナレッジ ベース (KB) の更新を識別します。

セットアップの前提

- Datadog Agent がインストールされていること

セットアップ手順(Linux)

- 下記の3つの yaml ファイルに設定パラメータを追記します。

/etc/datadog-agent/system-probe.yaml

/etc/datadog-agent/security-agent.yaml

/etc/datadog-agent/datadog.yaml

echo -e "runtime_security_config:\n enabled: true\n\n remote_configuration:\n enabled: true" | sudo tee /etc/datadog-agent/system-probe.yaml

echo -e "runtime_security_config:\n enabled: true\n\ncompliance_config:\n enabled: true\n host_benchmarks:\n enabled: true" | sudo tee /etc/datadog-agent/security-agent.yaml

echo -e "\nremote_configuration:\n enabled: true\n\nruntime_security_config:\n enabled: true\n\ncompliance_config:\n enabled: true\n host_benchmarks:\n enabled: true\n\nsbom:\n enabled: true\n\n container_image:\n enabled: true\n\n host:\n enabled: true" | sudo tee -a /etc/datadog-agent/datadog.yaml

パラメータの詳細内容は下記 URL をご参考ください。

- Datadog Agent の再起動を行います。

systemctl restart datadog-agent

セットアップ手順(Windows)

- 下記の3つの yaml ファイルに設定パラメータを追記します。

C:\ProgramData\Datadog\system-probe.yaml

C:\ProgramData\Datadog\security-agent.yaml

C:\ProgramData\Datadog\datadog.yaml

"runtime_security_config:`n enabled: true`n fim_enabled: true" | Add-Content -Path "C:\ProgramData\Datadog\system-probe.yaml" -Encoding UTF8

"runtime_security_config:`n enabled: true`n fim_enabled: true" | Add-Content -Path "C:\ProgramData\Datadog\security-agent.yaml" -Encoding UTF8

"`r`nsbom:`r`n enabled: true`r`n host:`r`n enabled: true" | Add-Content -Path "C:\ProgramData\Datadog\datadog.yaml" -Encoding UTF8

パラメータの詳細内容は下記 URL をご参考ください。

- Datadog Agent の再起動を行います。

& "$env:ProgramFiles\Datadog\Datadog Agent\bin\agent.exe" restart-service

CloudTrail ログ設定

概要

CloudTrail ログを分析することにより、アイデンティティリスク評価を最大限に活用することができます。

アクセス許可と利用されたアクセス許可の間に大きなギャップがある IAM ユーザーとロールを特定することができます。

セットアップの前提

- Datadog Forwarder Lambda 関数が作成されていること

作成方法については下記 URL をご参考ください。

https://docs.datadoghq.com/ja/logs/guide/forwarder/?tab=cloudformation - CloudTrail ログ記録を有効化されていること

- CloudTrail ログが S3 バケットに保存する証跡が作成されていること

セットアップ手順

-

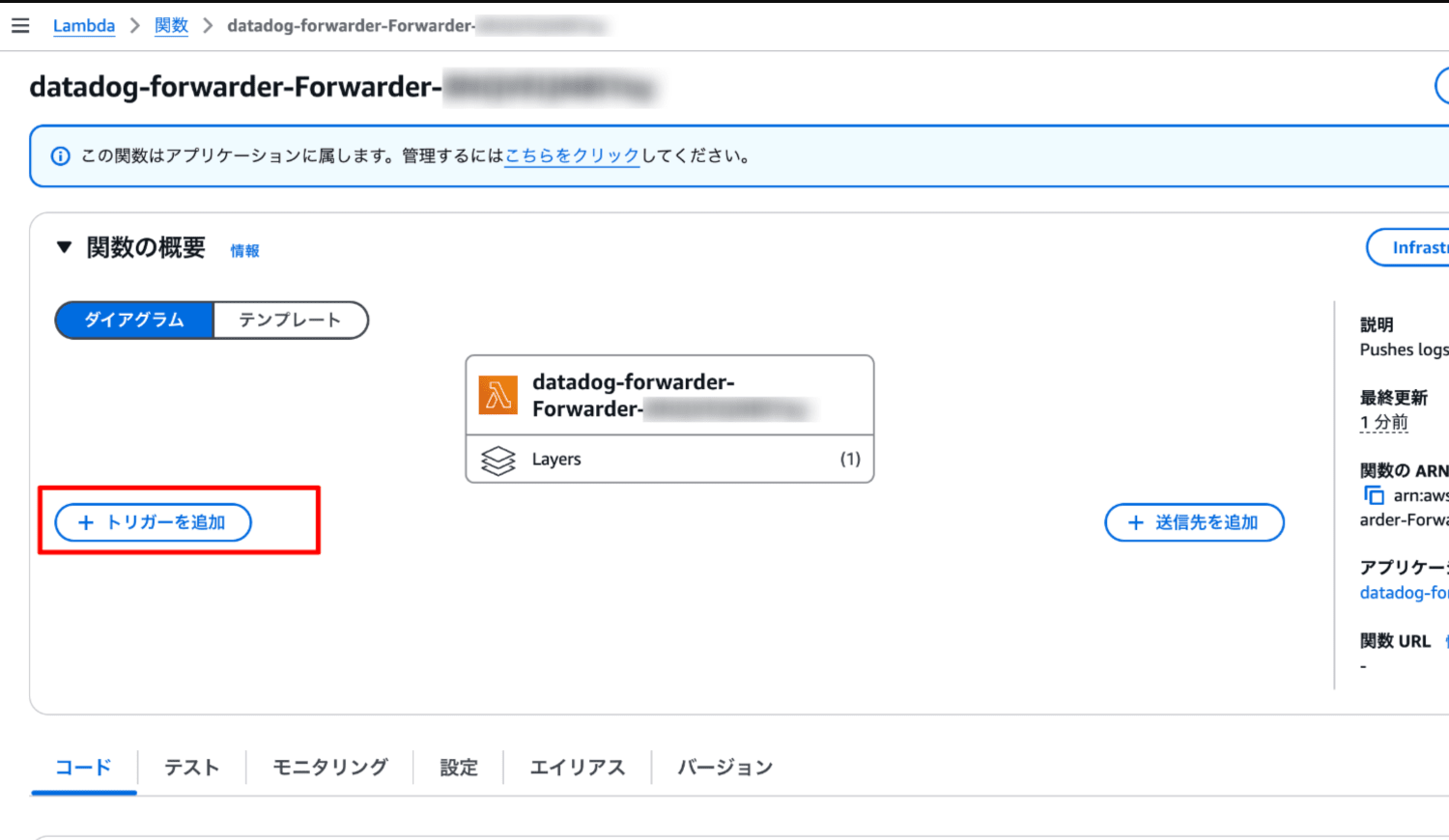

Lambda サービスを選択し、関数一覧より作成済みの Datadog Forwarder Lambda 関数を選択します。

-

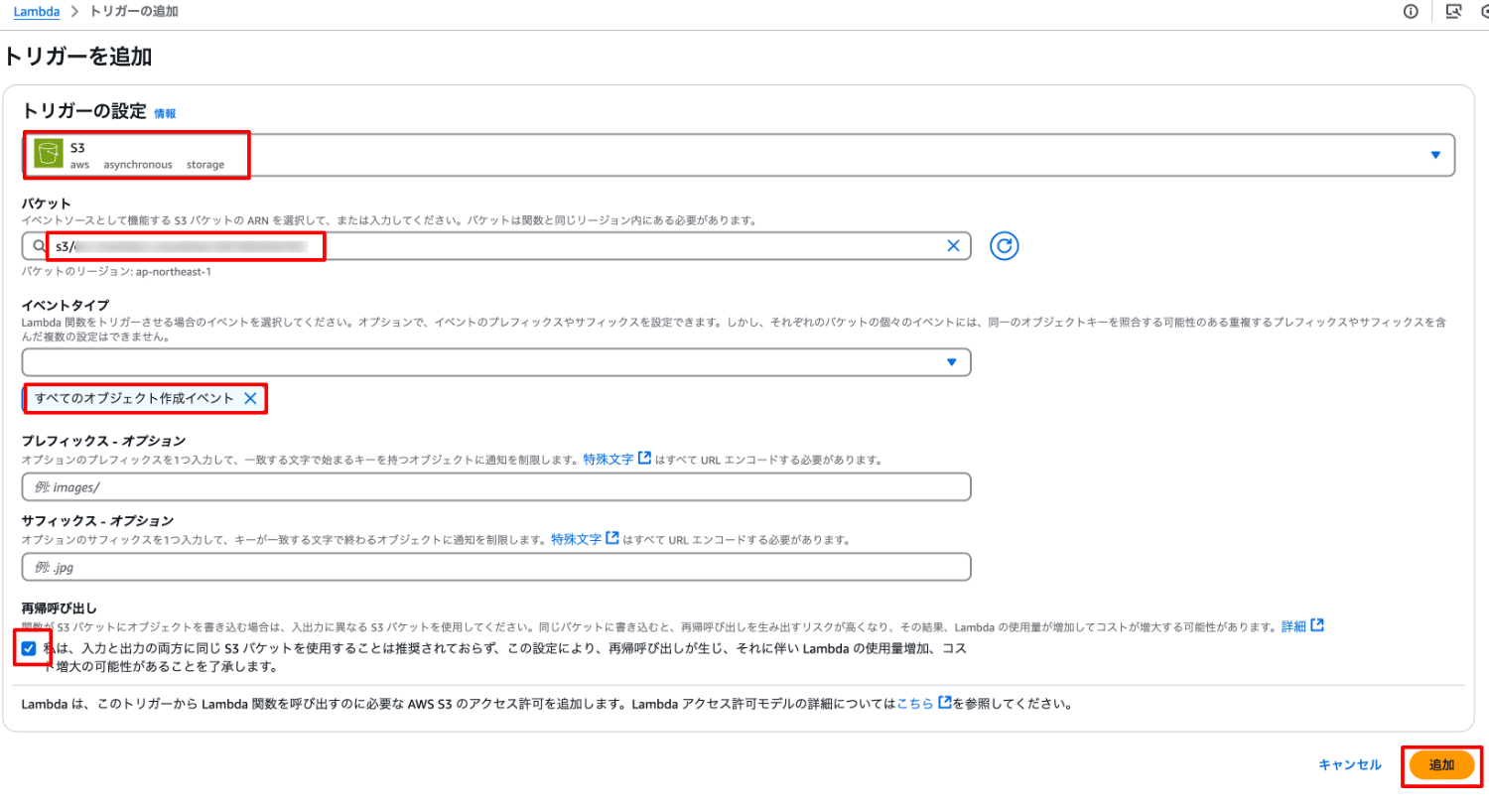

トリガーの追加を選択し、S3 を選択します。

-

次のように設定項目を入力し、追加を選択します。

バケット:CloudTrail 証跡の保存先となっている S3 バケット名

イベントタイプ:すべてのオブジェクト作成イベント

セキュリティ検出結果の確認方法

誤った構成の確認

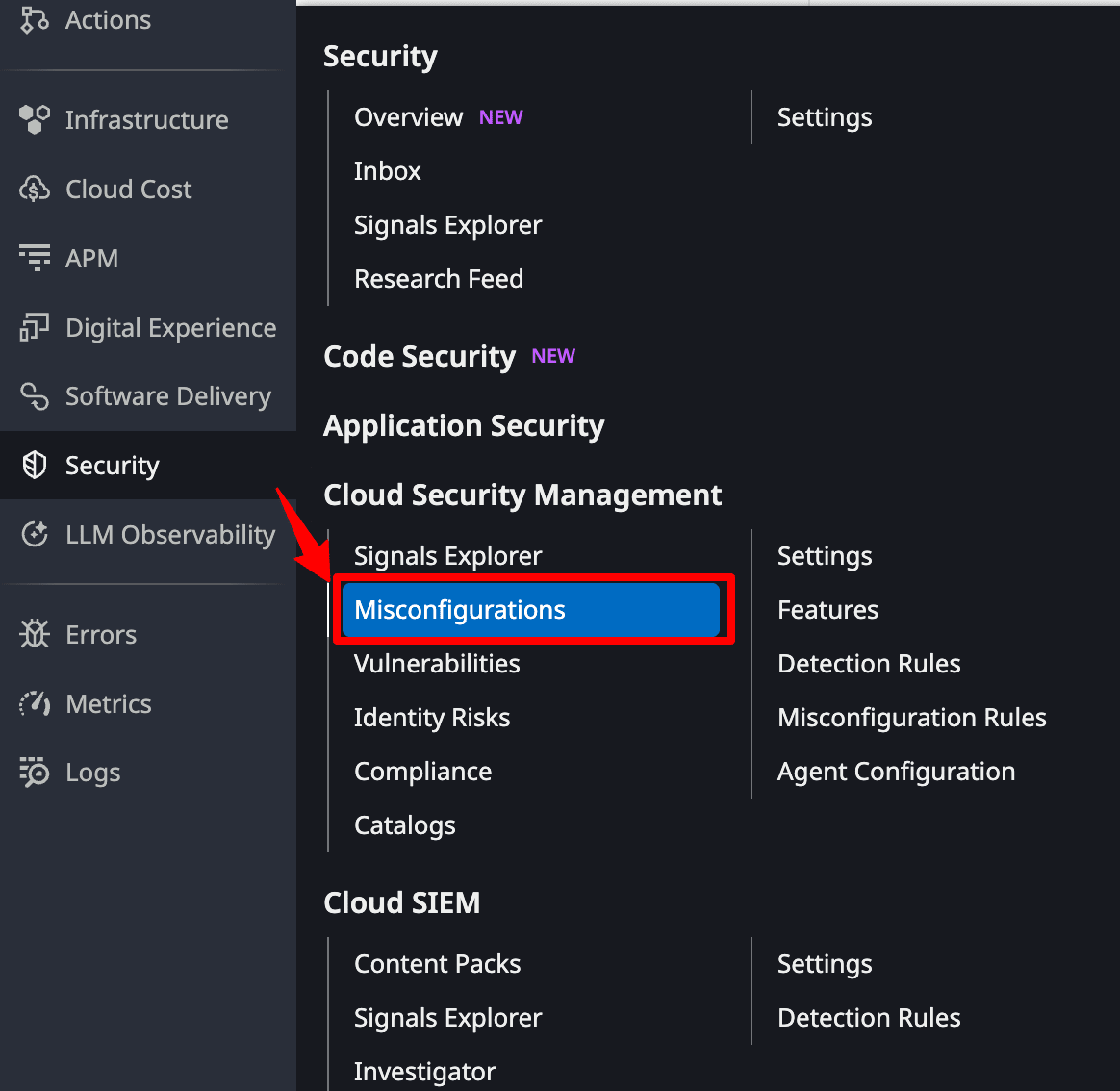

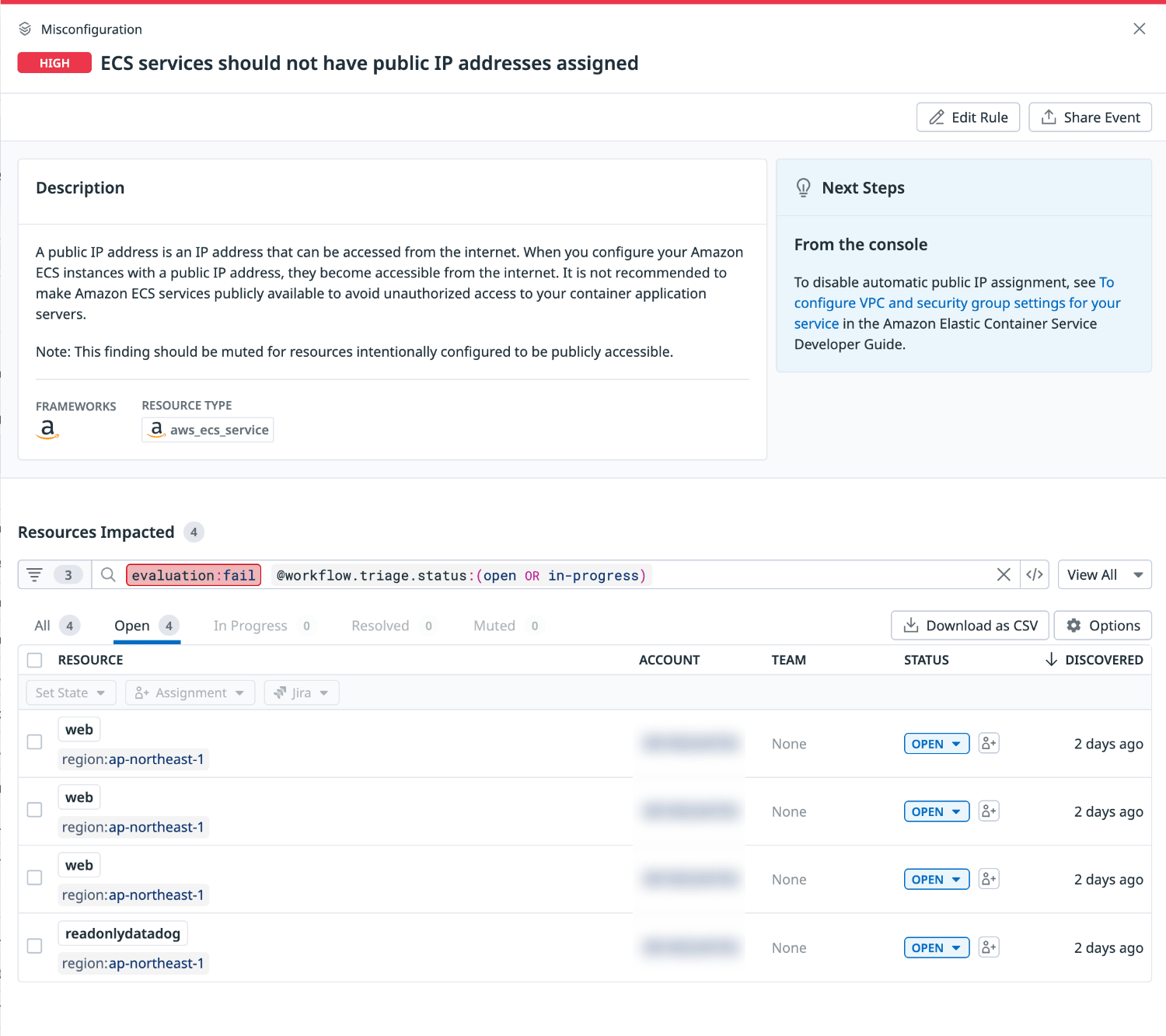

-

Security から Misconfigurations を選択します。

-

誤った構成の一覧結果が表示されます。

-

検出された構成項目を選択すると詳細を確認することができます。

詳細では主に次の情報を確認することができます。

- リスク説明

- 影響リソース

- 対処方法

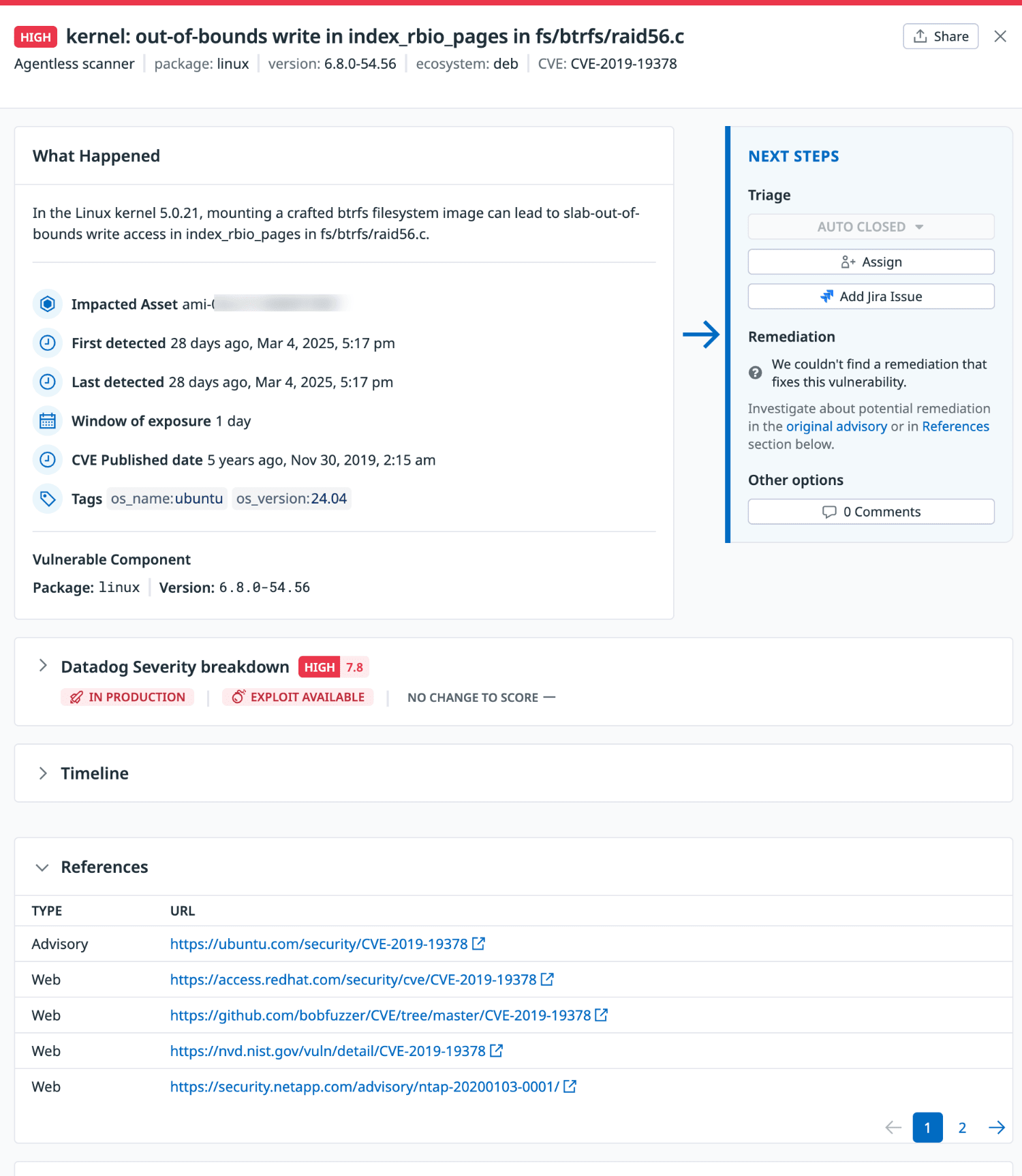

脆弱性の確認

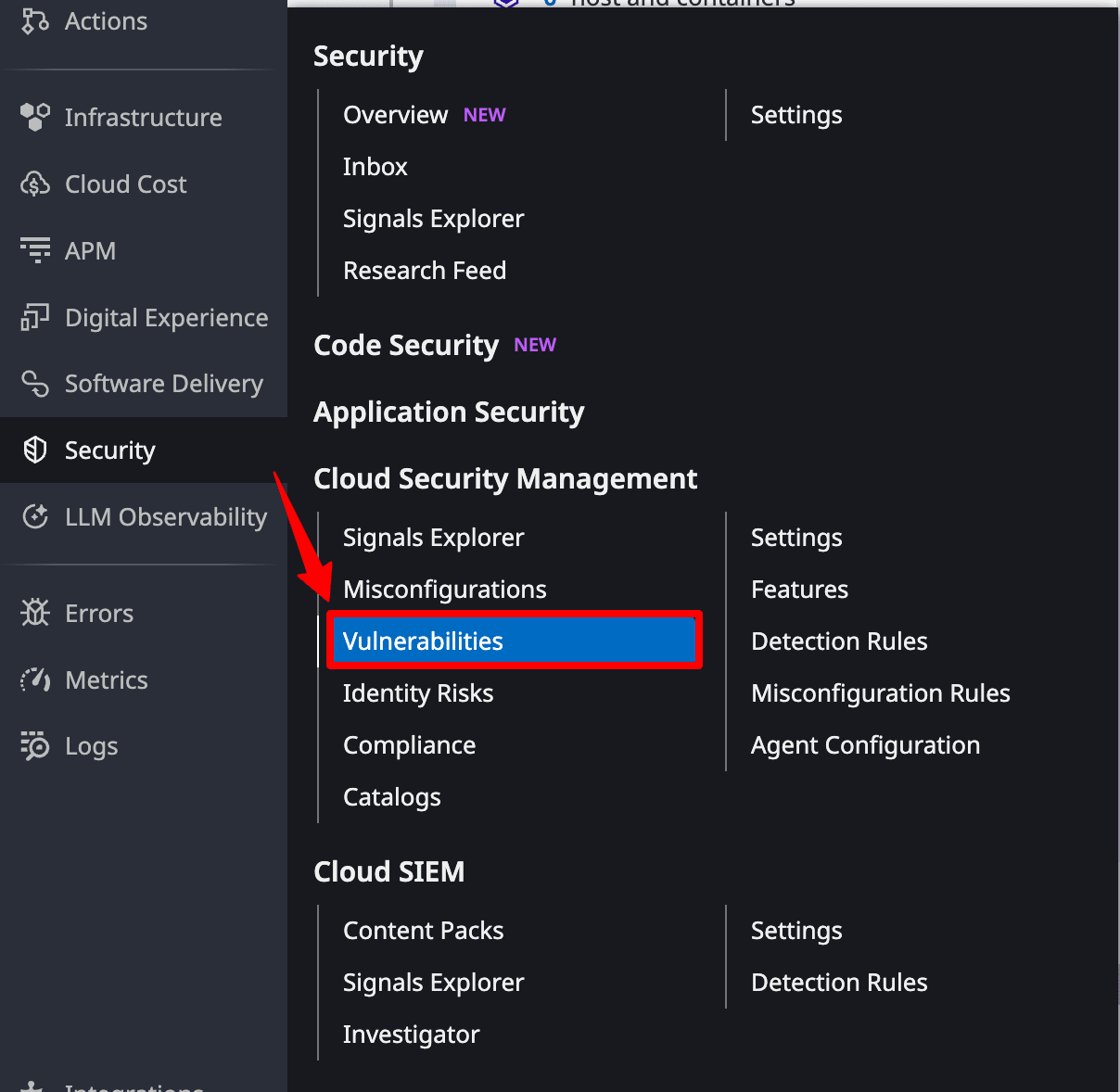

-

Security から Vulnerabilities を選択します。

-

脆弱性の一覧結果が表示されます。

-

検出された脆弱性を選択すると詳細を確認することができます。

詳細では主に次の情報を確認することができます。

- 検出されたホスト名

- CVE番号

- コンポーネントパッケージバージョン

- 重大度スコア

- 修復アクション

- 脆弱性に対する参考文献

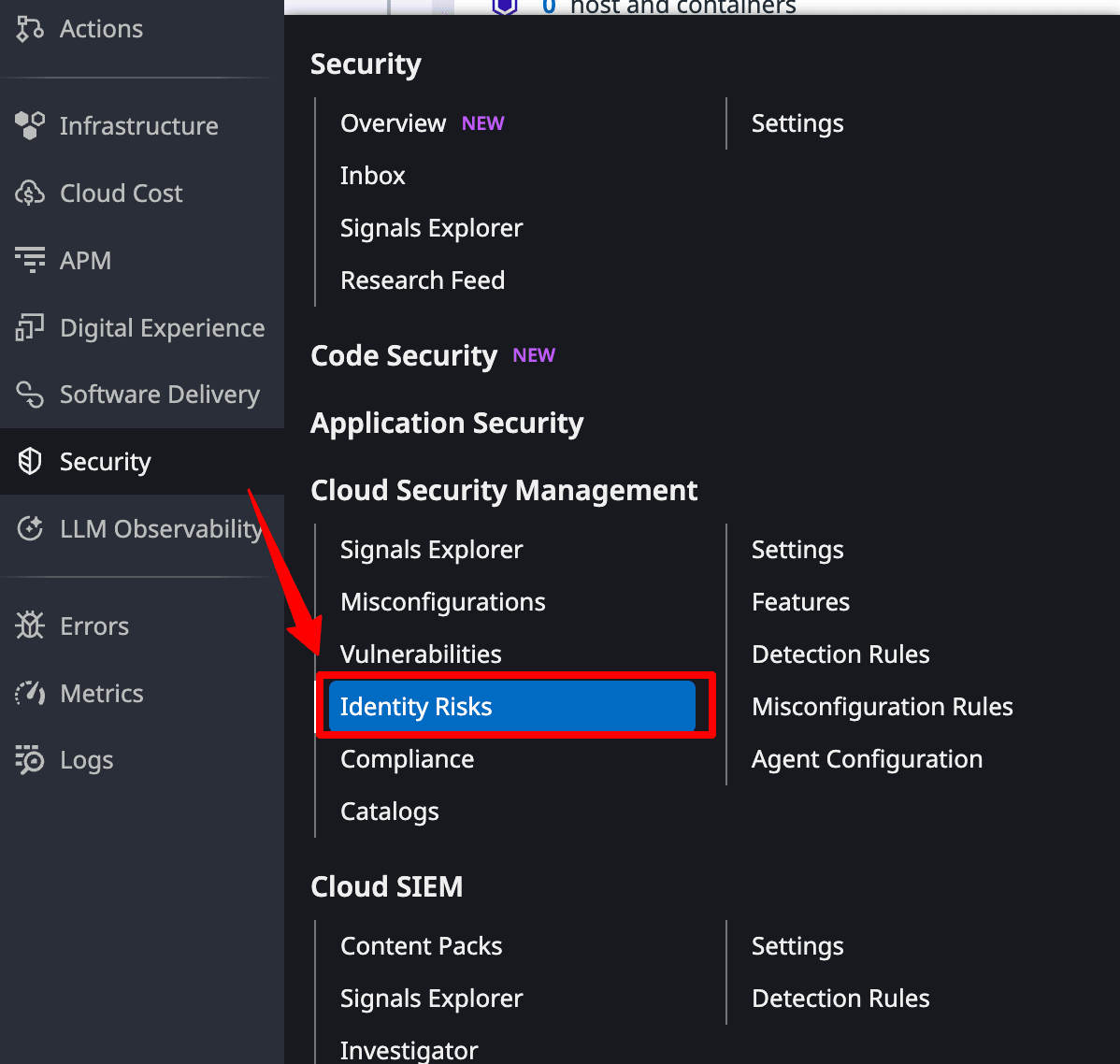

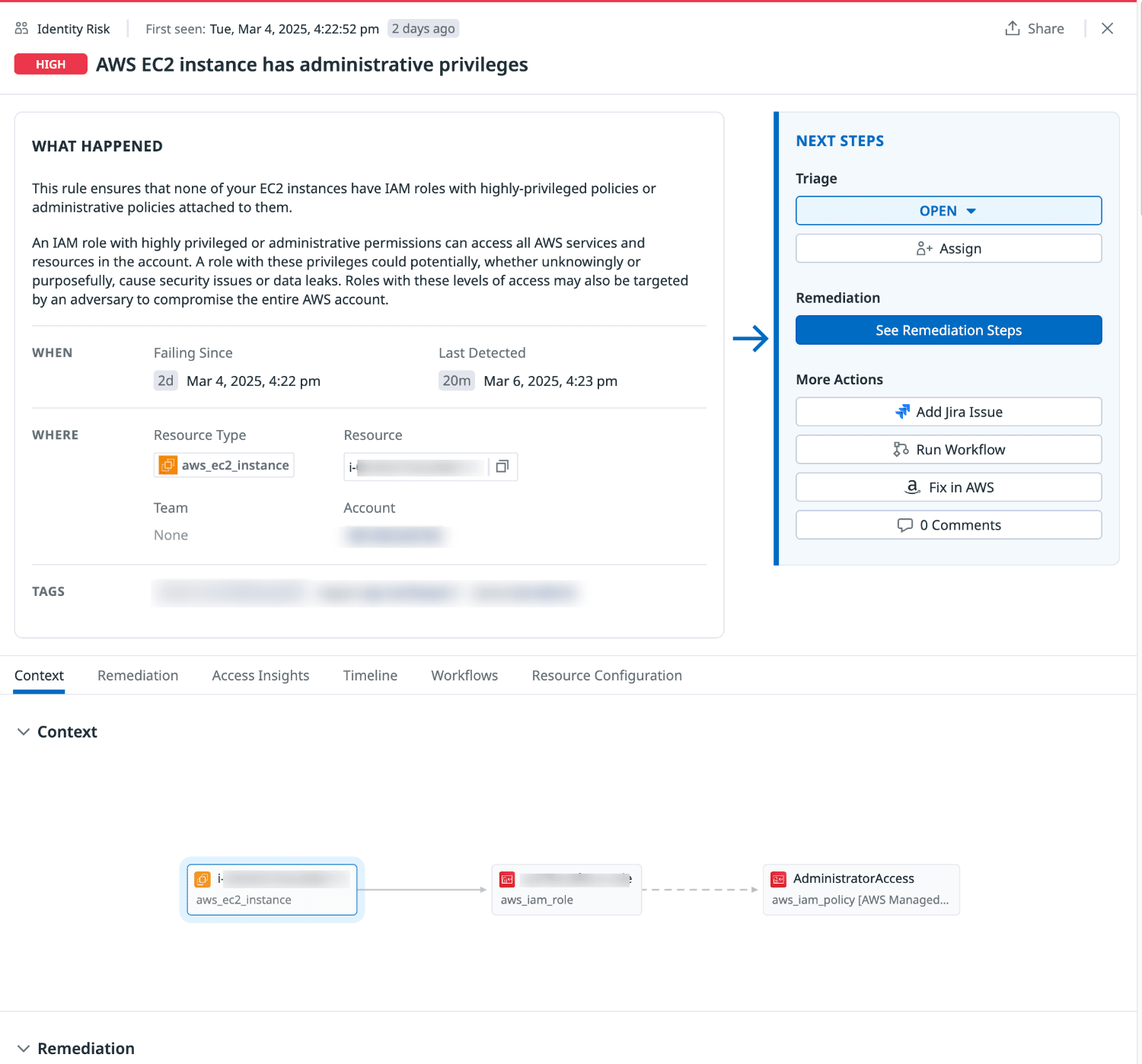

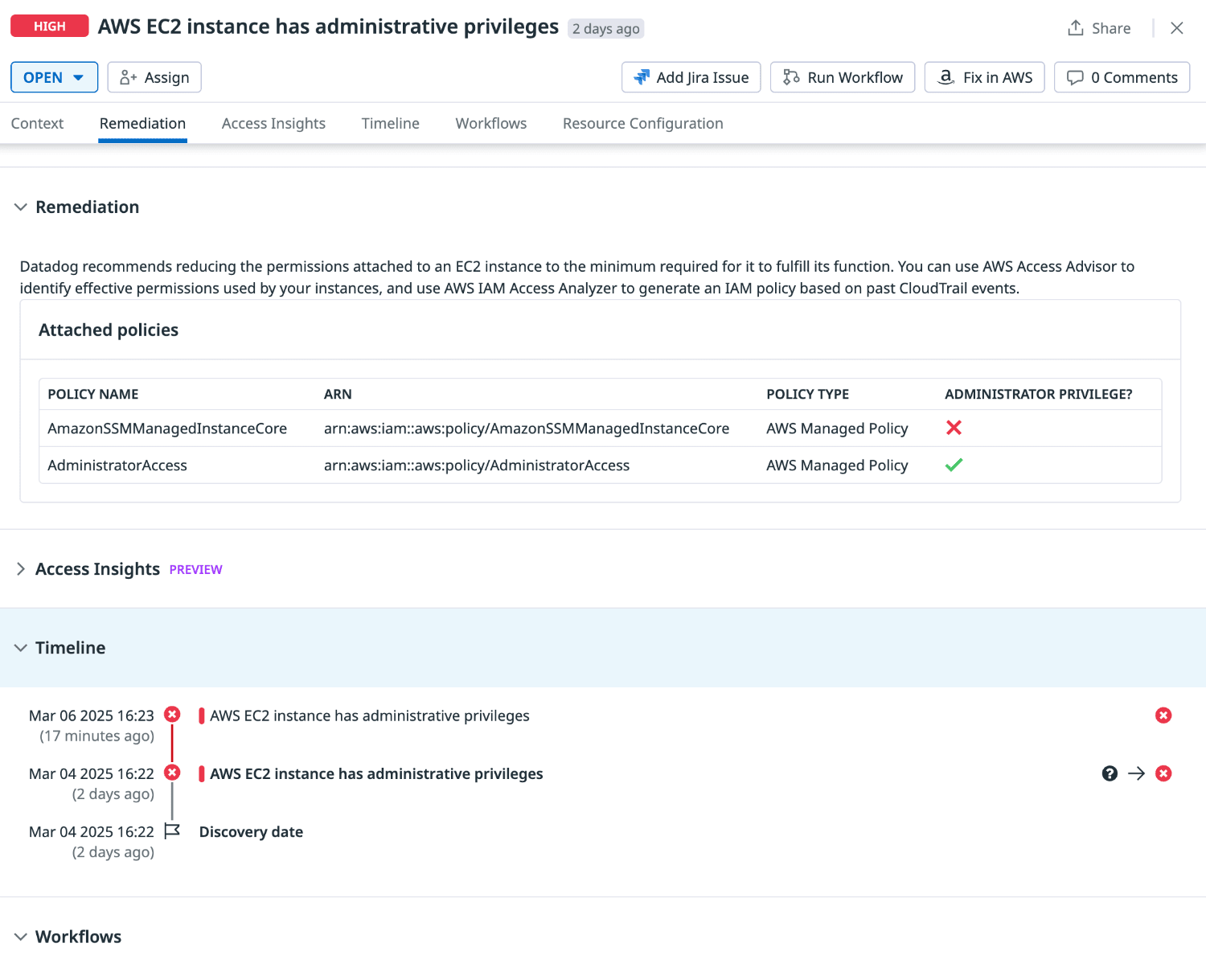

アイデンティティリスクの確認

-

Security から Identity Risks を選択します。

-

検知されたリスク一覧が表示されます。

-

検出されたリスクを選択すると詳細を確認することができます。

詳細では主に次の情報を確認することができます。

- リスク説明

- 推奨設定

- 修復アクション

- アクセス状況の分析

- タイムライン

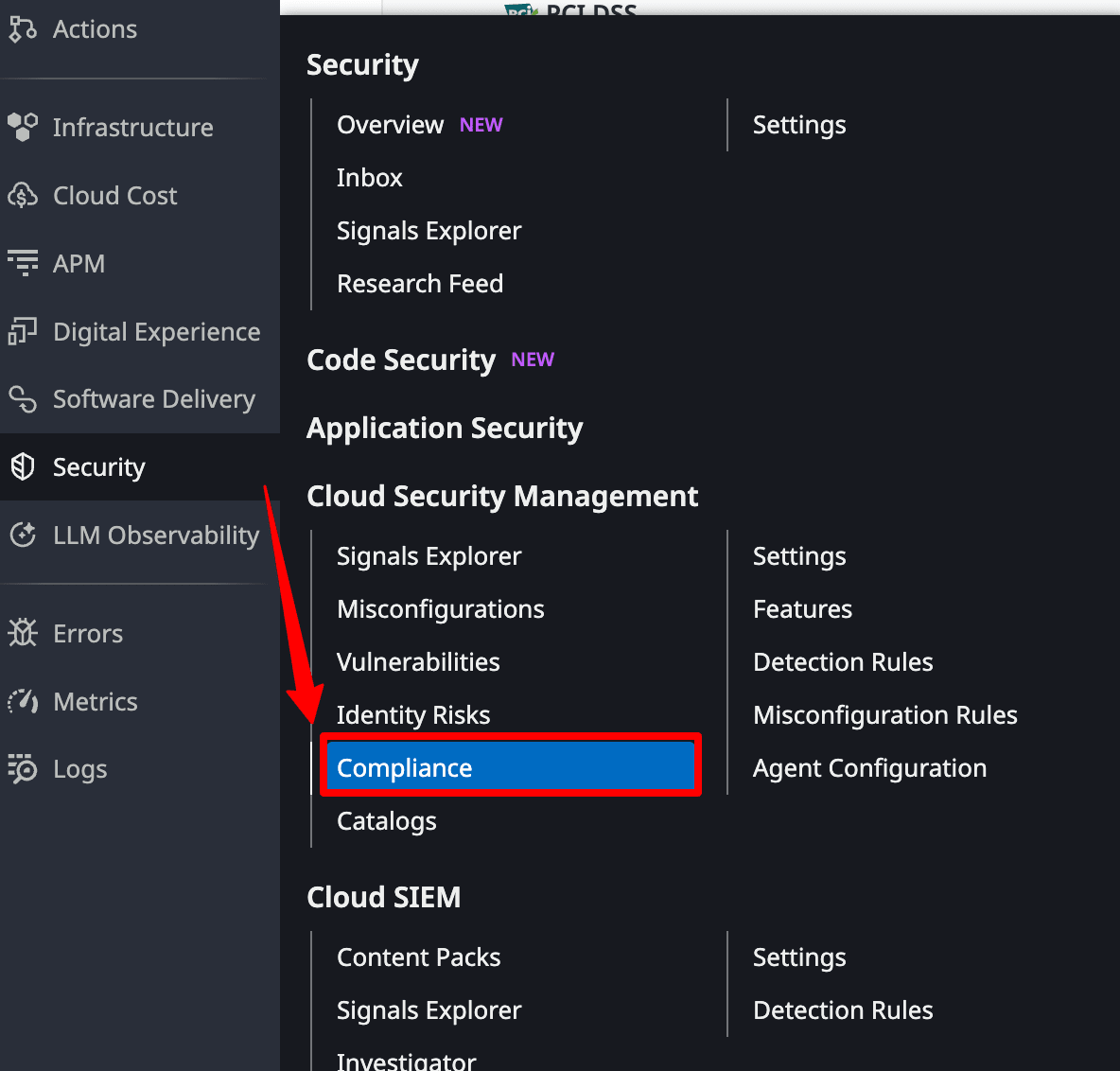

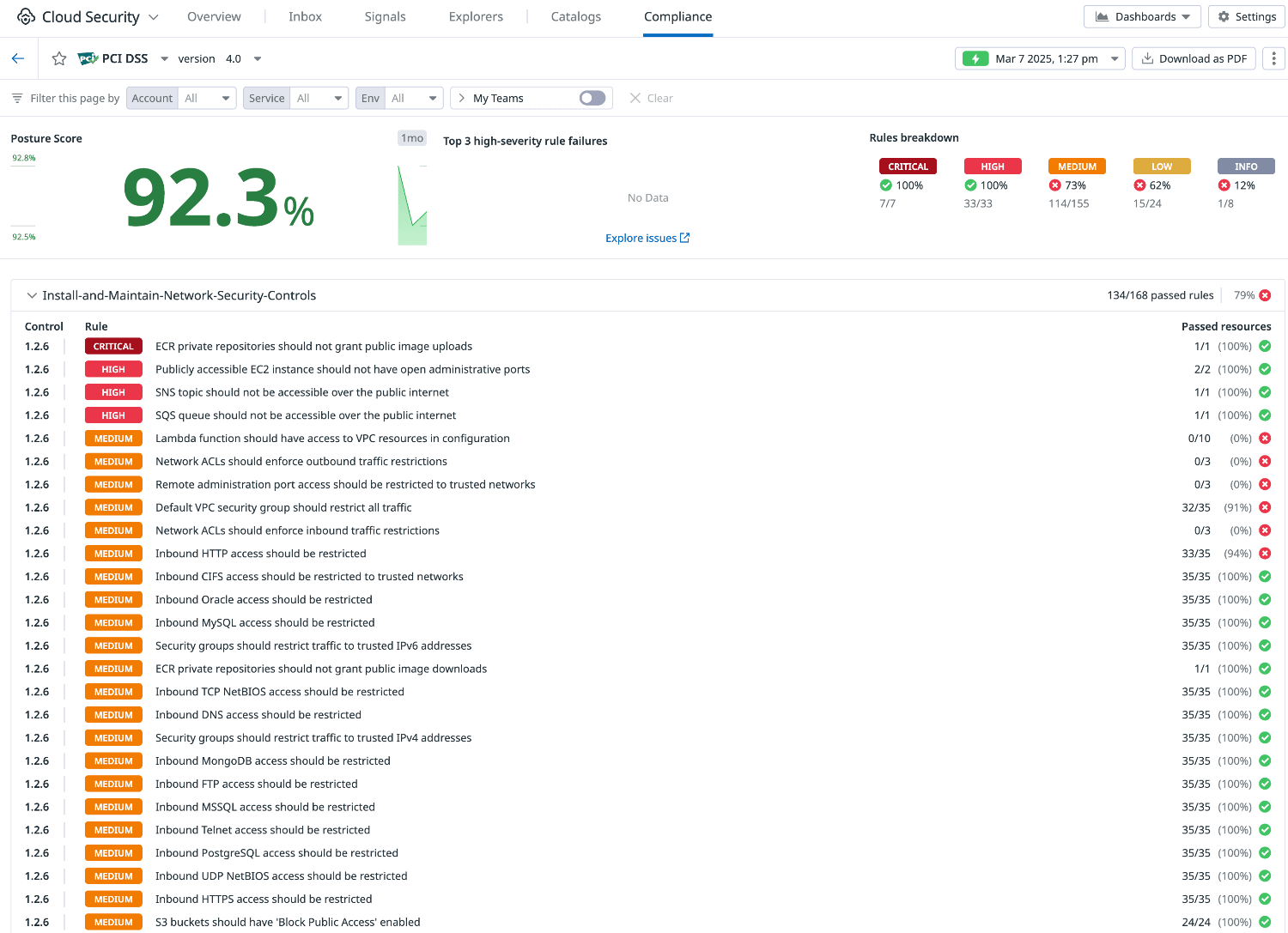

コンプライアンスレポートの確認

-

Security から Compliance を選択します。

-

各フレームワークごとのスコアレポート一覧が表示されます。

-

スコアレポートを選択すると詳細を確認することができます。

詳細では主に次の情報を確認することができます。

- スコア

- 重大度の高いルール違反トップ3

- 重要度別の準拠率

- ルール一覧

まとめ

Cloud Security Management を利用することで、マルチクラウド環境のセキュリティを一元的に管理できます。

リアルタイムでの脅威検知やコンプライアンスチェックを自動化し、セキュリティリスクを最小限に抑えます。

クラウドの安全性を強化したい方におすすめのソリューションです。

本記事が参考になれば幸いです。

参考