SSH秘密鍵をローカルに保存するのをやめて 1Password経由で使う

SSHの秘密鍵の管理はどうされていますか?

ローカルの ~/.ssh ディレクトリに秘密鍵を置いている方も多いと思いますが、セキュリティや管理の面で少し不安がありますよね。

今回は、パスワード管理ツールとしておなじみの 1Password を使って、SSH秘密鍵をローカルに保存せずに安全に管理・利用する方法を紹介します。

前提情報

以下環境で実施しています。

- OS: macOS 26.1(25B78)

- 1Password: 1Password for Mac 8.11.18

鍵のインポート

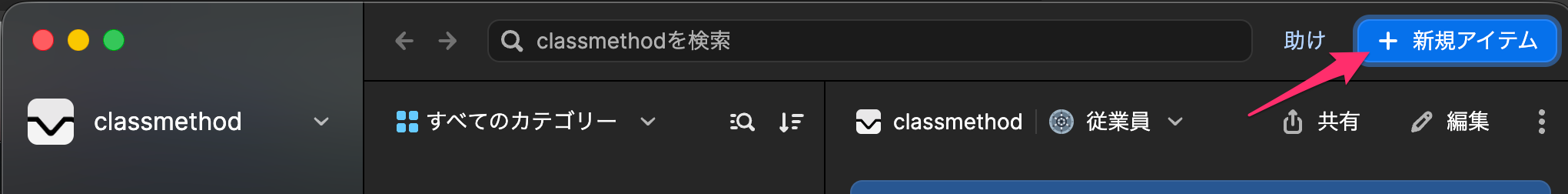

1Passwordアプリを開いて右上「新規アイテム」をクリックします。

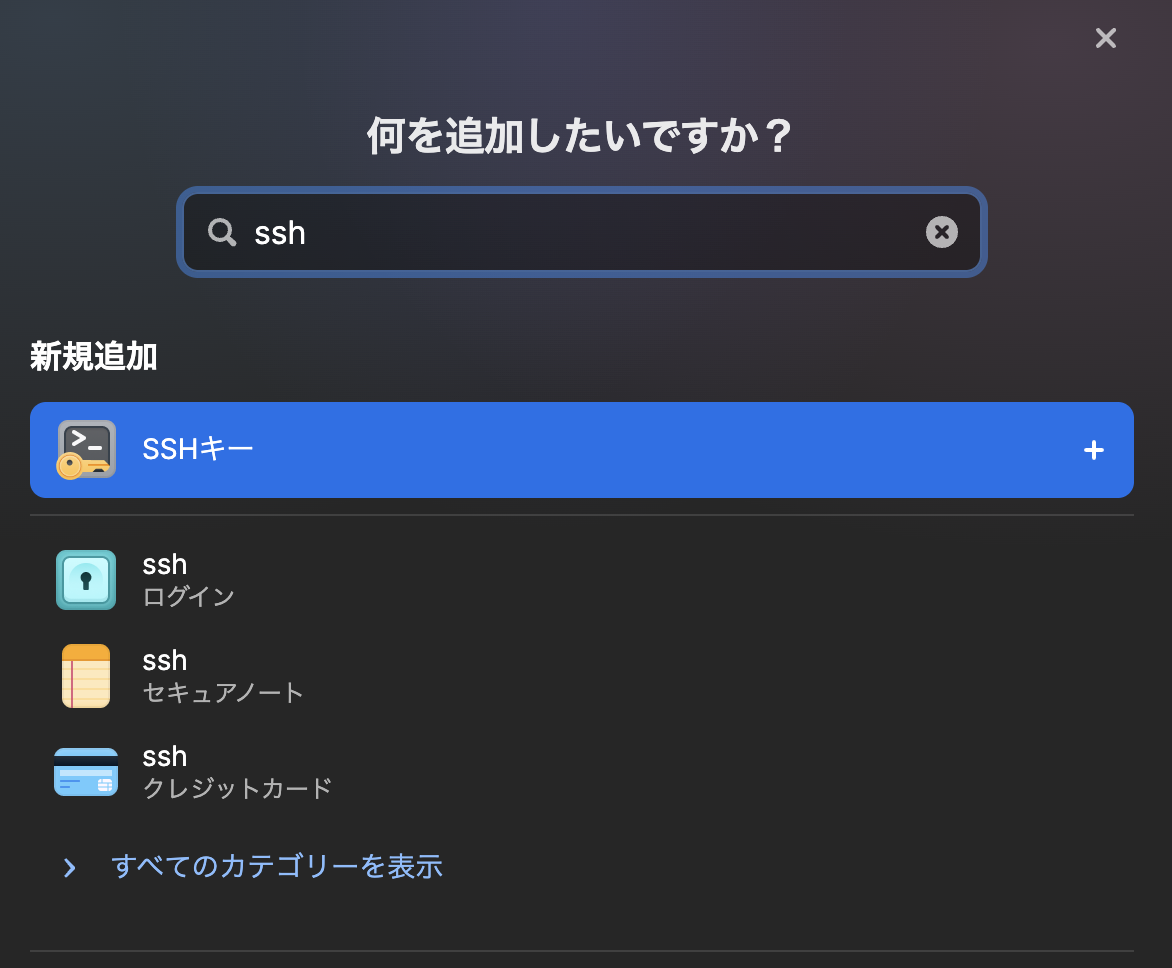

検索バーに「ssh」と入力して表示される「SSHキー」をクリックします。

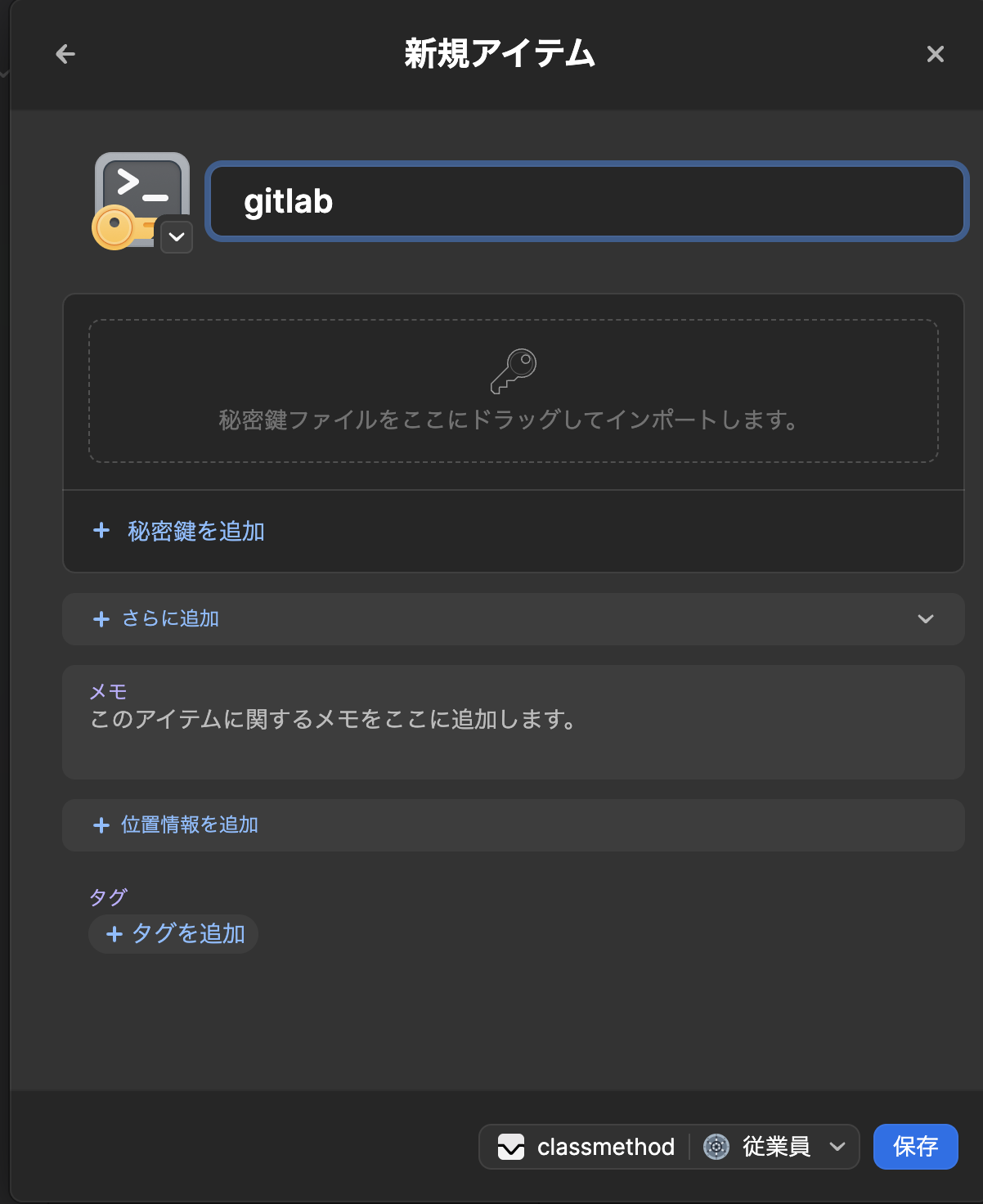

アイテム名を編集します。ここではGitLabのSSH鍵を管理するので「gitlab」を入力しています。

また、~/.ssh 以下にある秘密鍵をドラッグしてインポートし、保存します。

SSHエージェント機能を有効にする

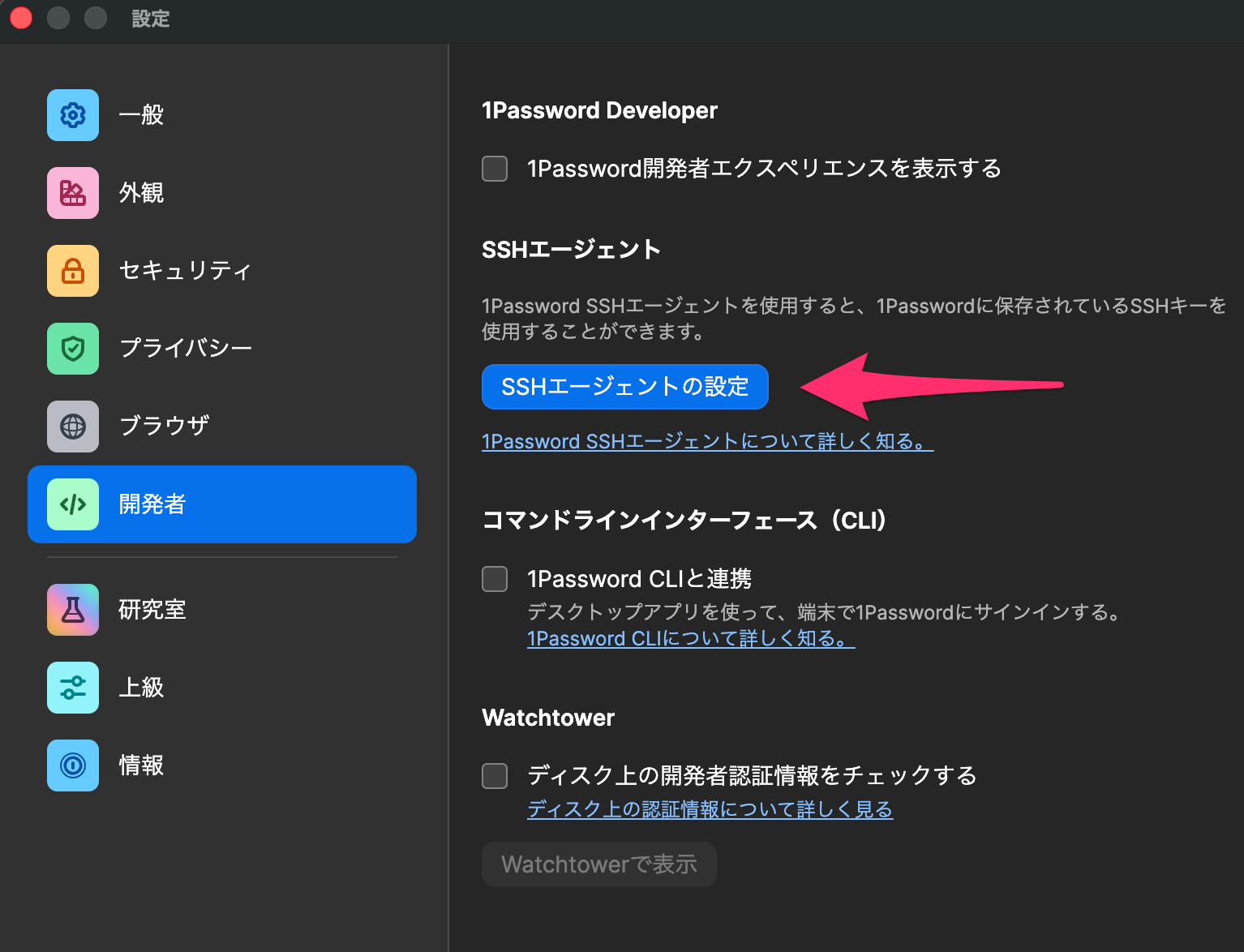

「開発者」タブに移動し、「SSHエージェントの設定」をクリック。

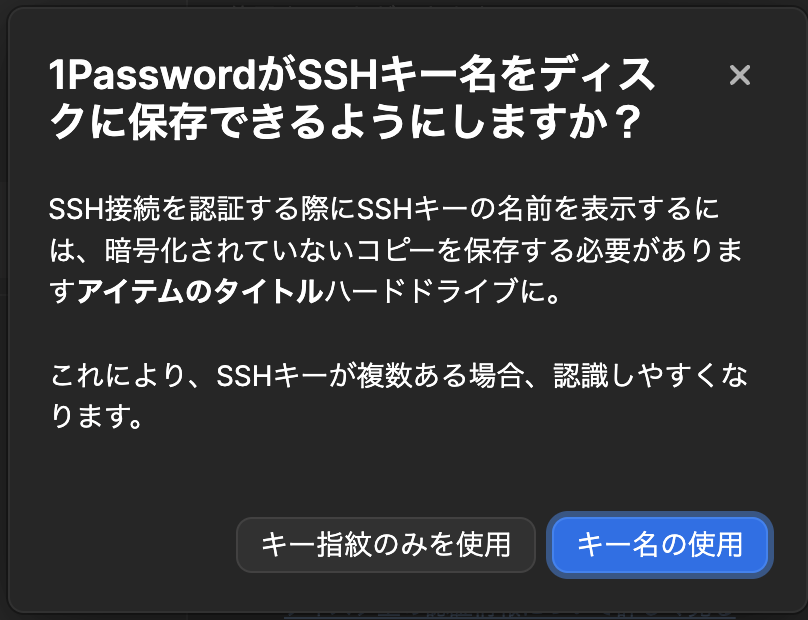

「キー名の使用」をクリック。

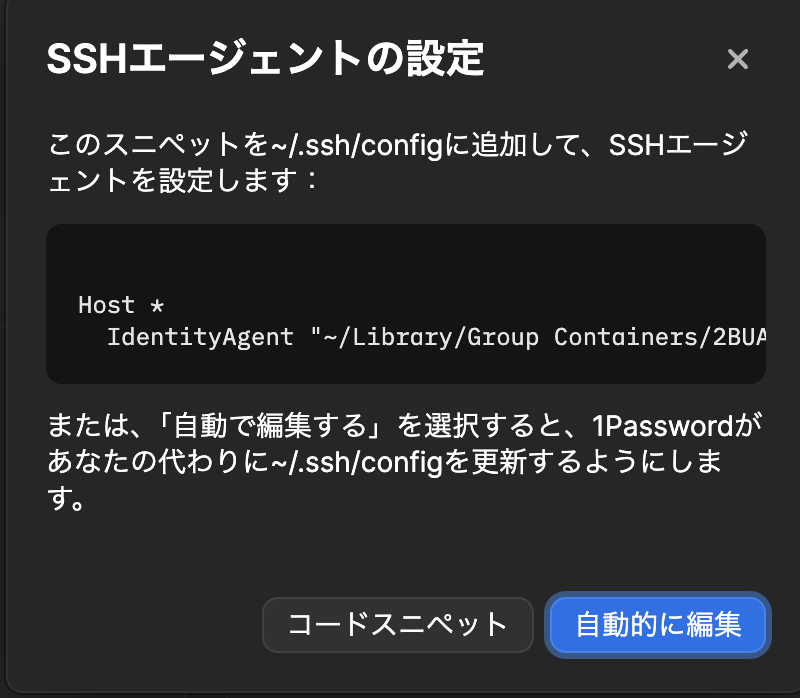

「自動的に編集」をクリックして、~/.ssh/configを更新してもらいましょう。

~/.ssh/config の GitLab欄の IdentityFile の行をコメントアウトします。

Host gitlab.com

Preferredauthentications publickey

- IdentityFile ~/.ssh/id_gitlab_ed25519

+ # IdentityFile ~/.ssh/id_gitlab_ed25519

# これは自動追加された設定

Host *

IdentityAgent "~/Library/Group Containers/2BUA8C4S2C.com.1password/t/agent.sock"

動作確認

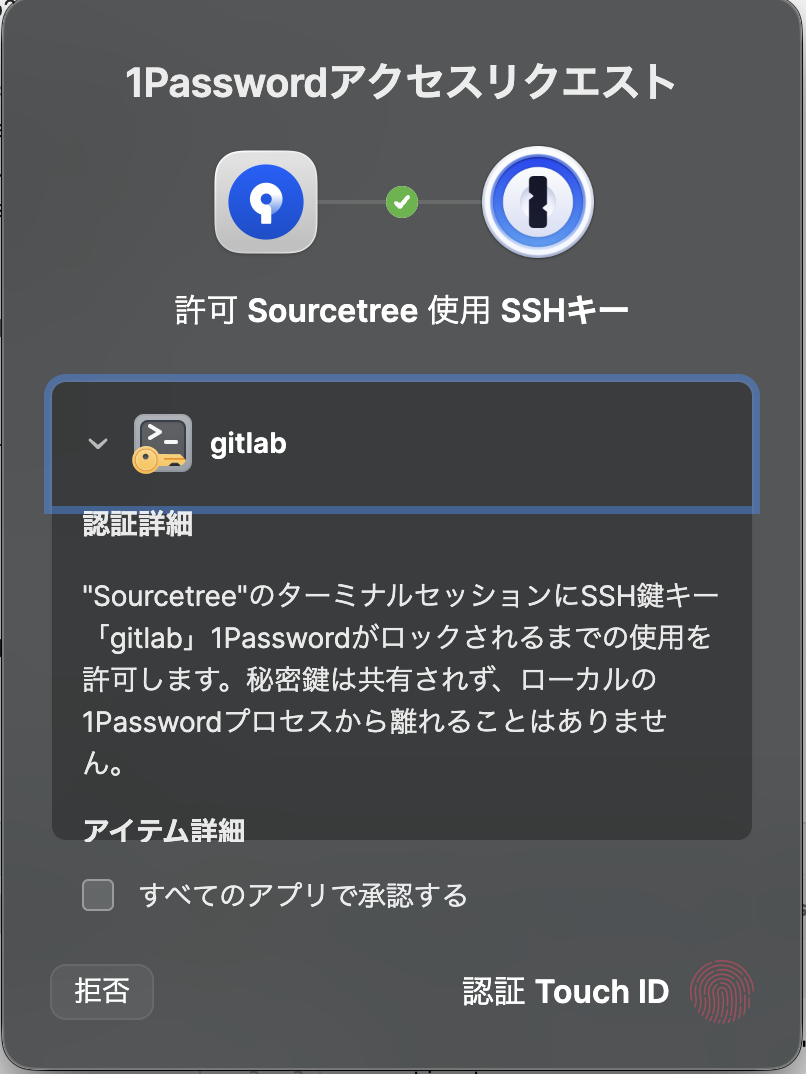

GitLabリポジトリにアクセスするアプリケーションを使用して動作確認します。例えばSourceTreeでGitLabリポジトリを閲覧すると、以下のように認証ダイアログが表示され、指紋認証ができます。

まとめ

これで、ローカルに秘密鍵ファイルを置くことなく、安全にSSH接続ができるようになりました。

PCを買い替えた際なども、1Passwordさえあればすぐに環境が整うので非常に便利です。

ぜひ試してみてください。