Microsoft Sentinel に複数サブスクプションのアクティビティログを送信する設定を試してみた

Microsoft Sentinel に複数サブスクプションのアクティビティログを送信する設定を試してみました。

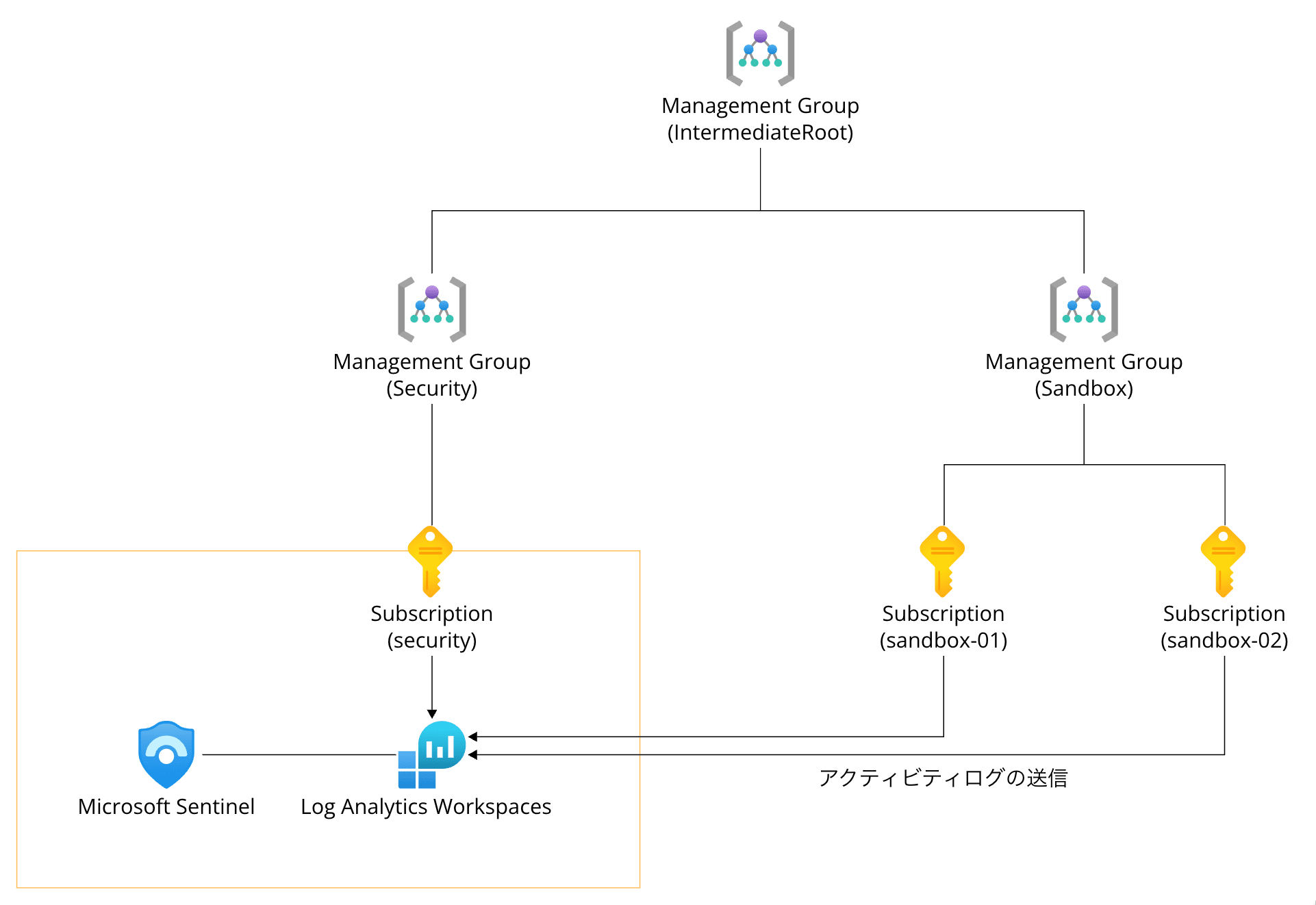

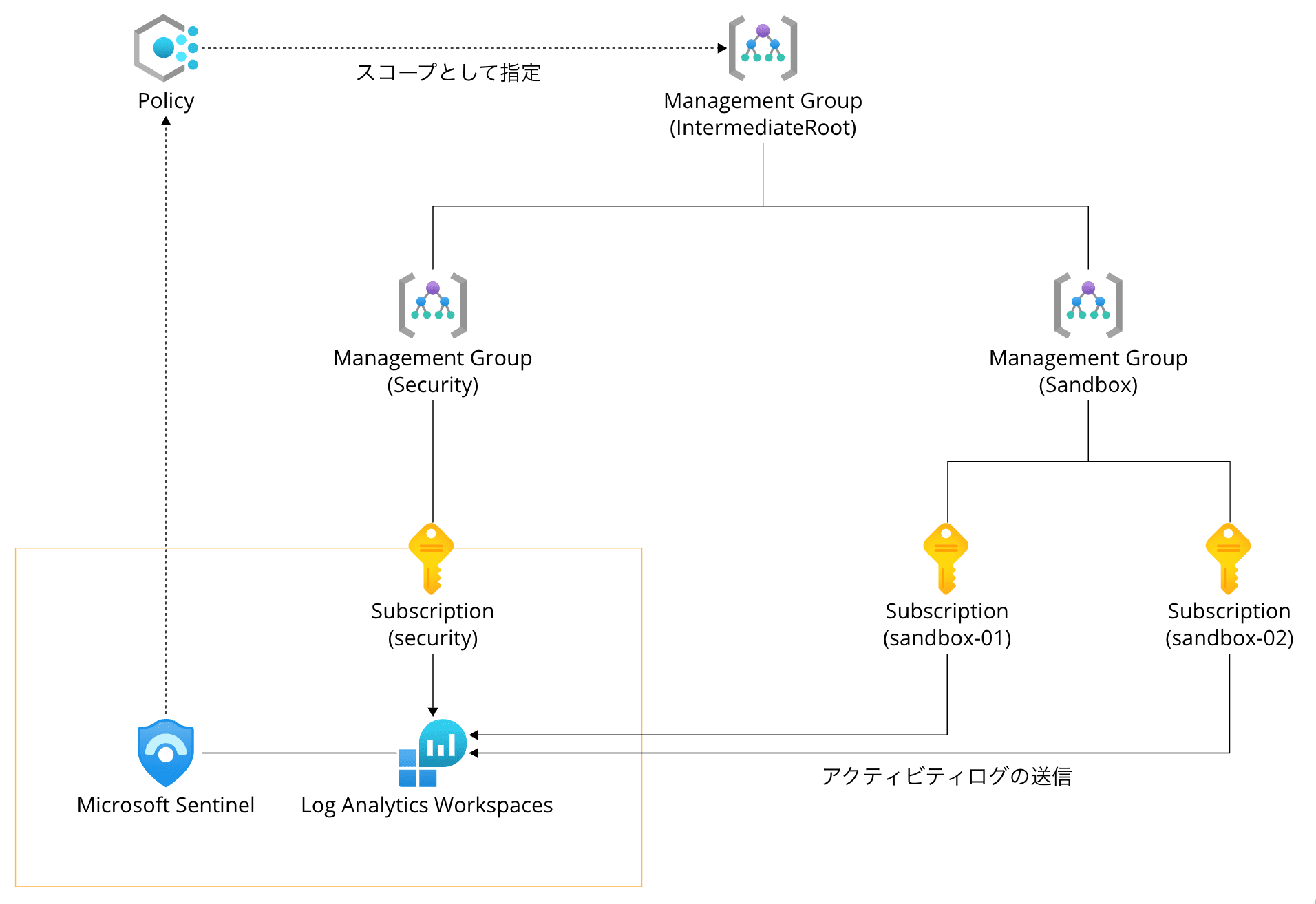

今回設定した構成のイメージ図です。security サブスクプションに存在する Microsoft Sentinel に sandbox-01 と sandbox-02 サブスクプションのアクティビティログ、および security サブスクプション自身のアクティビティログを送信する設定です。

以降では、実際に Microsoft Sentinel の設定を試してみます。

事前の設定

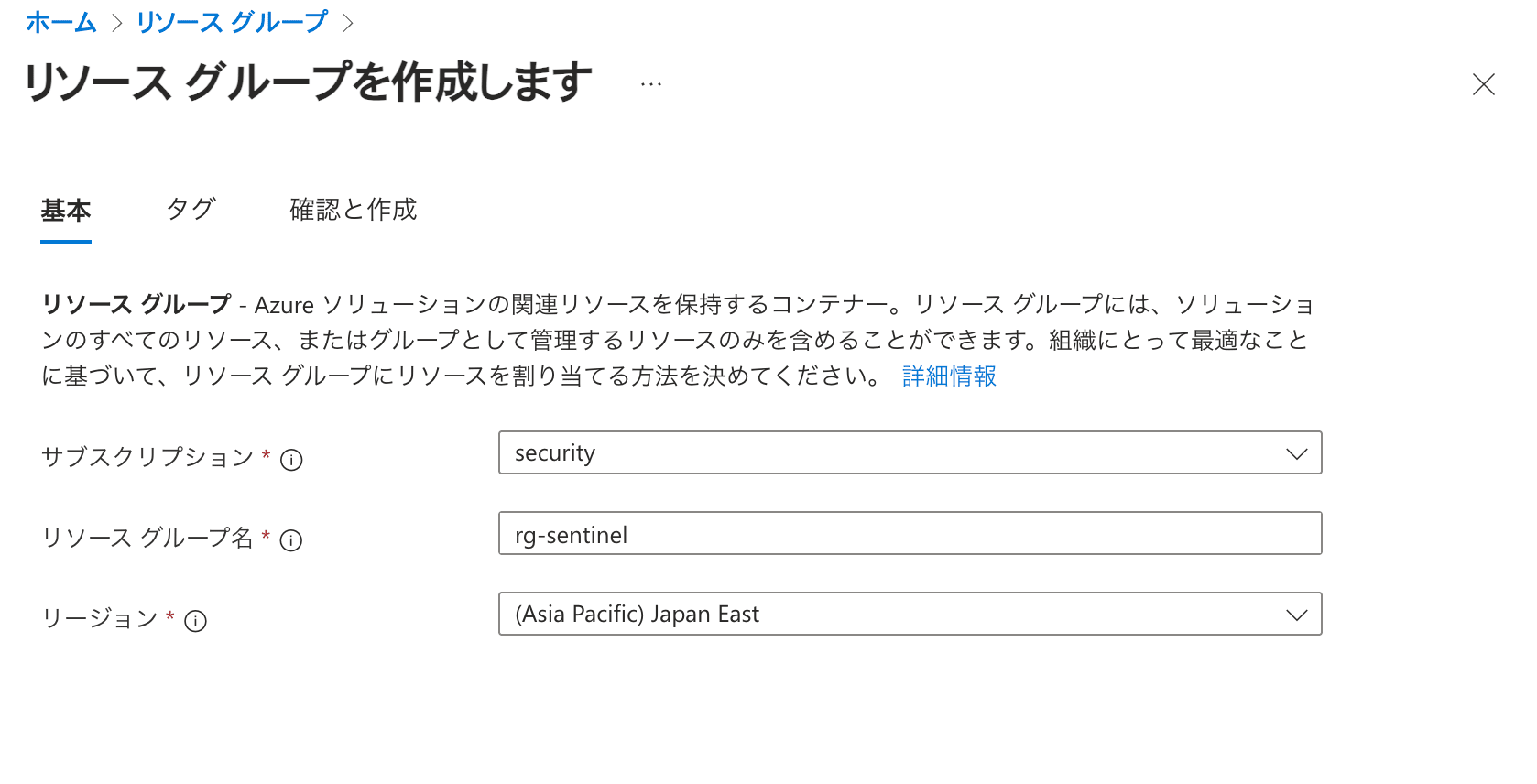

Microsoft Sentinel を作成するサブスクプションにおいて、リソースグループを作成します。

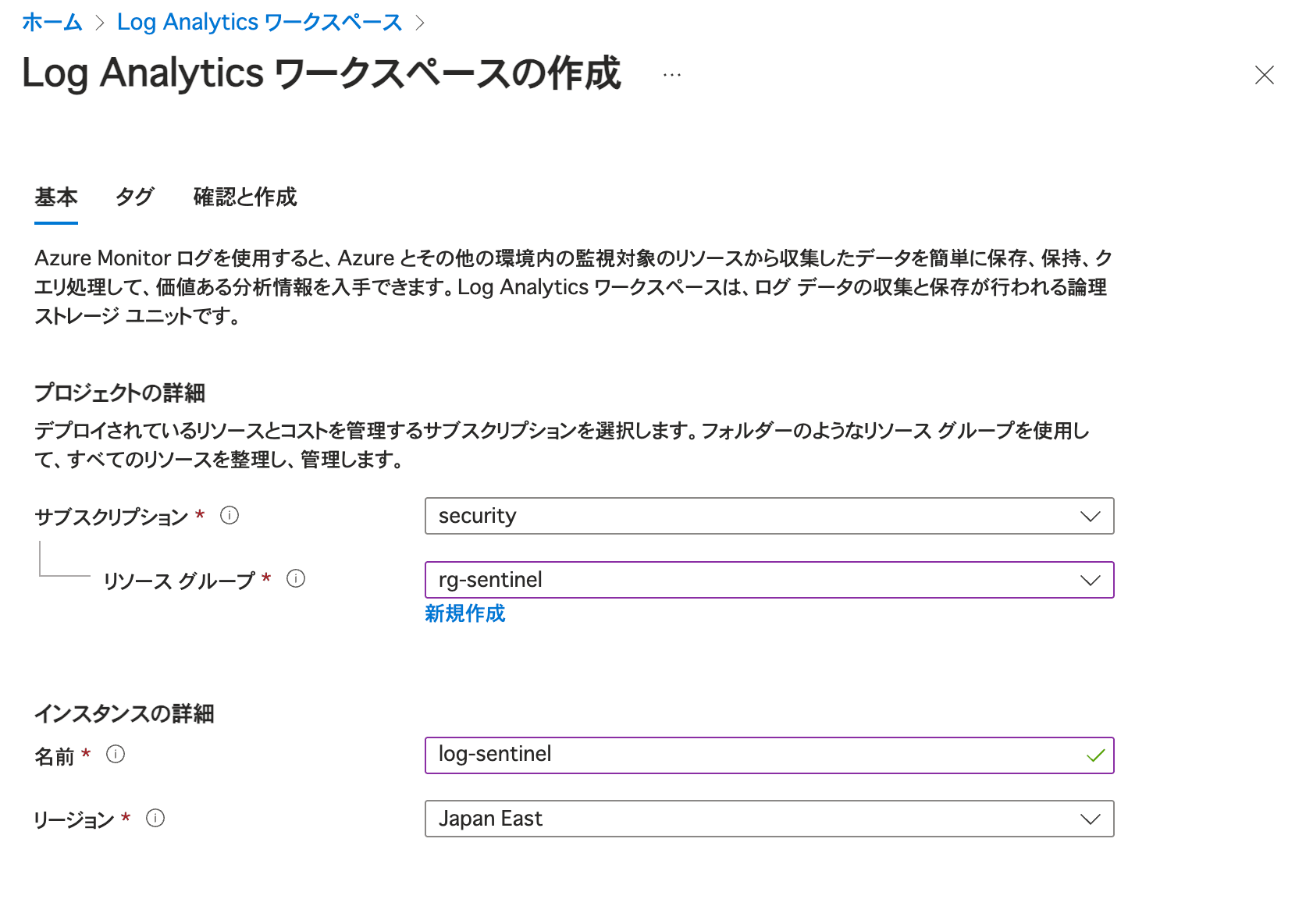

続いて、Log Analytics ワークスペースを作成します。このワークスペースを Sentinel の対象とするように後ほど設定します。

Microsoft Sentinel の設定

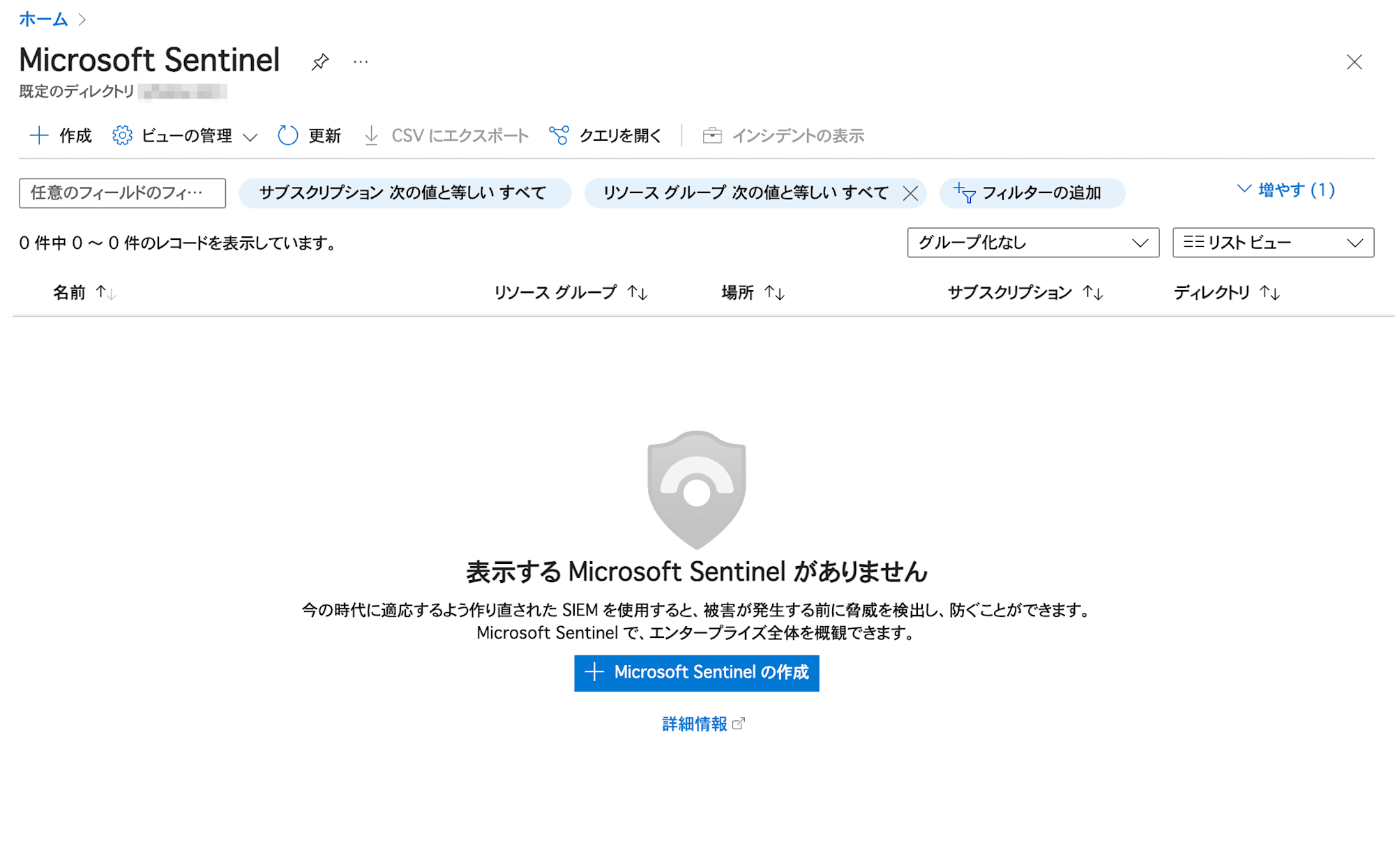

Microsoft Sentinel を設定します。

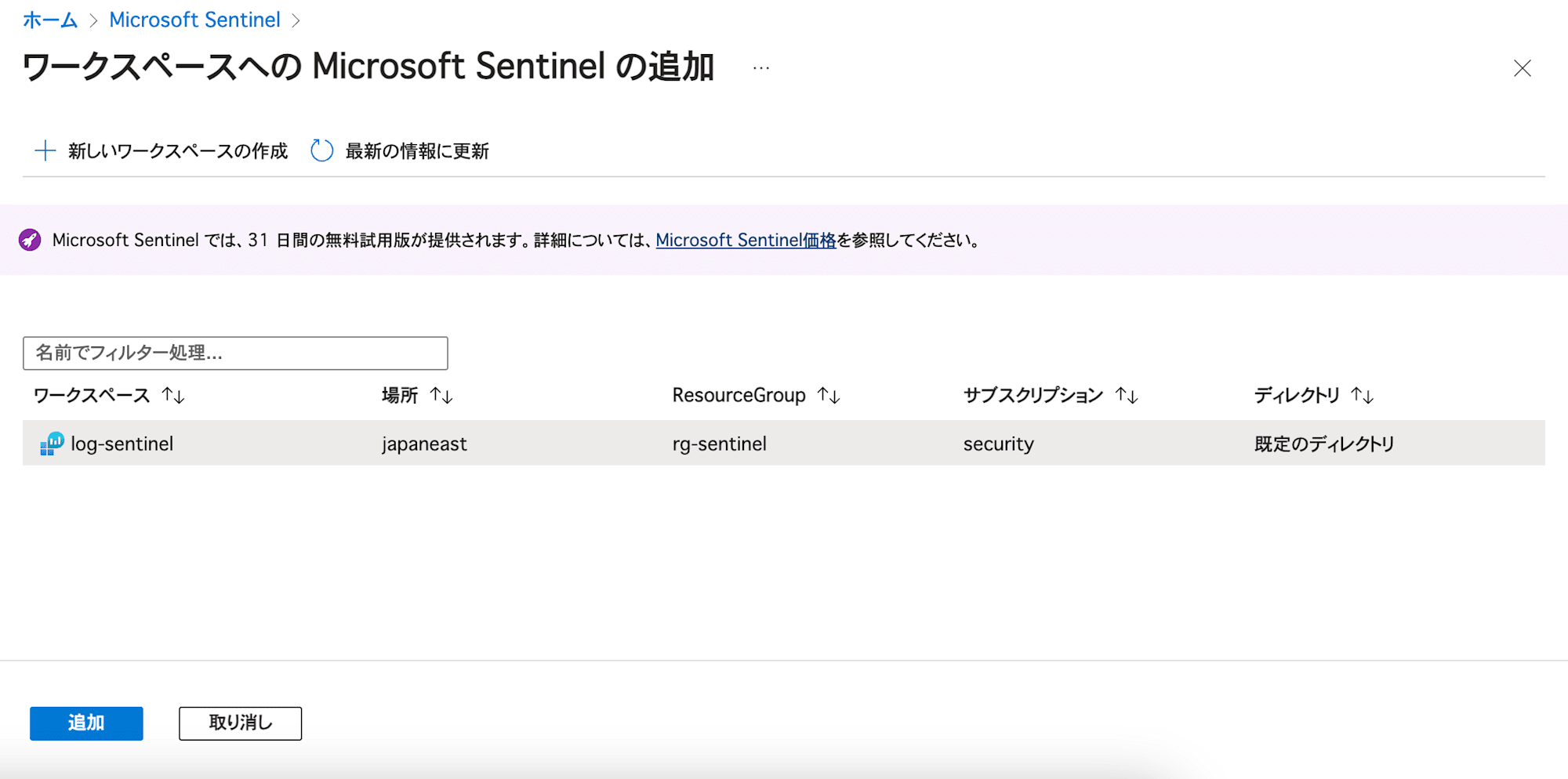

設定は簡単であり、Sentinel サービスの画面から「Microsoft Sentinel の作成」を選択して作成します。

利用する Log Analytics ワークスペースとして、先ほど作成したワークスペースを選択して「追加」します。

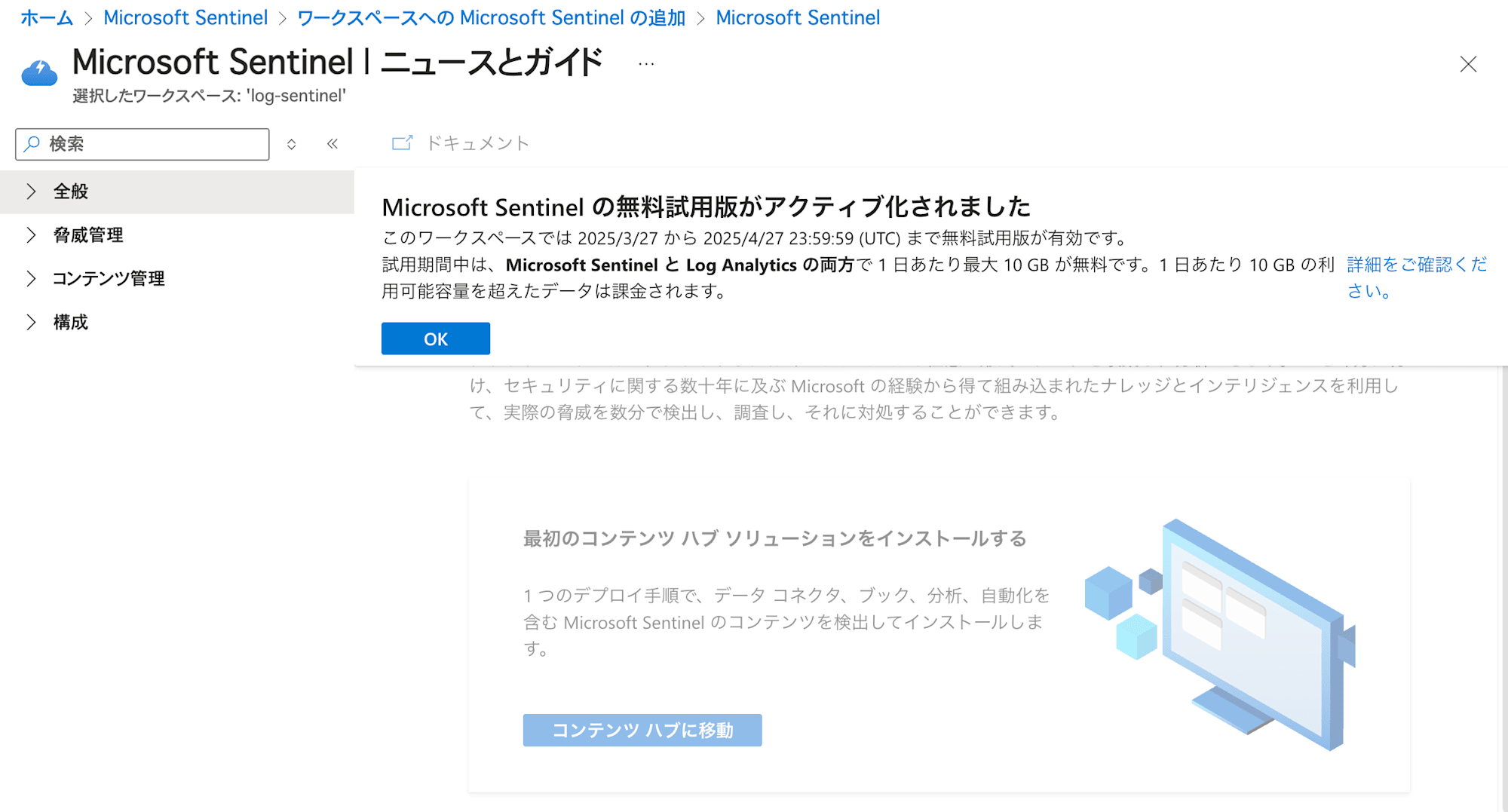

Sentinel 有効化後の画面です。無料試用版がアクティブ化されています。

無料試用版では条件はありますが、1 ヶ月の無料利用ができます。

Microsoft Sentinel の無料試用版がアクティブ化されました

このワークスペースでは 2025/3/27 から 2025/4/27 23:59:59 (UTC) まで無料試用版が有効です。

試用期間中は、Microsoft Sentinel と Log Analytics の両方で 1 日あたり最大 10 GB が無料です。1 日あたり 10 GB の利用可能容量を超えたデータは課金されます。

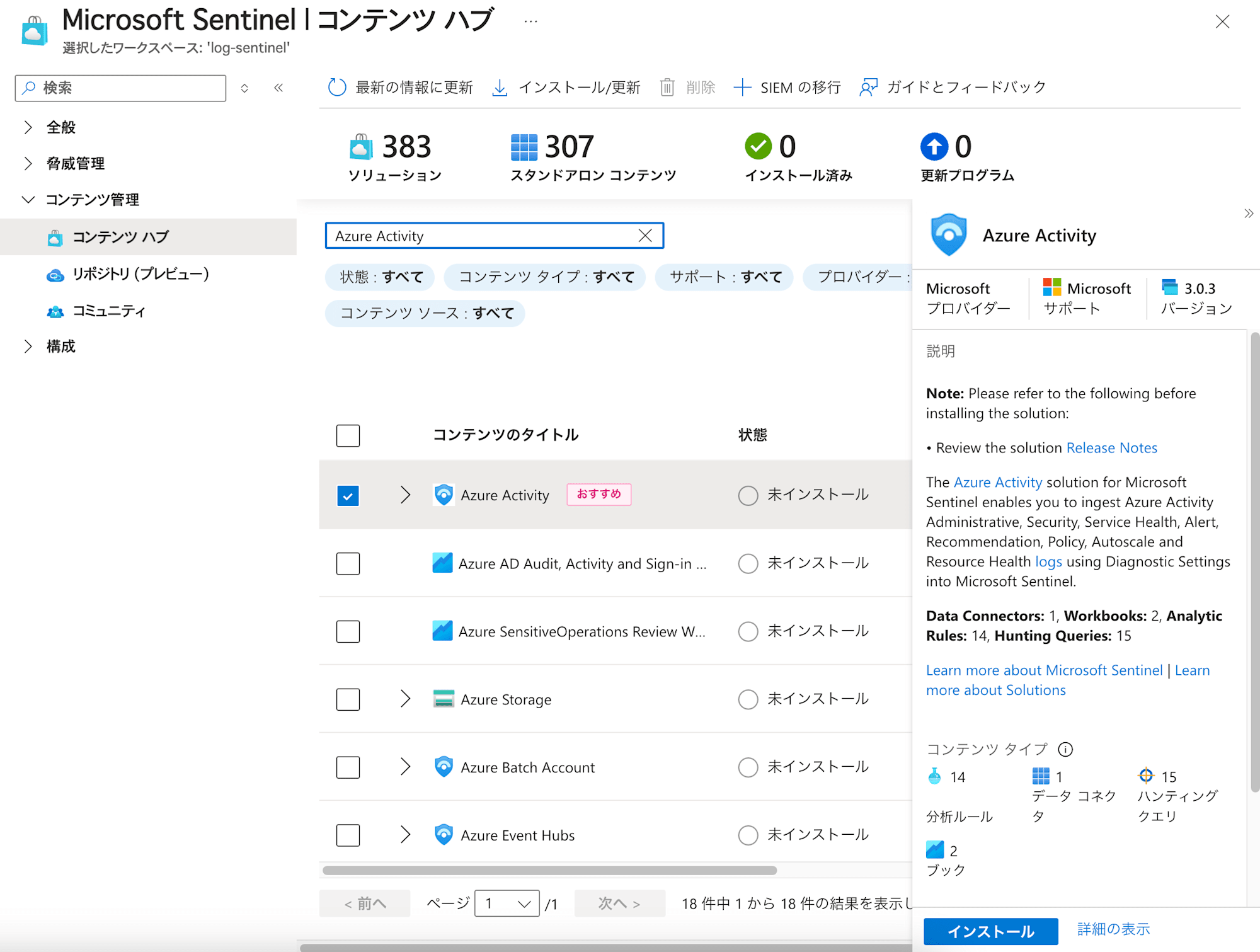

Sentinel では、「コンテンツハブ」からログを収集して分析する対象のために必要なセットをインストールしてから利用します。コンテンツハブには、データコネクタや分析のルール、ハンティングクエリ等が含まれています。

「コンテンツ管理」→「コンテンツハブ」から、Azure アクティビティログを接続する「Azure Activity」をインストールします。

2025 年 3 月 27 日時点の「Azure Activity」には次の内容が含まれていました。

- 分析ルール 14 個

- データコネクタ 1 個

- ハンティングクエリ 15 個

- ブック 2 個

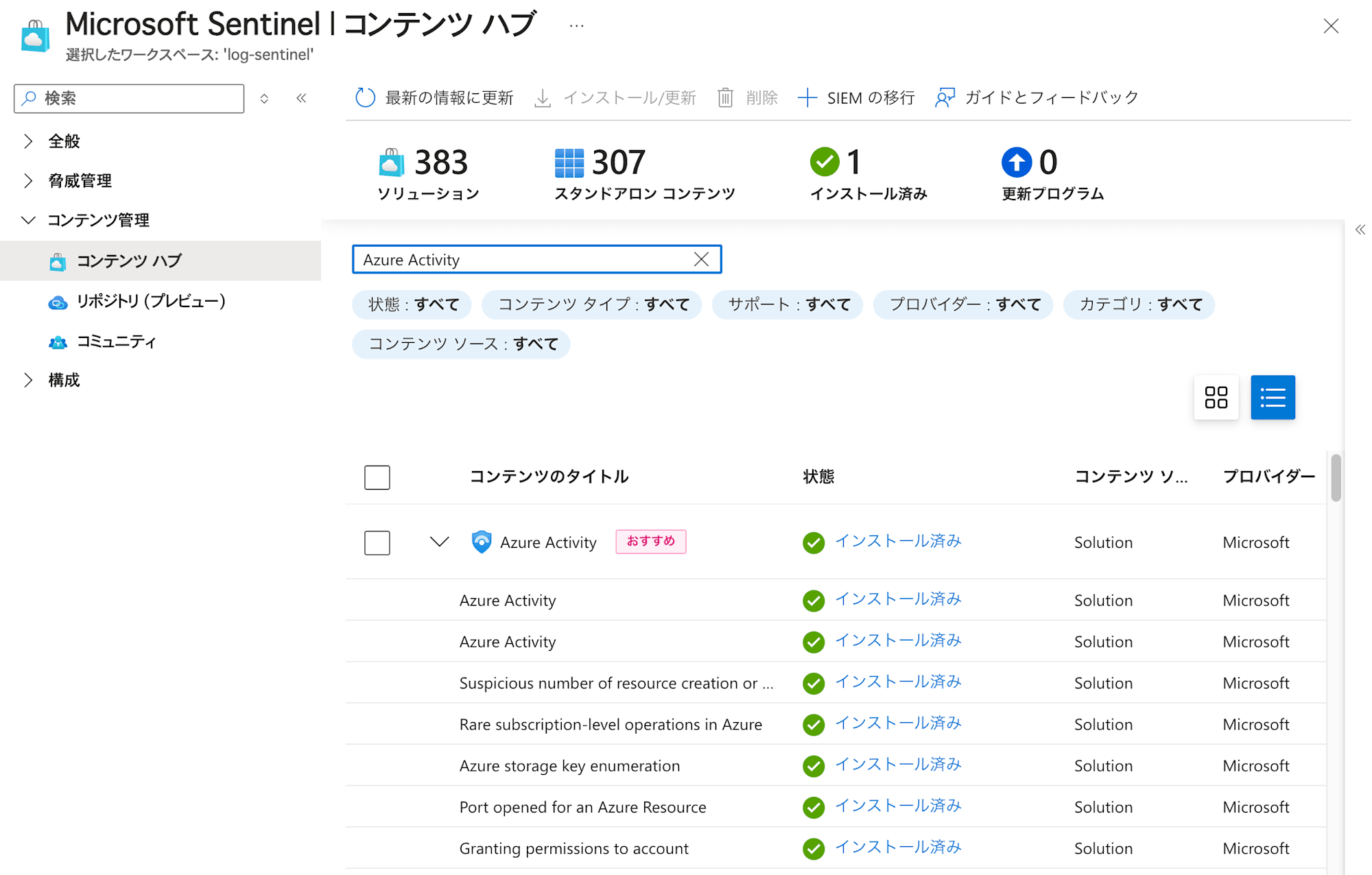

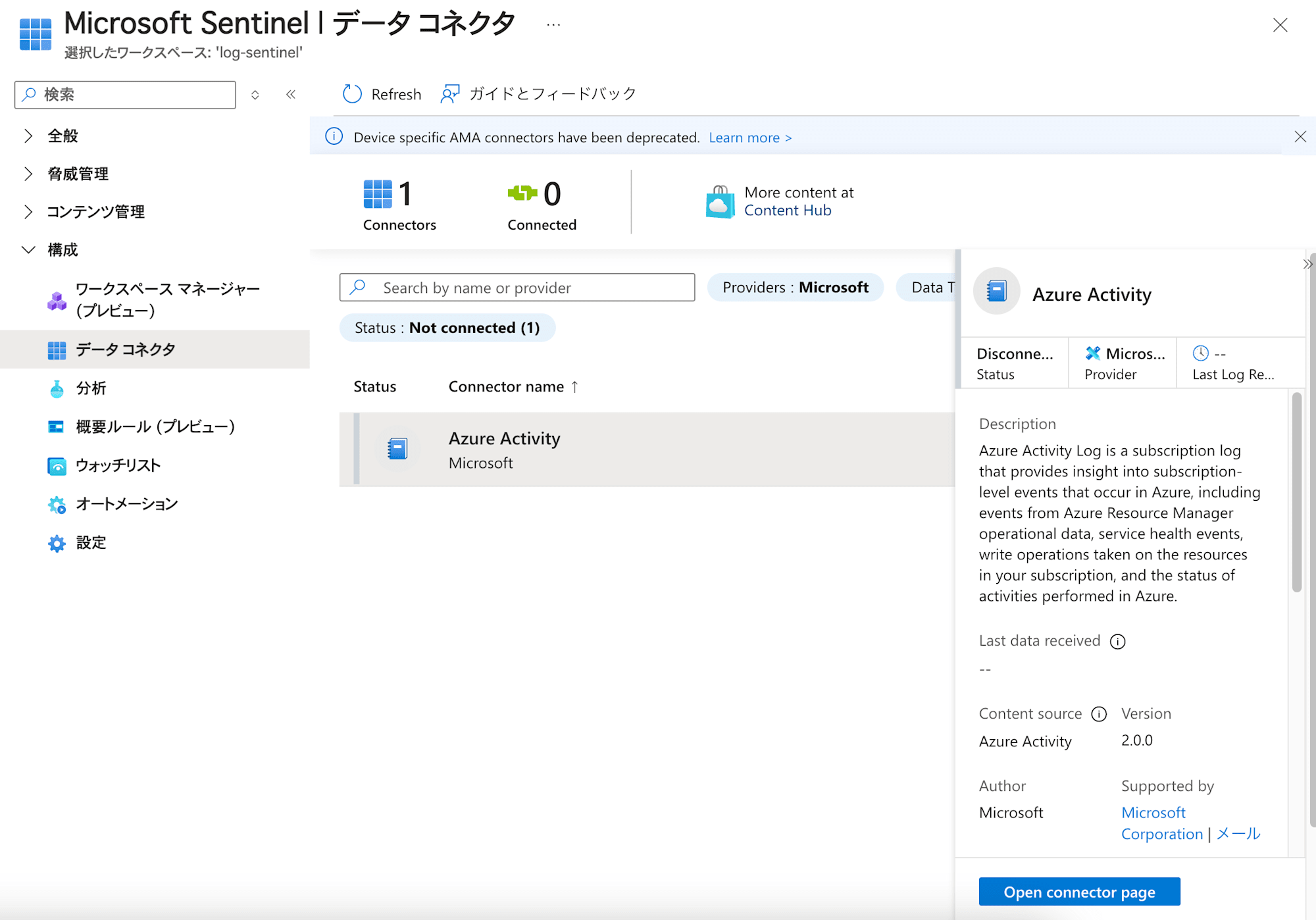

「Azure Activity」のインストール後の画面です。

インストールした内容にはデータコネクタが含まれているため、「データコネクタ」メニューから Azure アクティビティログの設定ができるようになっています。「Azure Activity」を選択して「Open connector page」を実行します。

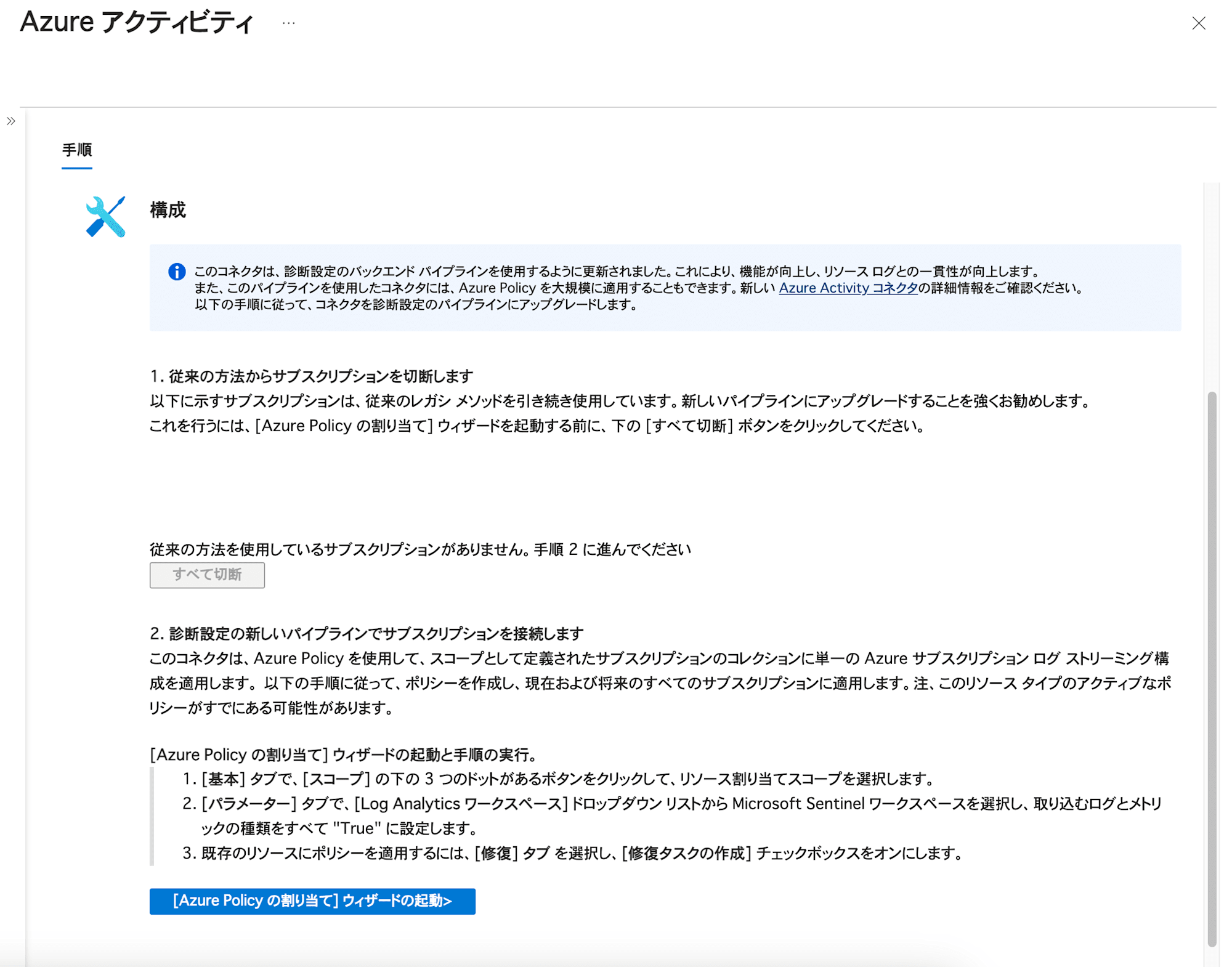

設定方法の手順が表示されるため、その内容に沿って対応します。

「1. 従来の方法からサブスクリプションを切断します」は現在の推奨とは異なるレガシーな方法で設定されている内容を無効化するための手順です。今回は対象が無いためスキップします。

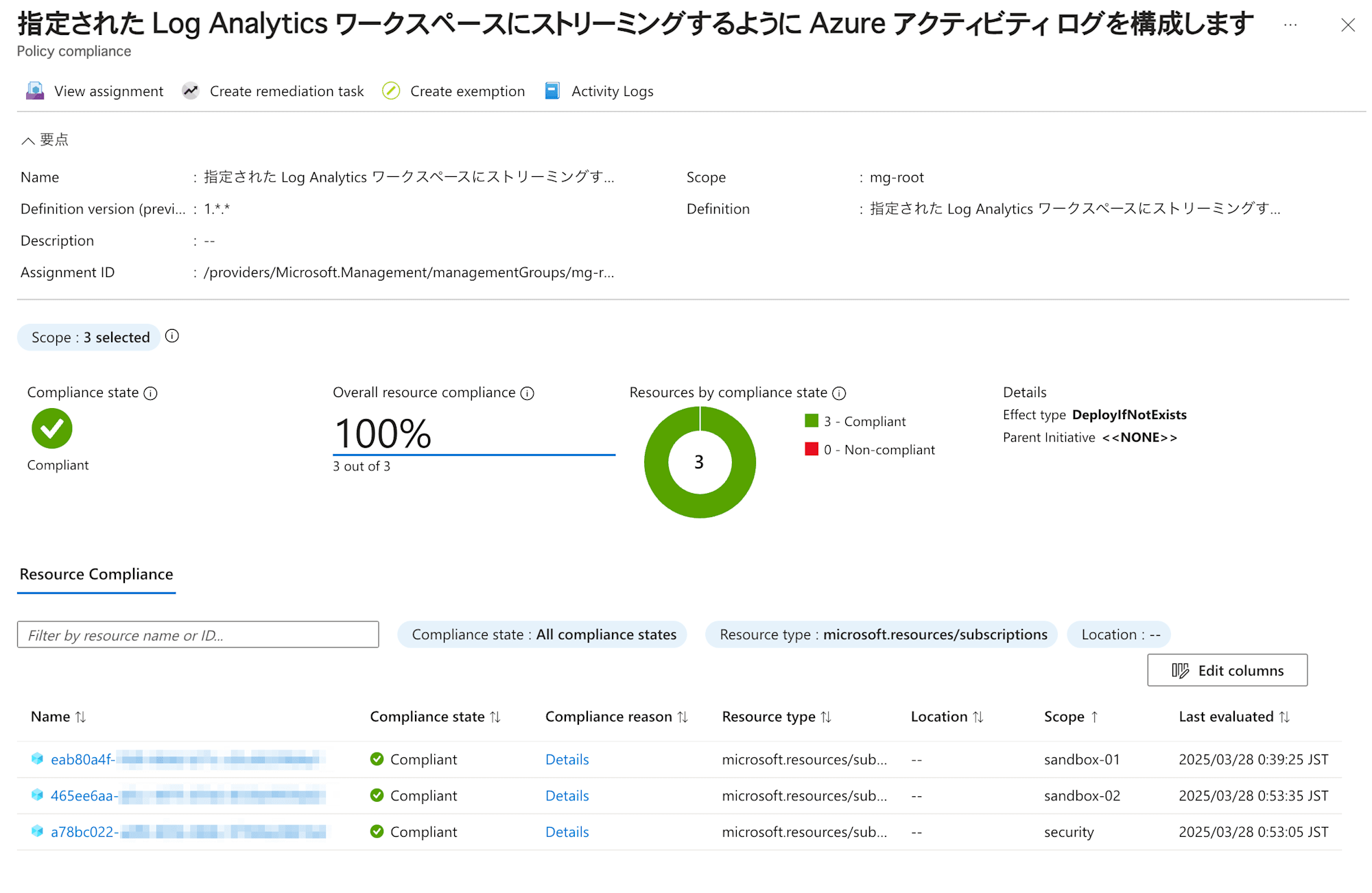

「2. 診断設定の新しいパイプラインでサブスクリプションを接続します」の設定を進めます。この設定では、Azure ポリシーが利用されており、Sentinel で利用している Log Analytics ワークスペースへのアクティビティログ送信設定があるかを評価します。その修復タスクとしてログの送信設定も含まれています。

今回の場合は複数のサブスクプションを対象としたいため、下図のように管理グループをスコープとしたいと思います。

手順には、ポリシー設定に関していくつかの指定の項目も記載されています。今回のようにスコープを管理グループとした場合は、3 の「修復タスクの作成」のチェックボックスは表示されず、ポリシー作成後に修復タスクを個別に実行することでアクティビティログの送信設定ができました。修復タスクの作成は後述します。

- [基本] タブで、[スコープ] の下の 3 つのドットがあるボタンをクリックして、リソース割り当てスコープを選択します。

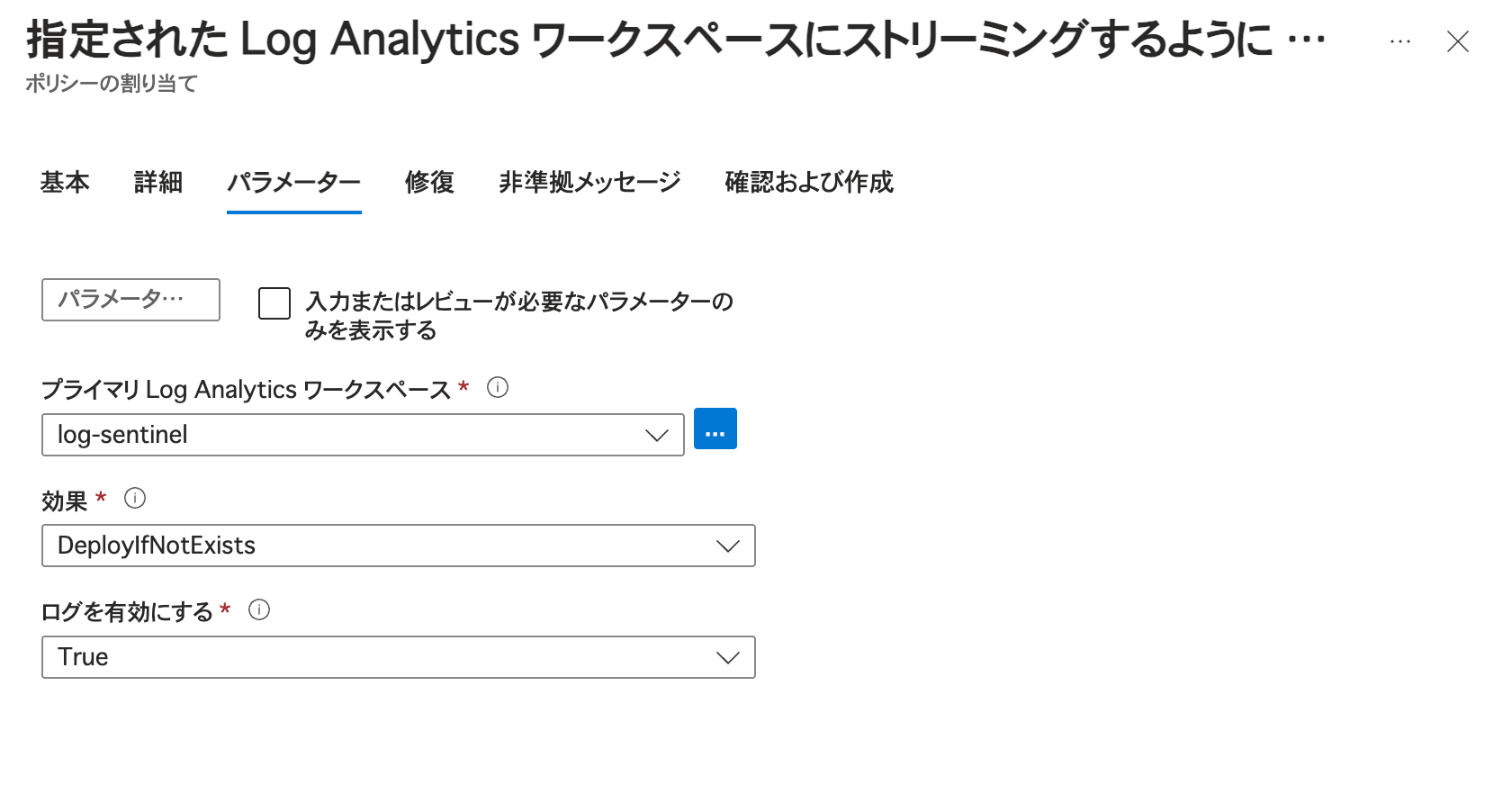

- [パラメーター] タブで、[Log Analytics ワークスペース] ドロップダウン リストから Microsoft Sentinel ワークスペースを選択し、取り込むログとメトリックの種類をすべて "True" に設定します。

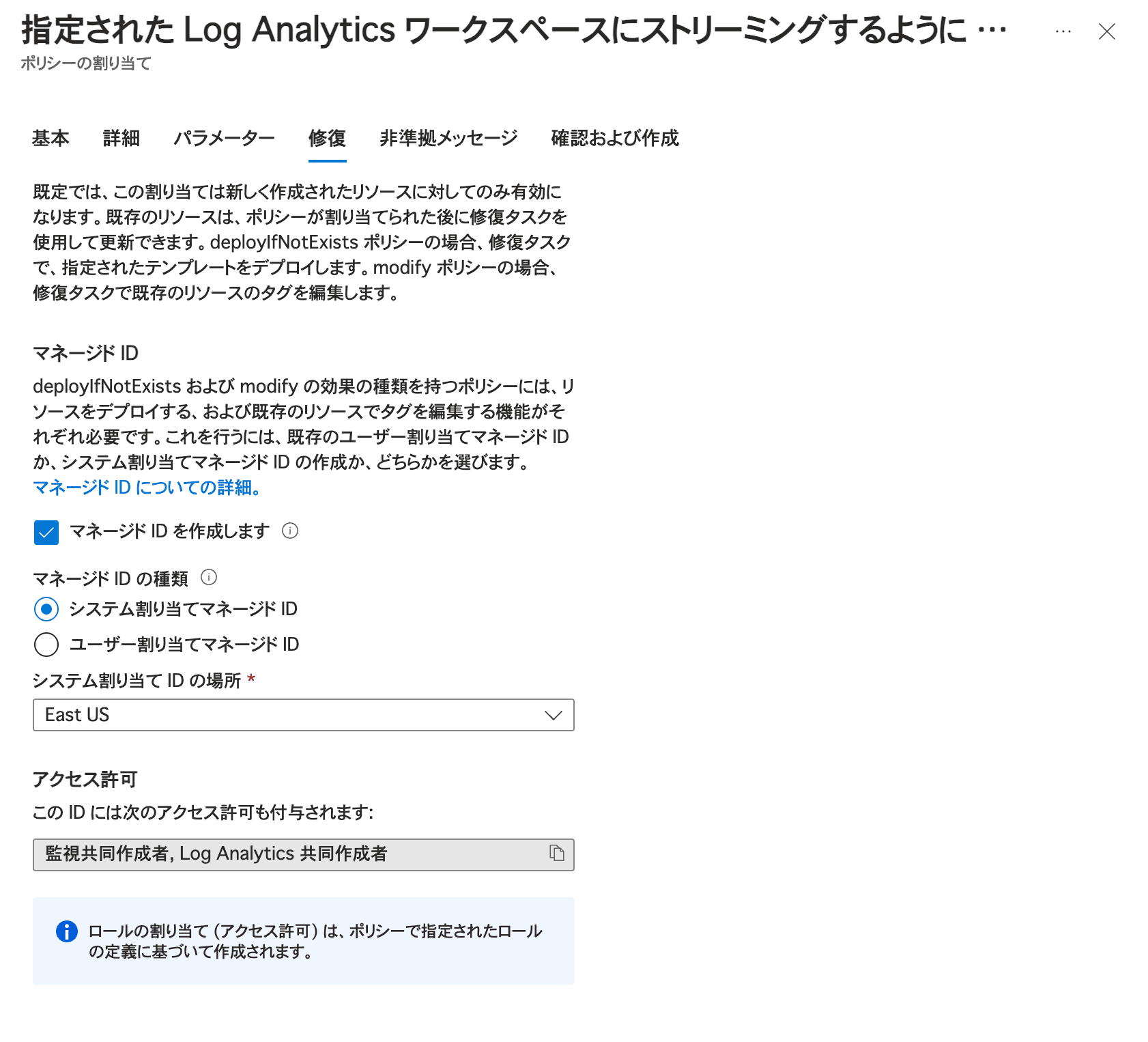

- 既存のリソースにポリシーを適用するには、[修復] タブ を選択し、[修復タスクの作成] チェックボックスをオンにします。

ウィザードの起動から設定を開始します。

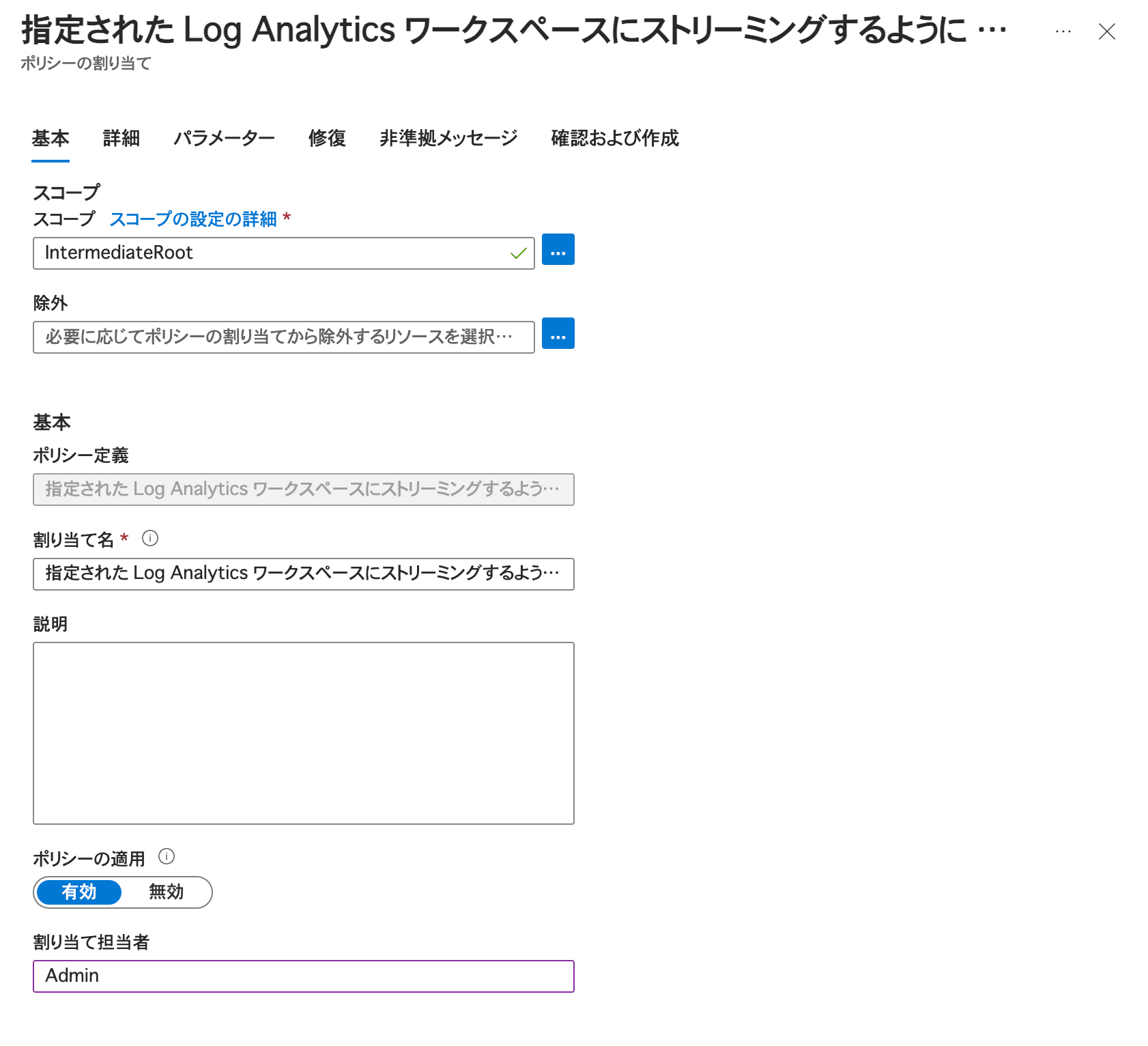

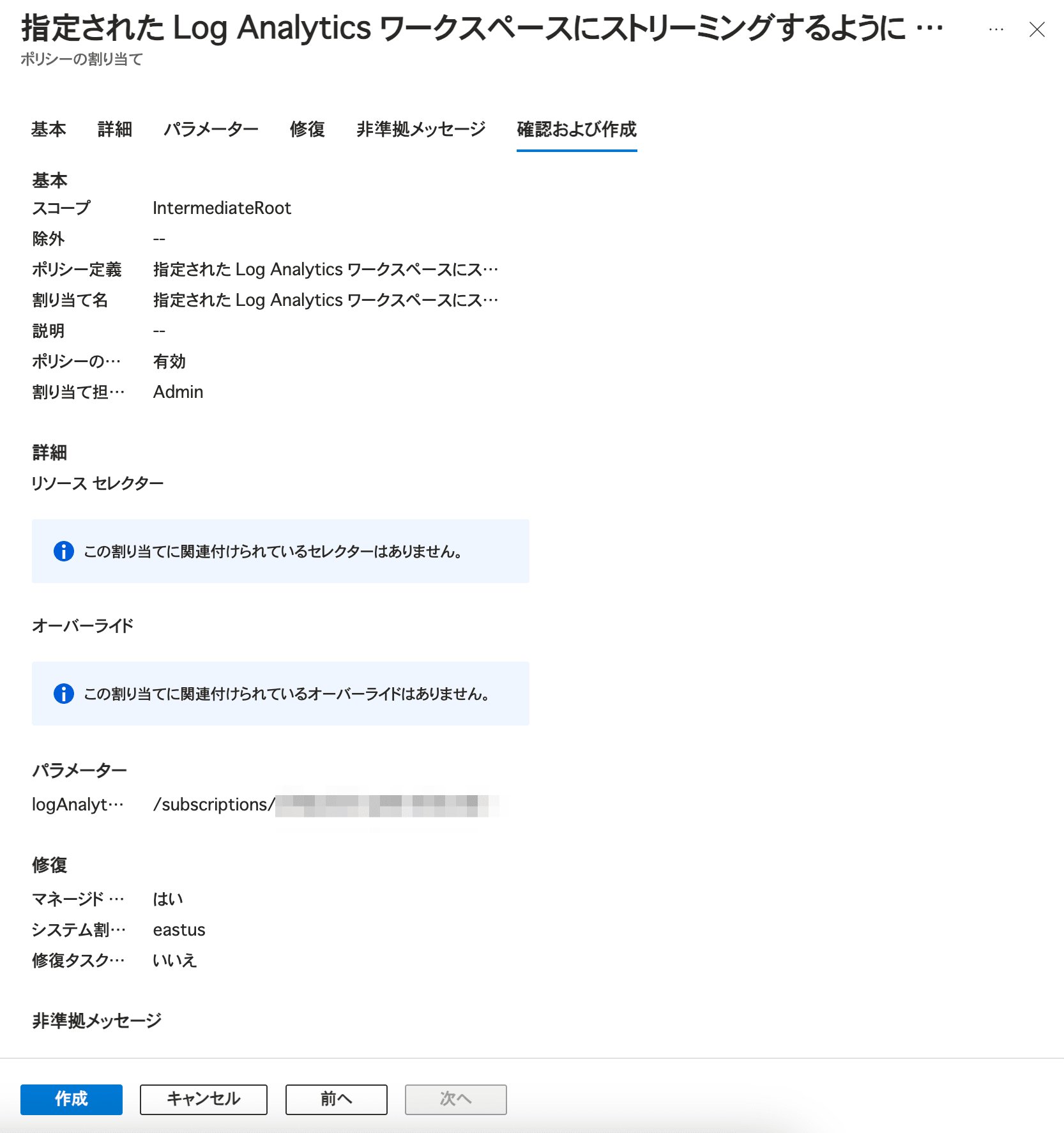

基本タブでは、対象とするサブスクプションが含まれる管理グループを指定しています。

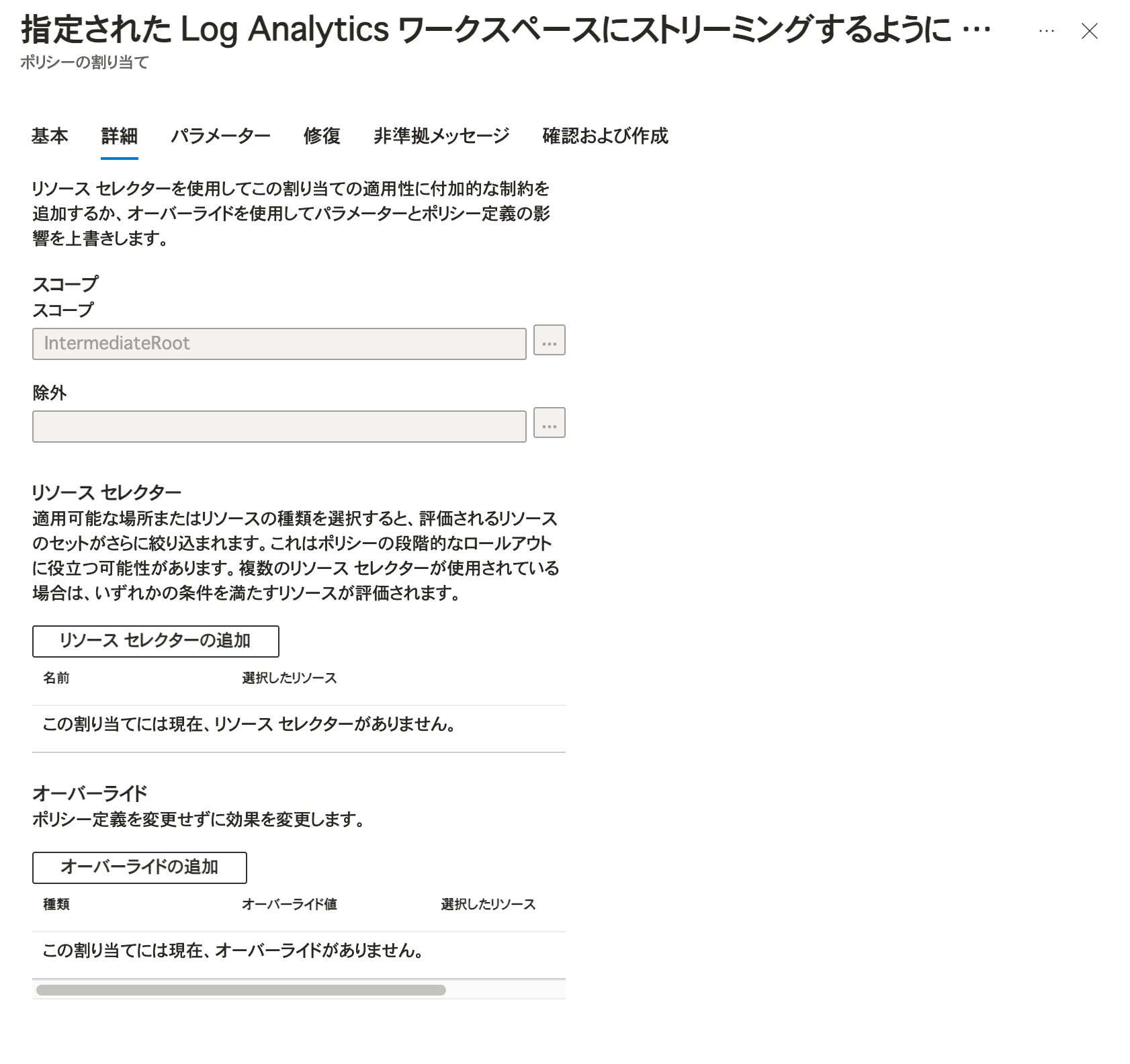

詳細タブでは、設定を変更せずに進めました。

パラメータータブでは、Sentinel で対象となっている Log Analytics ワークスペースを設定しています。

修復タブでは、マネージド ID の設定をします。今回はデフォルトのままとしました。なお、スコープがサブスクプションの場合は、修復タスクを作成するどうかのチェックボックスが表示されますが、管理グループを指定した場合は表示されないようでした。

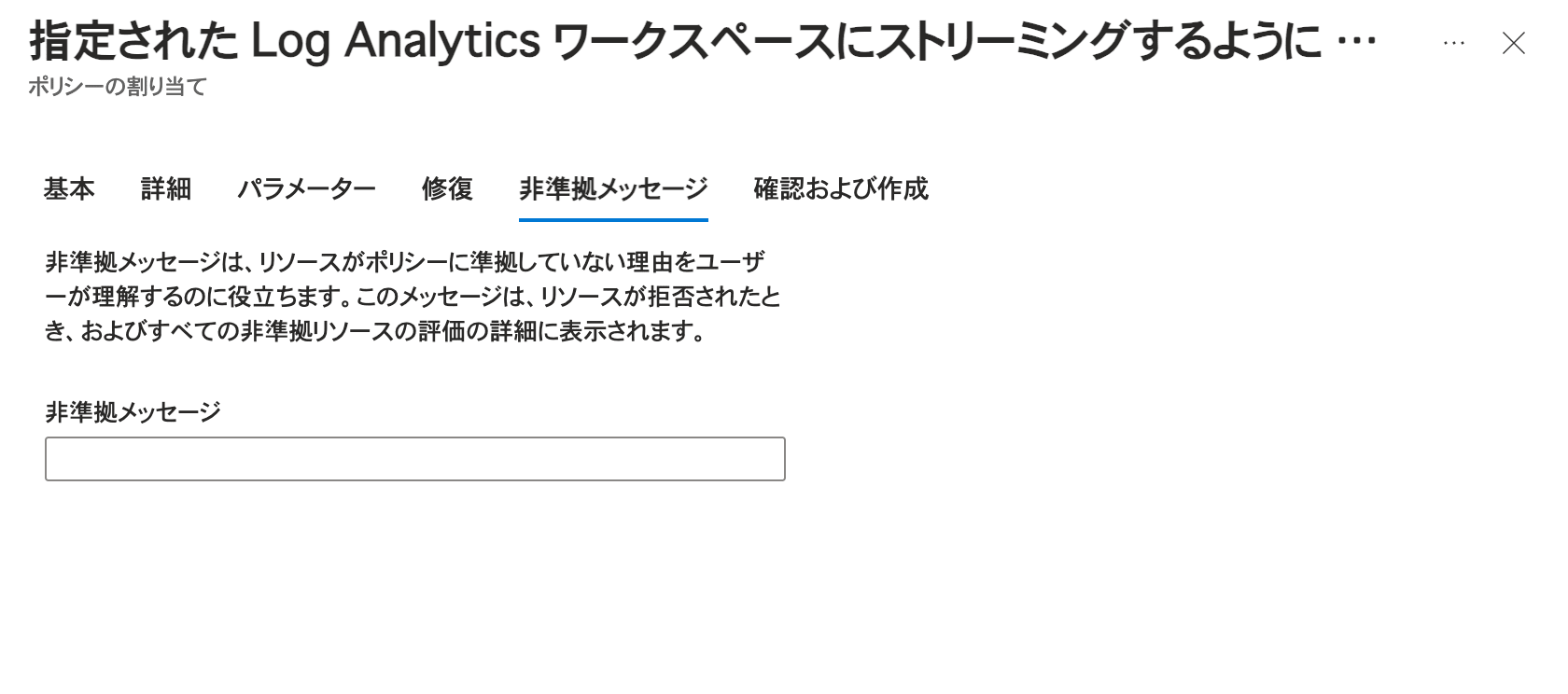

非準拠メッセージの設定はスキップしました。

最後に確認をして「作成」を実行します。

以上でポリシーの設定は完了です。

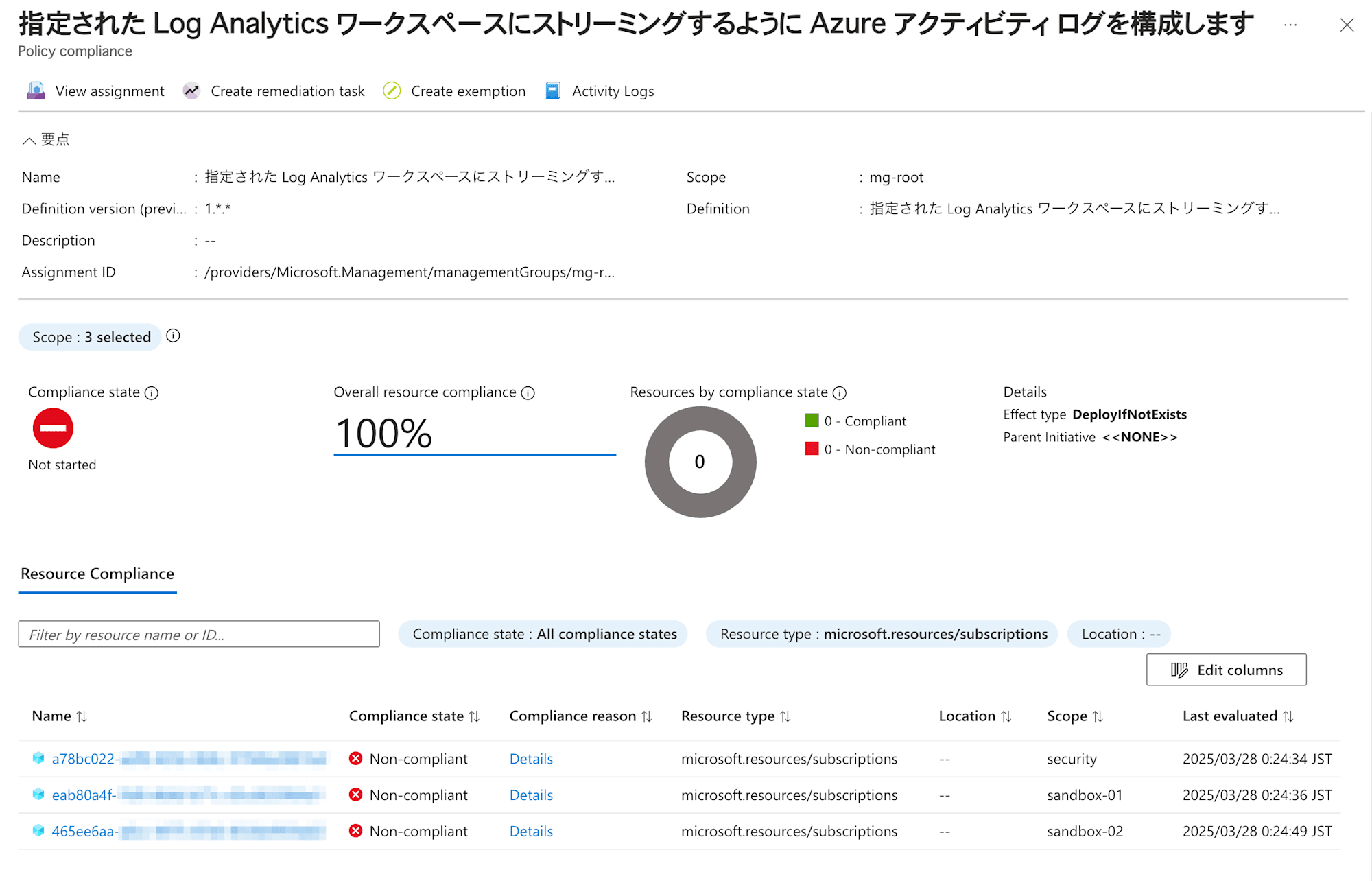

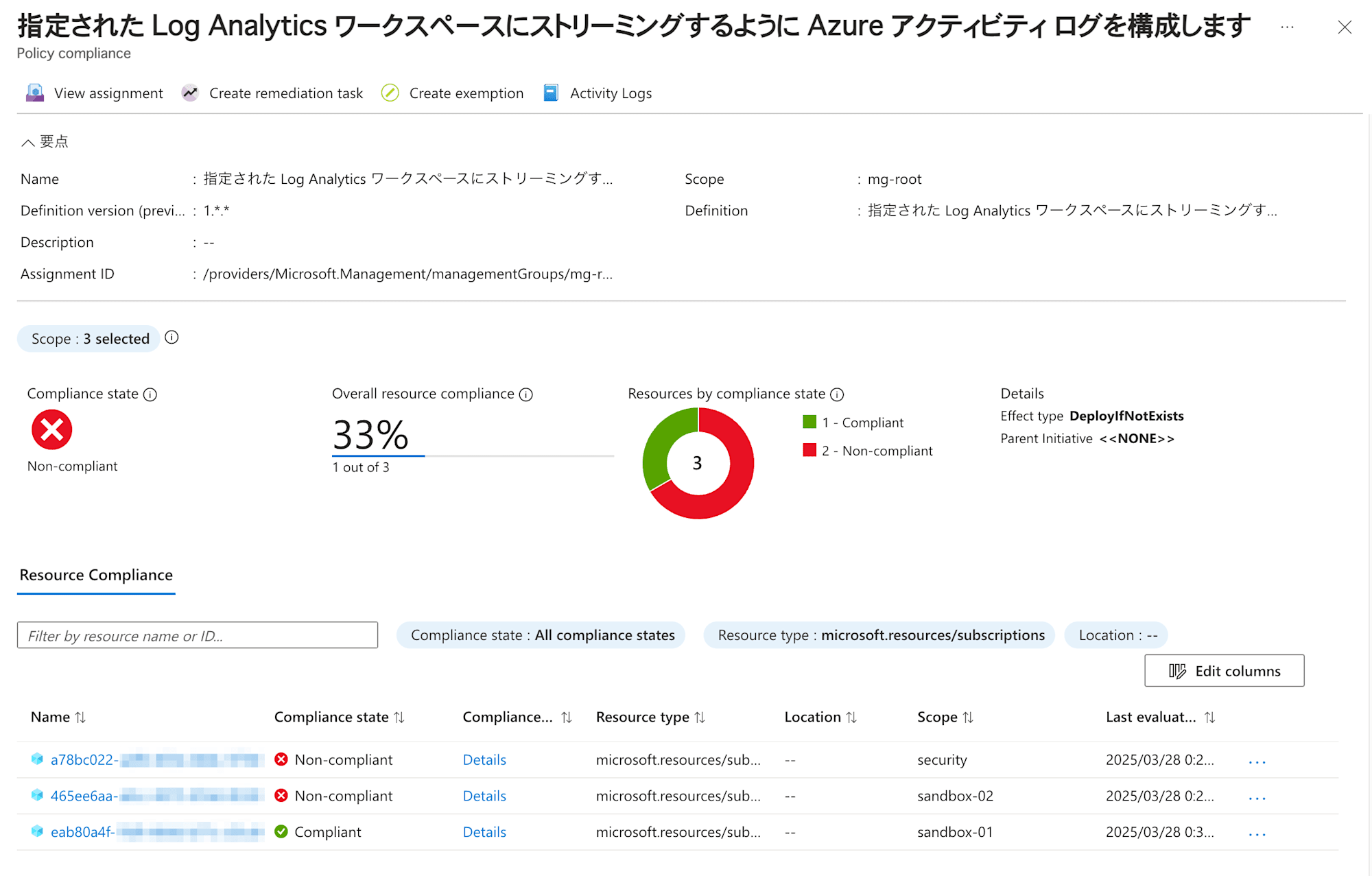

しばらく待ってからポリシー画面を確認すると、既存のサブスクプションにおいて非準拠と評価されました。

ここから修復タスクを実行することで、サブスクプションのアクティビティログを Sentinel に紐づけている Log Analytics ワークスペースに送信する診断設定を追加できます。

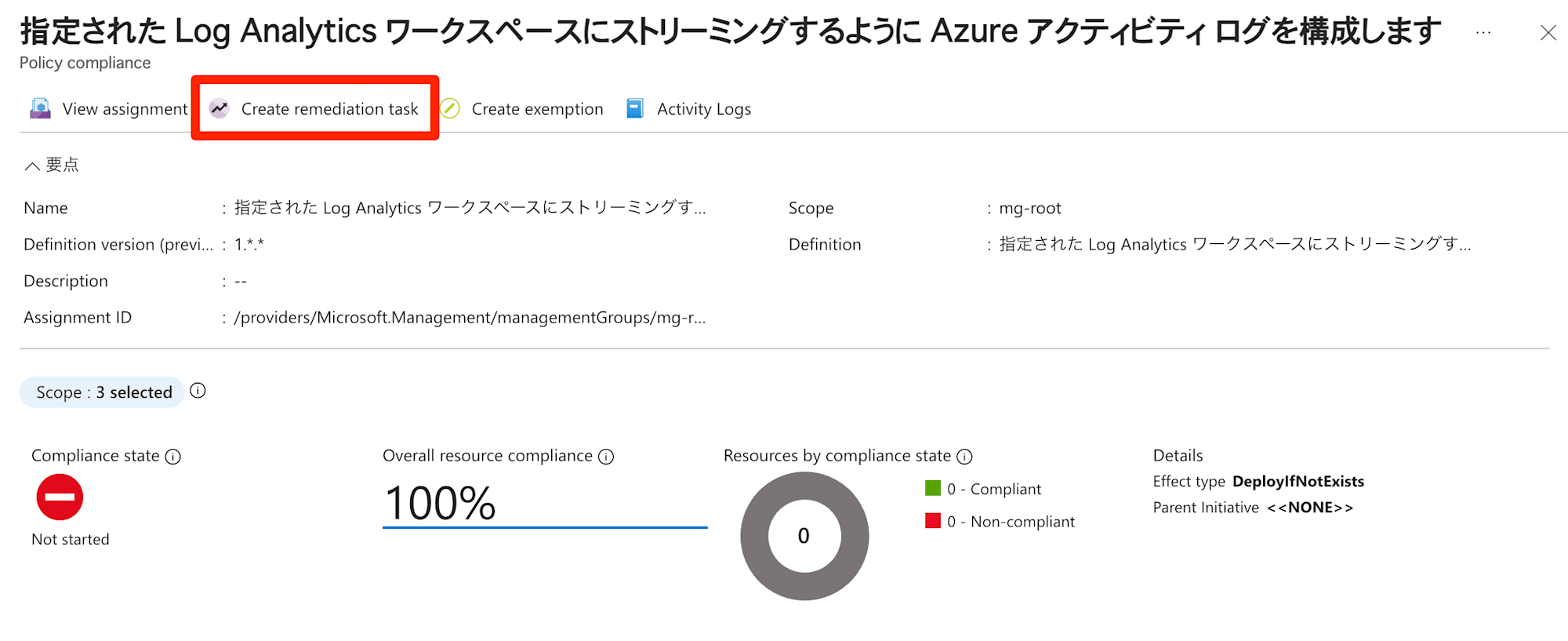

修復タスクを実行するためには「Create remediation task」を選択します。

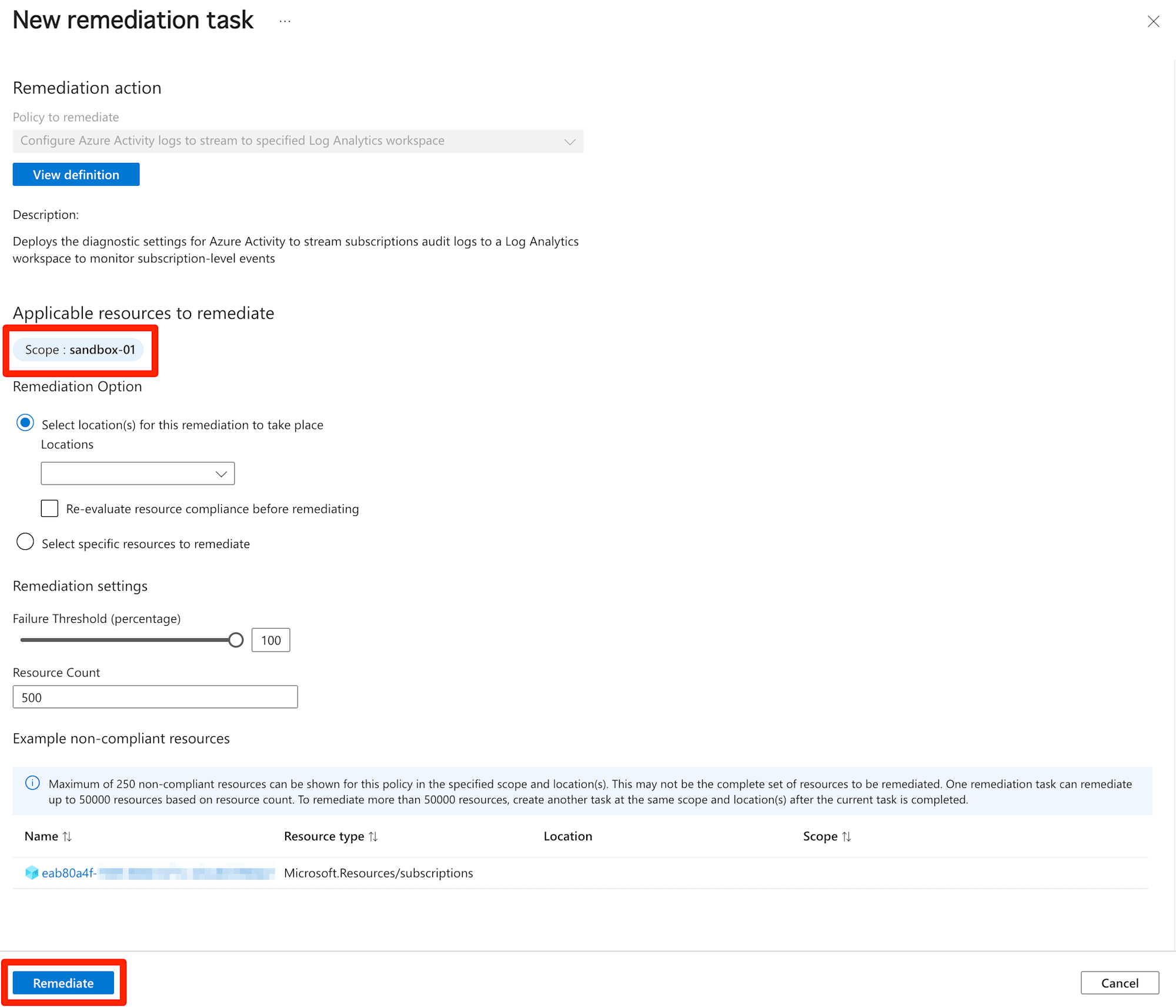

Scope においてサブスクプション Sandbox-01 を指定したところ、画面下部に非準拠リソースとしてサブスクプション ID が表示されていることを確認できました。「remediate (修復) 」を実行します。

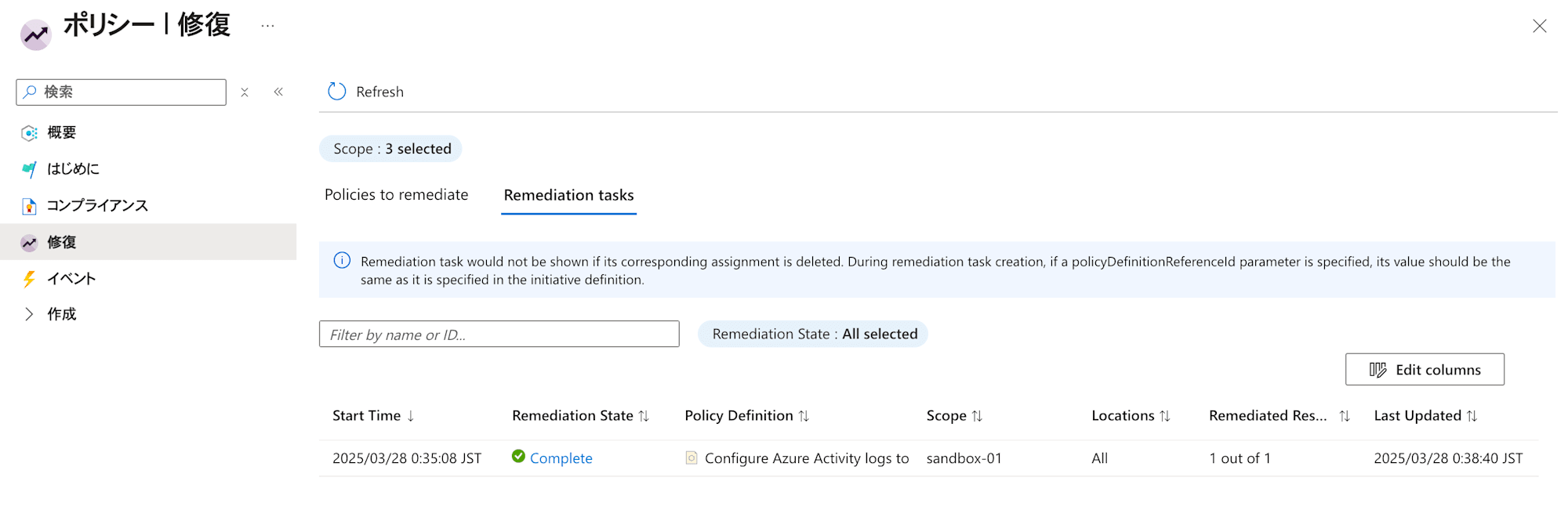

実行中の修復タスクの状況は、ポリシー画面の「修復」メニューにおける「Remediation tasks」タブから確認できます。完了時は「Remediation State」が「Complete」になります。今回の場合は 3 分半程度で完了していました。

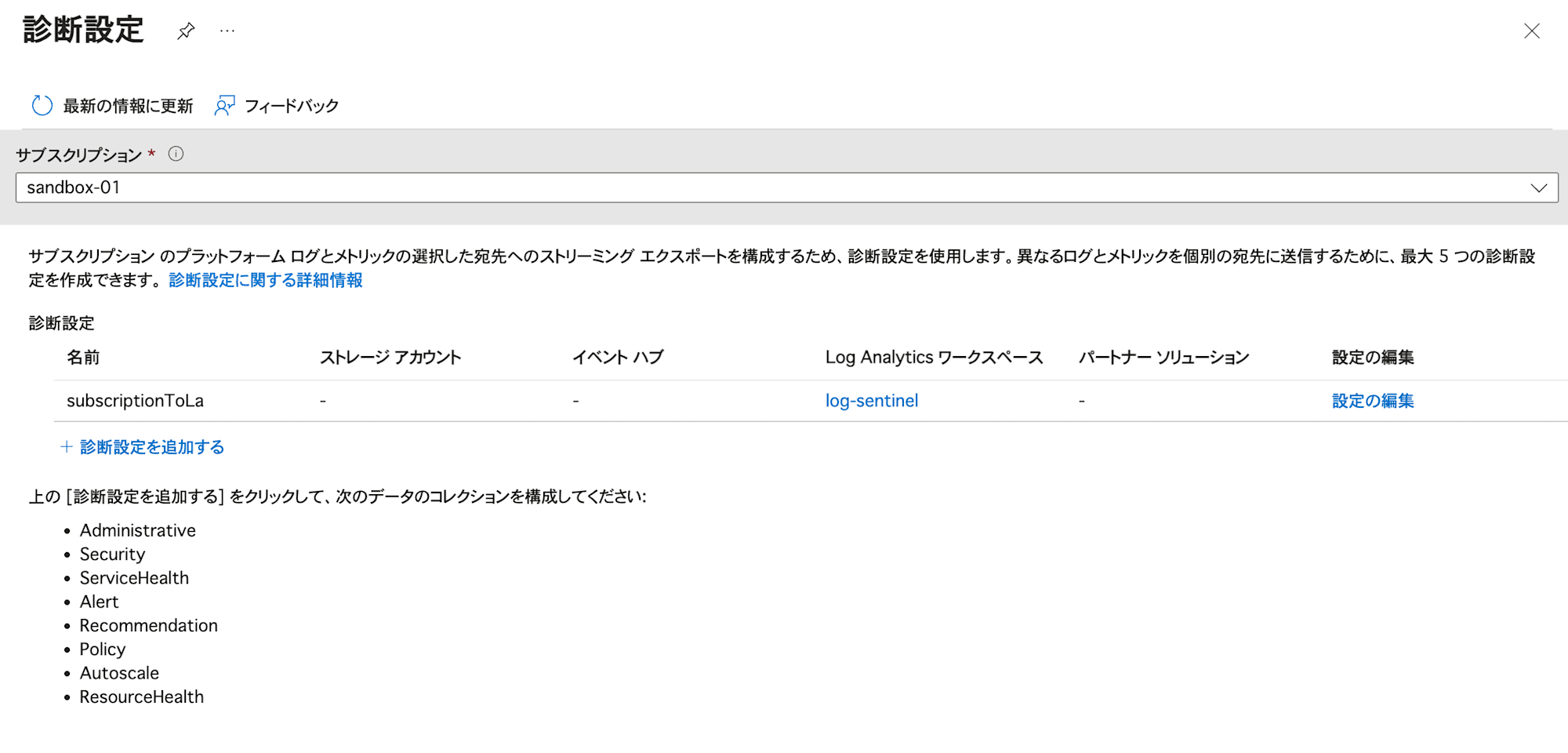

修復タスクで作成された、サブスクプションの診断設定の画面を確認してみると、「subscriptionToLa」という名前の設定が作成されていました。

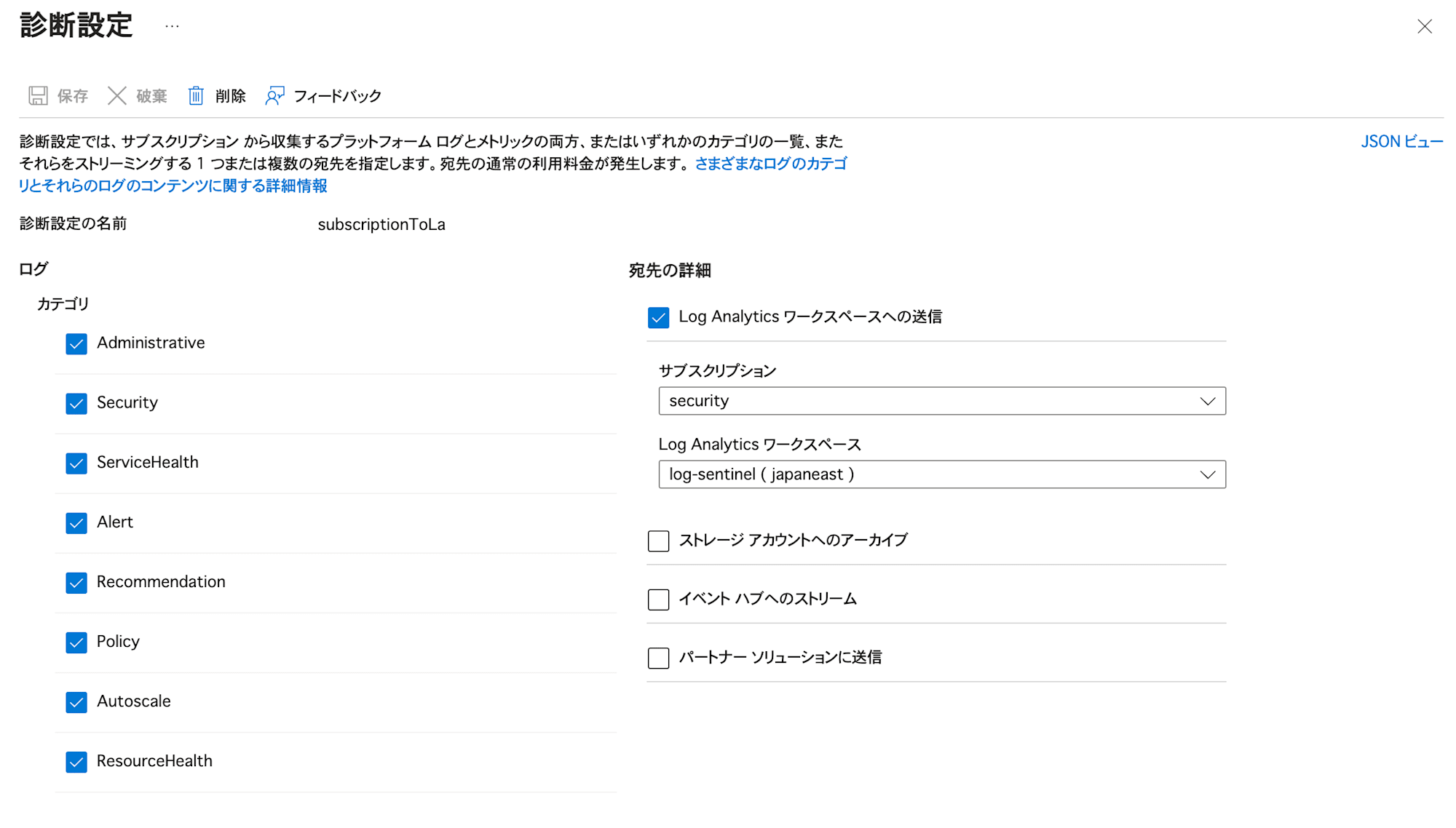

設定の詳細です。想定どおり security サブスクプションの Log Analytics ワークスペースに送信する設定となっていました。

この時点ではまだ 1 つのサブスクプションが準拠になったのみです。

他のサブスクプションに対しても同様に修復タスクを実行することでポリシーが準拠となりました。複数サブスクプションの修復を自動実行する方法もあるのかもしれませんが、今回は 1 個ずつサブスクプション毎に実行しました。

Microsoft Sentinel でログの確認

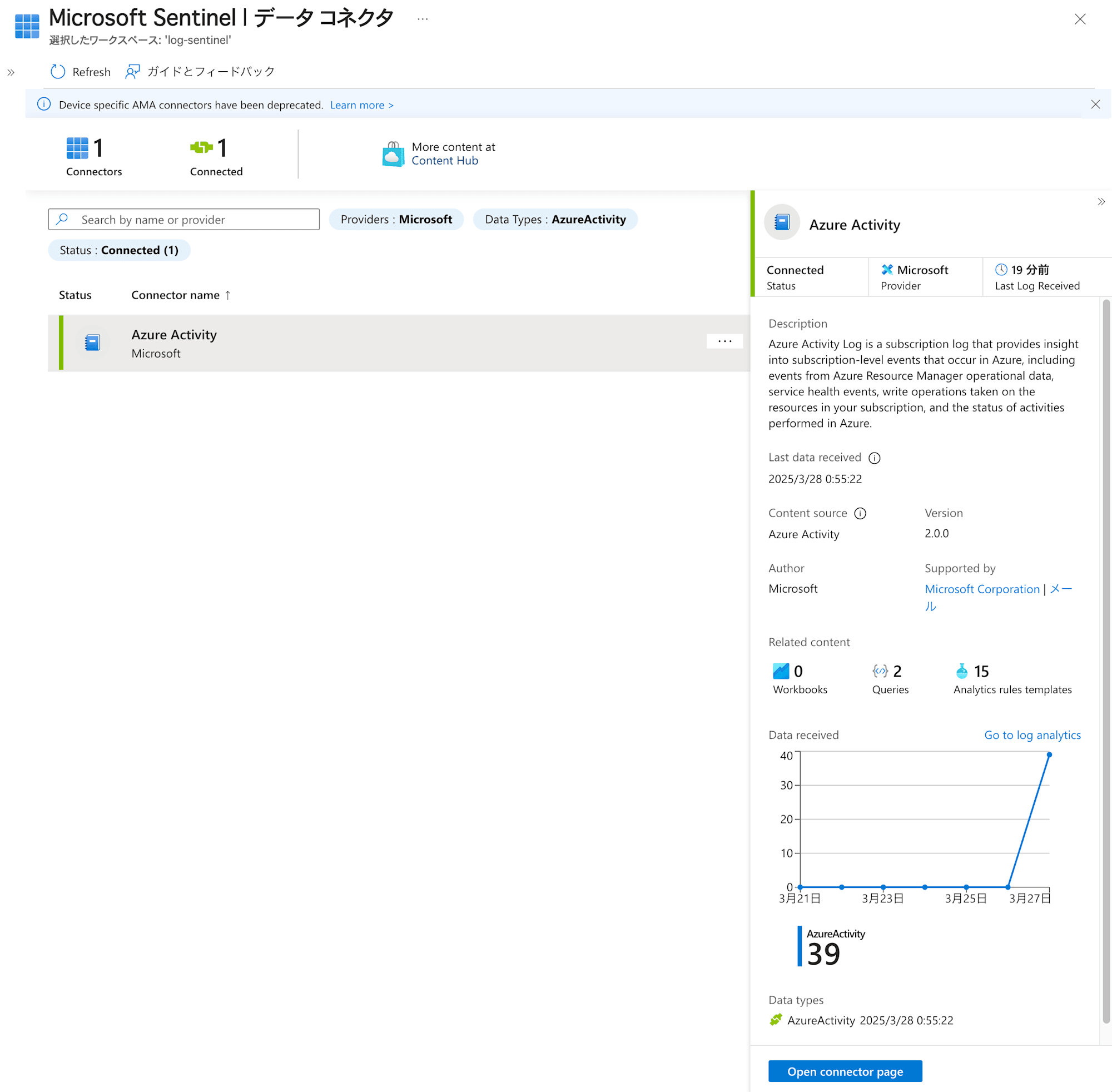

Microsoft Sentinel で改めてデータコネクタの画面を見たところ、データコネクタが接続状態になっていることを確認できました。

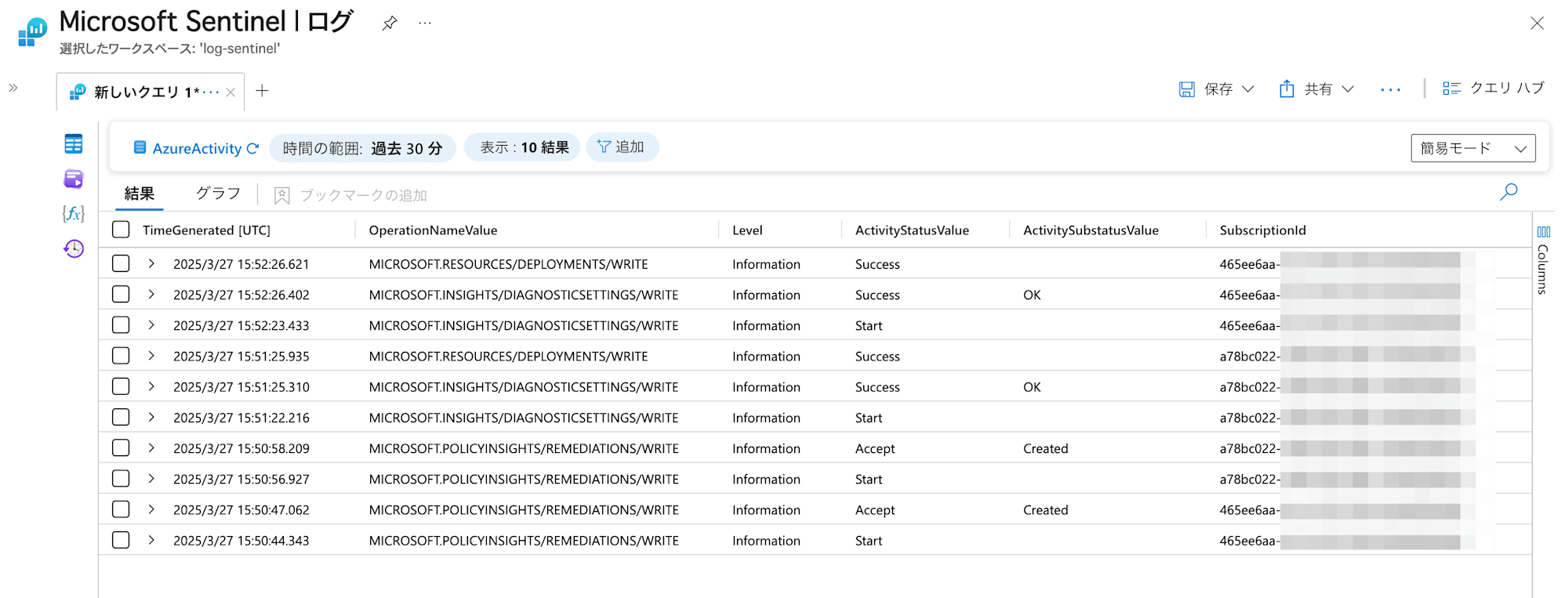

Sentinel からアクティビティログの検索もできました。複数のサブスクプションのログが存在することを確認できます。

以上で、複数サブスクプションのアクティビティログを Microsoft Sentinel に送信する設定は終わりです。

さいごに

これまで 1 つのサブスクプション内で Microsoft Sentinel にアクティビティログを収集したことはありましたが、複数サブスクプションからアクティビティログ送信の設定をしたことがなかったため試してみました。思ったより簡単に設定できました。コンテンツハブ「Azure Activity」に含まれている分析ルールやブックも別途試してみたいと思いました。

以上、このブログがどなたかのご参考になれば幸いです。