Amazon Connectの導入時に必須となる、UDPアウトバウンドトラフィックの許可設定と通信要件を確認してみた

はじめに

Amazon Connectの導入時や、在宅ワーク環境の構築時によくあるトラブルの一つに、CCP(ソフトフォン)で着信ができない、あるいは発信しようとするとエラーになるという事象があります。

特に、ブラウザ上に ice_collection_timeout というエラーが表示される場合、その原因の多くは社内ネットワーク(ファイアウォール)によるUDP通信のブロックです。

もちろん、以下のAWS公式ドキュメントにある通り、ネットワークの状態が悪い(レイテンシーが高い、パケットロスが多い)場合にもこのエラーは発生しますが、特定の拠点やPCでのみ発生する場合は、ファイアウォール設定を疑う必要があります。

本記事では、Amazon Connectを安定して利用するために必須となるネットワーク設定、特にUDP通信の許可設定について解説します。

まずはテストツールで確認

トラブルシューティングの第一歩として、AWSが提供している「Endpoint Test Utility」を実行しましょう。

ツールの詳細や実行イメージについては、以下の記事もあわせてご参照ください。

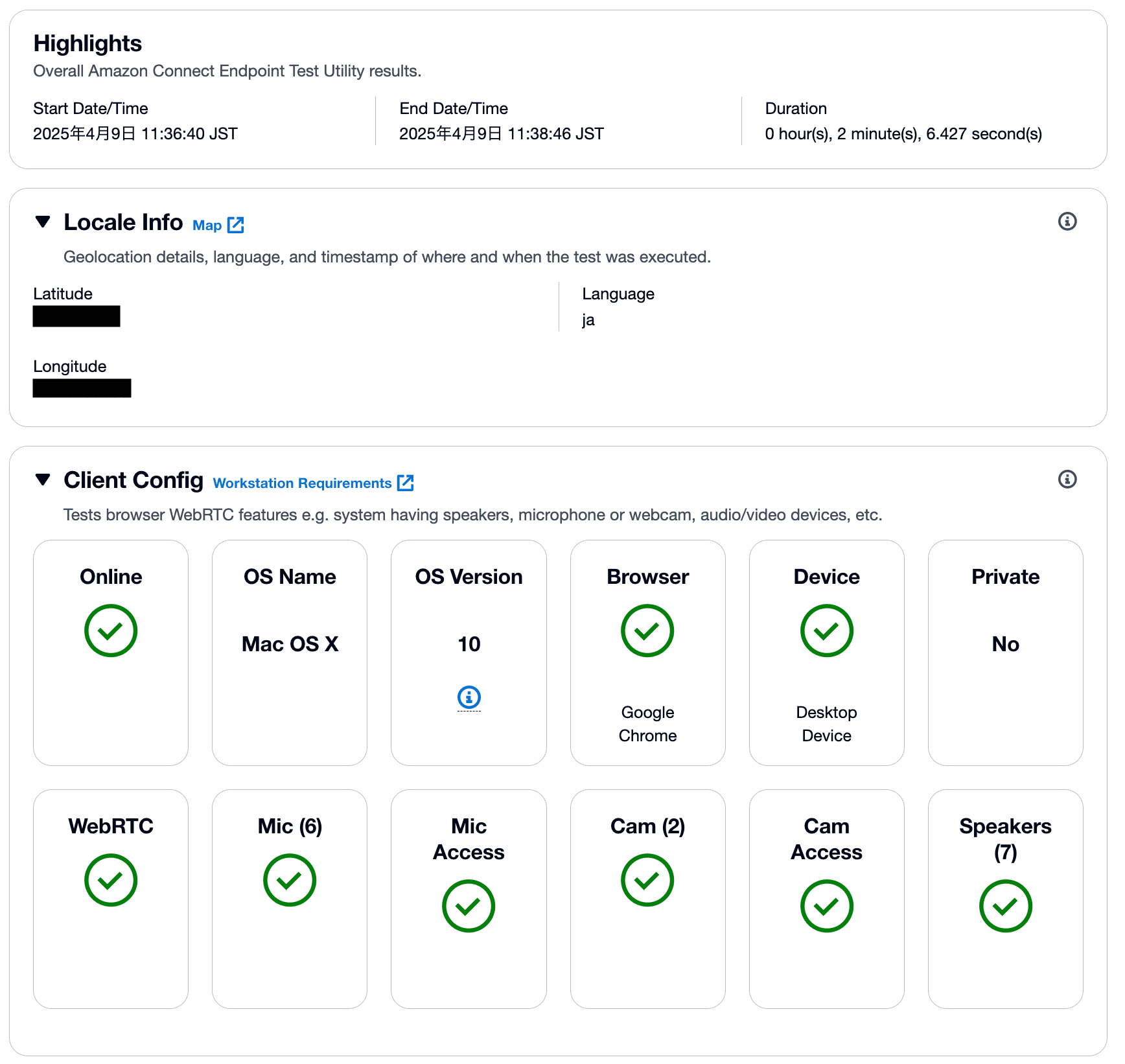

このツールでは、ブラウザのWebRTC対応状況や、マイク・スピーカーへのアクセス権限などを確認できます。

しかし、このツールですべて緑色(成功)が出たからといって、必ずしも通話ができるとは限りません。

以下の画像の通り、すべてのチェックが通っているように見えても、実際には通話ができないケースがあります。

テストツールはWebRTCの仕組みを利用してチェックを行いますが、UDP通信がブロックされている環境でも、ネットワーク条件によっては「成功」と判定されてしまうケースがあります。

よくあるのが、社内のファイアウォール設定で「Web閲覧(TCP)は許可されているが、音声通信(UDP)は許可されていない」というパターンです。この場合、テストツールはパスしても、本番のCCP(ソフトフォン)では ice_collection_timeout などのエラーが発生し、通話ができません。

AWS公式ドキュメントでは、音声通信(メディア)において UDP 3478 の使用が必須要件として定義されています。そのため、テストツールの結果だけで判断せず、ファイアウォール設定で UDP 3478 が確実に許可されていることを確認してください。

推奨設定:ドメイン許可リスト

現在、AWSが推奨しているのはドメインベースでの許可です。

IPアドレスではなく、AWSが指定するドメイン(DNS名)に対して UDP 3478 の通信を許可します。これにより、AWS側のIPアドレス変更の影響を受けずに運用することが可能です。

東京リージョンの場合

東京リージョン(ap-northeast-1)をご利用の場合、以下のドメインに対して UDP 3478 のアウトバウンド通信を許可してください。

- TurnNlb-*.elb.ap-northeast-1.amazonaws.com

注意点:プロキシ環境での利用

ただし、社内プロキシを経由している環境では注意が必要です。

プロキシサーバー側でのドメイン解決(名前解決)が正しく行われない場合など、接続が不安定になることがあります。

AWS公式ドキュメントでは、ドメイン許可(オプション1)を採用する前に十分なテストを行うことが推奨されています。もしエラーが多発する場合は、次の「非推奨」の方法(IPアドレス指定=オプション2)を検討する必要があります。

オプション 1 を試し、200 以上の通話でテストすることをお勧めします。ソフトフォンエラー、通話中断、会議や転送機能をテストします。エラー率が 2% を超える場合は、プロキシ解決に問題がある可能性があります。その場合は、オプション 2 の使用を検討してください。

非推奨設定:IPアドレス許可リスト

ファイアウォールがドメイン指定に対応していない、あるいはプロキシの問題がある場合は、IPアドレス範囲による許可を行います。

設定すべき値

- プロトコル: UDP

- ポート: 3478

- 宛先: Amazon ConnectのリージョンごとのIPアドレス範囲

IPアドレス範囲の確認方法

AWSのIPアドレスは固定ではないため、公開されているJSONファイルから対象の範囲を特定する必要があります。

- 以下のリンクから

ip-ranges.jsonを確認します。 - 以下の条件で検索(フィルタリング)します。

service: "AMAZON_CONNECT"region: "ap-northeast-1" (東京リージョンの場合)

検索してヒットしたブロックが、許可すべきIPアドレス範囲となります。

JSONの例

{

"ip_prefix": "15.193.1.0/24",

"region": "ap-northeast-1",

"service": "AMAZON_CONNECT",

"network_border_group": "ap-northeast-1"

},

複数の範囲が該当する場合は、そのすべてを許可する必要があります。

IPアドレスが変わる場合の対策

IPアドレス指定が「非推奨」とされる理由は、AWSのIPアドレスは不定期に変更・追加される仕様だからです。

IPアドレスを固定で設定してしまうと、AWS側でIPが変更・追加された際、その新しいIPへの通信がブロックされ、突然繋がらなくなるリスクがあります。

やむを得ずIPアドレス指定で運用する場合は、以下の運用フローを確立する必要があります。

-

変更通知の受信

AWSはIP範囲の変更がある場合、Amazon SNSを通じて通知を行います。以下の記事などを参考に、通知を受け取る仕組みを構築することをお勧めします。 -

30日以内の設定変更

新しいIP範囲が追加されてから、実際にサービスで使用開始されるまでには30日間の猶予があります。通知を受け取ったら、この期間内にファイアウォールの設定を更新する運用(メンテナンス)が必須となります。ip-ranges.json が更新されると、関連付けられた AWS サービスは 30 日後に更新された IP 範囲の使用を開始します。サービスが新しい IP 範囲へのトラフィックのルーティングを開始するときに接続が断続的になる問題を回避するには、ip-ranges.json に追加されてから 30 日以内に、新しい IP 範囲を許可リストに追加してください。

まとめ

Amazon Connectのネットワーク設定におけるポイントは以下の通りです。

ice_collection_timeoutなどのエラーが出る場合は UDP 3478 のブロック を疑う。- 基本は ドメイン許可 を推奨。

- やむを得ず IPアドレス許可 をする場合は、IP変更通知を受け取り、30日以内に追従する運用体制 を整える。

ネットワーク設定は一度決めるとなかなか変更が難しい部分ですので、導入初期に「運用コスト」も含めて検討することをお勧めします。