JAWS-UG横浜 #92 AWS re:Invent 2025 re:Cap Compute で Nitro Isolation Engine を深堀りしてきました #jawsug #jawsugyokohama

ウィスキー、シガー、パイプをこよなく愛する大栗です。

2025年12月13日に開催した JAWS-UG 横浜の re:Invent の Compute に関する Recap で登壇したのでレポートします。

JAWS-UG横浜 #92 AWS re:Invent 2025 re:Cap Compute

Graviton と Nitro と私

Graviton の進化

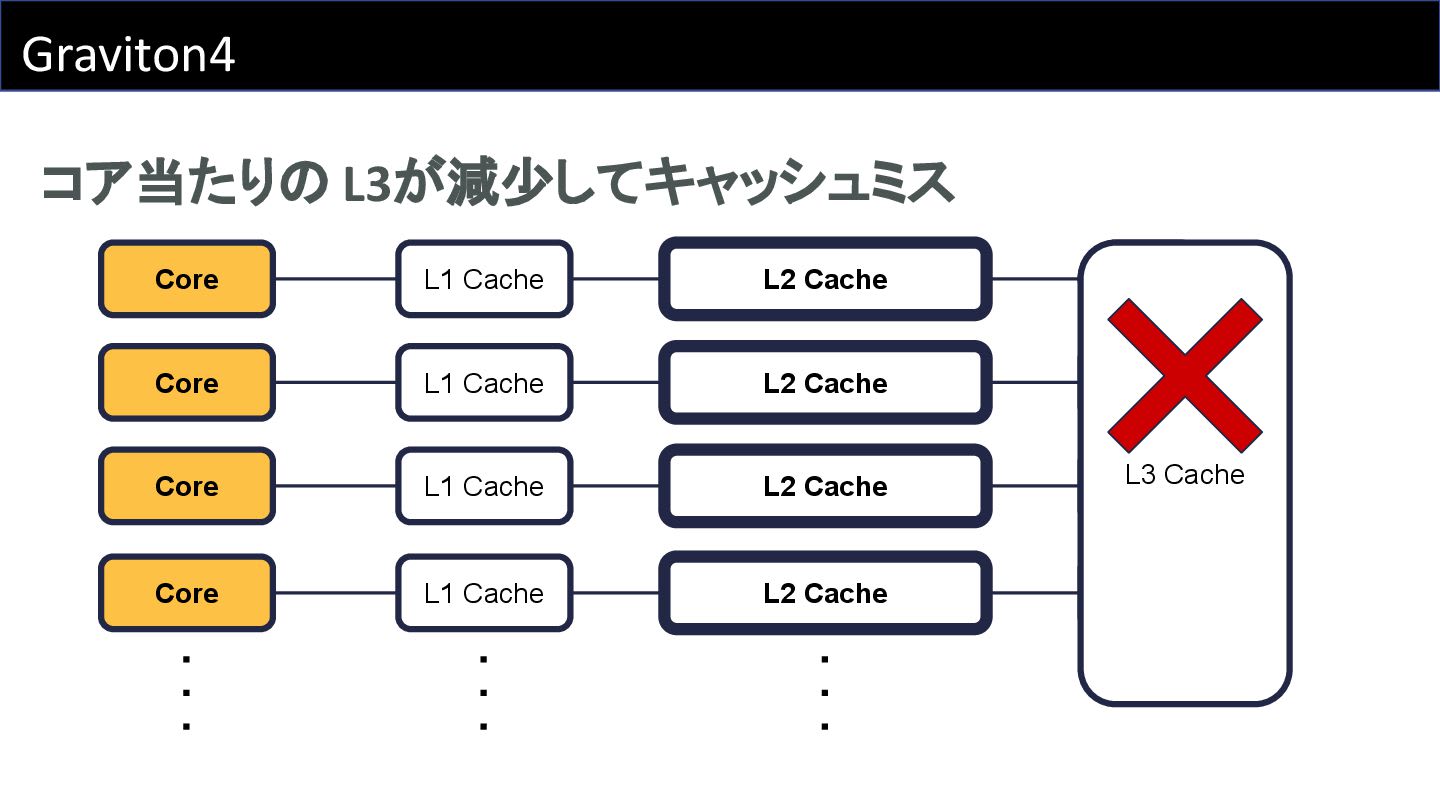

Graviton3 は L2 キャッシュのミスがパフォーマンスに影響を与えていたため、Graviton4 では L2 キャッシュをコア当たり 1MB から 2MB に倍増させました。

L2 キャッシュが大きくなりコア数が増えたため、L3 キャッシュでのミスが目立ちました。そのため CPU 間をコヒーレント リンクで接続しました。

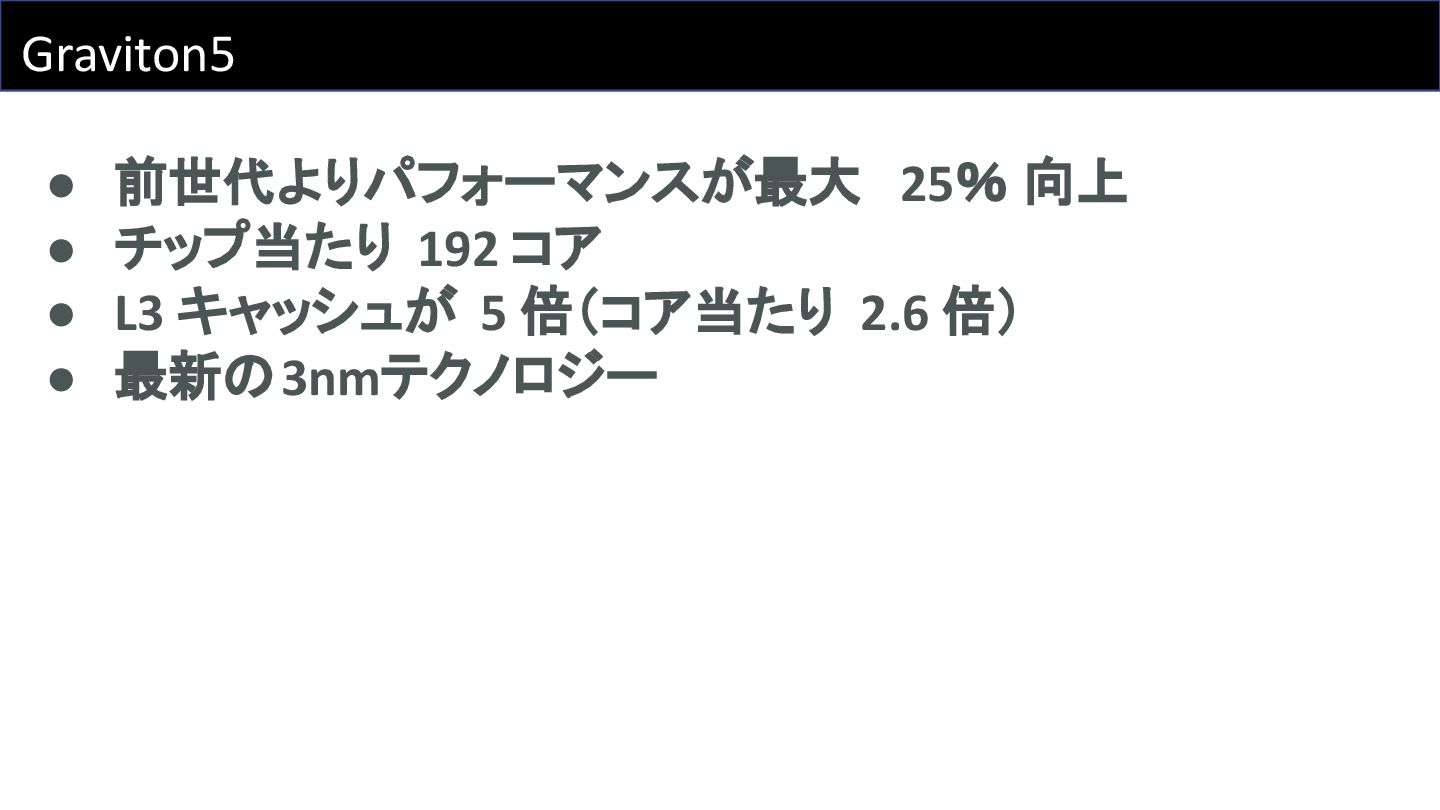

Graviton5

Graviton5 では特殊な新機構を導入したわけではなく、各機能ごとに正常に進化させて全体のパフォーマンスを向上させたようです。セキュリティ面では Nitro の新機能 Nitro Isolation Engine が導入されました。

Nitro Isolation Engine

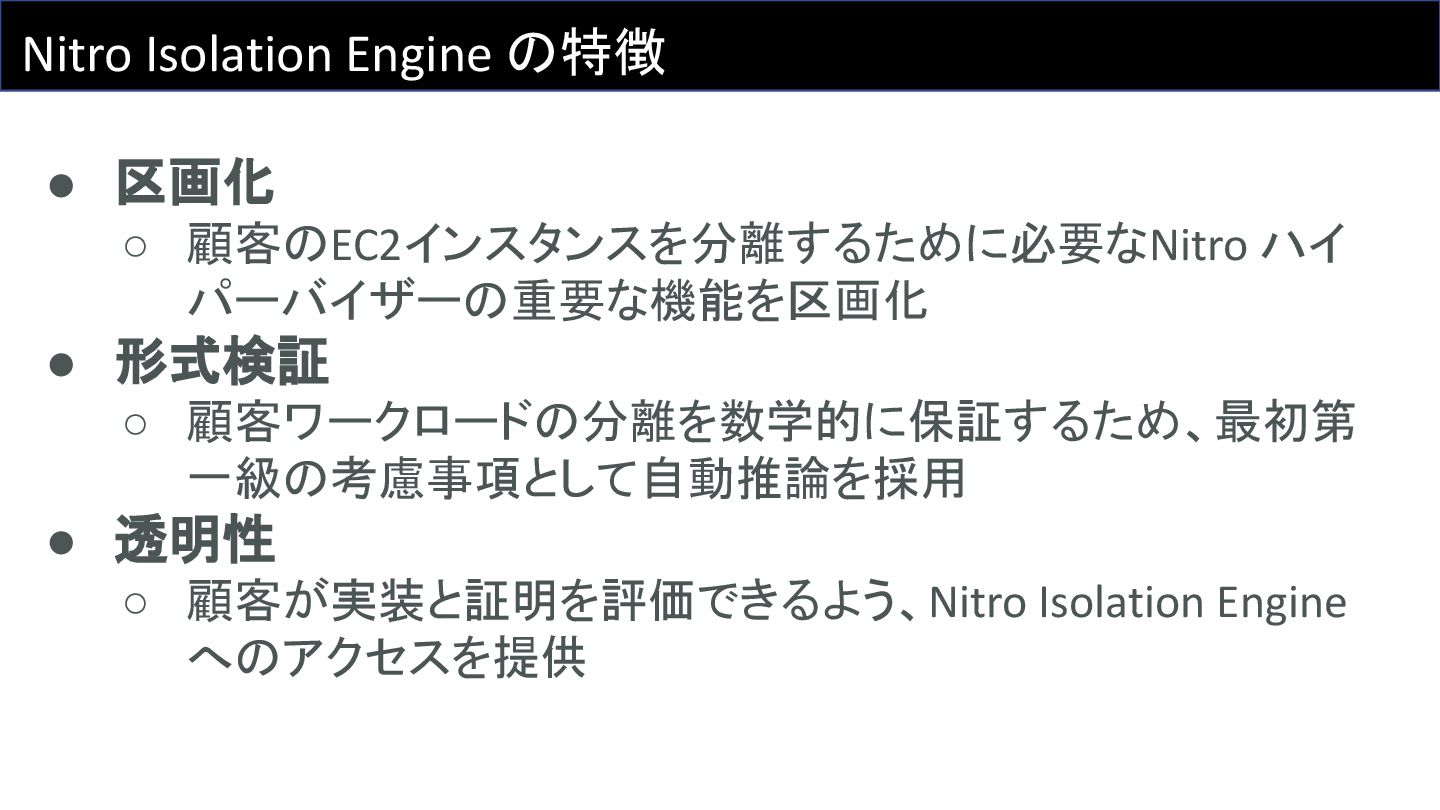

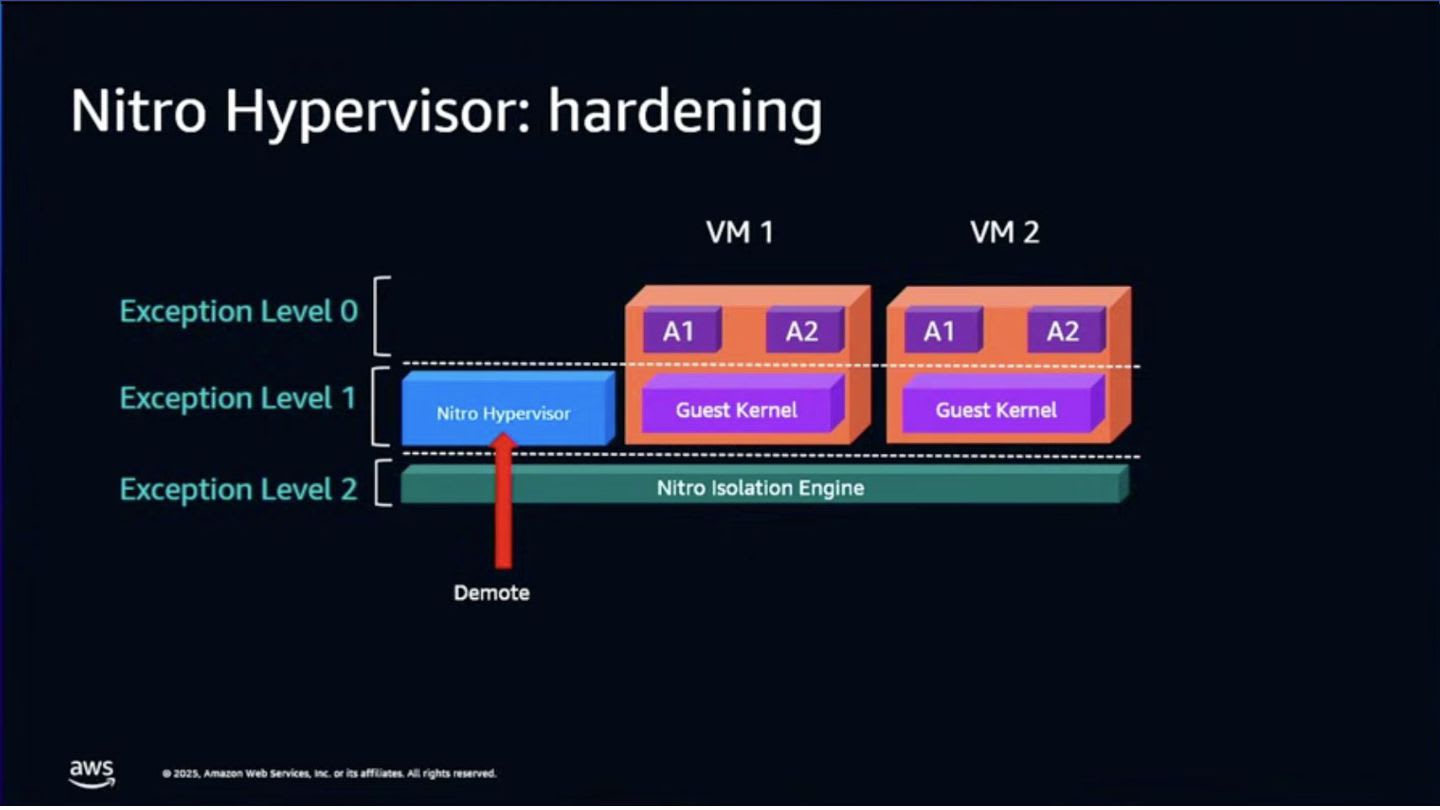

Nitro は、ネットワーク、I/O、セキュリティ、ハイパーバイザーなどの可能化機能をハードウェア実装で実現しています。Nitro Isolation Engine はハイパーバイザーの下で仮想マシン間の隔離を担当しています。

特徴として

- 区画化

- 形式検証

- 透明化

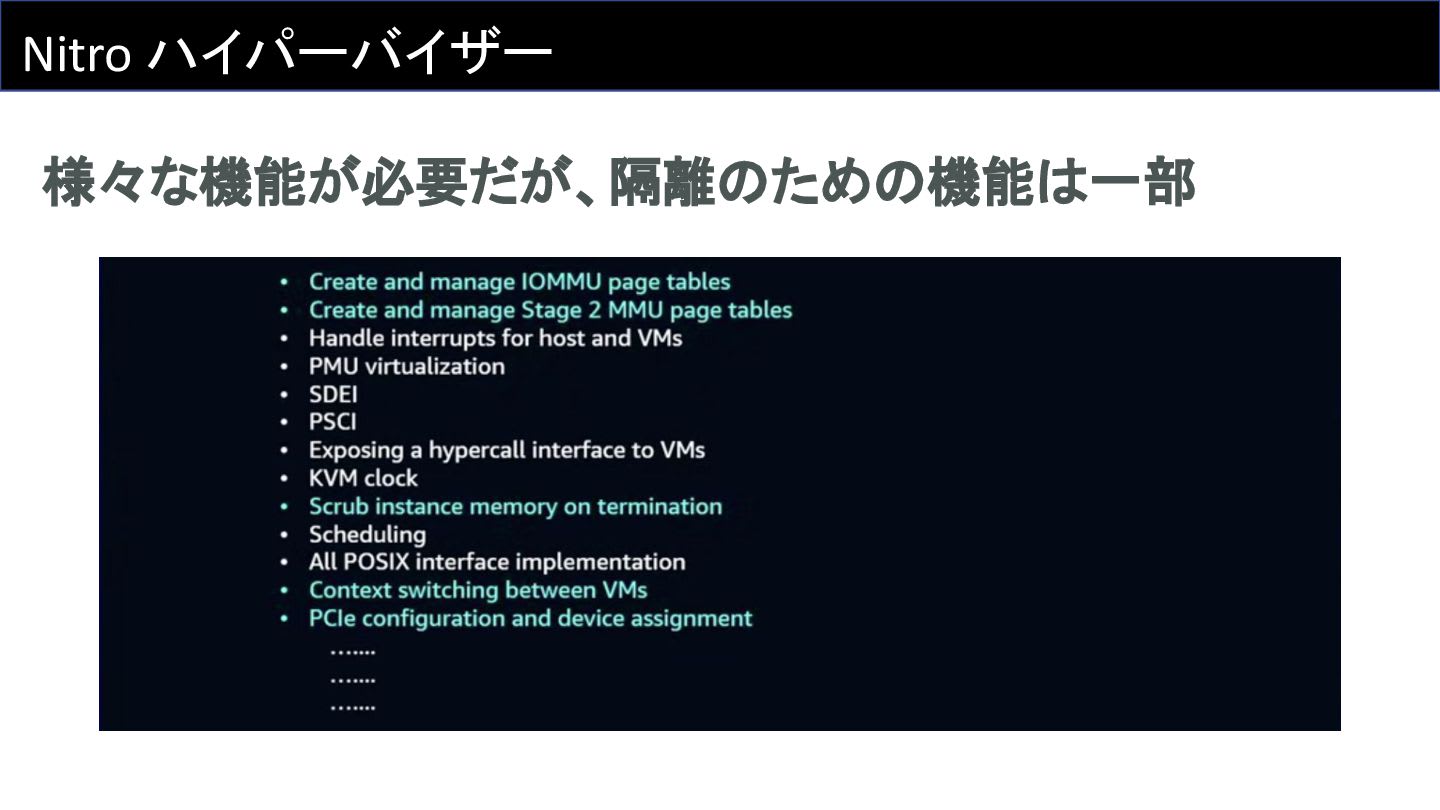

今までの Nitro ハイパーバイザーの機能の中で、仮想マシンの隔離のための機能は一部であるため、Nitro Isolation Engine として別にしました。

すると、残った機能の Nitro ハイパーバイザーを Arm の Exception level を下げることが可能になります。(一般的にハイパーバイザーは Exception level 2 で動作します)

Arm には隔離するための機能として Arm CCA(Arm Confidential Compute Architecture)という機能がありますが、Nitro では使用せず独自に実装しているようです。これは CPU 内部のブラックボックスの機能を信用せずに、仕様通りの動作を証明できること優先させたためではないかと考えます。

Nitro Isolation Engineは Arm プロセッサが前提ですが、x86 の場合はどうなるのでしょうか?Intel TDX / AMD SEV-SNP という隔離機能もありますが、Arm CCA と同様に Nitro としては採用せずに独自に実装するのかなと考えています。

さいごに

Graviton の進化とともに、セキュリティ面でも Nitro System が進化しています。インフラの進化があるので、流さぬようにちゃんと追っていきます。