Network Firewall을 사용해 봤습니다.

안녕하세요 클래스메소드 김재욱(Kim Jaewook) 입니다. 이번 블로그에서는 Network Firewall을 사용해 봤습니다.

구성한 환경

구성한 환경은 간단합니다.

- VPC 1개

- Public Subnet 2개, Private Subnet 2개

- Internet Gateway 1개

- NAT Gateway 1개

- EC2 인스턴스 (Private Subnet에 배치)

위와 같은 구성으로 AWS 환경을 구축합니다.

그리고 curl을 이용해서 각 웹 사이트에 접근해 보면 문제 없이 출력될 것입니다.

curl http://www.naver.com

curl http://www.google.com

이번에는 Network Firewall을 사용해서 EC2 인스턴스에서 http://www.google.com 만 접근이 가능하도록 설정해 보겠습니다.

Network Firewall 구성

Network Firewall을 구성하려면 규칙, 정책, 방화벽을 생성해야 합니다. 규칙부터 순서대로 생성해 보도록 합시다.

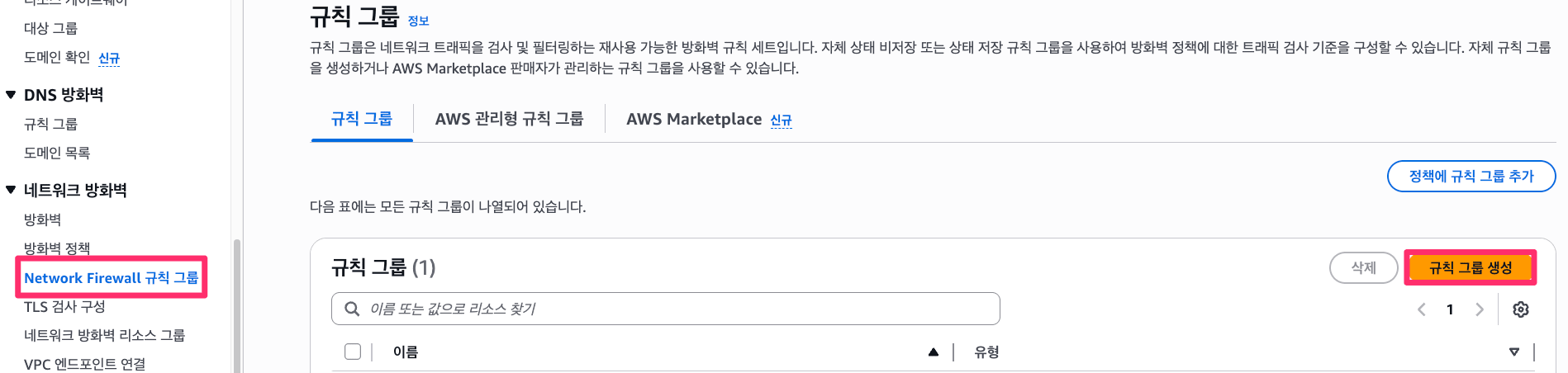

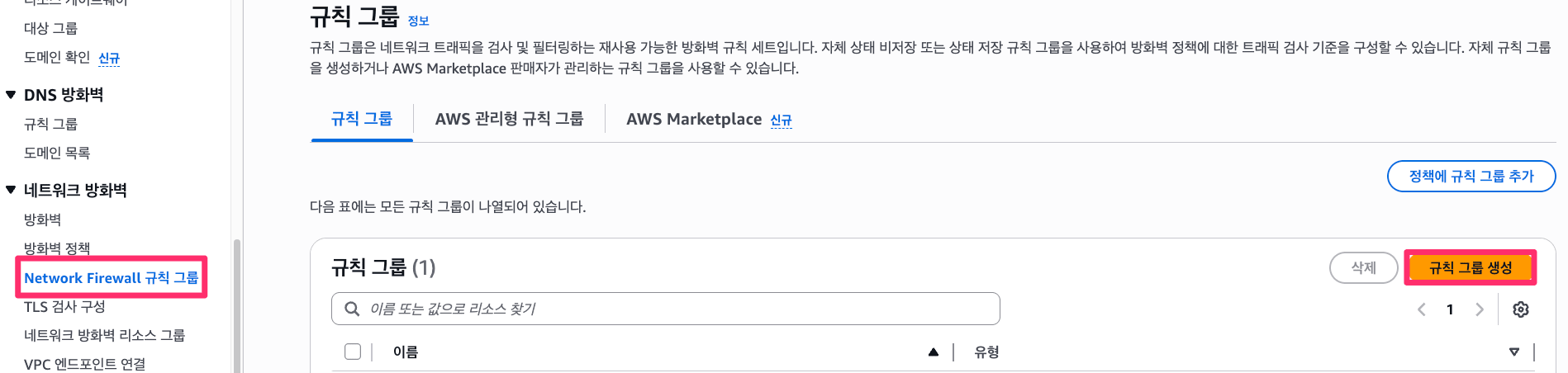

Network Firewall 규칙 생성

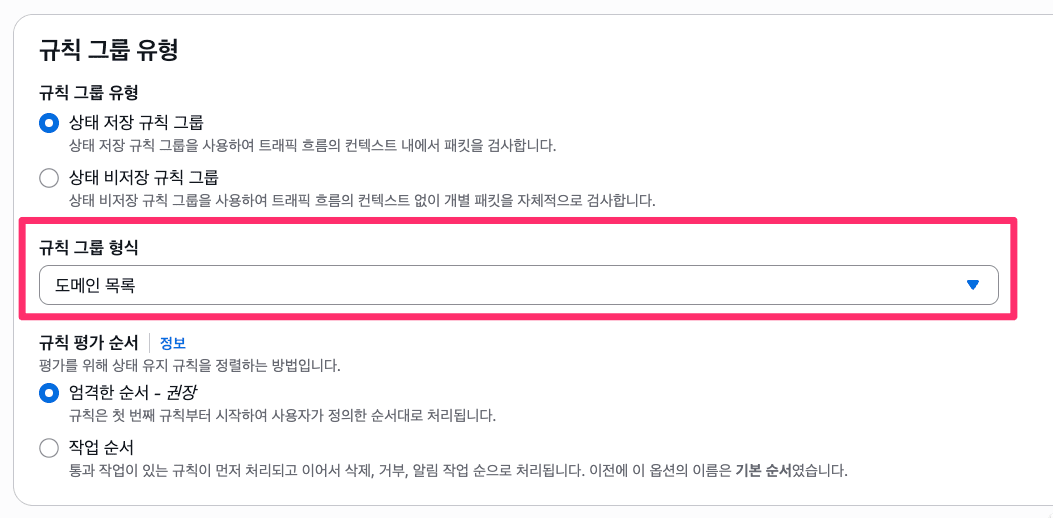

먼저 Network Firewall 규칙을 생성합니다.

도메인을 제어할 생각이기 때문에 규칙 그룹 형식에서 도메인 목록을 선택합니다.

규칙 이름과 규칙 용량을 설정합니다.

테스트용 환경이기 때문에 용량은 적당히 입력했습니다만

보다 상세하게 설정하고 싶다면 아래 AWS 공식 문서를 참고합니다.

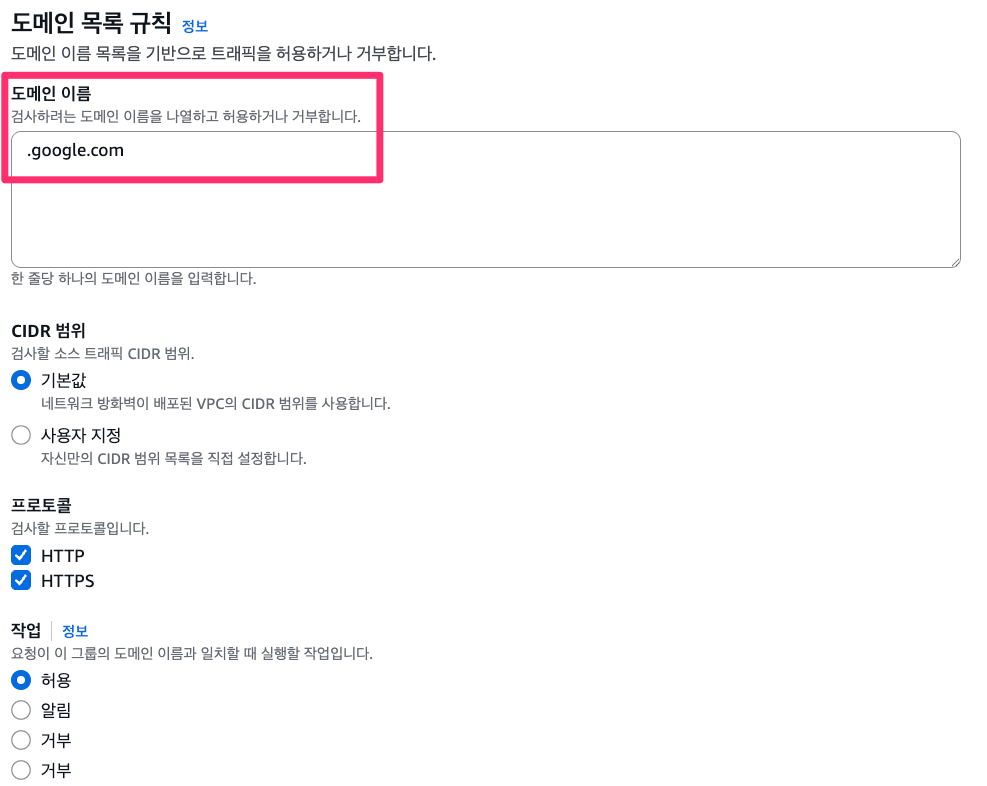

마지막으로 도메인 이름에는 .google.com을 입력하고 규칙 생성을 끝마칩니다.

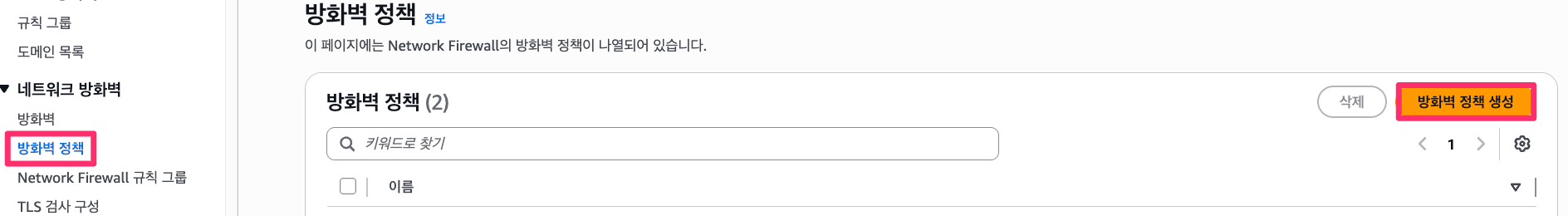

Network Firewall 정책 생성

규칙 생성이 끝났다면, 정책을 생성합니다.

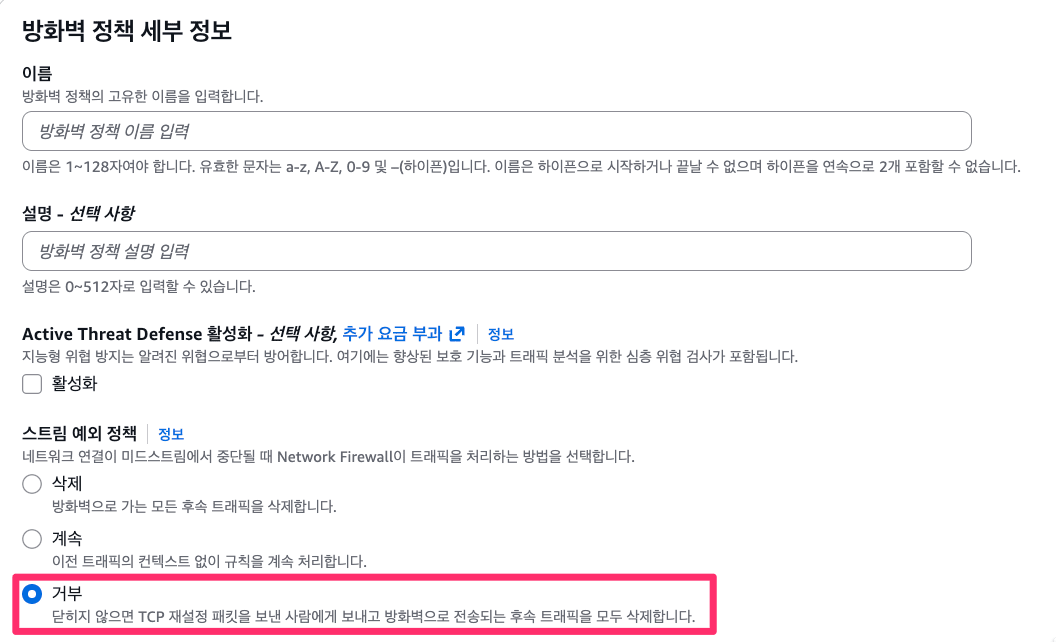

정책 이름을 입력하고, 스트림 예외 정책은 거부를 선택합니다.

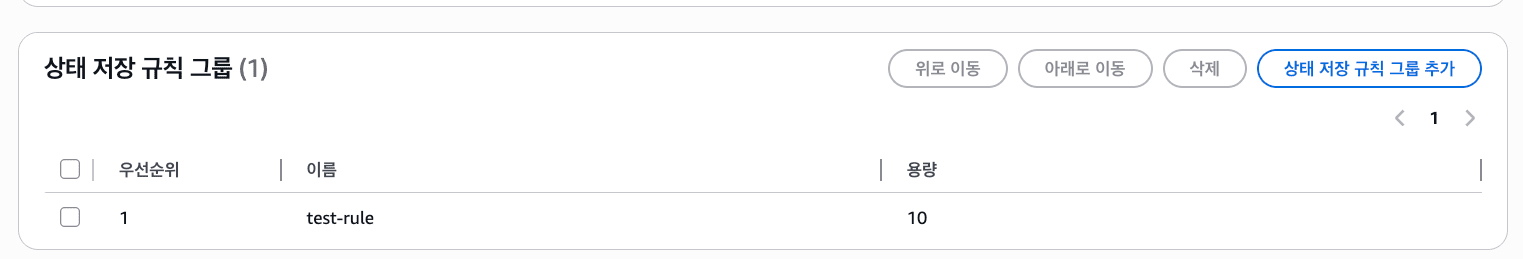

마지막으로 상태 저장 규칙 그룹에는 조금 전 생성했던 규칙을 추가하고 정책 생성을 끝마칩니다.

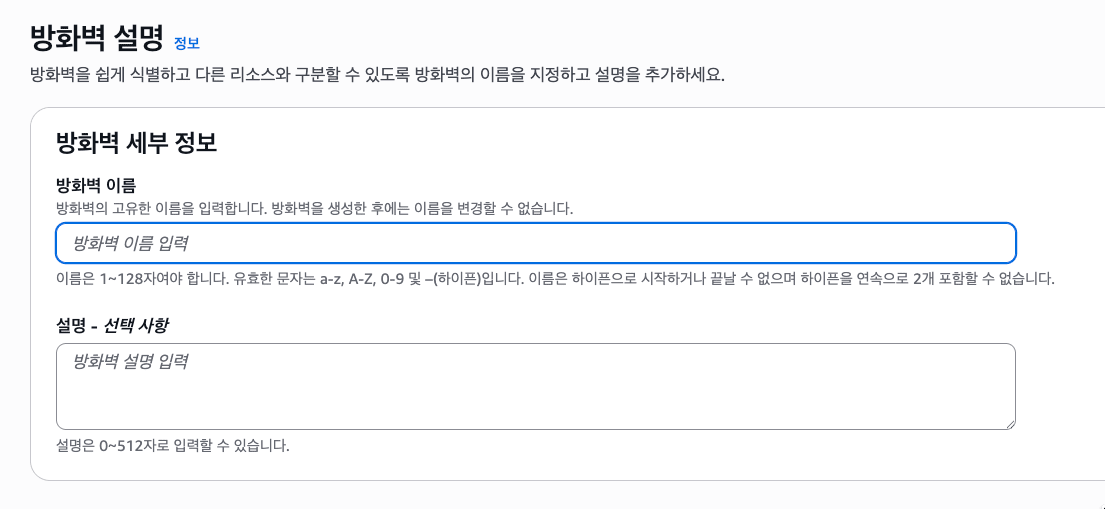

Network Firewall 생성

이제 Network Firewall을 생성합니다. 적당하게 이름을 입력하고 넘어갑니다.

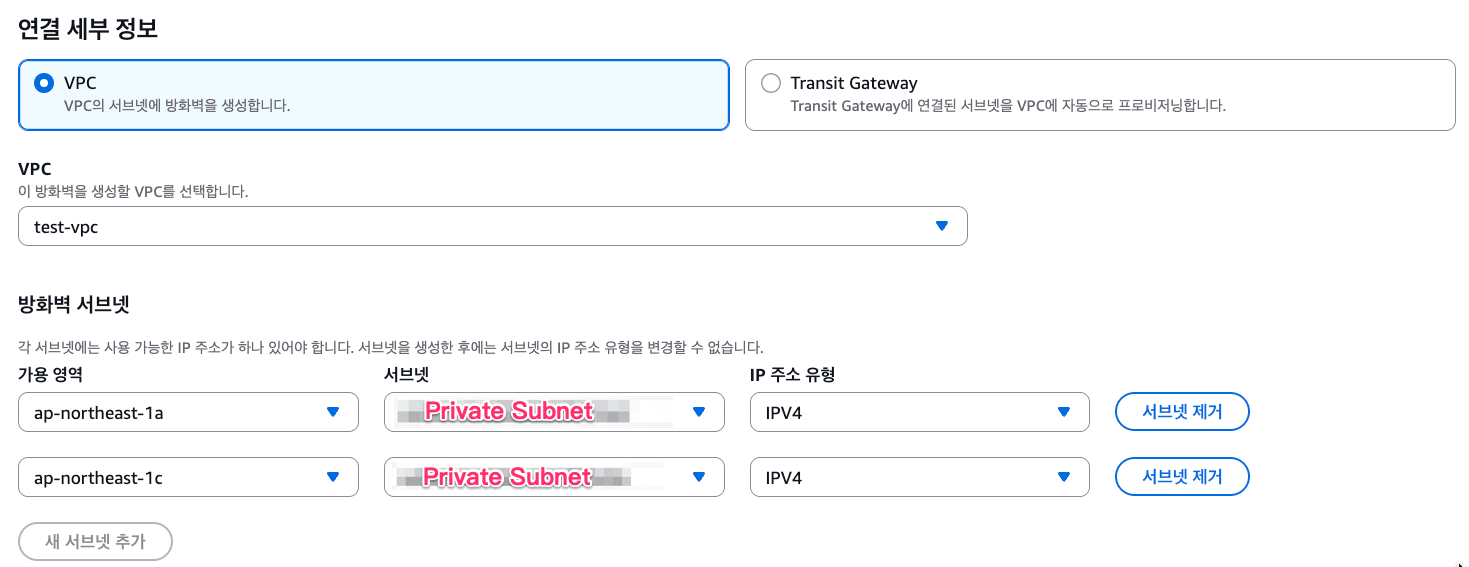

VPC와 서브넷을 선택합니다. 서브넷은 Private Subnet을 선택했습니다.

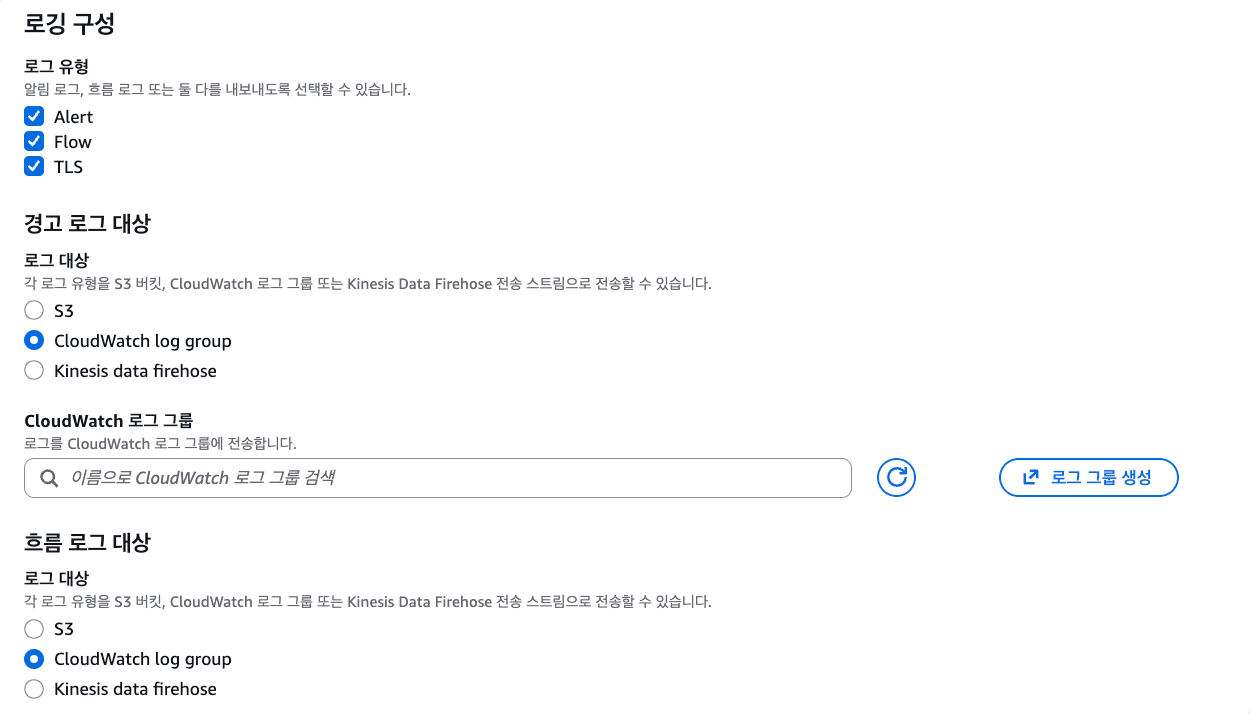

Alert, Flow, TLS의 세 가지 유형의 로그를 활성화하고 CloudWatch Logs의 각각 다른 그룹에 저장합니다. 방화벽 모니터링 대시보드도 활성화합니다.

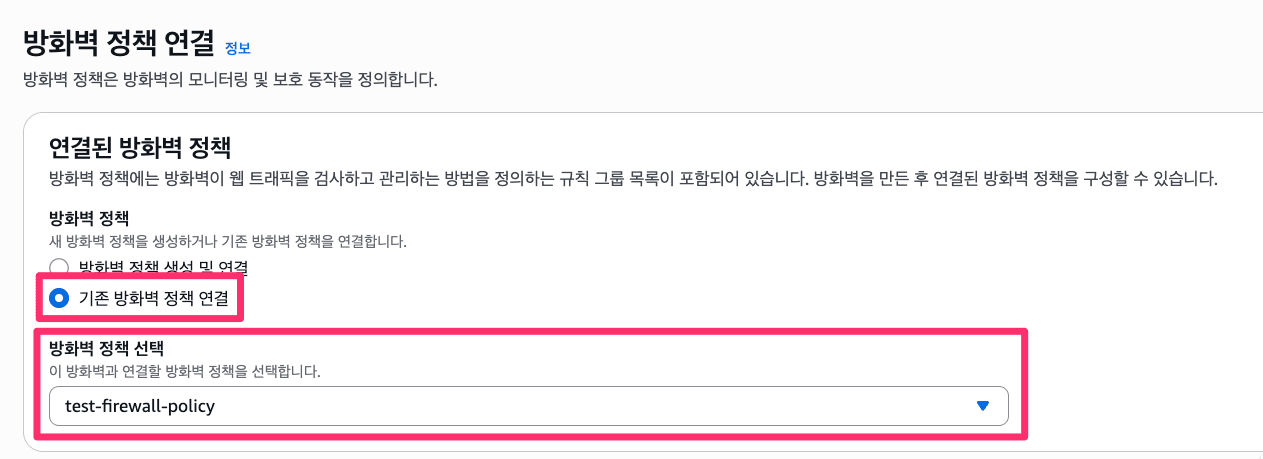

마지막으로 조금 전 생성한 정책을 선택하고 Network Firewall 생성을 끝마칩니다.

결과 확인

이제 curl을 통해서 웹 사이트에 접근해 봅시다. 구글의 경우 문제없이 웹 사이트에 접근할 수 있는 것을 확인할 수 있습니다.

curl http://www.google.com

<!doctype html><html itemscope="" itemtype="http://schema.org/WebPage" lang="ja"><head><meta content="世界中のあらゆる情報を検索するためのツールを提供しています。さまざまな検索機能を活用して、お探しの情報を見つけてください。" name="description"><meta content="noodp, " name="robots"><meta content="text/html; charset=UTF-8" http-equiv="Content-Type">

반대로 네이버의 경우 302 에러가 출력되는 것을 확인할 수 있습니다.

curl http://www.naver.com

<html>

<head><title>302 Found</title></head>

<body>

<center><h1>302 Found</h1></center>

<hr><center>nginx</center>

</body>

</html>

마지막으로

이번 테스트를 통해 AWS Network Firewall을 활용하여 특정 도메인에 대한 접근 제어가 가능한 것을 확인했습니다.

.google.com 도메인만 허용하도록 설정한 결과, 구글은 정상적으로 접근이 가능했으며, 그 외 도메인인 네이버는 차단되는 동작을 확인할 수 있었습니다.

다만 한 가지 주의할 점은, 이번 테스트에서 확인된 302 응답은 완전한 차단이라기보다는 리다이렉션 응답으로 보일 수 있으며, 환경 및 설정에 따라 실제로는 타임아웃 또는 연결 실패 형태로 나타날 수도 있습니다.

또한 Network Firewall의 도메인 기반 제어는 내부적으로 DNS 및 트래픽 흐름에 영향을 받기 때문에, 단순히 도메인만 설정하면 완벽하게 차단된다기보다는 VPC 라우팅, NAT Gateway, DNS 설정 등을 함께 고려해야 보다 정확한 제어가 가능합니다.

실무에서는 다음과 같은 점을 함께 고려하는 것이 좋습니다.

- 도메인 기반 제어 + IP/포트 기반 제어 병행

- 로그(Flow, Alert)를 통한 차단 여부 검증

- CloudWatch를 활용한 모니터링 및 알람 구성

- 단계적 적용 (테스트 → 검증 → 운영 반영)

AWS Network Firewall은 단순한 네트워크 차단을 넘어 VPC 단위의 트래픽을 세밀하게 제어할 수 있는 강력한 서비스입니다.

상황에 맞게 적절히 활용한다면 보다 안전한 네트워크 환경을 구성할 수 있을 것입니다.