![レポート COP378-NEW [NEW LAUNCH] New governance capabilities for multi-account environments #COP378-NEW #AWSreInvent](https://images.ctfassets.net/ct0aopd36mqt/3IQLlbdUkRvu7Q2LupRW2o/edff8982184ea7cc2d5efa2ddd2915f5/reinvent-2024-sessionreport-jp.jpg?w=3840&fm=webp)

レポート COP378-NEW [NEW LAUNCH] New governance capabilities for multi-account environments #COP378-NEW #AWSreInvent

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

こんにちは、コカコーラ大好きカジです。

今回は「COP378-NEW New governance capabilities for multi-account environments」のレポートをお送りします。

概要

AWS re:Invent 2024で発表された、マルチアカウント環境におけるガバナンスの新機能についてのセッションです。主にDeclarative Policies、Resource Control Policies、CloudTrail Network Activity Eventsという3つの新機能が紹介されました。

登壇者:

- Naveen Ravisanker (Sr. Product Manager, AWS)

- Tim Honychurch (Principal GTM Specialist, AWS)

感想

紹介があった3つの機能について、すでに弊社メンバーがブログで公開していましたが、あらためてガバナンスのミッションや、AWS Organizationsには大きく2つのポリシーカテゴリがあること、それぞれの機能が何故必要なのか学べたのでよかったです。

セッション内容

クラウドガバナンスの基礎

ガバナンスのミッション

AWSのクラウドガバナンスの3つの重要なミッション

- ビジネス目標への迅速な到達を支援

- セキュアでコンプライアンスに準拠した環境の維持

- 効率的な運用の実現

なぜガバナンスは難しいのか

現代のクラウド環境では、以下の課題に直面

- イノベーションとコントロールのバランス

- 増加し続ける規制要件への対応

- 開発のアジリティ維持

- コストの一貫性確保

- 限られたリソースでの効率的な運用

AWS顧客事例:Clearwater Analytics

Clearwater Analyticsは、AWS Organizationsとコントロールポリシーを活用することで、少人数チームのまま200%以上のリソース管理を実現。開発者への権限委譲と安全性の両立に成功しました。

AWS Organizations/Control Towerの現状

既存のポリシー体系

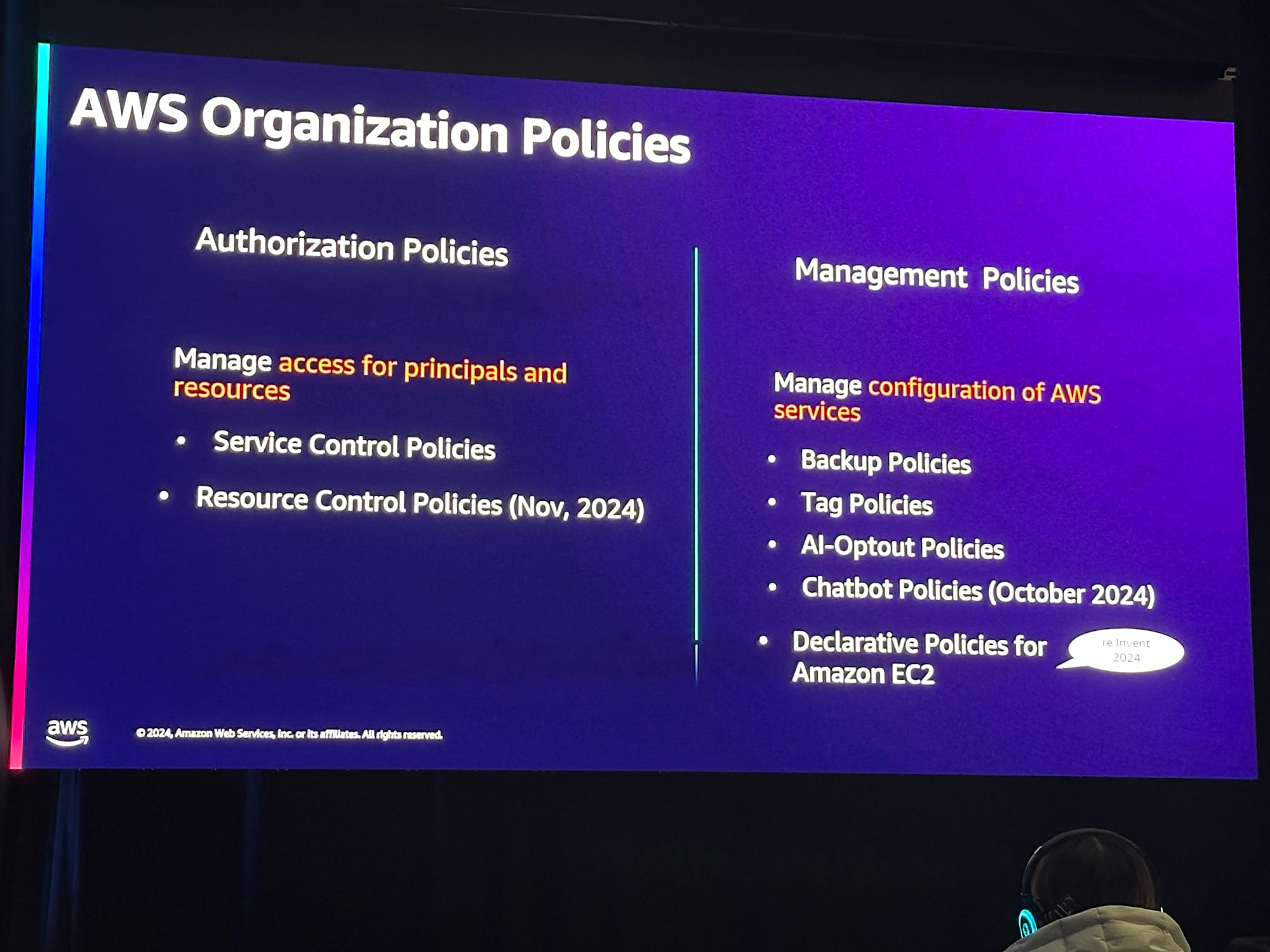

AWS Organizationsには大きく2つのポリシーカテゴリがあります:

- 認可ポリシー:IAMプリンシパルやリソースのアクセス制御

- 管理ポリシー:サービスの設定管理

これまでは主にService Control Policies (SCP)を中心に、バックアップポリシー、タグポリシー、AI運用ポリシーなどが提供されてきました。

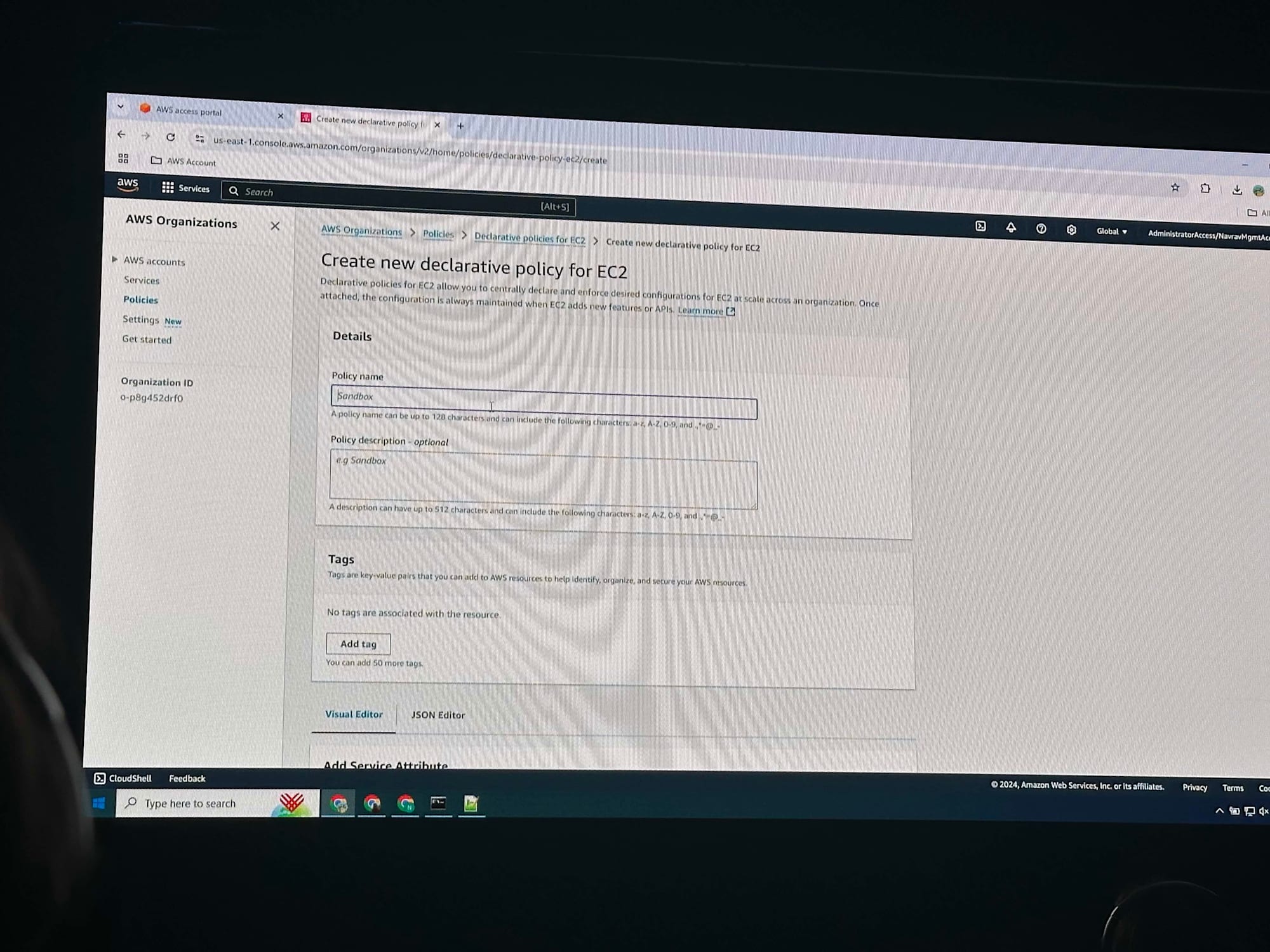

Declarative Policies(2024年12月1日リリース)

概要

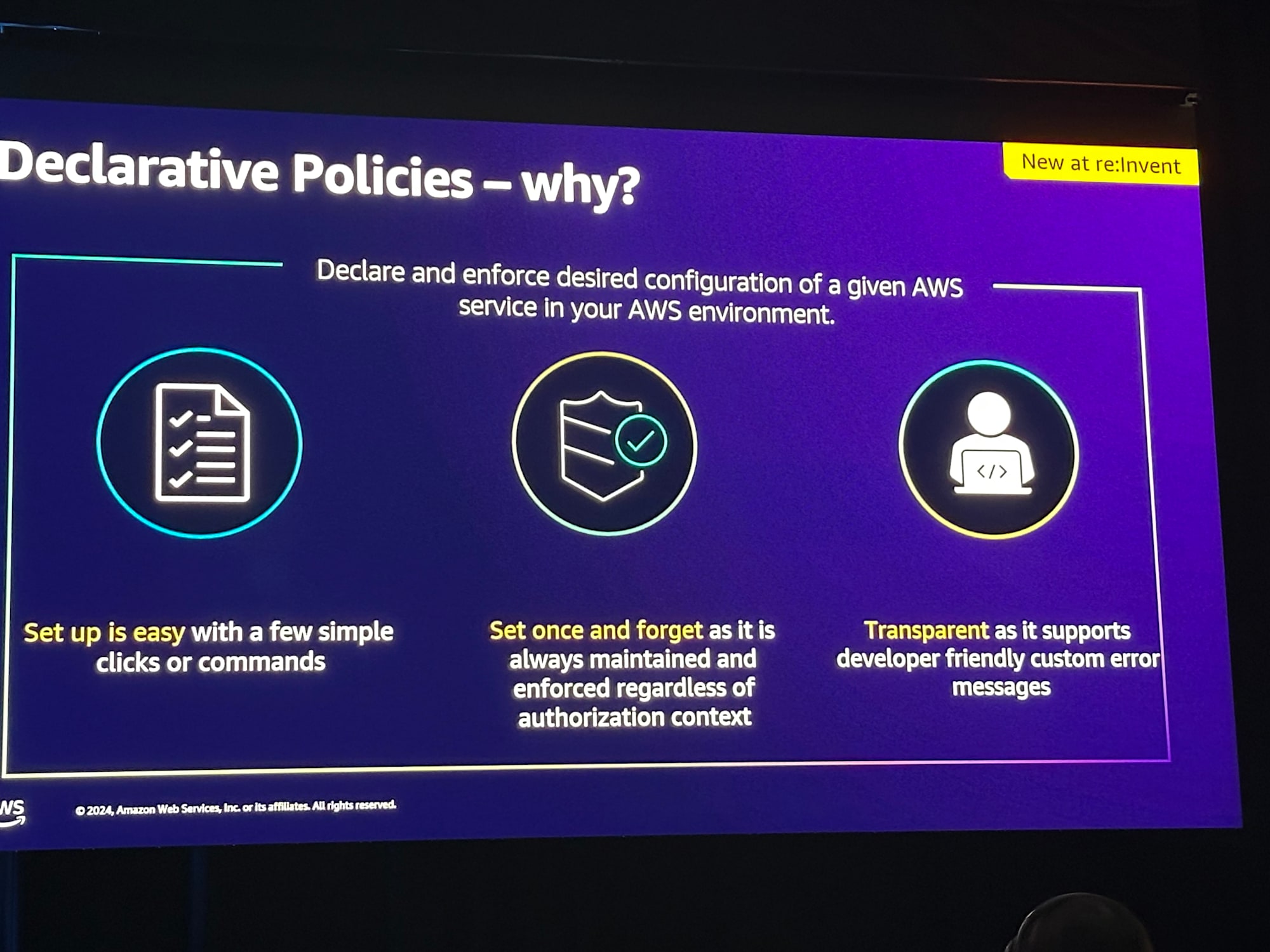

サービスの設定を宣言的に記述し、組織全体に一貫して適用できる新しい管理ポリシー。

主な特徴

- 英語のような直感的な記述

- サービスコントロールプレーンレベルでの実装

- カスタマイズ可能なエラーメッセージ

- 委任管理者のサポート

[アップデート] AWS Organizations で宣言型ポリシー(declarative policies) が利用可能になりました #AWSreInvent | DevelopersIO

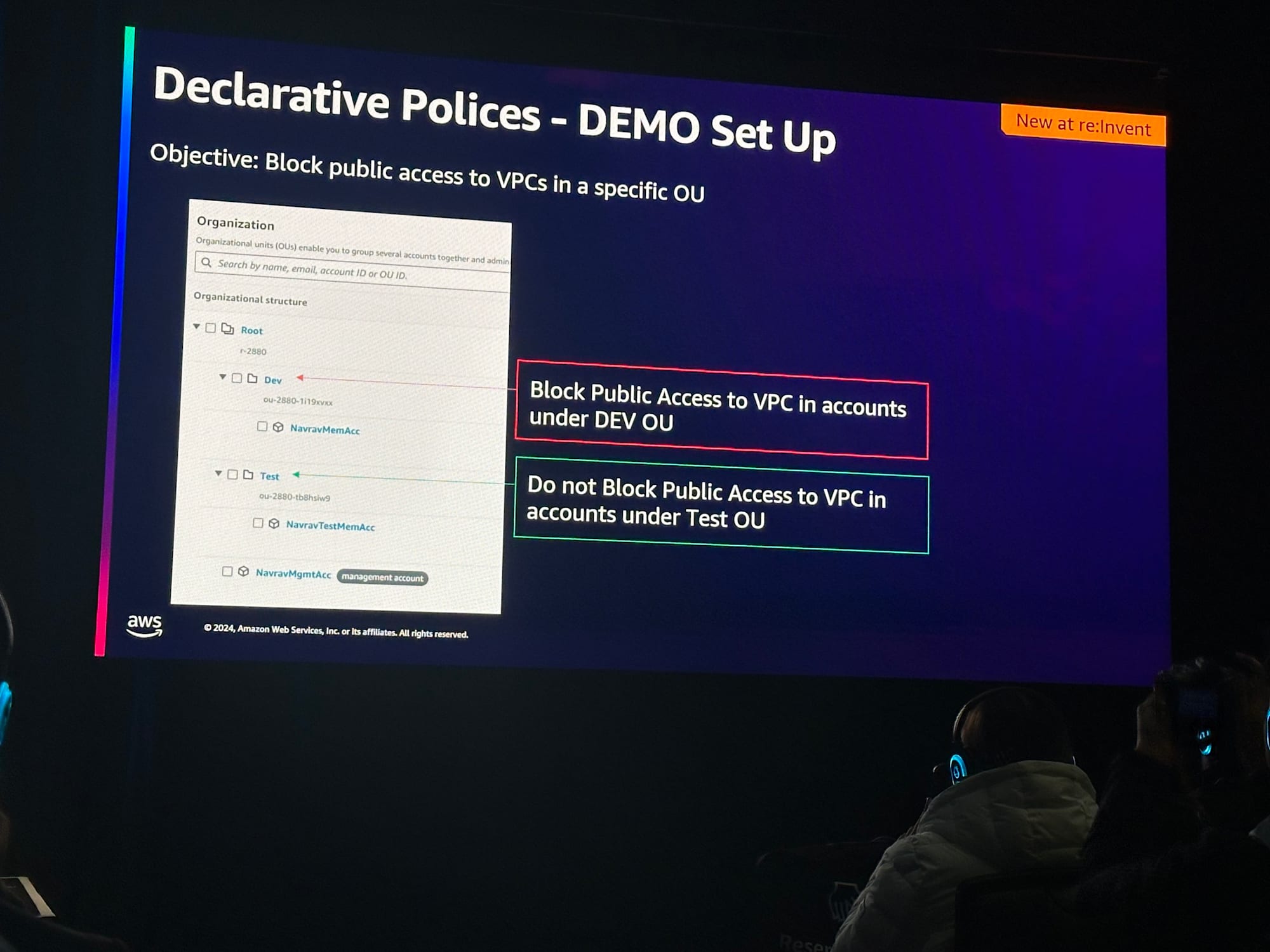

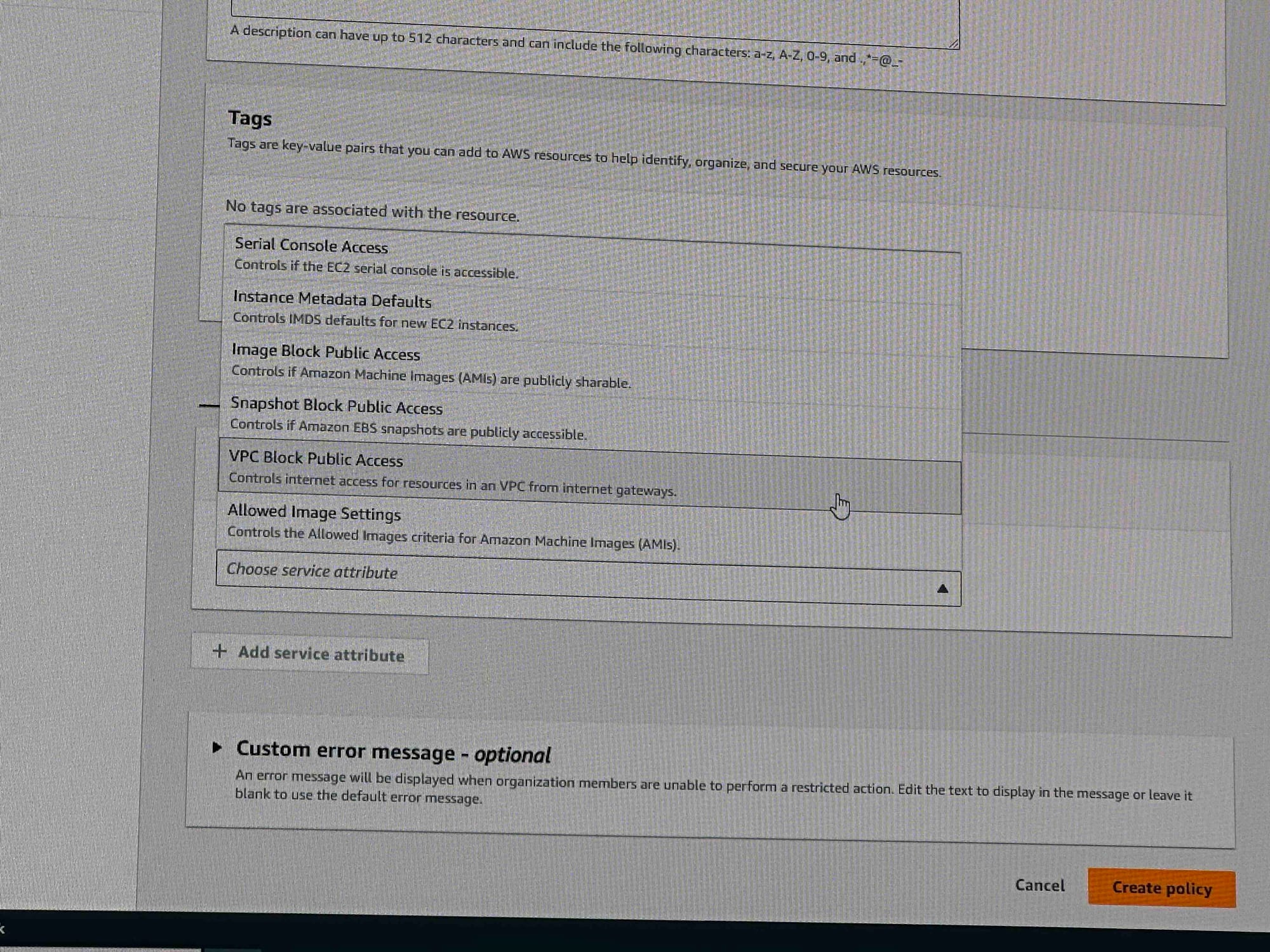

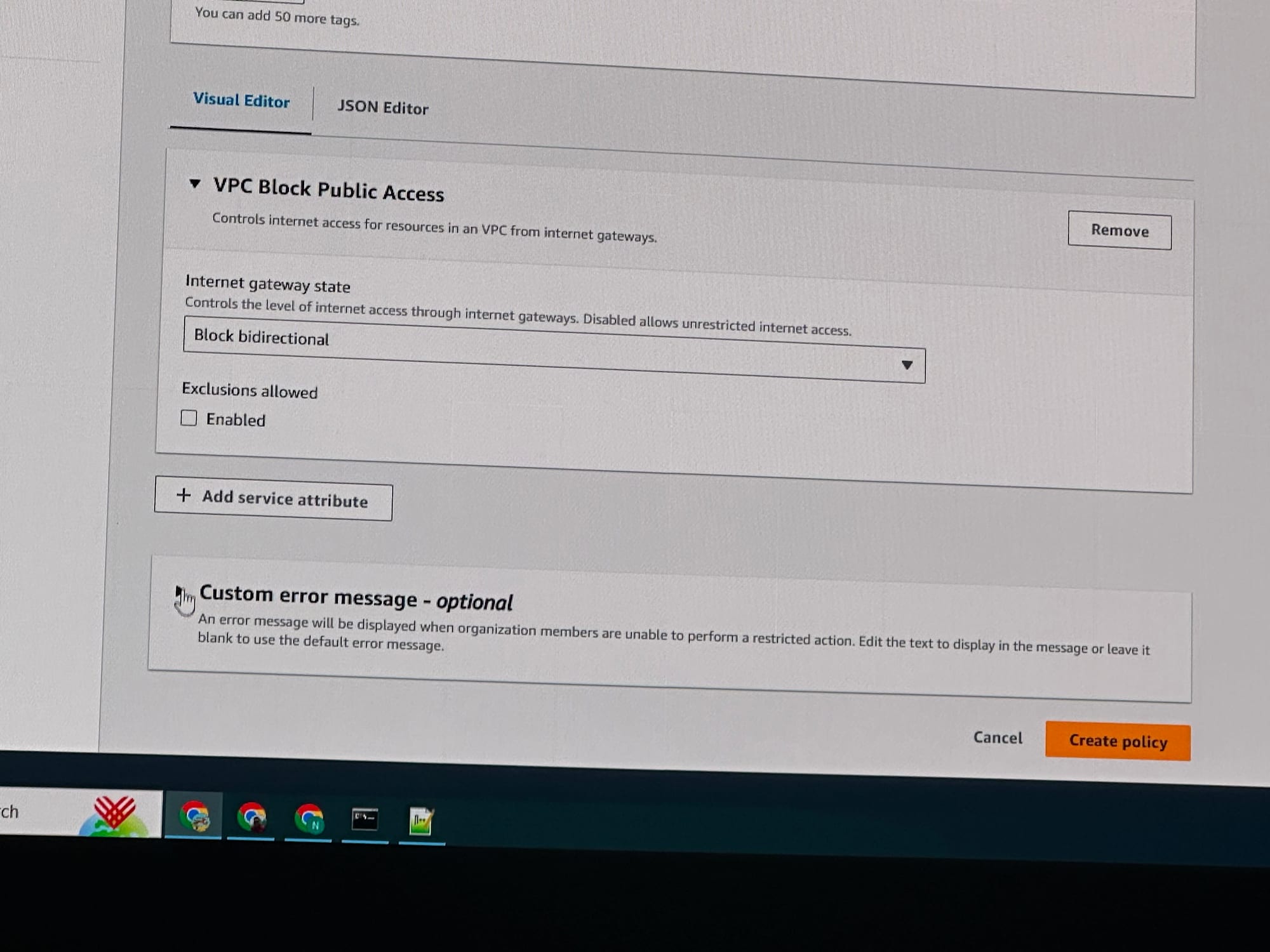

デモンストレーション

VPCのパブリックアクセスブロック設定を例にデモがありました。

- ポリシーの作成

- 組織単位(OU)への適用

- 設定の自動伝播

- カスタムエラーメッセージの確認

【アップデート】新たに発表されたdeclarative policies(宣言型ポリシー)をためしてみた #AWSreInvent | DevelopersIO

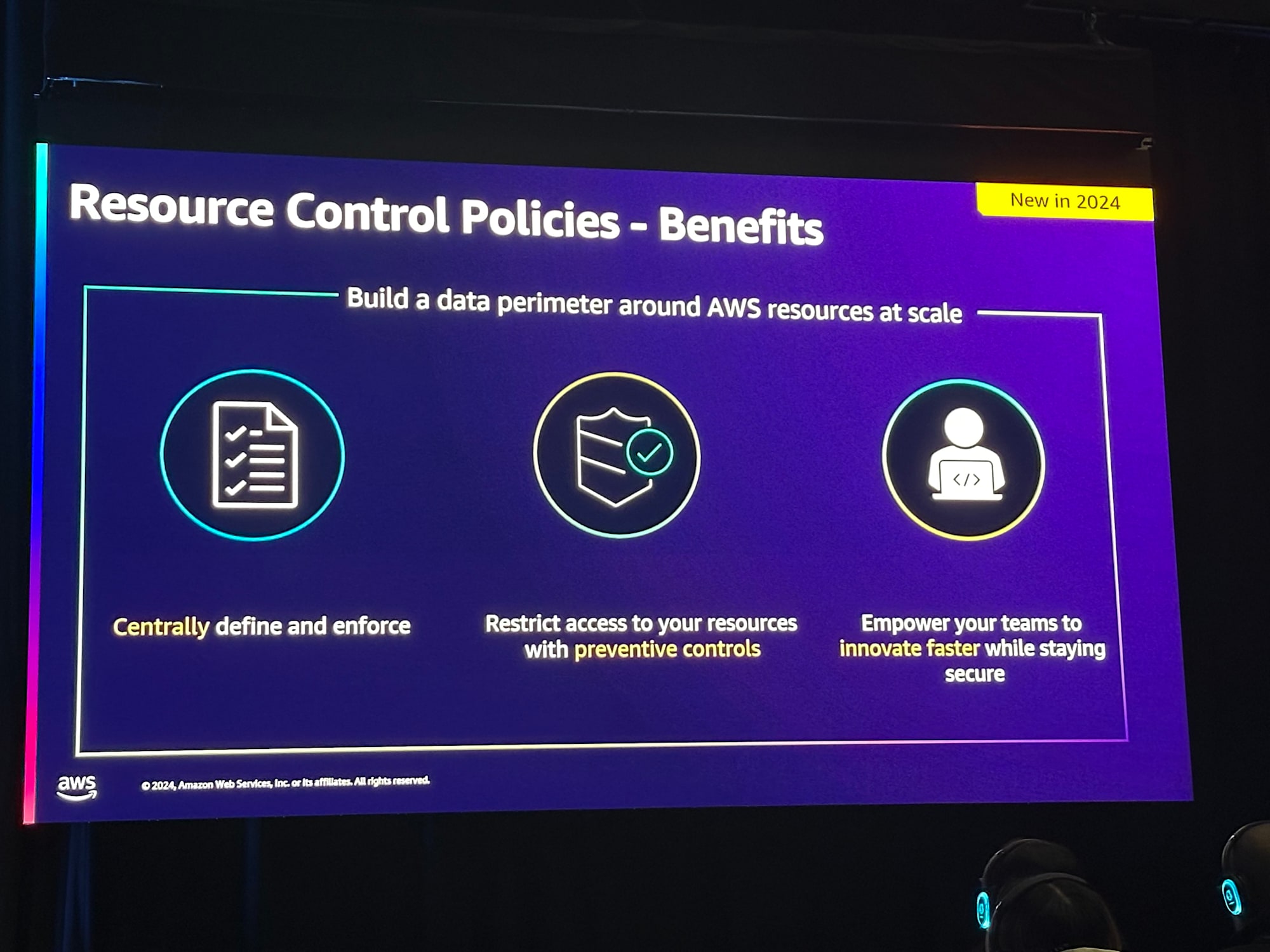

Resource Control Policies

概要

リソースへのアクセス制御を組織レベルで一貫して実施できる新しい認可ポリシー。

ユースケース

- 外部組織からのリソースアクセス制御

- 組織間のリソース共有管理

- セキュリティ境界の確立

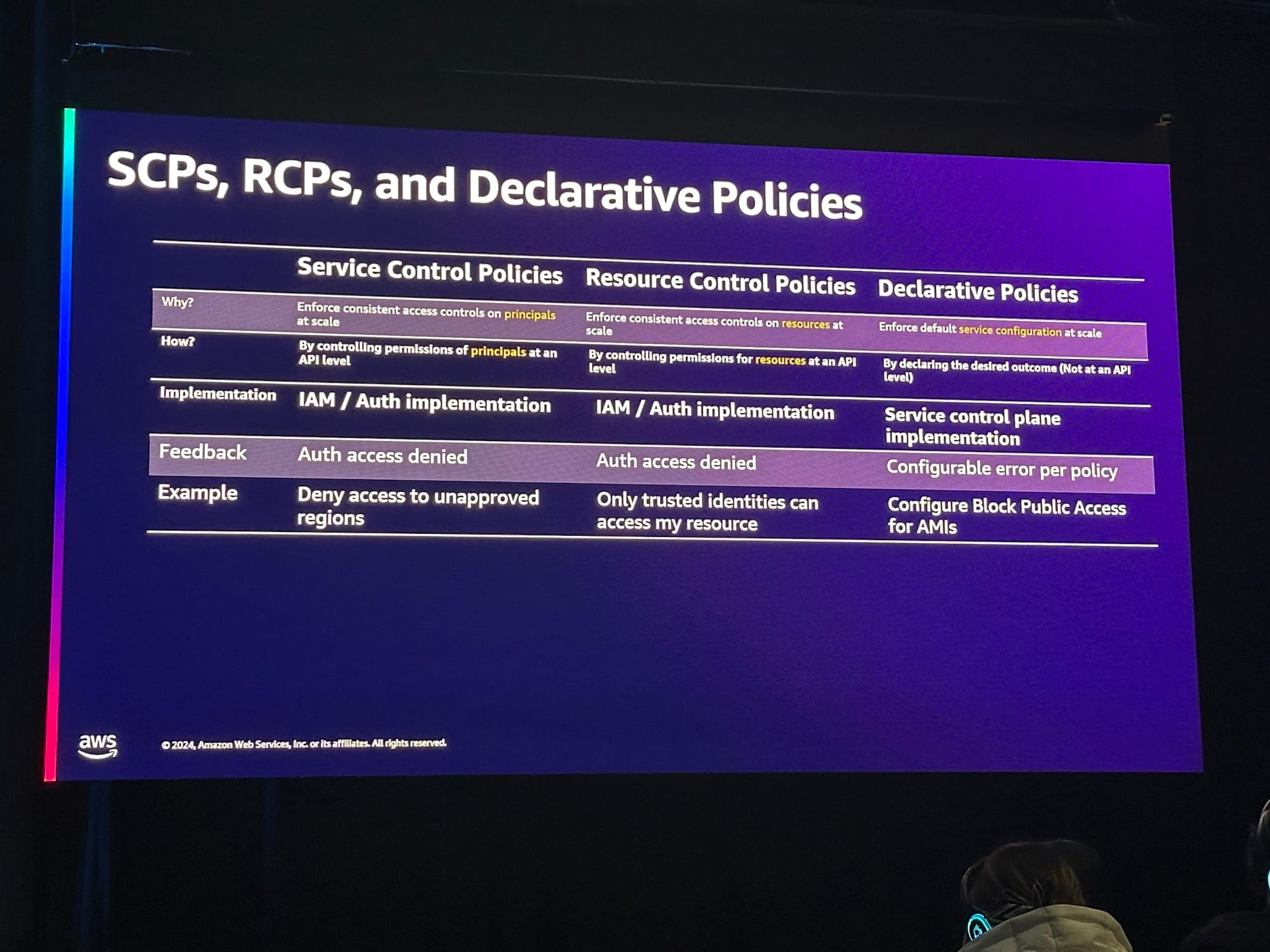

SCPとの使い分け

- SCP:プリンシパルのアクセス制御

- RCP:リソースへのアクセス制御

- Declarative Policies:サービス設定の標準化

以下の図については、Declarative Policiesのところに掲載した弊社、芦沢のブログに日本語の表も掲載してありますので、そちらの方が見やすいと思います。

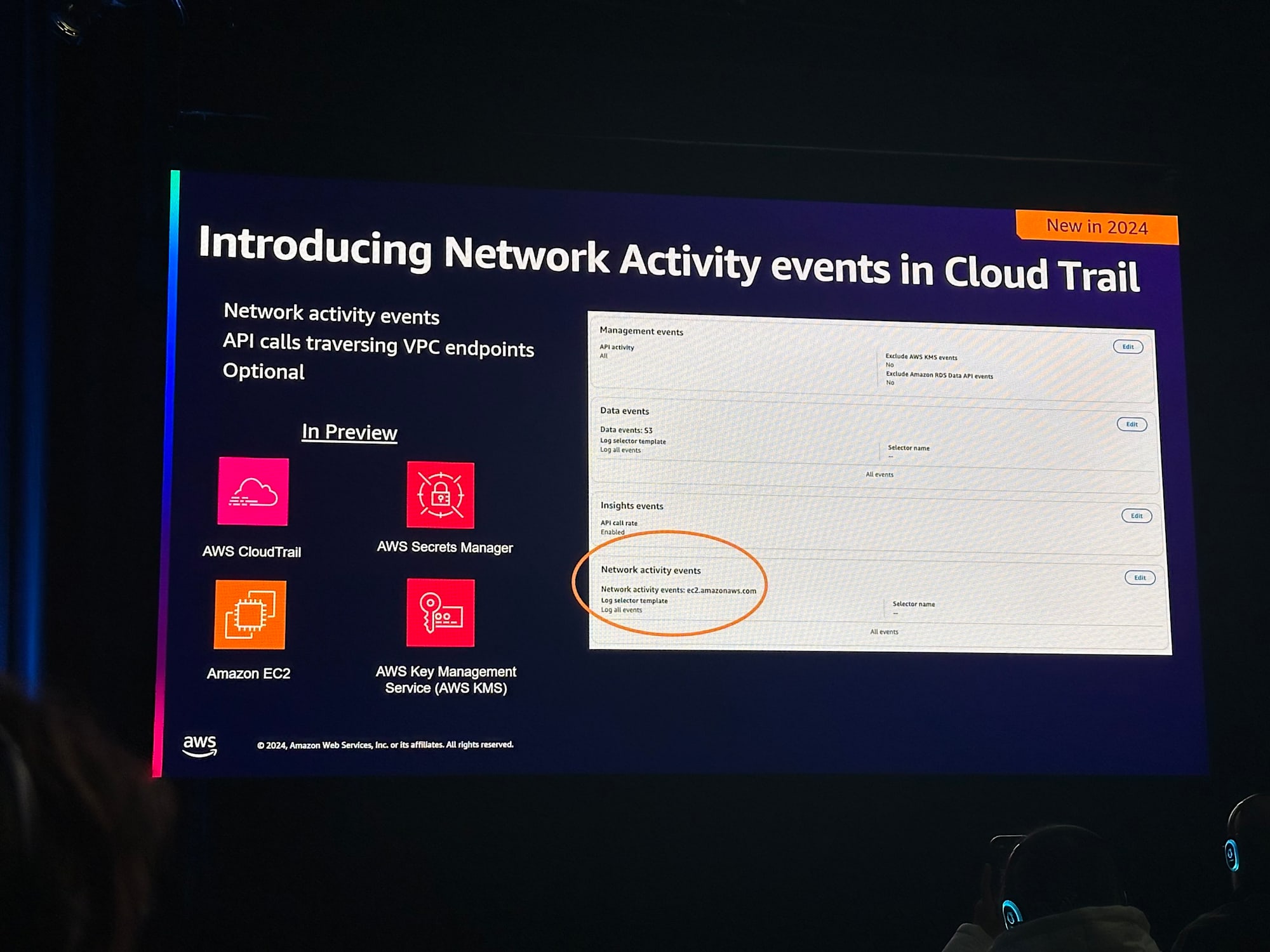

CloudTrail Network Activity Events

新機能の概要

- VPCエンドポイントを通過するトラフィックの可視化

- 現在4つのサービスでプレビュー提供中

- CloudTrail

- EC2

- Secrets Manager

- Systems Manager

[アップデート] CloudTrailでVPC Endpointのネットワークアクティビティのログ記録がサポートされました | DevelopersIO

ガバナンスへの活用

- VPCエンドポイントポリシーの効果確認

- セキュリティイベントの監視

- アクセスパターンの分析

まとめ

-

Declarative Policies

- 設定の標準化が容易に

- 開発者体験の向上

-

Resource Control Policies

- リソースレベルでのセキュリティ強化

- 組織間の境界管理の簡素化

-

Network Activity Events

- ネットワークレベルの可視性向上

- セキュリティ監視の強化

個人的なメモ(導入検討のポイント)

- 既存環境への影響評価

- 開発者の作業効率への配慮

- 運用負荷の変化

- 既存ポリシーとの整合性確認