Security-JAWS CTF「Cloud Vault」にKiroと参戦して全問クリアしてみた

Security-JAWS 10周年記念CTF「Cloud Vault」にAIエージェント「Kiro」と参戦し、50チーム中1位(5,640pt)・全27問を約29分でクリアしました。実践的な設計のCTFとAIエージェントの相性が良く、事前のプロンプト設計と「人間が判断し、AIが実行する」という分業が機能した体験を共有します。

イベント概要と Cloud Vault

Security-JAWSの10周年を記念して開催された「Security-JAWS DAYS ~10th Anniversary Event~」のCTFです。

CTFとはCapture The Flagの略で、情報セキュリティに関する知識や技術を駆使して隠されているFlag(答え)を見つけ出すゲームです。

今回のCTF「Cloud Vault」はa_zara_n氏の作問によるAWS特化型CTFです。テーマはクレデンシャル漏洩を起点としたインシデント調査(フィクション)で、IDENTITY / DATA / VISIBILITYの3つの軸から構成されています。チュートリアルからフィナーレまでの27問構成、制限時間4時間、50チームが参加しました。

再演の可能性がイベント内で案内されていたため、本記事ではフラグや具体的な解法手順には触れず、AIとの協業やセキュリティの学びにフォーカスして書いています。

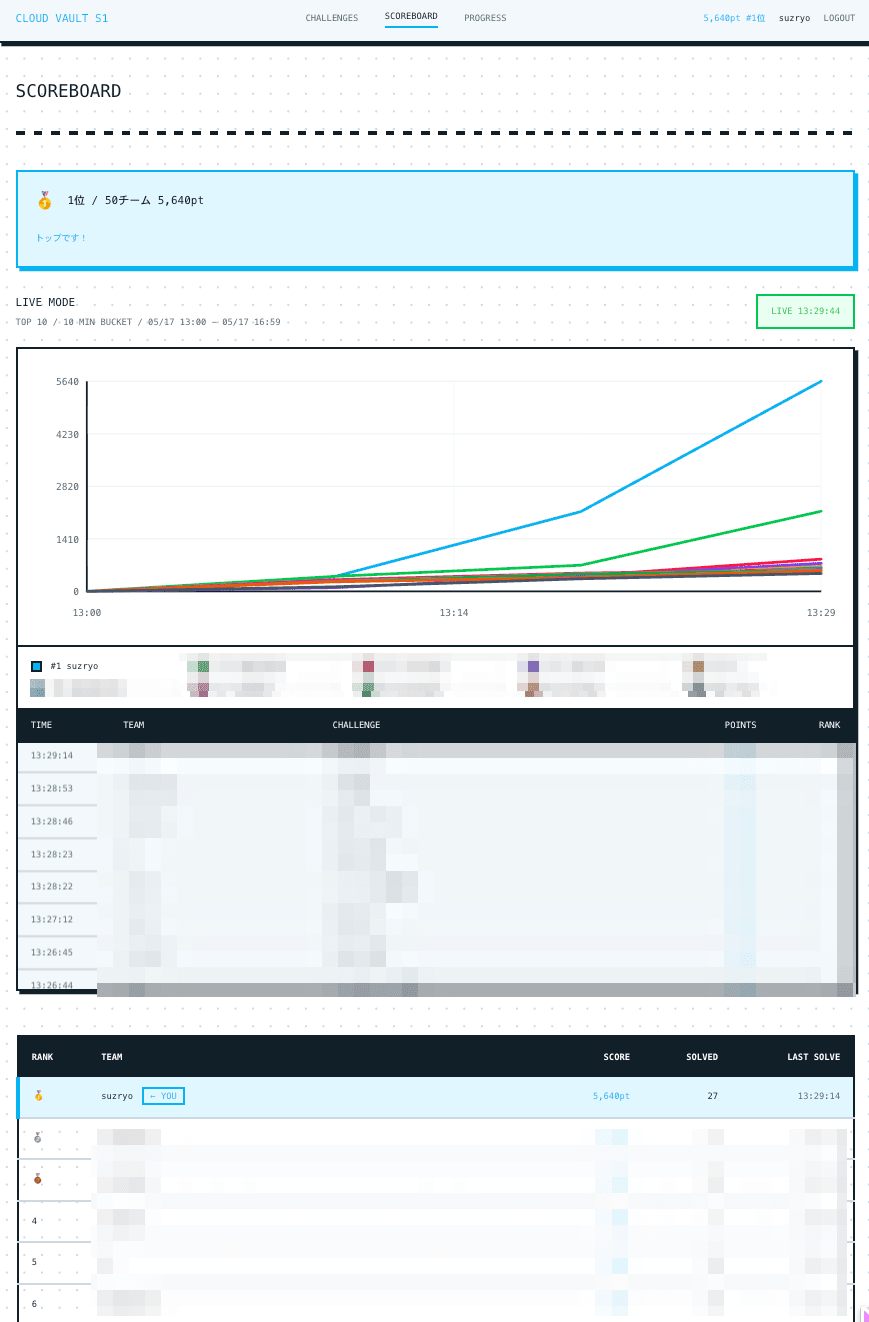

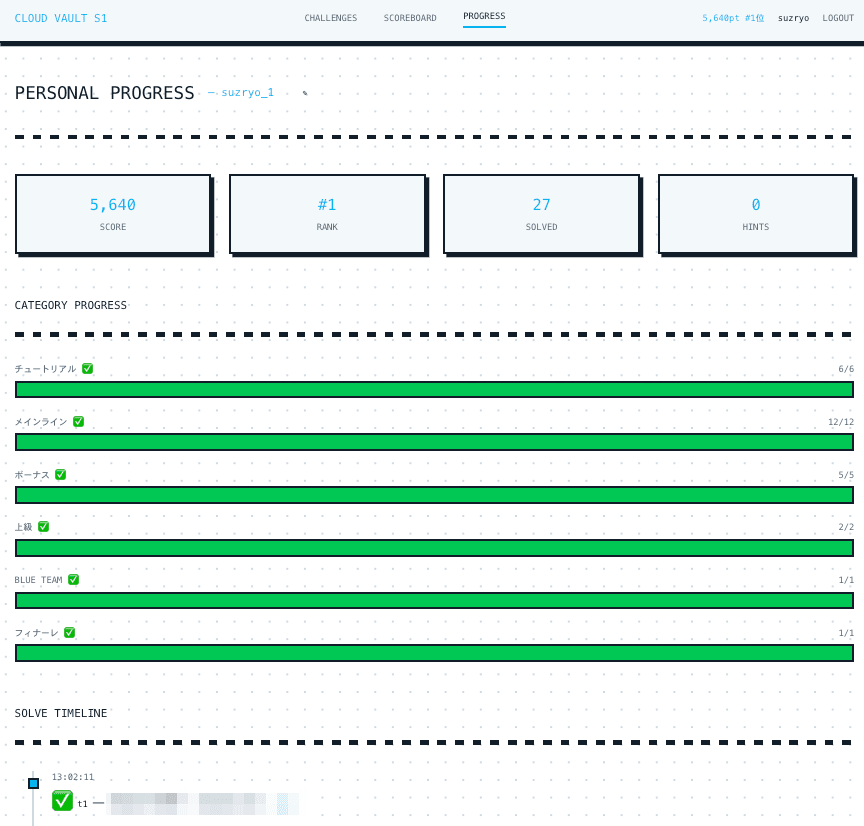

結果

| 指標 | 値 |

|---|---|

| 最終スコア | 5,640pt |

| 順位 | 1位 / 50チーム |

| 全問クリア | 27/27問 |

| 所要時間 | 約29分(最初の正答13:02〜最後の正答13:29) |

| ヒント使用 | 0 |

| First Blood | 20問 |

First Bloodボーナス(+50pt)の存在を意識し、メインライン完了後はボーナス問題を後回しにして、配点が高くFirst Bloodが残っていそうな上級・フィナーレを先に攻略しました。対象を取り違える誤答が1回ありましたが、即座にリカバリしました。

AIエージェント(Kiro CLI)の活用

Kiroの利用背景

普段からKiro / Kiro CLIを使い慣れており、日常業務でのAWS操作にも活用しています。過去のGameDayでもKiroと協働して優勝した実績があります。

Kiro全面活用の判断

CTF開始直後、チュートリアル問題を人間の手動操作とKiro CLIで並行して実施しました。AWSリソースの確認やCLI操作を支障なく行えることを確認し、早期にKiro全面活用を決断しました。以降は「人間が問題文を渡す → Kiroが解く」の分業体制で全問に臨みました。

事前準備で効果のあったこと

クリーンなKiro環境の用意 — 今回はCTF専用のAWS環境が用意されており、Kiro CLIもリモート接続・専用OSユーザで隔離しました。CTF環境とKiro実行環境の双方が普段の作業環境から独立しており、相互に干渉しない状態でした。そのためKiroのスキル・ルール・制約を一切入れず、素のKiro CLI + 専用作業ディレクトリで臨みました。

作問者スライドの事前読み込み — 公開スライドからCTFのテーマや調査観点を整理し、作業方針として事前に言語化してAIに共有しました。問題文を渡した際の初動が速くなり、調査方針を立てやすくなりました。以下は公開スライドの情報をもとに用意した戦略方針の抜粋です。

## 戦略方針(抜粋)

- 小さなミスのチェーンを追う(派手な脆弱性ではない)

- CloudTrailログを徹底的に読む

- IAMが前提。VPC境界に頼らない

- ...

作業環境の整備 — README/plan/progressの3ファイル体制を用意し、サブタスクを担うKiro用のプロンプトテンプレートも準備しました。

ポイントは「問題を解くプロンプト」ではなく「効率よく作業する仕組み」の準備でした。

AIへの依頼・誘導のコツ

モデル選定とコンテキスト戦略

時間と効率を最優先するため、手持ちのKiroライセンスで利用できたOpus 4.6を選択しました。10Mトークンのコンテキストウィンドウが効果的で、CTF全27問をCompact(コンテキスト圧縮)を行わず、セッション引き継ぎもなしに1セッションで完走できました。全問の問題文・実行結果・発見情報が1つのコンテキストに蓄積され続けたことで、問題間の情報連携がシームレスでした。

結果的にKiroのCompact機能は不要でしたが、セッション交換に備えてsolve.mdやprogress.mdを都度保存する運用は維持しました。詰まった場合に別のKiroセッションへ即座に引き継げる体制でした。

依頼・誘導のパターン

実操作はKiroに任せつつ、初期段階では人間もクロスチェックしました。傾向を掴んだ後は解釈・方針立案・実行をまとめて委任し、「方針を聞く」ステップは省略しました。問題文をそのまま貼るだけでKiroが解法を組み立てて実行する流れです。

29分間で166ターン(約10秒/ターン)、人間の入力28,000文字・Kiroの出力12,000文字のやり取りでした。

別ルートを見つけられた理由と、AWSセキュリティの学び

想定解法との差異

具体的な問題名・フラグは伏せ、パターンとして紹介します。

想定される操作手順にこだわらず、サービスAPIの仕様から別ルートを検討できた問題がありました。今回はAIがAPI仕様の知識をもとに、人間がゼロから検討するには時間のかかる代替手段を即座に提案できました。

防御側への示唆と学び

これは裏を返せば、防御側ではコンソールやツールの操作フローだけでなく、APIレベルでの認可制御を確認することが重要だという示唆です。

このCTFで体験的に学べたセキュリティ原則を整理します。

| 原則 | CTFで学べたこと |

|---|---|

| 権限管理 | 小さな設定ミスが連鎖して権限昇格につながる |

| シークレット管理 | 意図しない漏洩経路の存在 |

| データ保護 | データの取り扱いには想定外の経路がある |

| ログ監査 | ログは事後調査に有効 |

| AIと最小権限 | AIエージェントにも最小権限が必要 |

ネットワーク境界ではなくIAMによる権限設計が防御線であることを実感しました。また、CTF上で攻撃シナリオを進めた後に、「守る側」として自分の痕跡を追う体験も新鮮でした。

振り返って思うこと

約29分で全問クリアできた最大の要因は、CLI操作や反復的な調査作業をAIが高速にこなせた点です。

ただし万能ではなく、一部の観察や文脈補完は人間が支援する場面もありました。事前準備で方針を言語化し、判断と実行の分業体制を整えていたことが効きました。

CTFという「正解がある問題」はAIとの協業に向いています。問題文を渡して解法を委任するサイクルが成立しやすい構造でした。次回開催時はぜひ参加してみてください。

Cloud Vaultは実践的で学びが深いCTFでした。最終パートでは出題者による出題意図の解説などがあり、攻撃と防御の両面から設計思想を学べる構成も印象的でした。

運営から公式の開催報告・解法ブログが公開予定とアナウンスされています。公開後、本記事では伏せている具体的な解法や、想定解とは異なる別ルートでの解法についても別途記事にする予定です。