![【Security Hub修復手順】[SQS.3] SQS トピックアクセスポリシーはパブリックアクセスを許可しないでください](https://images.ctfassets.net/ct0aopd36mqt/wp-thumbnail-e71a738589e583b65670923628e8b6f4/45568b9fd457506bd2f3d6fd304d4b6a/aws-security-hub?w=3840&fm=webp)

【Security Hub修復手順】[SQS.3] SQS トピックアクセスポリシーはパブリックアクセスを許可しないでください

こんにちは!フニです。

皆さん、お使いのAWS環境のセキュリティチェックはしていますか?

当エントリでは、AWS Security HubによるAWS環境のセキュリティ状況スコアリングに該当する項目についての修復手順をご紹介します。

本記事の対象コントロール

[SQS.3] SQS トピックアクセスポリシーはパブリックアクセスを許可しないでください

[SQS.3] SQS queue access policies should not allow public access

前提条件

本記事はAWS Security Hubで「AWS基礎セキュリティのベストプラクティススタンダード」を利用されている方向けの内容となります。

AWS Security Hubの詳細についてはこちらのブログをご覧ください。

対象コントロールの説明

このコントロールは、Amazon SQS キューのアクセスポリシーがパブリックアクセス(誰でもアクセスできる状態)を許可していないかどうかをチェックします。アクセスポリシーがパブリックアクセスを許可している場合、コントロールは失敗します。

SQS キューのアクセスポリシーでは、誰がそのキューに対して操作できるかを定義します。ポリシーの Principal 要素にワイルドカード(*)を指定し、かつアクセスを制限する適切な条件(Condition)を設定していない場合、そのキューは誰でもアクセスできる状態になります。

パブリックアクセスが許可されたまま運用すると、悪意のある第三者がキューからメッセージを受信してデータを窃取したり、不正なメッセージをキューに送り込んだり、アクセスポリシー自体を改ざんしたりする恐れがあります。また、大量のメッセージを送信されることでサービス拒否(DoS)攻撃を受ける可能性もあります。

対応する場合は、アクセスポリシーの Principal 要素を確認し、ワイルドカード(*)から特定の AWS アカウント ID や IAM ロール ARN に変更する必要があります。既存のアプリケーションやサービスがこのキューにアクセスしている場合、ポリシー変更によってアクセスが遮断される可能性があるため、事前にどのアカウントやサービスがキューを利用しているかを把握しておくことが重要です。

なお、このコントロールはポリシーの条件(Condition)にワイルドカード文字やポリシー変数が含まれている場合、その条件を評価しません。コントロールを PASSED にするためには、条件にワイルドカードやポリシー変数を含まない固定値のみを使用する必要があります。

詳細は以下の公式ドキュメントをご参照ください。

修復手順

1 ステークホルダーに確認

ステークホルダー(リソースの作成者や管理している部署などの関係者)に以下の点を確認します。

- 対象の SQS キューのアクセスポリシーを修正してパブリックアクセスを制限して良いか

- アクセスポリシーの変更により、現在キューにアクセスしているアプリケーションやサービスの通信が遮断される可能性があります。事前にキューの利用者を確認してください。

- 対応しない場合は、その理由を確認し、Security Hubで当該コントロールを「抑制済み」に設定します。

2 アクセスポリシーを修正する

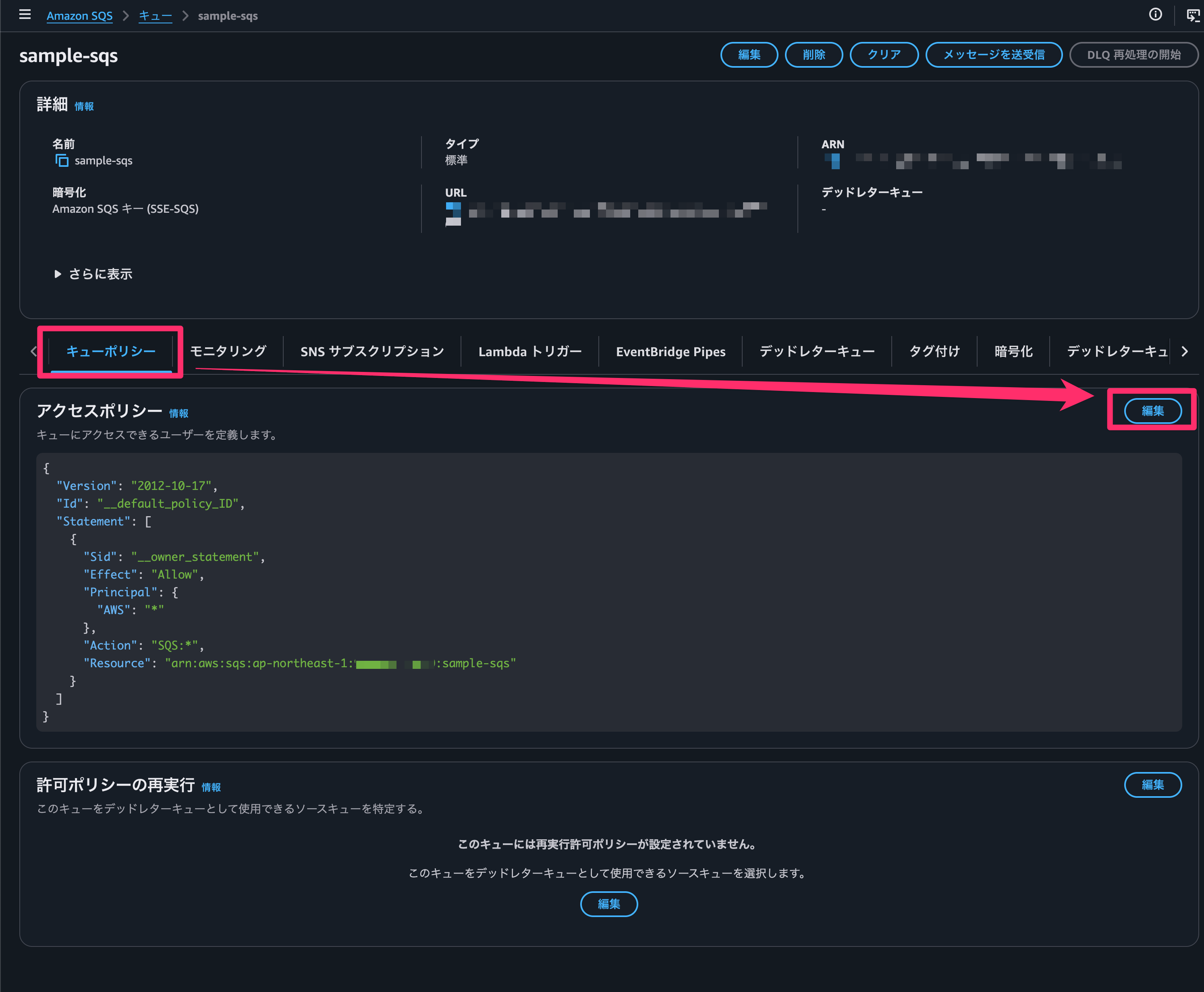

- AWS マネジメントコンソールにサインインし、Amazon SQS コンソールを開きます。

- 左側のナビゲーションペインから「キュー」を選択し、対象のキュー名を押下して詳細画面を開きます。

- 「キューポリシー」タブから「アクセスポリシー」の編集を押下します。

-

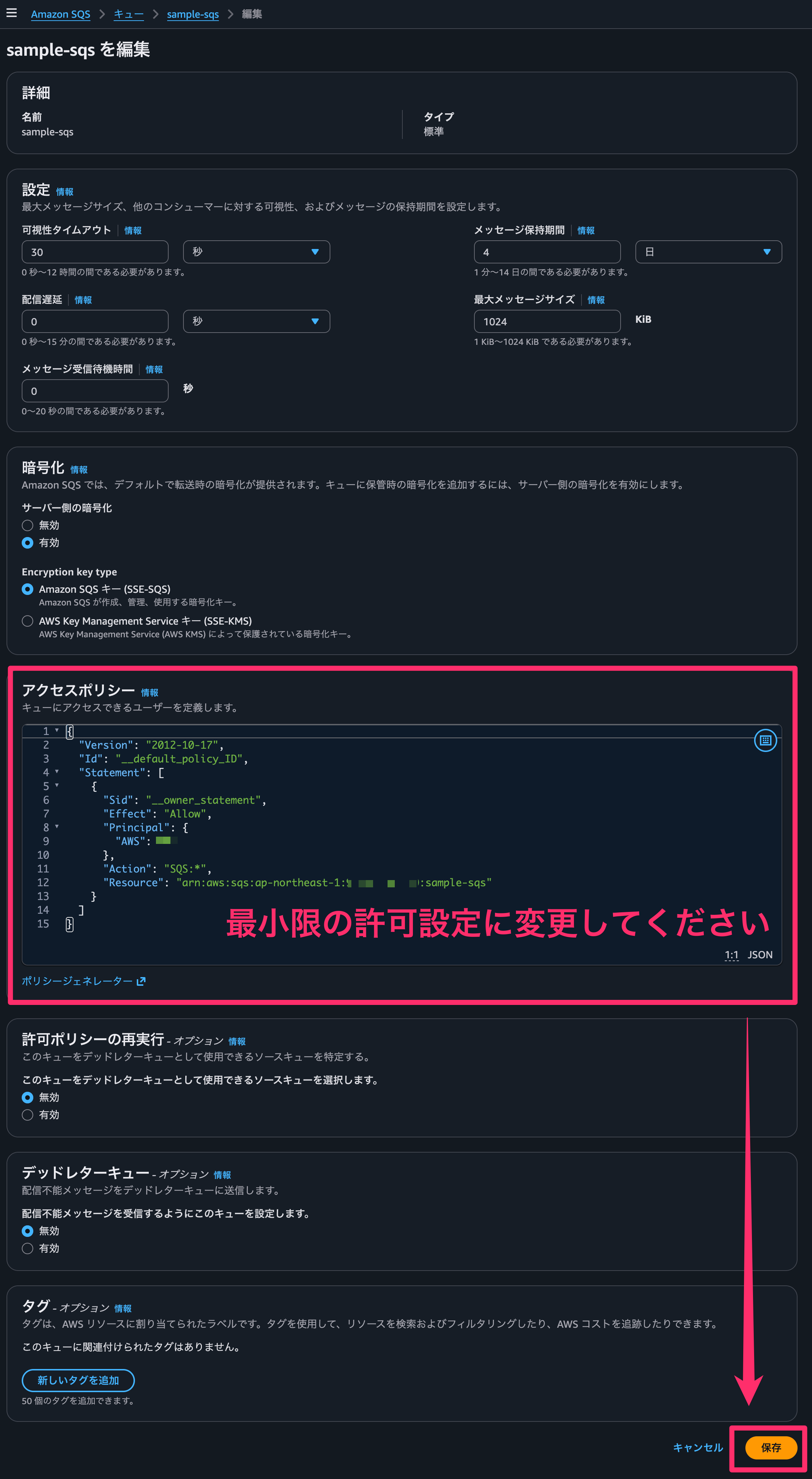

「アクセスポリシー」セクションで、以下のいずれかの方法でポリシーを修正し、「保存」を押下します。

Principal要素のワイルドカード(*)を、アクセスを許可する特定の AWS アカウント ID や IAM ロール ARN に変更するPrincipalをワイルドカードのままにする必要がある場合は、Condition要素でaws:SourceArn、aws:SourceAccount、aws:PrincipalOrgIDなどの条件を使用してアクセス元を固定値で制限する- 不要なステートメントは削除する

- アクセスポリシーの変更後、キューを利用しているアプリケーションやサービスが正常に動作していることを確認します。

最後に

今回は、AWS Security HubによるAWS環境のセキュリティ状況スコアリングに該当する項目についての修正手順をご紹介しました。

コントロールを修正して、お使いのAWS環境のセキュリティをパワーアップさせましょう!

最後までお読みいただきありがとうございました!どなたかのお役に立てれば幸いです。

以上、フニでした!