![[アップデート]Amazon CloudWatchでログの一元管理機能にデータソース種別でフィルタリングする機能が追加されました](https://images.ctfassets.net/ct0aopd36mqt/wp-thumbnail-d6a3bc85cad6419960fbda152152cd8c/ba5841cea06b96f4933878762028b090/amazon-cloudwatch?w=3840&fm=webp)

[アップデート]Amazon CloudWatchでログの一元管理機能にデータソース種別でフィルタリングする機能が追加されました

はじめに

こんにちは。クラウド事業本部の木村です。

2025年9月のアップデートで、AWS Organizations 環境における CloudWatch Logs のマルチアカウントログ集約機能が追加され、管理アカウントから集約ルールを定義するだけで組織内の複数アカウントのログを一つの宛先アカウントに集約できるようになりました。

今回のアップデートでは、集約ルールを定義する際のフィルタリング方法として、データソース種別(DataSourceType)とデータソース名(DataSourceName)での指定が追加されました。

フィルタリングが追加されたことで、必要な種別に絞り込んで集約ができるようになっています!

アップデート内容

改めて追加された、集約ルールのフィルタリング条件について確認していきたいと思います。

今回のアップデートで以下の2つのキーを使ってデータソースを指定できるようになっています。

| 識別子 | 対応内容 | 設定できる例 |

|---|---|---|

| DataSourceType | そのサービスの中でどの種別のログか | VPC Flow Logs, EKS Audit Logs, CloudTrail Logs |

| DataSourceName | どのサービスが出力したログか | Amazon VPC, CloudTrail, Okta SSO |

実際にフィールドに入力する値は以下を参照してください。

このアップデートの嬉しいポイント

これまでは、集約対象の指定方法が「全ロググループ」か「ロググループ名のパターン一致」の2択でした。

今回のアップデートで「データソース種別による指定」という3つ目の選択肢が加わりました。

これによって、VPCフローログのみを全て収集したいというケースにて既存のロググループの名称を指定して対象を選択したり、新規でログの追加があった際の追加設定が不要になりました。

実際にやってみた

実際にコンソールから DataSourceType と DataSourceName を使って VPC Flow Logs を対象に集約ルールを作成してみます。

前提条件

今回は以下の前提で構築しております。

- AWS Organizations 利用中

- 管理アカウントまたは委任管理者アカウントでの操作

- CloudWatchの組織設定管理を有効化済み

- 事前に組織内の2アカウントでテスト用のフローログを作成済み

CloudWatchでルールを設定する

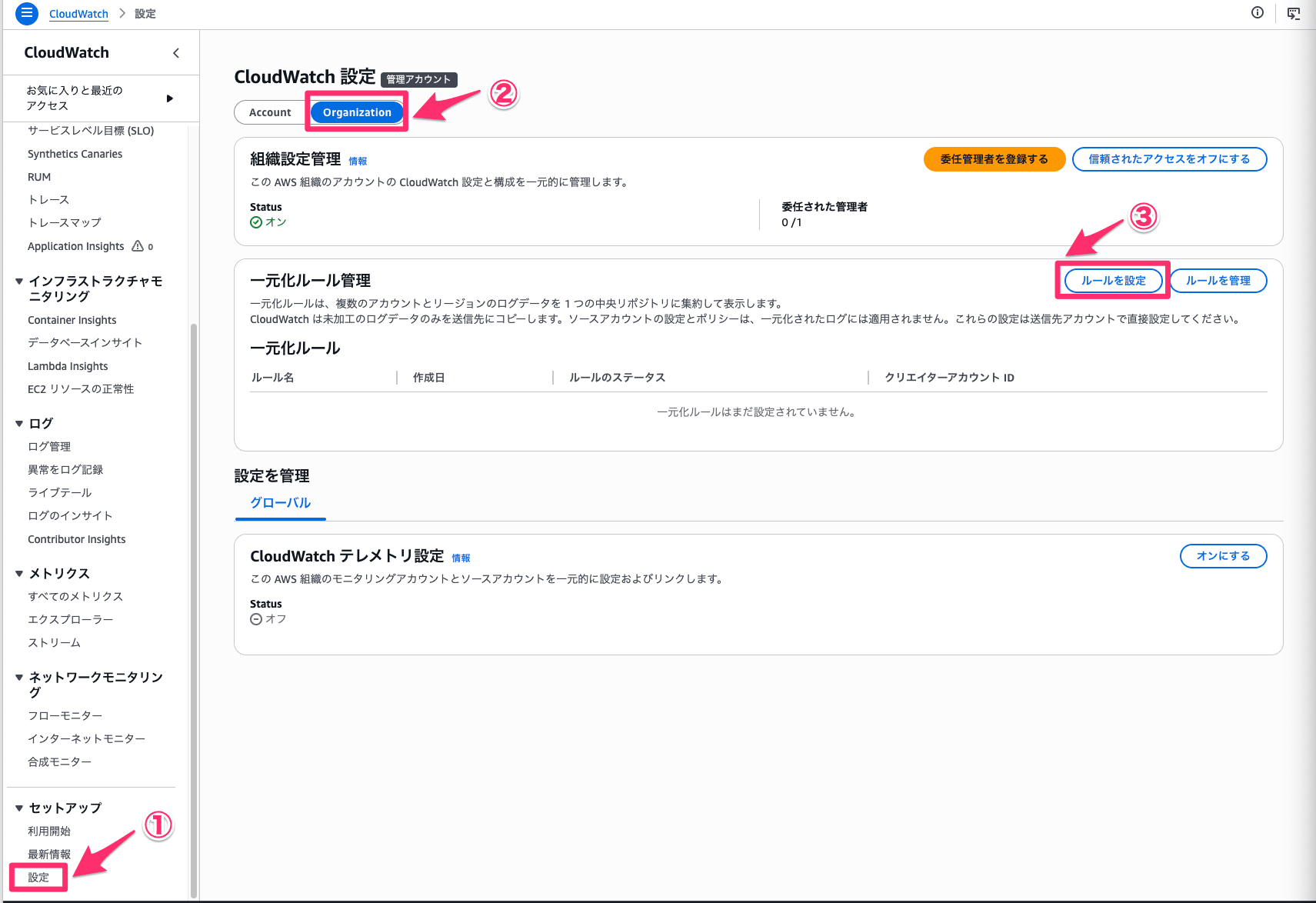

管理アカウントにログインし、CloudWatch コンソールを開きます。左メニューから「設定」→「Organization」タブを選択し、「ルールを設定」をクリックします。

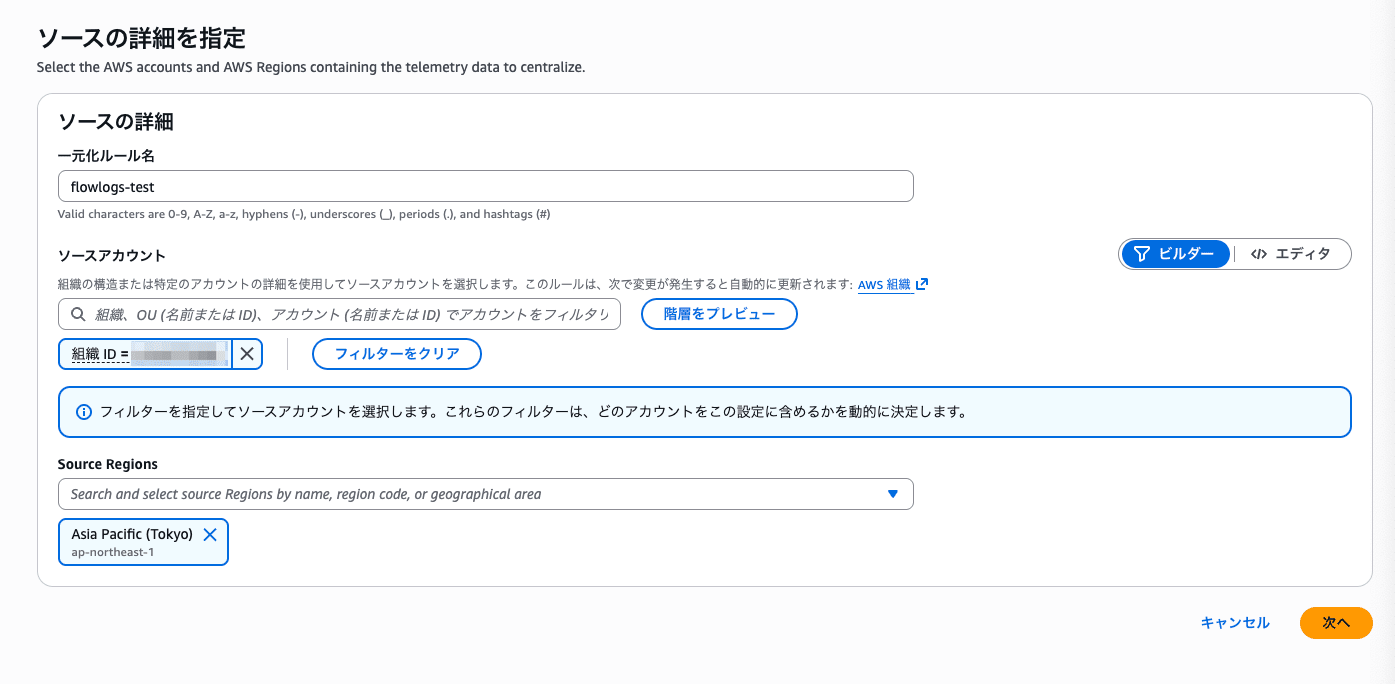

ソースの詳細を指定する

ルール名を入力し、集約元のアカウントとリージョンを指定します。OU 単位や組織全体での指定も可能です。

今回は組織全体で東京リージョンを対象にしたいので、組織IDと東京リージョンを指定しています。

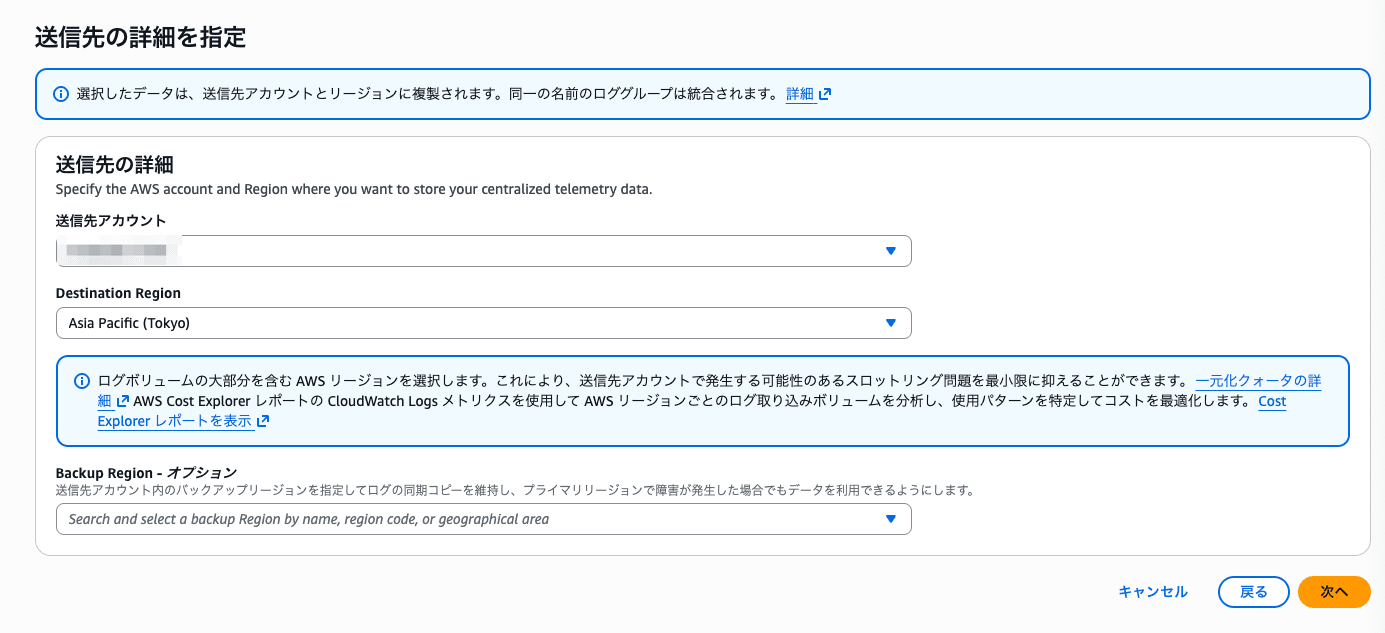

送信先の詳細を指定する

送信先のアカウントとリージョンを指定します。

今回は同じく東京リージョンにログを送信するように指定します。

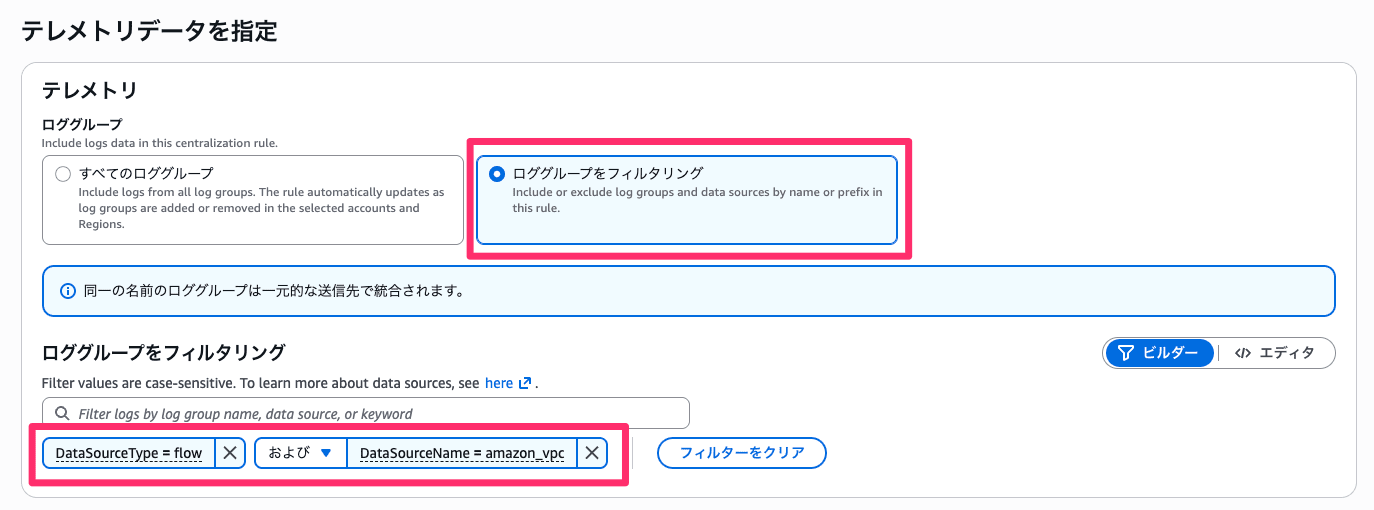

データソース種別でフィルタリングする

ここからが今回のアップデートで追加された内容になります。

テレメトリのセクションで、ロググループの選択方法で「ロググループをフィルタリング」を選択します。この条件を追加する際に「DataSourceType」または「DataSourceName」が選択できるようになっています。

今回は VPC Flow Logs のみを集約対象としたいので以下のように設定を追加します。

DataSourceType = flow, DataSourceName = amazon_vpc

最後に確認画面が表示されますので、問題なければルールを作成します。

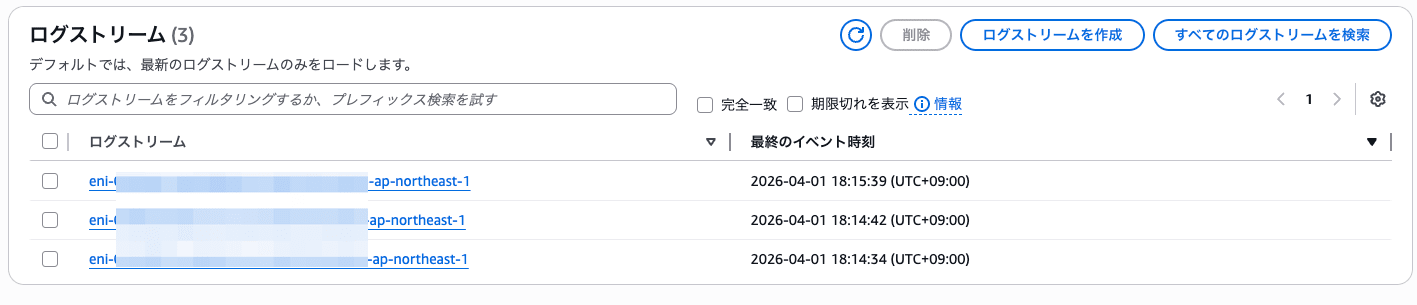

集約先を確認してみる

設定完了後に集約先アカウントにコピーが行われているか、確認します。

確認したところ以下の通り、作成前に作成しておいたロググループがコピーされていることが確認できました。

設定後に出力されたストリームがきちんと配信されていることが確認できました。

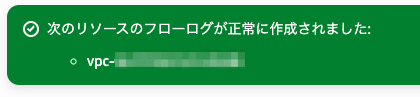

新規でフローログを作成して、集約先で出力されるか確認してみる

では最後に新規でフローログを追加してみて、こちらも正しく対象になるか検証してみます。

先ほど設定した2アカウントとは別のアカウントでフローログを作成してみます。

すると集約先のアカウントに追加されていることが確認できました!

新規で作成されたものも追加で集約できるのは組織全体のログを集約する上でかなり助かりそうです!

まとめ

今回のアップデートで、ロググループ名に依存しないデータソースによるフィルタリングが可能になりました。

特に組織内のアカウント数が多い環境では、新規アカウントが追加されるたびに集約ルールをいちいち追加対応する必要がなくなる点がとても便利だなと感じました。

フローログ以外にも適用できますのでマルチアカウント環境でのログ集約を検討している場合は、今回の機能を活用していただければと思います。

今回の記事が参考になれば幸いです。

以上、クラウド事業本部の木村がお届けしました。

参考