![[新機能] CloudTrailイベント履歴が全ユーザで有効化されました](https://devio2023-media.developers.io/wp-content/uploads/2014/05/CloudTrail.png)

[新機能] CloudTrailイベント履歴が全ユーザで有効化されました

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

こんにちは、菊池です。

現地時間、2017年8月14日に開催されているAWS Summit 2017 New Yorkにて、多くの新サービス・新機能が発表されています。

発表された新機能の1つとして、CloudTrailイベント履歴が全ユーザデフォルトで有効化されました。

CloudTrailイベント履歴

CloudTrailは、AWSアカウントのAPIに対するアクティビティを記録し、ガバナンスや監査に利用できるサービスです。

これまで、CloudTrailを利用するためには、対象のAWSアカウント/リージョンに対して証跡を有効化し、S3バケットにイベントログを保存する必要がありました。

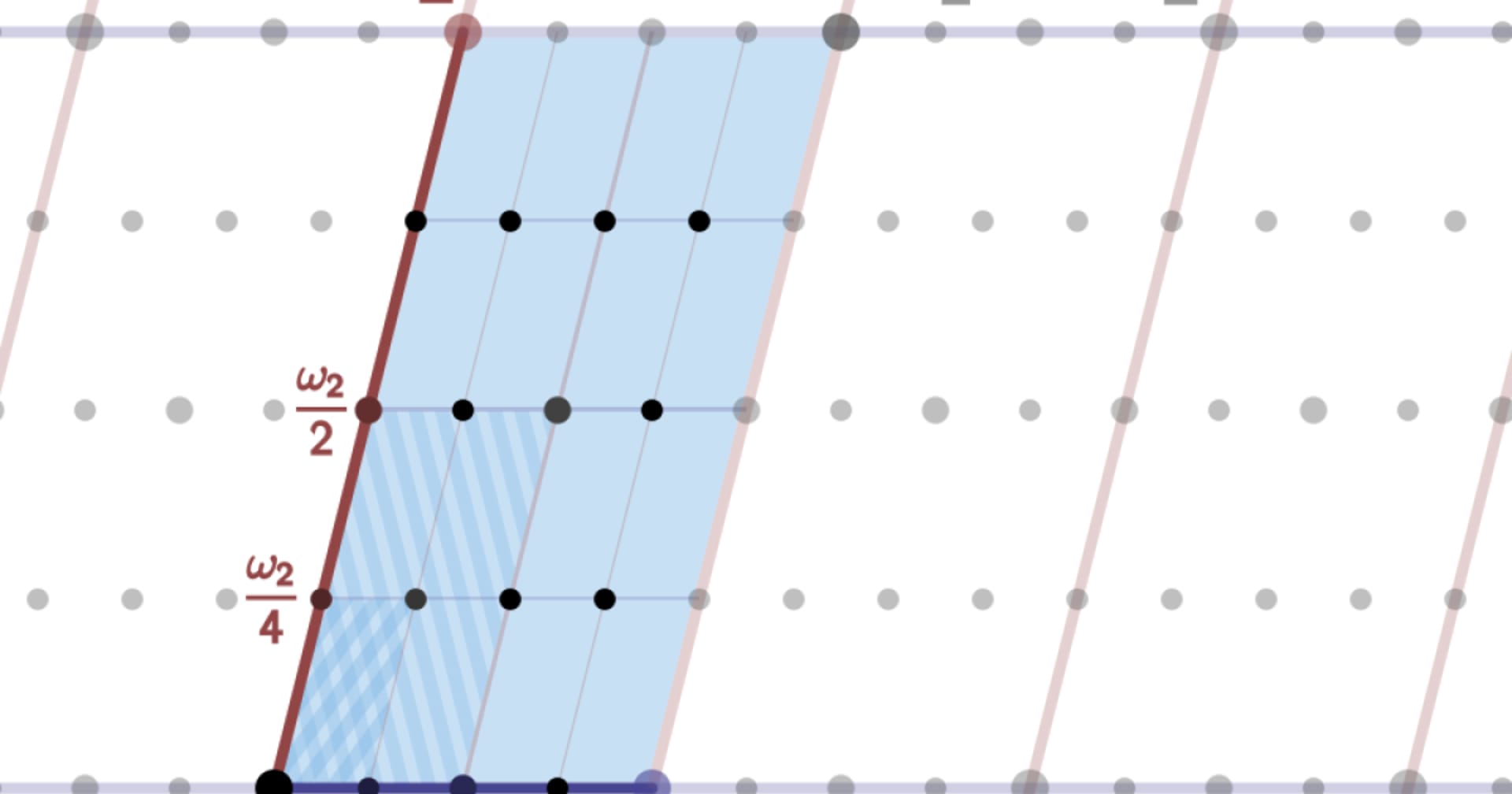

今回のアップデートにより、特に設定しなくでも全てのAWSアカウントで直近7日間のアクティビティが表示・検索可能になりました。

このように、CloudTrailによる証跡を有効化していないアカウント/リージョンでも直近のアクティビティを参照できます。

また、AWS CLIを使っても、

$ aws --region ap-northeast-1 cloudtrail describe-trails

{

"trailList": []

}

このように証跡を有効化されていないアカウント/リージョンであっても、lookup-eventsで直近7日間であればイベント情報を取得できました。

$ aws --region ap-northeast-1 cloudtrail lookup-events

{

"Events": [

{

"EventId": "64e7ce7b-c8c7-4c7d-8b30-xxxxxxxxxxx",

"Username": "root",

"EventTime": 1502723699.0,

"CloudTrailEvent": "{\"eventVersion\":\"1.05\",\"userIdentity\"~~~~~省略~~~~~:\"}",

"EventName": "DeleteRule",

"Resources": []

},

:

:

省略

:

:

]

}

終わりに

以上です。

直近7日間ではありますが、CloudTrailイベント履歴がデフォルト有効化されたことで、何かあったときに「CLoudTrailを設定しておけばよかった...」という事態を防ぐことができそうです。

なお、7日間を超えてのイベントの保存や、他サービスと連携した高度なアクティビティの分析をする場合には、これまで通り証跡を有効化しておくことが必要です。