![[アップデート] AWS Managed Microsoft ADに新しいセキュリティ設定が増えました](https://images.ctfassets.net/ct0aopd36mqt/wp-thumbnail-4af392c07fd5f053f6eeed9b82dfc61b/c6a402f662ad0f87dc5c4cbd69e853b1/aws-directory-service?w=3840&fm=webp)

[アップデート] AWS Managed Microsoft ADに新しいセキュリティ設定が増えました

しばたです。

先週AWSより「AWS Directory Service expands directory security settings with STIG-aligned controls for Managed AD」というタイトルでAWS Managed Microsoft ADにSTIG準拠の新しいセキュリティ設定が増えた旨のアナウンスがありました。

この更新の内容を把握するのが結構難しかったのでわかる範囲で共有したいと思います。

更新内容

更新内容自体はシンプルで、従来AWS Managed Microsoft ADでは

- Certificate Based Authentication (証明書ベースの認証)

- Secure Channel: Cipher (セキュアチャネル: 暗号)

- Secure Channel: Protocol (セキュアチャネル: プロトコル)

の3タイプのセキュリティ設定が可能でしたが、今回新たに、

- Authentication Protocol (認証プロトコル)

- Encryption (暗号化)

- Network Hardened Path (ネットワーク強化パス)

の3タイプ増え、合計6タイプの設定が可能になりました。

各設定の概要は以下のドキュメントに記載されています。

ただ、残念ながら(従来の設定もそうなのですが)各設定が具体的にWindows Serverのどこを変更するのか明記されていないため、変更内容が意図に沿い正しく適用されているか確認する術が無いのが非常につらいところです。

ここからは 私の予想 を交えて追加された設定を解説していきます。

Authentication Protocol (認証プロトコル)

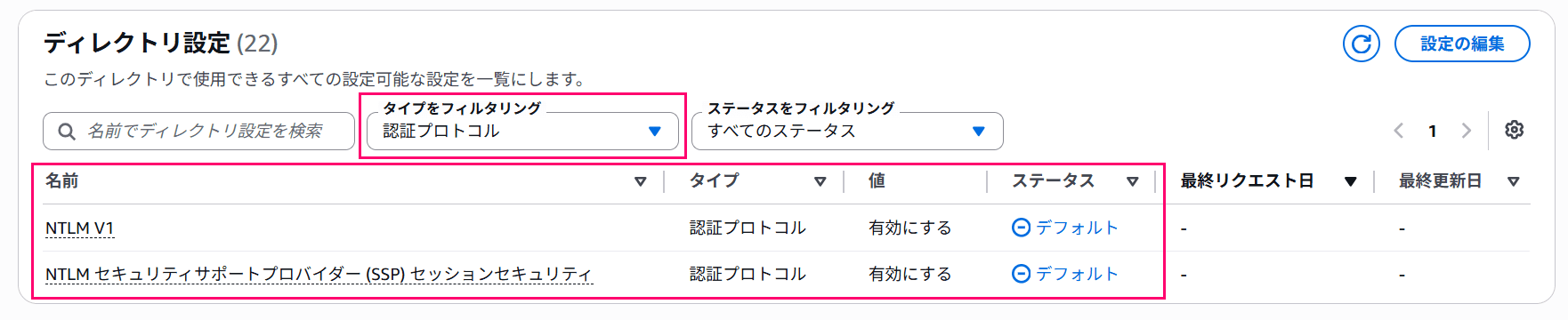

認証プロトコル関連の設定は以下の2つです。

| 設定名 | 設定値 | デフォルト | 内容 |

|---|---|---|---|

| NTLM V1 | 有効/無効 | 有効 | NTLM V1による認証を許可するか否か |

| NTLM セキュリティサポートプロバイダー (SSP) セッションセキュリティ | 有効/無効 | 有効 | NTLM SSPを有効にしNTLM認証セッションの暗号化と署名を強制するか否か |

NTLM V1に関してはシンプルにレガシーな認証方式であるNTLM V1を無効にしNTLM V2だけを有効にするか設定するものでしょう。STIGで言うとこちらに該当すると思われます。

このV-205919は巷でよく言われる「NTLM V1無効化 (NTLM V2のみ応答)」のレジストリ設定そのものです。

次にNTLM セキュリティサポートプロバイダー (SSP) セッションセキュリティについてはおそらく次のSTIGに対応する設定だと思われます。

- V-205921: Windows Server 2019 session security for NTLM SSP-based clients must be configured to require NTLMv2 session security and 128-bit encryption.

- V-205922: Windows Server 2019 session security for NTLM SSP-based servers must be configured to require NTLMv2 session security and 128-bit encryption.

デフォルトで有効ですし、あえて無効にする理由もないはず[1]です。

Encryption (暗号化)

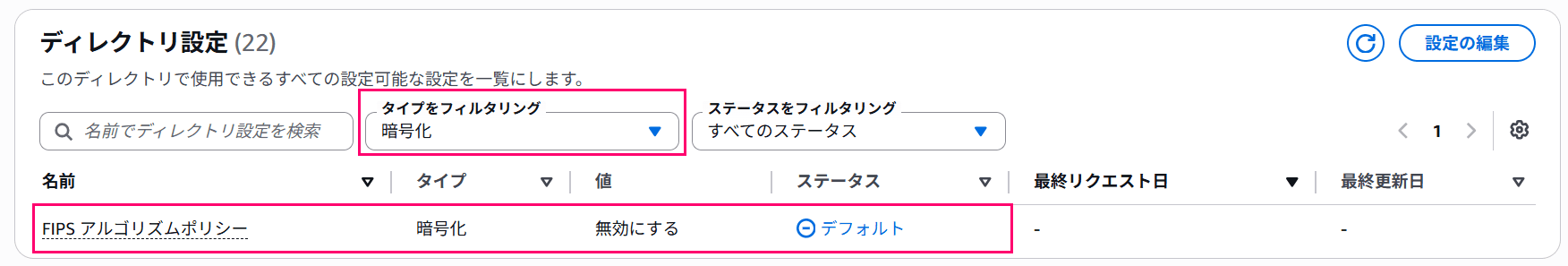

暗号化関連の設定は1つだけです。

| 設定名 | 設定値 | デフォルト | 内容 |

|---|---|---|---|

| FIPS アルゴリズムポリシー | 有効/無効 | 無効 | FIPS準拠の暗号アルゴリズムポリシーを使用するか否か |

こちらはWindows Serverの暗号化設定をFIPS準拠にするか否かであり、おそらくはセキュリティポリシーの「システム暗号化: 暗号化、ハッシュ、署名のための FIPS 準拠暗号化アルゴリズムを使う」あたりと対になるものだと思います。

STIGだとこちらが該当しそうです。

Network Hardened Path (ネットワーク強化パス)

ネットワーク強化パスの設定は以下の2つです。

| 設定名 | 設定値 | デフォルト | 内容 |

|---|---|---|---|

| UNC 強化パス: ネットログオン | 最大限のセキュリティ~保護なし | 保護なし | NETLOGON共有フォルダに対するセキュリティ設定 |

| UNC 強化パス: SYSVOL | 最大限のセキュリティ~保護なし | 保護なし | SYSVOL共有フォルダに対するセキュリティ設定 |

こちらは名前の通りNETLOGONとSYSVOL共有フォルダに対し強化されたUNCパス(UNC Hardened Access)の設定を施すものでしょう。

過去の脆弱性MS15-011の対応として設定すべきものになります。

STIGだとこちらが該当します。

これらに設定可能な値はマネジメントコンソール上だと

- 最大限のセキュリティ (Maximum Security)

- 本人確認のみ (Identity Verification Only)

- 改ざん防止のみ (Tamper Protection Only)

- 不明 (Encryption Only)

- マネジメントコンソールでは表示されず、ドキュメントにだけ存在

- 整合性による認証 (Authentication with Integrity)

- 暗号化による認証 (Authentication with Encryption)

- 安全なデータ (Secure Data)

- 保護なし (No Protection)

の7種類あるのですが、ドキュメント上の一覧および、APIとしては

Require_Mutual_Authentication_With_Privacy_And_IntegrityRequire_Mutual_Authentication_OnlyRequire_Integrity_OnlyRequire_Privacy_OnlyRequire_Mutual_Authentication_And_IntegrityRequire_Mutual_Authentication_And_PrivacyRequire_Integrity_And_PrivacyDo_Not_Require_Mutual_Authentication_Privacy_Or_Integrity

の8種類あり、おそらくマネジメントコンソールの表示に不具合がある感じです。

この点に関してはAWSサポートに問い合わせ中なので結果が分かり次第内容を更新します。

また、ドキュメント上の名称とAPI名のマッピングについても明記されていないのですが、名前からして以下の対応だと予想されます。

| 名称 | API上の指定 | グループポリシーに設定されるであろう値(予想値) |

|---|---|---|

| 最大限のセキュリティ (Maximum Security) | Require_Mutual_Authentication_With_Privacy_And_Integrity |

RequireMutualAuthentication=1, RequireIntegrity=1, RequirePrivacy=1 |

| 本人確認のみ (Identity Verification Only) | Require_Mutual_Authentication_Only |

RequireMutualAuthentication=1 |

| 改ざん防止のみ (Tamper Protection Only) | Require_Integrity_Only |

RequireIntegrity=1 |

| 不明 (Encryption Only) | Require_Privacy_Only |

RequirePrivacy=1 |

| 整合性による認証 (Authentication with Integrity) | Require_Mutual_Authentication_And_Integrity |

RequireMutualAuthentication=1, RequireIntegrity=1 |

| 暗号化による認証 (Authentication with Encryption) | Require_Mutual_Authentication_And_Privacy |

RequireMutualAuthentication=1, RequirePrivacy=1 |

| 安全なデータ (Secure Data) | Require_Integrity_And_Privacy |

RequireIntegrity=1, RequirePrivacy=1 |

| 保護なし (No Protection) | Do_Not_Require_Mutual_Authentication_Privacy_Or_Integrity |

- (設定なし) |

ここでActive Directoryの保護に求められる要件はRequireMutualAuthentication=1, RequireIntegrity=1なので、この設定は

- 最大限のセキュリティ (Maximum Security)

- 整合性による認証 (Authentication with Integrity)

のどちらかを選べばOKなはずです。

その他の値は現状使いどころが無く将来のための予約だと思います。

STIGとの関連性について

AWSのアナウンスではWindows Server 2019とActive Directoryの実装ガイドが紹介されています。

- Microsoft Windows Server 2019 Security Technical Implementation Guide

- Active Directory Domain Security Technical Implementation Guide

こちらを見れば一目瞭然ですが、今回追加されたセキュリティ設定を更新すれば即STIG完全準拠という話ではなく、STIG準拠のために利用者側での判断が必要になる部分について設定を開放したというのが今回の更新の意図するところだと思います。

AWS Managed Microsoft ADはマネージドサービスなのでAWS側で対応済みの項目もそれなりにあるはずです。

この様なセキュリティ設定を増やす以上、可能であればAWSから対応済み項目の一覧も公開してほしいのが率直な気持ちです。

確認してみた

ここからは実際の環境で動作確認していきます。

本記事では前回の記事で用意したディレクトリ環境をそのまま使用します。

新規に用意した corp.contoso.com ドメイン

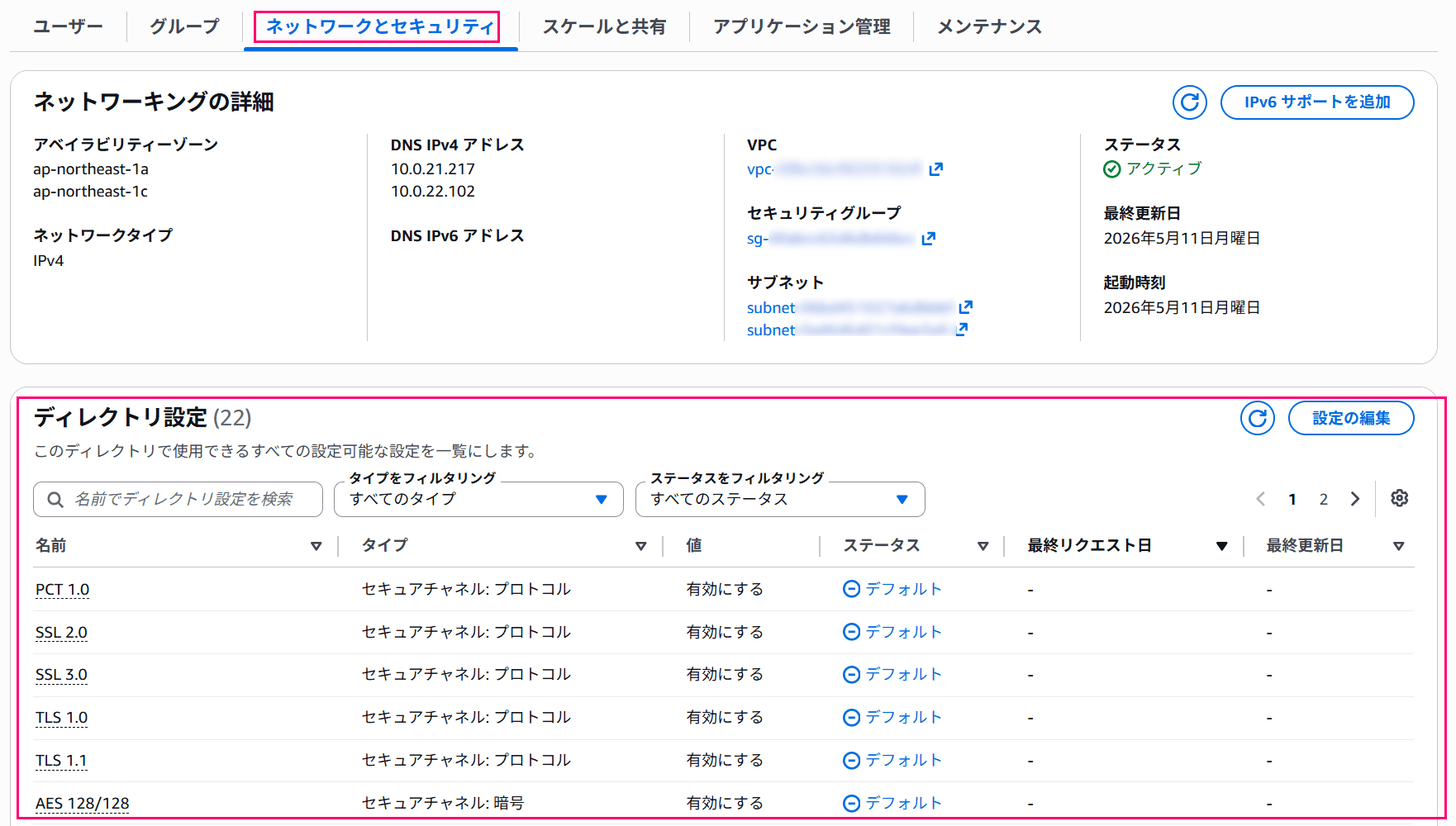

このディレクトリ環境の「ネットワークとセキュリティ」タブにある「ディレクトリ設定」欄に新しい設定が追加されています。

検索欄のタイプを指定して新規追加分をそれぞれ表示すると次の通りです。

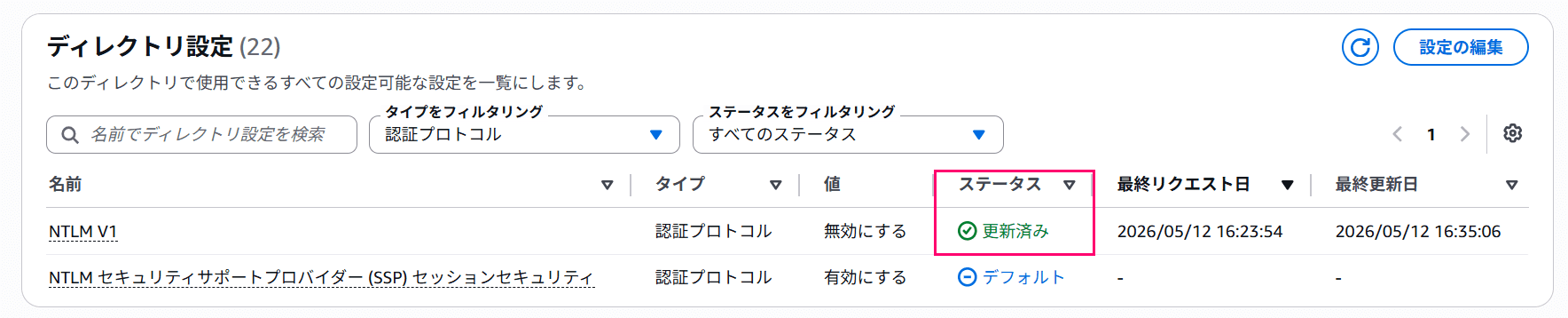

認証プロトコル タイプの設定

暗号化 タイプの設定

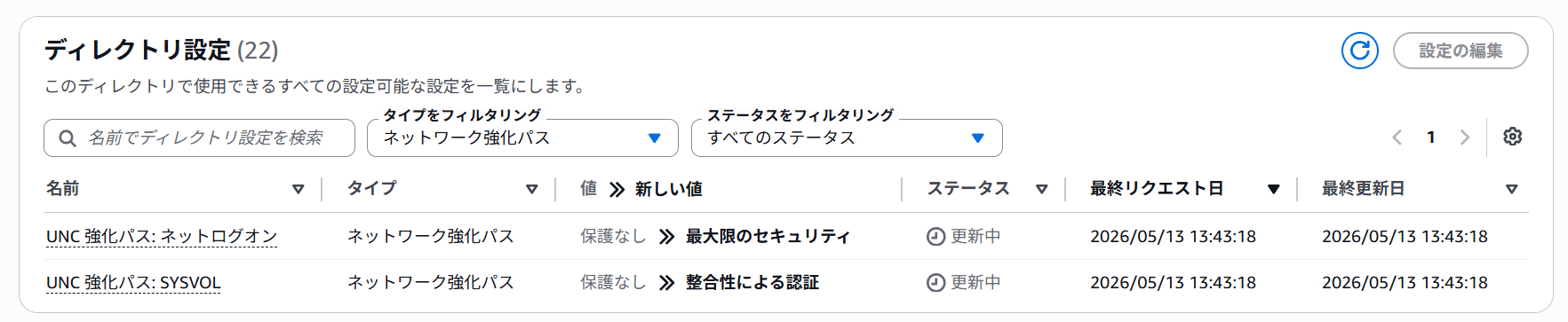

ネットワーク強化パス タイプの設定

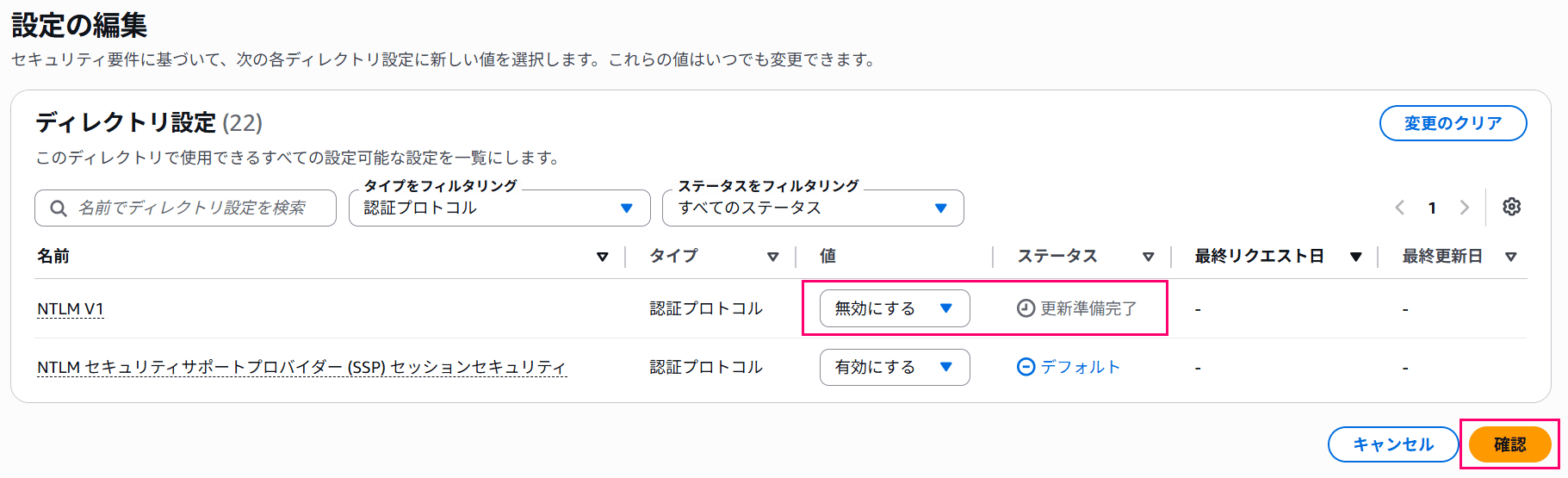

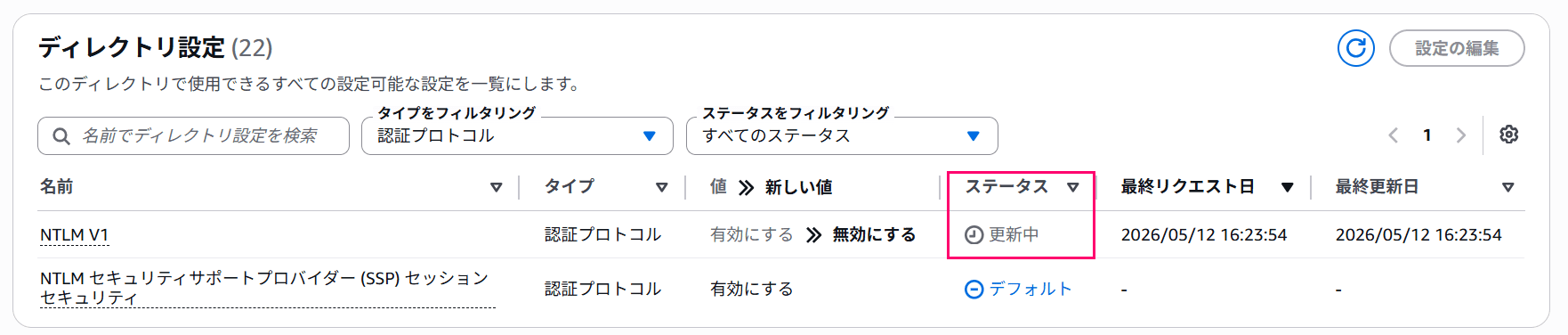

今回はこの中にある「認証プロトコル : NTLM V1」の設定を変更し、NTLM V1の利用を無効化してみます。

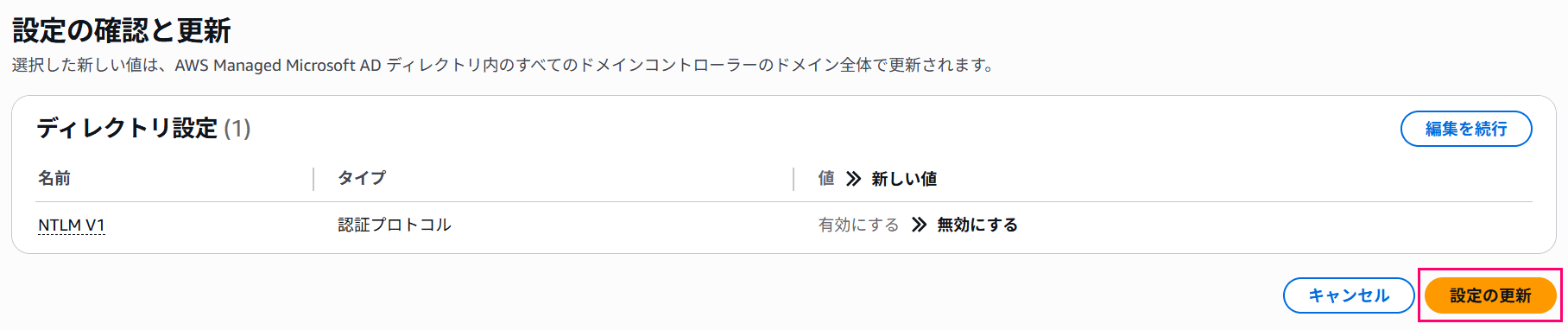

表示欄右上にある「設定の編集」ボタンをクリックすると編集モードに変わるので、変更したい設定を選び値を「有効にする」から「無効にする」に変えます。

変更後「確認」ボタンをクリックすると最終確認になるので「設定の更新」ボタンをクリックして確定してやります。

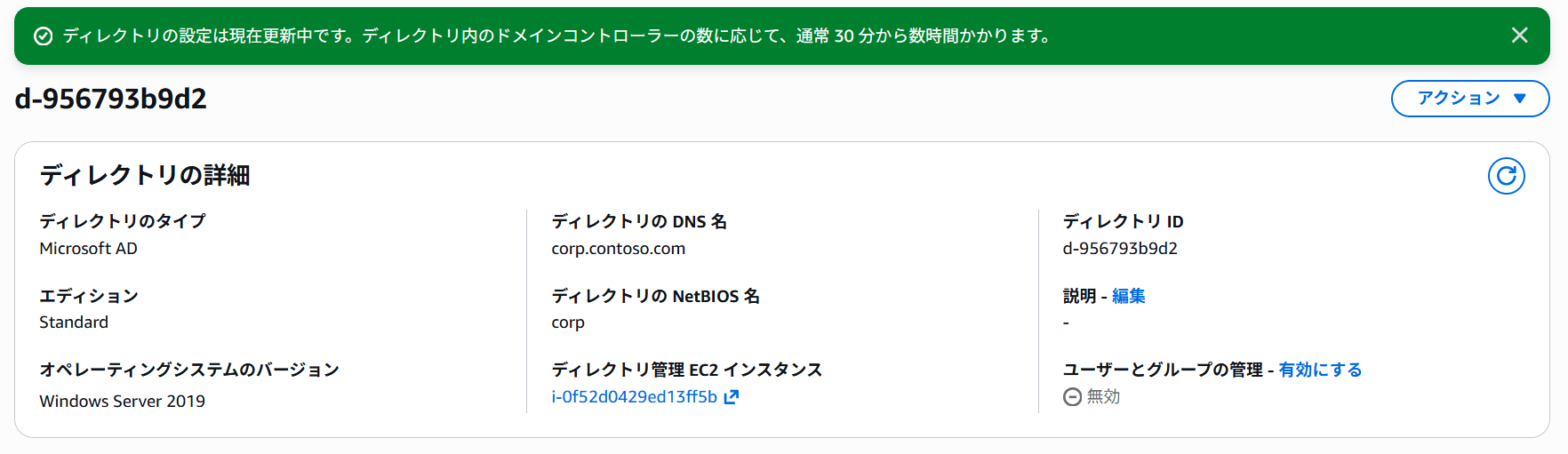

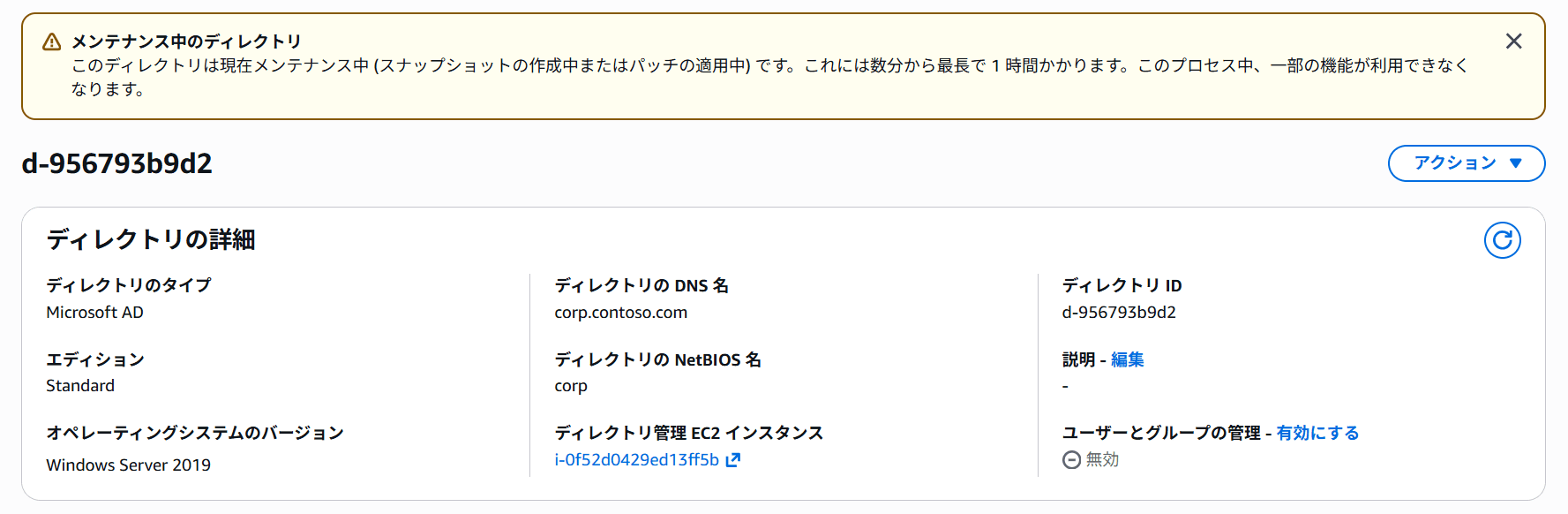

すると設定変更が開始されディレクトリの状態がメンテナンス中となります。

設定内容に応じて必要な時間は変わるそうです。

変更中は設定のステータスが「更新中」となります。

しばらく待ってステータスが「更新済み」になれば完了です。

今回は約12分ほどかかりました。

設定変更の結果をどうにか確認できないか、グループポリシー等に何らかの変更が加えられていないか調べてみたのですが利用者側から見える変更点はありませんでした。

結果に関しては実際の挙動で確認するしかないようです。

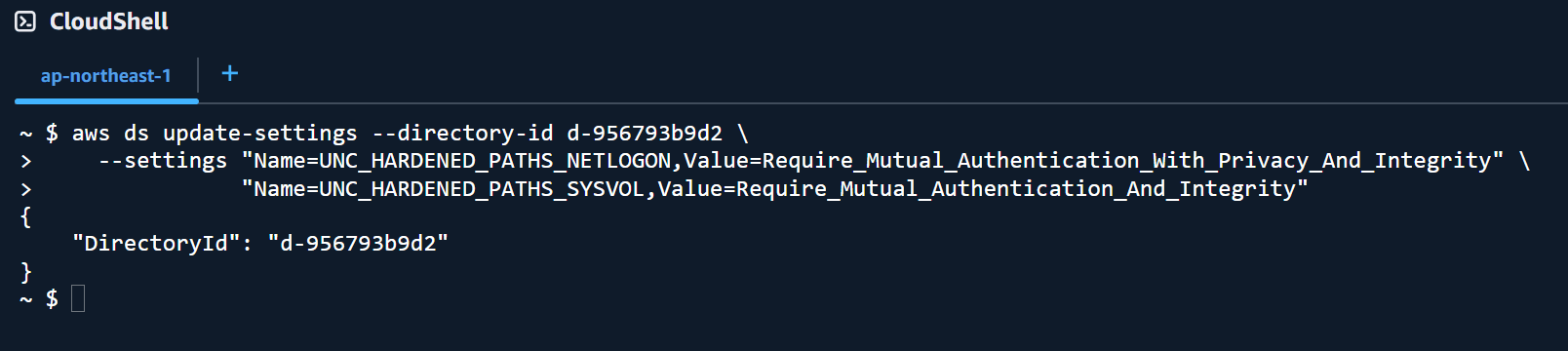

また、AWS CLIからはaws ds update-settingsコマンドで変更できます。

「ネットワーク強化パス」の設定をまとめて変える場合はこんな感じのコマンドになります。

# ネットワーク強化パス の設定をまとめて変える例

# * NETLOGON を 最大限のセキュリティ 、SYSVOL を 整合性による認証 に

aws ds update-settings --directory-id d-xxxxxxxxxx \

--settings "Name=UNC_HARDENED_PATHS_NETLOGON,Value=Require_Mutual_Authentication_With_Privacy_And_Integrity" \

"Name=UNC_HARDENED_PATHS_SYSVOL,Value=Require_Mutual_Authentication_And_Integrity"

実行結果はこんな感じです。

更新中のステータス等についてはaws ds describe-settingsコマンドで確認できます。

# Network Hardened Path タイプの詳細を取得する例

~ $ aws ds describe-settings --directory-id d-xxxxxxxxxx --query "SettingEntries[?Type==\`Network Hardened Path\`]"

[

{

"Type": "Network Hardened Path",

"Name": "UNC_HARDENED_PATHS_NETLOGON",

"AllowedValues": "[\"Require_Mutual_Authentication_With_Privacy_And_Integrity\",\"Require_Mutual_Authentication_Only\",\"Require_Integrity_Only\",\"Require_Privacy_Only\",\"Require_Mutual_Authentication_And_Integrity\",\"Require_Mutual_Authentication_And_Privacy\",\"Require_Integrity_And_Privacy\",\"Do_Not_Require_Mutual_Authentication_Privacy_Or_Integrity\"]",

"AppliedValue": "Do_Not_Require_Mutual_Authentication_Privacy_Or_Integrity",

"RequestedValue": "Require_Mutual_Authentication_With_Privacy_And_Integrity",

"RequestStatus": "Updating",

"RequestDetailedStatus": {},

"LastUpdatedDateTime": "2026-05-13T04:43:18.954000+00:00",

"LastRequestedDateTime": "2026-05-13T04:43:18.840000+00:00",

"DataType": "Enum"

},

{

"Type": "Network Hardened Path",

"Name": "UNC_HARDENED_PATHS_SYSVOL",

"AllowedValues": "[\"Require_Mutual_Authentication_With_Privacy_And_Integrity\",\"Require_Mutual_Authentication_Only\",\"Require_Integrity_Only\",\"Require_Privacy_Only\",\"Require_Mutual_Authentication_And_Integrity\",\"Require_Mutual_Authentication_And_Privacy\",\"Require_Integrity_And_Privacy\",\"Do_Not_Require_Mutual_Authentication_Privacy_Or_Integrity\"]",

"AppliedValue": "Do_Not_Require_Mutual_Authentication_Privacy_Or_Integrity",

"RequestedValue": "Require_Mutual_Authentication_And_Integrity",

"RequestStatus": "Updating",

"RequestDetailedStatus": {},

"LastUpdatedDateTime": "2026-05-13T04:43:18.954000+00:00",

"LastRequestedDateTime": "2026-05-13T04:43:18.840000+00:00",

"DataType": "Enum"

}

]

最後に

以上となります。

初見ではかなり難しい設定群ですが組織のセキュリティ要件に応じて適宜更新するとよいでしょう。

ちょっと無効化すべきシナリオは思いつきませんでした... ↩︎