Claude Enterpriseのユーザー管理をEntra IDのSCIM連携で自動化してみた

はじめに

前回の記事では、Claude EnterpriseとMicrosoft Entra ID(旧Azure AD)をSAML連携してSSOを設定しました。

SSOを設定するとユーザーはEntra IDの認証情報でClaudeにログインできるようになります。

ただし、この状態ではユーザーの追加・削除やロール割り当ては依然としてClaude側での手動管理が必要です。

数人規模ならまだしも、組織が大きくなると「Entra IDでユーザーを追加して、Claude側でも招待して、ロールを手動で設定して...」という二重管理は現実的ではありません。

今回はSSO設定の続きとして、SCIMによる自動プロビジョニングとグループマッピングによるロール自動割り当てを設定してみました。

この記事では、Entra IDのグループにユーザーを追加するだけでClaude側のアカウント作成からロール割り当てまで自動化する方法を紹介します。

プロビジョニングモードの比較

Claudeでは、ユーザーのプロビジョニング方法として以下のモードが用意されています。

| モード | プロビジョニング | ロール・シートタイプの変更 | ユーザー削除 |

|---|---|---|---|

| Invite only | 手動追加 | 手動 | 手動 |

| JIT(自動承認) | IdPアプリ割り当てユーザーがログイン時にUserロールで追加 | 手動 | 手動(IdP削除後もログイン試行か手動削除まで残る) |

| JIT + グループマッピング | マッピング済みグループのユーザーがログイン時に最上位権限のロールで追加 | 次回ログイン時にグループに基づき自動更新 | グループ未所属ユーザーはログイン不可(ログイン試行か手動削除まで残る) |

| SCIM | IdPアプリ割り当てで親組織配下の全組織に自動追加 | 手動 | IdP削除で自動 |

| SCIM + グループマッピング | マッピング済みグループのユーザーを適切なロールで該当組織に自動追加 | グループに基づき自動更新 | グループ除外で自動 |

JIT(Just-In-Time)はユーザーがSSOで初回ログインしたタイミングでClaude側にアカウントが作成される仕組みです。

手軽ですが、ユーザーがログインするまでプロビジョニングされないため、管理者が事前にユーザー一覧を把握することはできません。

一方、SCIMはIdP側でユーザーを割り当てた時点でClaude側にアカウントが作成されるため、管理者がユーザーのライフサイクルを能動的に管理できます。

さらにグループマッピングを組み合わせると、IdPのグループメンバーシップに基づいてロールやシートタイプも自動的に割り当てられます。

完全な自動化を目指すなら、SCIM + グループマッピングの組み合わせが推奨です。

今回はこの構成を設定していきます。

やってみた

前提条件

- Claude Enterpriseプランであること(SCIMはTeamプランでは利用不可)

- Entra IDとのSSO(SAML 2.0)が構成済みであること

- Entra IDの管理者権限があること

SSOの設定手順は以下の記事を参照してください。

公式のプロビジョニング設定ガイドは以下です。

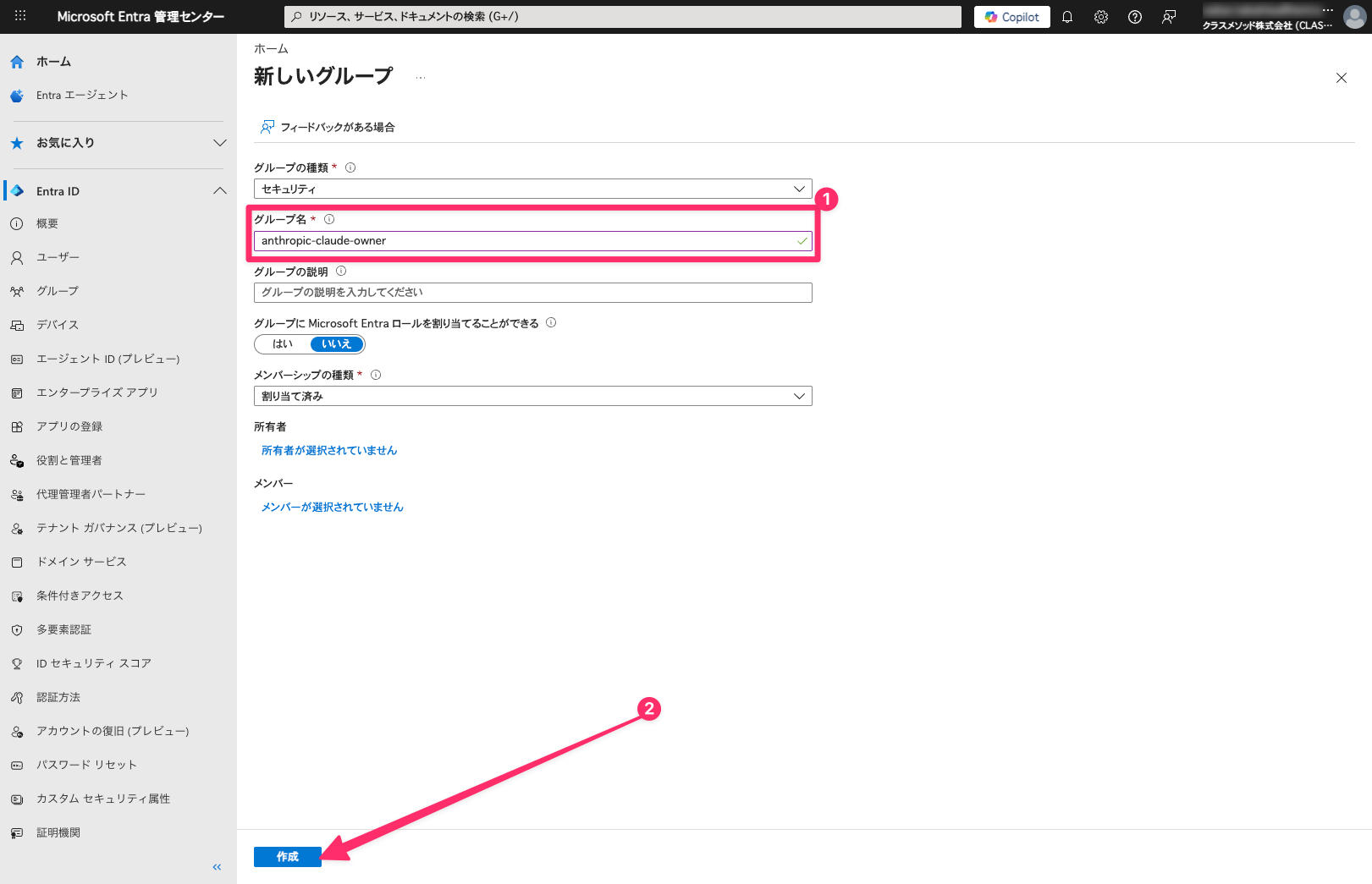

Entra IDでのグループ作成

まず、Claudeのロールに対応するグループをEntra IDに作成します。

公式ドキュメントでは、識別しやすくするためにグループ名にプレフィックス(例: anthropic-claude- または anthropic-console-)を付けることが推奨されています。

今回は以下の3つのロール用グループを作成しました。

anthropic-claude-owner:Ownerロール用anthropic-claude-admin:Adminロール用anthropic-claude-user:Userロール用

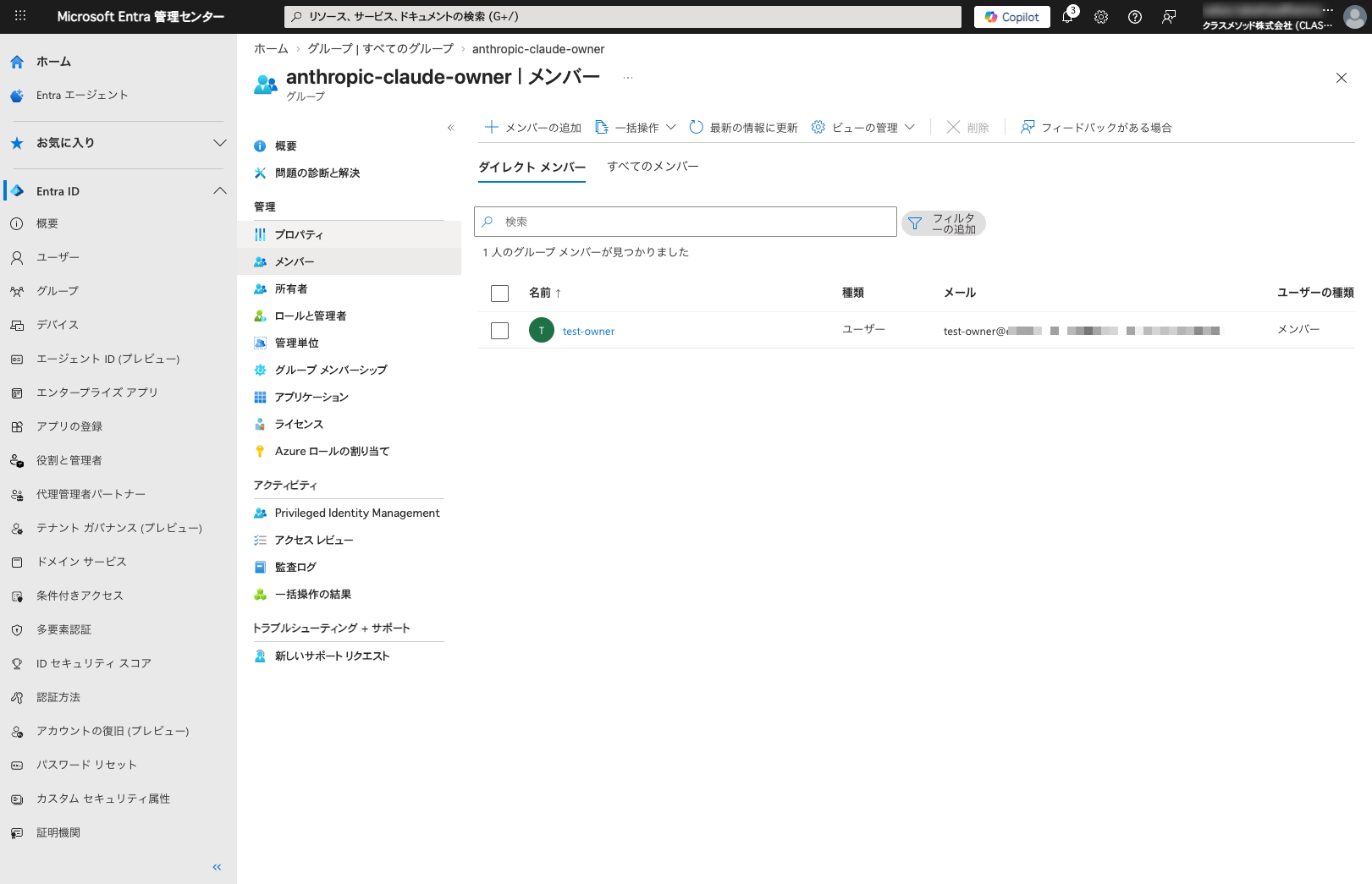

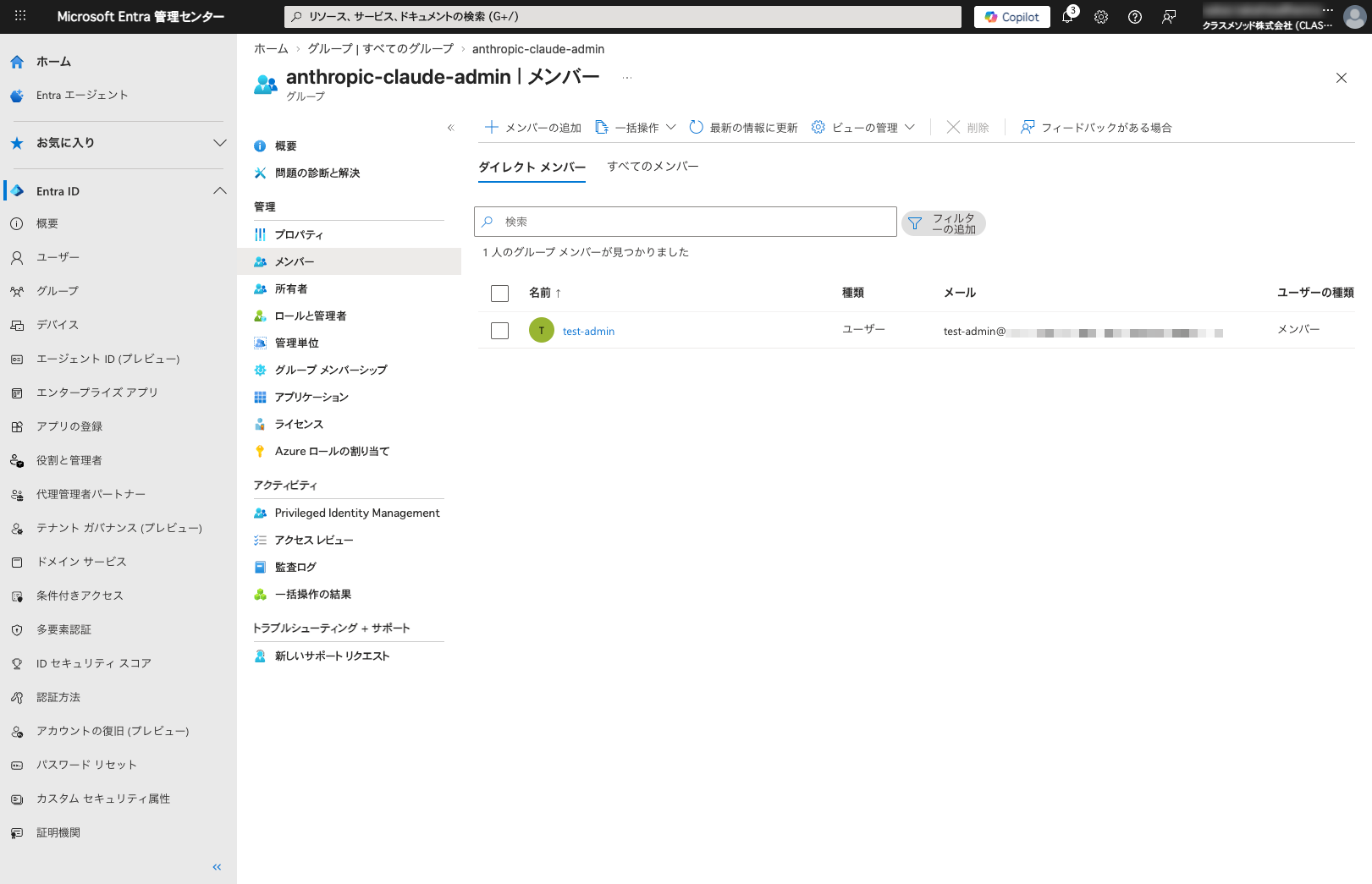

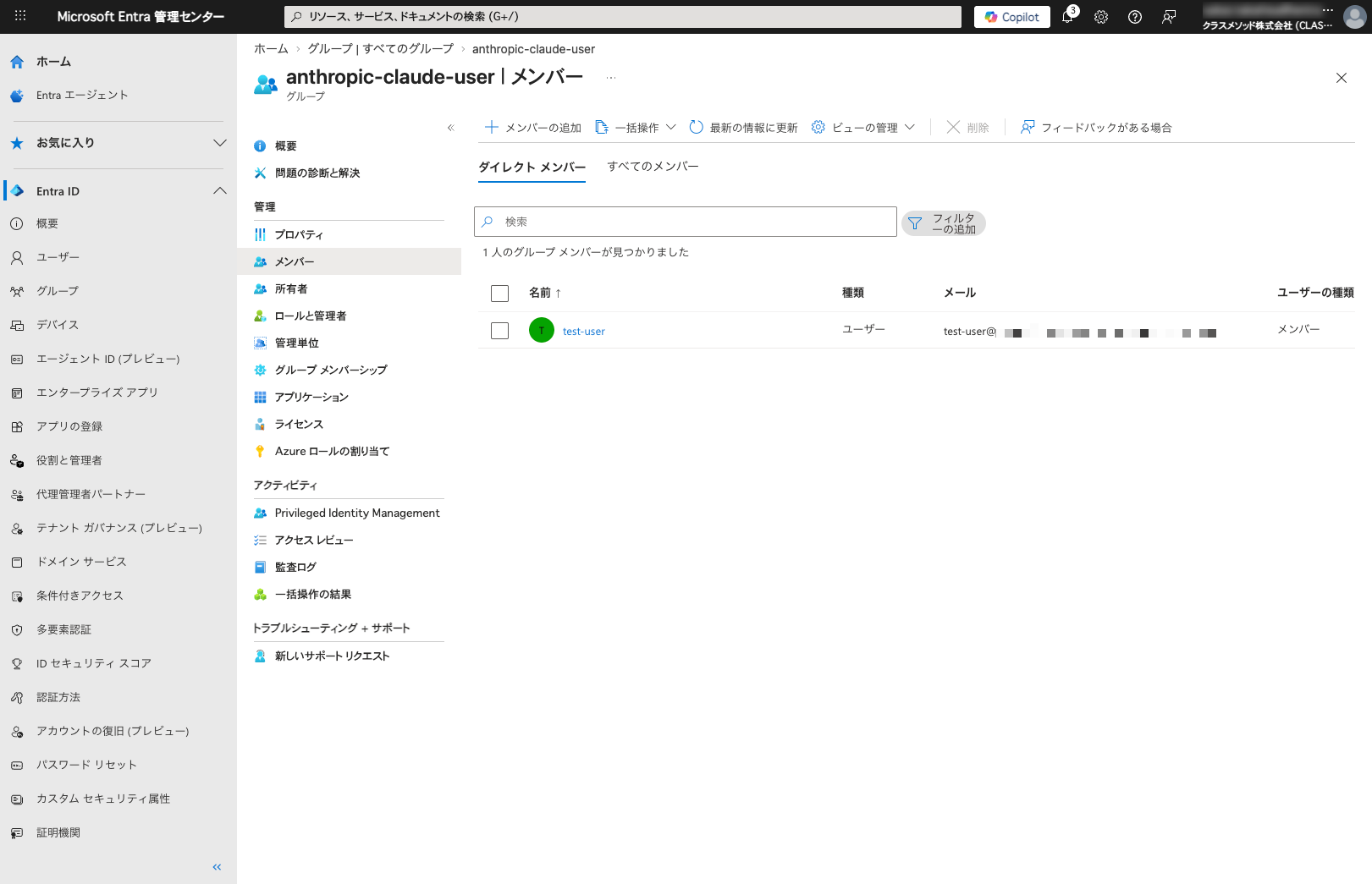

同様の手順で3つのグループを作成したら、各グループにユーザーを追加しておきます。

Owner/Adminグループには少なくとも1人のユーザーを含めてください。

以下のように各グループにユーザーを追加されていればOKです。

SCIMの設定

Claude組織設定のIDとアクセスページを開きます。

組織アクセスセクションのSCIM設定をクリックします。

SSO設定のときと同様にウィザードでステップごとにガイドしてくれるので、指示に沿って進めていきます。

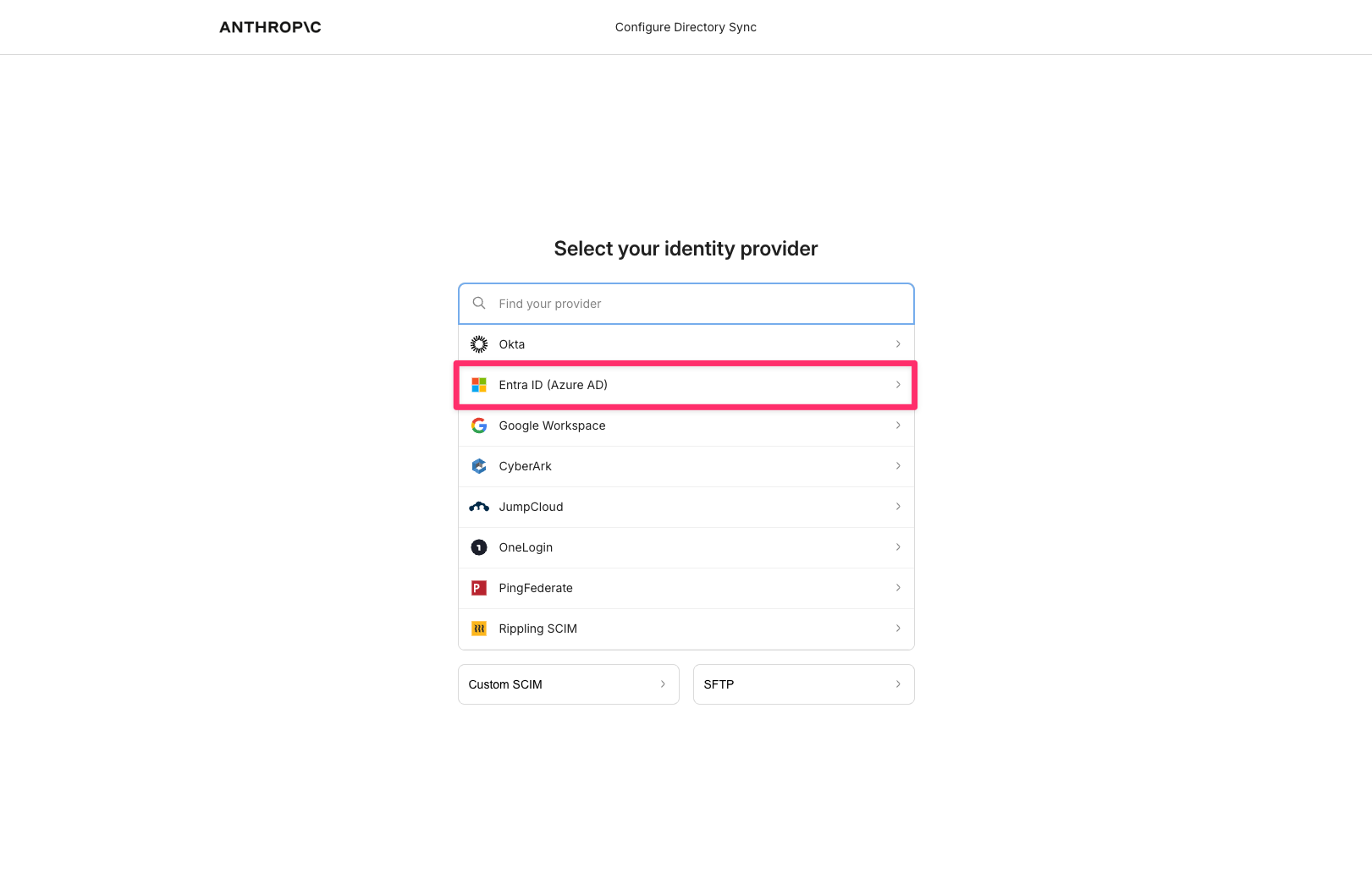

IdPの選択画面でEntra ID (Azure AD)を選択します。

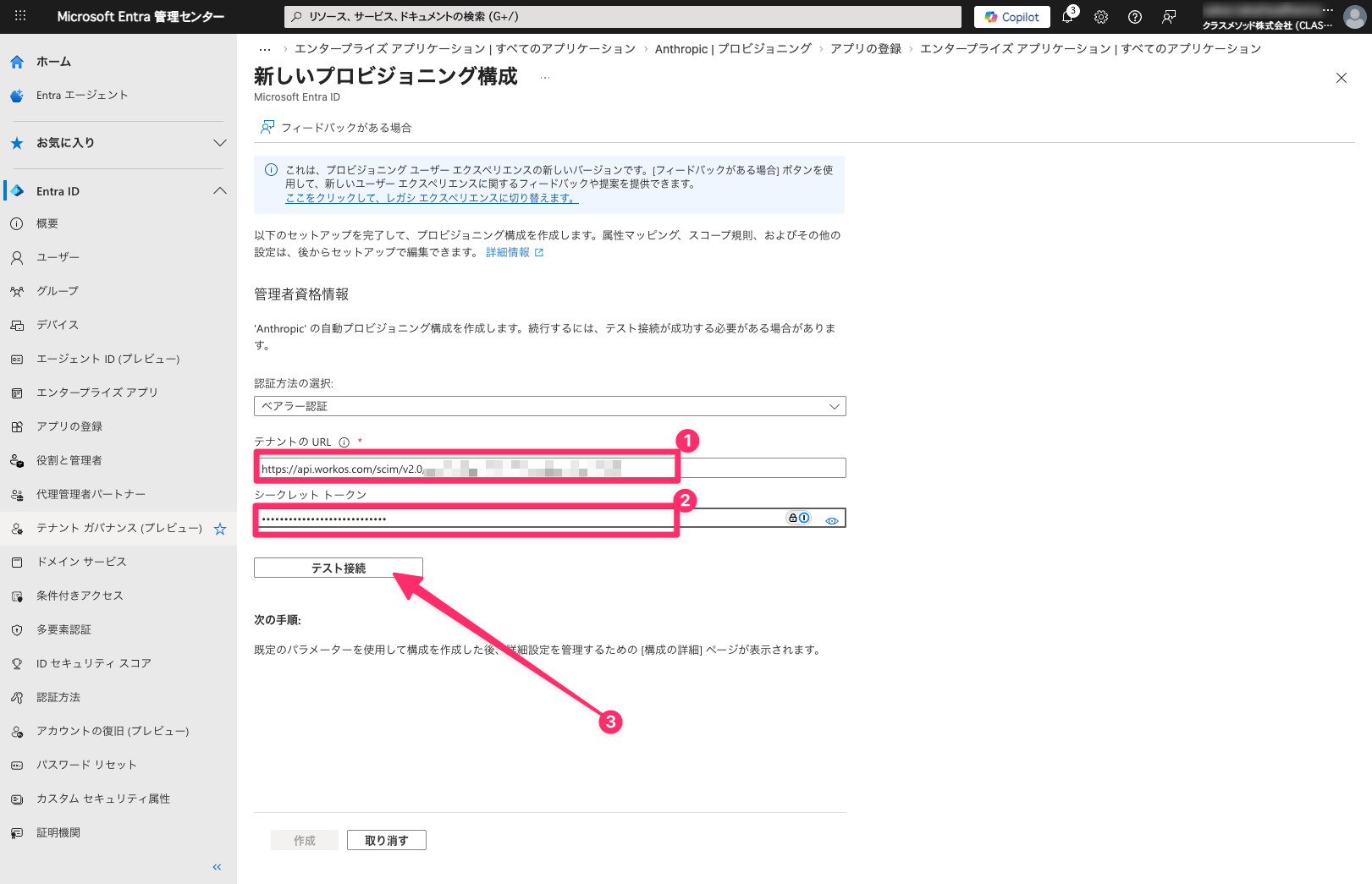

管理者資格情報の構成

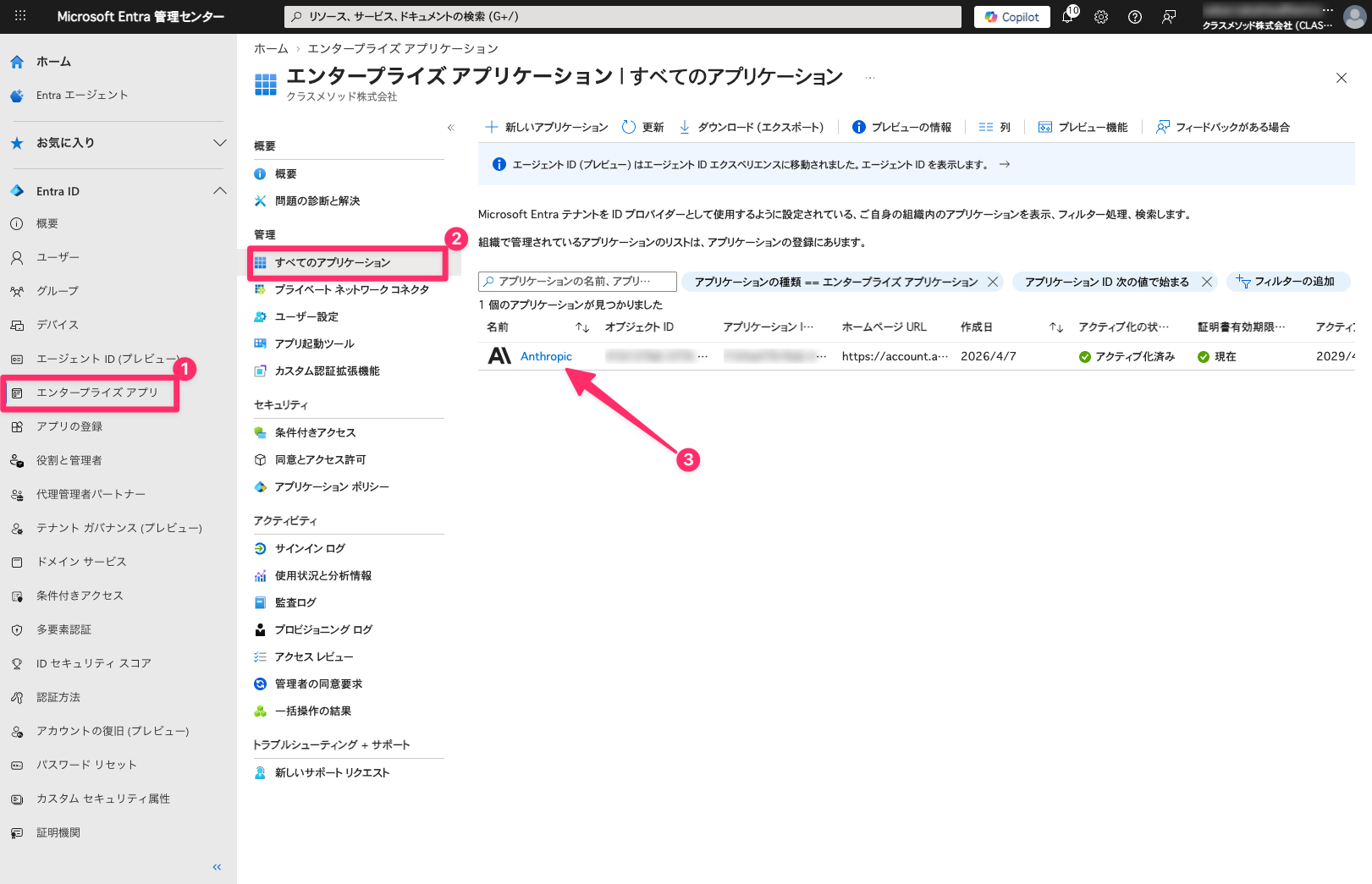

Entra管理センターのエンタープライズ アプリケーションから、SSO連携で使用したアプリケーション(例: Anthropic)を選択します。

アプリケーションの概要画面が表示されます。

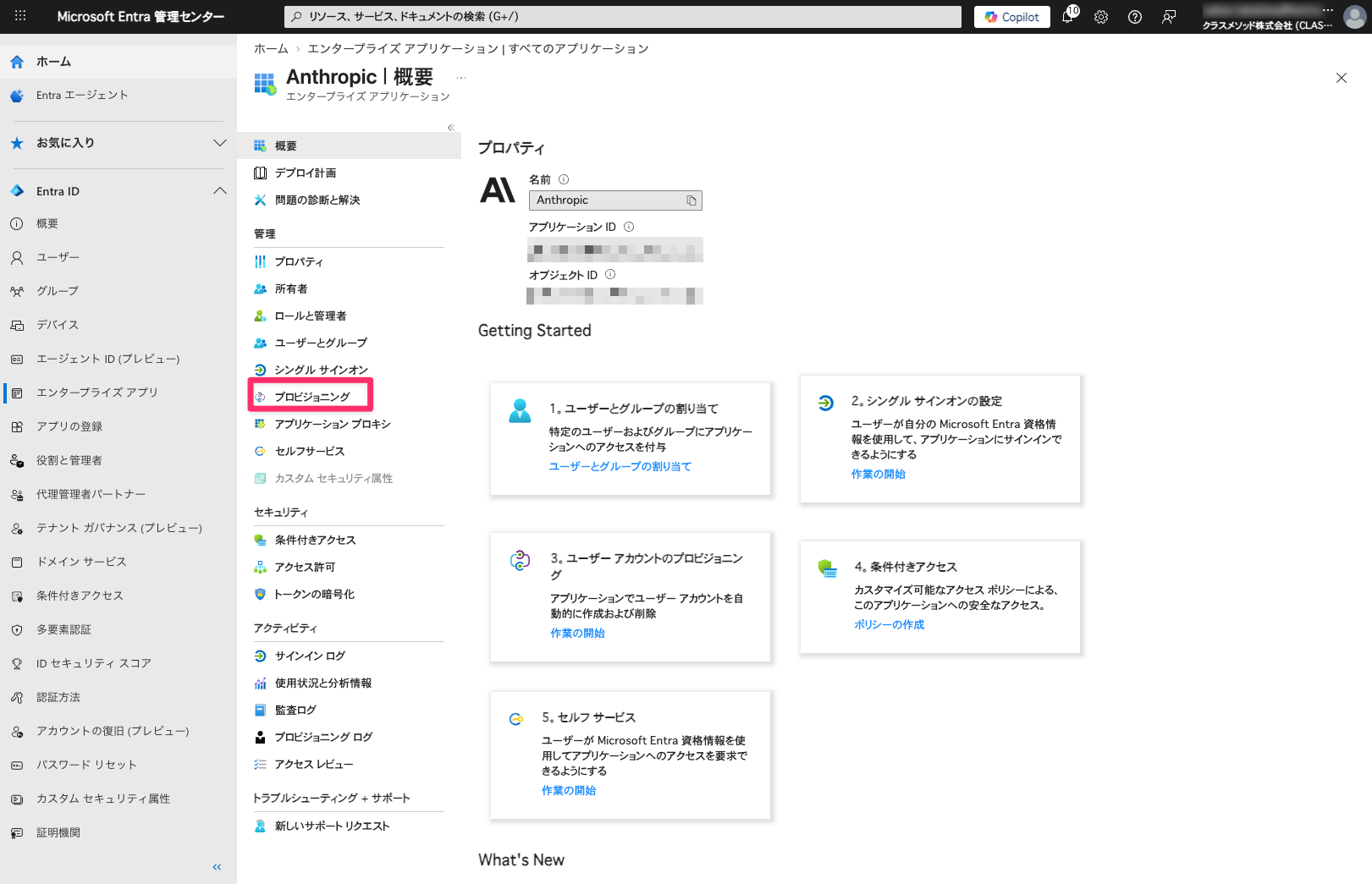

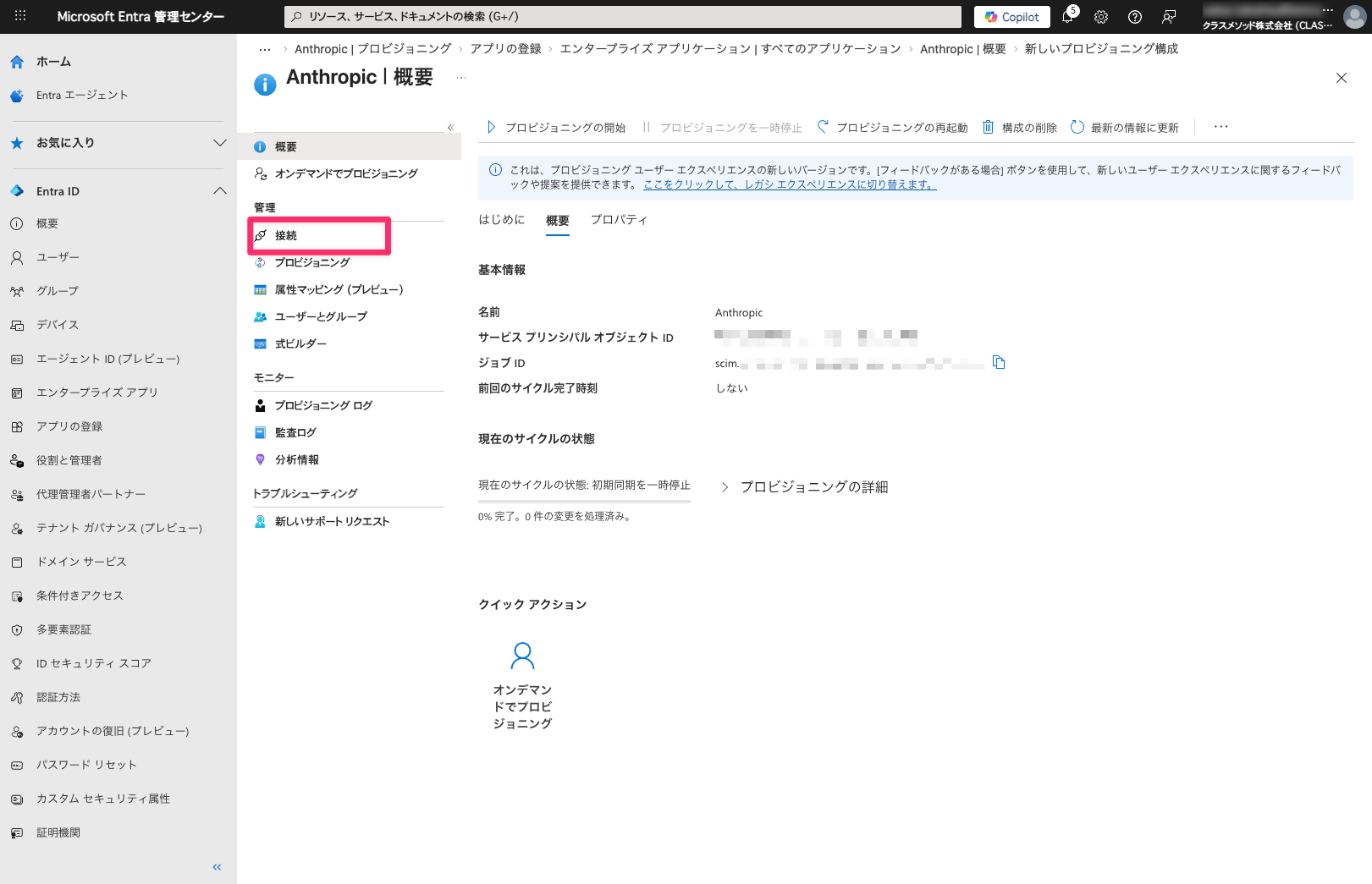

左メニューからプロビジョニングを選択し、概要(プレビュー)タブのアプリケーションの接続をクリックして新しいプロビジョニング構成を作成します。

ウィザードに表示されるテナントURLとシークレットトークンをEntra ID側のプロビジョニング構成に入力します。

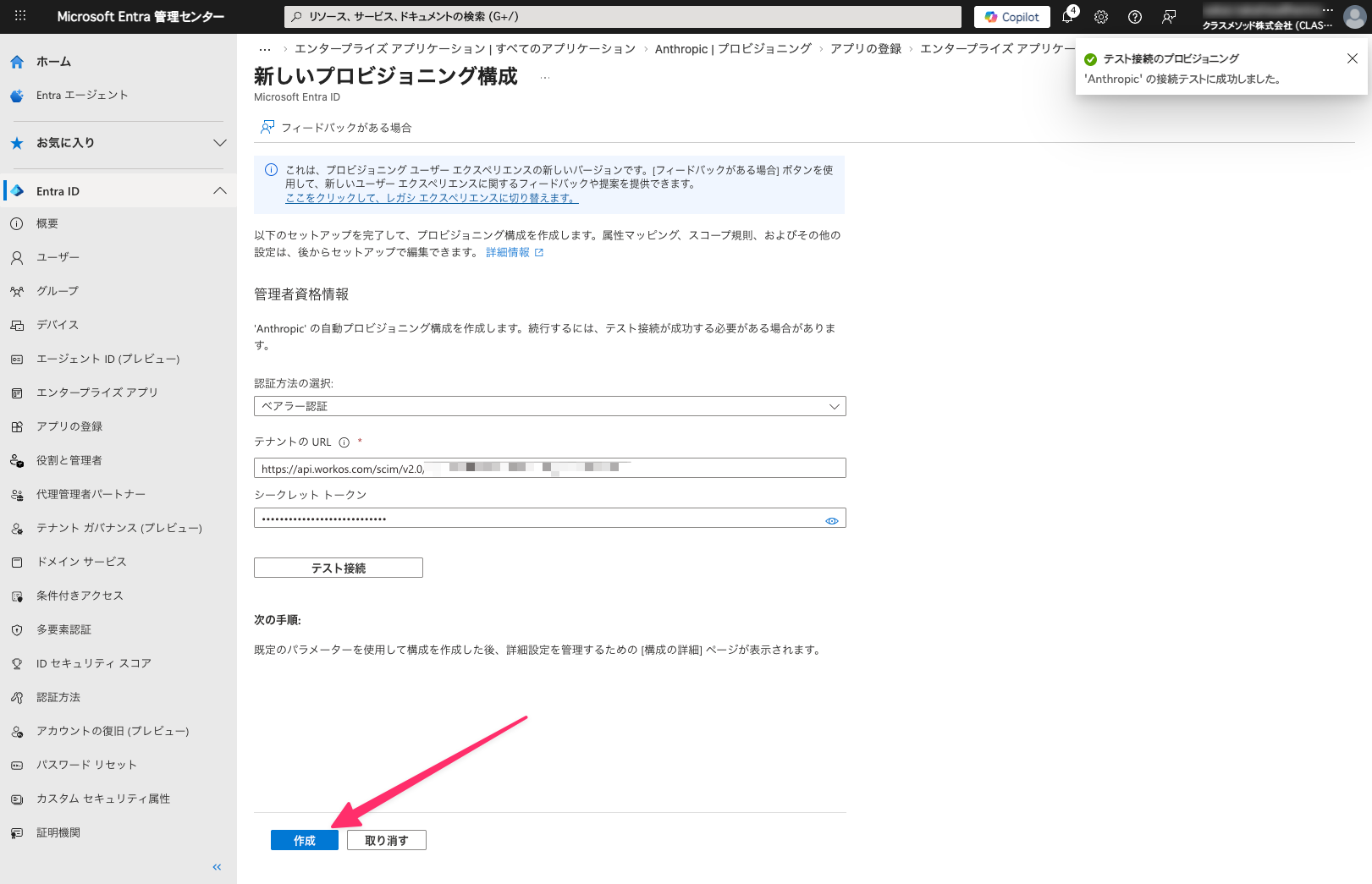

テスト接続をクリックして接続を確認し、保存をクリックします。

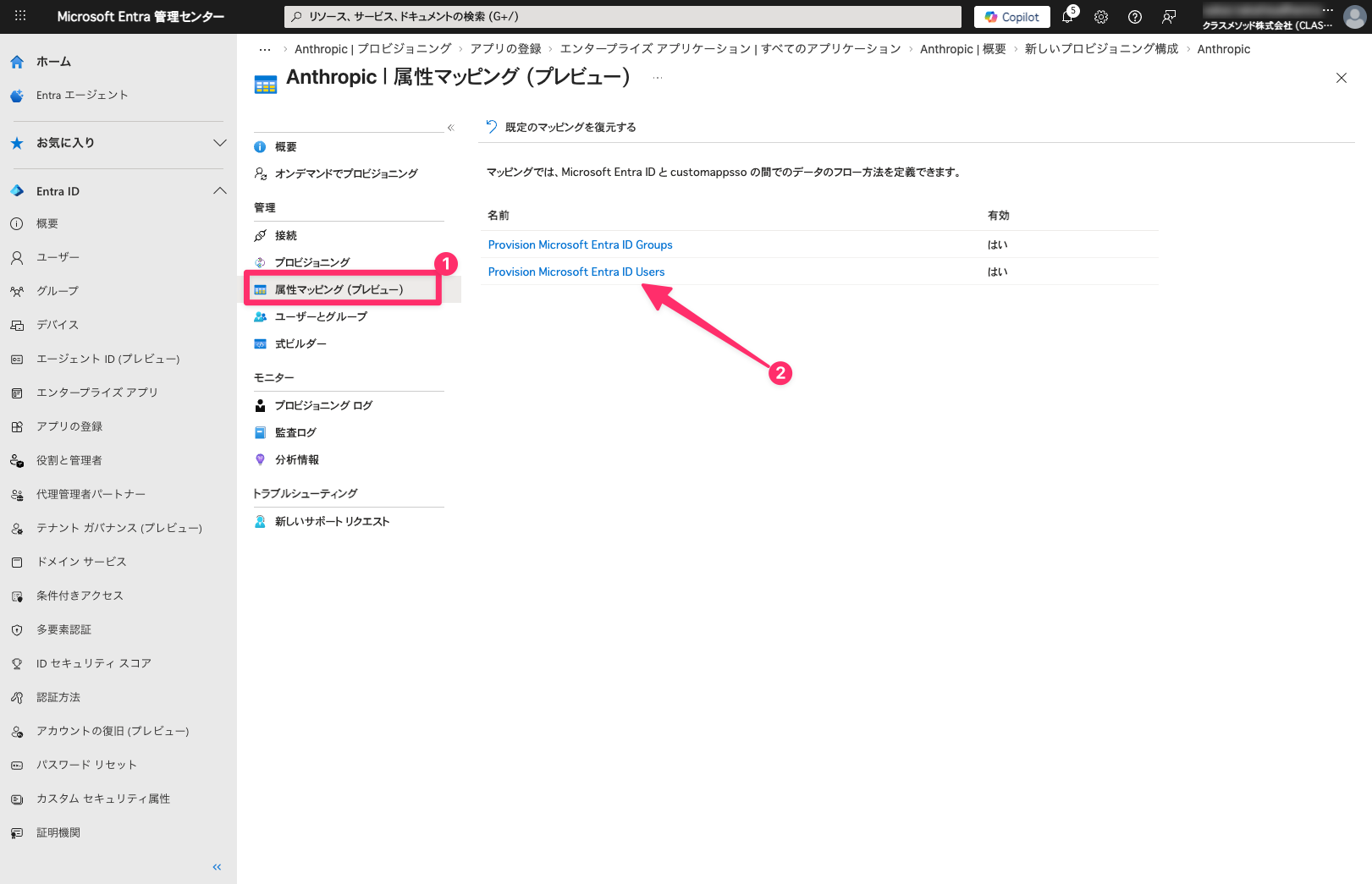

属性マッピングの構成

属性マッピングの設定を確認します。

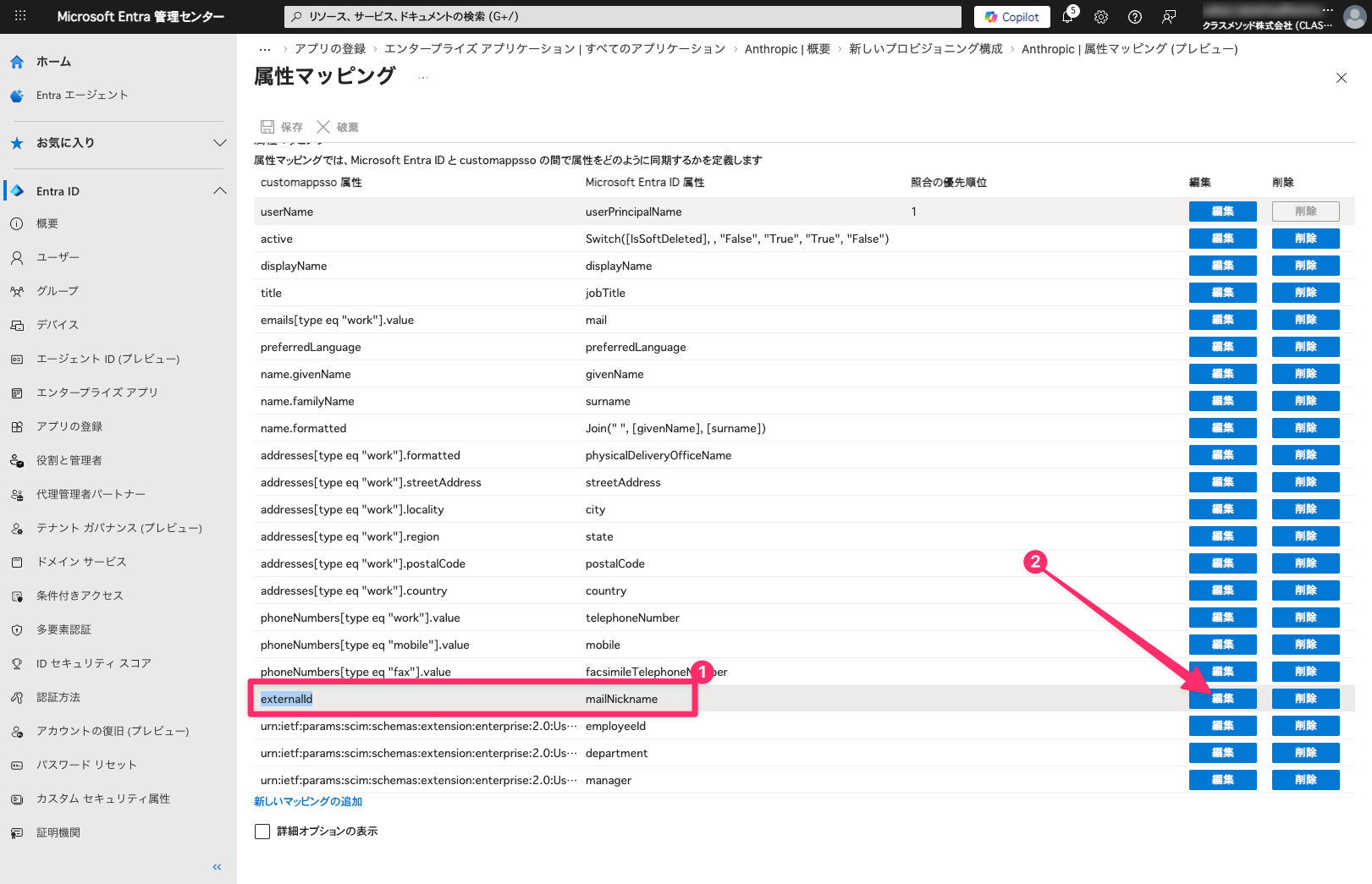

Entra IDのアプリケーション左メニューから属性マッピング(プレビュー)を開きます。

Provision Microsoft Entra ID GroupsとProvision Microsoft Entra ID Usersの2つのマッピングが表示されます。

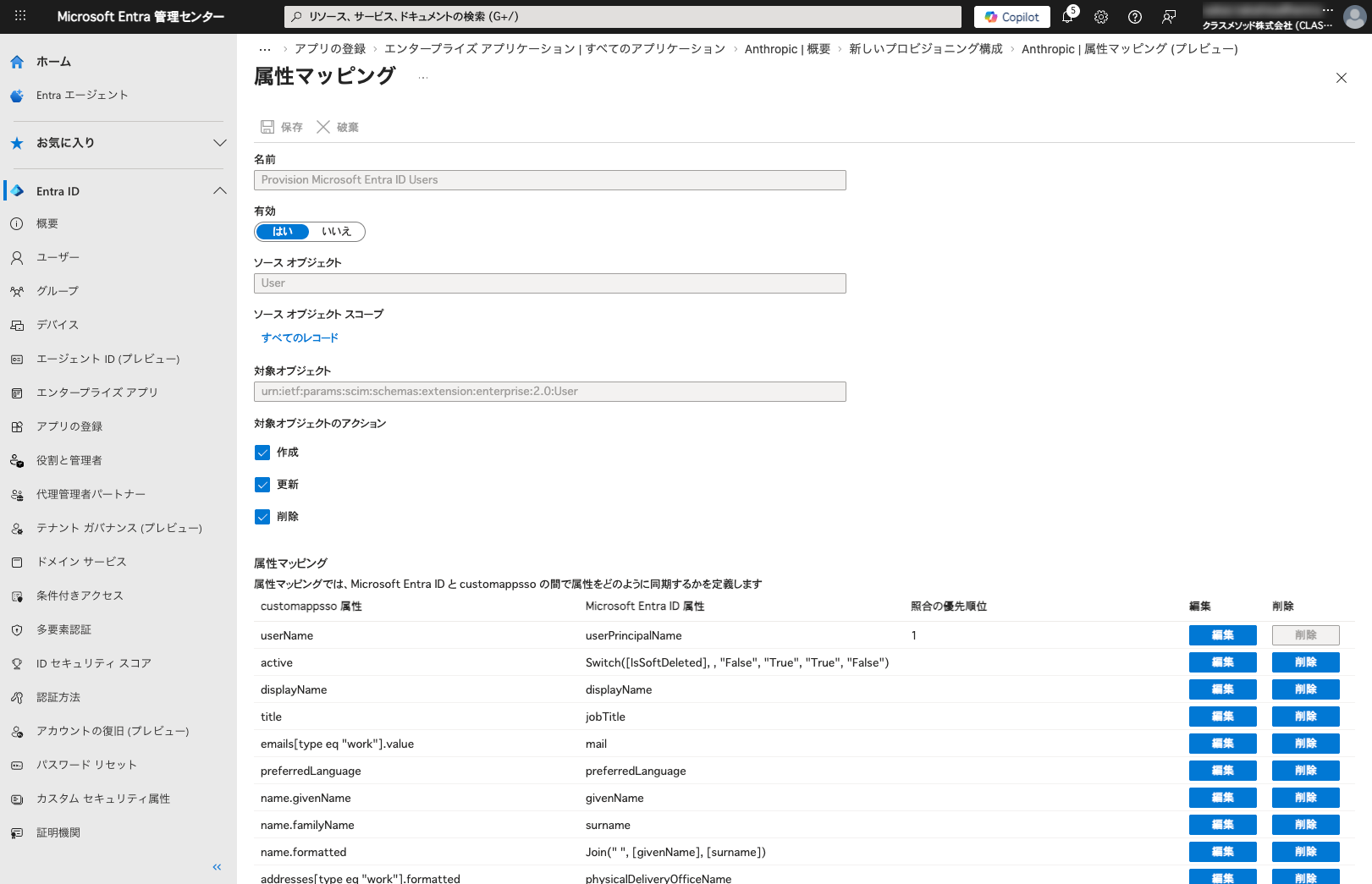

Provision Microsoft Entra ID Usersをクリックし、属性マッピングの一覧を確認します。

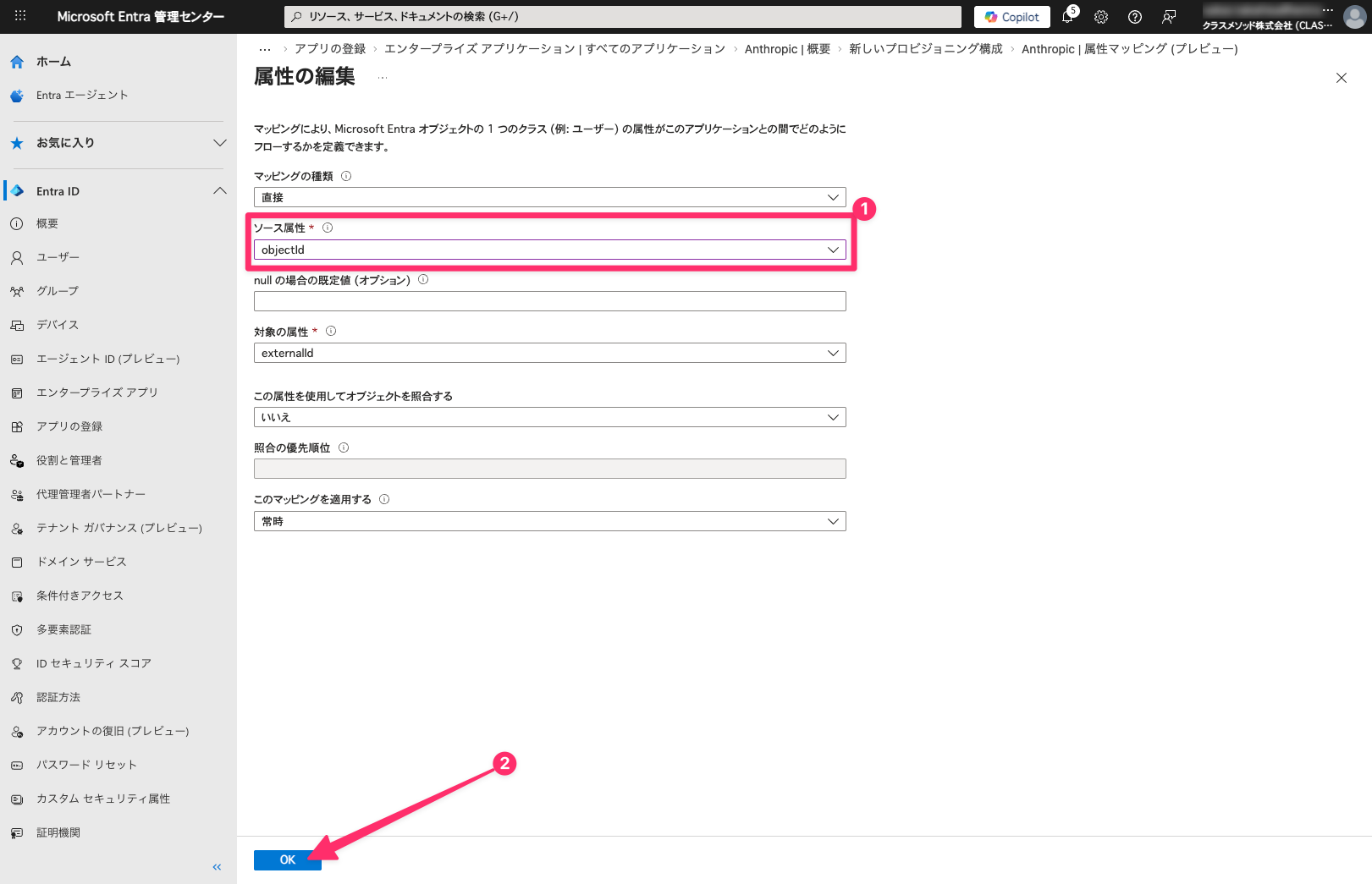

externalIdをクリックして編集画面を開きます。

ソース属性をobjectIdに変更してOKをクリックします。

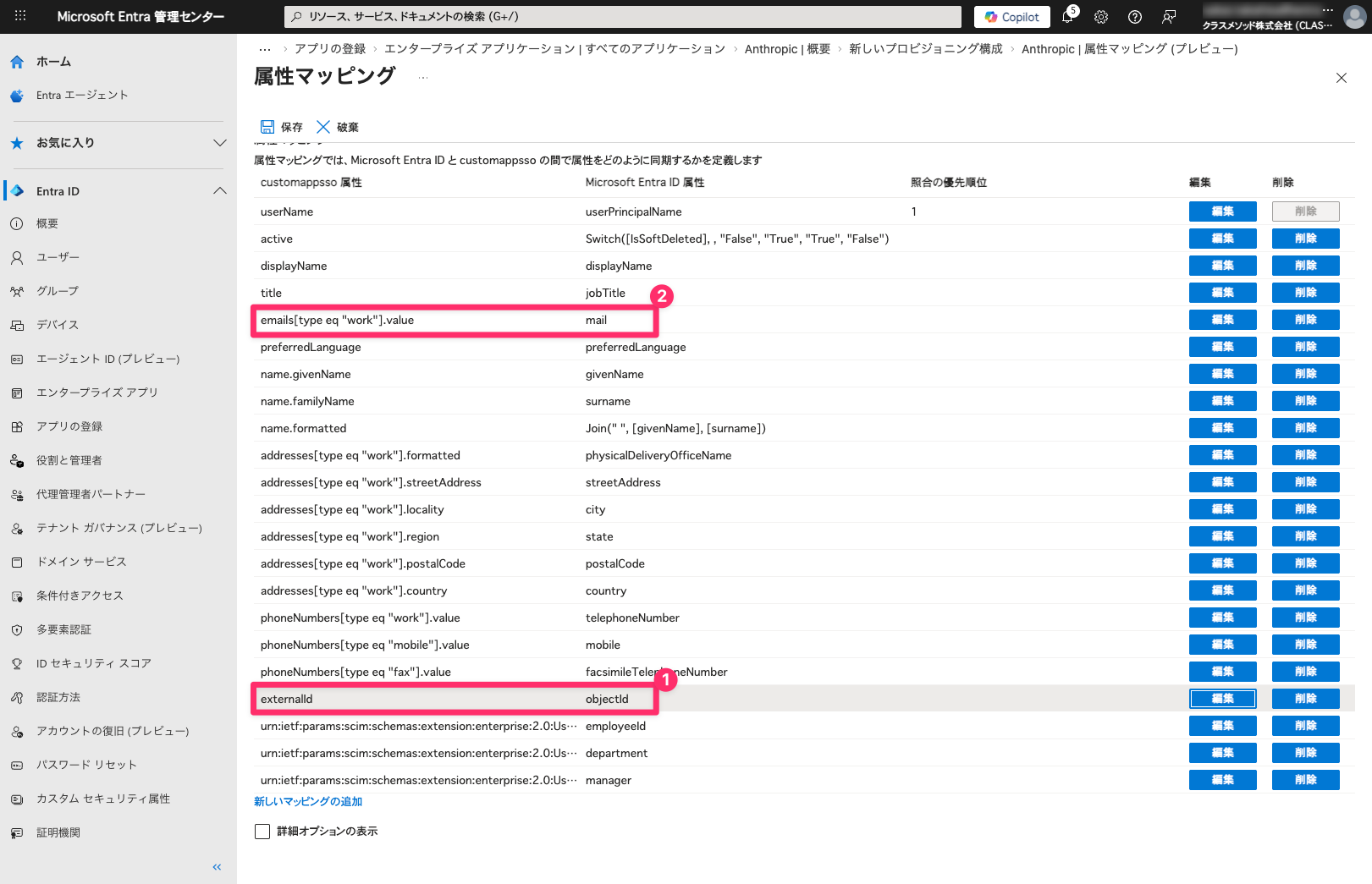

変更後、属性マッピング一覧で以下を確認します。

externalIdがobjectIdにマッピングされていることemails[type eq "work"].valueがmailにマッピングされていること

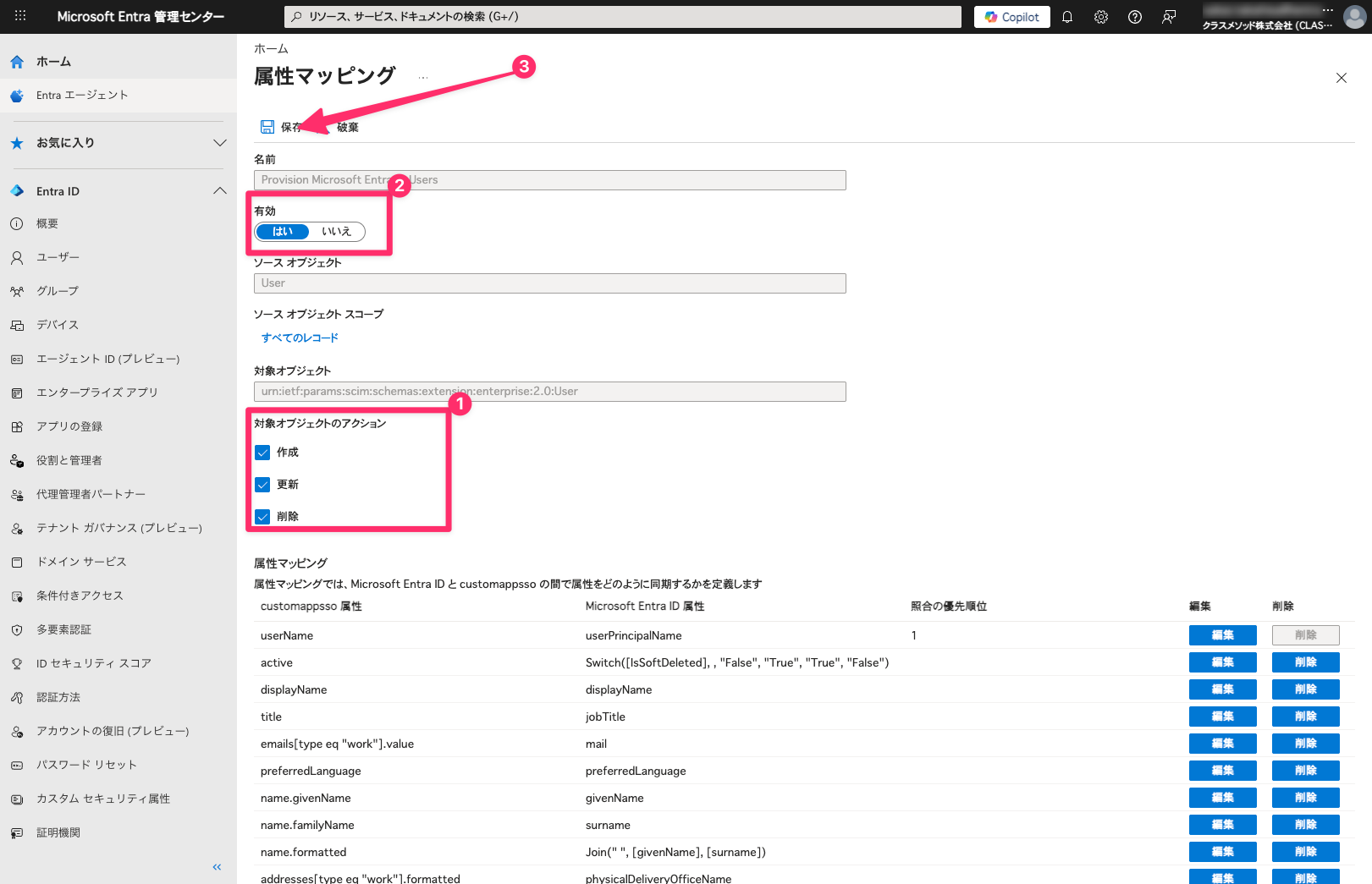

属性マッピングの有効がはいになっていること、対象オブジェクトのアクションで作成 / 更新 / 削除がすべてチェックされていることを確認し、保存をクリックします。

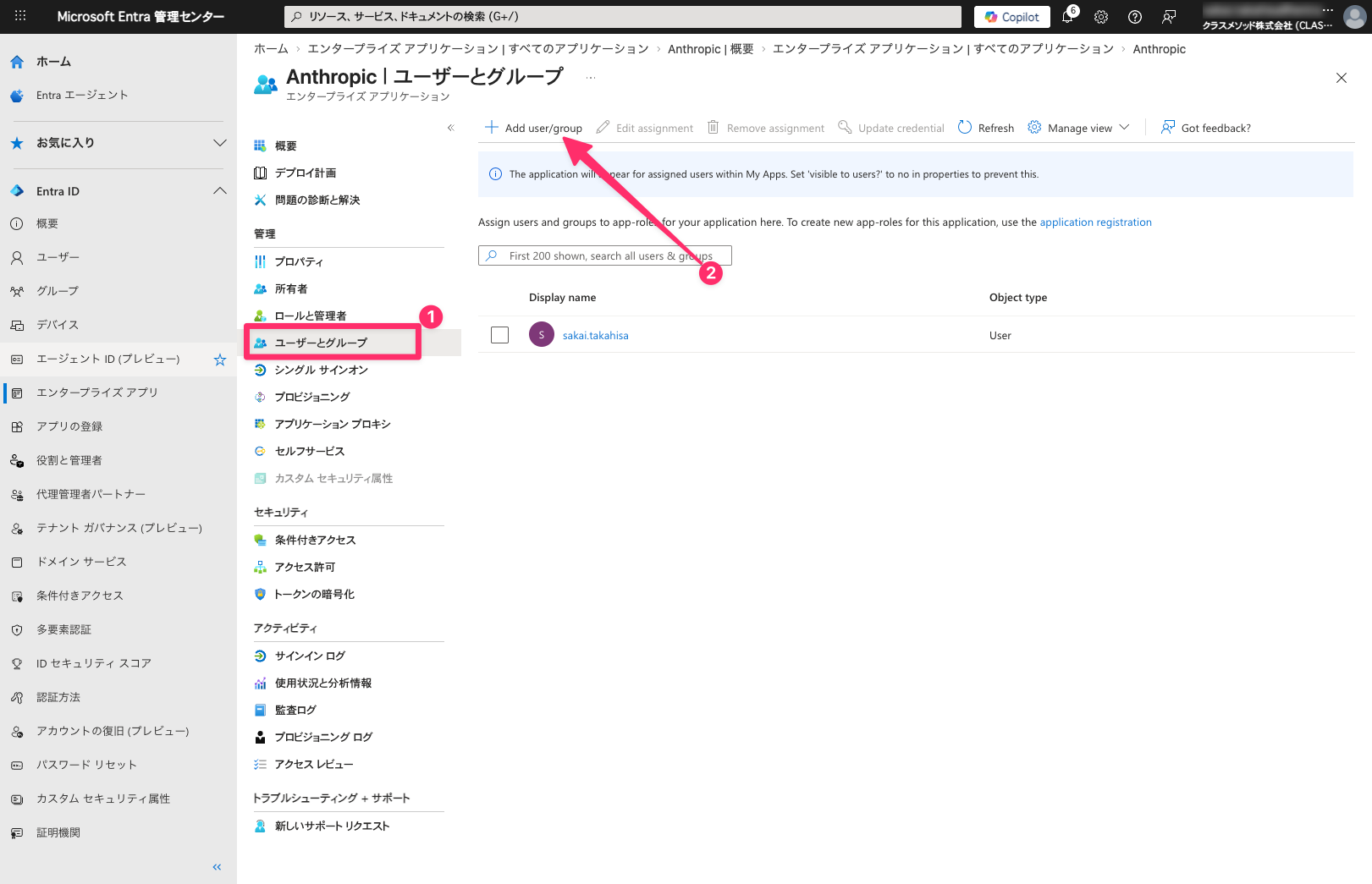

ユーザーとグループの割り当て

Entra IDアプリケーションの左メニューからユーザーとグループを開き、Add user/groupをクリックします。

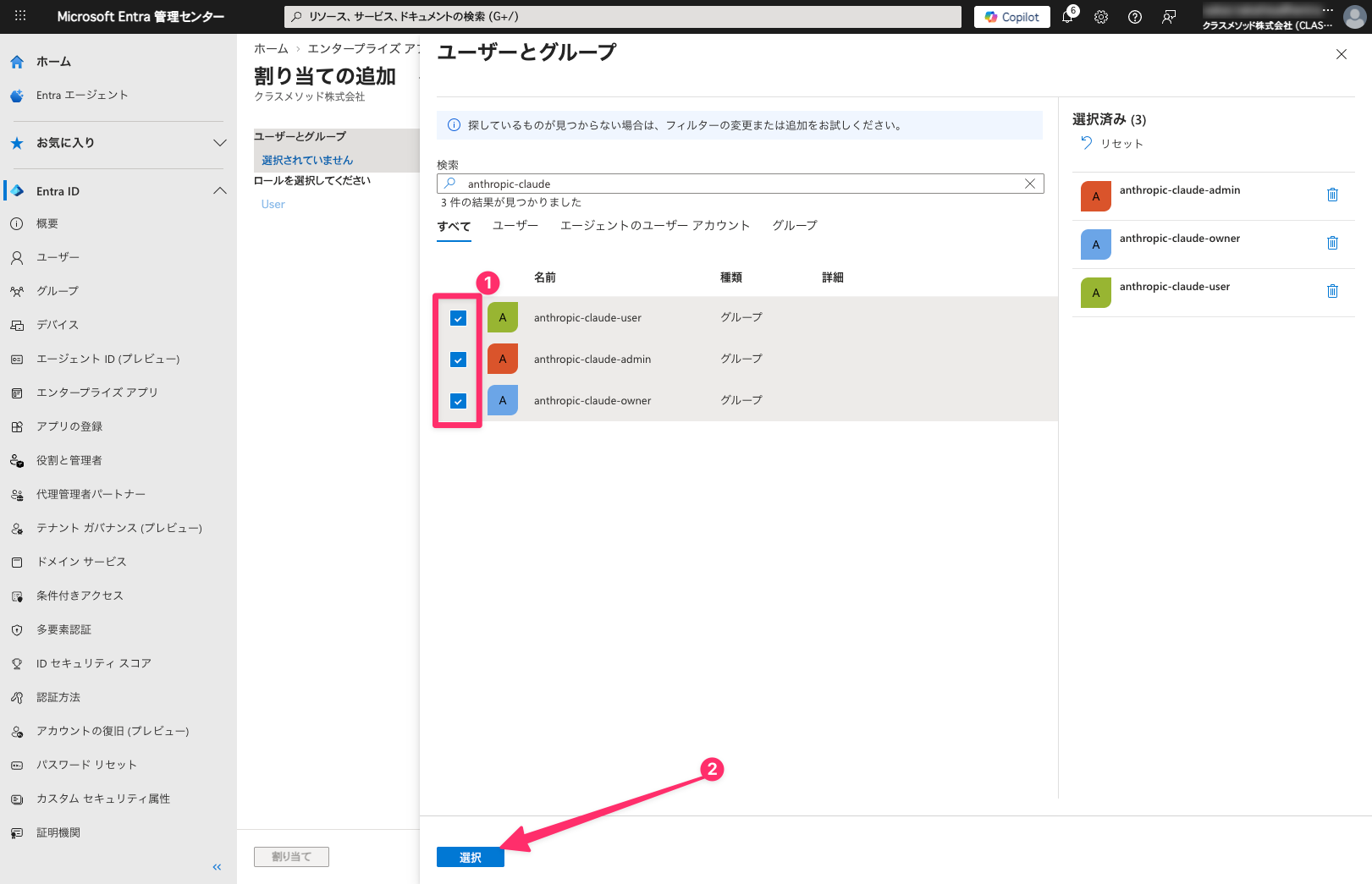

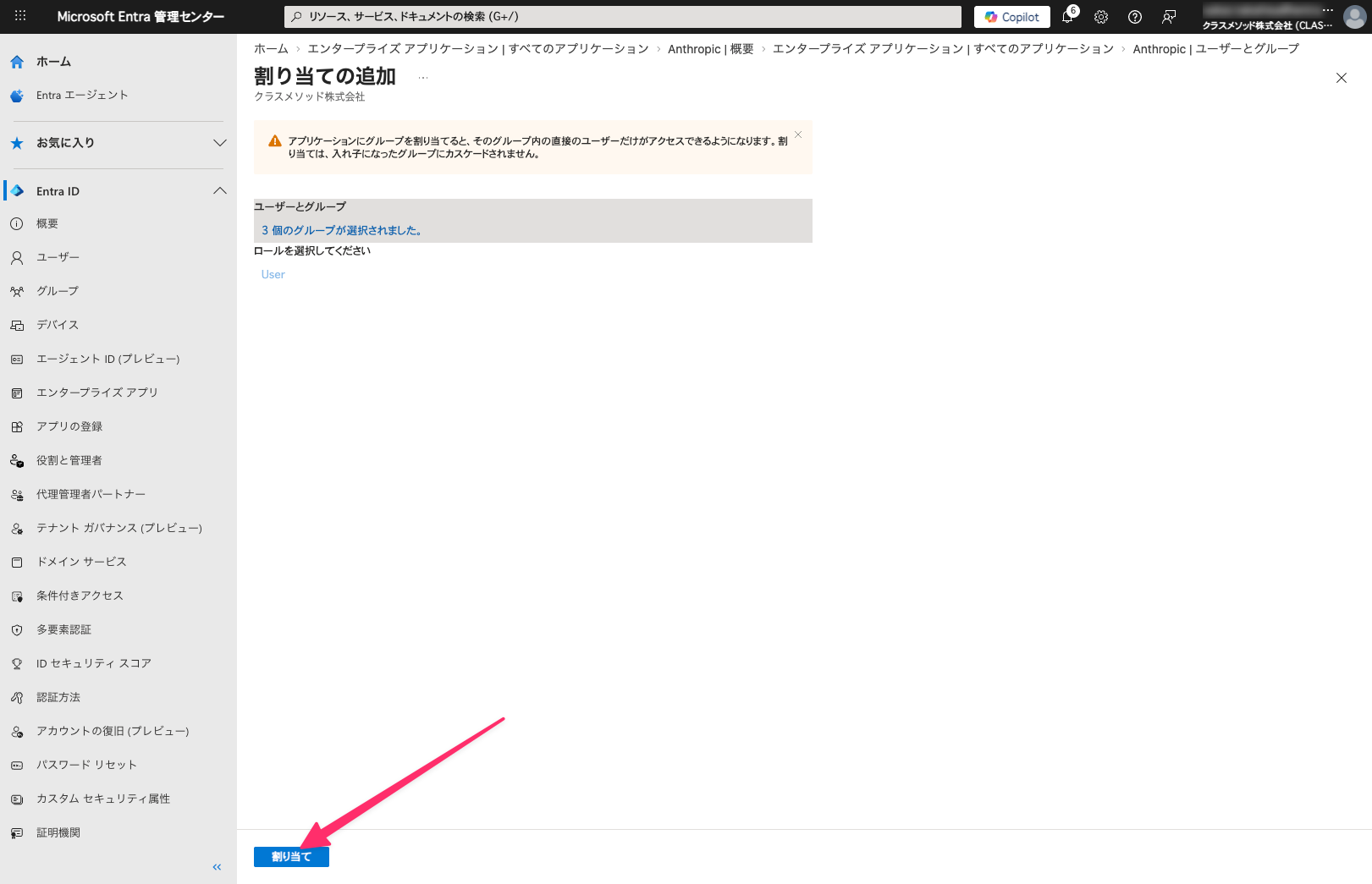

割り当ての追加画面で、先ほど作成した3つのグループを選択し、選択をクリックします。

割り当てをクリックしてグループの割り当てを完了します。

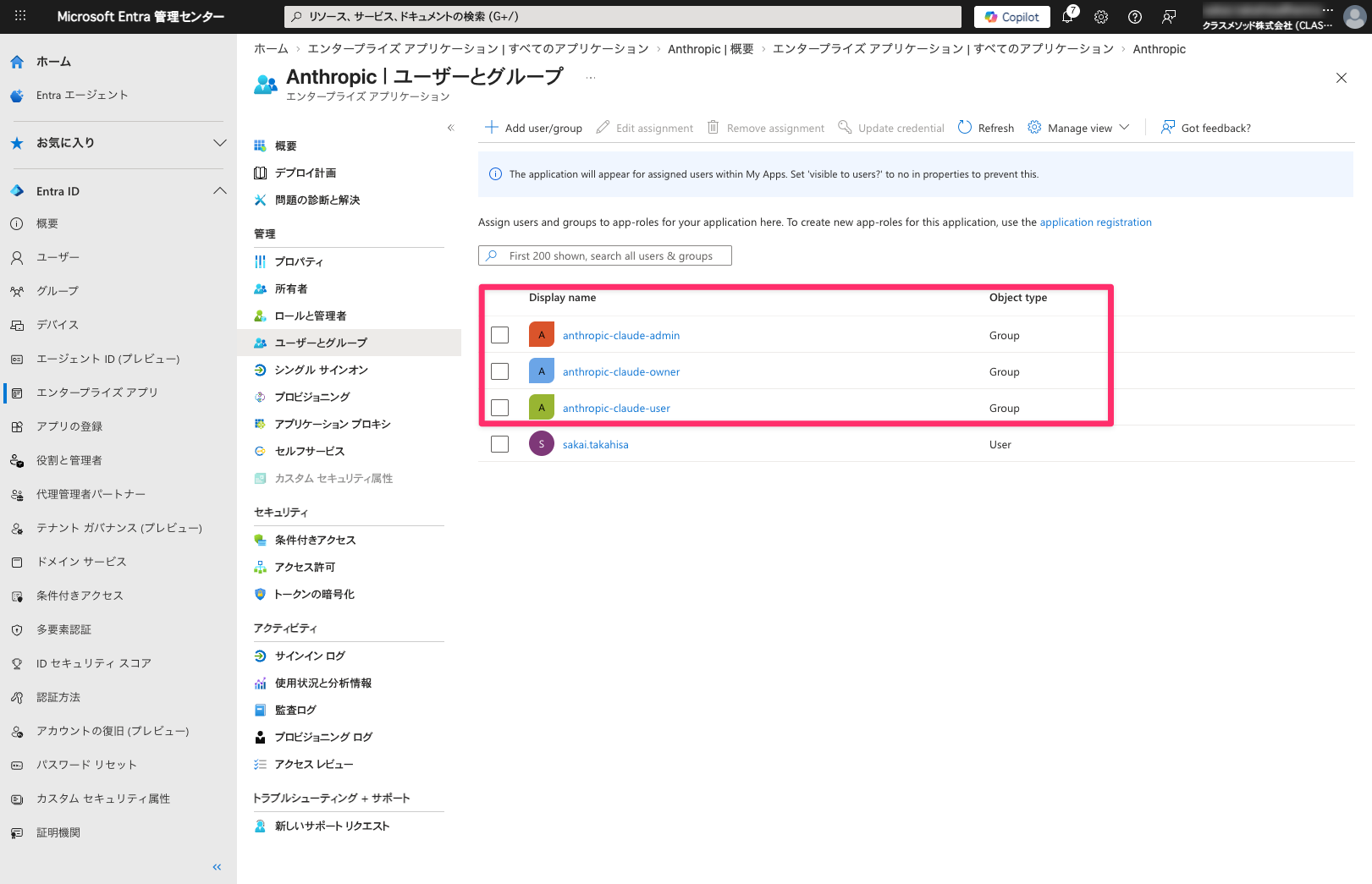

ユーザーとグループ画面に3つのグループが表示されていることを確認します。

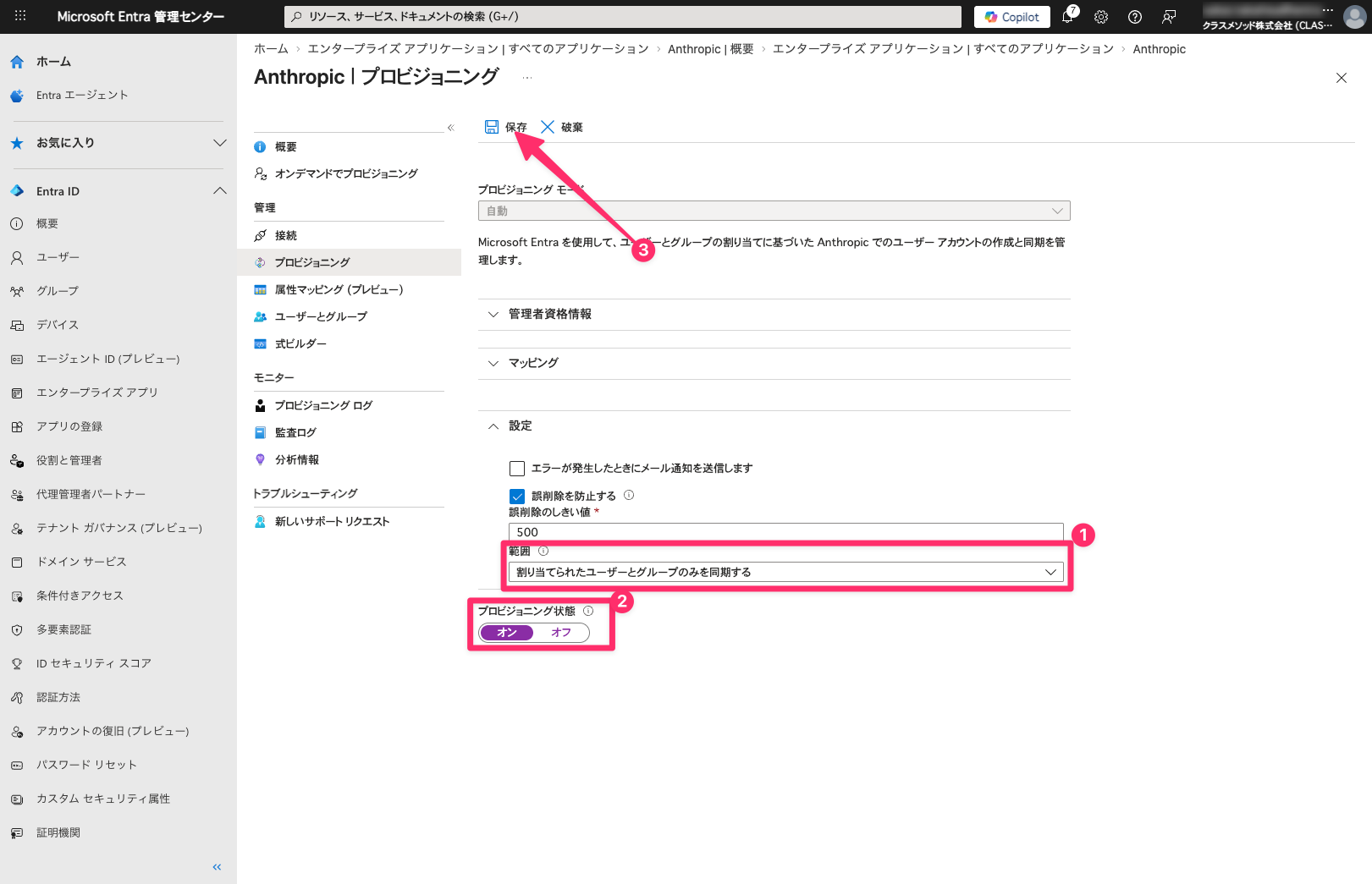

再度プロビジョニングを開き、設定セクションで以下を確認します。

範囲:割り当てられたユーザーとグループのみを同期するプロビジョニング状態:オン

保存をクリックします。

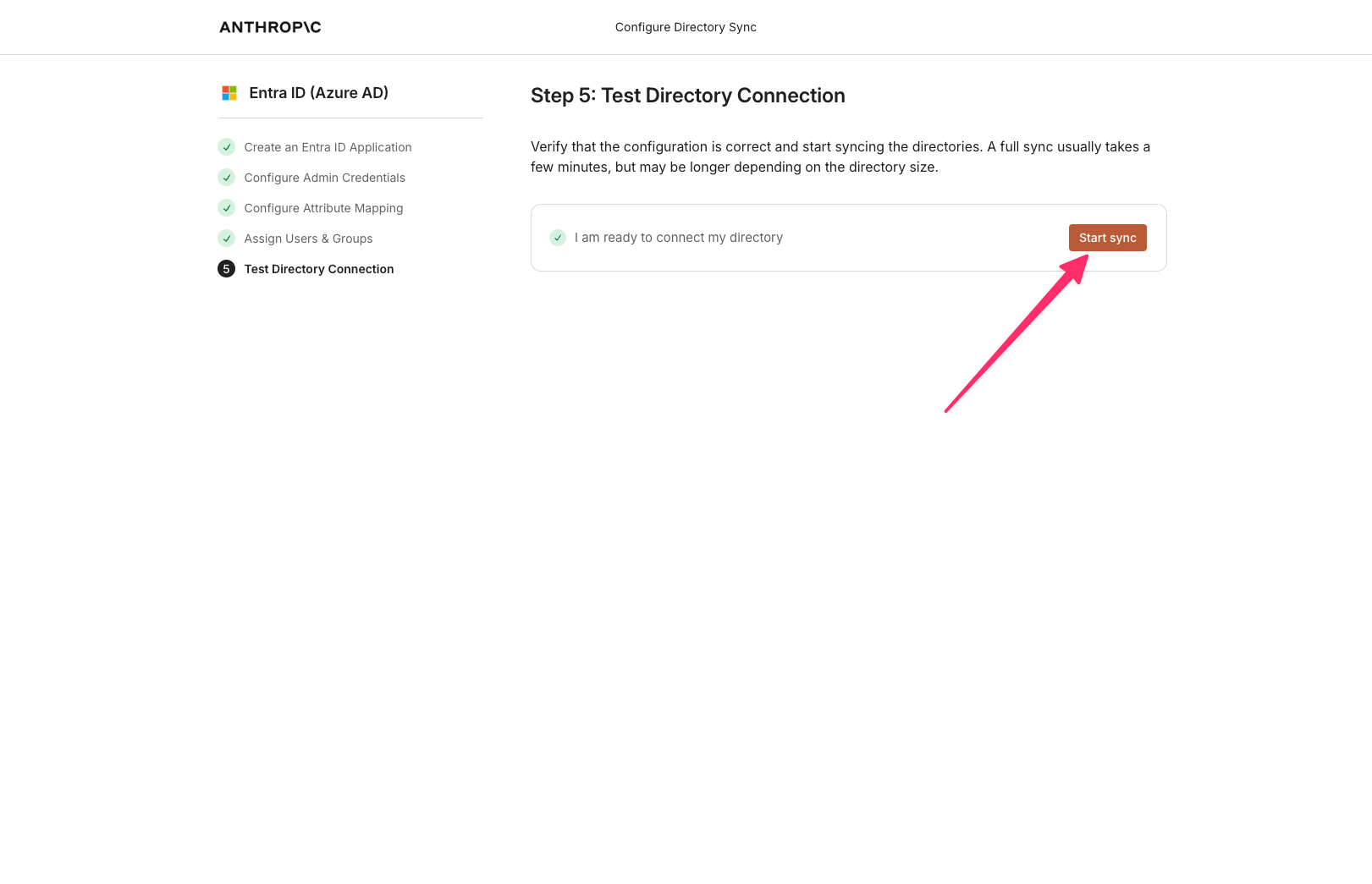

ディレクトリ接続のテスト

I am ready to connect my directoryにチェックが入っていることを確認してStart syncをクリックします。

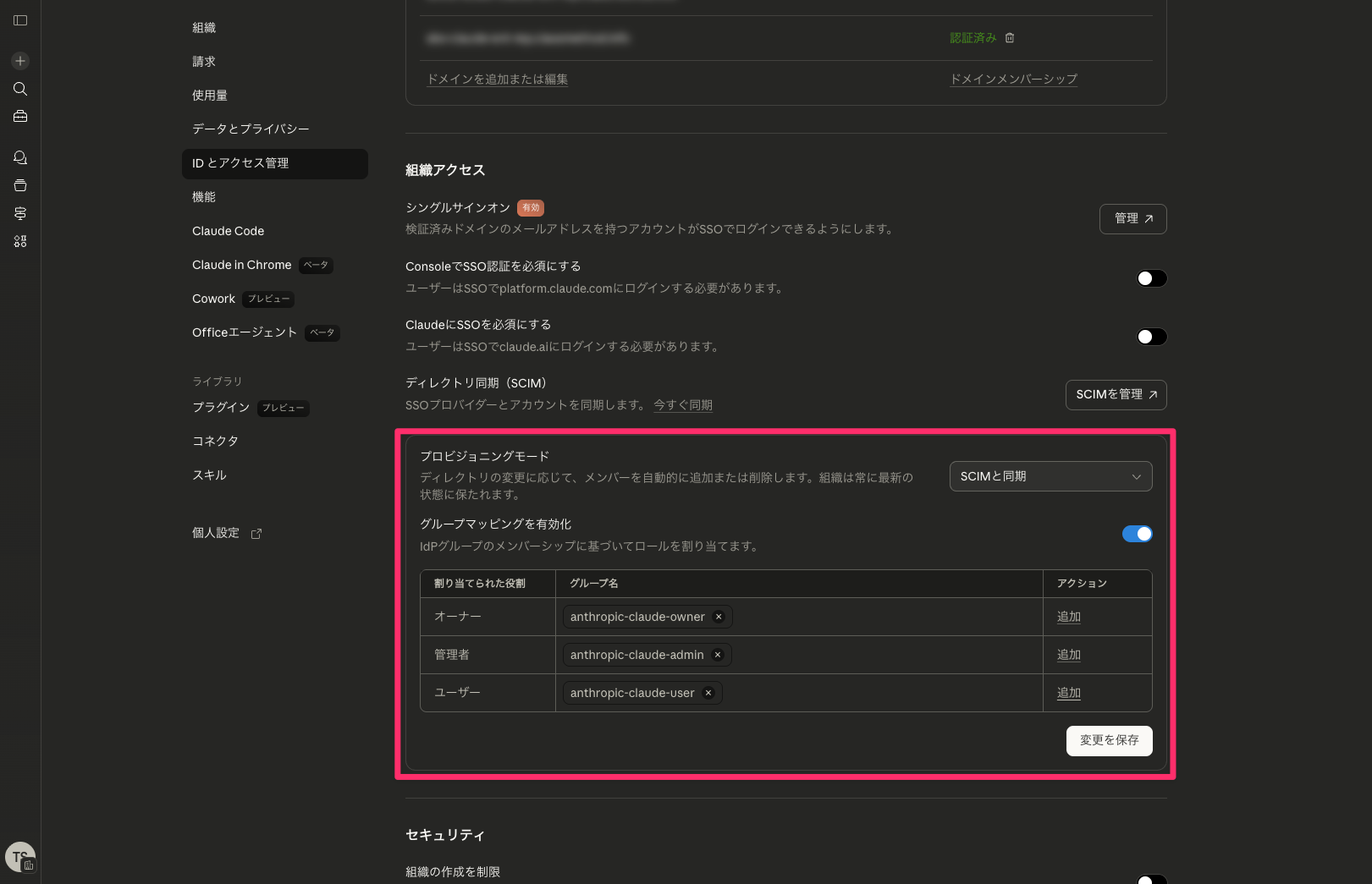

グループマッピングの設定とプロビジョニングモードの有効化

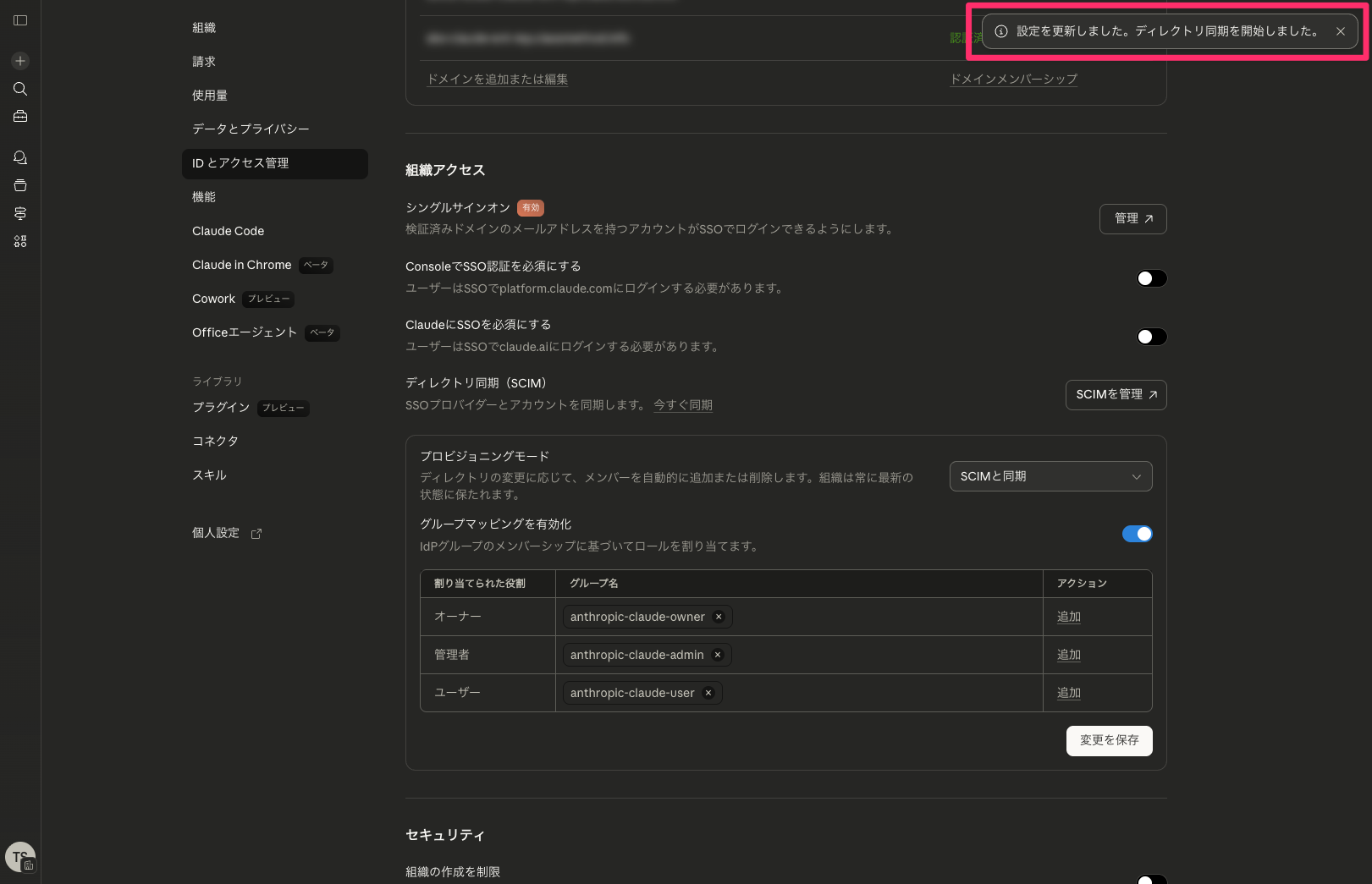

Claude組織設定のIDとアクセスページに戻ります。

組織アクセスセクションのプロビジョニングモードのドロップダウンからSCIMと同期を選択します。

グループマッピングを有効化のトグルをオンにし、各ロールに対応するIdPグループをドロップダウンで選択します。

- オーナー

anthropic-claude-owner

- 管理者

anthropic-claude-admin

- ユーザー

anthropic-claude-user

グループマッピングを使用する場合、すべてのユーザーをいずれかのロールグループに割り当てる必要があります。

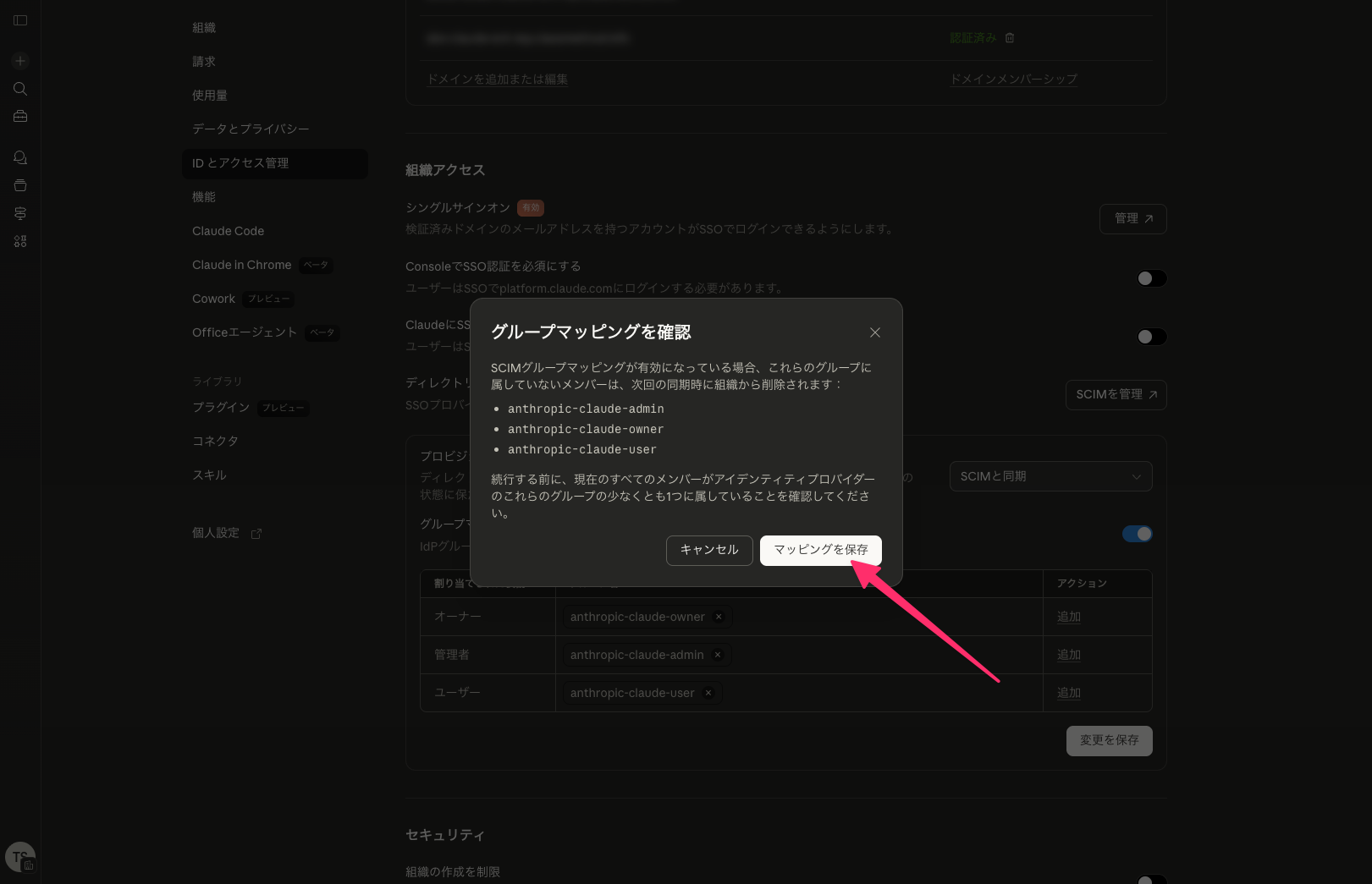

変更を保存をクリックすると、グループマッピングの確認ダイアログが表示されます。

内容を確認してマッピングを保存をクリックします。

保存が完了すると「設定を変更しました」のトースト通知が表示され、ディレクトリの同期が開始されます。

動作確認

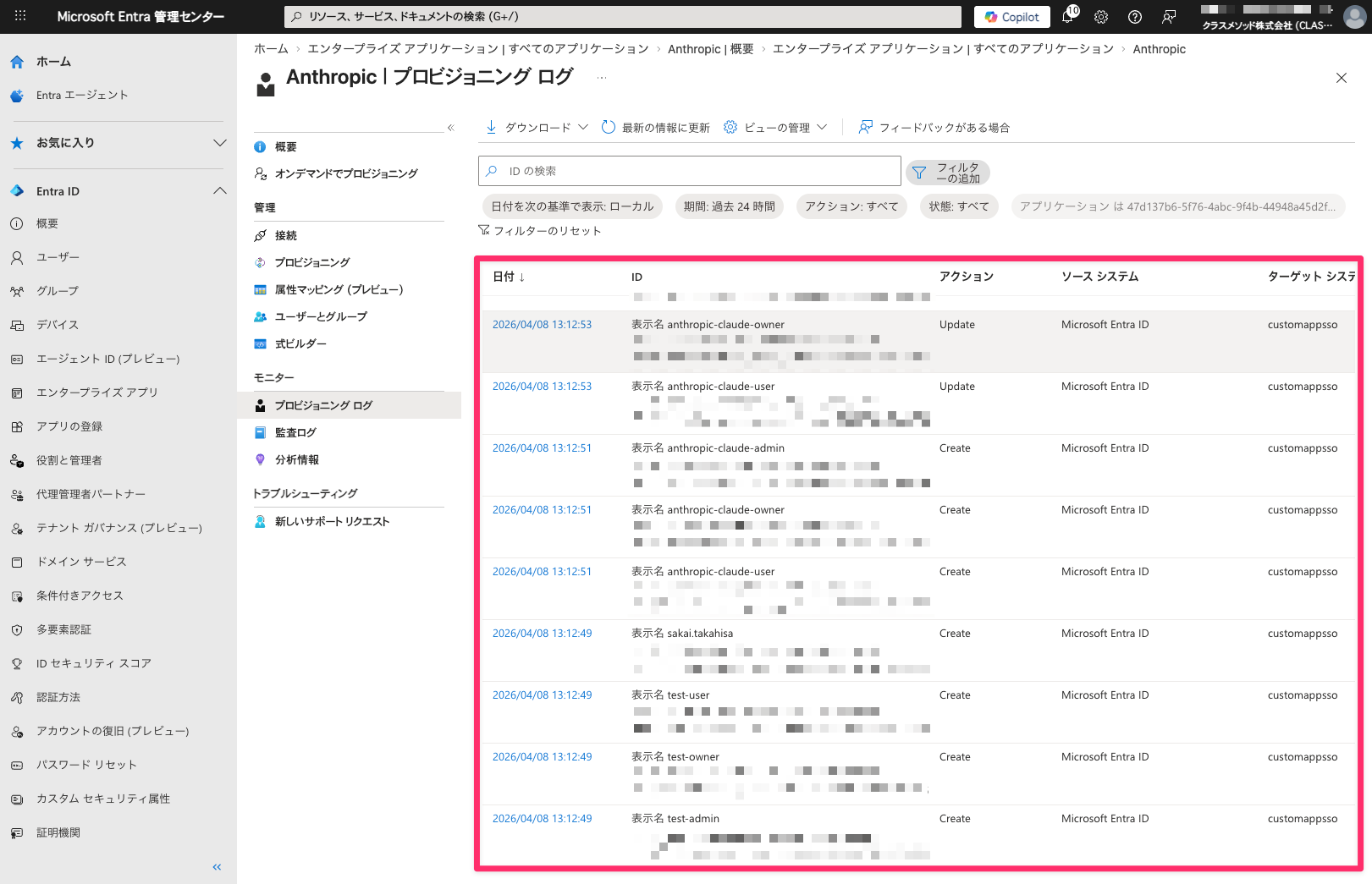

Entra IDの左メニューからプロビジョニング ログを開き、Create/Updateアクションが成功していることを確認します。

ユーザーとグループのプロビジョニングが正常に完了していれば、ソースシステム(Microsoft Entra ID)からターゲットシステム(customappsso)へのアクションが記録されています。

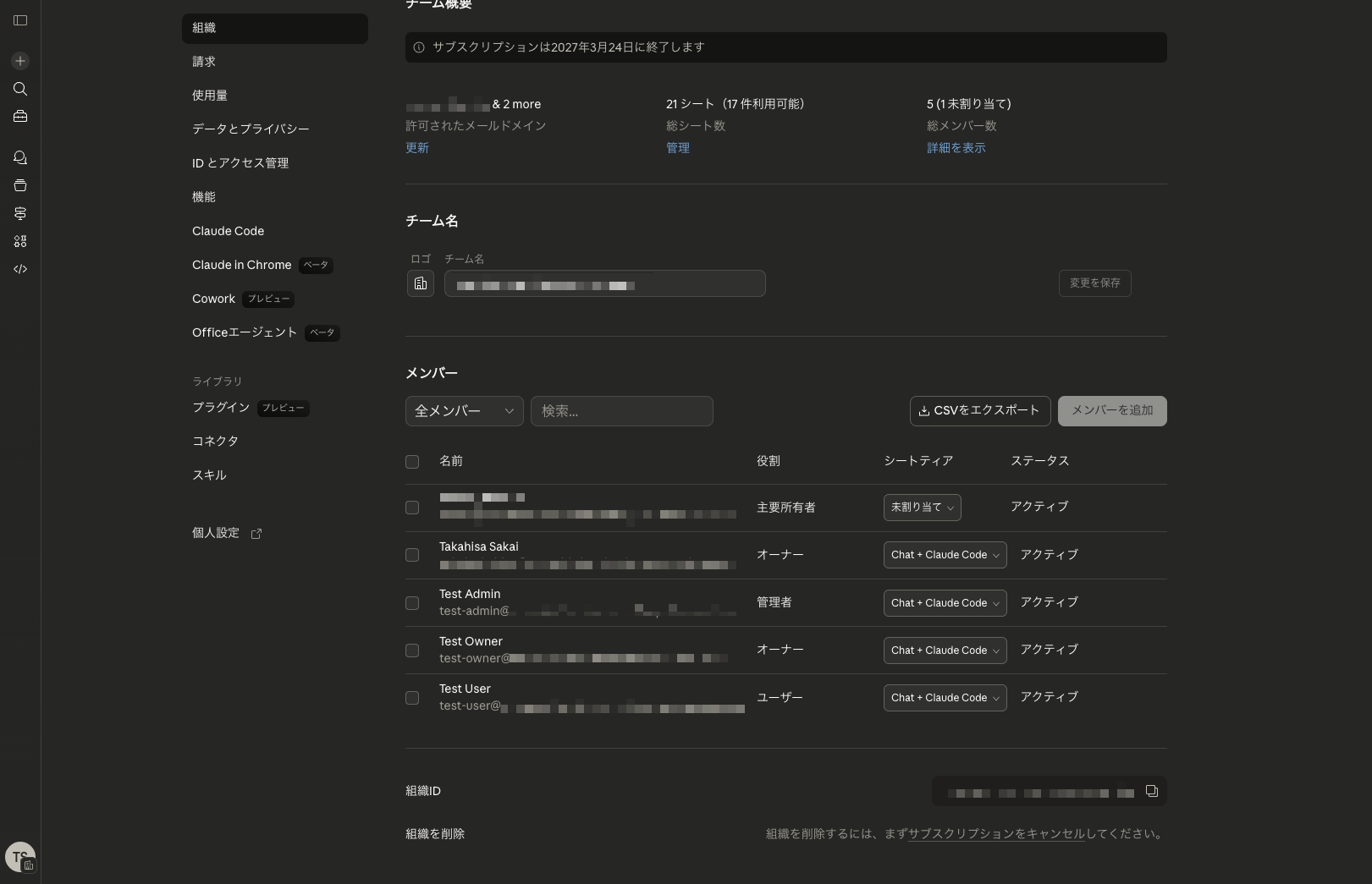

Claude組織設定のメンバーページを開き、以下を確認します。

- Entra IDのグループに追加したユーザーがプロビジョニングされていること

- グループマッピングにより各ユーザーに適切なロール(Primary Owner / Owner / Admin / User)が割り当てられていること

SCIMの同期に切り替えると、Claude側からのロール手動変更はできなくなります。

ロールの変更はEntra IDのグループメンバーシップで管理します。

公式ドキュメントで記載は見つけられませんでしたが、Primary OwnerについてはSCIMで同期しても削除されませんでした。

加えてSCIMと同期モードから招待制に戻した場合、既存のプロビジョニング済みユーザーは削除されずそのまま残ります。

まとめ

Claude EnterpriseとMicrosoft Entra IDでSCIMによる自動プロビジョニングとグループマッピングを設定しました。

前回のSSO設定と組み合わせることで、ユーザーのライフサイクル管理(追加・ロール割り当て・削除)をEntra ID側で一元管理できるようになりました。

SSO設定が済んでいればSCIMの追加設定自体はウィザードに沿って進められるため、特に難しい点はありませんでした。

ただし、グループマッピングの保存時にグループ未所属のユーザーがデプロビジョニングされる点は注意が必要です。

本番環境で設定する際は、事前にEntra ID側のグループメンバーシップを漏れなく確認してから保存することをお勧めします。

どなたかの参考になれば幸いです。