【アップデート】Amazon CloudWatch が、AWS Security Hub CSPM の検出結果を直接保存できるようになりました!

こんにちは、フニです。

本記事では、Amazon CloudWatch が AWS Security Hub CSPM の検出結果を直接取り込めるようになったアップデートについてご紹介します。

アップデート概要

Amazon CloudWatch が、AWS Security Hub CSPM の検出結果を直接保存する機能をリリースしました

これまでは、Security Hub の検出結果を CloudWatch Logs に送るには、Security Hub → Amazon EventBridge → AWS Lambda といったパイプラインを自前で構築する必要があり、構成・運用コストが高い状況でした。

今回のアップデートにより、CloudWatch コンソールから設定するだけで、自動的にロググループ /aws/securityhub_cspm/findings へ検出結果が集約されるようになりました。

詳細は以下の公式ドキュメントをご参照ください。

やってみた

前提

- AWS アカウントに Security Hub が有効化されていること

- Security Hub で CSPM 検出結果(セキュリティ基準のコントロール評価)が生成されていること

- CloudWatch 関連設定に必要な権限(

cloudwatch:*、logs:*)があること

テレメトリルールの設定手順

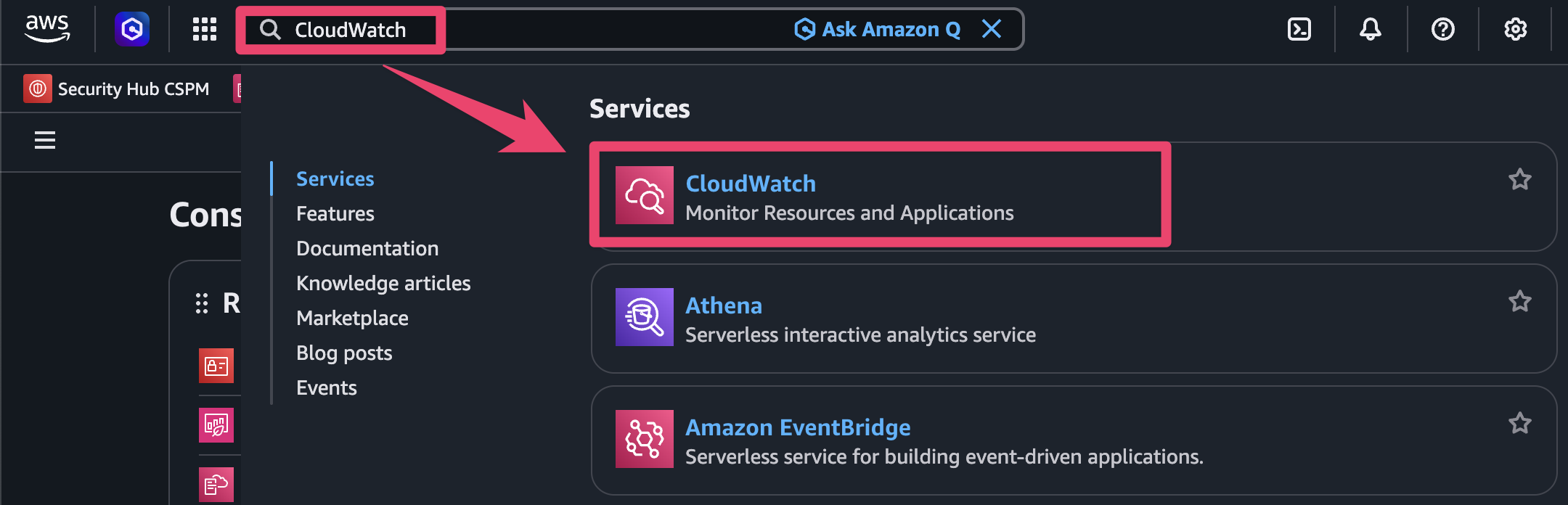

- AWS マネジメントコンソールにサインインし、CloudWatch コンソールを開きます。

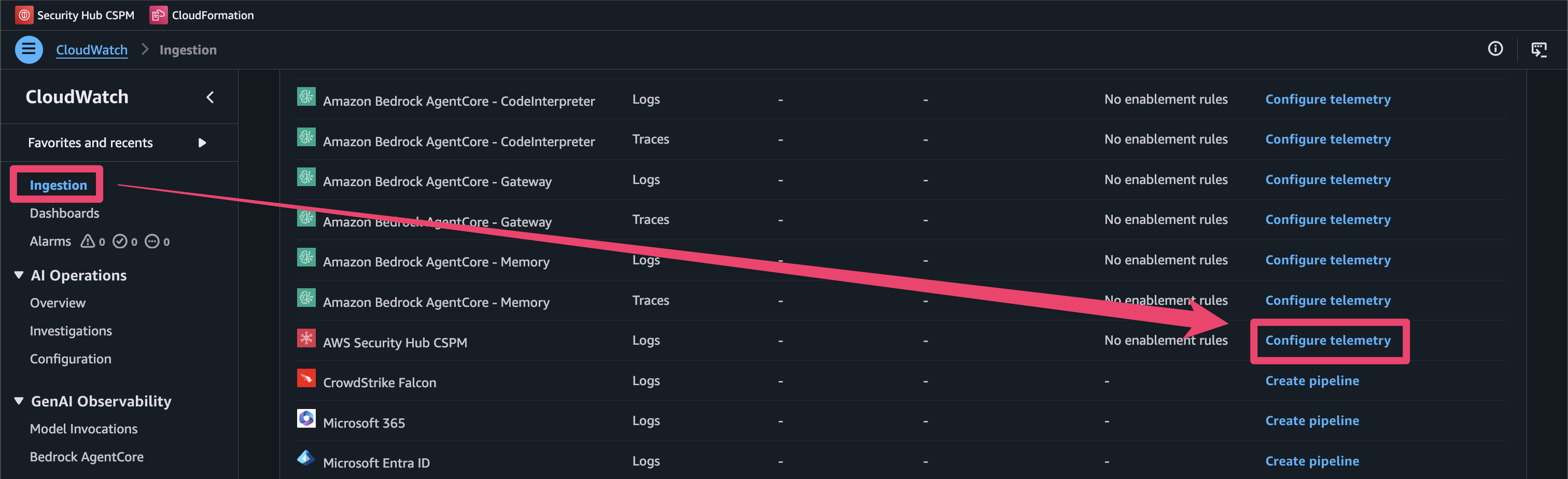

- 左側ナビゲーションから Ingestion を選択し、AWS Security Hub CSPM の Configure telemetry を押下します。

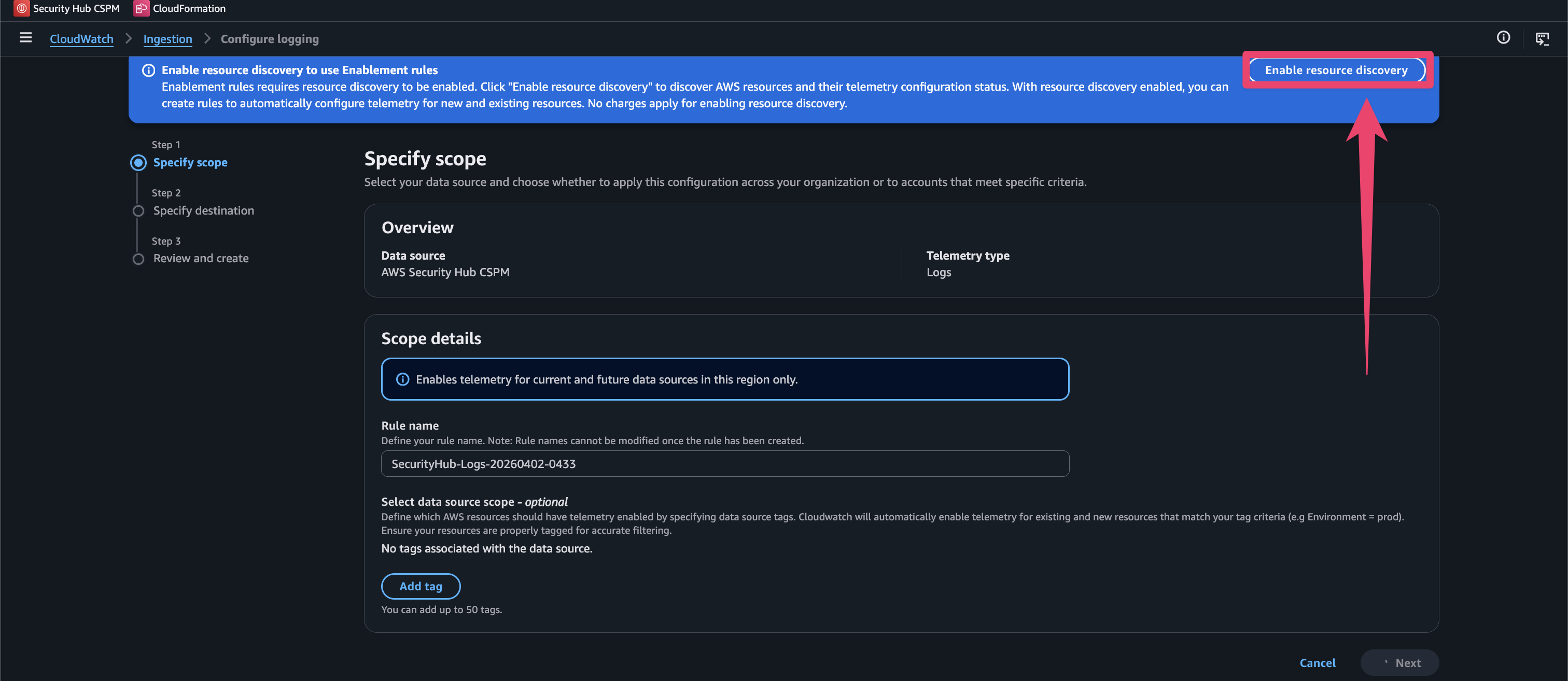

- Enable resource discovery を押下します。

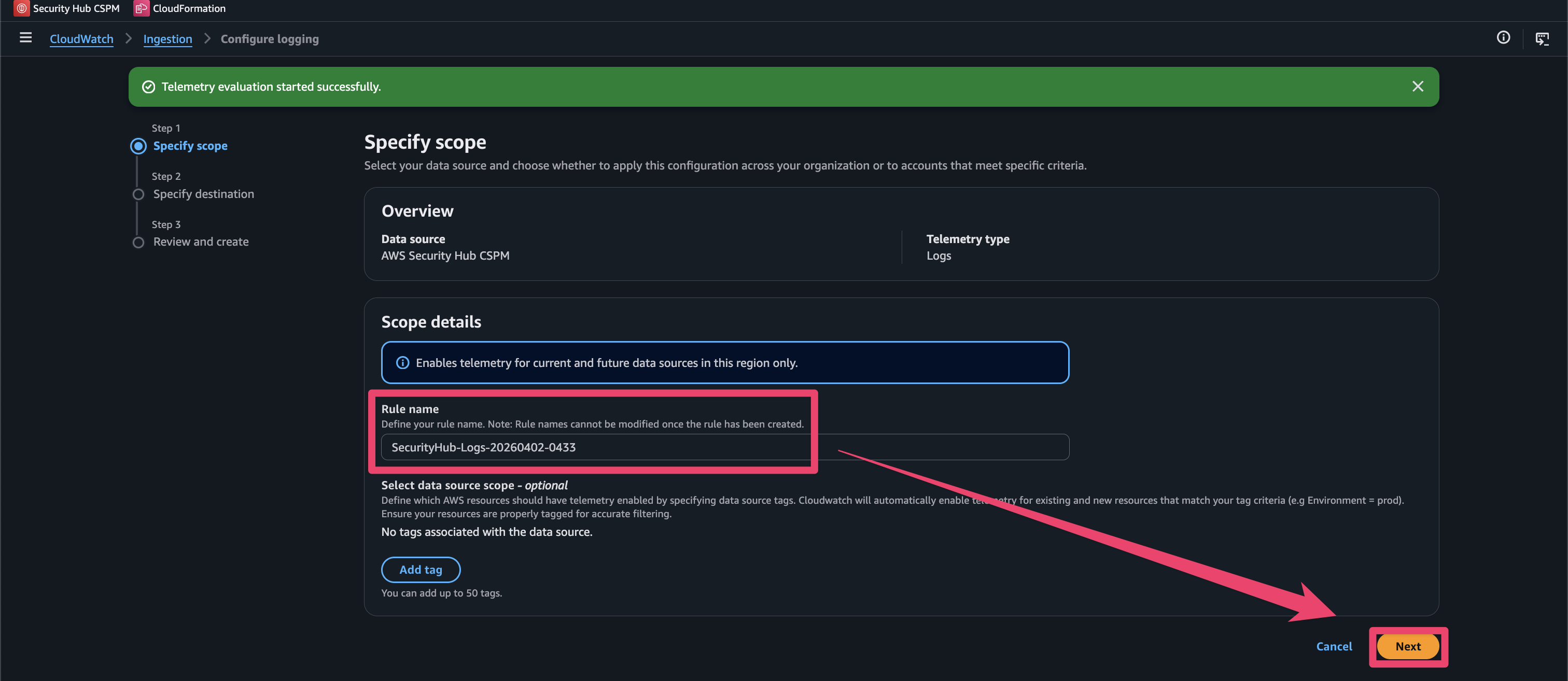

- Rule name などを設定の上、Next を押下します。

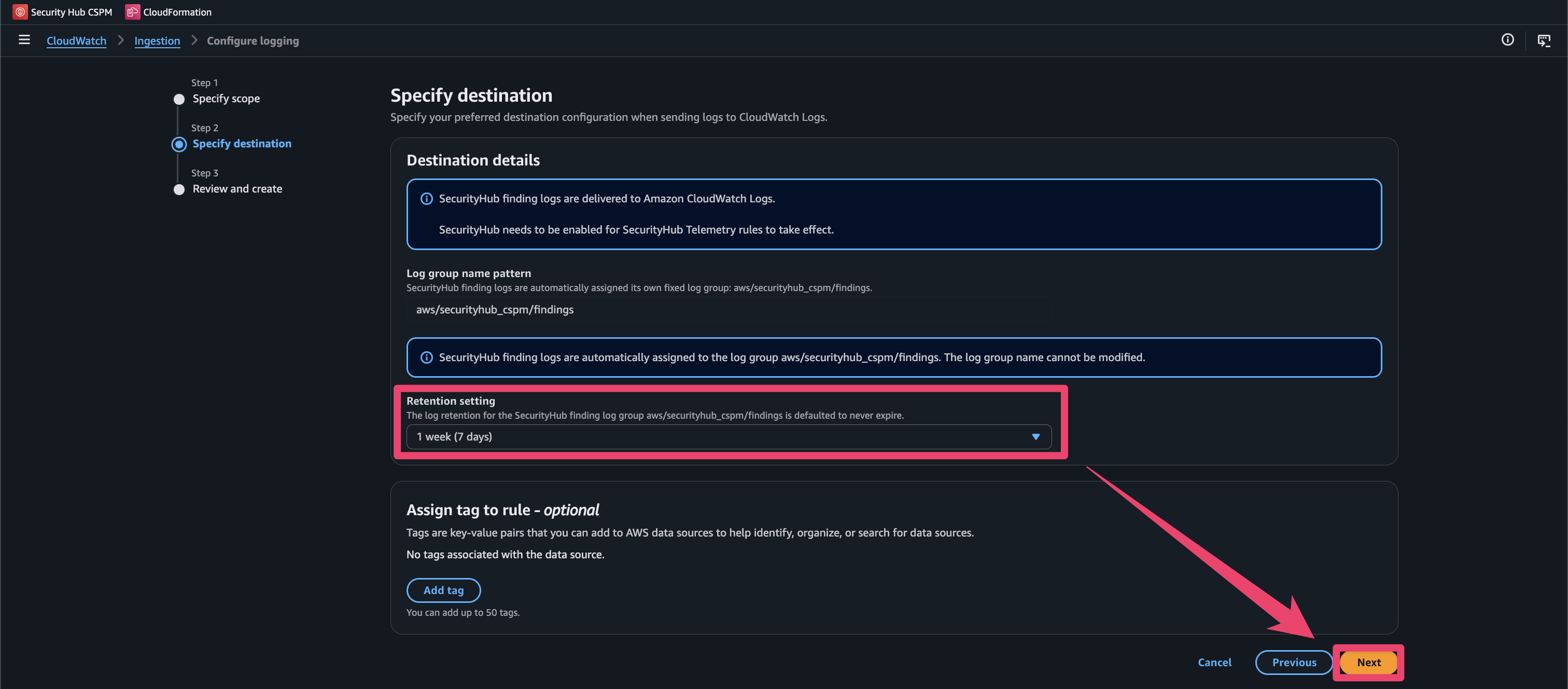

- 必要に応じて、Retention setting でログの保持期間を設定し、Next を押下します。

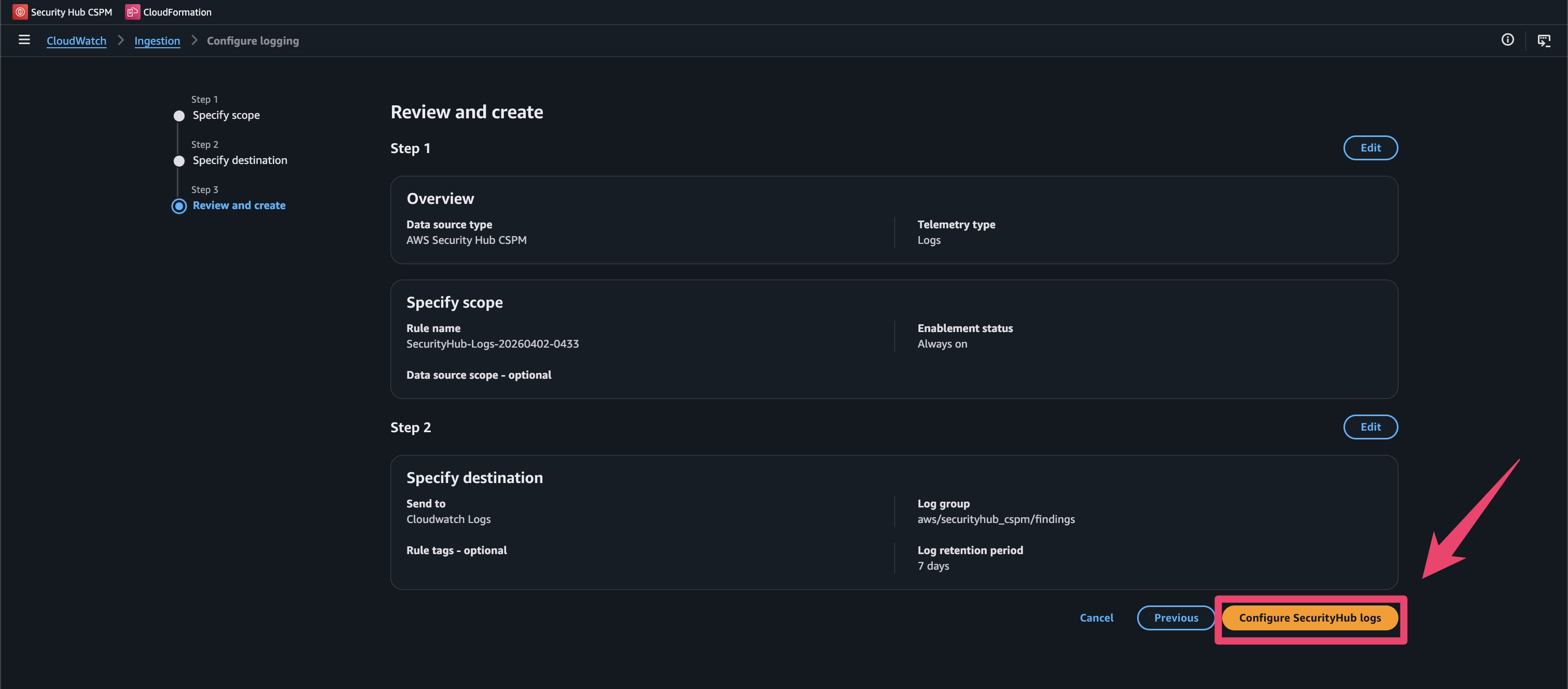

- 設定内容を確認し、問題なければ Configure SecurityHub logs を押下します。

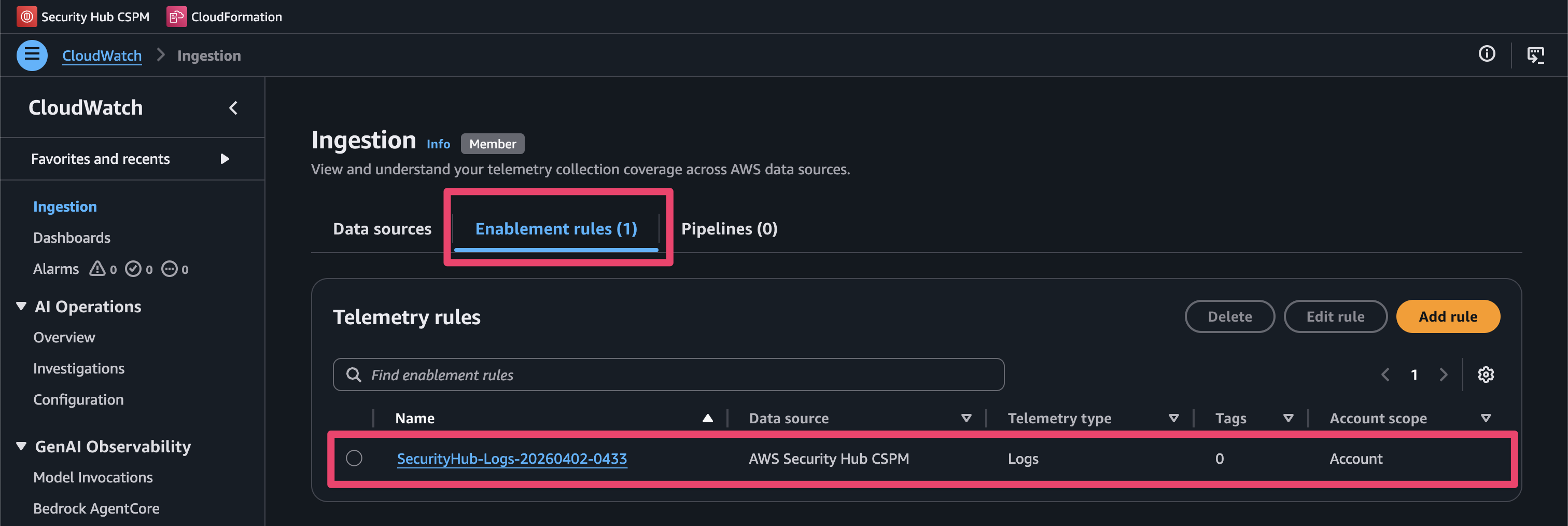

- ルールが作成されたことを確認します。

パイプラインの設定手順

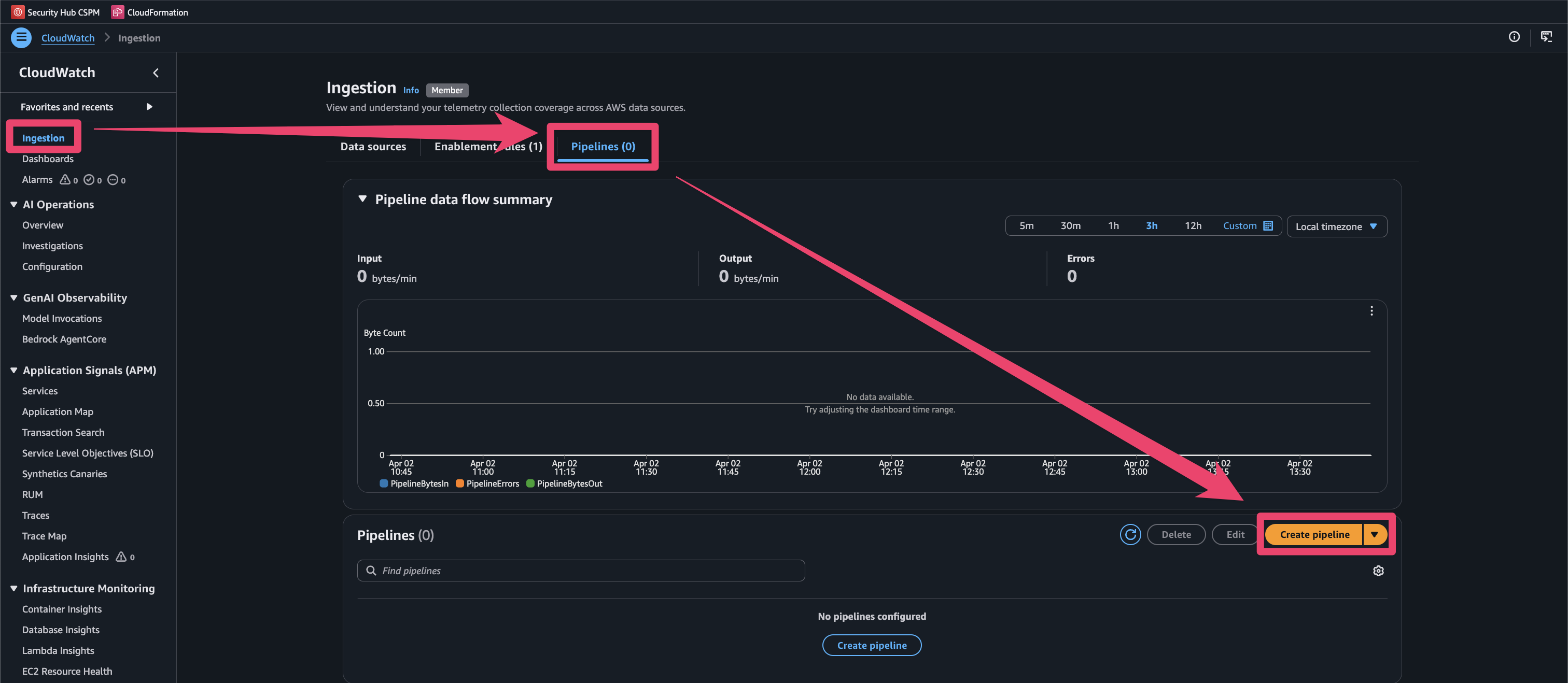

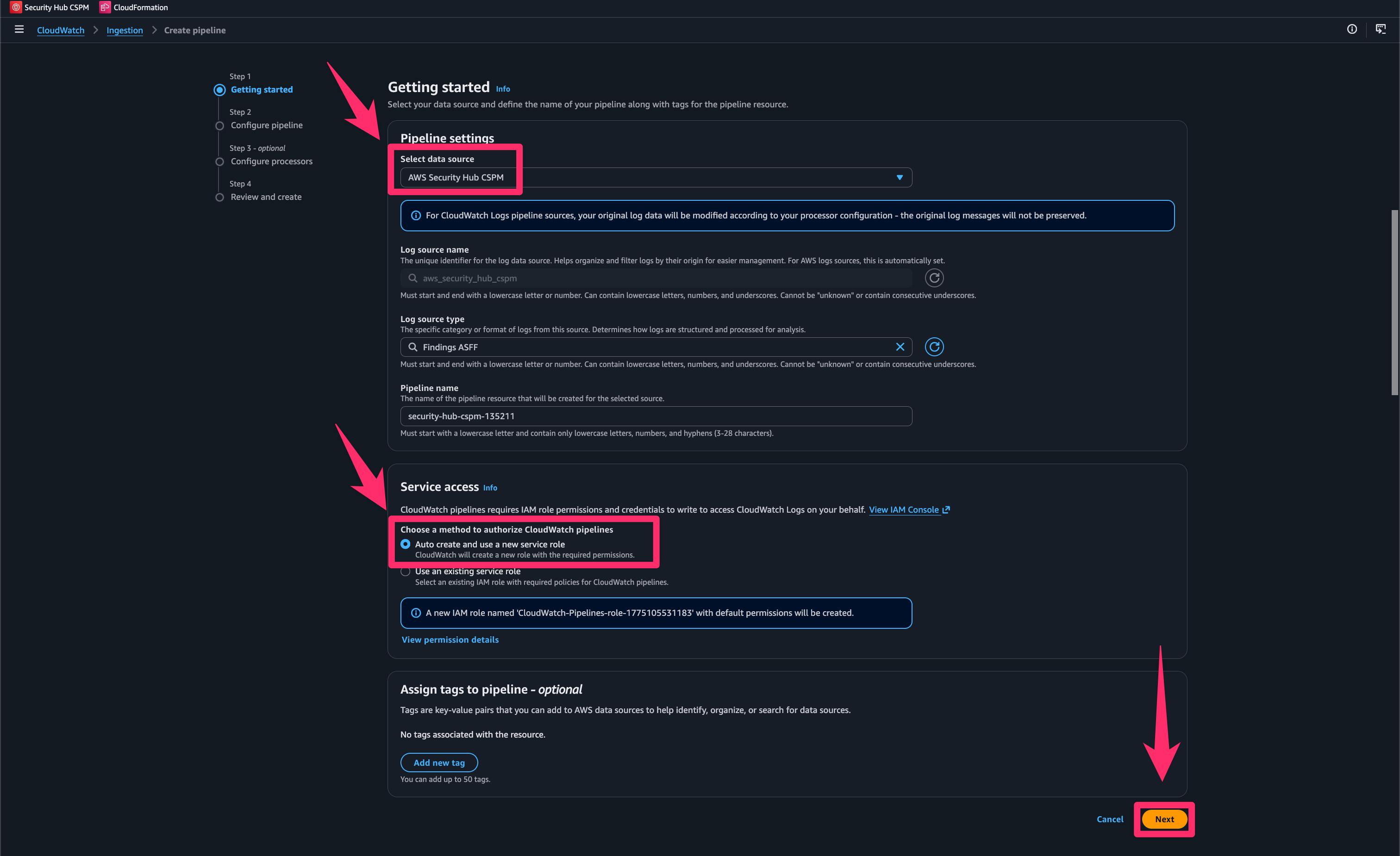

- 左側ナビゲーションから Ingestion を選択し、Pipelines から Create pipeline を押下します。

- データソースに AWS Security Hub CSPM を、Auto create and use a new service roleを選択し、Next を押下します。

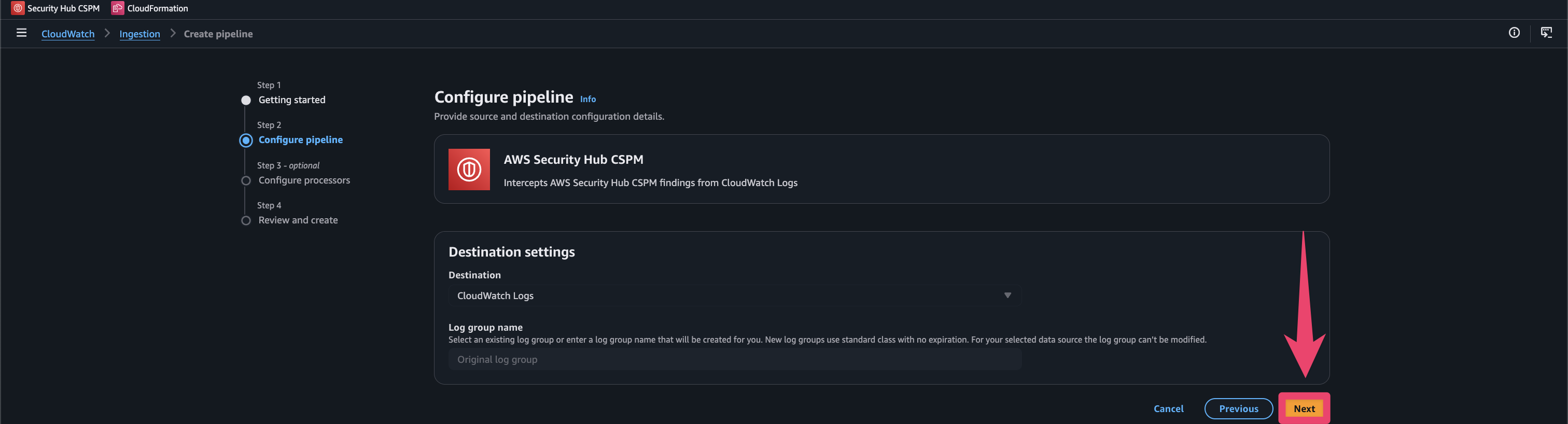

- デフォルト設定のまま Next を押下します。

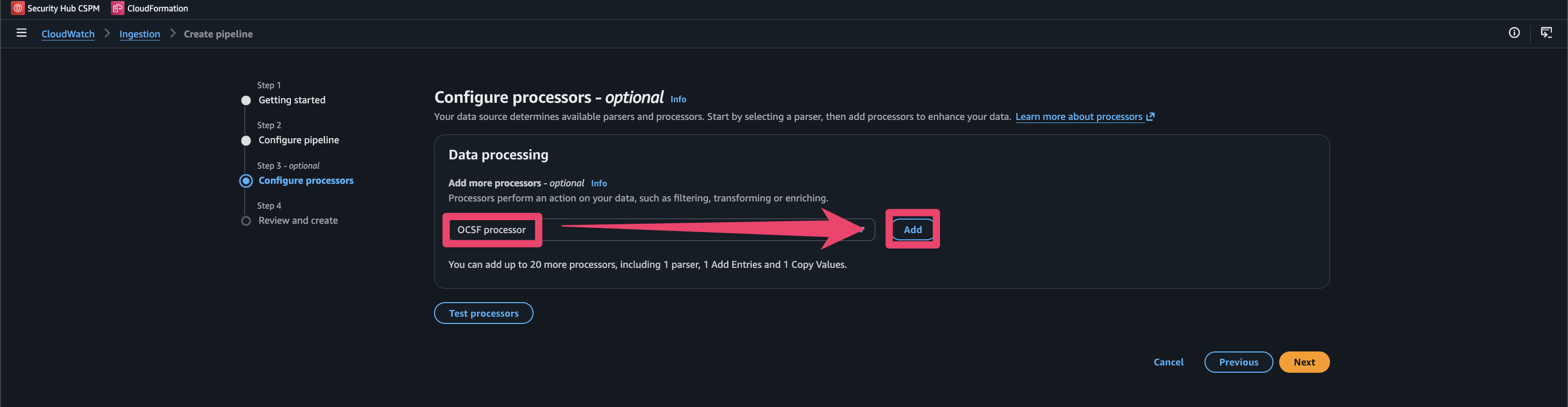

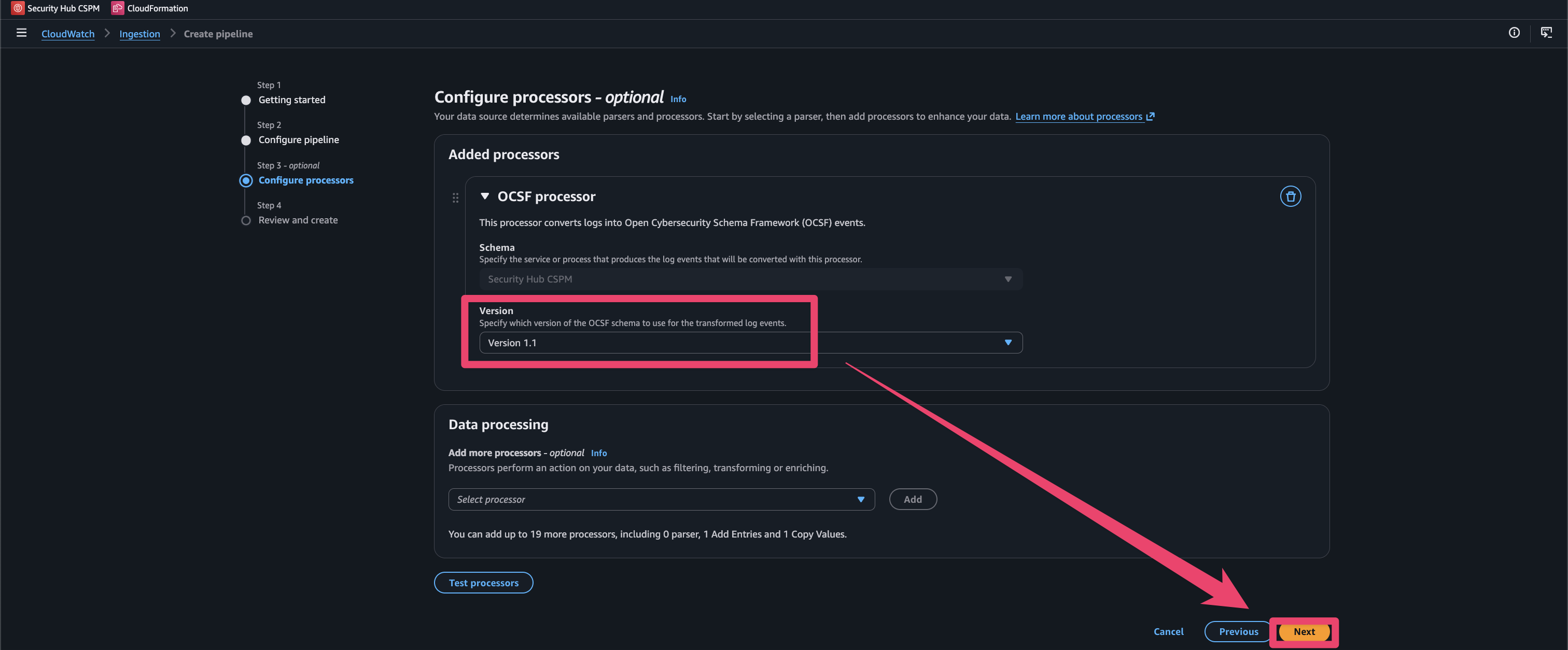

- データの変換方法を指定します。

今回は OCSF プロセッサを選択し、バージョン 1.1 を指定しました。

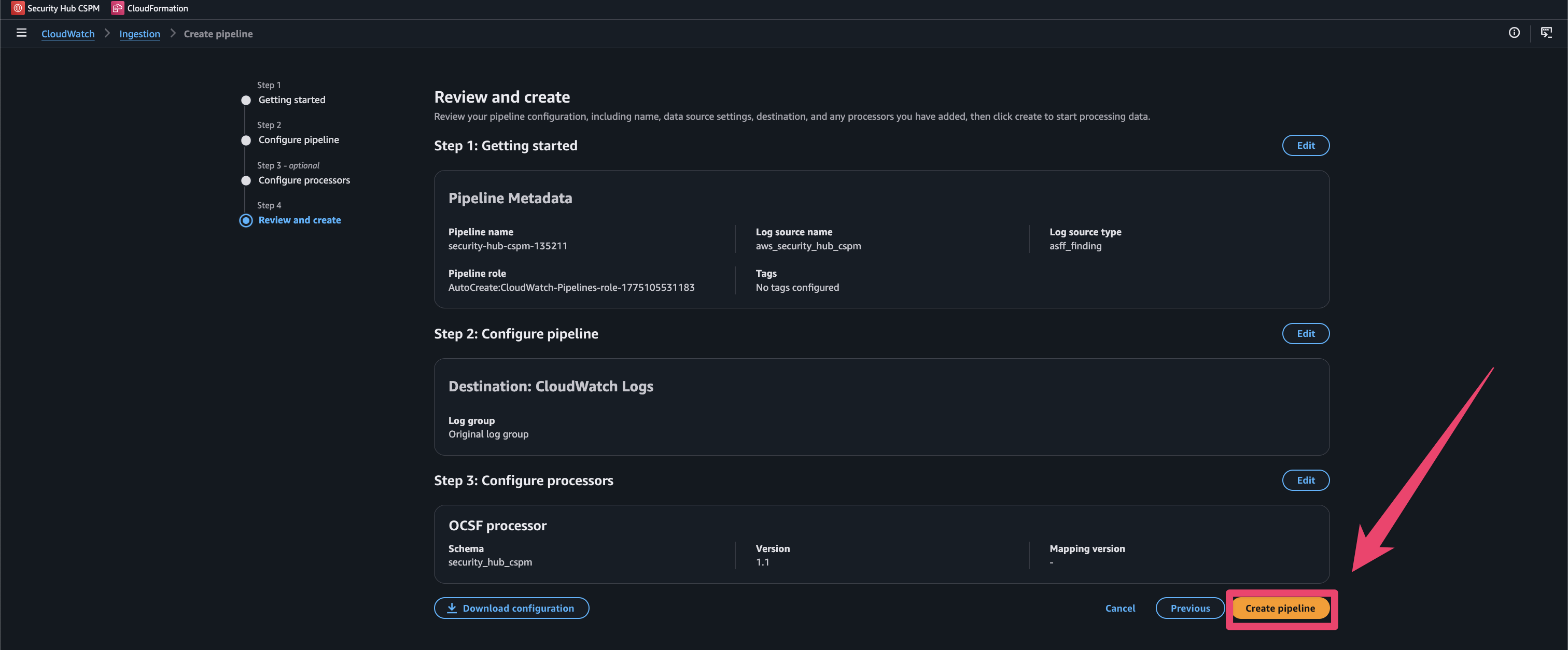

- 設定内容を確認し、問題なければ Create pipeline を押下します。

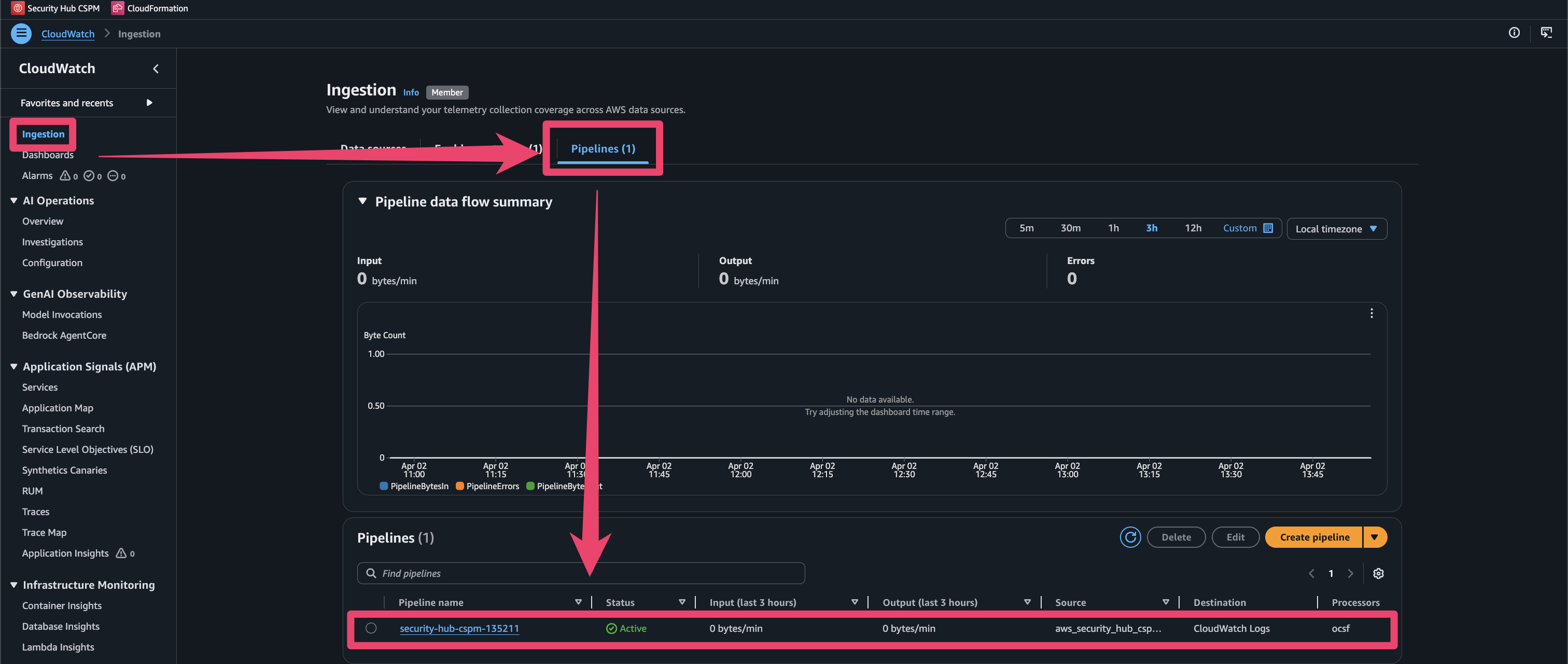

- パイプラインが作成されたことを確認します。

動作確認

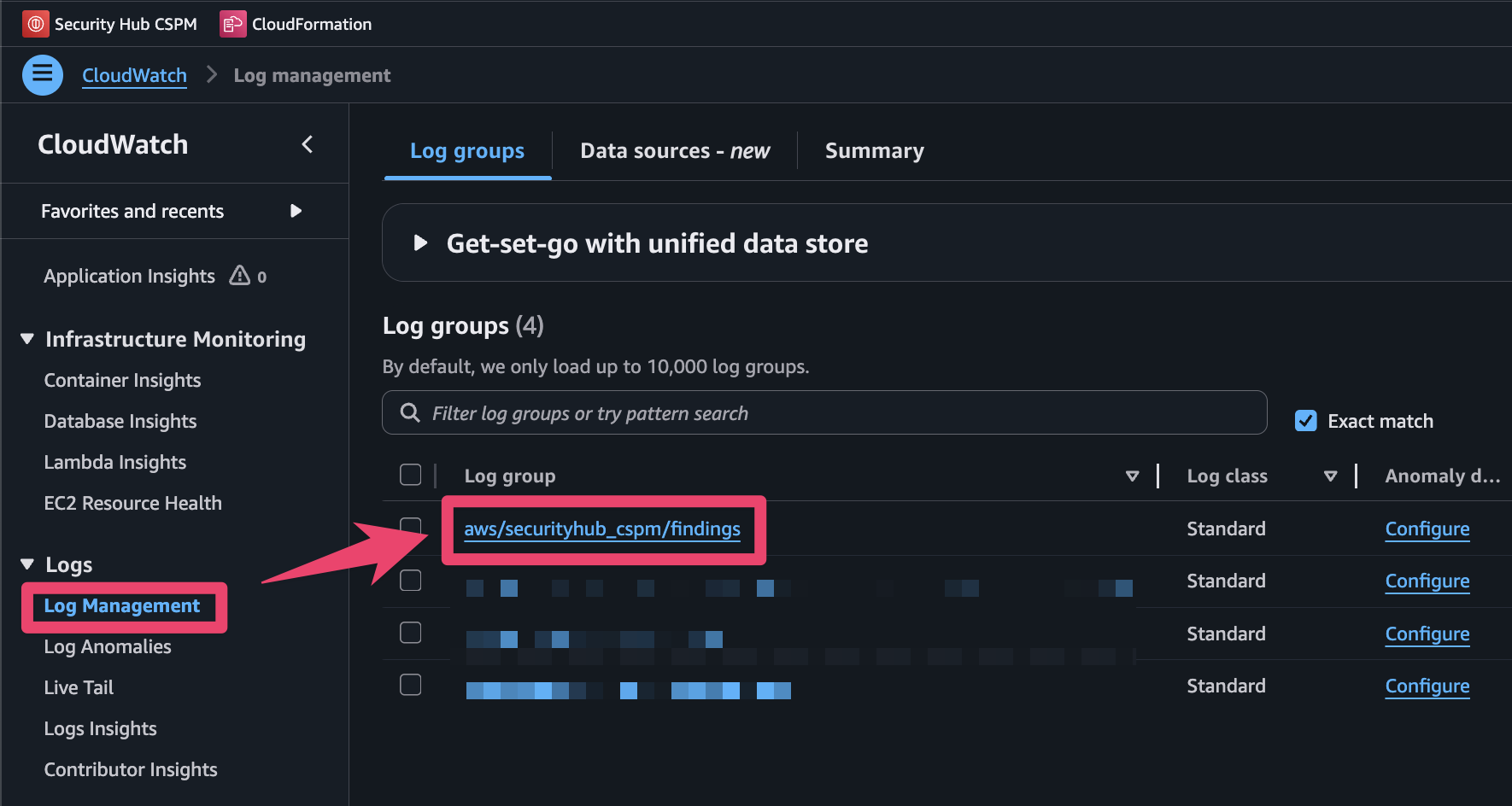

- CloudWatch コンソールの左側ナビゲーションから Log Management を選択し、ロググループ

/aws/securityhub_cspm/findingsを選択します。

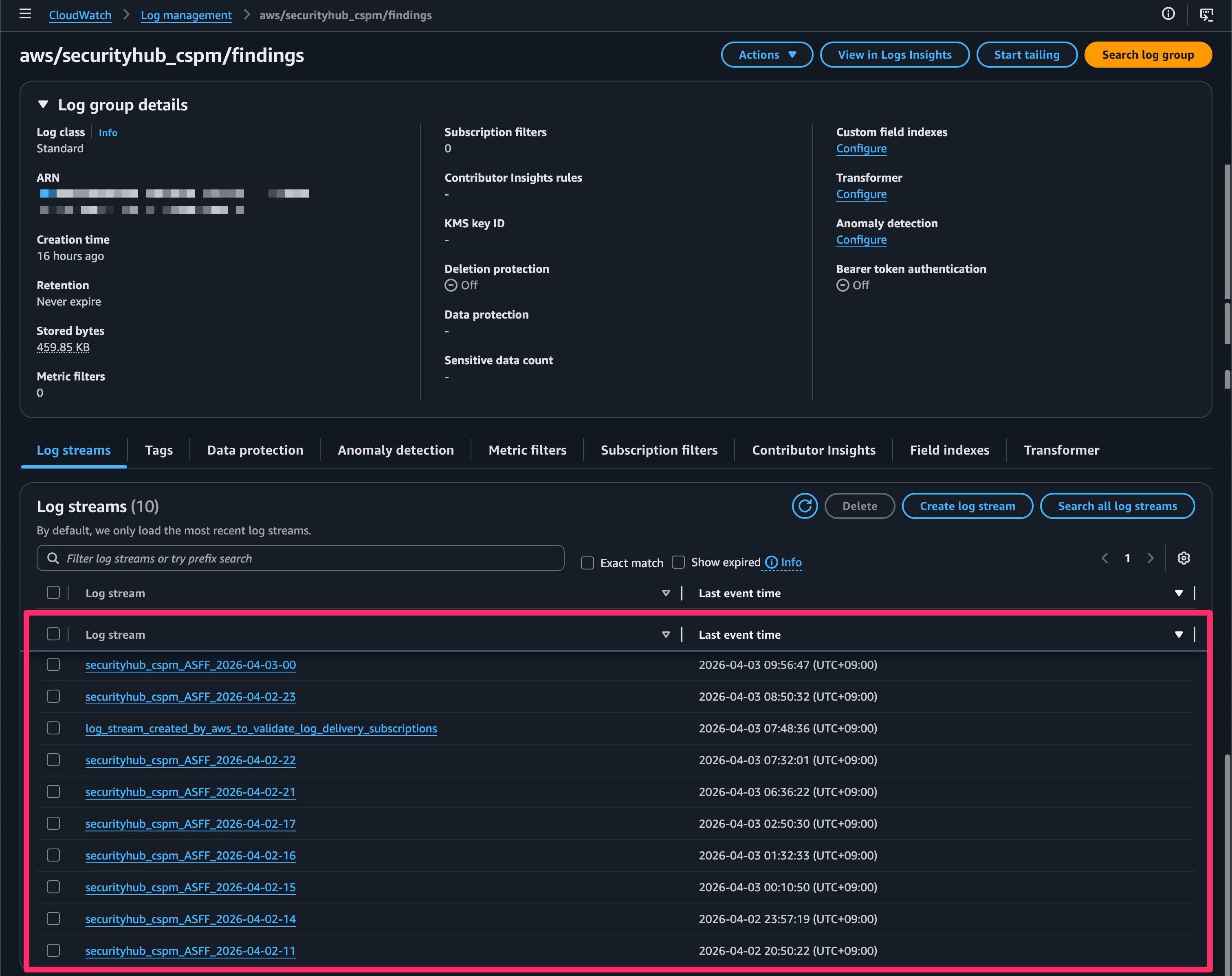

- ログストリームに Security Hub の検出結果が記録されていることを確認します。

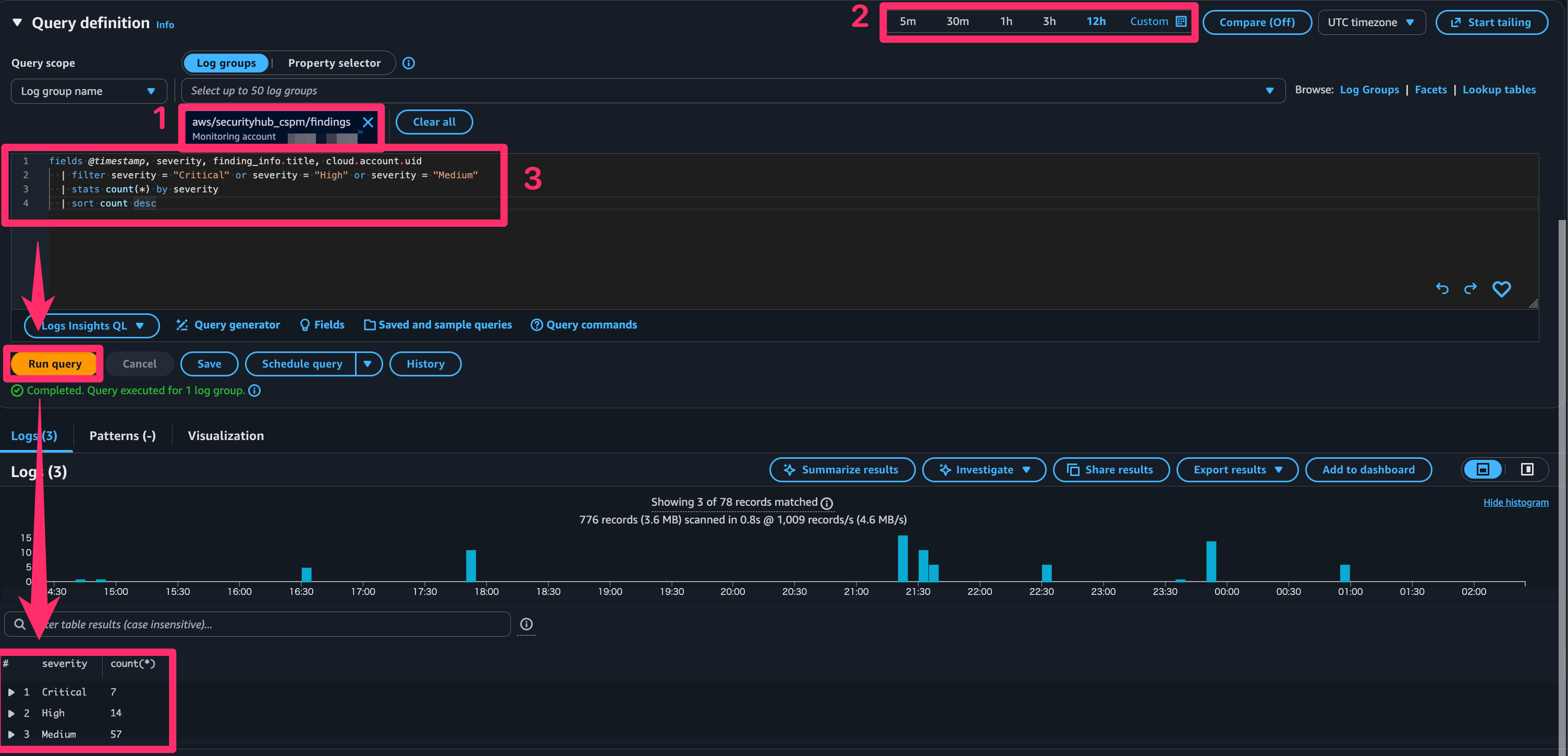

- Logs Insights でクエリを実行して、検出結果を分析します。以下は重大度が HIGH 以上の検出結果を集計するサンプルクエリです。

- ロググループには、aws/securityhub_cspm/findings を選択します。

- ログを検索する時間帯を選択します。(検査結果が出力されない可能性があるので1日などにしてください)

- 以下のクエリコードを入力し、Run query を押下します。

- 結果を確認します。(今回は Count クエリ結果を出力しています)

本記事では、OCSF (Open Cybersecurity Schema Framework) 形式でログを保存しています。

fields @timestamp, severity, finding_info.title, cloud.account.uid

|filter severity = "Critical" or severity = "High" or severity = "Medium"

|stats count(*) by severity

|sort count desc

Security Hub の CSPM 検出結果が CloudWatch Logs に正常に収集され、Logs Insights でクエリ実行できることを確認できました。

注意点

- 初回のデータ収集には最大 24 時間かかる場合があります。検出結果がすぐにログに反映されない場合は、しばらく待ってから確認してください。

- CloudWatch Logs の保存コストが発生します。ログの保持期間を適切に設定することでコストを抑えることができます。ロググループの保持期間はデフォルトで無期限のため、必要に応じて変更してください。

さいごに

今回は、Amazon CloudWatch が Security Hub の CSPM 検出結果を直接 CloudWatch Logs に取り込めるようになったアップデートをご紹介しました。

これまで EventBridge や Lambda を組み合わせて構築していたパイプラインが不要になって嬉しいですね!

Logs Insights ですぐにクエリできる点も便利で、実用的なアップデートと感じました!

この記事が誰かの助けになれば幸いです。

参考