VPCピアリングのネットワーク設定ミスをAWS DevOps Agentに調査させてみた

はじめに

かつまたです。

今回は、VPCピアリング環境にカスタムNACLを適用して意図せずTCP通信を塞いでしまうシナリオを再現し、AWS DevOps Agentに原因調査を任せてみました。

確認すべきところが多いネットワーク周りのトラブルシューティングに対してのAWS DevOps Agentの効果を確認していきます。

やってみた

前提条件

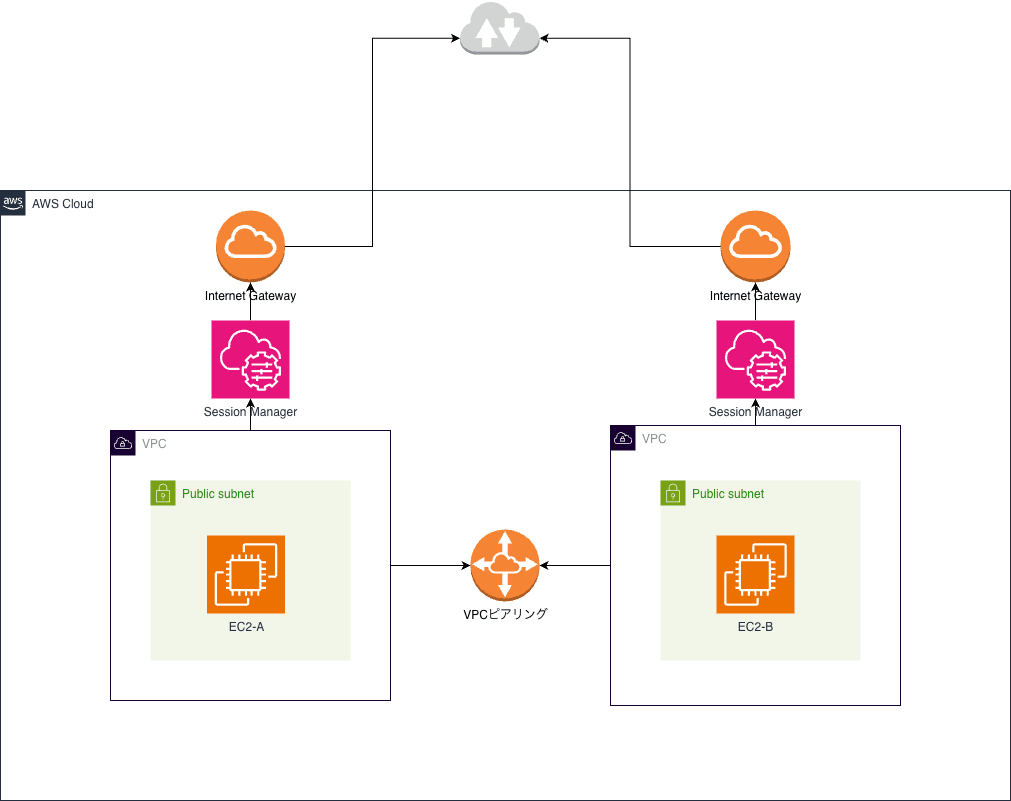

今回前提として作成した環境の構成は以下のとおりです。

また、リソースは東京リージョンで作成し、DevOps Agentリソースは現状サポートされているバージニア北部リージョンで作成しています。

カスタムNACLを適用 → SSHがタイムアウト

上記構成に対して、セキュリティ強化のため(シナリオ)、接続元EC2のサブネットにカスタムNACLを適用しました。ICMP・HTTPS・エフェメラルポートを許可する設定です。

適用後に再度疎通確認すると、pingは通るのにSSHがタイムアウトする状態になりました。

sh-5.2$ ping -c 4 10.1.1.10

4 packets transmitted, 4 received, 0% packet loss

sh-5.2$ ssh -o ConnectTimeout=5 ec2-user@10.1.1.10

ssh: connect to host 10.1.1.10 port 22: Connection timed out

通常のトラブルシューティングだと、ルートテーブル、セキュリティグループ、NACLなどと確認すべきところが多いです。ここで AWS DevOps Agent に調査を依頼します。

AWS DevOps Agentによる調査

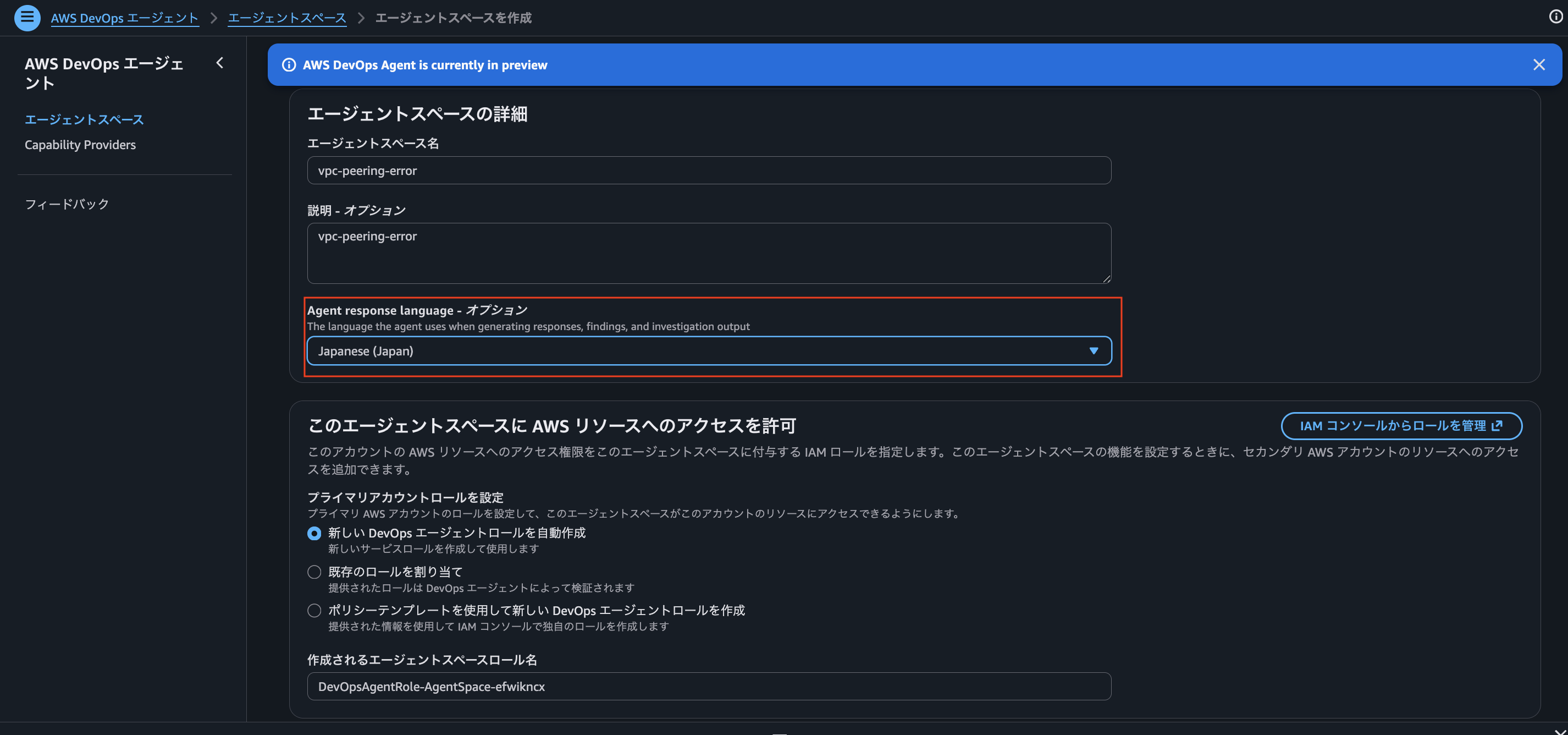

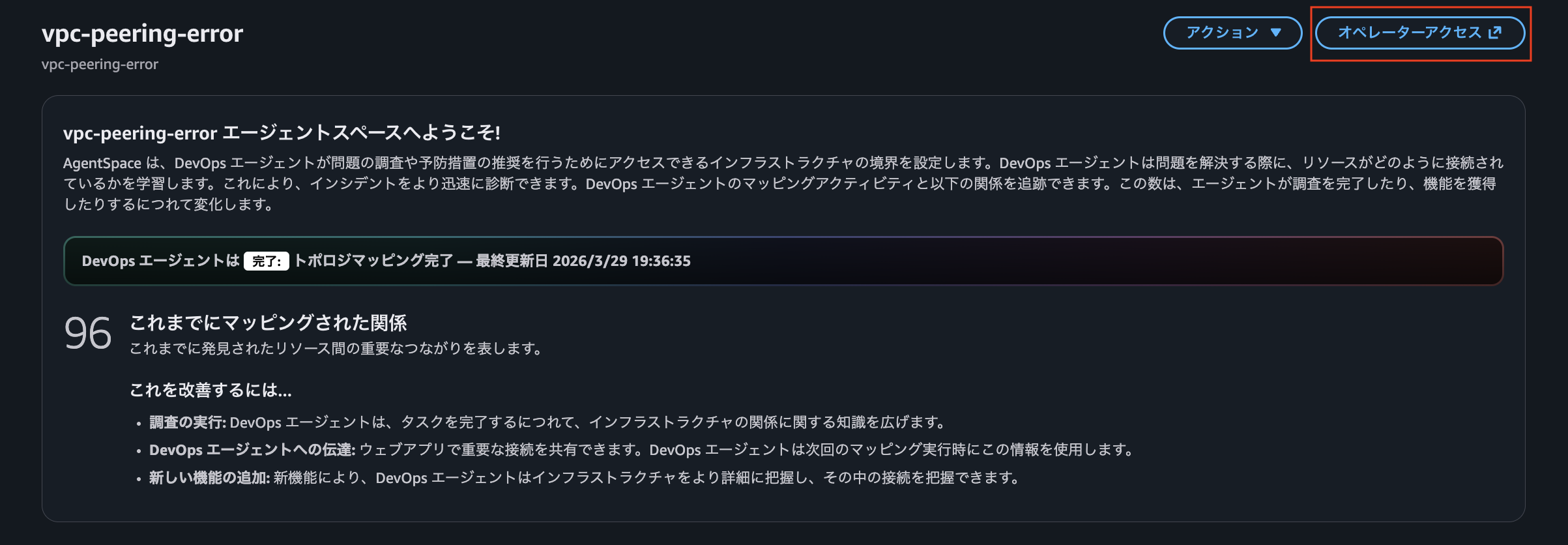

AWS DevOps AgentのAgent Spaceを作成していきます。

Agentの回答を日本語に変更する設定ができるようになっていました!

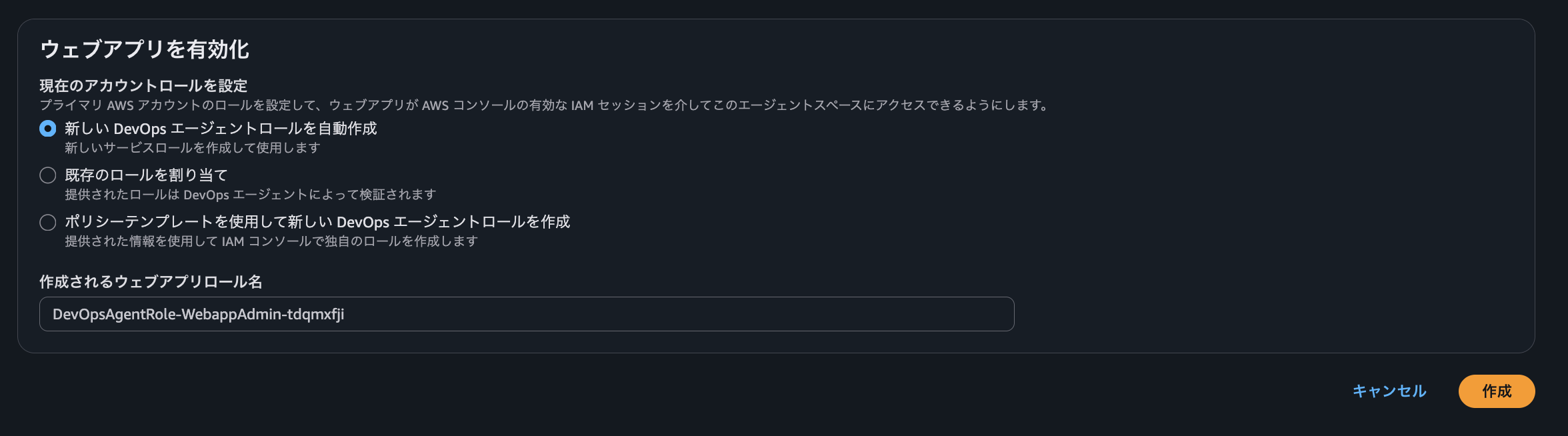

作成後、「オペレーターアクセス」よりWebアプリに接続します。

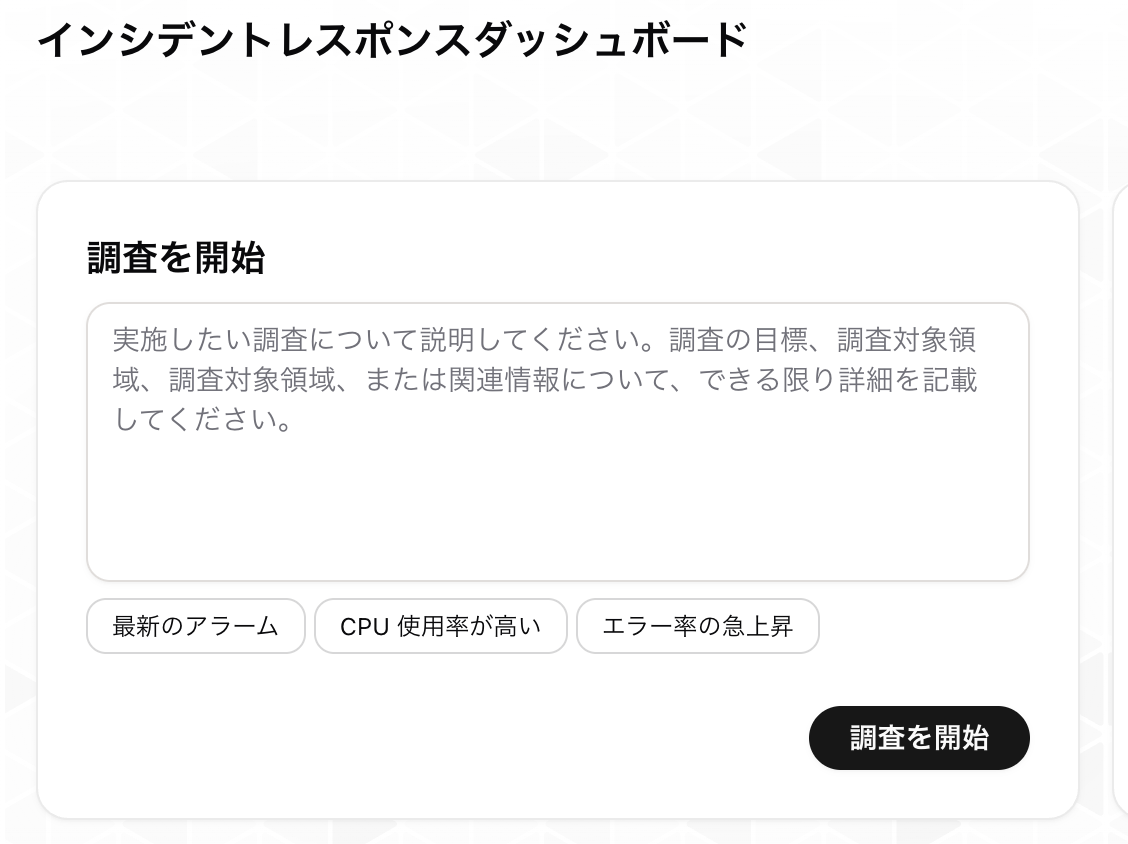

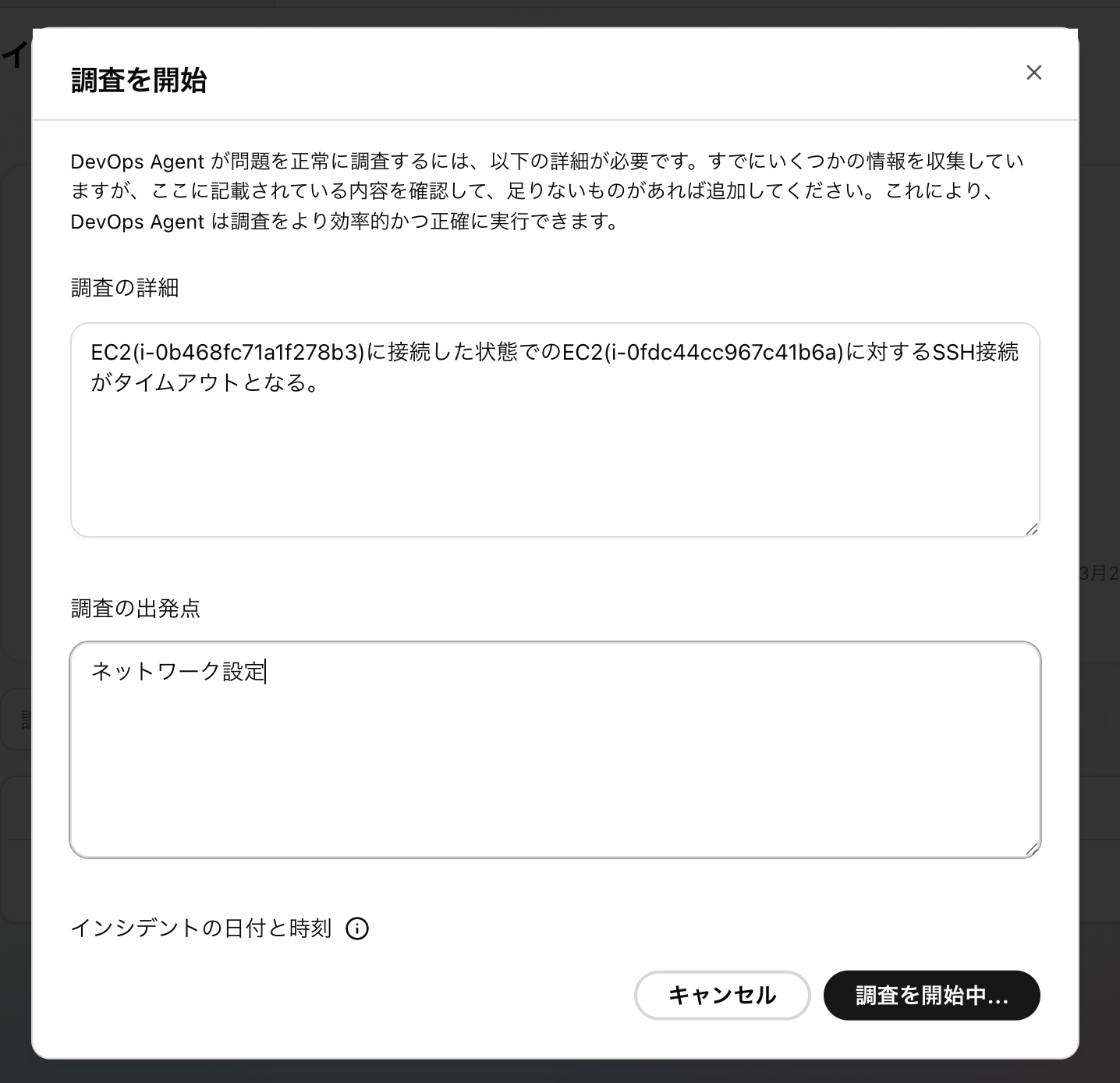

日本語設定の場合、「調査を開始」に事象について記載し、「調査を開始中...」を押下することでDevOps Agentが自律的に調査を開始します。今回は雑に、事象と調査して欲しいポイントを書いて投げてみました。

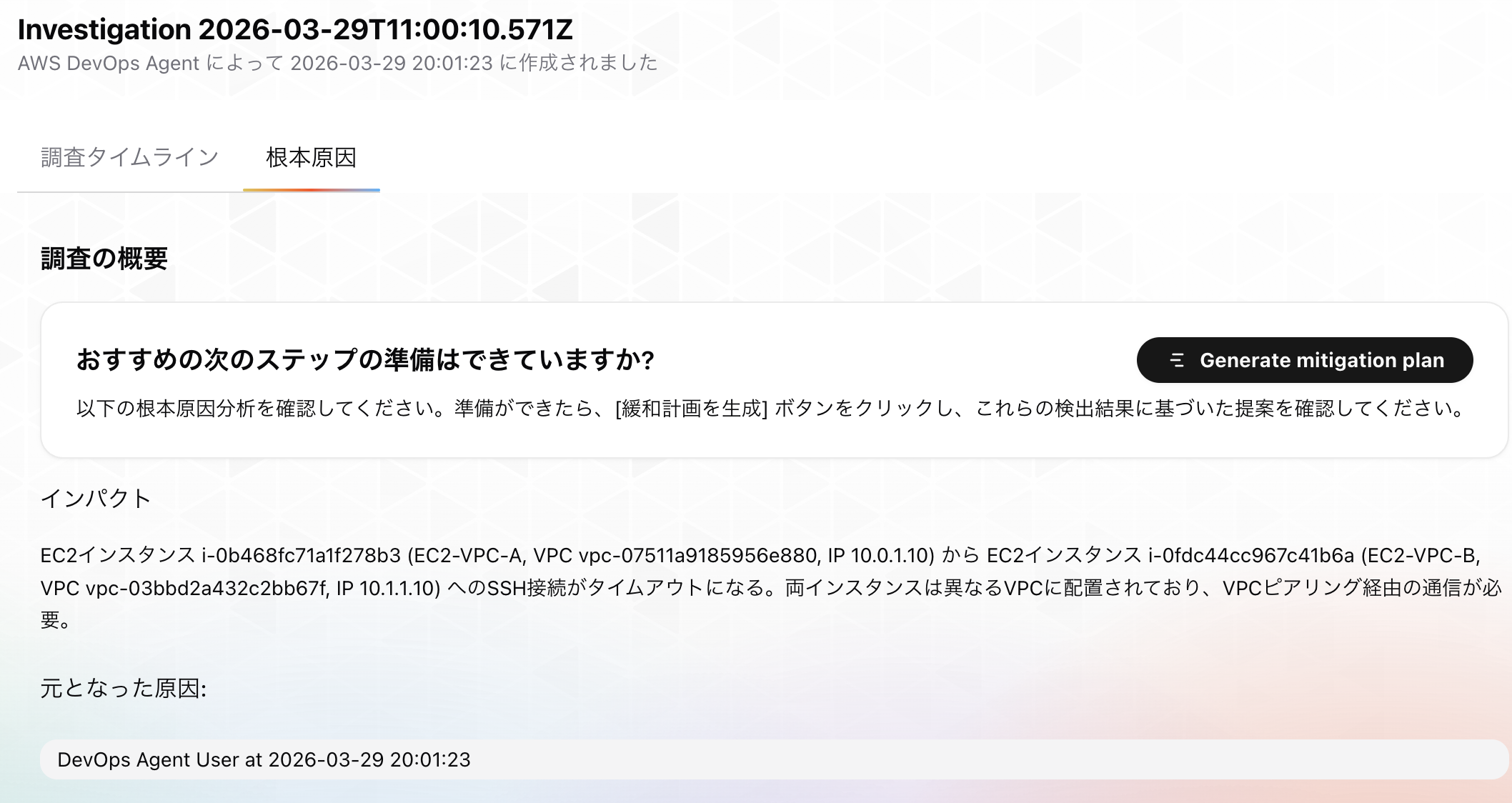

DevOps Agentの調査結果

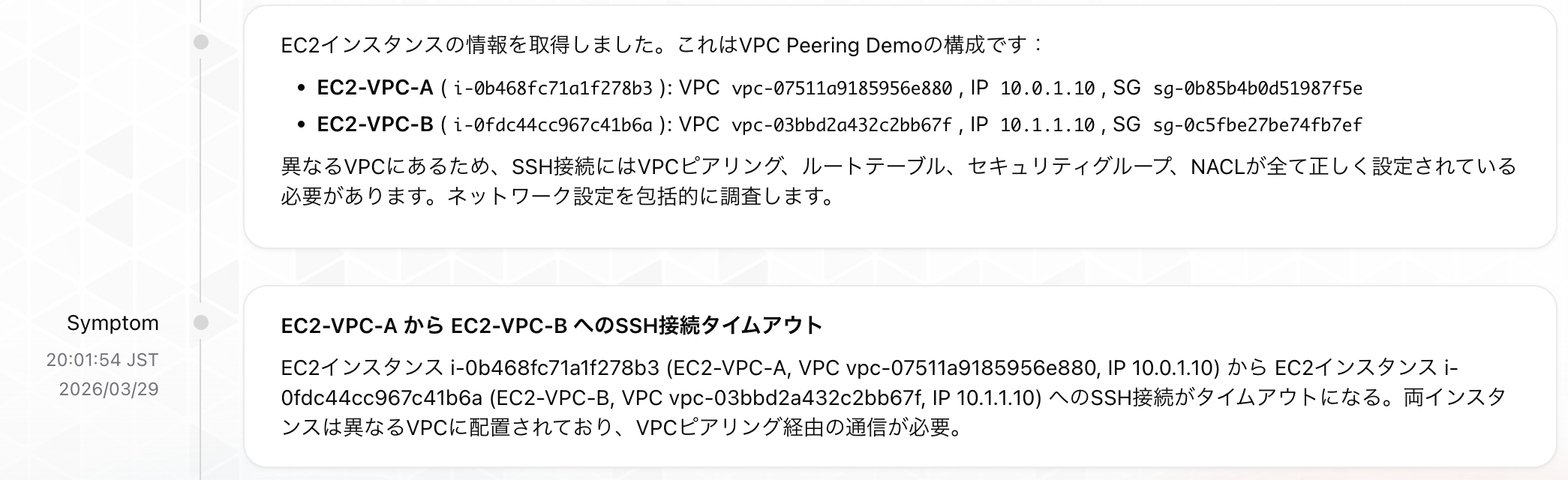

開始後、DevOps Agentが随時調査結果を返してきます。まず、EC2情報を自動取得し、構成把握とネットワーク周りの調査をしていました。

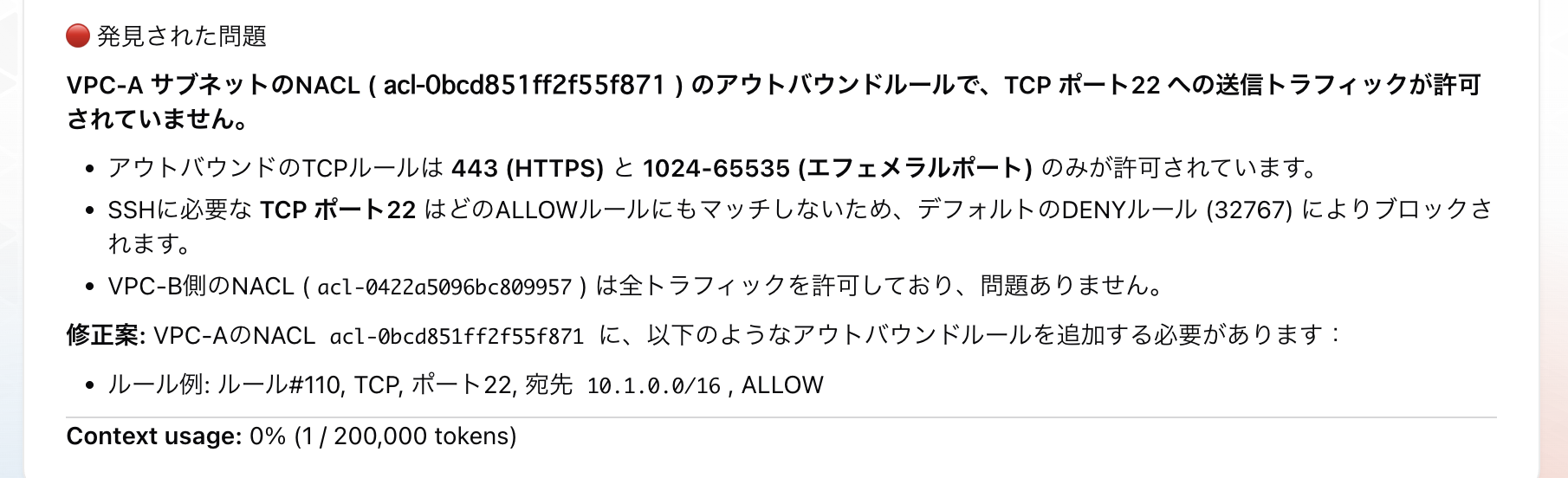

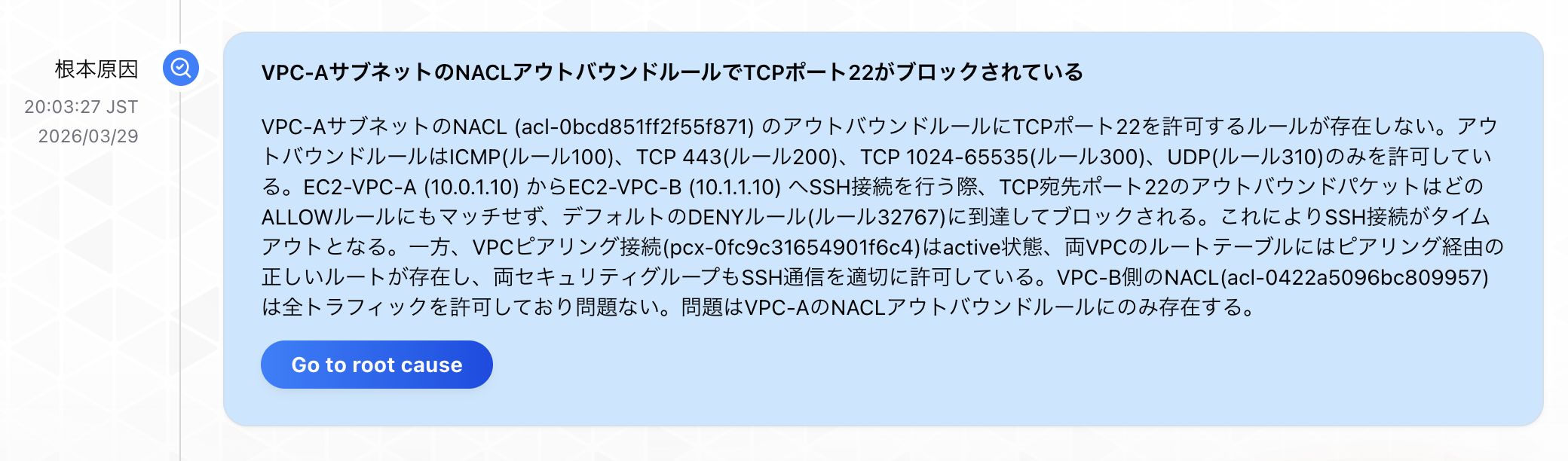

「根本原因」として出力された、DevOps Agentの分析内容を要約すると以下のとおりです。

- アウトバウンドのTCPルールは 443(HTTPS) と 1024-65535(エフェメラルポート) のみが許可されている

- SSHに必要な TCPポート22はどのALLOWルールにもマッチしない ため、デフォルトのDENYルール(32767)によりブロックされる

- 接続先のNACLは全トラフィックを許可しており、問題ない

DevOps Agentの緩和計画を確認

DevOps Agentは根本原因の特定だけでなく、緩和計画(Mitigation Plan) も生成してくれます。「根本原因」タブの「Generate mitigation plan」を押下することで生成が始まります。3、4分ほどかかりました。

何回か触りましたが、緩和計画で生成されるコマンドとしては、以下の項目が出力されるようでした。各コマンドの詳細説明も記載してくれました。

- 準備

- 事前検証

- 適用

- 事後検証

- ロールバック

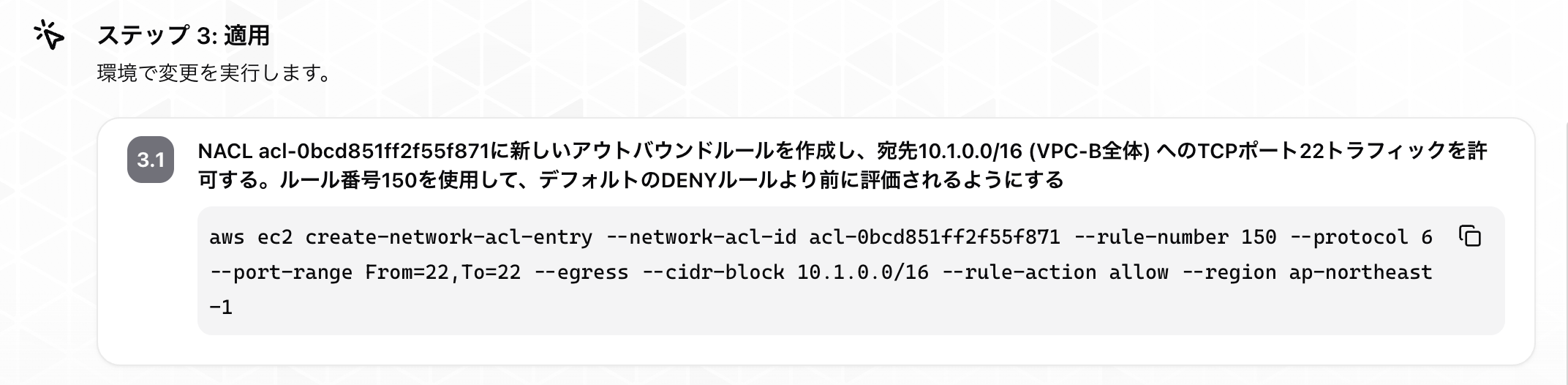

今回の対応方法としてはアウトバウンドルールにSSH(ポート22)を許可するルールを追加するコマンドが出力され、対応としては問題ないものと思われました。

修正後確認

緩和計画の内容による修正後、SSHの疎通確認を行います。

ssh -o ConnectTimeout=5 ec2-user@10.1.1.10

TCP接続が成功し、タイムアウトではなく鍵認証のプロンプトが表示されました。

おわりに

ご覧いただきありがとうございました。

簡単なリソース情報や状況を伝えるだけで、VPC構成・ピアリング・ルートテーブル・セキュリティグループ・NACLなどを自動的に取得し、全体像を把握した上で、解決策を提案してくれて、今後のトラブルシューティング領域におけるAI効率化を強く感じました。

クラスメソッドオペレーションズ株式会社について

クラスメソッドグループのオペレーション企業です。

運用・保守開発・サポート・情シス・バックオフィスの専門チームが、IT・AIをフル活用した「しくみ」を通じて、お客様の業務代行から課題解決や高付加価値サービスまでを提供するエキスパート集団です。

当社は様々な職種でメンバーを募集しています。

「オペレーション・エクセレンス」と「らしく働く、らしく生きる」を共に実現するカルチャー・しくみ・働き方にご興味がある方は、クラスメソッドオペレーションズ株式会社 コーポレートサイト をぜひご覧ください。

※2026年1月 アノテーション㈱から社名変更しました