Probely CLIをインストールして脆弱性結果を確認してみた

おはようございます( ◜◡◝ )

ゲームソリューション部/業務効率化ソリューション部のきだぱんです。

DASTツールProbelyをご存知でしょうか。

この記事では、Probely CLIを使い始めるためのステップについて書いていきます。

Probelyとは

Probelyは、WebアプリケーションやAPIのセキュリティ脆弱性を自動でスキャンするDAST(Dynamic Application Security Testing)ツールです。

開発者が早い段階で脆弱性を発見・修正できるように設計されており、安全なアプリケーション開発を支援します。

Probelyの始め方は以下をご参照ください。

Probely CLIを設定していく

APIキー(認証トークン)の取得

CLIを利用するには、まずProbelyの管理画面からAPIキーを生成する必要があります。これはCLIがあなたのアカウントを操作することを許可するための「認証トークン」として機能します。

Probelyにログイン

お使いのウェブブラウザでProbelyの管理画面にアクセスし、ご自身のアカウントでログインします。

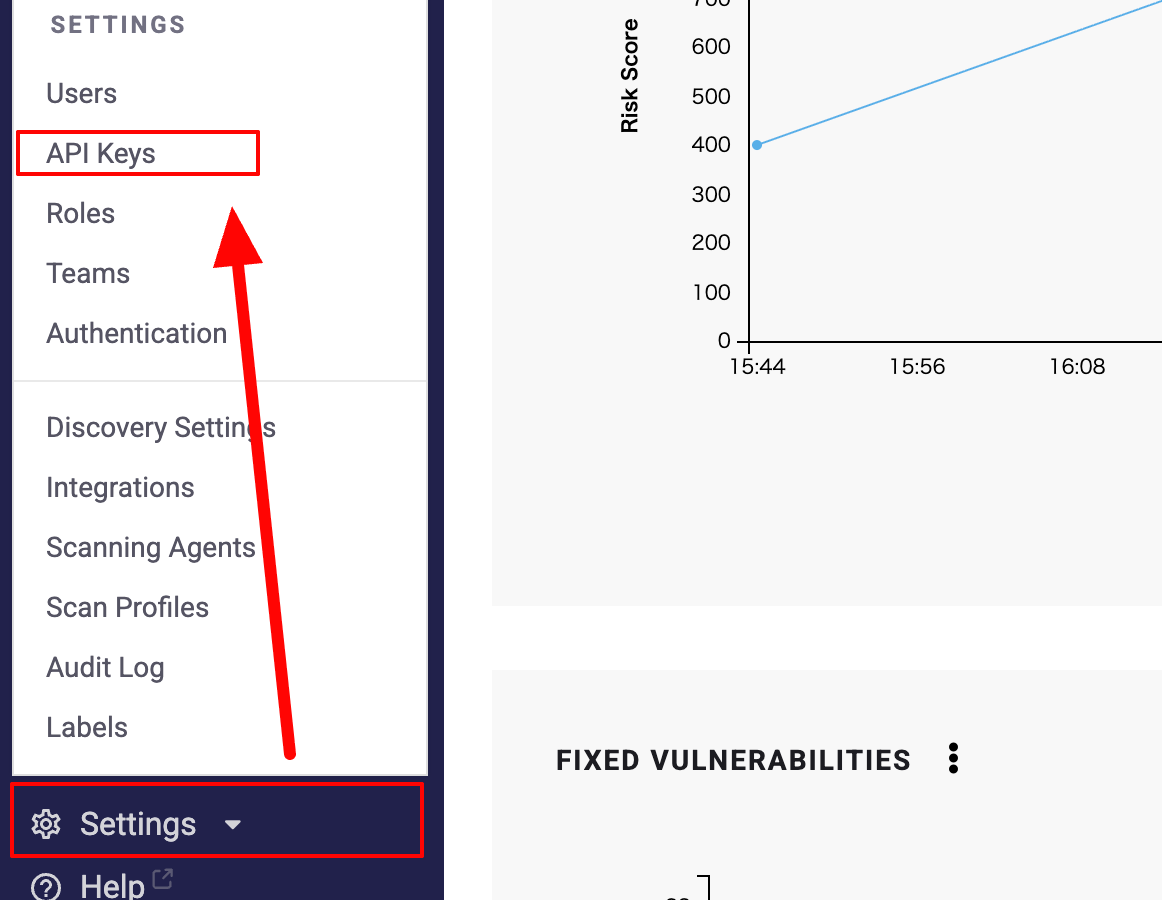

APIキー設定画面へ移動

画面左下のナビゲーションバーにある「Settings」(設定)のドロップダウンメニューをクリックし、「API Keys」(APIキー)を選択します。

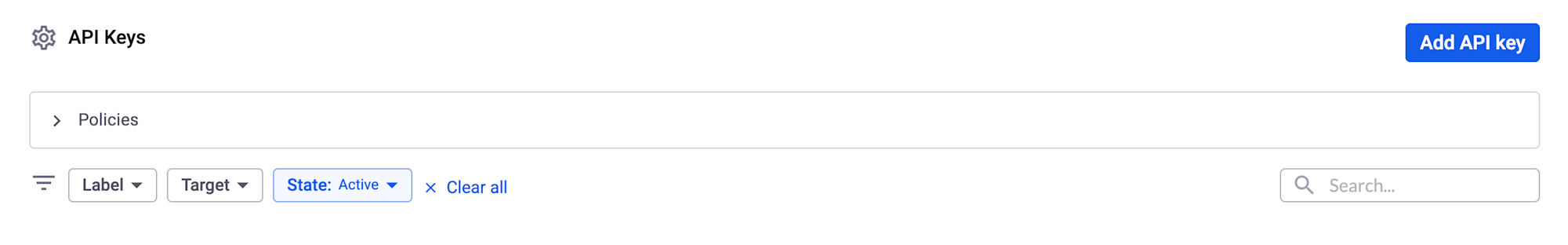

APIキーの追加:

「Add API Key」(APIキーの追加)ボタンをクリックすると、設定フォームが開きます。

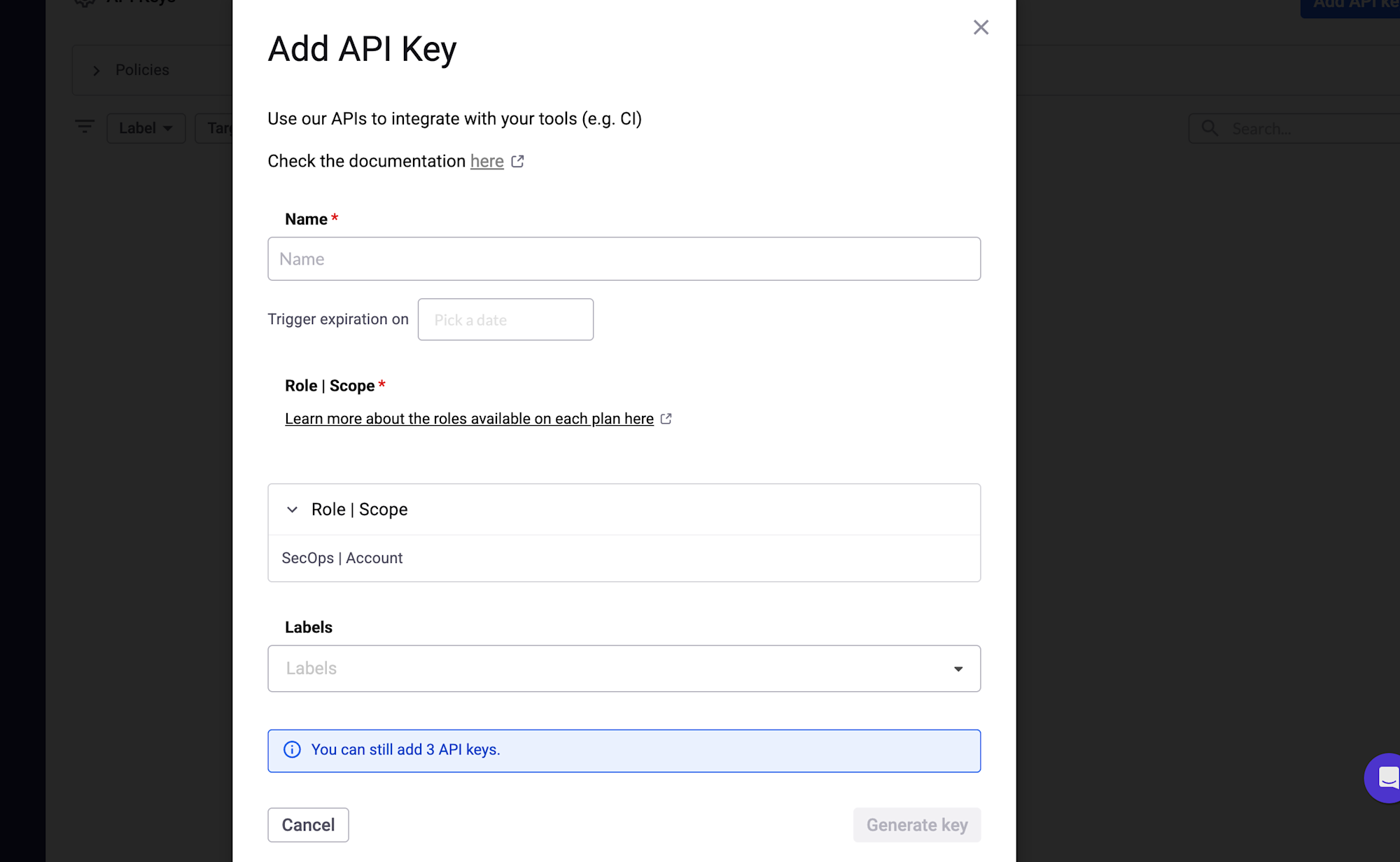

APIキーの設定と生成

- Name (名前) このAPIキーを何に使うのかが分かるような名前を付けます。

- Role & Scopes (ロールとスコープ) このAPIキーに与える権限レベルを選択します。

- Labels (ラベル) (オプション) フィルタリング目的で、分かりやすいラベルを付けることができます。

設定が完了したら、「Generate Key」(キーを生成)をクリックします。

APIキーをコピーして保管

「Generate Key」ボタンを押すと、新しいAPIキー(非常に長い文字列)が画面に一度だけ表示されます。コピーしておきましょう。

CLIのインストール

ターミナルを開き、以下のコマンドを実行してCLIをインストールします。

pip install probely

Successfully installed

となっていれば、完了です。

念の為、バージョンを確認しておきます。

% pip show probely

Name: probely

Version: 0.0.1a13

Summary: CLI wrapper for Probely's API

...

実行してみる

インストールが完了したら、早速コマンドを実行してみましょう。

アカウントに登録されているターゲット(スキャン対象)の一覧を取得します。

<YOUR_API_KEY>の部分は、先ほど取得したご自身のAPIキーに置き換えてください。

probely targets get --api-key <YOUR_API_KEY>

アカウント内のターゲットを一覧表示します。

ID NAME URL RISK LAST_SCAN LABELS

zX9cVbN1mK5e My web app target https://xxx.com/ HIGH 2024-10-01 17:08 web app

8JkL3vPq7sT4 My API target http://xxx.com/ HIGH 2024-09-30 15:16 api

... ... ... ... ... ...

CLIの準備が整ったら、実際に脆弱性(Findings)を管理してみましょう。

probely findingsコマンドを使えば、検出された脆弱性のリスト取得や詳細確認が可能です。

probely findings getコマンドは、既存の脆弱性を一覧表示する基本的なコマンドです。

以下のような条件で結果を絞り込むことが可能です。

- 深刻度で絞り込む

probely findings get --severity HIGH - 状態で絞り込む(未修正のものなど)

probely findings get --state NOT_FIXED - 特定のターゲットのみ表示

probely findings get --target <TARGET_ID> - 特定の脆弱性IDを指定

probely findings get <FINDING_ID>

出力形式は、デフォルトのYAMLの他に--format JSONオプションでJSON形式にも変更できます。

まとめ

Probely CLIを使えば、ターゲットの管理から脆弱性の確認まで、多くの操作をコマンドラインから効率的に行うことができます。今回は基本的な使い方を紹介しましたが、他にも様々なコマンドが用意されています。

Snykに関するブログも沢山展開されていますので、是非こちらもご覧ください。

この記事がどなたかのお役に立てば幸いです。

以上、きだぱんでした。