![【Security Hub修復手順】[EFS.8] EFS ファイルシステムは保管中に暗号化する必要があります](https://images.ctfassets.net/ct0aopd36mqt/wp-thumbnail-e71a738589e583b65670923628e8b6f4/45568b9fd457506bd2f3d6fd304d4b6a/aws-security-hub?w=3840&fm=webp)

【Security Hub修復手順】[EFS.8] EFS ファイルシステムは保管中に暗号化する必要があります

こんにちは!フニです。

皆さん、お使いのAWS環境のセキュリティチェックはしていますか?

当エントリでは、AWS Security HubによるAWS環境のセキュリティ状況スコアリングに該当する項目についての修復手順をご紹介します。

本記事の対象コントロール

[EFS.8] EFS ファイルシステムは保管中に暗号化する必要があります

[EFS.8] EFS file systems should be encrypted at rest

前提条件

本記事はAWS Security Hubで「AWS基礎セキュリティのベストプラクティススタンダード」を利用されている方向けの内容となります。

AWS Security Hubの詳細についてはこちらのブログをご覧ください。

対象コントロールの説明

このコントロールは、Amazon EFS(Elastic File System)ファイルシステムがAWS KMS(Key Management Service)を使用して保管時のデータを暗号化しているかどうかをチェックします。ファイルシステムが暗号化されていない場合にコントロールが失敗します。

保管時の暗号化を有効にすることで、データの機密性が保護され、権限のないユーザーがデータにアクセスすることを防ぐことができます。暗号化されたファイルシステムでは、データとメタデータ(ファイル名、ディレクトリ名、ディレクトリ内容)がディスクに書き込まれる前にAES-256暗号化アルゴリズムで自動的に暗号化され、読み取り時に自動的に復号されます。

対応する場合に最も重要な点は、EFSファイルシステムは作成後に暗号化設定を変更できないということです。既存の未暗号化ファイルシステムを暗号化するには、新しい暗号化済みファイルシステムを作成し、EFSレプリケーション機能を使用してデータを移行する必要があります。データの移行中は、アプリケーションのマウント先の変更や一時的なダウンタイムが発生する可能性があるため、事前に計画を立てておく必要があります。

なお、暗号化処理はAmazon EFSによって透過的に行われるため、アプリケーション側の変更は不要です。また、暗号化によるI/Oレイテンシーやスループットへの影響はありません。

詳細は以下の公式ドキュメントをご参照ください。

修復手順

1 ステークホルダーに確認

ステークホルダー(リソースの作成者や管理している部署などの関係者)に以下の点を確認します。

- 対象のEFSファイルシステムを暗号化済みのファイルシステムに移行して良いか

- 既存のファイルシステムの暗号化設定は変更できないため、新しい暗号化済みファイルシステムを作成し、データを移行する必要があります。

- 移行中にアプリケーションのマウント先変更や一時的なダウンタイムが発生する可能性があります。

- 対応しない場合は、その理由を確認し、Security Hubで当該コントロールを「抑制済み」に設定します。

2 EFSレプリケーションで暗号化済みファイルシステムへデータを移行する

EFSレプリケーション機能を使用すると、送信先に新しい暗号化済みファイルシステムが自動的に作成され、データが移行されます。

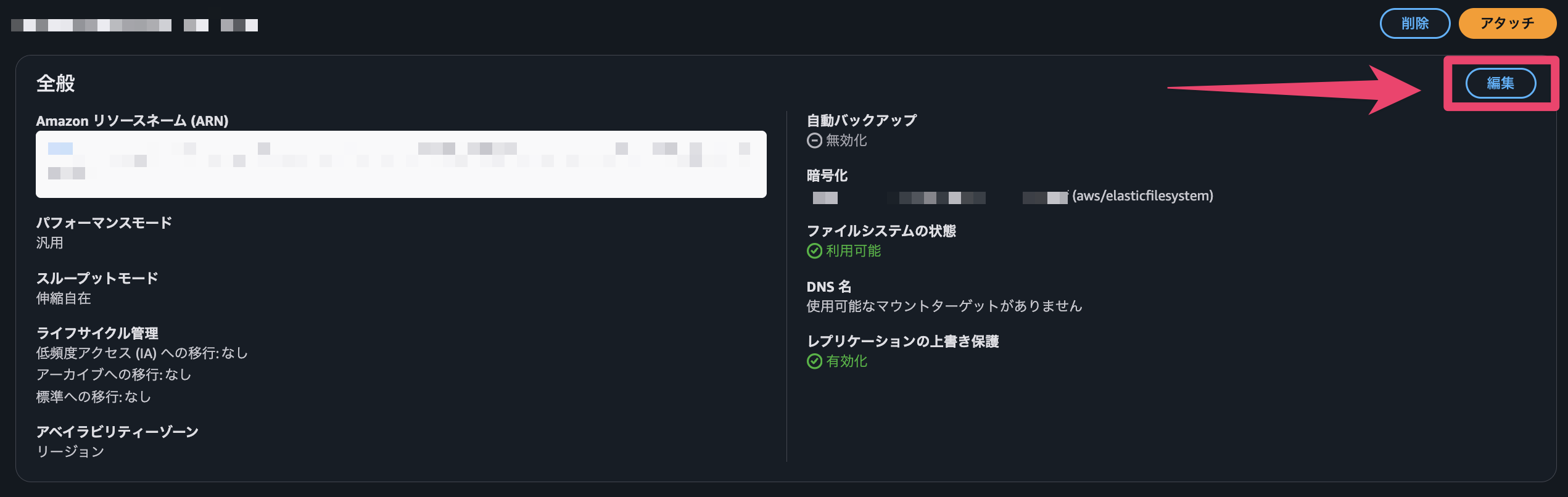

- AWSマネジメントコンソールにサインインし、EFSコンソールを開きます。

- 左側のナビゲーションペインから「ファイルシステム」を選択し、既存の未暗号化ファイルシステムを選択します。

- 「レプリケーション」タブを選択し、「レプリケーションの作成」をクリックします。

- 送信先の設定を行い、「レプリケーションの作成」をクリックしてレプリケーションを開始します。

- 「送信先リージョン」を選択します(同一リージョンも選択可能です)。

- KMSキーを選択します。デフォルトではAWS管理キー(

aws/elasticfilesystem)が使用されます。

※ 独自のキーを使用する場合はカスタマー管理キーを選択します。なお、カスタマー管理キーを使用する場合は、EFSにアクセスするIAMロールに対してKMSキーの操作権限(kms:Decrypt、kms:GenerateDataKey等)が必要です。権限が不足しているとマウントやデータの読み書きに失敗するため、事前にキーポリシーを確認してください。

- 送信先に新しい暗号化済みファイルシステムが自動的に作成されます。

- レプリケーションのステータスが同期完了になったら、必要に応じて、暗号化後のEFSにライフサイクルや自動バックアップ設定などは反映を実施してください。

-

アプリケーションのマウント先を新しい暗号化済みファイルシステムに切り替えます。

-

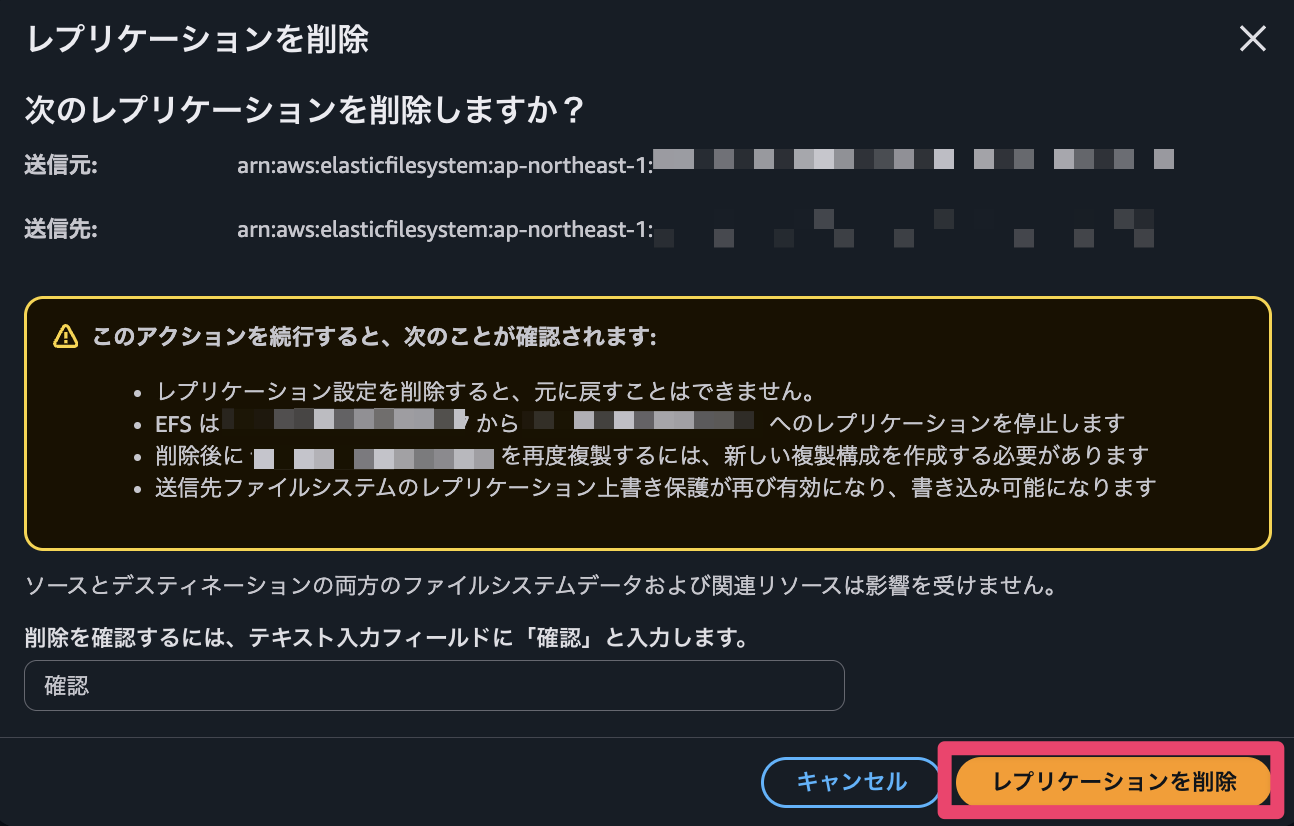

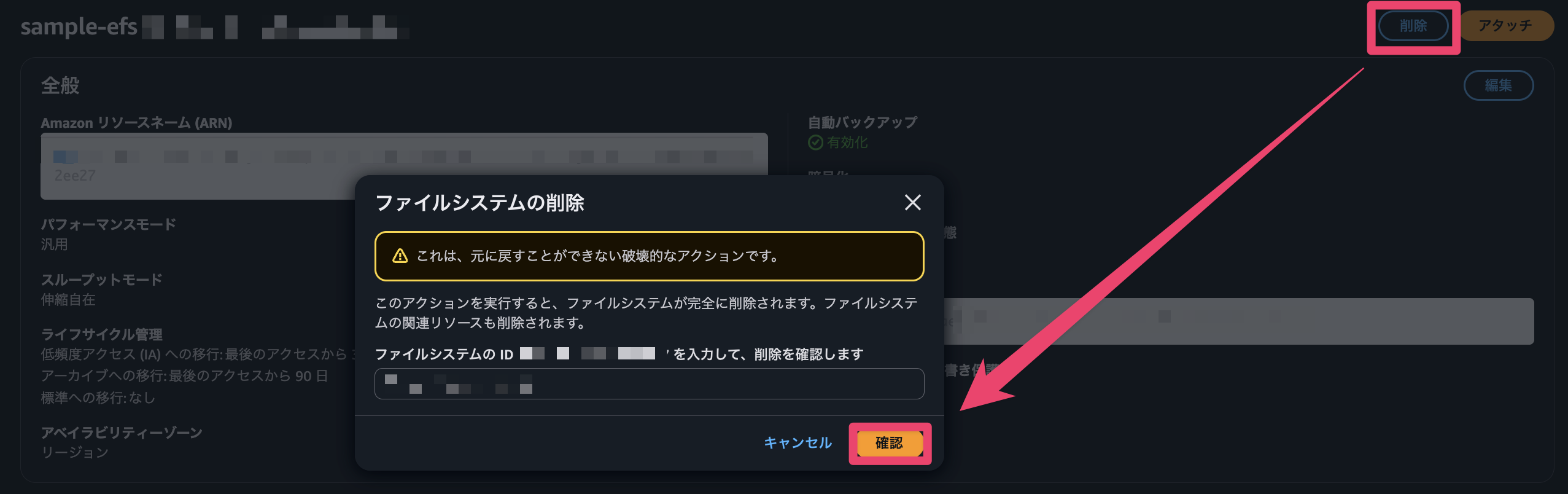

切り替えが完了し、動作確認が済んだら、レプリケーション設定を削除し、古い未暗号化ファイルシステムを削除します。

最後に

今回は、AWS Security HubによるAWS環境のセキュリティ状況スコアリングに該当する項目についての修正手順をご紹介しました。

コントロールを修正して、お使いのAWS環境のセキュリティをパワーアップさせましょう!

最後までお読みいただきありがとうございました!どなたかのお役に立てれば幸いです。

以上、フニでした!