Windows Admin CenterでWindows Serverを集中管理~PowerShellも、Remote Desktopも、あるんだよ~

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

はじめに

中山(順)です

EC2でWindows Serverを構築・運用している方は多いと思いますが、数が増えると管理が大変ですよね。 Systems Managerの登場でコマンドの実行やインベントリの収集、Windows Updateの定期実行が容易になりました。

しかし、これまでのWindows Serverの管理になれていると使用感が異なって馴染めないという方もいたかと思いますし、 リモートデスクトップ接続は従来と変わらない方法で行う必要がありました。

ところで、Windows Admin Centerをご存じでしょうか?

Windows Admin Center は、サーバー、クラスター、ハイパーコンバージド インフラストラクチャ、Windows 10 PC を管理するための、ローカルに展開されるブラウザー ベースのアプリです。 Windows 以外の追加費用は必要なく、実稼働環境で使用できます。

無償でWindows ServerやWindowsクライアントを集中管理できるようです。

個人的に興味があったので、一通り機能を確認してみました。

目次

- インストール(ゲートウェイの構築)

- メンバーサーバーの追加(ドメイン環境の場合)

- 機能の確認

- アクセス制御

- 操作ログ

アーキテクチャ

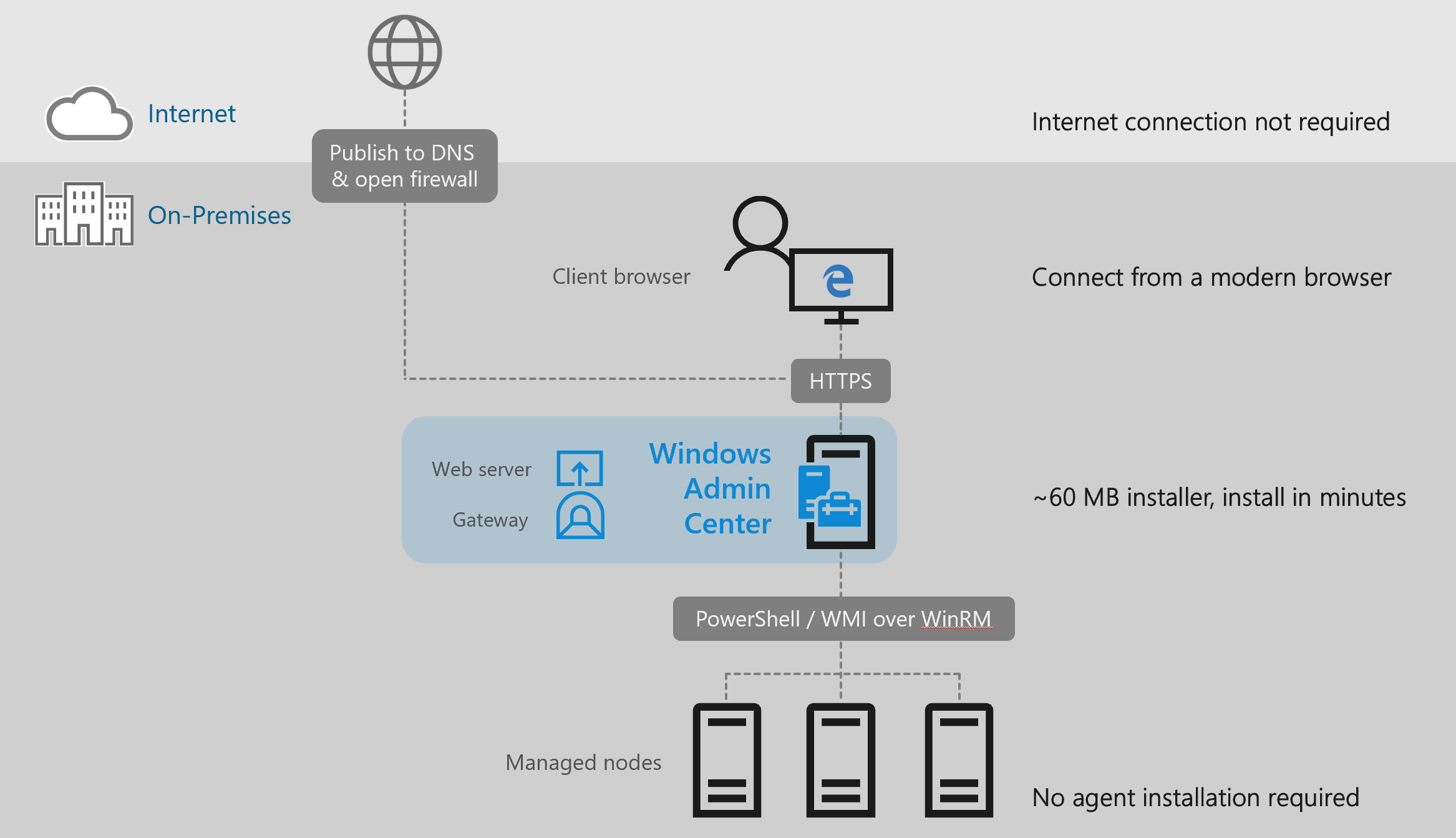

アーキテクチャは非常にシンプルで、クライアントはブラウザからゲートウェイにHTTPSでアクセスし、ゲートウェイ経由で管理対象のインベントリ情報を参照したり管理操作を行ったりします。

今回は、Microsoft ADをプロビジョニング済みのVPCにゲートウェイとメンバーサーバー用インスタンスを作成します。 また、ドメインにも参加させます。

インストール(ゲートウェイの構築)

動作要件を確認します。 今回はWindows Server 2016でゲートウェイを構築します。 前提となる役割や機能は特にありません。

サポートされているオペレーティング システム: インストール

インストーラーのダウンロード

まず、こちらからインストーラーをダウンロードします。 今回はversion 1804.25を利用します。

インストール

インストーラーを実行します。 インストールはウィザード形式で非常に簡単です。

まず、使用許諾契約書に同意します。

次に、Admin Centerの更新をWindows Update経由で行うかを選択します。

次に、デスクトップのショートカットを作成するか選択します。

次に、使用するポート番号と証明書を選択します。 Windows Admin CenterはHTTPSを利用します。そのため、証明書の利用が必須ですが、自己署名証明書も利用できます。 今回は自己署名証明書を利用しますが、有効期限が60日間となっています。 長期運用する場合は適切な証明書を利用してください。

設定は以上です。

動作確認

それではアクセスしてみます。 ちなみに、Admin Centerがサポートしているブラウザは、EdgeとChromeです。FirefoxやIE11はサポートされていません。 ただし、Chromeは画面遷移の度に認証情報を要求される問題が発生するため、実質Edgeのみが利用可能なブラウザです。 2018年9月1日時点ではこの現象は発生するようです。

https://xx.xx.xx.xx/

認証情報を要求するダイアログが表示されますので、管理者の認証情報を入力します。 今回は、Microsoft ADの管理者の認証情報を使用します。 正常にインストールできていると、以下の画面が表示されるはずです。

メンバーサーバーの追加(ドメイン環境の場合)

メンバーサーバーの動作要件

まずは、メンバーサーバー動作要件を確認します。 今回は、Windows Server 2016を管理対象とします。

また、ゲートウェイからメンバーサーバへ通信するために、メンバーサーバーに対する以下のインバウンド通信を許可します。

- RDP

- WinRM-HTTP

メンバーサーバーの追加

「サーバーマネージャー」の画面を開き、「追加」をクリックします。

サーバー名を入力します。 はじめて追加するサーバーの場合は資格情報の入力を求められます。 入力したら「送信」をクリックします。

一覧に追加したサーバーが表示されていることを確認します。

サーバーをクリックして概要が表示されたら、サーバーの追加は成功です。

機能の確認

それでは、各機能を確認してみます。

PowerShell

ゲートウェイ経由で管理対象のサーバに対してPowerShellのコマンドを実行できます。

イベント

イベントログの閲覧が可能です。

サービス

サービスの一覧と状態を確認できます。 また、設定の変更も可能です。

デバイス

デバイスの一覧を表示できます。 デバイスの無効化やドライバの更新も可能なようです。

ネットワーク

ネットワークアダプタの一覧を表示できます。 IPアドレス、DNSサーバーの設定変更も可能です。

ファイアウォール

設定の一覧表示および設定の変更が可能です。

ファイル

ファイルの操作が可能です。

プロセス

プロセスの一覧や操作が可能です。

リモート デスクトップ

ゲートウェイ経由でリモートデスクトップ接続が可能です。 資格情報の入力が必要な場合もあるようですので、適宜入力してください。

レジストリ

レジストリの表示や操作、インポート/エクスポート等が可能です。

ローカルのユーザーとグループ

ローカルユーザーとグループの表示が可能です。 また、メンバーの管理も可能です。

記憶域

ディスクとボリュームの管理が可能です。

更新プログラム

Windows Updateの適用状況の確認と適用が可能です。

証明書

証明書の管理が可能です。

役割と機能

役割と機能の確認、追加と削除が可能です

このように、これまでバラバラに存在したツールでやっていたことをAdmin Centerで行えます。 しかしながら、さわってみるとわかるのですが若干動作が重いところが気になります。 今後に期待したいところです。

各機能の詳細はドキュメントで確認できます。

アクセス制御

Admin Centerに対するアクセス制御ももちろん可能です。 Azure ADも利用可能なようです。

操作ログ

Microsoft-ServerManagementExperienceというイベントチャネルからイベントログが出力されます。 PowerShellやリモートデスクトップでどのような操作を行ったかの証跡として利用できるのかまでは確認していませんが(少なくとも後者は難しそう)、セキュリティ要件が厳しい環境下では要件を充足できるのかをよく確認してください。

Windows 管理センターのログ イベントを使用すると、管理アクティビティと履歴の記録のゲートウェイの使用状況の把握

まとめ

Windows Admin Centerを利用することで、リモートから一元的に複数のサーバーを管理できるようになります。 また、これまでは役割ごとに異なるツールを利用する必要がありましたが、単一のインターフェースから各種操作が可能になります。

このように非常に便利そうではあるのですが、動作が重い点やChromeでの動作に問題がある点、そのほかいくつかの機能でエラーが発生するなど安定性に少々問題点があるようですの、今後に期待しつつ見守っていきたいと思います。

現場からは以上です。