Claude Desktop (Cowork) を Amazon Bedrock 経由で利用してみた

はじめに

2026年4月21日、AWS は Claude Cowork in Amazon Bedrock の提供開始を発表しました。Claude Cowork は、Claude Desktop からリサーチ・ドキュメント分析・データ処理・レポート生成などを Claude に委任できるデスクトップアプリケーションです。

Anthropic の Team プラン($25/席/月)や Enterprise プラン($20/席 + 従量課金)と異なり、Bedrock 経由ならシートライセンス不要の完全従量課金で利用できます。加えて、JP 推論プロファイルによるデータレジデンシー、CloudTrail による監査、IAM や VPC エンドポイントなど既存の AWS ガバナンス基盤との統合が可能です。

今回、End-user installation に沿って、開発者個人のローカル環境で Bedrock 経由の Claude Desktop を試す機会があったので紹介します。

検証環境

- Claude for Mac v1.3883.0 (93ff6c) 2026-04-21

- macOS 26.4.1(25E253)

前提条件

- AWS アカウントで Amazon Bedrock の Claude モデルアクセスが有効化済み

- Claude Desktop インストール済み(claude.com/download)

- Windows はレジストリ設定のため本記事ではスコープ外

利用モデルの確認

東京リージョン(ap-northeast-1)では、2026年4月23日時点で以下の推論プロファイル(Inference Profile)が利用可能です。

| モデル | Global 推論プロファイル ID | JP 推論プロファイル ID |

|---|---|---|

| Claude Opus 4.7 | global.anthropic.claude-opus-4-7 |

jp.anthropic.claude-opus-4-7 |

| Claude Sonnet 4.6 | global.anthropic.claude-sonnet-4-6 |

jp.anthropic.claude-sonnet-4-6 |

| Claude Haiku 4.5 | global.anthropic.claude-haiku-4-5-20251001-v1:0 |

jp.anthropic.claude-haiku-4-5-20251001-v1:0 |

以下のコマンドで確認できます。

aws bedrock list-inference-profiles \

--type-equals SYSTEM_DEFINED \

--region ap-northeast-1 \

--query 'inferenceProfileSummaries[?contains(inferenceProfileId, `anthropic`)].[inferenceProfileName, inferenceProfileId]' \

--output table

東京リージョンでは Global と JP の2種類の推論プロファイルが利用可能です。

- JP プロファイル:

ap-northeast-1(東京)とap-northeast-3(大阪)にルーティング。データが日本国内に留まる - Global プロファイル: 世界中のリージョンにルーティング。約10%のコスト削減が適用される

モデル ID は更新される場合があるため、list-inference-profiles で最新の ID を確認することをおすすめします。

Bedrock の認証方式と Claude Desktop の設定

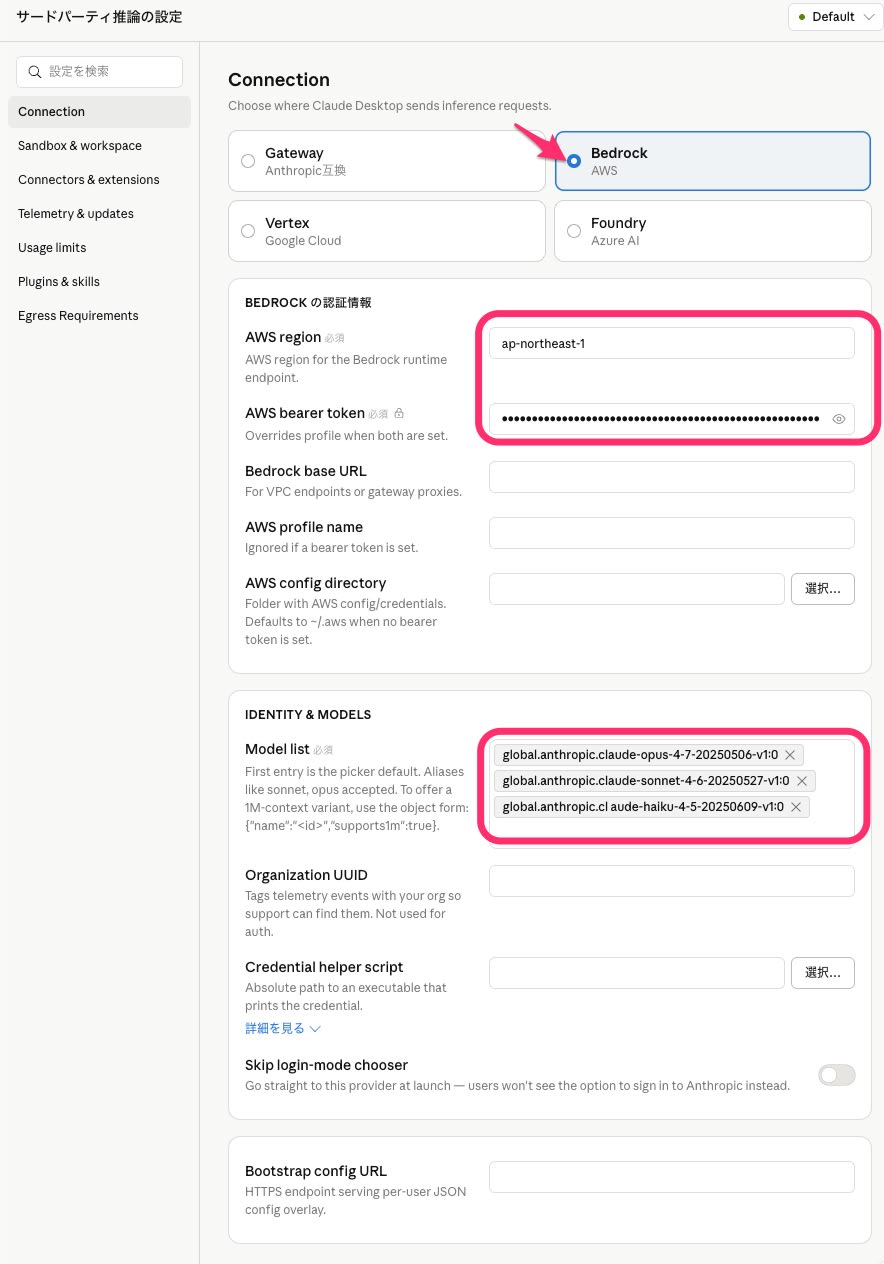

Claude Desktop では Bedrock への認証方式を3つから選べます。まず共通の GUI 設定手順を説明し、その後に各認証方式の詳細を紹介します。

Claude Desktop の GUI 設定手順(共通)

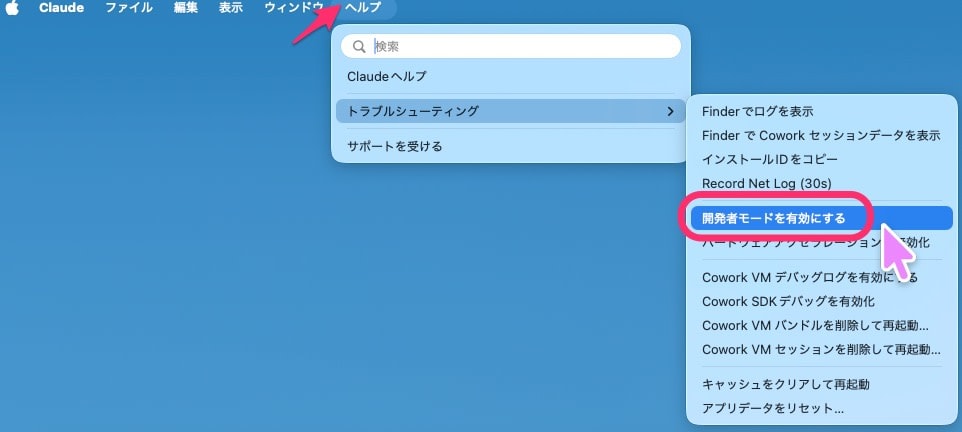

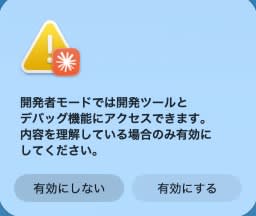

- ヘルプ → トラブルシューティング → 開発者モードを有効にする を選択します。

- 確認ダイアログが表示されるので「有効にする」を選択します。メニューバーに 開発者 メニューが表示されます。

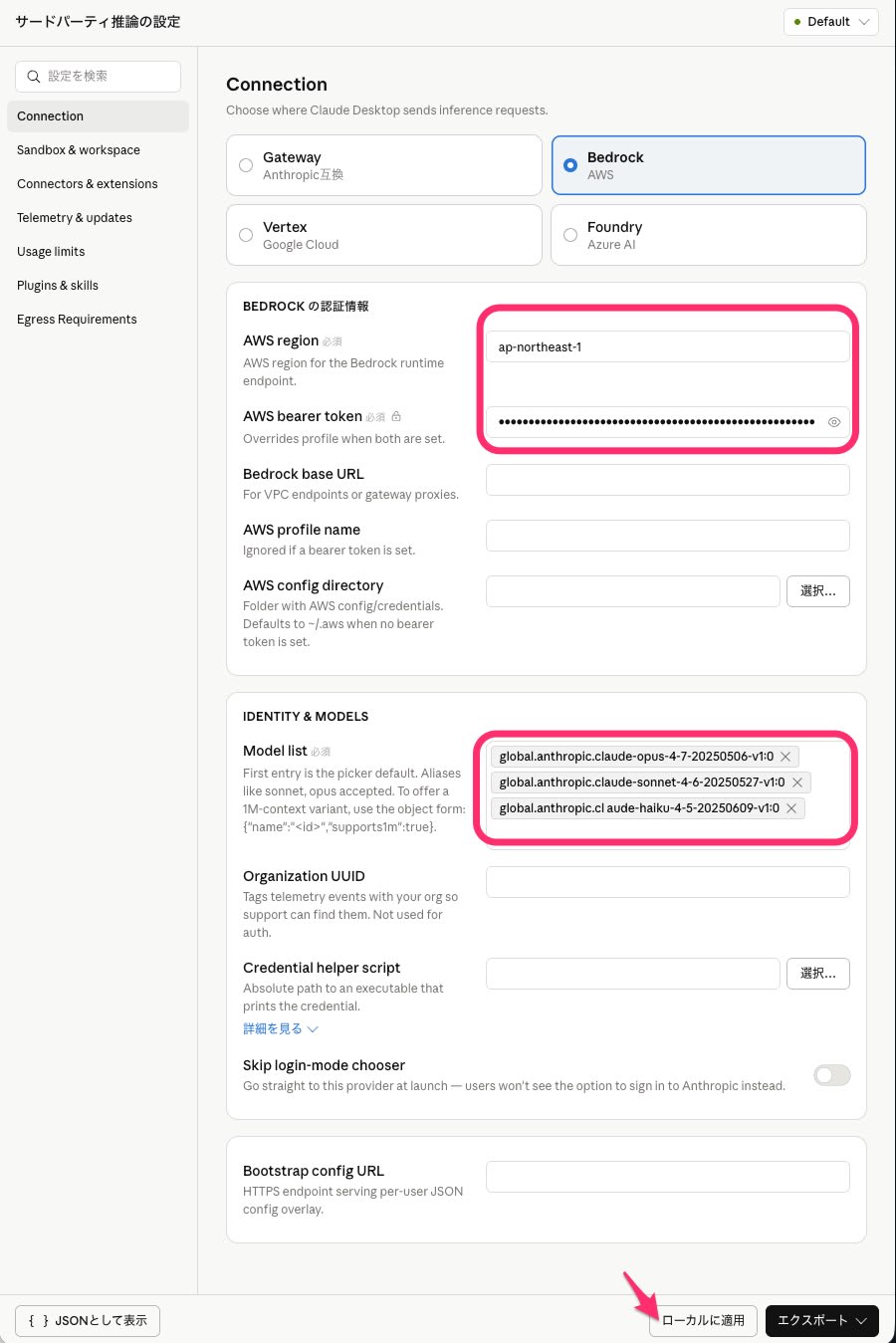

- 開発 → サードパーティ推論を設定 を選択します。「サードパーティ推論の設定」ウィンドウが開きます。

- Connection セクションで、Inference provider に

Bedrockを選択し、AWS region にap-northeast-1を入力します。認証方式に応じた値を設定します(後述)。Model list には利用するモデルの推論プロファイル ID を入力します。

"inferenceModels": [

"jp.anthropic.claude-opus-4-7",

"jp.anthropic.claude-sonnet-4-6",

"jp.anthropic.claude-haiku-4-5-20251001-v1:0",

"global.anthropic.claude-opus-4-7",

"global.anthropic.claude-sonnet-4-6",

"global.anthropic.claude-haiku-4-5-20251001-v1:0"

]

-

ローカルに適用 で適用し、Claude Desktop を再起動します(Cmd+Q で完全終了→再起動)。設定はアプリ起動時に1回だけ読み込まれるため、変更後は必ず再起動が必要です。

-

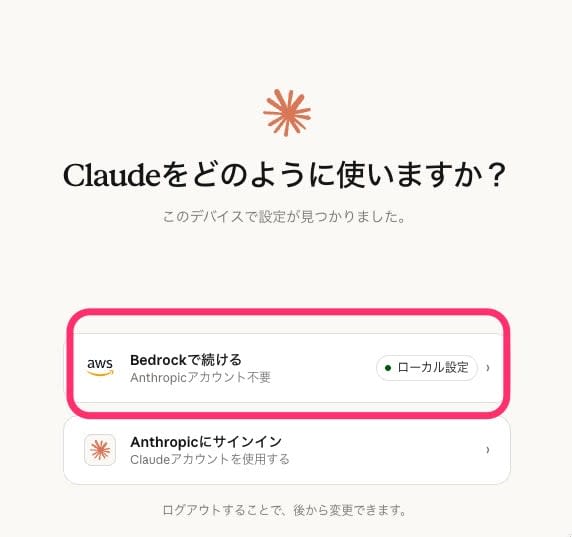

初回起動時にサードパーティ推論モード(Third-Party Inference)の選択画面が表示されます。

- Cowork タブでモデルを選択し、メッセージを送信して応答が返ることを確認します。

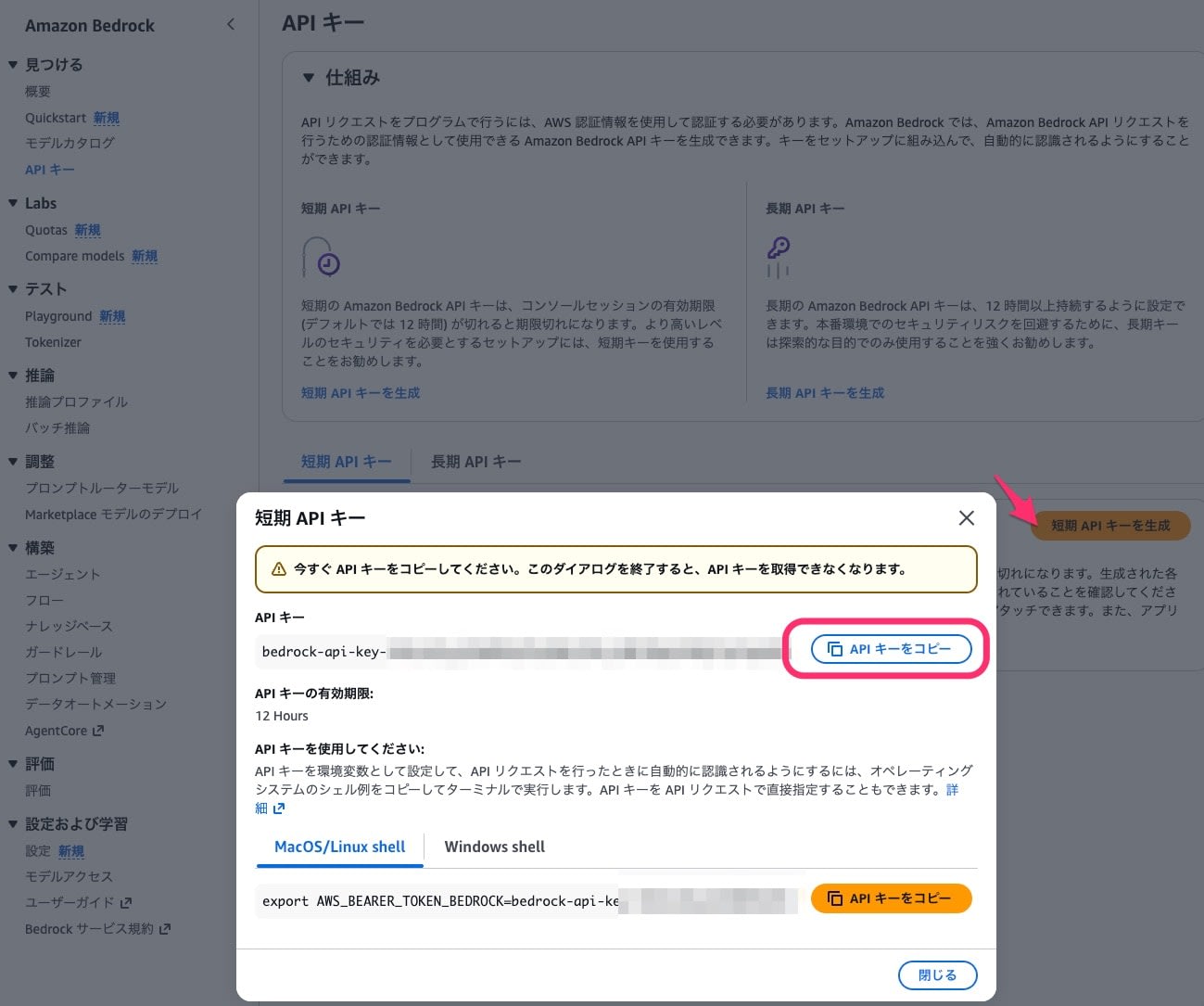

パターン A: 短期 API キー(検証向け・最も手軽)

Bedrock コンソールからワンクリックで発行できます。最大12時間で自動失効するため、初回のお試しに最適です。

- Bedrock コンソール → 左メニュー「API keys」→「Generate short-term API key」

- 発行されたキーをコピー

- GUI の Connection セクションで「AWS bearer token」に貼り付け

- 現在のコンソールセッションの IAM 権限を引き継ぎます(SigV4 ベース)

- 最大12時間またはセッション終了で失効します

- 失効後は再発行が必要です

パターン B: 長期 API キー(PoC 向け)

IAM ユーザーに紐づく長期キーです。CloudFormation で IAM ユーザーを作成し、CLI で発行します。

Step 1: CloudFormation で IAM ユーザー作成

AWSTemplateFormatVersion: '2010-09-09'

Description: IAM User for Bedrock long-term API key

Parameters:

UserName:

Type: String

Default: BedrockApiKeyUser

Resources:

BedrockUser:

Type: AWS::IAM::User

Properties:

UserName: !Ref UserName

ManagedPolicyArns:

- arn:aws:iam::aws:policy/AmazonBedrockLimitedAccess

Outputs:

UserName:

Value: !Ref BedrockUser

GenerateKeyCommand:

Description: Run this command to generate the API key

Value: !Sub >-

aws iam create-service-specific-credential

--user-name ${UserName}

--service-name bedrock.amazonaws.com

--credential-age-days 30

aws cloudformation deploy \

--template-file bedrock-api-key.yaml \

--stack-name bedrock-api-key \

--capabilities CAPABILITY_NAMED_IAM \

--region ap-northeast-1

AmazonBedrockLimitedAccess は長期 API キー作成時に自動アタッチされるマネージドポリシーです。

Step 2: CLI で API キー発行

aws iam create-service-specific-credential \

--user-name BedrockApiKeyUser \

--service-name bedrock.amazonaws.com \

--credential-age-days 30

レスポンスの ServiceApiKeyValue が Claude Desktop に設定する API キーです。発行時の1回しか表示されません。紛失した場合は削除→再発行が必要です。

GUI の Connection セクションで「AWS bearer token」に ServiceApiKeyValue を貼り付けます。設定画面はパターン A と同じです。

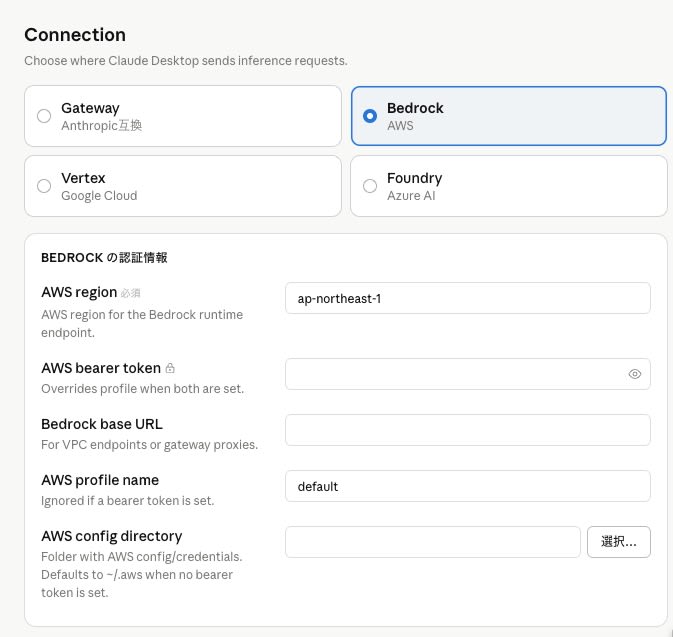

パターン C: AWS プロファイル認証(本番運用向け・推奨)

aws login や aws sso login で取得した認証情報をそのまま利用します。長期キーの管理が不要です。

# 認証が有効であることを確認

aws sts get-caller-identity

GUI の Connection セクションで「AWS bearer token」を空にし、「AWS profile name」にプロファイル名を入力します。

~/.aws/configのプロファイルを参照します- 一時認証情報なのでキー漏洩リスクがありません

- IAM で推論プロファイル単位のモデル制限が可能です(

bedrock:InvokeModelのResource指定が効く) - セッション期限切れ後は再度

aws loginが必要です

専用プロファイルの例(~/.aws/config):

[profile bedrock-cowork]

sso_session = my-sso

sso_account_id = 123456789012

sso_role_name = BedrockCoworkRole

region = ap-northeast-1

3パターンの比較

| 項目 | 短期 API キー | 長期 API キー | AWS プロファイル |

|---|---|---|---|

| 設定の手軽さ | ◎ コンソールで即発行 | ○ CFn + CLI | △ aws login が必要 |

| 有効期限 | 最大12時間 | 1日〜無期限 | セッション依存 |

| キー管理 | 不要(自動失効) | 必要 | 不要 |

| IAM モデル制限 | ❌ | ❌ | ✅ |

| セキュリティ | ○ | △ | ◎ |

| 推奨用途 | 初回お試し | PoC / 検証 | 本番運用 |

CloudTrail ログで認証方式と実行リージョンを確認する

InvokeModel / InvokeModelWithResponseStream は CloudTrail の**管理イベント(Management Events)**としてデフォルトで記録されます。追加設定なしで監査可能です。

※ InvokeAgent や InvokeModelWithBidirectionalStream 等はデータイベントのため別途設定が必要です。

認証方式別 CloudTrail ログ比較

3つの認証方式で実際に Claude Desktop から Bedrock を呼び出し、CloudTrail ログを比較しました。

短期 API キー:

{

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/your-role-name/your-user-name",

"userName": "your-user-name"

},

"requestParameters": { "modelId": "global.anthropic.claude-haiku-4-5-20251001-v1:0" },

"additionalEventData": {

"callWithBearerToken": true,

"inferenceRegion": "us-west-2"

},

"sessionCredentialFromConsole": "true"

}

長期 API キー:

{

"userIdentity": {

"type": "IAMUser",

"arn": "arn:aws:iam::123456789012:user/BedrockApiKeyUser",

"userName": "BedrockApiKeyUser"

},

"requestParameters": { "modelId": "jp.anthropic.claude-haiku-4-5-20251001-v1:0" },

"additionalEventData": {

"callWithBearerToken": true,

"inferenceRegion": "ap-northeast-1"

}

}

AWS プロファイル認証:

{

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/your-role-name/your-user-name",

"userName": "your-user-name"

},

"requestParameters": { "modelId": "jp.anthropic.claude-sonnet-4-6" },

"additionalEventData": {

"inferenceRegion": "ap-northeast-1"

}

}

| 項目 | 短期 API キー | 長期 API キー | AWS プロファイル |

|---|---|---|---|

userIdentity.type |

AssumedRole |

IAMUser |

AssumedRole |

userName |

個人名 | 共用ユーザー名 | 個人名 |

callWithBearerToken |

true |

true |

なし |

mfaAuthenticated |

true |

なし | true |

| 個人の特定 | ✅ | ❌ | ✅ |

Global vs JP 推論プロファイルの実行リージョン比較

CloudTrail の additionalEventData.inferenceRegion で、実際にどのリージョンで推論が実行されたかを確認できます。

| 推論プロファイル | modelId | inferenceRegion |

|---|---|---|

| JP Sonnet 4.6 | jp.anthropic.claude-sonnet-4-6 |

ap-northeast-1(東京) |

| JP Haiku 4.5 | jp.anthropic.claude-haiku-4-5-20251001-v1:0 |

ap-northeast-1(東京) |

| Global Opus 4.7 | global.anthropic.claude-opus-4-7 |

us-east-1(バージニア) |

| Global Haiku 4.5 | global.anthropic.claude-haiku-4-5-20251001-v1:0 |

ap-southeast-4(メルボルン) |

JP プロファイルは日本国内に固定されますが、Global プロファイルは米国やオーストラリアなど世界中にルーティングされます。データレジデンシー要件がある場合は JP 推論プロファイルを使用してください。ただし、JP プロファイルには以下のトレードオフがある点にご留意ください。

- コスト: Global に比べて約10%割高(公式ドキュメント)

- キャパシティ: ルーティング先が東京・大阪の2リージョンに限定されるため、高負荷時にスロットリングが発生しやすい

まとめ

「Claude Desktop を Amazon Bedrock 経由で利用することで、完全従量課金でのスモールスタートが可能になります。

まずは短期 API キー や aws login による利用をお試しください。

参考リンク

- 開発現場から全社展開へ:Amazon Bedrock で Claude Cowork を動かす

- Accelerate AI development with Amazon Bedrock API keys

- Claude Cowork Configuration Reference

- Claude Cowork Installation and Setup

- Claude Cowork on 3P Overview

- Amazon Bedrock API Keys ドキュメント

- IAM API keys for AWS services

- Prerequisites for inference profiles

- Monitor Amazon Bedrock API calls using CloudTrail

- Increase throughput with cross-Region inference