Claude Platform on AWS がGA。セットアップとAPI呼び出しを試してみた

Claude Platform on AWS が2026/5/11に一般提供開始(GA)になりました。

AWSコンソールからのセットアップ、Workspace作成、API key認証とSigV4認証でのMessages API呼び出し、inference_geoの挙動確認まで、実機検証した結果をまとめます。Bedrock経由ではなくAnthropic Messages APIをそのまま利用できます。

先行記事(プレビュー段階の情報整理)はこちら:

GA版の主要スペック

先行記事で「GA時に確認すべき」としていた項目の回答です。

| 項目 | 内容 | 確認方法 |

|---|---|---|

| Base URL | aws-external-anthropic.{region}.api.aws |

実機検証 |

| 認証方式 | API key / SigV4 の2方式 | 実機検証 |

| 推論リージョン | エンドポイントのAWSリージョンとは別。inference_geo で制御(global / us) |

実機検証 |

| 課金 | 執筆時点ではClaude API直接と同一単価。CCU($0.01/CCU)でAWS請求に統合 | 公式ドキュメント |

| EDP消化 | 契約条件によってはEDP対象の可能性あり。各社のAWS契約条件を確認 | 公式ドキュメント |

| クォータ | Tier 1固定(自動昇格なし)。引き上げはAnthropic担当に連絡 | 公式ドキュメント |

| request ID | レスポンスヘッダに AWS / Anthropic 両方のIDを確認 | 実機検証 |

| PrivateLink | 公式ドキュメントに記載あり(本記事では未検証) | 公式ドキュメント |

| 制限事項 | HIPAA非対応 / Fast mode非対応 / Workspace 1リージョン1つ / ZDRオプトイン | 公式ドキュメント |

Bedrockにない主な機能(詳細は先行記事参照):

| 機能 | 概要 |

|---|---|

| Claude Managed Agents | エージェントのデプロイ・セッション管理 |

| Agent Skills | PowerPoint/Excel/Word/PDF生成 |

| Code Execution | Anthropicマネージドサンドボックス |

| Web Search / Web Fetch | サーバーサイドWeb検索・取得 |

| Files API / MCP Connector | ファイル管理・リモートMCPサーバー接続 |

| anthropic-beta ヘッダー | ベータ機能に即日アクセス |

セットアップ

所要時間の目安: 15〜20分程度

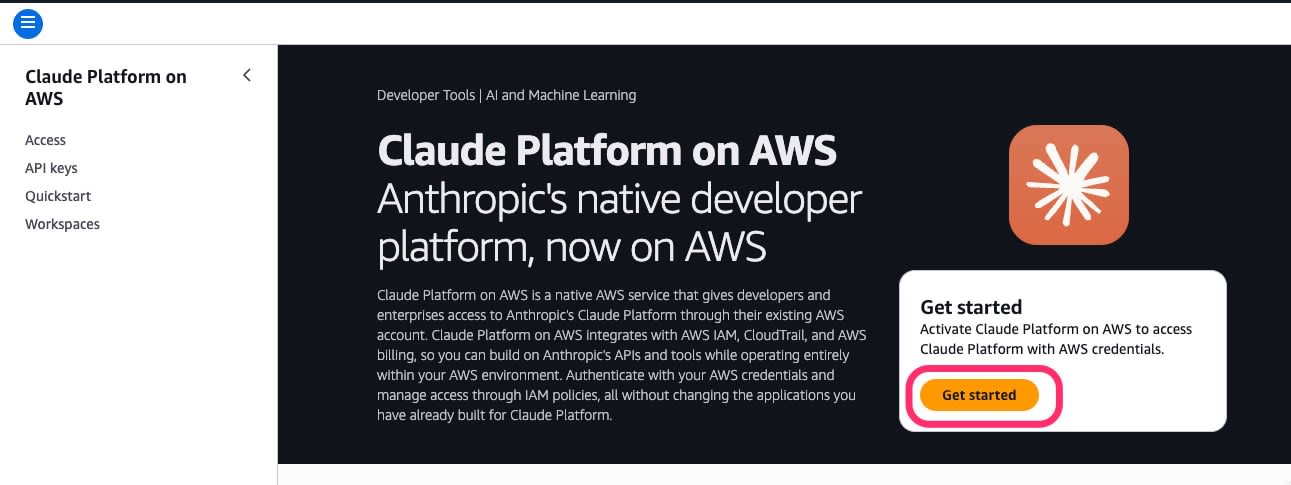

Get started

AWSコンソールで「Claude Platform on AWS」サービスページを開き、「Get started」をクリックします。

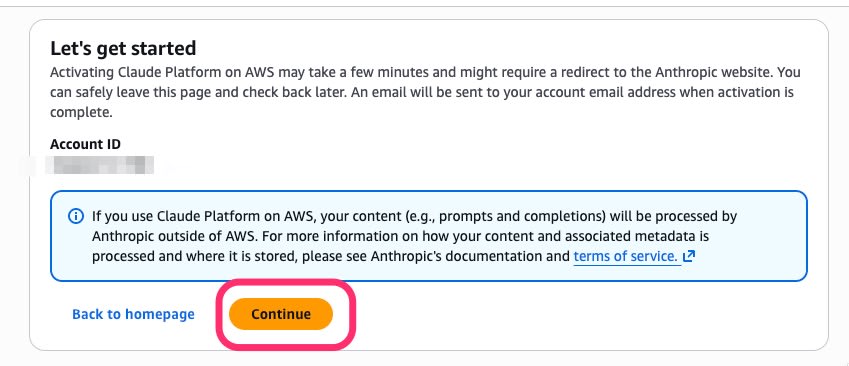

利用規約確認

「データはAnthropicによりAWS外で処理される」旨の注意書きを確認し、「Continue」をクリックします。

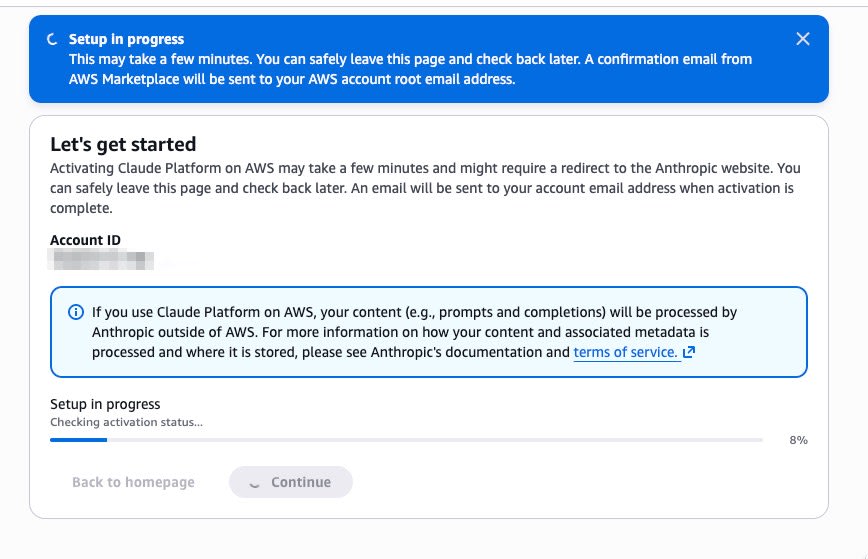

プロビジョニング待ち

AWS Marketplace サブスクリプションのプロビジョニングが走ります。数分かかります。

組織オーナーのメールアドレス入力

完了するとClaude Consoleにリダイレクトされます。メールアドレスを入力して「始める」をクリックします。

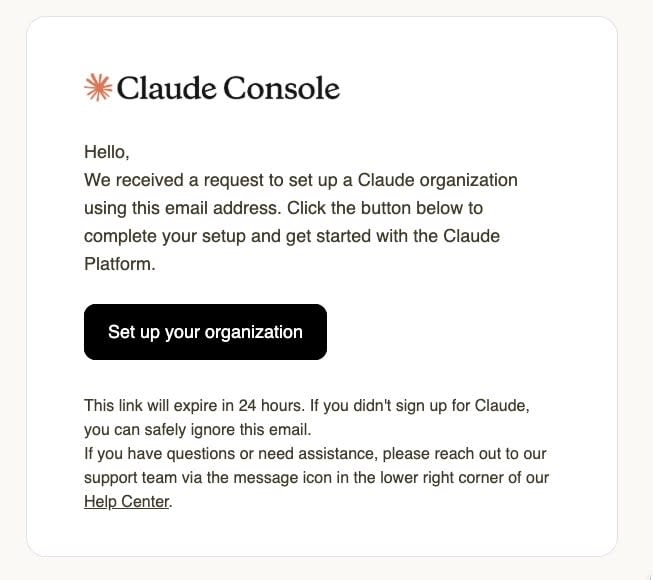

確認メール

Anthropicから「Set up your organization」メールが届きます(24時間有効)。リンクをクリックします。

組織詳細の入力

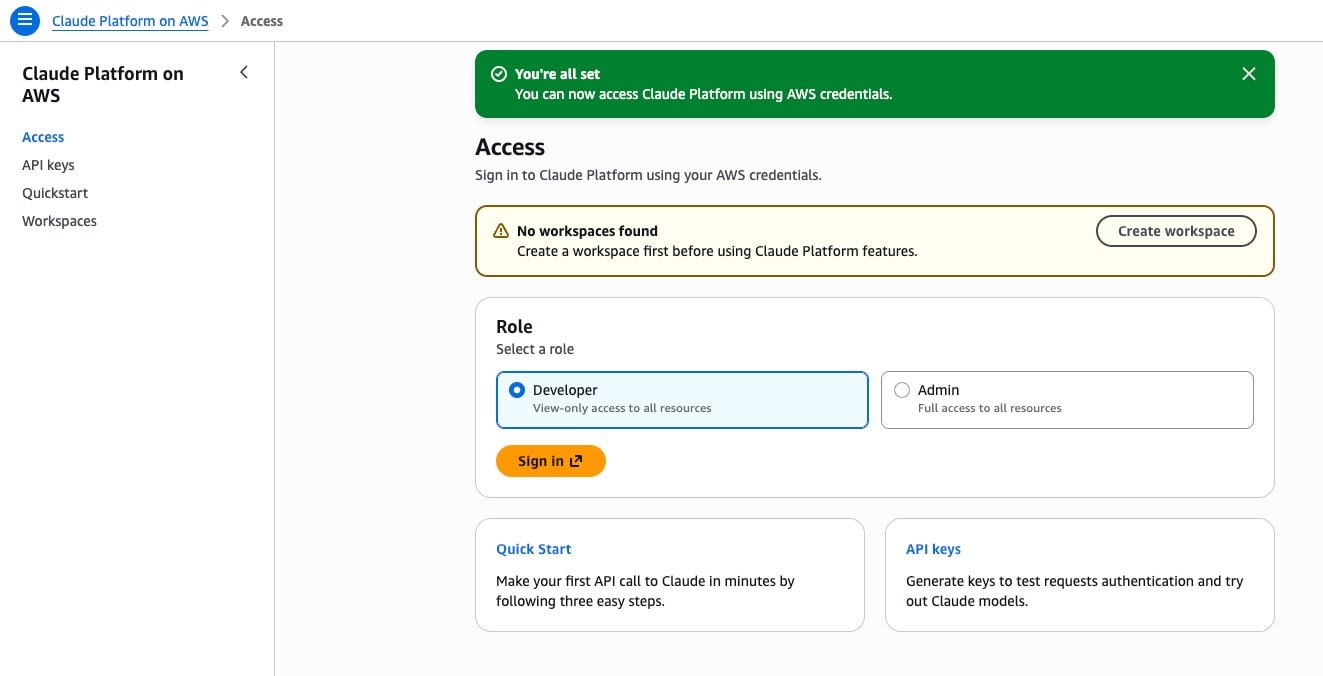

AWSアカウントIDが自動連携された状態で、組織名・法人種類・所在地・利用目的を入力します。「セットアップを完了する」でAnthropic Commercial Terms of ServiceとUsage Policyに同意すると、AWSコンソールに「You're all set」バナーが表示されます。

同意するとAWSコンソールに戻り、完了バナーが表示されます。

Workspace作成とサインイン

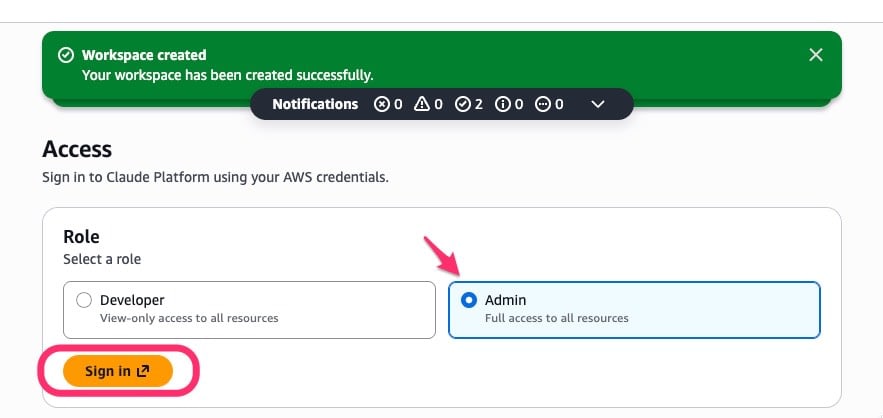

Workspace作成

「Create workspace」をクリックします。リージョンごとに1つ作成されます(今回は ap-northeast-1)。

Role選択では Admin(全ページ読み書き)/ Developer(読み取り専用)を選べます。検証のためAdminを選択しました。

Claude Consoleサインイン

「Sign in」でClaude Consoleにフェデレーションサインインします。初回は数十秒〜数分かかる場合があります。

サインイン後、左下に「アカウントの管理元 AWS」が表示されます。

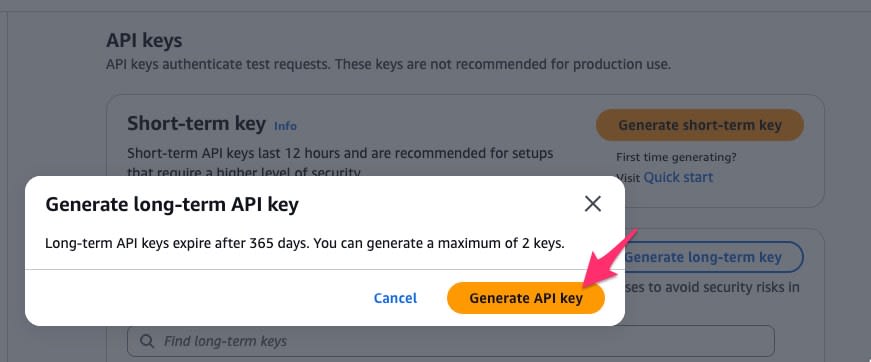

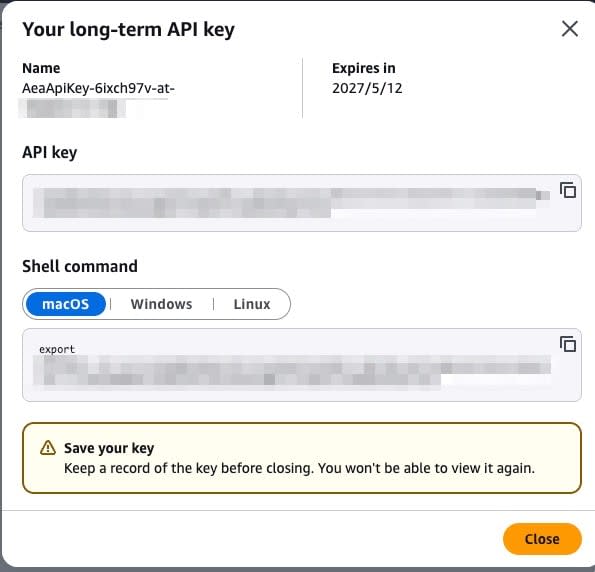

API Key生成

API keyはAWSコンソールの「API keys」ページで生成します(Claude Consoleではありません)。Short-term key(12時間)とLong-term key(365日、最大2つ)の2種類があります。

生成後のキー値は一度しか表示されません。必ず保存してください。

API呼び出しテスト

以降のAPI呼び出しでは利用料金が発生します。この記事程度の短いリクエストであれば少額ですが、最新の料金を確認してください。

事前準備

export AWS_REGION="ap-northeast-1"

export ANTHROPIC_WORKSPACE_ID="your-workspace-id"

export CLAUDE_AWS_BASE_URL="https://aws-external-anthropic.${AWS_REGION}.api.aws"

export ANTHROPIC_AWS_API_KEY="your-api-key-here"

API key認証

curl -X POST "${CLAUDE_AWS_BASE_URL}/v1/messages" \

-H "x-api-key: ${ANTHROPIC_AWS_API_KEY}" \

-H "anthropic-version: 2023-06-01" \

-H "anthropic-workspace-id: ${ANTHROPIC_WORKSPACE_ID}" \

-H "content-type: application/json" \

-d '{

"model": "claude-sonnet-4-6",

"max_tokens": 256,

"messages": [{"role": "user", "content": "Hello from Claude Platform on AWS!"}]

}'

レスポンス例(一部抜粋):

{

"model": "claude-sonnet-4-6",

"id": "msg_xxx",

"content": [{"type": "text", "text": "Hello! Great to connect with you..."}],

"stop_reason": "end_turn",

"usage": {

"input_tokens": 19,

"output_tokens": 34,

"service_tier": "standard",

"inference_geo": "global"

}

}

Anthropic Messages API(/v1/messages)がそのまま返ります。モデルIDは claude-sonnet-4-6(Bedrock形式の anthropic. プレフィックスなし)です。model を claude-opus-4-7 に変更するだけでOpus 4.7も利用できました。

SigV4認証

API keyなしで、AWSクレデンシャルのみで呼び出す方法です。IAMポリシーで細かく制御でき、API keyを長期間保管せずに済むため本番利用ではこちらを推奨します。

前提:

- curl 7.75以降(

curl --help all | grep aws-sigv4で確認) aws sts get-caller-identityが成功すること

# SSO利用時は事前にクレデンシャルをエクスポート

export AWS_PROFILE="your-sso-profile"

aws sso login --profile "${AWS_PROFILE}"

eval "$(aws configure export-credentials --profile "${AWS_PROFILE}" --format env)"

# ※ AWS CLI v2.11以降で利用可能

以下は一時クレデンシャル前提の例です:

--userはAPI keyではなく、AWS IAMのアクセスキーID/シークレットアクセスキー(curlがSigV4署名を生成します)- 長期IAMユーザーキーを使う場合は

x-amz-security-tokenヘッダを省略

curl -X POST "${CLAUDE_AWS_BASE_URL}/v1/messages" \

--aws-sigv4 "aws:amz:${AWS_REGION}:aws-external-anthropic" \

--user "${AWS_ACCESS_KEY_ID}:${AWS_SECRET_ACCESS_KEY}" \

-H "x-amz-security-token: ${AWS_SESSION_TOKEN}" \

-H "anthropic-version: 2023-06-01" \

-H "anthropic-workspace-id: ${ANTHROPIC_WORKSPACE_ID}" \

-H "content-type: application/json" \

-d '{

"model": "claude-sonnet-4-6",

"max_tokens": 256,

"messages": [{"role": "user", "content": "Hello from SigV4!"}]

}'

--aws-sigv4 のサービス名は aws-external-anthropic です。

今回は curl で検証しましたが、Anthropicの公式Python/TypeScript SDKもClaude Platform on AWS(SigV4認証含む)に対応しています。本番実装の際はSDKの利用をおすすめします。

レスポンスヘッダー(request ID)

curl -s -D - -o /dev/null -X POST "${CLAUDE_AWS_BASE_URL}/v1/messages" \

-H "x-api-key: ${ANTHROPIC_AWS_API_KEY}" \

-H "anthropic-version: 2023-06-01" \

-H "anthropic-workspace-id: ${ANTHROPIC_WORKSPACE_ID}" \

-H "content-type: application/json" \

-d '{"model": "claude-sonnet-4-6", "max_tokens": 64, "messages": [{"role": "user", "content": "Hi"}]}'

レスポンスヘッダに2つのrequest IDが含まれます:

x-amzn-requestid— AWS側(AWSサポート・CloudTrail確認時に使用)request-id— Anthropic側(Anthropicサポートに使用)

inference_geo

inference_geo パラメータで推論の地理的制約を制御できます。

| 指定値 | 結果 | 課金 |

|---|---|---|

| 未指定(デフォルト) | "inference_geo": "global" |

標準価格 |

"us" |

"inference_geo": "us" |

1.1x |

"jp" |

400エラー | — |

"jp" 指定時のエラー:

{

"type": "error",

"error": {

"type": "invalid_request_error",

"message": "inference_geo: must be one of ['global', 'us']"

}

}

日本国内でのデータ処理が要件となる場合は、Bedrock(ap-northeast-1)の利用を検討してください。inference_geo の選択肢は今後拡大される可能性もあるため、公式アナウンスに注目です。

まとめ

Claude Platform on AWS のGA版で、セットアップからAPI呼び出しまでを確認しました。

| 検証項目 | 結果 |

|---|---|

| Sonnet 4.6 / Opus 4.7(API key認証) | ✅ |

| SigV4認証(API keyなし) | ✅ |

| inference_geo: global / us | ✅ |

| inference_geo: jp | ⚠️ 非対応(仕様通り400) |

| レスポンスヘッダの2種類のrequest ID | ✅ |

- セットアップ所要時間は15〜20分程度

- Sonnet 4.6 / Opus 4.7 をAnthropic Messages APIのエンドポイントから利用可能(Bedrock形式ではない)

- 認証はAPI key / SigV4の2方式、課金はAWS請求書に統合

inference_geoは現時点でglobal/usの2択

IAM/CloudTrail/Managed Agentsなどの詳細は順次記事化予定です。次回はClaude Code から Claude Platform on AWS 経由で利用する方法を検証予定です。

補足: Outbound Web Identity Federation

公式ドキュメントでは「AWSアカウントで1回だけ有効化が必要」とされています。今回はCloudTrailログから、コンソールでのセットアップ時に自動的に有効化されていたことを確認しました。

CLI/IaCでセットアップする場合は手動での有効化が必要になる可能性があります。

# 有効化状態の確認

aws iam get-outbound-web-identity-federation-info

# → {"IssuerIdentifier": "https://xxx.tokens.sts.global.api.aws", "JwtVendingEnabled": true}

# 手動で有効化が必要な場合

aws iam enable-outbound-web-identity-federation