Amazon LexとAmazon Connect AIエージェント間の通信に対する暗号化の適用が強化されたので対応してみた

はじめに

使用している AWS アカウントの Health Dashboard に、Amazon Connect AIエージェントに関する通知がありました。

内容としては、Amazon Connect AIエージェントのセキュリティを強化する取り組みの一環として、Amazon Lex と Amazon Connect AIエージェント間の通信に対する暗号化の適用が強化される というものです。

2026 年 10 月 27 日以降、Amazon Lex が Amazon Connect AIエージェントと通信するためには、カスタマー管理 KMS キーに対する kms:Decrypt と kms:GenerateDataKey の明示的な許可が必要になります。

対象は、カスタマー管理キー(CMK)を利用し、Amazon Lex ボット管理が有効になっている Amazon Connect AIエージェントです。期限までに対応しない場合、KMS 復号化を必要とする Amazon Lex と Amazon Connect AIエージェント間の API 呼び出しが失敗し、エージェントアシスタンスやセルフサービスワークフローでランタイムエラーが発生する可能性があります。

Health Dashboard には、対応手順として以下が案内されていました。

- Amazon Connect コンソールにサインインします

- 左側のナビゲーションパネルの AI エージェントに移動します

- ページの [Update KMS Policy] ボタンを探します

- 確認ダイアログで許可を確認し、更新します

本記事では、実際に [Update KMS Policy] を実行し、どのような権限が追加されるのかを確認します。

結論

今回の環境では、[Update KMS Policy] を実行しても、KMSキーポリシー自体に変更はありませんでした。

実際に追加されたのは、Lex V2のサービスリンクロールに対するIAMポリシーでした。

対象ロールは以下です。

AWSServiceRoleForLexV2Bots_AmazonConnect_111111111111

AWSServiceRoleForLexV2Bots_AmazonConnect_111111111111 は、Amazon Lex V2がAmazon Connect AIエージェントと連携するために利用するサービスリンクロールです。

Amazon Connectから呼び出されたLex V2ボットが、Amazon Connect AIエージェントへ問い合わせる際、このロールに付与された権限を使って関連サービスへアクセスします。

今回の [Update KMS Policy] により、このロールに対象KMSキーの kms:Decrypt と kms:GenerateDataKey が追加されました。これにより、Lex V2はAmazon Connect AIエージェントとの通信で必要となるKMS復号化やデータキー生成を、対象Assistant ARNに限定して実行できるようになります。

つまり、2026年10月27日以降に必要となるAmazon LexとAmazon Connect AIエージェント間の暗号化通信の要件に対して、Lex V2が必要なKMS権限を持った状態になります。

Update KMS Policyを実行する

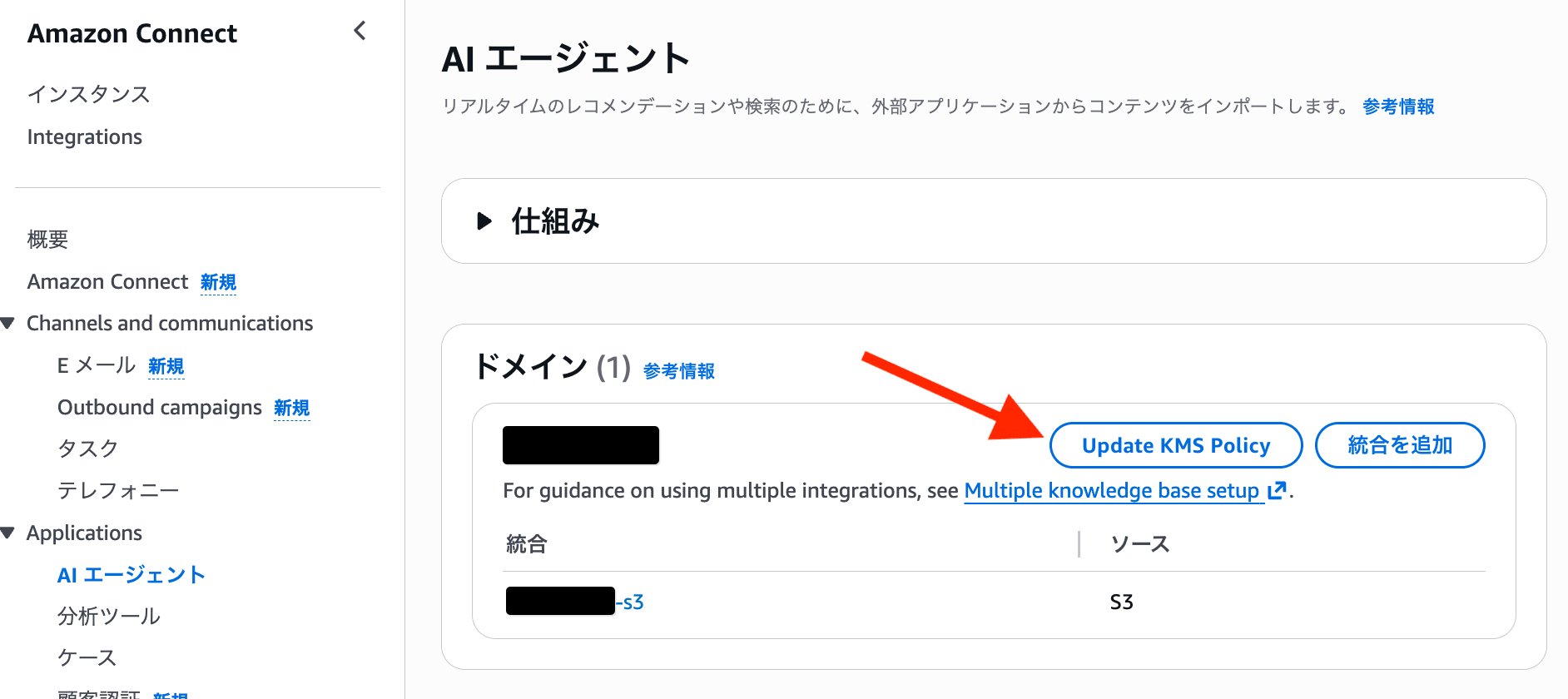

Amazon ConnectコンソールでAIエージェントの画面を開くと、対象リソースに [Update KMS Policy] が表示されていました。

クリックします。

なお、今回確認した環境では、[Update KMS Policy] をクリックして更新した後も、画面上には [Update KMS Policy] が表示されたままでした。

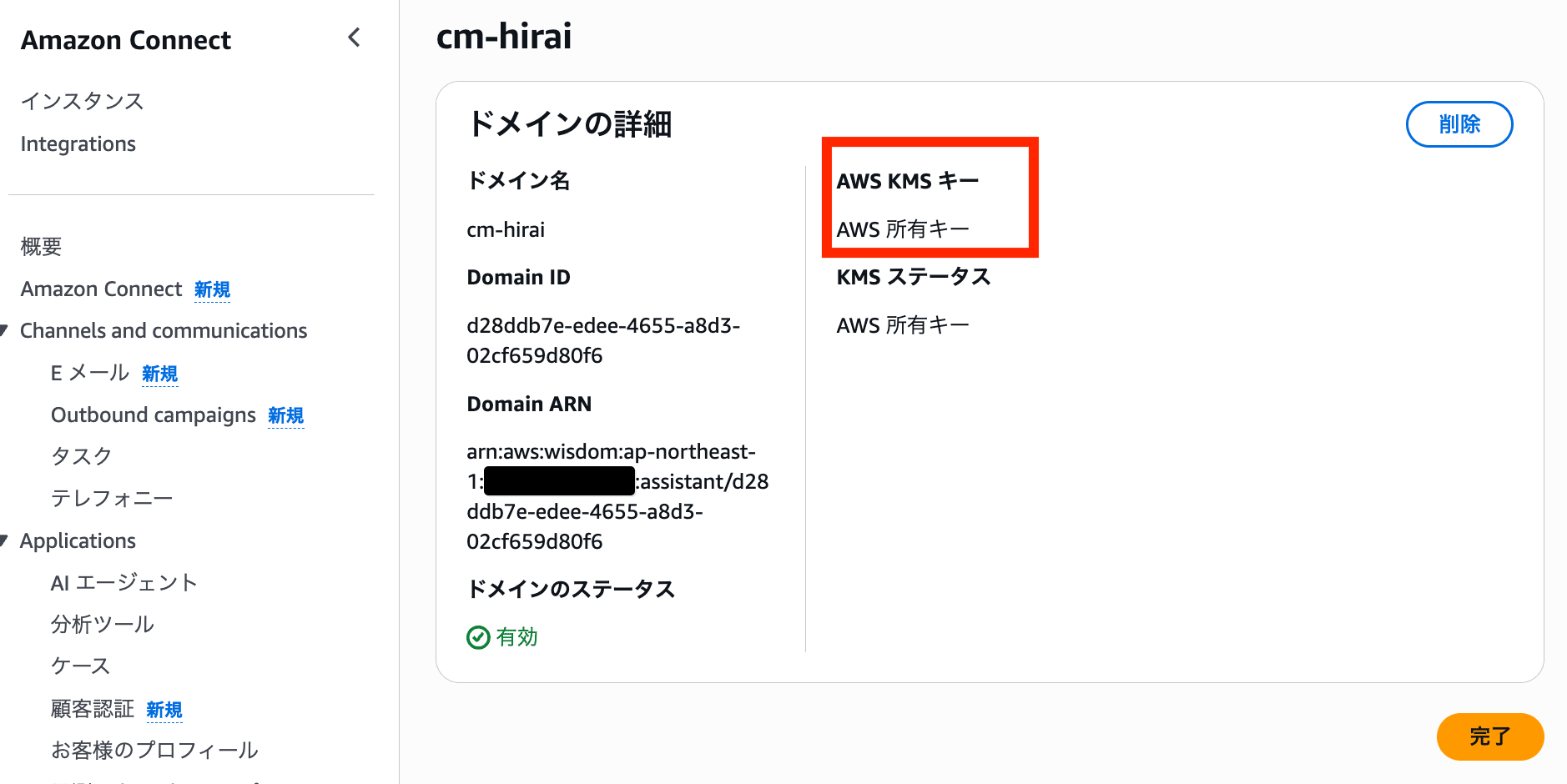

AWS管理キーの場合

ドメインがAWS管理キーを利用している場合、AWS Health Dashboardの影響を受けるリソースには記載されていましたが、Amazon Connectコンソール上には [Update KMS Policy] が表示されませんでした。

そのため、AWS管理キーを利用しているリソースについては、今回の対応は不要と判断できます。

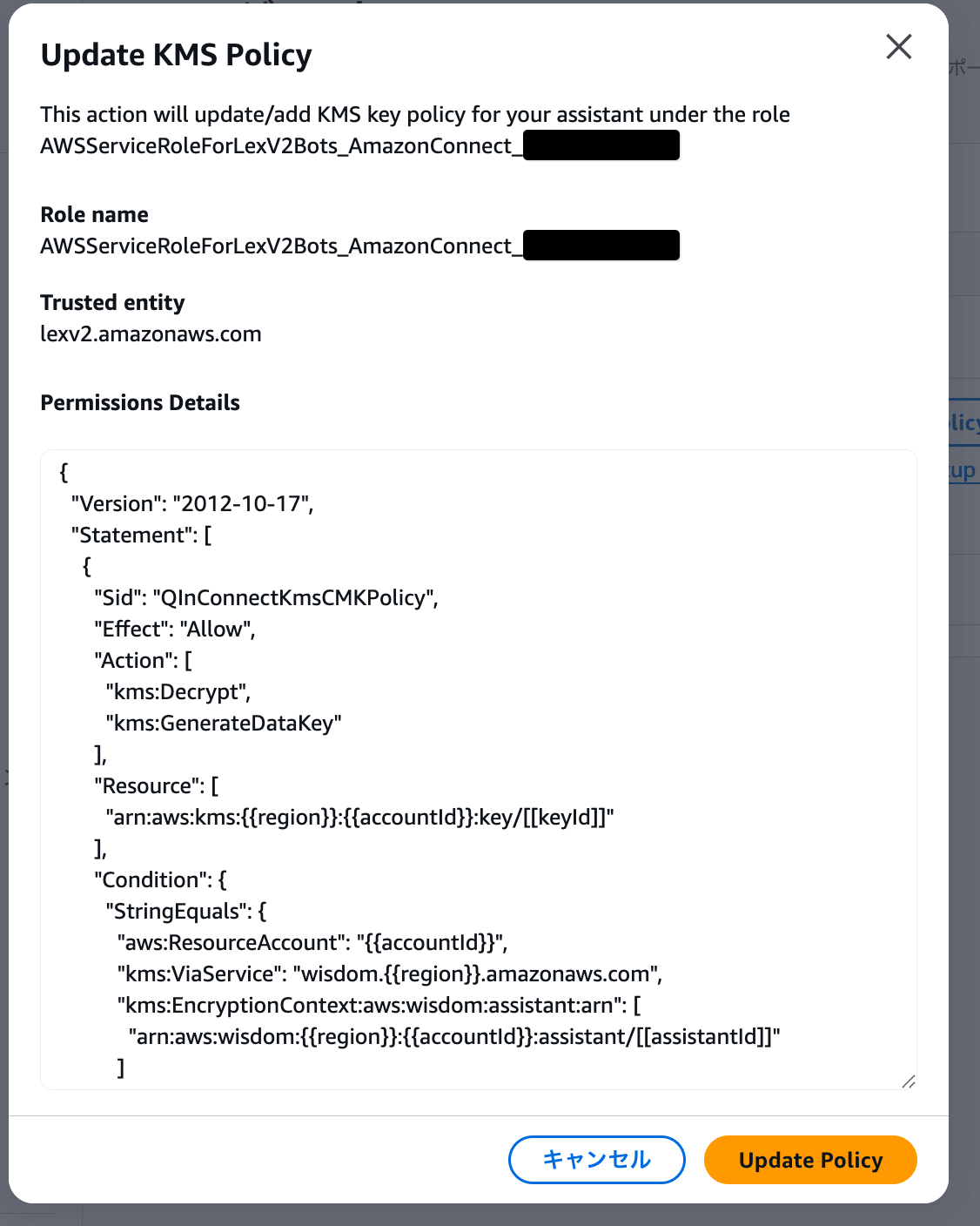

更新時に表示される内容

[Update KMS Policy] をクリックすると、更新対象のロールと追加される権限内容を確認できます。

対象ロールは以下でした。

AWSServiceRoleForLexV2Bots_AmazonConnect_111111111111

信頼エンティティは以下です。

lexv2.amazonaws.com

画面上では、以下のようなポリシーが追加されることを確認できます。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "QInConnectKmsCMKPolicy",

"Effect": "Allow",

"Action": [

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": [

"arn:aws:kms:{{region}}:{{accountId}}:key/[[keyId]]"

],

"Condition": {

"StringEquals": {

"aws:ResourceAccount": "{{accountId}}",

"kms:ViaService": "wisdom.{{region}}.amazonaws.com",

"kms:EncryptionContext:aws:wisdom:assistant:arn": [

"arn:aws:wisdom:{{region}}:{{accountId}}:assistant/[[assistantId]]"

]

}

}

}

]

}

この内容から、対象KMSキーに対して広い権限が付与されるわけではなく、以下の条件で絞られていることが分かります。

- 対象KMSキー

- 対象AWSアカウント

wisdom.<region>.amazonaws.com経由- 対象Assistant ARN

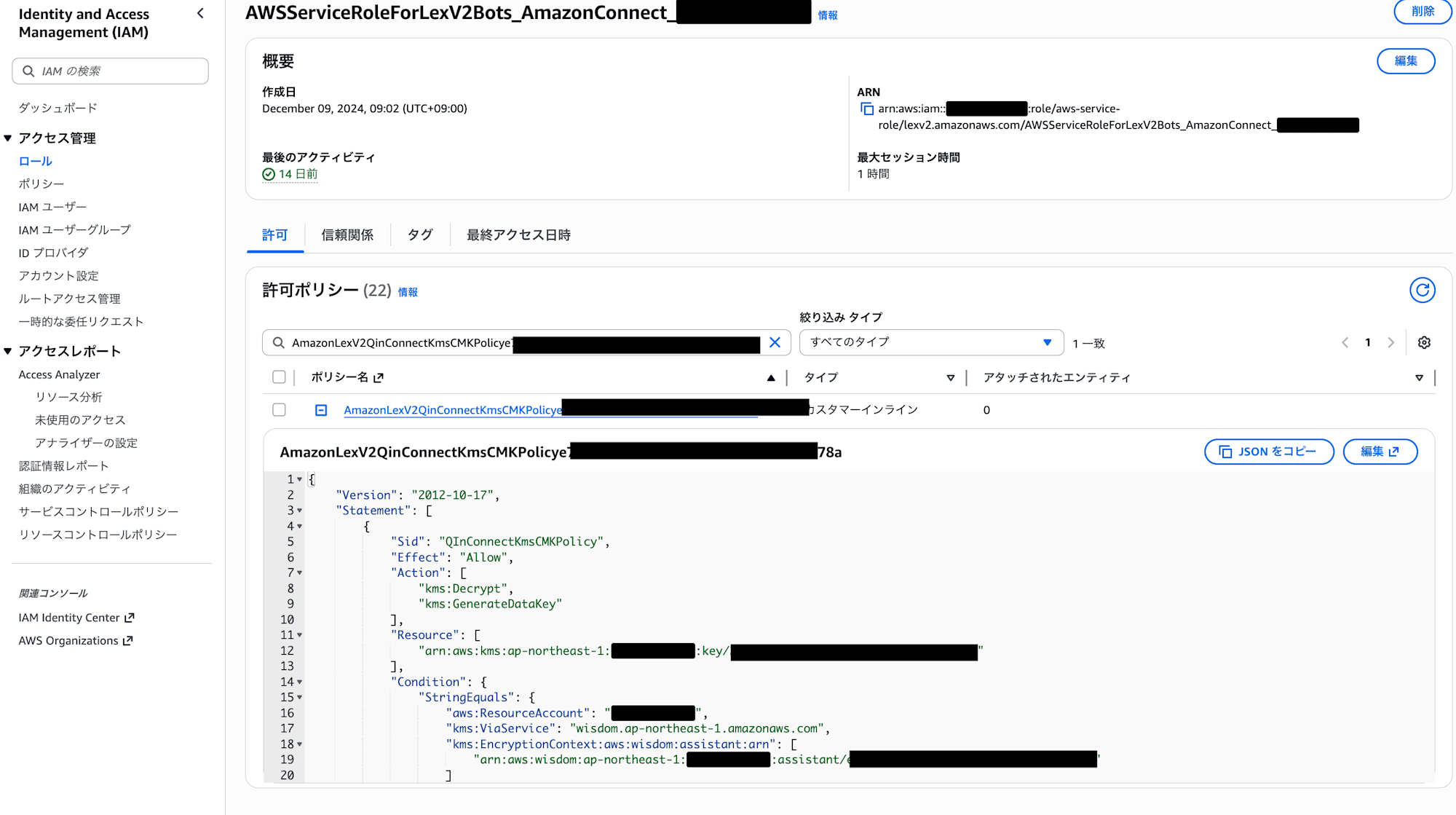

IAMロールと追加された権限を確認する

更新後、IAMコンソールからLex V2のサービスリンクロールを確認します。

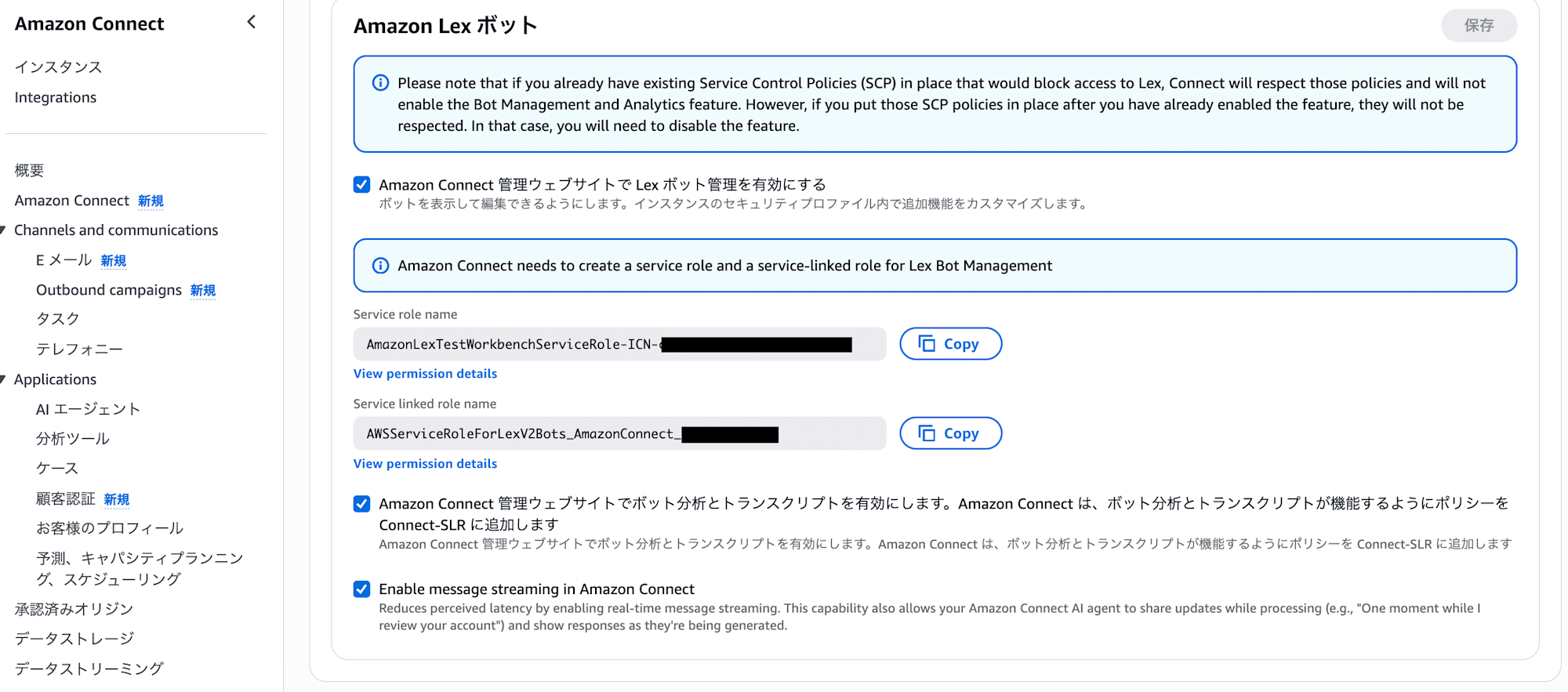

対象ロールは、Amazon Connectの[問い合わせフロー]タブからでも確認できます。

AWSServiceRoleForLexV2Bots_AmazonConnect_111111111111

ロールに、以下のようなポリシーが追加されていました。

AmazonLexV2QinConnectKmsCMKPolicy<ランダム文字列>

追加されていたポリシーの内容は以下です。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "QInConnectKmsCMKPolicy",

"Effect": "Allow",

"Action": [

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": [

"arn:aws:kms:ap-northeast-1:111111111111:key/[keyId]"

],

"Condition": {

"StringEquals": {

"aws:ResourceAccount": "111111111111",

"kms:ViaService": "wisdom.ap-northeast-1.amazonaws.com",

"kms:EncryptionContext:aws:wisdom:assistant:arn": [

"arn:aws:wisdom:ap-northeast-1:111111111111:assistant/[assistantId]]"

]

}

}

}

]

}

追加された権限は以下です。

kms:Decrypt

kms:GenerateDataKey

この権限により、Amazon Lex V2がAmazon Connect AIエージェントと連携する際、対象のカスタマー管理KMSキーを利用できるようになります。

ただし、条件が絞られています。

対象KMSキーは以下に限定されています。

"Resource": [

"arn:aws:kms:ap-northeast-1:111111111111:key/[keyId]"

]

対象アカウントも限定されています。

"aws:ResourceAccount": "111111111111"

KMSの利用経路は、Amazon Connect AIエージェント側のサービスである wisdom.ap-northeast-1.amazonaws.com 経由に限定されています。

"kms:ViaService": "wisdom.ap-northeast-1.amazonaws.com"

さらに、対象Assistant ARNも限定されています。

"kms:EncryptionContext:aws:wisdom:assistant:arn": [

"arn:aws:wisdom:ap-northeast-1:111111111111:assistant/[assistantId]]"

]

そのため、Lex V2のサービスリンクロールが対象KMSキーを何にでも使えるようになるわけではありません。Amazon Connect AIエージェントとの連携に必要な範囲で、条件付きのKMS権限が追加される形です。

KMSキーポリシーは変更されなかった

[Update KMS Policy] という名前のため、KMSキー側のキーポリシーが更新されるように見えます。

今回、Amazon Connect AIエージェントに設定していたカスタマー管理KMSキーのキーポリシーは以下です。

{

"Version": "2012-10-17",

"Id": "key-consolepolicy-3",

"Statement": [

{

"Sid": "Enable IAM User Permissions",

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::111111111111:root"

},

"Action": "kms:*",

"Resource": "*"

},

{

"Sid": "Allow access for Key Administrators",

"Effect": "Allow",

"Principal": {

"Service": "connect.amazonaws.com"

},

"Action": [

"kms:Decrypt",

"kms:GenerateDataKey*",

"kms:DescribeKey"

],

"Resource": "*"

}

]

}

[Update KMS Policy] を実行後に確認しましたが、このKMSキーポリシー自体に変更はありませんでした。

更新後に確認できた変更点は、前述の通り、Lex V2のサービスリンクロールに対するIAMポリシーの追加です。

まとめ

Amazon LexとAmazon Connect AIエージェント間の通信に対する暗号化の適用強化に伴い、[Update KMS Policy] を実行しました。

今回の環境では、KMSキーポリシー自体に変更はなく、Lex V2のサービスリンクロールに kms:Decrypt と kms:GenerateDataKey を許可するIAMポリシーが追加されました。

追加された権限は、対象KMSキーと対象Assistant ARNに限定されており、Amazon Connect AIエージェントとの連携に必要な範囲で付与されていました。