Claude EnterpriseとEntra IDをSSO連携してみた

はじめに

Claude Enterprise(以下、Enterpriseプラン)を組織で導入する際、セキュリティ要件としてシングルサインオン(SSO)の設定が求められるケースは多いです。

SSOを有効にすることで、ユーザーは普段使い慣れたIDプロバイダー(IdP)の認証情報でClaudeにログインでき、管理者側ではアクセス制御を一元管理できます。

Claude EnterpriseのSSO機能はWorkOSを基盤としており、SAML 2.0による連携がサポートされています。

今回はMicrosoft Entra ID(旧Azure AD)をIdPとして、SAML連携によるSSOを設定してみました。

やってみた

前提条件

- Claude EnterpriseプランまたはTeamプランが有効であること

- Claudeの組織でOwnerまたはPrimary Ownerの権限を持っていること

- Microsoft Entra IDの管理者権限を持っていること

- 使用するドメインのDNS設定にアクセスできること

- Entra IDのユーザーに

名、姓、メール アドレスが設定されていること(SAMLクレームで使用するため)

ドメインの検証

Claude側でドメインを検証します。

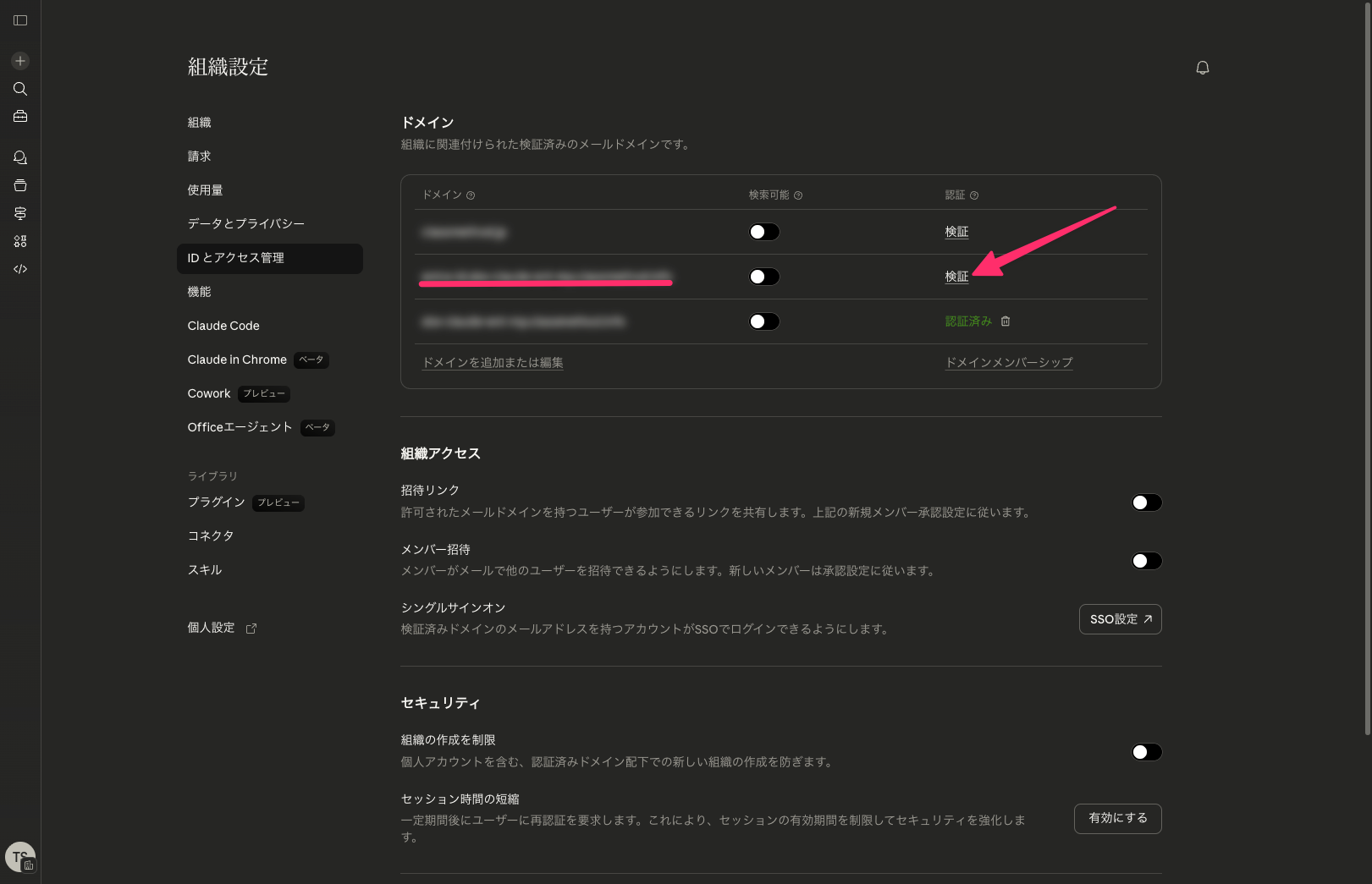

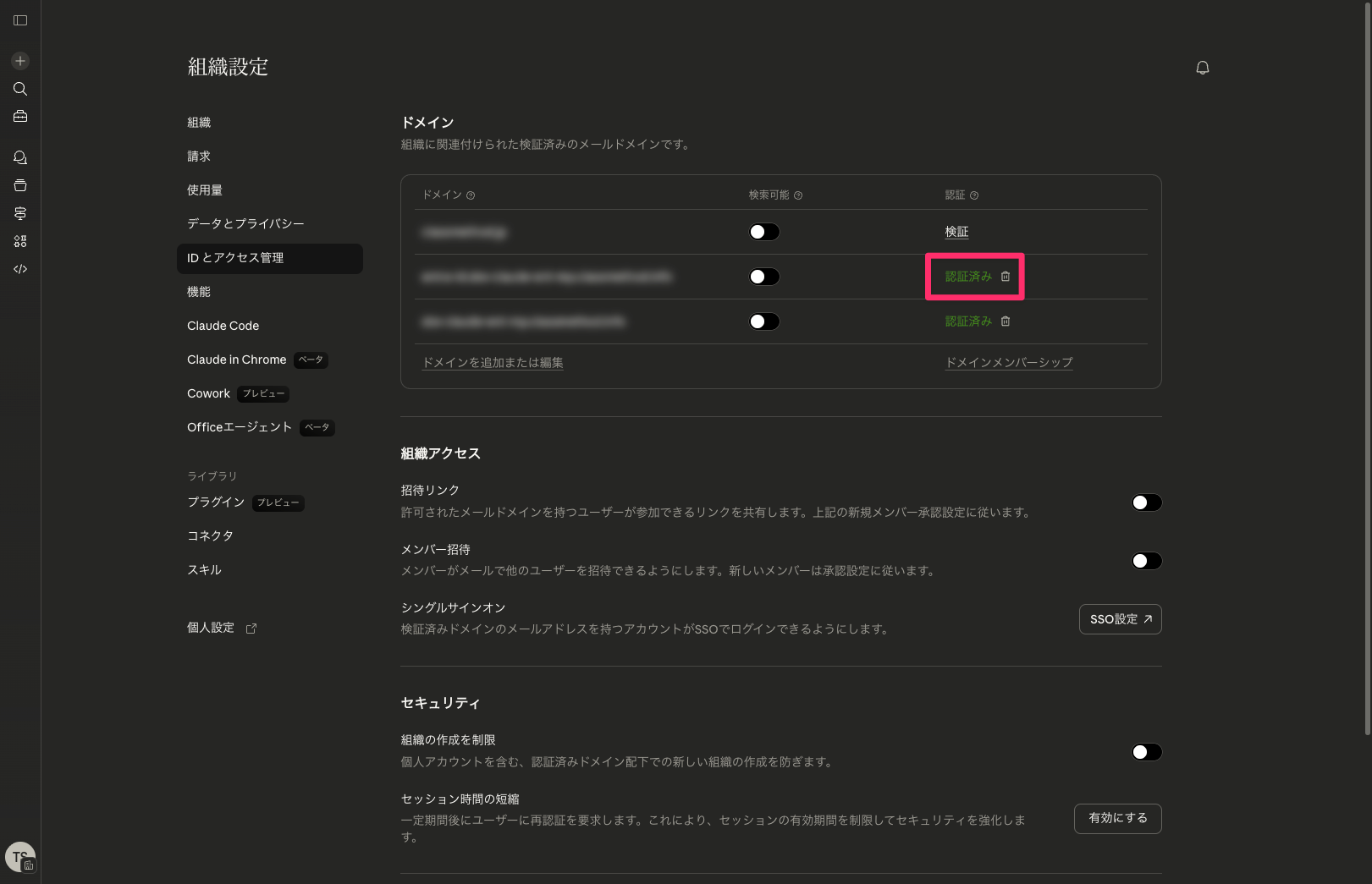

Claude組織設定のIDとアクセス管理を開きます。

ドメインセクションで検証したいドメインを追加し、検証をクリックします。

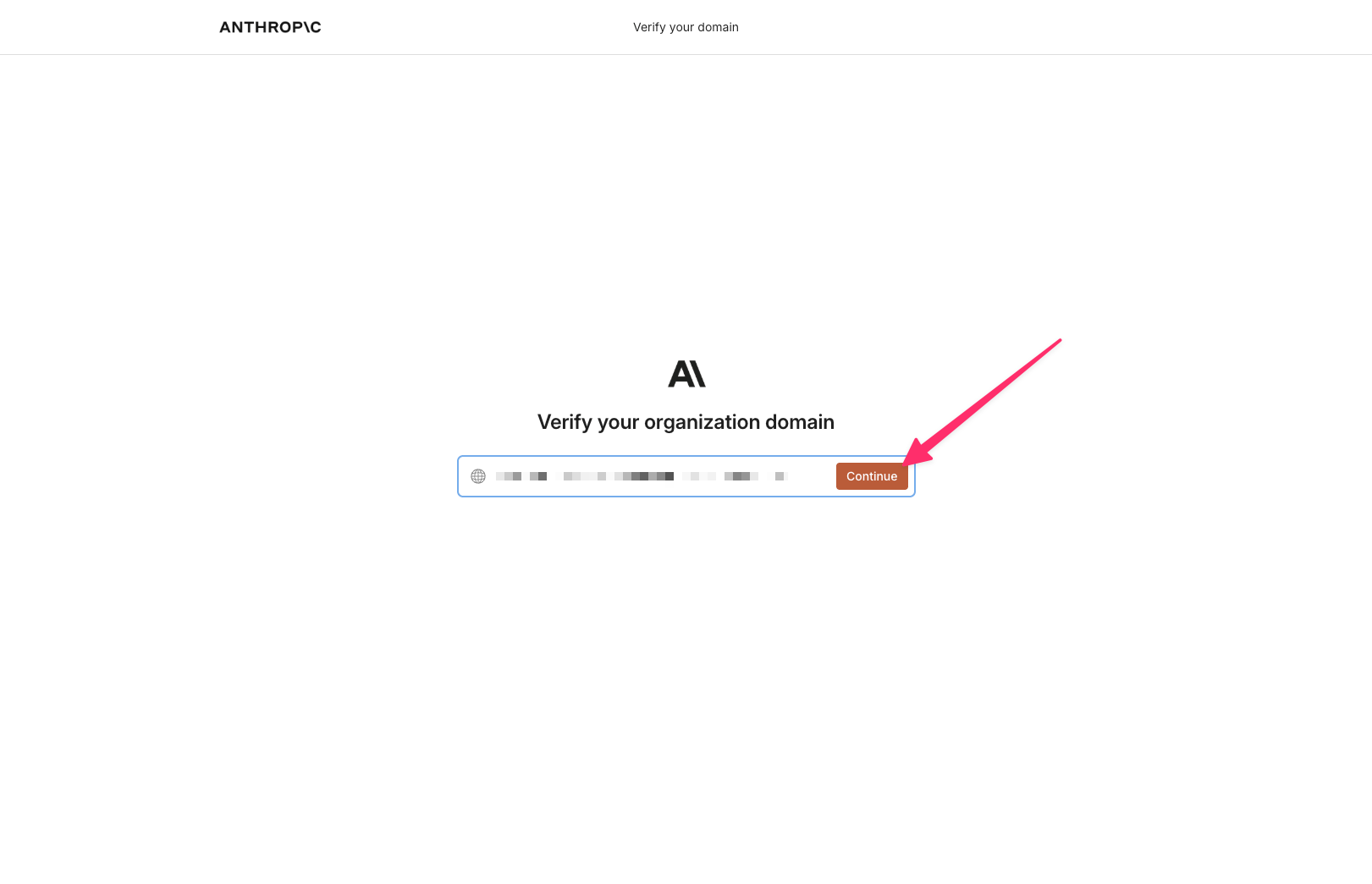

Verify your organization domain画面が表示されるので、検証するドメインを入力してContinueをクリックします。

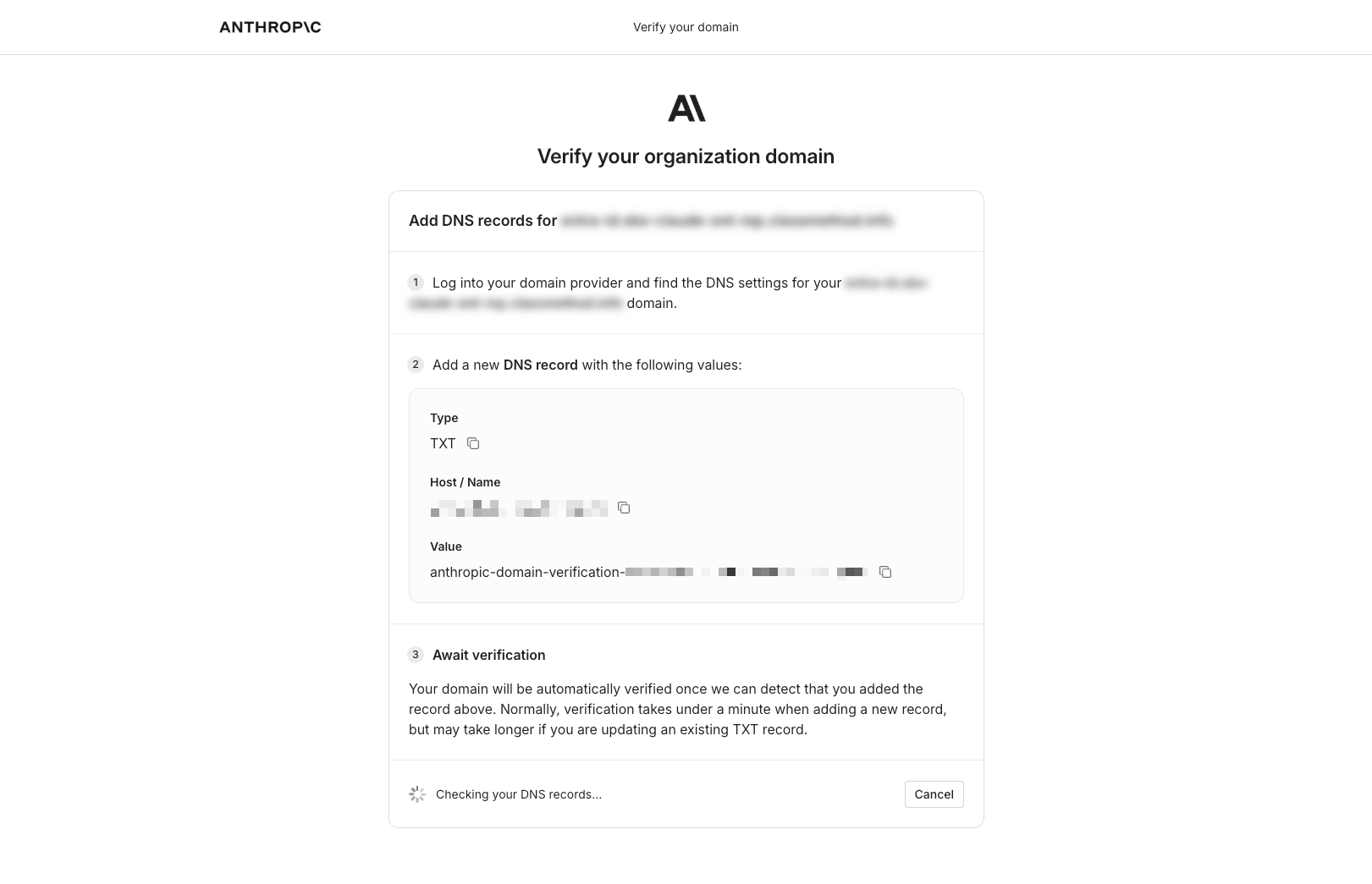

TXTレコードの情報が表示されます。

表示されたHost / NameとValueをドメインのDNS設定にTXTレコードとして追加します。

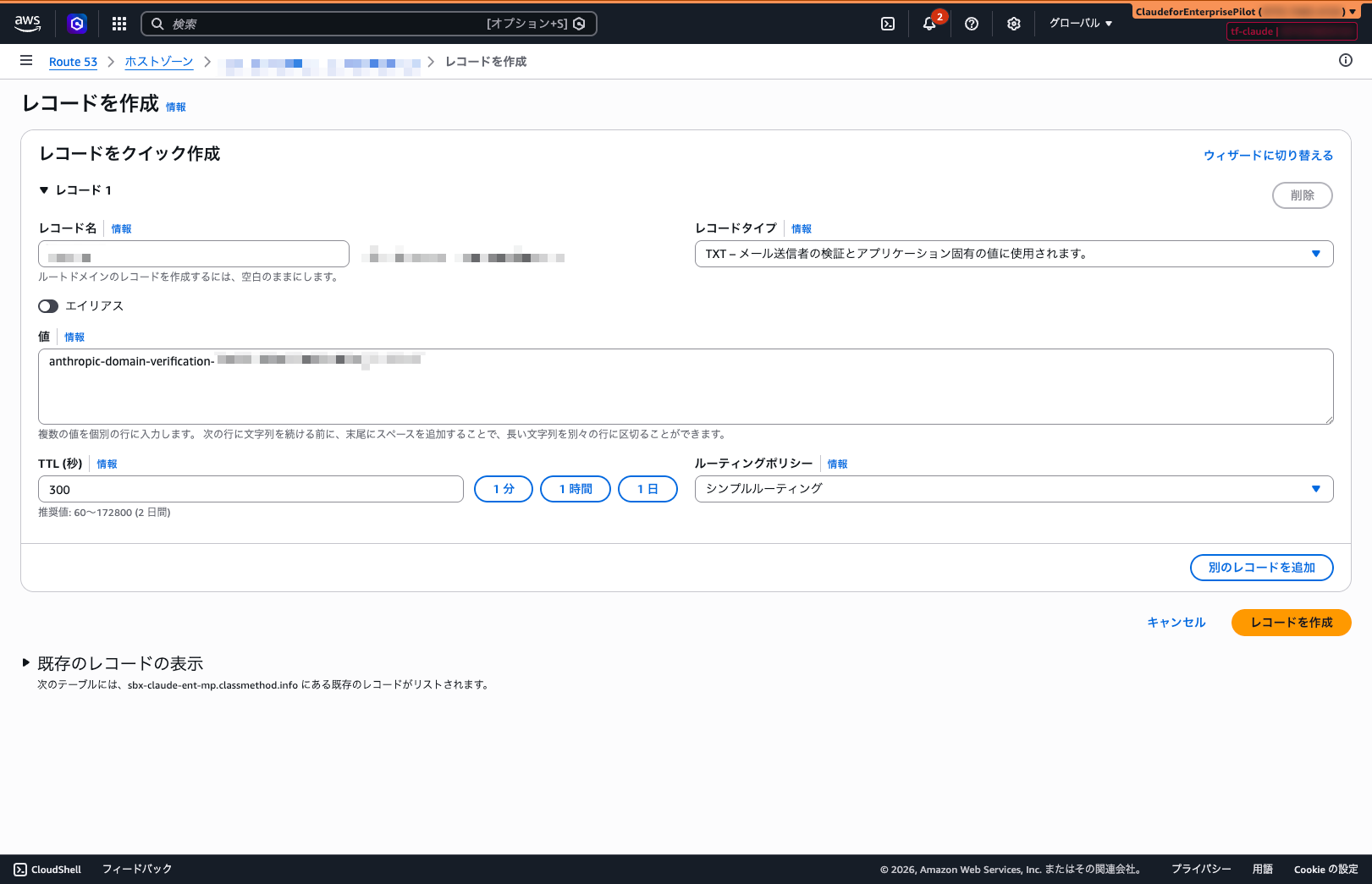

今回はRoute 53でTXTレコードを作成しました。

レコードタイプはTXTを選択し、レコード名と値をウィザードの表示通りに入力します。

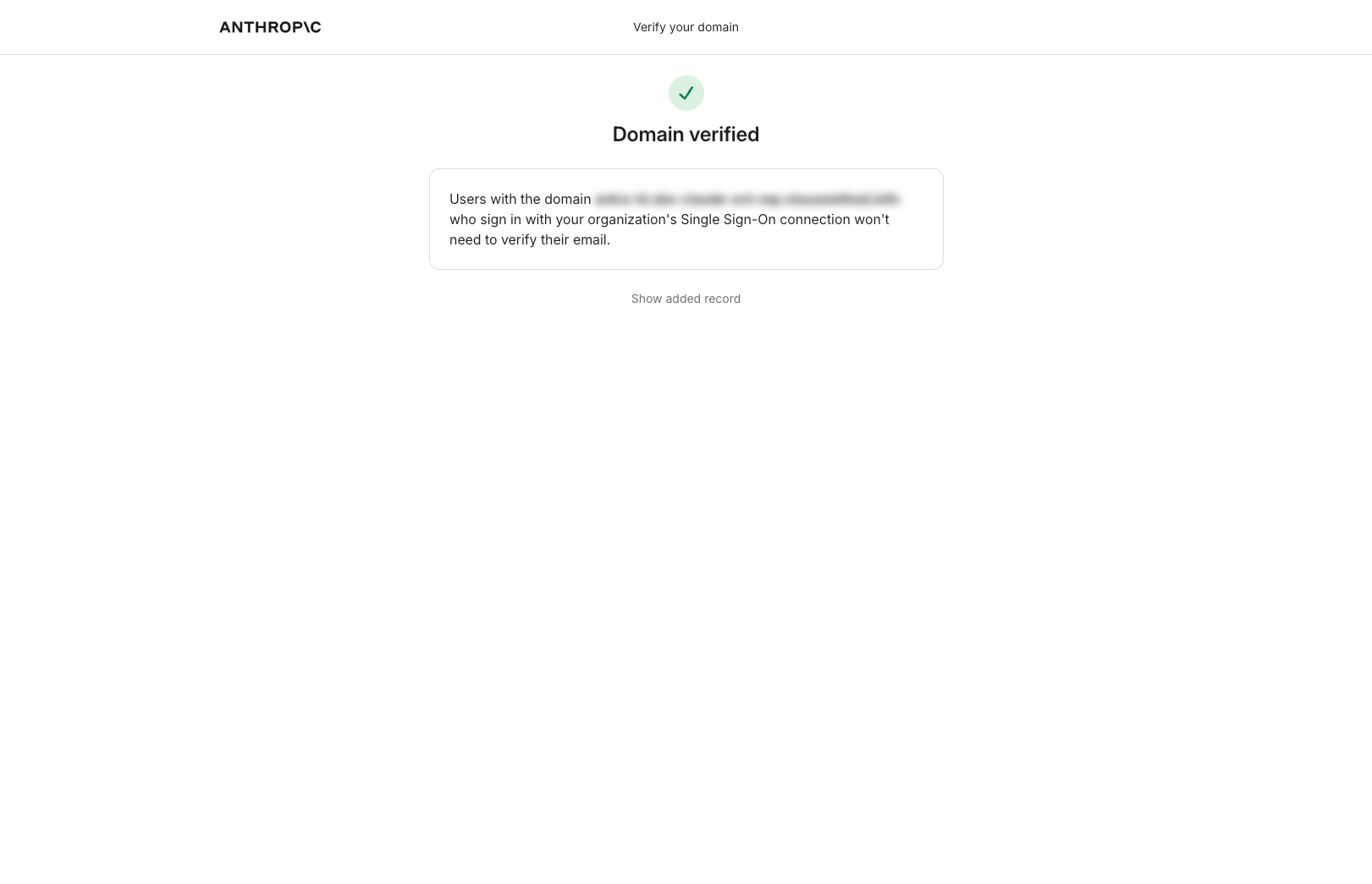

DNS反映後しばらくしてDomain verifiedが表示されればドメイン検証は完了です。

Claudeの組織設定上でも認証済みになっています。

SSOの設定

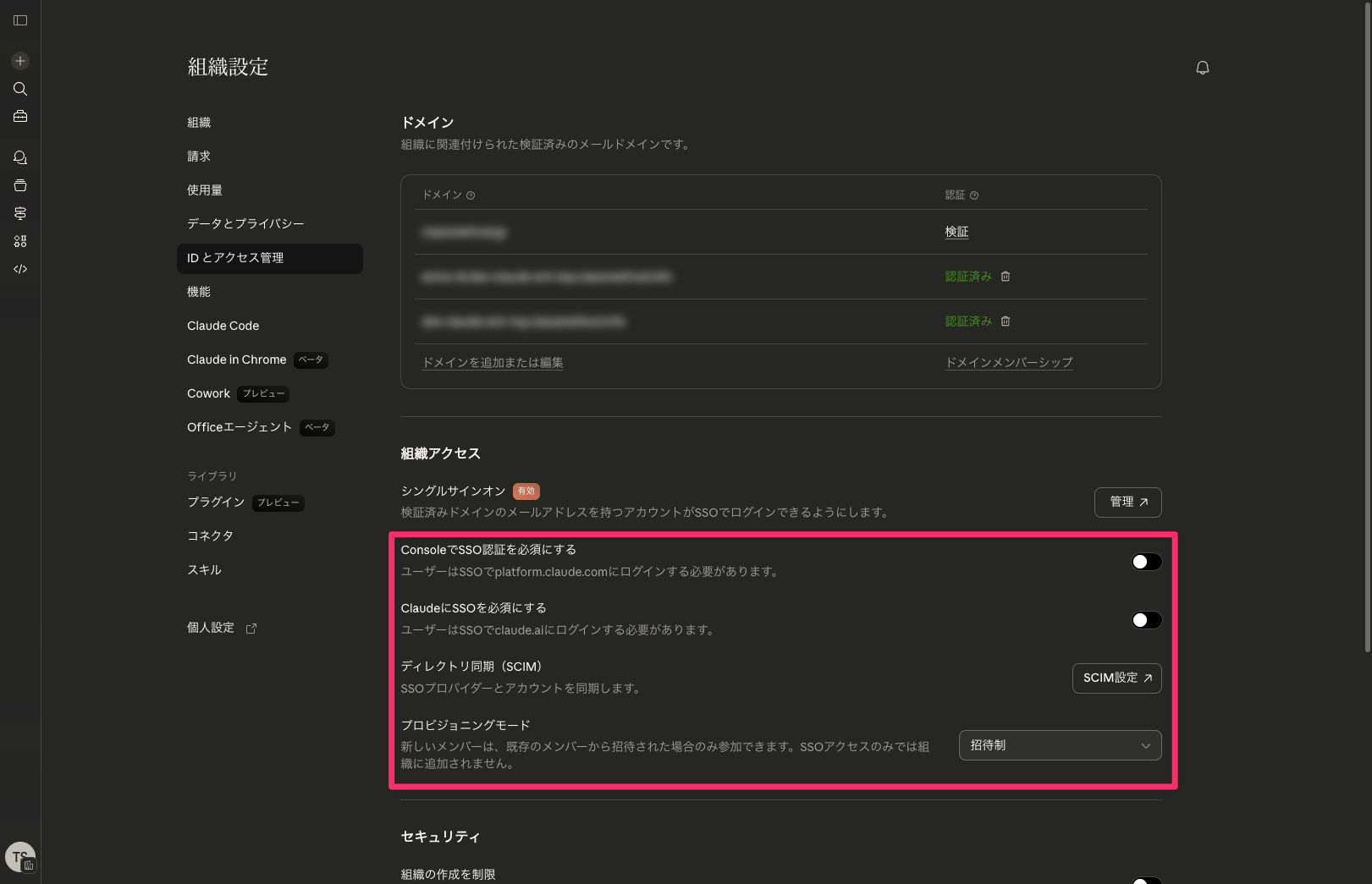

IDとアクセスページの組織アクセスセクションでSSO設定をクリックします。

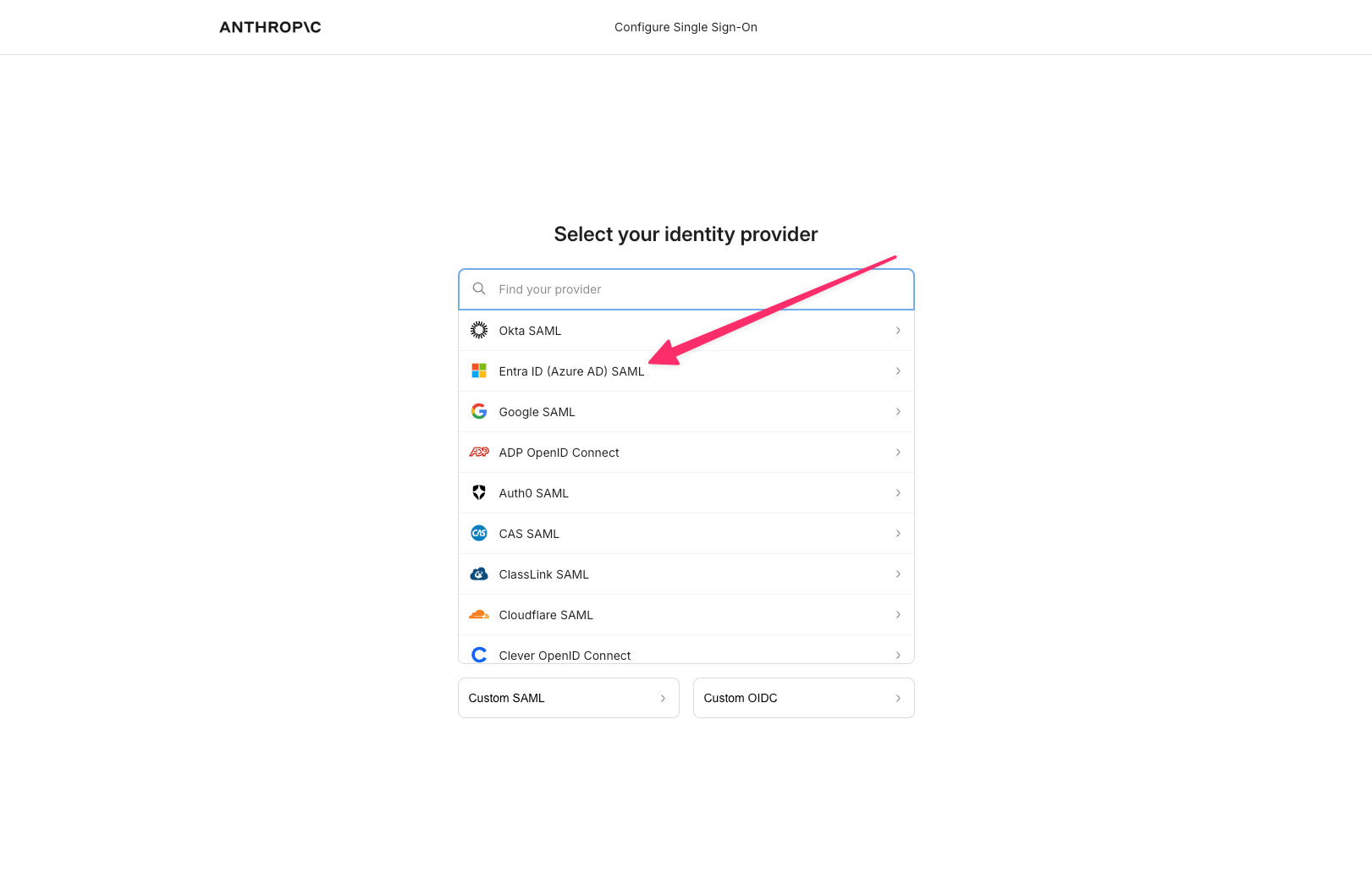

IDプロバイダーの選択画面が表示されるので、Entra ID (Azure AD) SAMLを選択します。

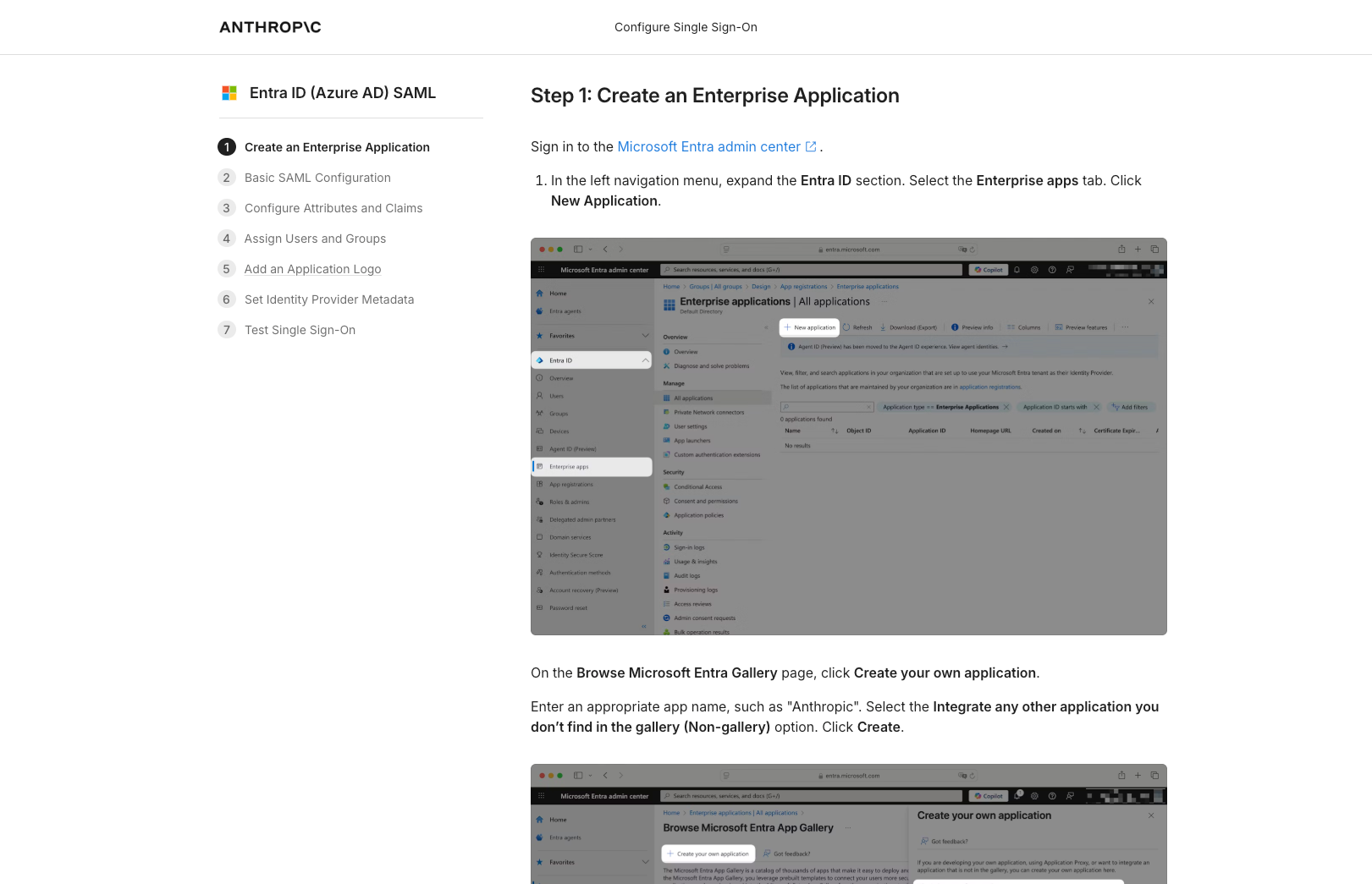

以下のようにセットアップウィザードが起動します。

以降はウィザードの各ステップに従い、Claude側とEntra ID側を行き来しながら設定を進めます。

エンタープライズアプリケーションの作成

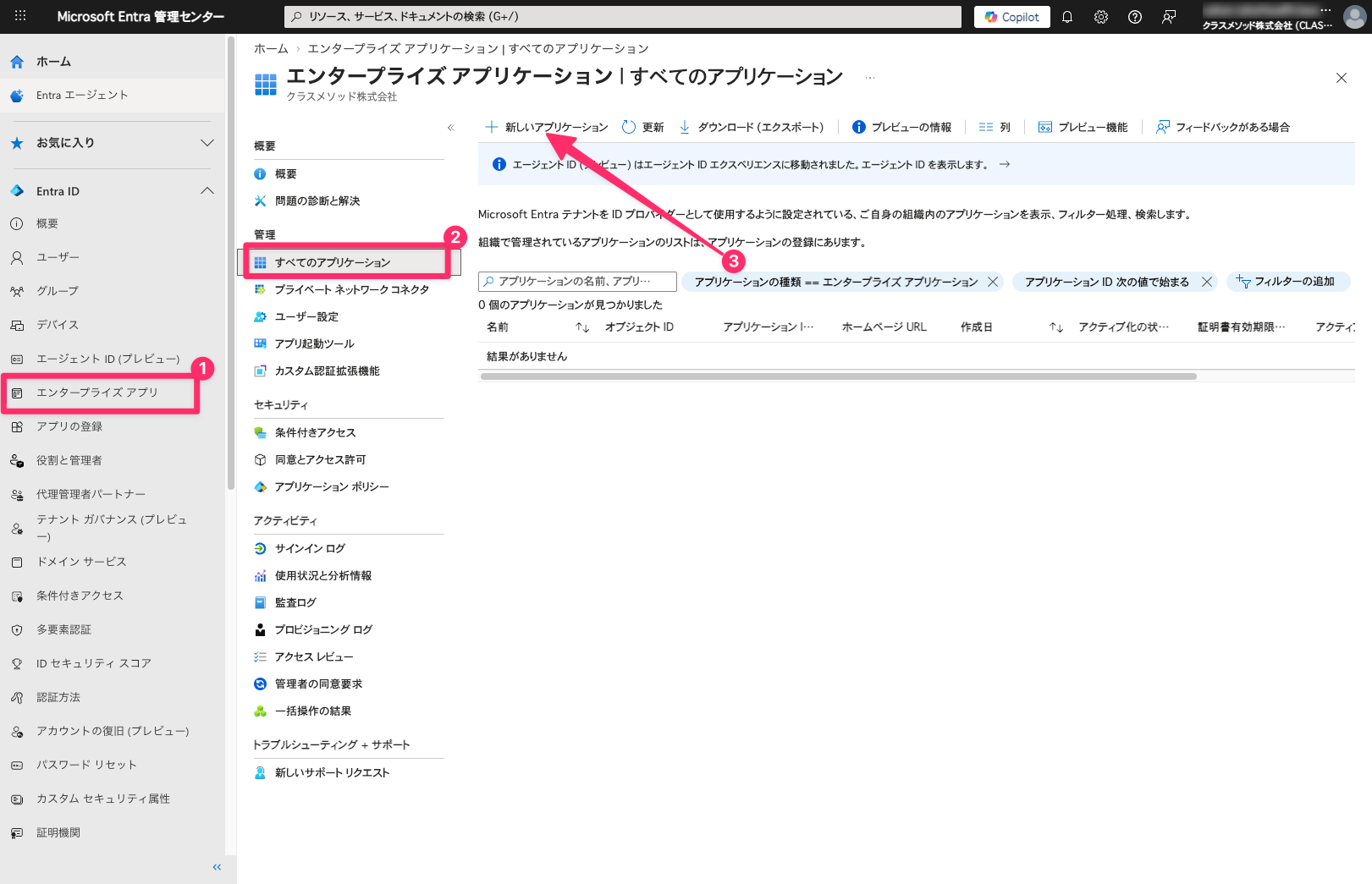

Microsoft Entra管理センターにログインし、Entra ID > エンタープライズ アプリケーションを開きます。

新しいアプリケーションをクリックします。

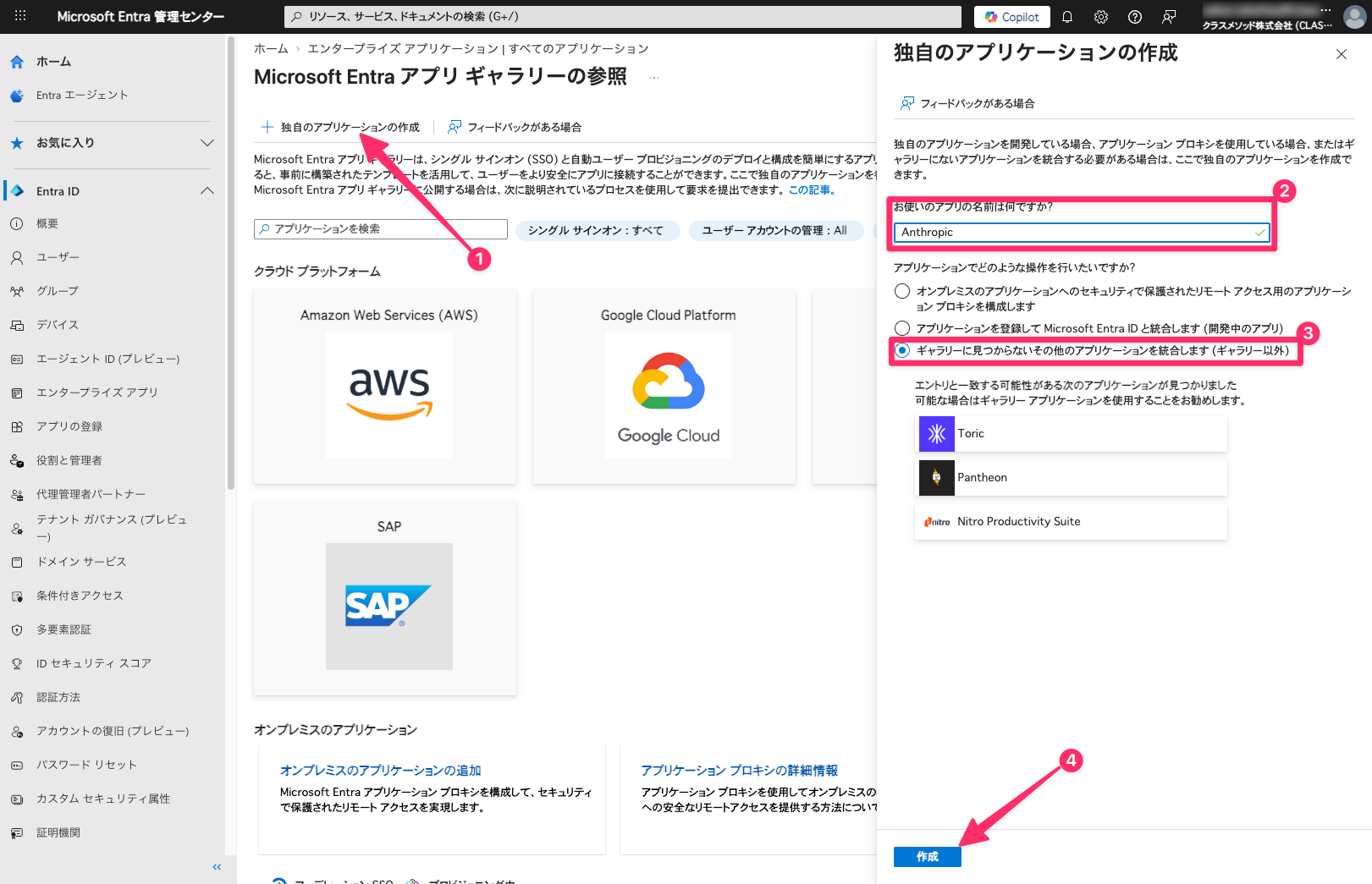

独自のアプリケーションの作成を選択し、以下を設定して作成をクリックします。

- アプリ名:

Anthropic(任意の名前) ギャラリーにない他のアプリケーションを統合する(ギャラリー以外)を選択

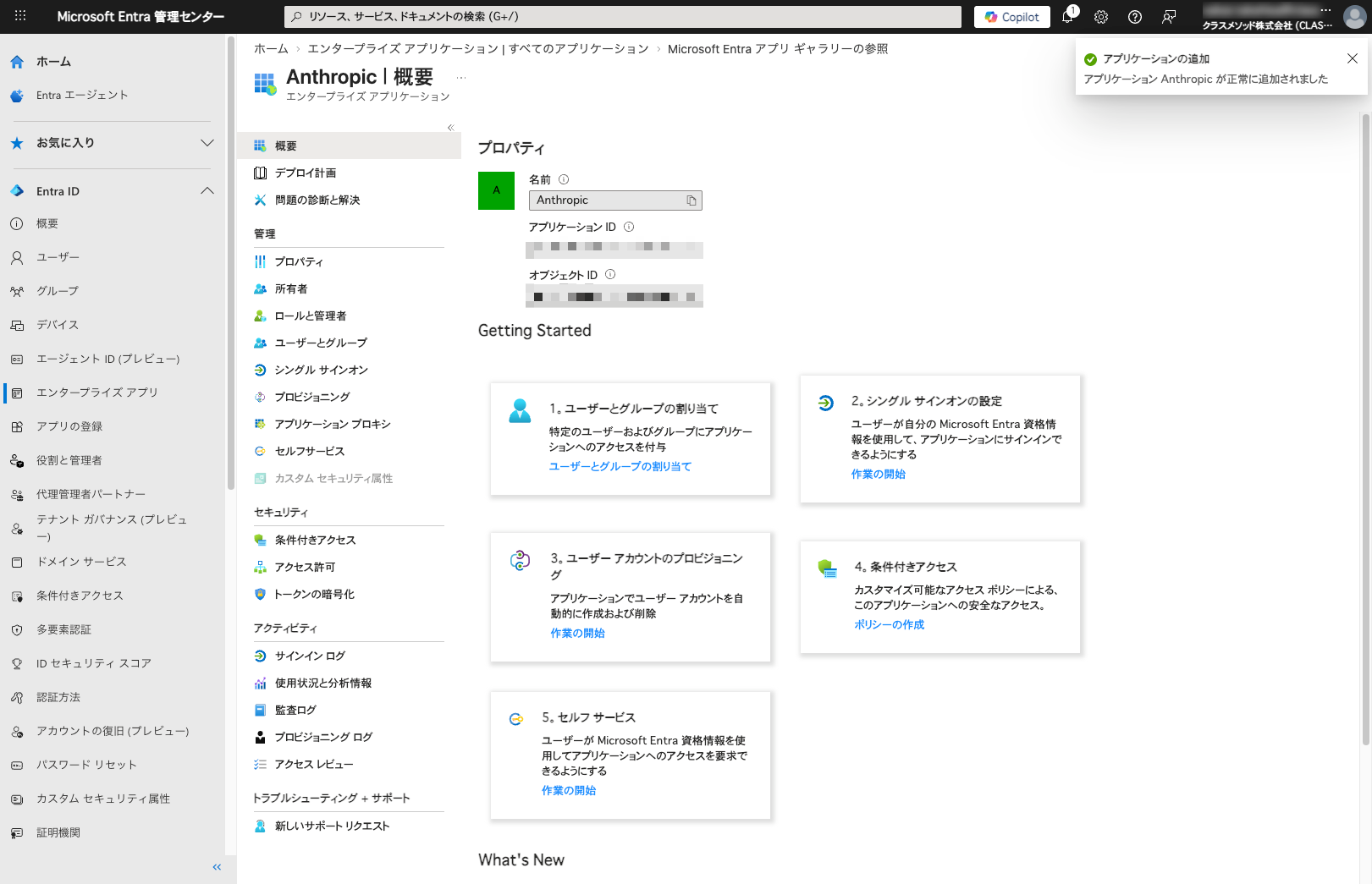

アプリケーションが作成されました。

基本的なSAML構成

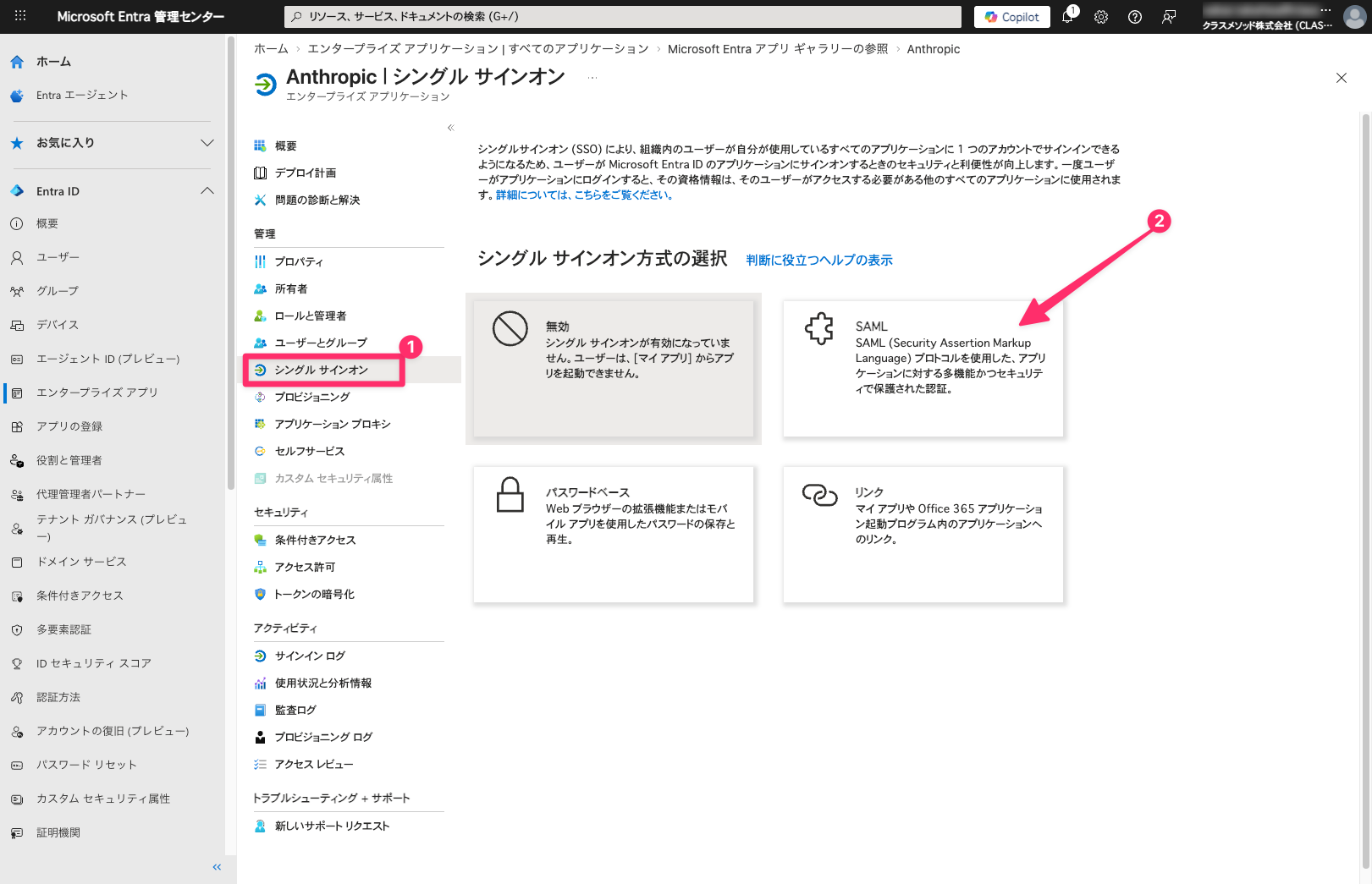

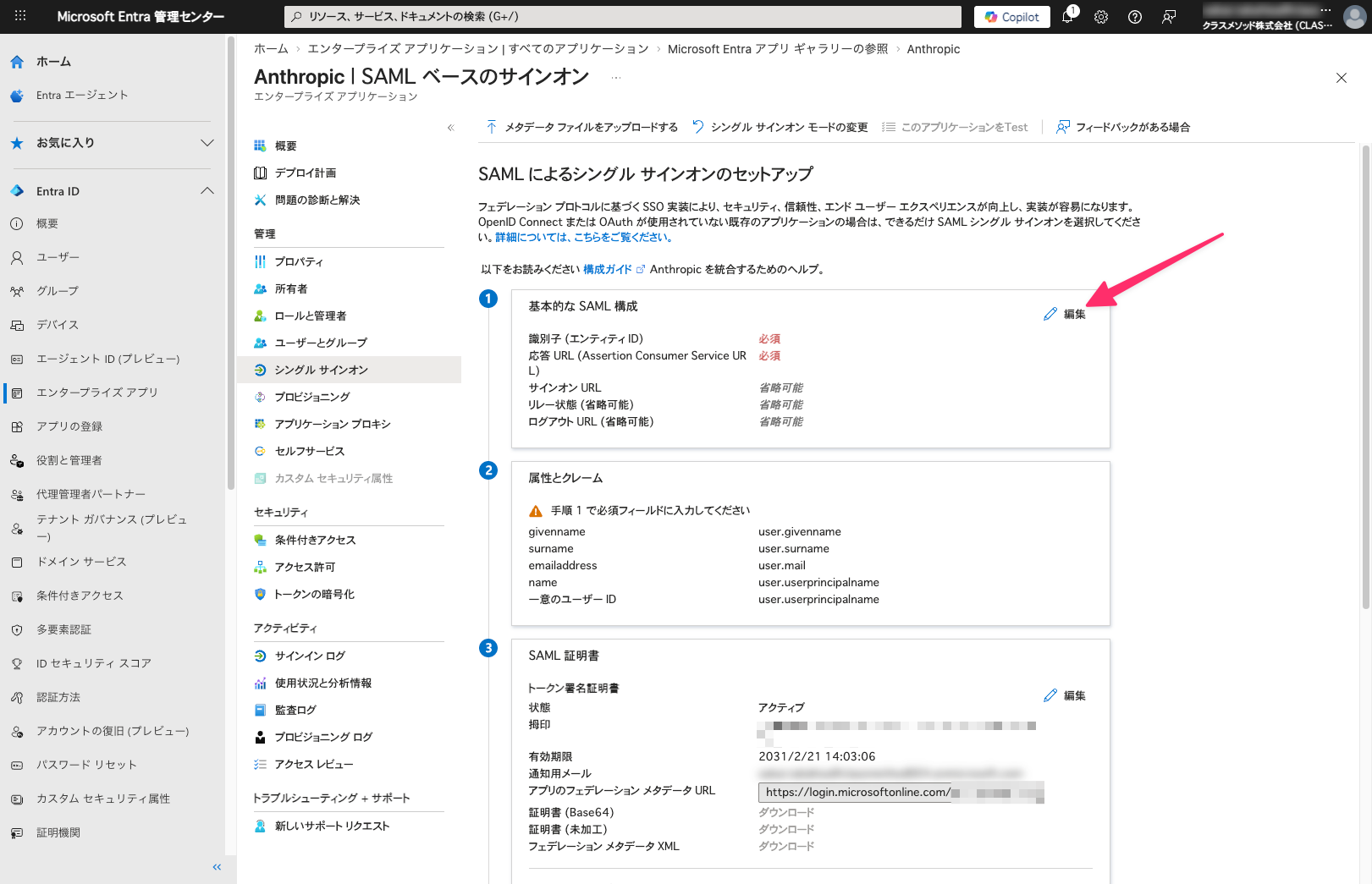

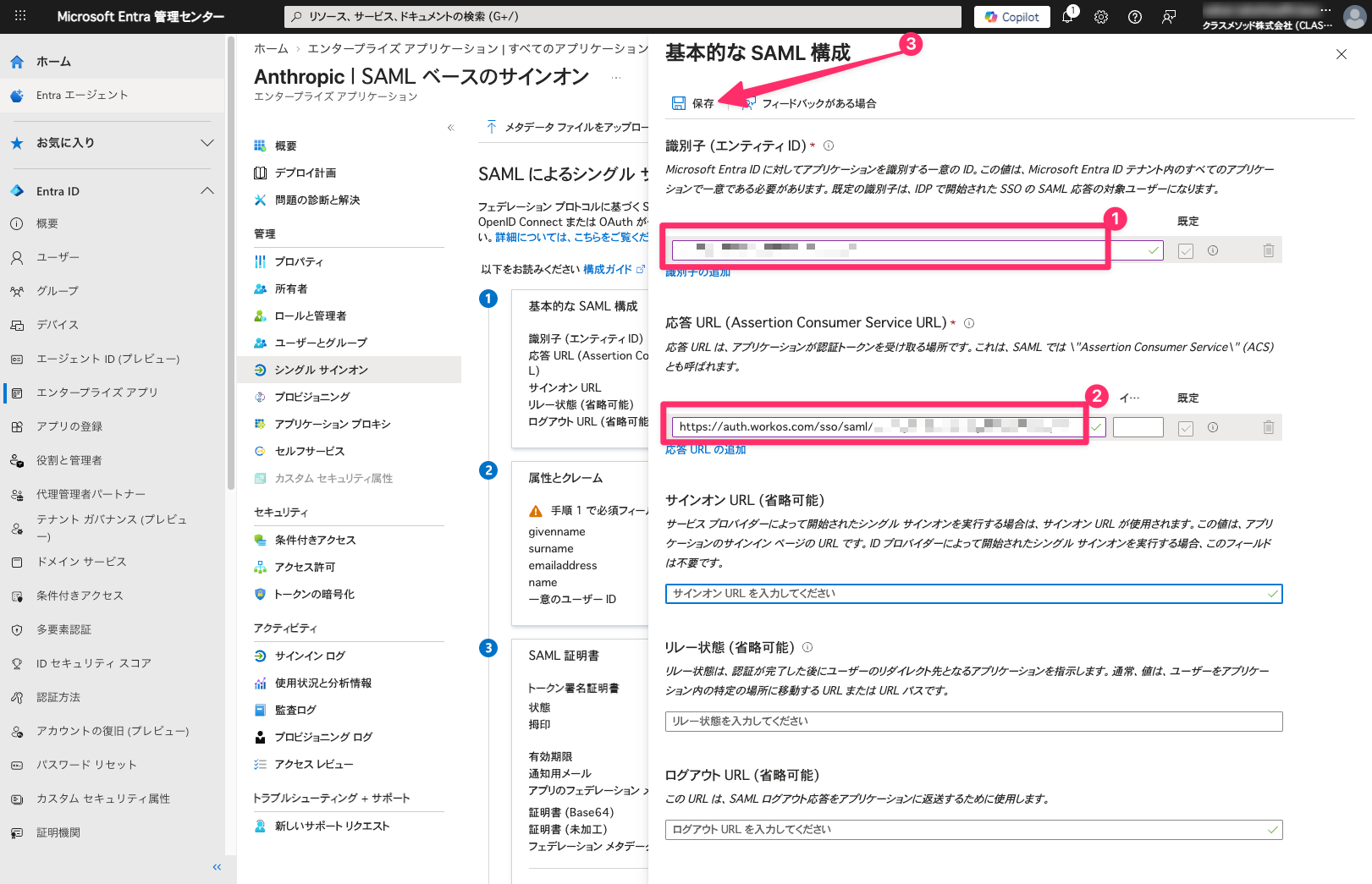

作成したアプリケーションのシングル サインオンタブを選択し、SAMLをクリックします。

基本的な SAML 構成の編集アイコンをクリックします。

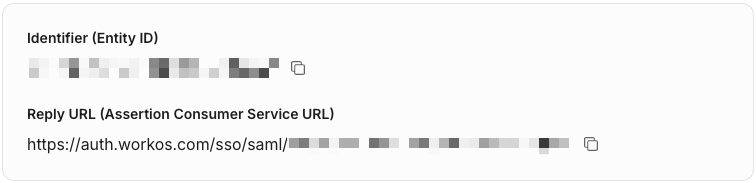

ウィザードに表示されているIdentifier (Entity ID)とReply URL (Assertion Consumer Service URL)をコピーし、Entra ID側に貼り付けて保存します。

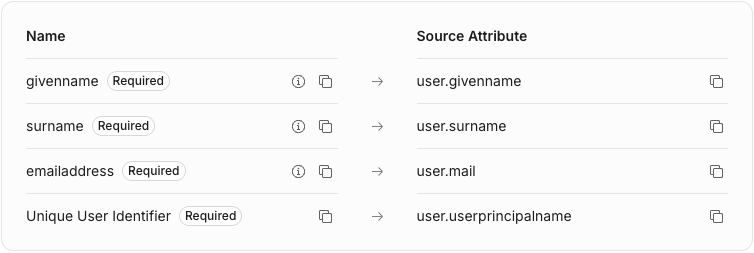

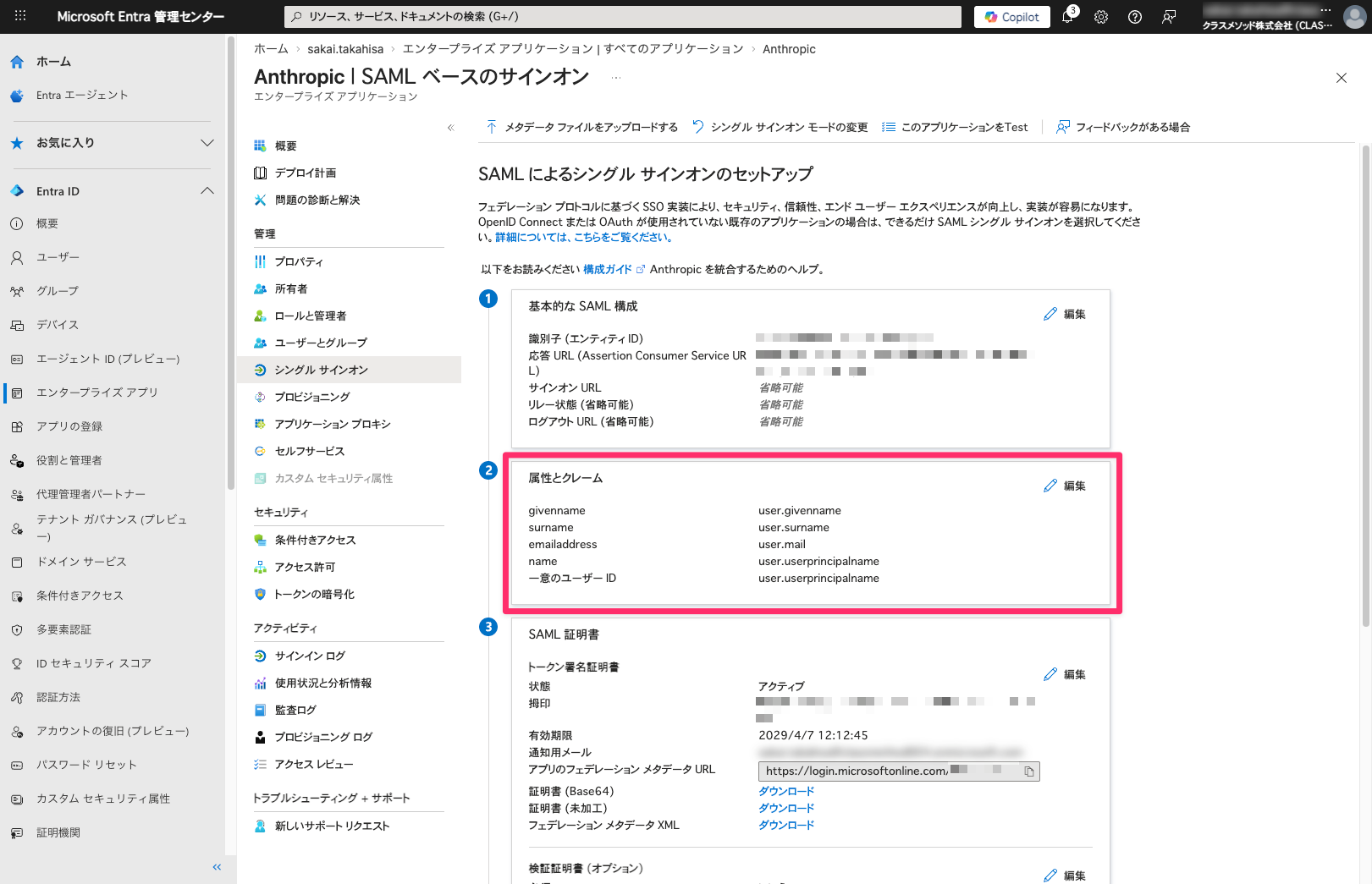

属性とクレームの設定

Entra IDの属性とクレームで以下のクレームが設定されていることを確認します。

デフォルト設定のままで問題なさそうなので、そのまま先に進みます。

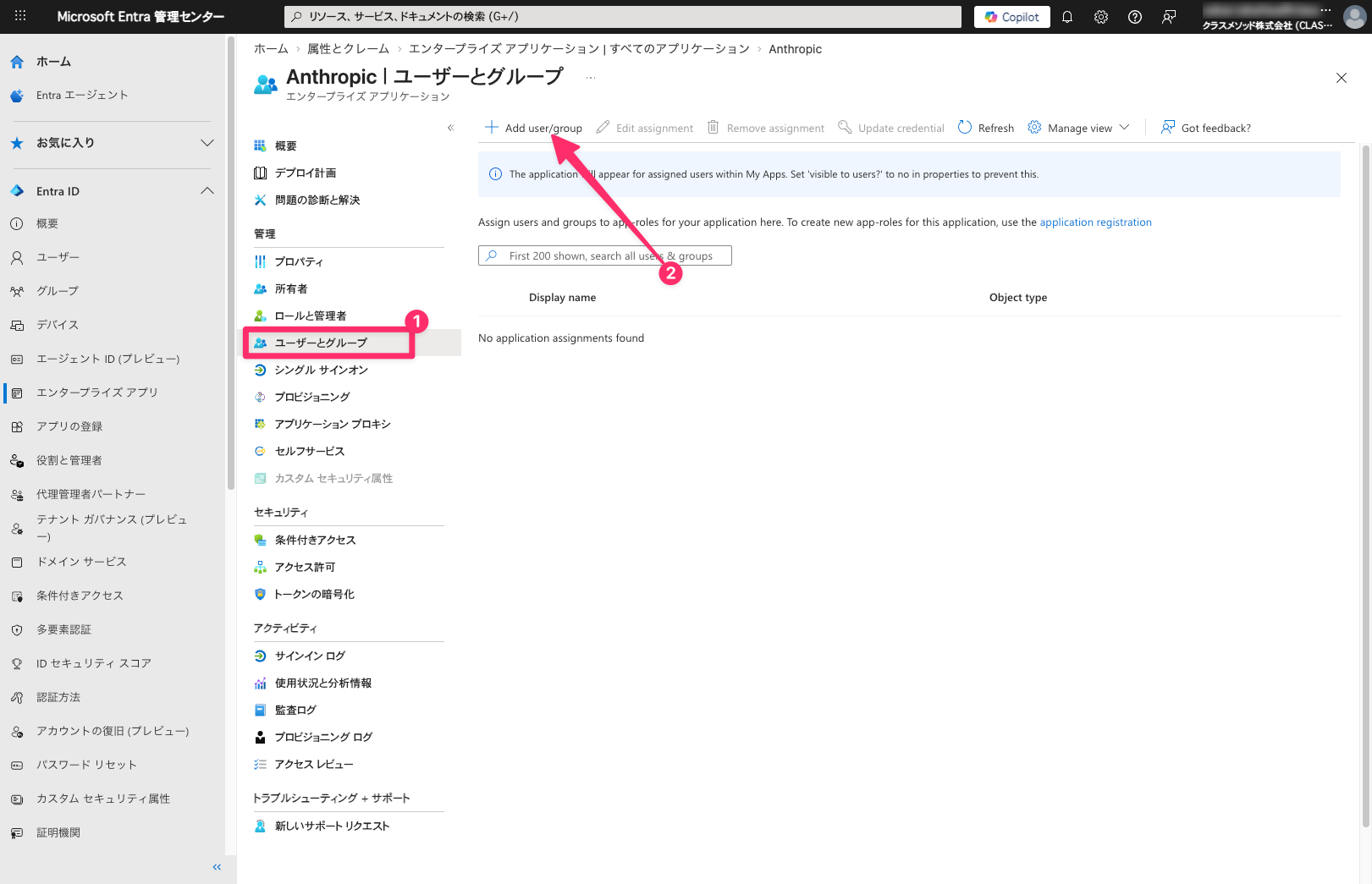

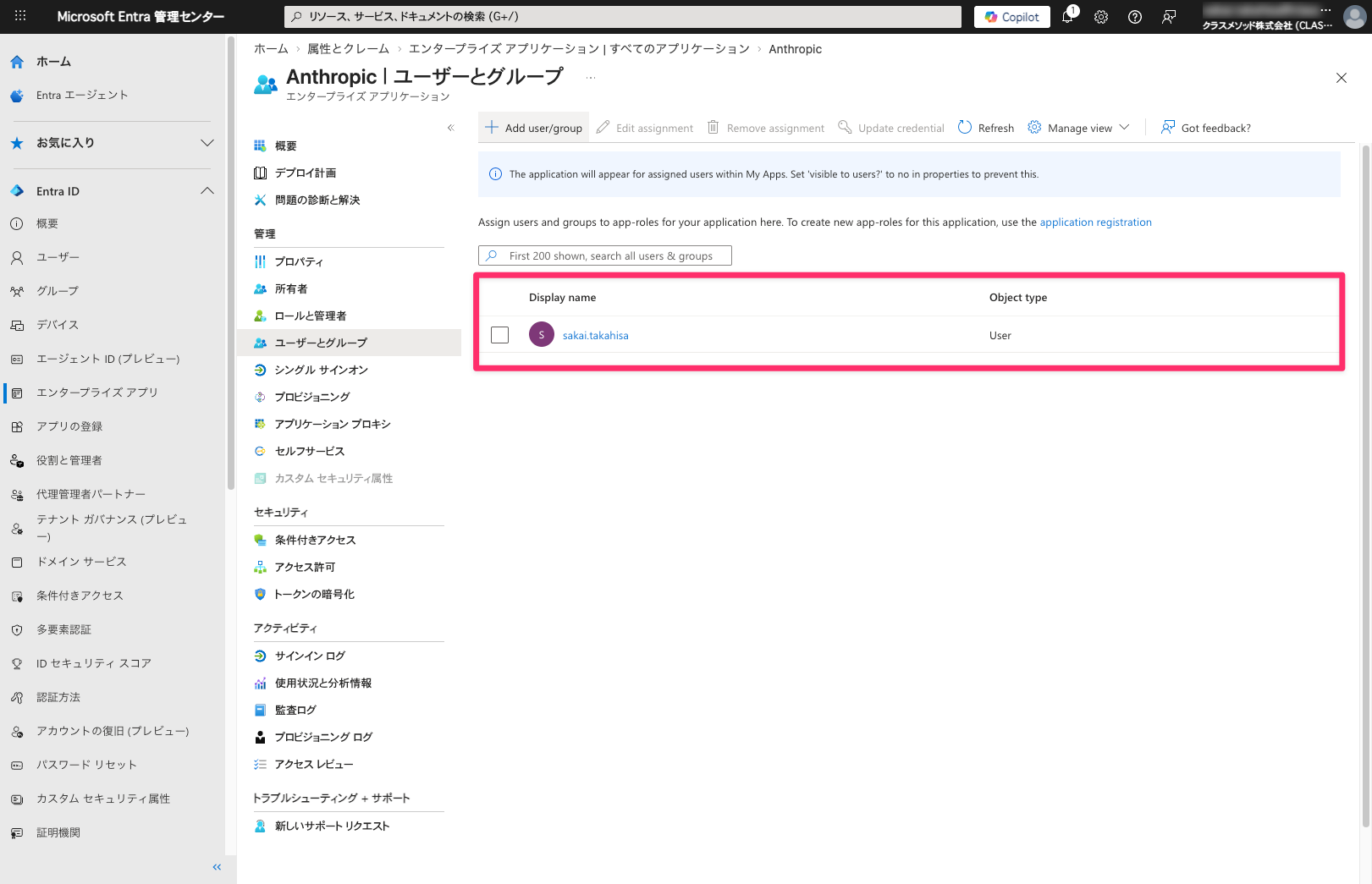

ユーザーの割り当て

SSOでログインさせるユーザーまたはグループをアプリケーションに割り当てます。

ユーザーとグループタブからユーザーまたはグループの追加をクリックします。

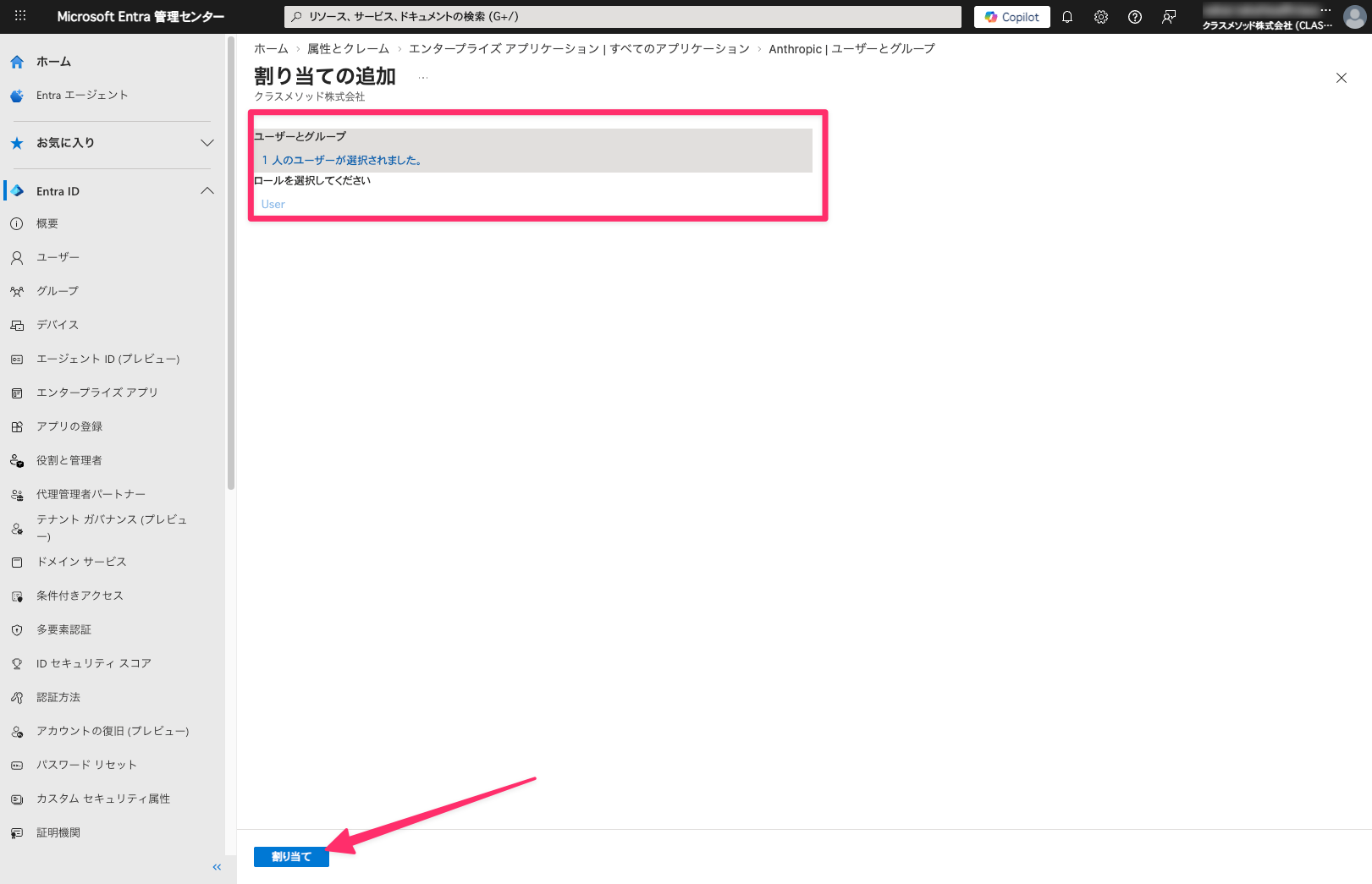

対象のユーザーまたはグループを選択し、割り当てをクリックします。

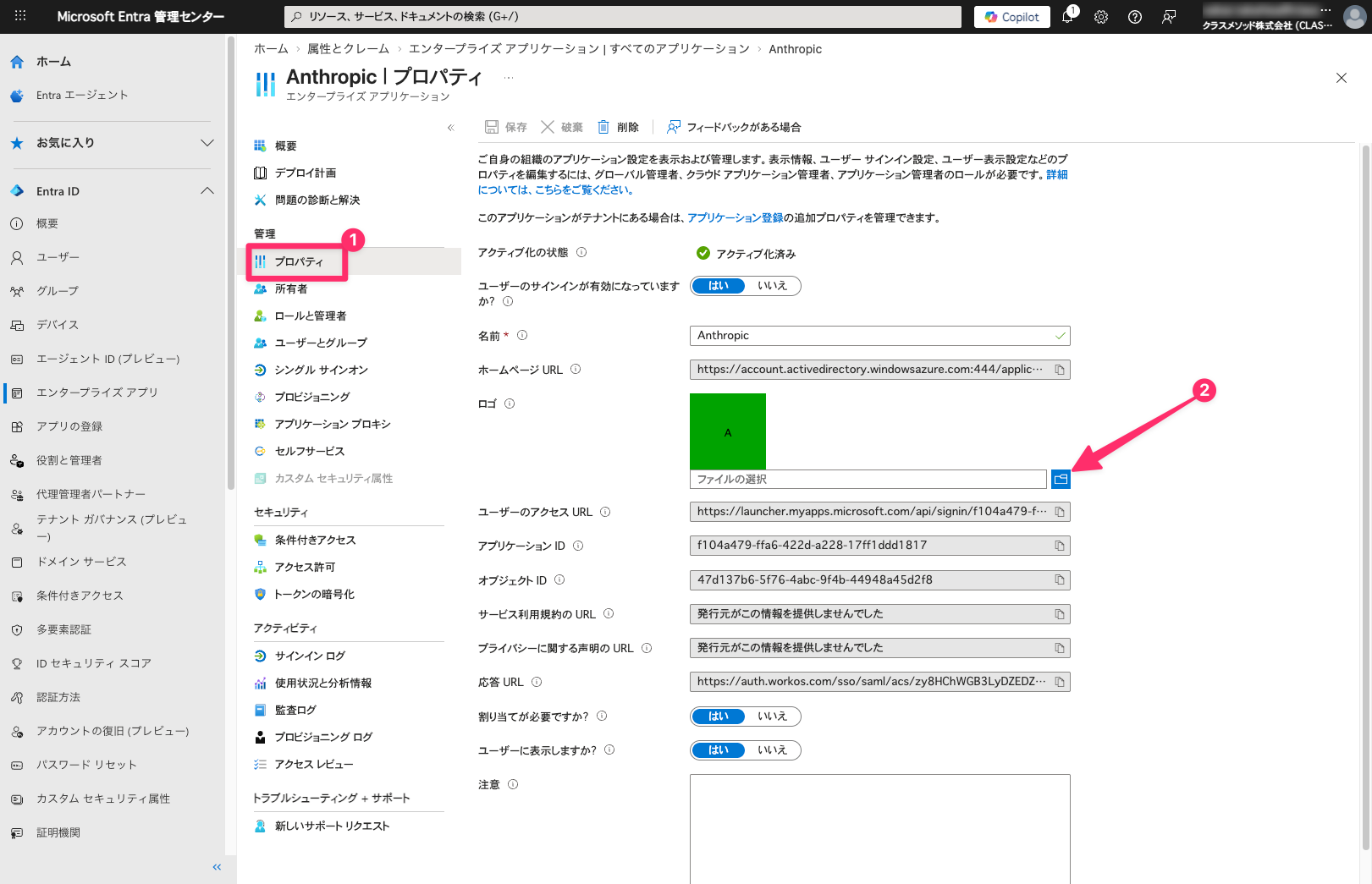

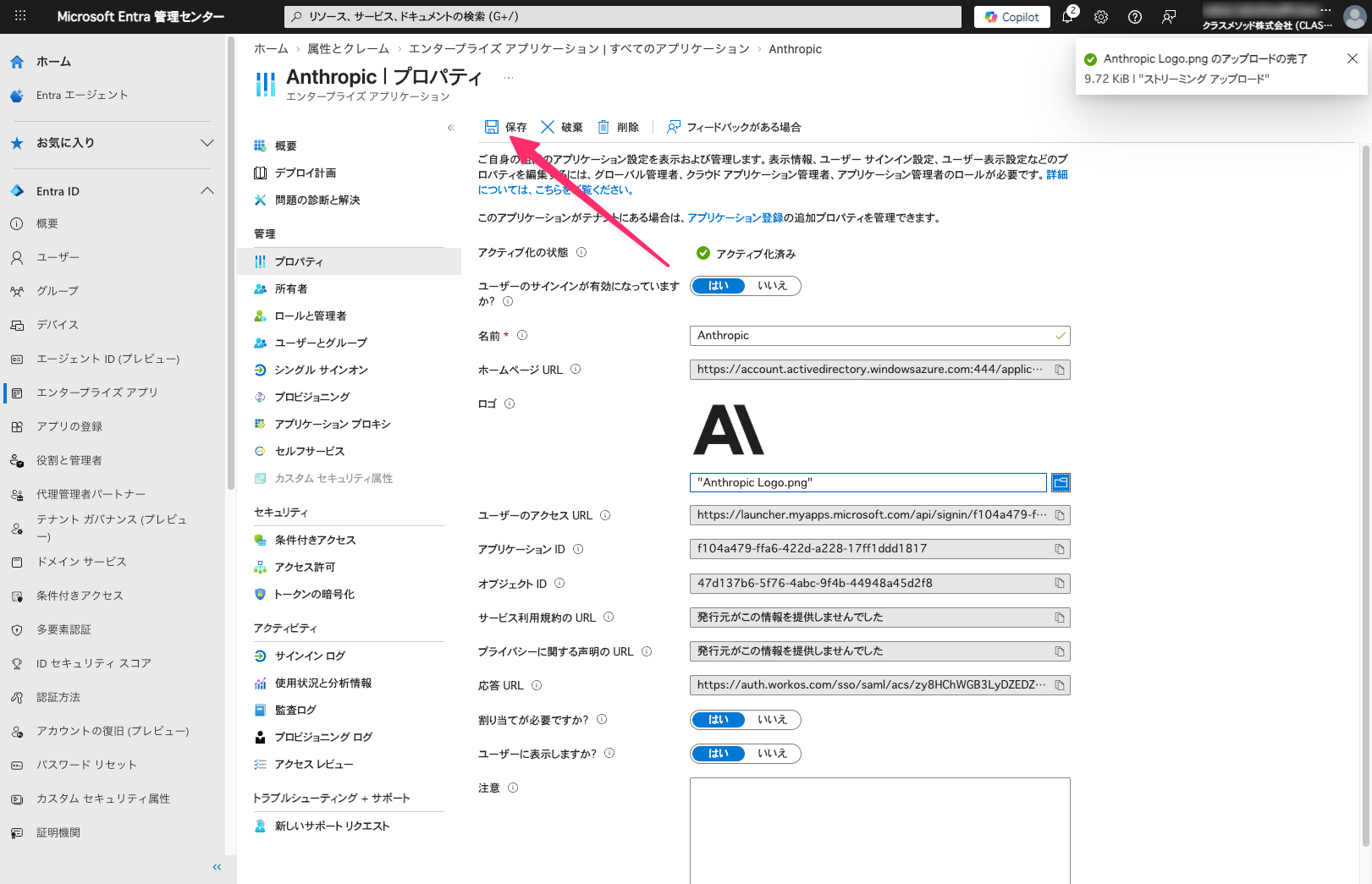

アプリケーションロゴの設定

ウィザードではAnthropicのロゴをダウンロードしてアプリケーションに設定する手順が案内されます。

ロゴを設定するとEntra IDのMy Appsポータルでユーザーがアプリを識別しやすくなります。

プロパティタブのロゴフィールドからダウンロードしたロゴをアップロードして保存します。

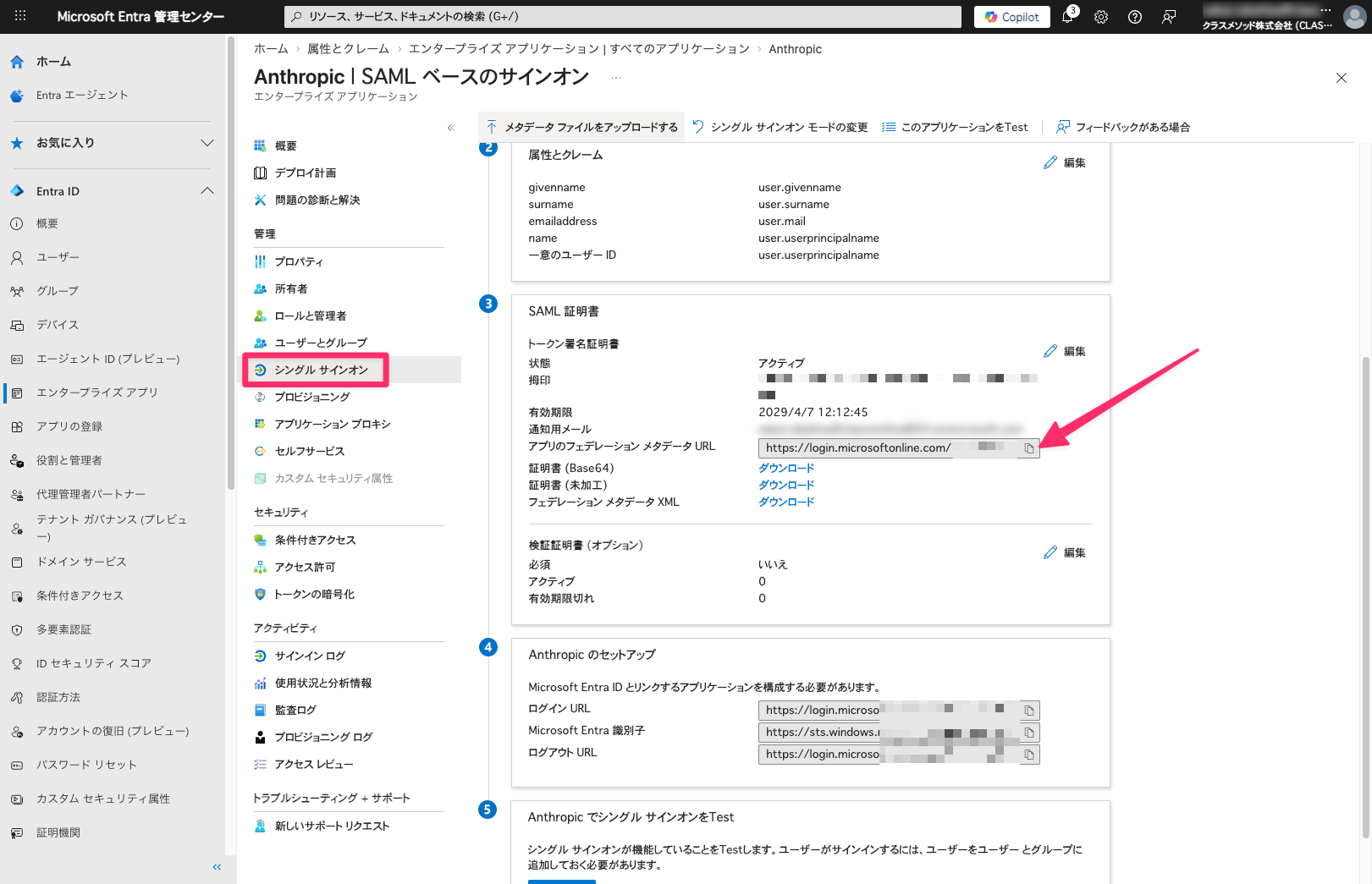

IdPメタデータURLの設定

Entra IDのシングル サインオンタブに戻り、SAML 証明書セクションのアプリのフェデレーション メタデータ URLをコピーします。

ウィザードのIdentity provider metadata URLフィールドに貼り付けます。

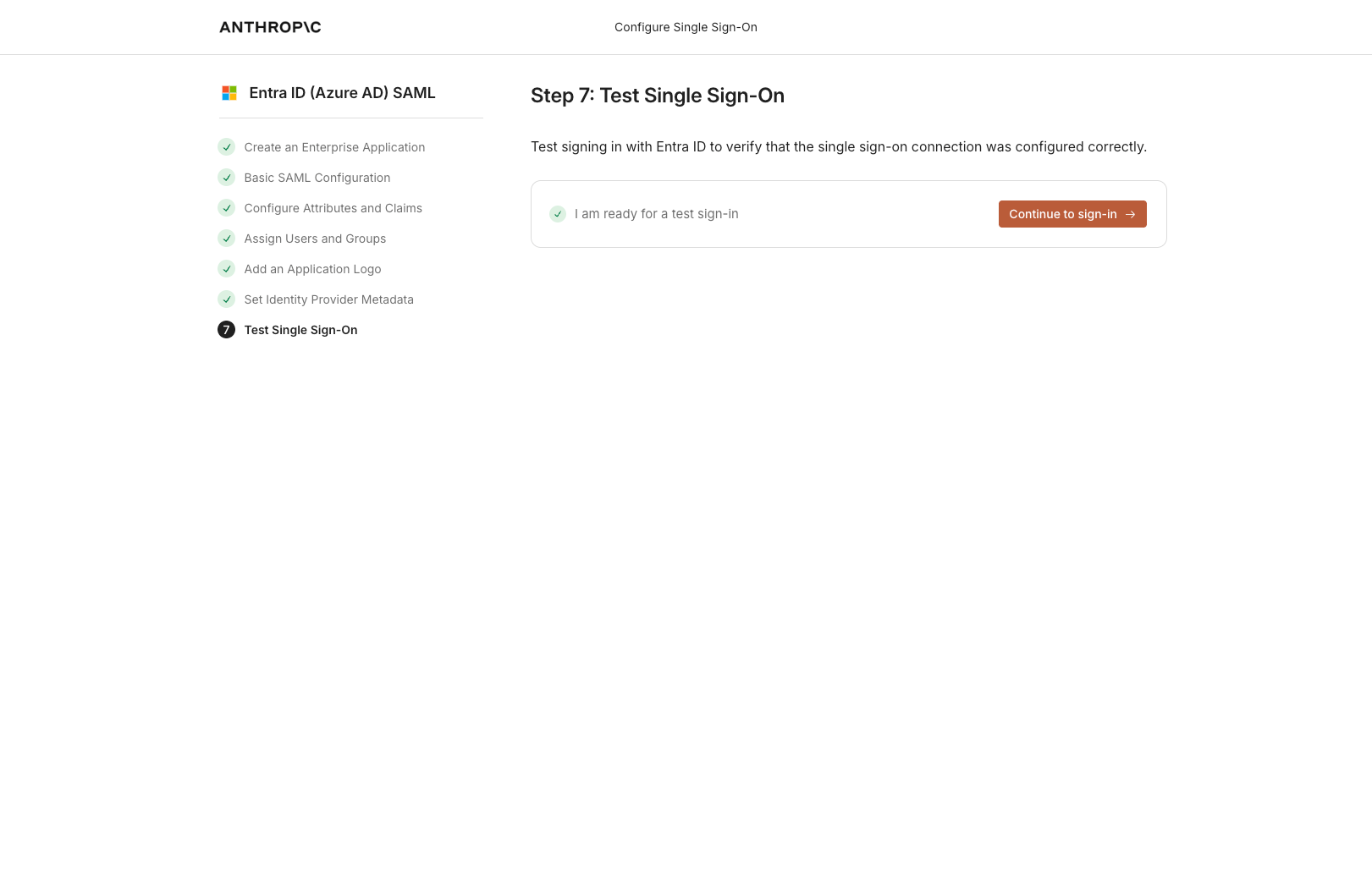

SSO接続のテスト

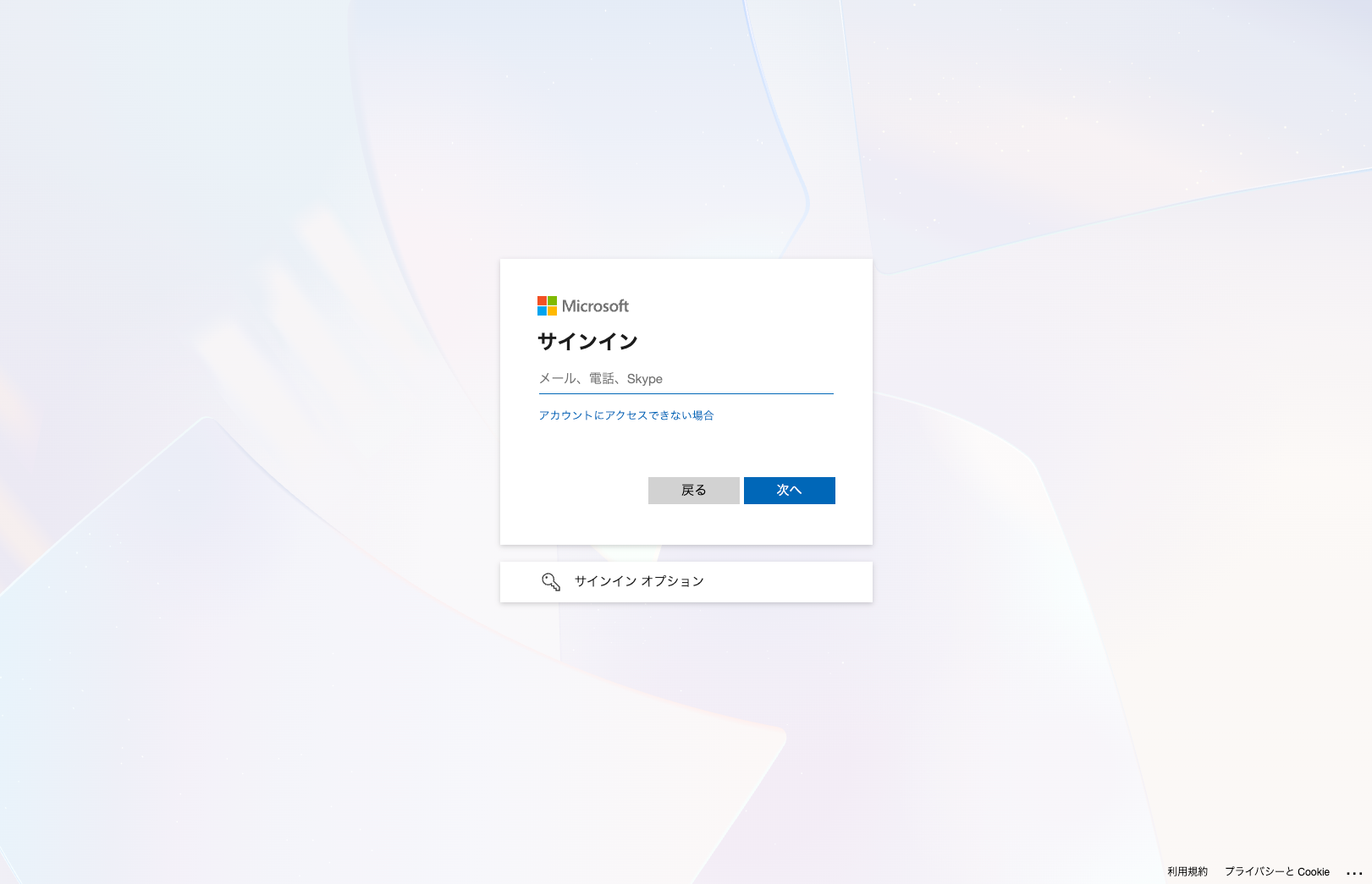

すべてのステップが完了すると、SSO接続のテスト画面が表示されます。

Continue to sign-inをクリックします。

Entra IDのサインイン画面にリダイレクトされるので、割り当て済みのユーザーでログインします。

認証が成功するとClaudeの組織設定にリダイレクトします。

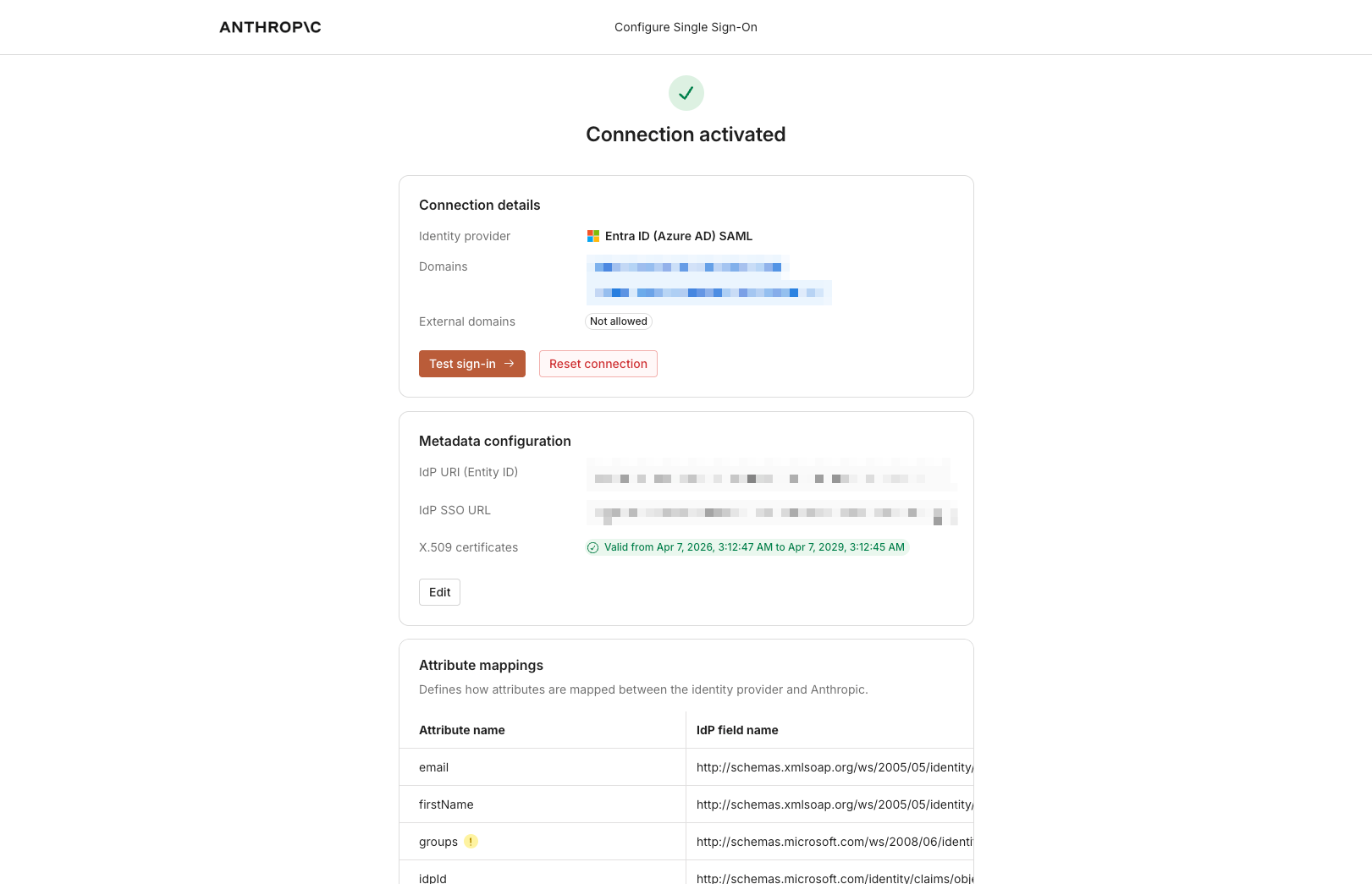

組織アクセスからシングルサインオンの管理へ進むと、以下のようにConnection activatedと表示されているはずです。

これにてSSOの設定は完了です。

今回は割愛しますがSSOの各種設定が完了すると、SSOの強制やSCIMなどが設定できるようになります。

まとめ

Claude EnterpriseとMicrosoft Entra IDをSAML連携し、SSOを設定する方法を試しました。

Claude側からWorkOSのセットアップウィザードが起動し、Entra ID側で行うべき操作をステップごとにガイドしてくれるため、指示に従うことでスムーズに設定できます。

今後はSCIMによる自動プロビジョニングやグループマッピングによるロール割り当ても試してみたいと思います。

どなたかの参考になれば幸いです。