Claude Securityで脆弱性のスキャン→検知→修正まで一気通貫にやってみた

Claude SecurityはAnthropicが2026年2月下旬に限定リサーチプレビューとして発表したセキュリティサービスで、脆弱性の検出→トリアージ→コード修正まで一気通貫にサポートし、以下の様な特徴を持っています。

- コンテキストやデータフローを理解した並列スキャン

- 多段の検証で偽陽性の少ない検出

- 検出内容のレビューからコード修正までのシームレスな連携

4月30日にClaude Enterpriseユーザー向けに パブリックベータ として公開されたため、GitHub上のリポジトリを対象にOpus 4.7でウォークスルーを実行した結果を共有します。

サイバーセキュリティとAI

生成AIのセキュリティへの応用が盛んです。

2026年2月上旬に公開されたOpus 4.6は、500件以上の脆弱性を発見しました。

Claude Security(当時の名前は「Claude Code Security」)は2月下旬に発表されました。

同年4月上旬には一般公開は危険過ぎるとして、ごく一部にのみアクセスが解放された Mythos が発表されました。

4月末に報告されたLinuxカーネル脆弱性「Copy Fail」(CVE-2026-3143)は、AIを活用する脆弱性検出ツール xint で発見されました。

脆弱性の発見から悪用までのタイムラインが短くなっている中で、Claude Securityは防御側の手段としての活用を期待できます。

パブリックベータ対象

Claude Securityはパブリックベータですが、すべてのClaudeユーザーが利用できるわけではありません。

現時点では Claude Enterpriseプラン のユーザーのみが利用可能です。

Claude Team/Maxユーザーへの提供も予定されています。

スキャンの使用範囲

サポートドキュメントには、スキャンの使用範囲について以下のように明記されています。

Claude Securityは、あなたまたはあなたの会社が所有し、スキャンするために必要なすべての権利を保有するコードをスキャンするためにのみ使用します。オープンソースプロジェクトやあなたの会社のコードベース(複数)に含まれていないリポジトリを含む、第三者が所有または所有するコードをスキャンするためにClaude Securityを使用しないでください。

スキャン対象が使用範囲内であることを確認してください。

例えば、意図的に脆弱に作られた OWASP Juice Shop などはスキャン使用範囲外となります。

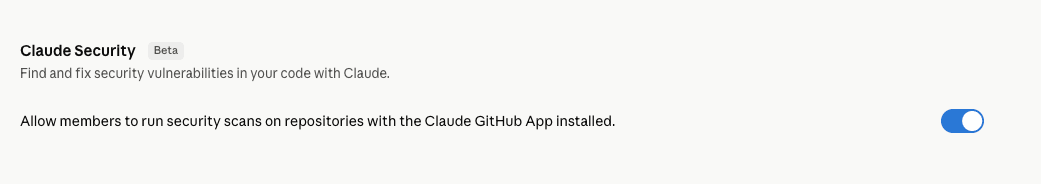

Claude Securityの有効化

GitHub 連携

GitHub App をGitHub Organizationにインストールし、対象リポジトリへのアクセスを許可しましょう。

Claude Security の有効化

Claude管理画面のProducts → Claude CodeからClaude Securityを有効化します。

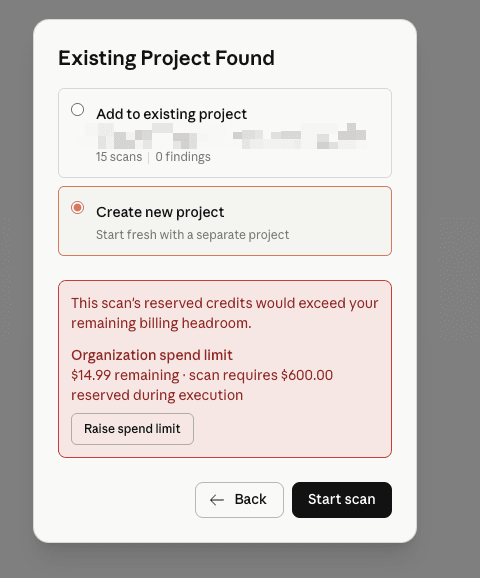

予算の調整

Claude Securityはスキャン範囲に応じて利用費が発生し、 スキャン開始時に $600 以上の予算が余っていること を求められます。

This scan's reserved credits would exceed your remaining billing headroom.

Organization spend limit $xx.xx remaining · scan requires $600.00 reserved during execution

予算管理している場合は、一時的で良いので、$600 以上余裕のある状態にしましょう。

検出の実行

Claude Securityはウェブインターフェースから実行します。

Claude Security画面に移動

claude.ai のメニュー一覧からSecurityを選択、あるいは、次のURLからアクセスしてください。

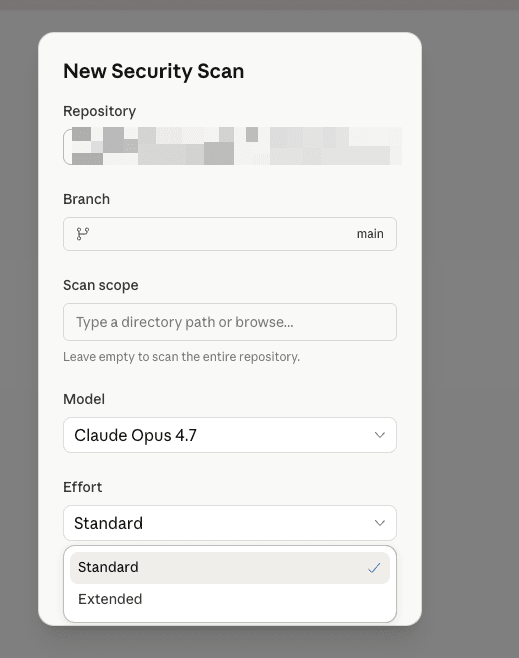

リポジトリを選択

「Start a new scan」からスキャン対象のリポジトリと設定を指定します。

- Repository : スキャン対象のリポジトリ

- Branch : スキャン対象のブランチ

- Scan scope : デフォルトはリポジトリ全体。パス指定も可能 (スキャン範囲がコストにつながります)

- Model: Claude Opus 4.7 のみ選択可能

- Effort : Standard または Extended

検証用コードベース

サポートドキュメントにあるように、Claude SecurityはOSSに適用できません。

Claude Codeを利用して、次のシンプルな脆弱なアプリをFlaskで用意しました。

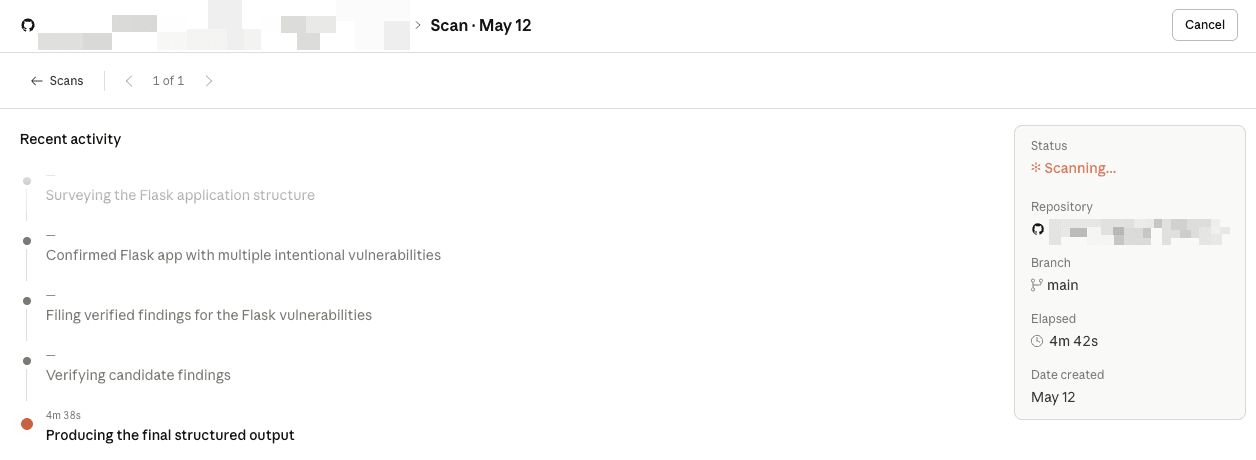

スキャン実行

Start scan からスキャンを開始します。

繰り返しとなりますが、 スキャン開始時に $600 以上の予算(クレジット)が余っていることを求められます。 エラーメッセージが表示された場合は、管理者の予算の調整を依頼しましょう。

スキャンはジョブベース(非同期)に実行され、検証した1ファイル・数百行のコードベースであれば、5分以内に完了しました。

スキャンはオンデマンド実行だけでなく定期実行にも対応しています。

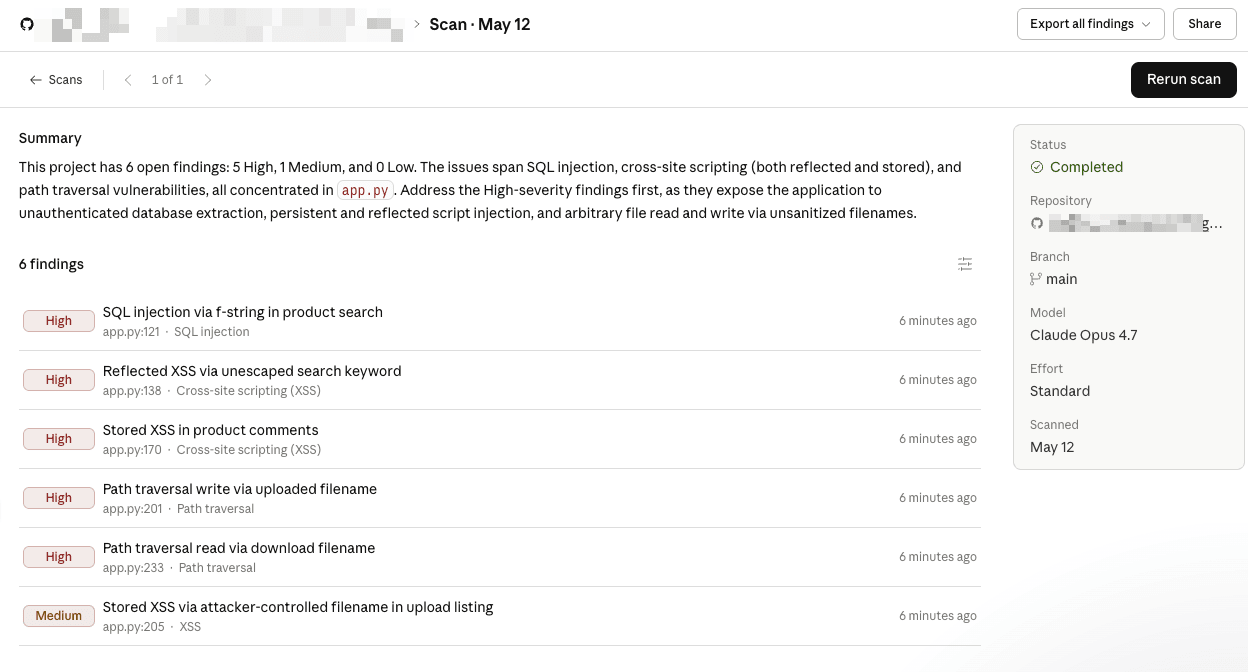

検出結果

スキャンが終わると、サマリーとともに、検出された脆弱性(Finding)の一覧が表示されます。LLM であるがゆえ、スキャン結果は決定的ではなく確率的(stochastic)です。

Claude Securityは以下の8カテゴリの脆弱性を重大度(高/中/低)とともに検出します。

- インジェクション(SQL、コマンド、コード、XSS)

- インジェクション(XXE、ReDoS)

- パスとネットワーク(パストラバーサル、SSRF、オープンリダイレクト)

- 認証とアクセス(認証バイパス、権限昇格、IDOR/BOLA、CSRF、レース)

- メモリ安全性(バッファ/整数オーバーフロー、UAF、安全でない誤用)

- 暗号化(タイミングリーク、アルゴリズム混乱、弱いプリミティブ)

- 逆シリアル化(任意の型インスタンス化)

- プロトコルとエンコーディング(キャッシュ安全性、エンコーディング混乱、長さプレフィックス信頼)

検出結果の一覧はCSVやMarkdownでエクスポートできます。

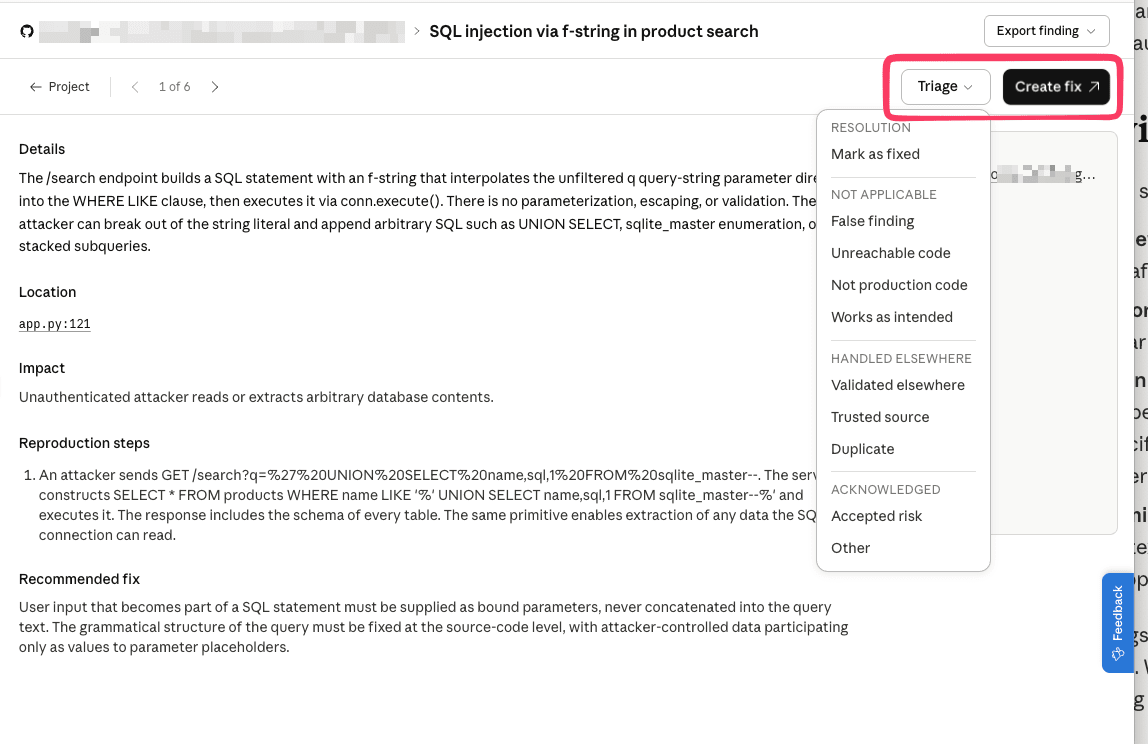

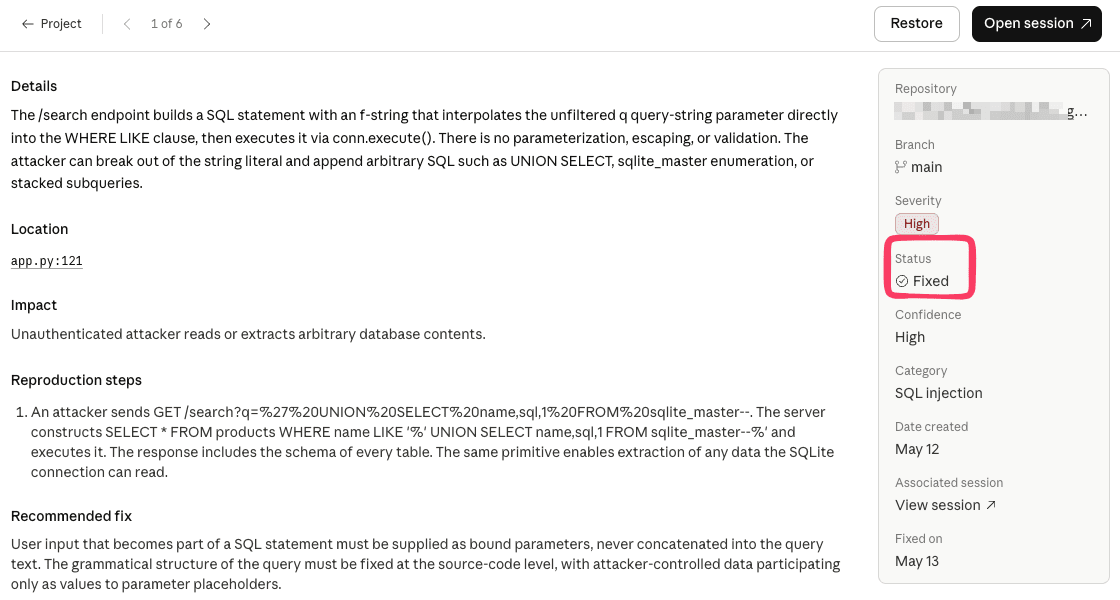

トリアージ & 修正

各検出内容を詳細から確認し、トリアージしましょう。

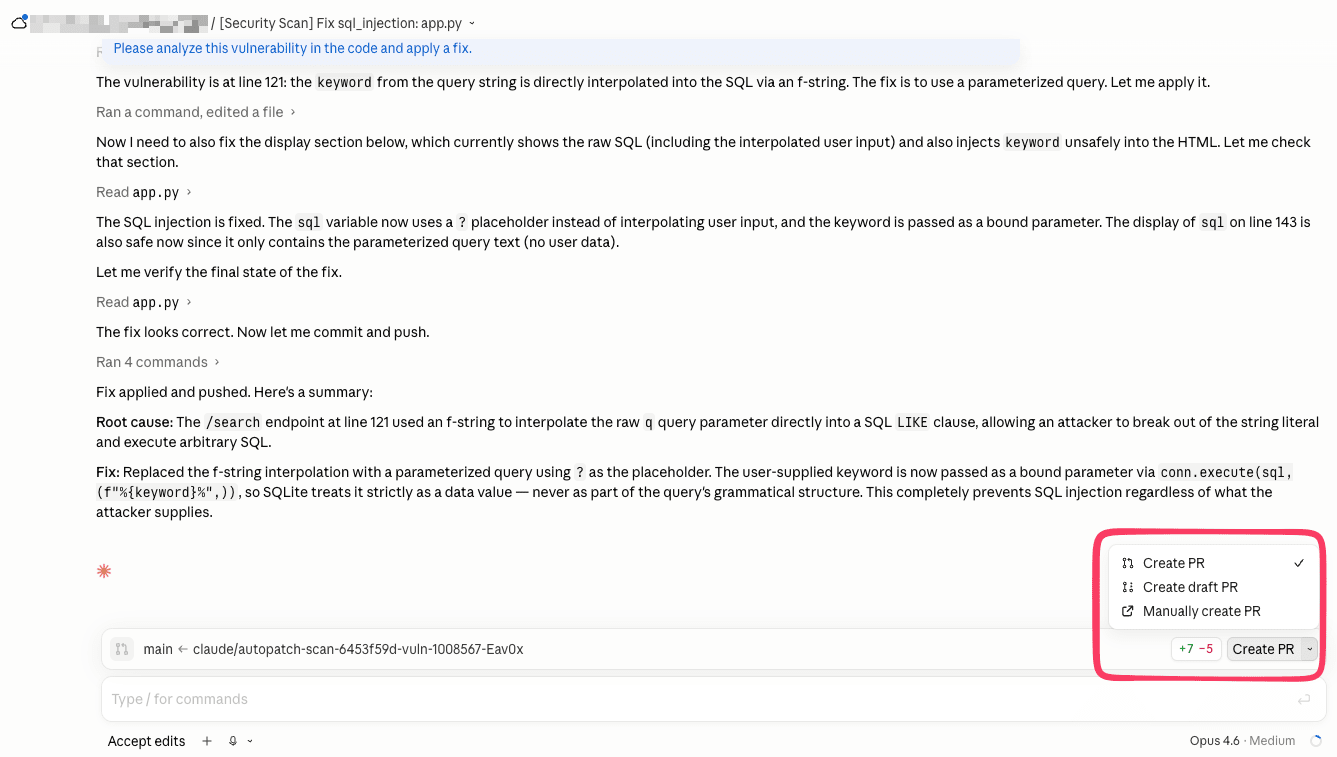

「Create fix」をクリックすると、Claude Codeと連携して、修正を行いリポジトリに push します。

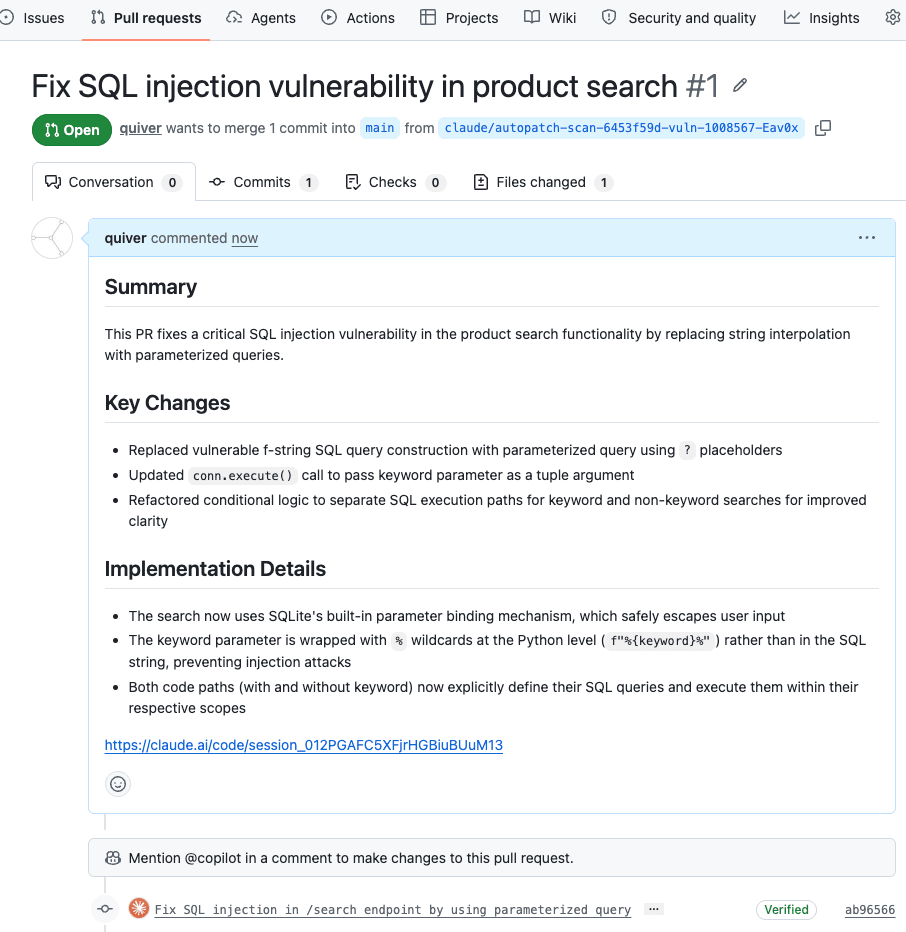

修正完了後は、「Create PR」からプルリクエストを作成します。

PRをマージして対応が完了すると、Claude Security側でStatusが 「Fixed」 となります。

コスト

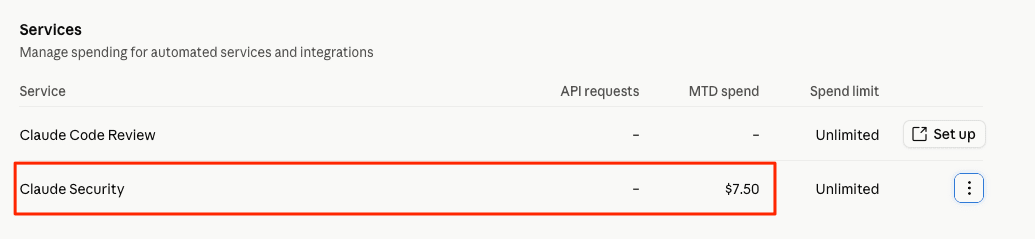

Claude Securityの費用は、スキャン範囲とスキャン回数により発生します。

今回の検証では $7.50 のクレジットを消費を スキャン実行直後から 確認できました。

管理画面の利用費ページでは、サービス一覧で Claude Code Reviewと並列にClaude Securityの利用費を確認できます。

Claude Securityはスキャン範囲を制御できるため、コードベースと費用感を確認しながら、スキャン範囲を調整していくのが良いでしょう。

最後に

Claude Securityのアーリープレビューでは、以下の学びがあったと共有されています。

- 検出の質が大事:チームがアクションすべき信頼性の高い検出を行う

- スキャンから修正までの短さ:セキュリティチームとエンジニアリングチームとの何日ものコミュニケーションは伴わず、スキャンから修正まで一気通貫

- ワンショットだけではなく、継続的なスキャン

パブリックベータとして公開されたClaude Securityは、これらの学びを踏まえて、Opusの脆弱性検出能力とClaude Codeのコーディング能力がシームレスにつながり、セキュリティ運用に十分な機能が出揃っています。

Mythosは世界で極一部の組織にしか提供されていませんが、Claude SecurityはすべてのClaude Enterpriseユーザーが利用できるようになりました。

生成AIのセキュリティへの応用が急速に広まるなか、自社のリポジトリで一度試してみてはいかがでしょうか。