![【Security Hub修復手順】[ELB.17] リスナーを使用する Application Load Balancer と Network Load Balancer は、推奨されるセキュリティポリシーを使用する必要があります。](https://images.ctfassets.net/ct0aopd36mqt/wp-thumbnail-e71a738589e583b65670923628e8b6f4/45568b9fd457506bd2f3d6fd304d4b6a/aws-security-hub?w=3840&fm=webp)

【Security Hub修復手順】[ELB.17] リスナーを使用する Application Load Balancer と Network Load Balancer は、推奨されるセキュリティポリシーを使用する必要があります。

こんにちは!フニです。

皆さん、お使いのAWS環境のセキュリティチェックはしていますか?

当エントリでは、AWS Security HubによるAWS環境のセキュリティ状況スコアリングに該当する項目についての修復手順をご紹介します。

本記事の対象コントロール

[ELB.17] リスナーを使用する Application Load Balancer と Network Load Balancer は、推奨されるセキュリティポリシーを使用する必要があります。

[ELB.17] Application and Network Load Balancers with listeners should use recommended security policies

前提条件

本記事はAWS Security Hubで「AWS基礎セキュリティのベストプラクティススタンダード」を利用されている方向けの内容となります。

AWS Security Hubの詳細についてはこちらのブログをご覧ください。

対象コントロールの説明

このコントロールは、Application Load Balancer(ALB)のHTTPSリスナーまたはNetwork Load Balancer(NLB)のTLSリスナーが、推奨されるセキュリティポリシーを使用して通信を暗号化しているかどうかをチェックします。リスナーがSecurity Hubで定められた推奨セキュリティポリシーのいずれも使用していない場合にコントロールが失敗します。推奨ポリシーの最新の一覧は、Security Hub公式ドキュメントのELB.17の項目をご確認ください。

セキュリティポリシーとは、クライアントとロードバランサー間のSSL/TLS接続を確立する際に使用されるプロトコルと暗号の組み合わせのことです。推奨ポリシーを使用しないままロードバランサーを運用すると、古いプロトコルバージョン(TLS 1.0やTLS 1.1)や脆弱な暗号スイートが使用される可能性があり、通信データの盗聴や改ざんのリスクが高まります。

対応する場合は、既存のリスナーのセキュリティポリシーを推奨ポリシーに変更する必要があります。セキュリティポリシーの変更はリスナーの設定変更のみで完了し、ロードバランサーの再作成は不要です。

ただし、ポリシーを変更するとサポートされるプロトコルバージョンや暗号スイートが変わるため、TLSバージョンに対応していない古いクライアントからの接続が失敗する可能性があります。TLS 1.3とTLS 1.2の両方をサポートするポリシーを選択すれば、TLS 1.2のみに対応したクライアントとの互換性を確保できます。

なお、ALB・NLBともに、同一のロードバランサーに設定するすべてのセキュアリスナーは互換性のあるセキュリティポリシーを使用する必要があります。FIPSポリシーと非FIPSの通常TLSポリシーは互換性がないため、同一のロードバランサーに混在させることはできません。FIPS準拠が必要な環境では、FIPS対応のポリシーを選択してください。

利用可能なポリシーの最新一覧や各ポリシーの詳細については、以下の公式ドキュメントを必ずご確認ください。

修復手順

1 ステークホルダーに確認

ステークホルダー(リソースの作成者や管理している部署などの関係者)に以下の点を確認します。

- 対象のロードバランサーリスナーのセキュリティポリシーを推奨ポリシーに変更して良いか

- クライアント互換性への影響

- セキュリティポリシーを変更すると、サポートされるTLSプロトコルバージョンや暗号スイートが変わります。例えば、TLS 1.0およびTLS 1.1をサポートしないポリシーの場合、これらのプロトコルのみに対応した古いクライアント(古いOS・ブラウザ・APIクライアント等)からの接続が失敗します。事前にアクセスログやコネクションログなどから、接続元クライアントが使用しているTLSバージョンを確認してください。TLS 1.2のみに対応したクライアントが存在する場合は、TLS 1.3とTLS 1.2の両方をサポートするポリシーを選択することで互換性を確保できます。

- 変更時の一時的な中断の可能性

- トラフィックが多い状態でセキュリティポリシーを更新するとサービスへの一時的な影響が発生する可能性があります。トラフィックが多い環境では、トラフィックの少ない時間帯に変更を行うことを推奨します。

- 対応しない場合は、その理由を確認し、Security Hubで当該コントロールを「抑制済み」に設定します。

- クライアント互換性への影響

2 ALBのHTTPSリスナーのセキュリティポリシーを変更する

Application Load Balancerの場合、以下の手順でセキュリティポリシーを変更します。

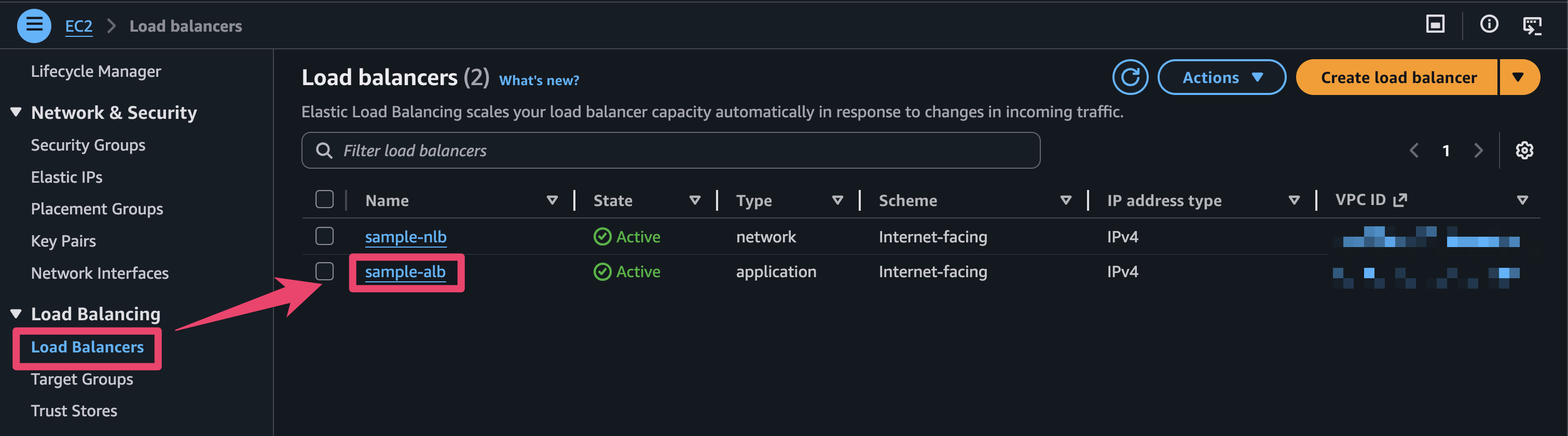

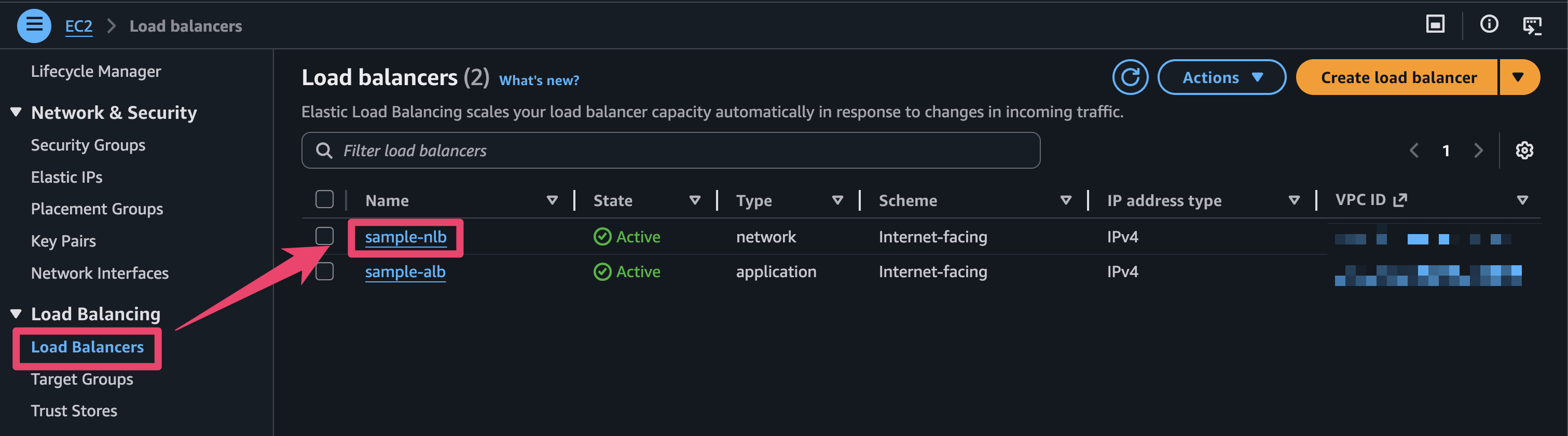

- AWSマネジメントコンソールにサインインし、EC2コンソールを開きます。

- 左側のナビゲーションペインから「ロードバランサー」を選択し、対象のApplication Load Balancerを選択します。

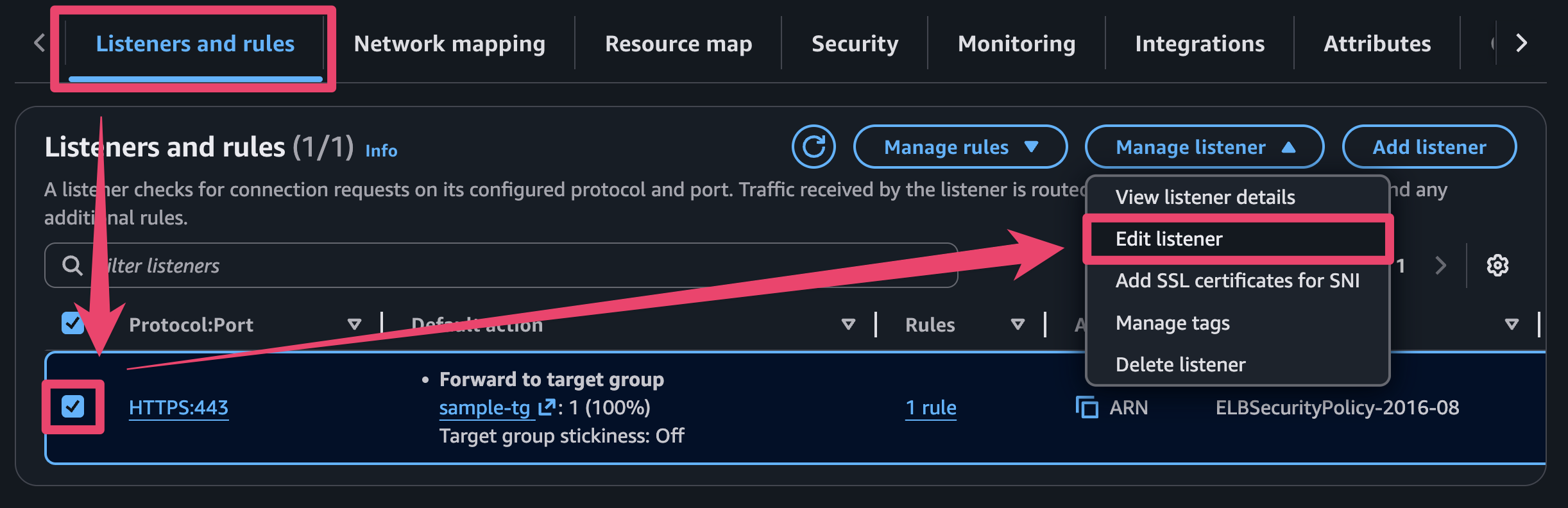

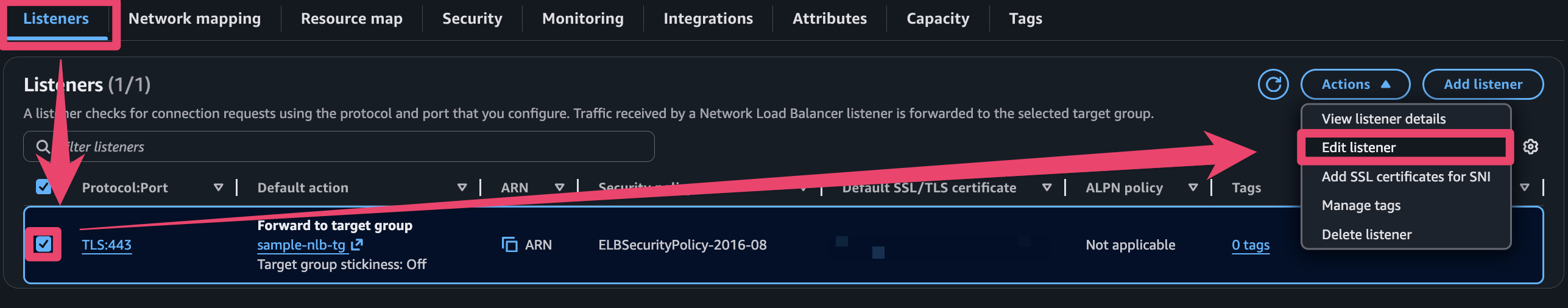

- 「リスナーとルール」タブから、対象のHTTPSリスナーを選択し、「リスナーの編集」をクリックします。

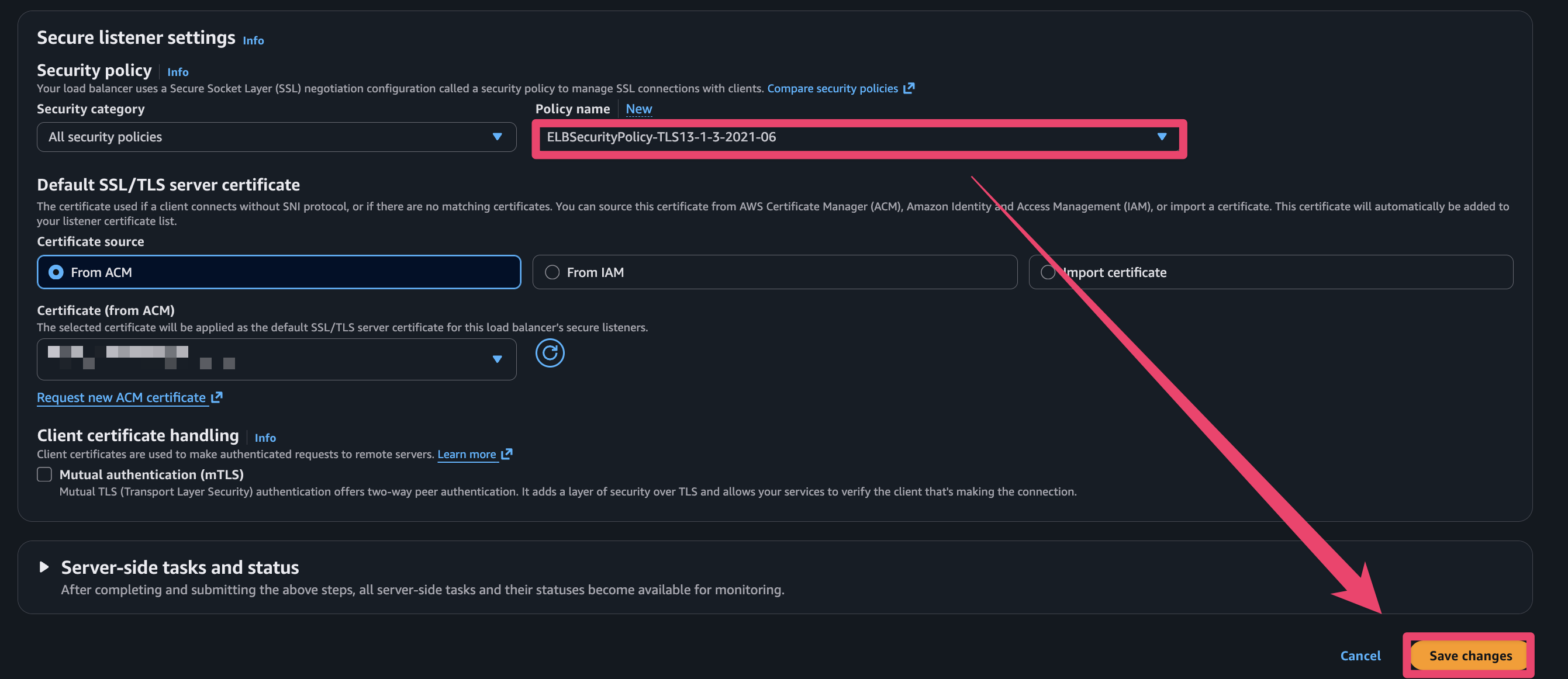

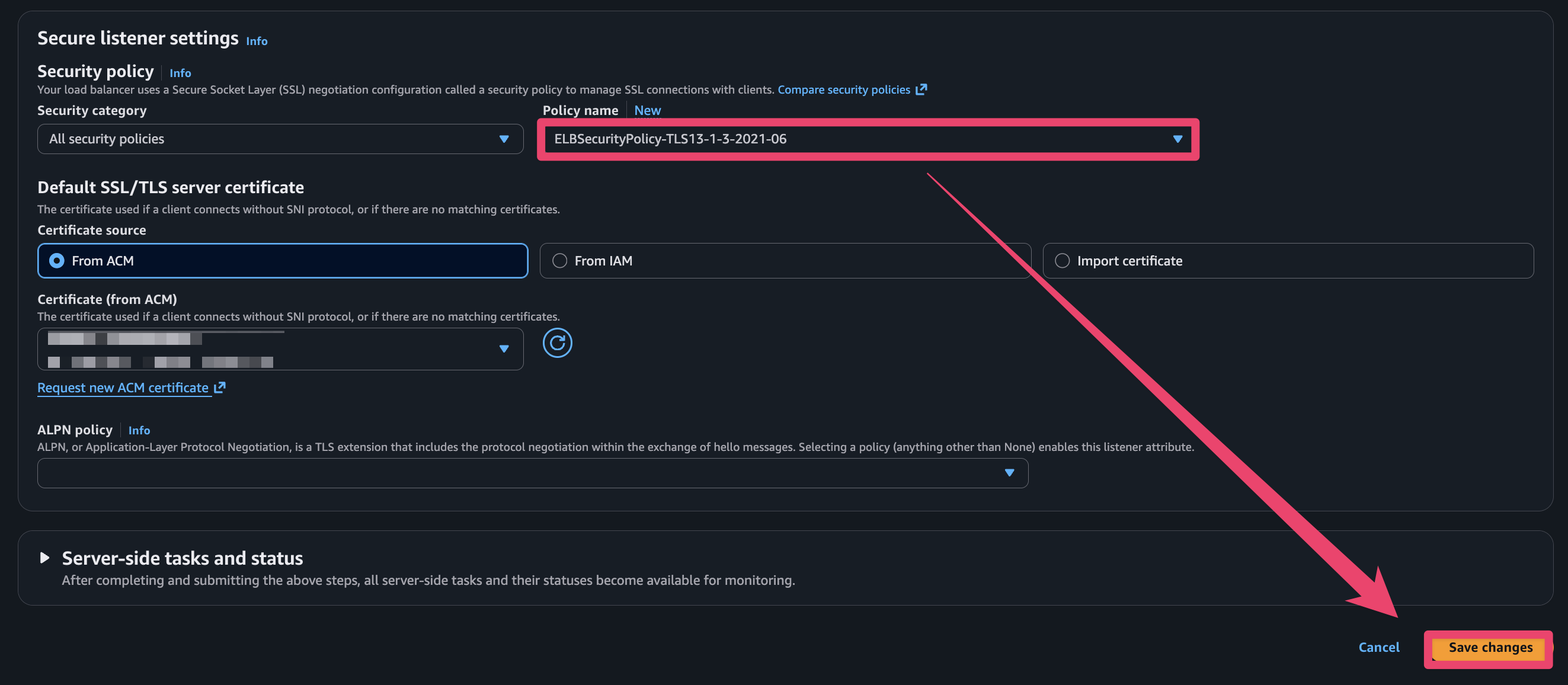

- 「セキュアリスナーの設定」セクションで「セキュリティポリシー」のドロップダウンから推奨ポリシーを選択し、「変更内容の保存」をクリックします。

TLS 1.2との後方互換性が必要な場合はTLS 1.3とTLS 1.2の両方をサポートするポリシーを、FIPS準拠が必要な場合はFIPS対応のポリシーを選択してください。推奨ポリシーの最新一覧は上記の公式ドキュメントをご参照ください。

3 NLBのTLSリスナーのセキュリティポリシーを変更する

Network Load Balancerの場合、以下の手順でセキュリティポリシーを変更します。

- AWSマネジメントコンソールにサインインし、EC2コンソールを開きます。

- 左側のナビゲーションペインから「ロードバランサー」を選択し、対象のNetwork Load Balancerを選択します。

- 「リスナーとルール」タブから、対象のTLSリスナーを選択し、「リスナーの編集」をクリックします。

- 「セキュアリスナーの設定」セクションで「セキュリティポリシー」のドロップダウンから推奨ポリシーを選択し、「変更内容の保存」をクリックします。

TLS 1.2との後方互換性が必要な場合はTLS 1.3とTLS 1.2の両方をサポートするポリシーを、FIPS準拠が必要な場合はFIPS対応のポリシーを選択してください。推奨ポリシーの最新一覧は上記の公式ドキュメントをご参照ください。

最後に

今回は、AWS Security HubによるAWS環境のセキュリティ状況スコアリングに該当する項目についての修正手順をご紹介しました。

コントロールを修正して、お使いのAWS環境のセキュリティをパワーアップさせましょう!

最後までお読みいただきありがとうございました!どなたかのお役に立てれば幸いです。

以上、フニでした!