Amazon InspectorポリシーとAmazon Inspector委任管理者で管理できる範囲の違いを整理してみた

はじめに

Amazon Inspector ポリシーを使うと、AWS Organizations 配下の root、Organizational Unit(OU、組織単位)、アカウントに対して、Amazon Inspector のスキャンタイプを有効化できます。

Amazon Inspector ポリシーの基本的な使い方は、以下の記事でも紹介されています。

本記事では、すでに Amazon Inspector の委任管理者アカウントで運用している環境を前提に、Amazon Inspector ポリシーと Amazon Inspector 委任管理者で管理できる範囲の違いを整理します。

なお、本記事では、Amazon Inspector ポリシーを管理するアカウントを「Amazon Inspector ポリシー管理アカウント」と表現します。これは、AWS Organizations 管理アカウント、または Amazon Inspector ポリシー管理を委任されたメンバーアカウントを指します。

また、AWS Organizations 管理アカウントから Amazon Inspector の委任管理者として指定されたアカウントを「Amazon Inspector 委任管理者アカウント」と表現します。

結論

Amazon Inspector ポリシーを利用する場合、管理する範囲は大きく以下に分かれます。

Amazon Inspector ポリシー管理アカウント

└ Amazon Inspector ポリシーの管理

├ 対象 OU / アカウントへのポリシー適用

├ スキャンタイプの有効化

└ 対象リージョンの管理

Amazon Inspector 委任管理者アカウント

└ Amazon Inspector の管理

├ Amazon EC2 スキャンモードの設定

├ Amazon EC2 詳細検査の組織共通カスタムパスの設定

├ Amazon ECR 再スキャン期間の設定

├ 抑制ルールの管理

└ 検出結果の集約確認

Amazon Inspector ポリシーで管理できるのは、主に「どのスキャンタイプを、どのリージョンで有効化するか」です。

Amazon EC2 スキャンモードや Amazon ECR 再スキャン期間などの詳細設定は Amazon Inspector ポリシーでは管理できませんが、Amazon Inspector 委任管理者アカウントから組織内のメンバーアカウント向けに管理できます。

なお、Amazon EC2 詳細検査のカスタムパスのように、委任管理者が組織共通のパスを設定できる一方で、各メンバーアカウントも自アカウント用のカスタムパスを追加できる設定もあります。

Amazon Inspector ポリシー導入時に注意したいのは、詳細設定を各メンバーアカウントで個別に設定することではなく、Amazon Inspector ポリシーと Amazon Inspector 委任管理者アカウントで管理できる範囲が異なる点です。

Amazon Inspectorポリシーを使うメリット

Amazon Inspector ポリシーのメリットは、AWS Organizations のポリシーとして Amazon Inspector の有効化を統制できる点です。

Amazon Inspector 委任管理者アカウントでも、メンバーアカウントに対する Amazon Inspector の有効化や、新規メンバーアカウントの自動有効化は設定できます。

一方で、Amazon Inspector 委任管理者アカウントで有効化を管理する場合、必要なリージョンごとに設定を行う必要があります。

Amazon Inspector ポリシーでは、ポリシーで有効化対象のリージョンを定義できます。特に ALL_SUPPORTED を指定すると、Amazon Inspector が対応している現在および将来のリージョンを対象にできます。

When

ALL_SUPPORTEDis specified for enablement, Amazon Inspector is enabled in all current and future regions unless explicitly disabled. This allows you to maintain comprehensive coverage as AWS expands into new regions.

ALL_SUPPORTEDを有効化に指定した場合、明示的に無効化されていない限り、Amazon Inspector は現在および将来のすべてのリージョンで有効化されます。これにより、AWS が新しいリージョンに拡張された場合でも、包括的なカバレッジを維持できます。https://docs.aws.amazon.com/organizations/latest/userguide/orgs_manage_policies_inspector.html

ただし、新しいリージョンを実際に利用するかどうかは、組織のリージョン利用方針やオプトインリージョンの扱いによります。

ここでのポイントは、リージョンを個別に列挙して管理するのではなく、Amazon Inspector の対応リージョンをまとめて対象にできる点です。

また、Amazon Inspector ポリシーをアタッチした OU に新しいアカウントが追加された場合や、既存アカウントが移動してきた場合にも、ポリシーを継承して Amazon Inspector が有効化されます。

Accounts that join the organization—or move into an OU with an attached Amazon Inspector policy—automatically inherit the policy and have Amazon Inspector enabled and linked to the Amazon Inspector delegated administrator.

組織に参加したアカウント、または Amazon Inspector ポリシーがアタッチされた OU に移動したアカウントは、自動的にポリシーを継承し、Amazon Inspector が有効化され、Amazon Inspector の委任管理者にリンクされます。

https://docs.aws.amazon.com/organizations/latest/userguide/orgs_manage_policies_inspector.html

組織として「Amazon Inspector を原則すべての対応リージョンで有効化する」というベースラインを作りたい場合、Amazon Inspector ポリシーは有効な選択肢です。

Amazon Inspectorポリシーと委任管理者で管理できる範囲の違い

Amazon Inspector ポリシーで管理する範囲と、Amazon Inspector 委任管理者で管理する範囲を整理すると以下のようになります。

| 管理対象 | 管理する場所 |

|---|---|

| スキャンタイプの有効化を Organizations ポリシーとして統制する場合 | Amazon Inspector ポリシー |

| スキャンタイプの有効化をリージョンごとに管理する場合 | Amazon Inspector 委任管理者アカウント |

| 対象 OU / アカウント | Amazon Inspector ポリシー管理アカウント |

| 有効化リージョン | Amazon Inspector ポリシー |

| Amazon EC2 スキャンモード | Amazon Inspector 委任管理者アカウント |

| Amazon EC2 詳細検査の組織共通カスタムパス | Amazon Inspector 委任管理者アカウント |

| Amazon EC2 詳細検査の自アカウント用カスタムパス | 各アカウント |

| Amazon ECR 再スキャン期間 | Amazon Inspector 委任管理者アカウント |

| Amazon ECR 側のレジストリスキャン設定 | 各アカウントの Amazon ECR |

| 抑制ルール | Amazon Inspector 委任管理者アカウント |

| 検出結果の集約確認 | Amazon Inspector 委任管理者アカウント |

Amazon Inspector ポリシーでは、Amazon EC2 スキャン、Amazon ECR スキャン、Lambda 標準スキャン、Lambda コードスキャン、コードリポジトリスキャンなどの有効化を管理できます。

一方で、特定の設定や抑制ルールは Amazon Inspector 委任管理者アカウントで管理します。

Amazon Inspector policies allow you to enable Amazon EC2 scanning, Amazon ECR scanning, or Lambda Standard and code scanning, as well as Code Security. Specific configuration settings and suppression rules can be managed via the delegated administrator account for the organization.

Amazon Inspector ポリシーでは、Amazon EC2 スキャン、Amazon ECR スキャン、Lambda 標準スキャンとコードスキャン、および Code Security を有効化できます。特定の設定と抑制ルールは、組織の委任管理者アカウントを介して管理できます。

https://docs.aws.amazon.com/organizations/latest/userguide/orgs_manage_policies_inspector.html

Amazon Inspector のドキュメントでも、AWS Organizations ポリシーはスキャンが有効かどうかのみを制御し、スキャンの動作方法までは制御しないと説明されています。

Organization policies control only whether scanning is enabled, not how it operates.

Organizations ポリシーは、スキャンが有効かどうかのみを制御し、スキャンの動作方法は制御しません。

https://docs.aws.amazon.com/inspector/latest/user/admin-member-relationship.html

そのため、Amazon Inspector ポリシーは「Amazon Inspector の有効化を統制する機能」、Amazon Inspector 委任管理者は「Amazon Inspector の詳細設定と運用監視を行う機能」と分けて考えると整理しやすいです。

詳細設定の多くは委任管理者から組織全体に反映できる

Amazon Inspector ポリシーで詳細設定を管理できないからといって、各メンバーアカウントで個別に設定する必要があるわけではありません。

Amazon Inspector 委任管理者アカウントから設定した内容は、メンバーアカウントにも反映されます。

公式ドキュメントでは、委任管理者が自身のアカウントに設定を適用すると、通常、その設定は組織内の他のアカウントにも適用されると説明されています。

Generally, when the delegated administrator applies settings to their account, those settings are applied to all of the other accounts in the organization.

一般的に、委任管理者が自身のアカウントに設定を適用すると、その設定は組織内の他のすべてのアカウントにも適用されます。

https://docs.aws.amazon.com/inspector/latest/user/admin-member-relationship.html

例えば、Amazon EC2 スキャンモードは Amazon Inspector 委任管理者として設定すると、組織内のすべてのメンバーアカウントに設定されます。

When you set the scan mode as the Amazon Inspector delegated administrator that scan mode is set for all member accounts in your organization.

Amazon Inspector 委任管理者としてスキャンモードを設定すると、そのスキャンモードは組織内のすべてのメンバーアカウントに設定されます。

https://docs.aws.amazon.com/inspector/latest/user/scanning-ec2.html

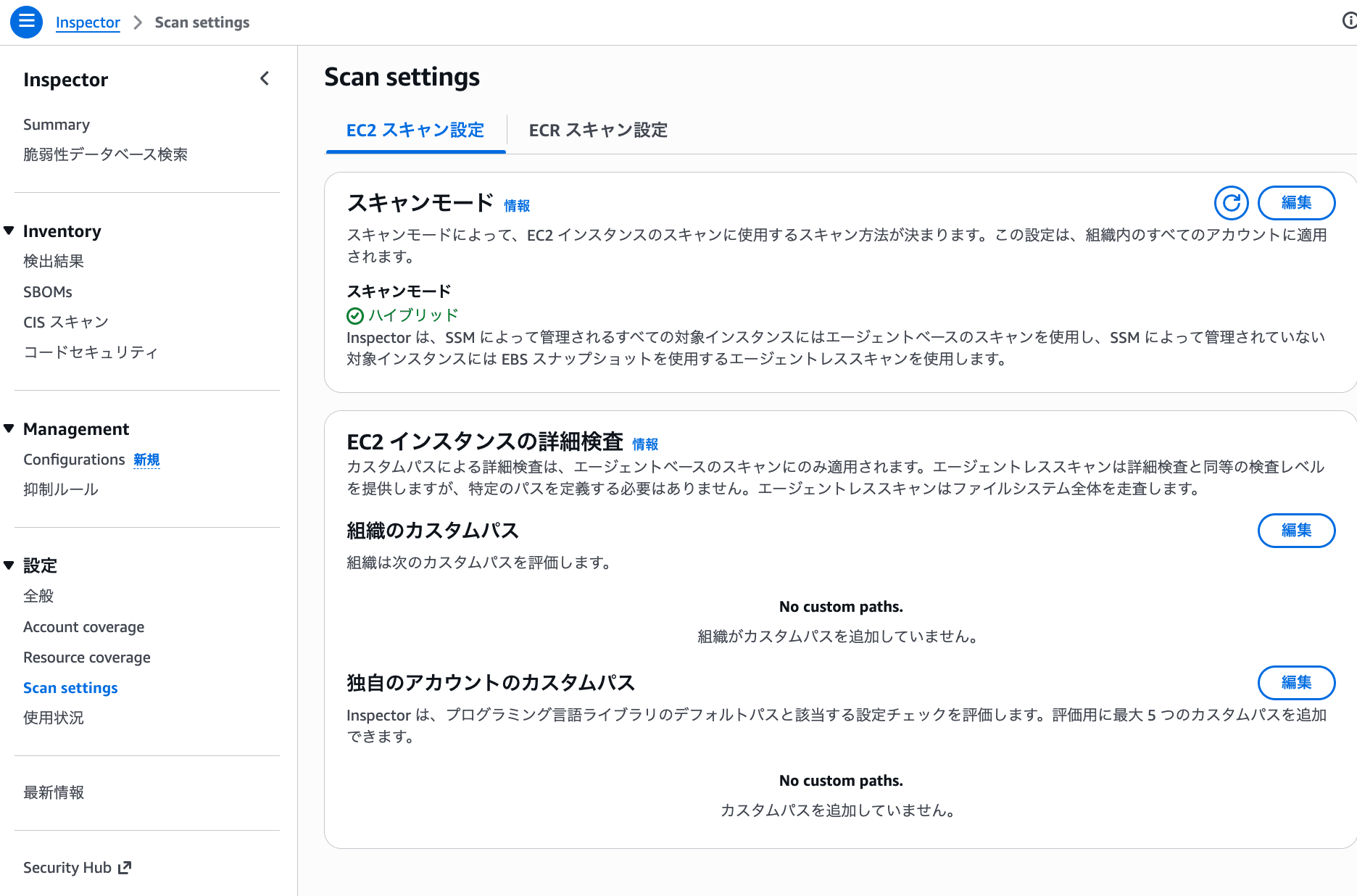

以下は、Amazon Inspector 委任管理者アカウントの EC2 scanning settings 画面です。この画面で Amazon EC2 スキャンモードを確認や変更できます。

Amazon EC2 スキャンモードのような組織全体に適用する詳細設定は、Amazon Inspector ポリシーではなく、Amazon Inspector 委任管理者アカウントの Inspector 画面から管理します。

一方で、Amazon EC2 詳細検査のカスタムパスは、委任管理者が組織共通のカスタムパスを設定できるだけでなく、各メンバーアカウントも自アカウント用のカスタムパスを指定できます。

委任管理者が設定した組織共通パスに加えて、各メンバーアカウントが設定した自アカウント用パスもスキャン対象になります。

Specify five custom paths for Amazon Inspector deep inspection for Amazon EC2 that will be used across all accounts in the organization. This is in addition to the five custom paths that a delegated administrator can set for their individual account.

Amazon EC2 の Amazon Inspector 詳細検査で使用する 5 つのカスタムパスを指定できます。これは組織内のすべてのアカウントで使用されます。これは、委任管理者が自身の個別アカウント用に設定できる 5 つのカスタムパスとは別です。

https://docs.aws.amazon.com/inspector/latest/user/admin-member-relationship.html

Specify five custom paths for Amazon Inspector deep inspection for EC2 that will be used for their individual account. These paths are scanned in addition to any custom paths that the delegated administrator has specified for the organization.

EC2 の Amazon Inspector 詳細検査で使用する 5 つのカスタムパスを、自アカウント用に指定できます。これらのパスは、委任管理者が組織用に指定したカスタムパスに加えてスキャンされます。

https://docs.aws.amazon.com/inspector/latest/user/admin-member-relationship.html

つまり、Amazon EC2 詳細検査のカスタムパスは以下のように整理できます。

Amazon Inspector 委任管理者アカウント

├ 組織全体で使用するカスタムパスを設定

└ 自アカウント用のカスタムパスを設定

メンバーアカウント

└ 自アカウント用のカスタムパスを設定

実際にスキャンされるパス

├ 委任管理者が設定した組織共通パス

└ 各アカウントが設定した自アカウント用パス

Amazon ECR についても整理が必要です。Amazon Inspector ポリシーでは ecr_scanning を有効化できますが、Amazon ECR 再スキャン期間は Amazon Inspector 委任管理者アカウントで管理します。

When you configure the re-scan duration from a delegated administrator account, Amazon Inspector applies the setting to all member accounts in the organization.

委任管理者アカウントから再スキャン期間を設定すると、Amazon Inspector はその設定を組織内のすべてのメンバーアカウントに適用します。

また、基本スキャン、拡張スキャン、継続的スキャンなどの Amazon ECR 側のレジストリスキャン設定は、Amazon Inspector ポリシーでは管理しません。

However, the configuration settings for basic scanning versus continuous scanning can only be modified in Amazon ECR.

ただし、基本スキャンと継続的スキャンの設定は、Amazon ECR でのみ変更できます。

https://docs.aws.amazon.com/inspector/latest/user/scanning-ecr.html

このように、Amazon Inspector ポリシーで詳細設定を管理できないことと、各メンバーアカウントですべて個別設定が必要であることは別の話です。

詳細設定の多くは Amazon Inspector 委任管理者アカウントから組織全体に対して管理できます。ただし、Amazon EC2 詳細検査のカスタムパスのように、委任管理者の組織共通設定に加えて、各アカウント側で追加設定できるものもあります。

Amazon Inspectorポリシー管理アカウントと委任管理者の関係

Amazon Inspector ポリシーは、AWS Organizations 管理アカウント、または Amazon Inspector ポリシー管理を委任されたメンバーアカウントで管理できます。

Amazon Inspector ポリシーの作成やアタッチなどの操作は、AWS Organizations 管理アカウント、または Amazon Inspector ポリシーを管理する権限を持つ AWS Organizations の委任管理者で実行します。

You must be signed in as either:

The management account for the organization

An AWS Organizations delegated administrator with permissions to manage Amazon Inspector policies

サインインするアカウントは、組織の管理アカウント、または Amazon Inspector ポリシーを管理する権限を持つ AWS Organizations の委任管理者である必要があります。

一方で、Amazon Inspector の詳細設定や検出結果の集約確認は Amazon Inspector 委任管理者アカウントで管理します。

基本的には、以下のように管理する範囲を分けて考えると分かりやすいです。

Amazon Inspector ポリシー管理アカウント

└ Amazon Inspector ポリシーを管理

Amazon Inspector 委任管理者アカウント

└ Amazon Inspector の詳細設定と検出結果を管理

この構成では、Amazon Inspector ポリシーを変更する場合は Amazon Inspector ポリシー管理アカウント、Amazon EC2 スキャンモードや Amazon ECR 再スキャン期間などを変更する場合は Amazon Inspector 委任管理者アカウント、というように操作アカウントが分かれます。

一方で、AWS Organizations のリソースベースの委任ポリシーを使うことで、INSPECTOR_POLICY の管理だけをセキュリティアカウントに委任する構成も考えられます。

例えば、以下のように Amazon Inspector 関連の管理をセキュリティアカウントに寄せる構成です。

管理アカウント

├ Organizations リソースベースの委任ポリシーを管理

├ Service Control Policy(SCP、サービスコントロールポリシー)など他の Organizations ポリシーを管理

└ セキュリティアカウントに INSPECTOR_POLICY のみ委任

セキュリティアカウント

├ Amazon Inspector ポリシー管理アカウント

│ └ Amazon Inspector ポリシーを管理

└ Amazon Inspector 委任管理者アカウント

└ Amazon Inspector の詳細設定と検出結果を管理

この構成にすると、Amazon Inspector ポリシーの管理と Amazon Inspector の詳細設定をセキュリティアカウントで実施できます。

ただし、委任ポリシー自体の作成や管理は管理アカウントで行います。また、委任先アカウントで実際に操作する IAM ロールや IAM ユーザーにも、必要な Organizations 権限を付与する必要があります。

本記事では構成パターンの詳細には踏み込みませんが、Amazon Inspector ポリシーで管理する範囲と、Amazon Inspector 委任管理者で管理する範囲が異なる点を押さえておくことが重要です。

Amazon Inspectorポリシーを使わない案

Amazon Inspector ポリシーは便利ですが、必ず使うべき機能というわけではありません。

すでに Amazon Inspector 委任管理者アカウントで運用が回っている場合は、従来どおり Amazon Inspector 委任管理者アカウントを中心に管理する案もあります。

セキュリティアカウント

└ Amazon Inspector 委任管理者

├ メンバーアカウントのスキャン有効化

├ 新規メンバーアカウントの自動有効化

├ Amazon EC2 スキャンモードの設定

├ Amazon EC2 詳細検査の組織共通カスタムパスの設定

├ Amazon ECR 再スキャン期間の設定

├ 抑制ルールの管理

└ 検出結果の集約確認

Amazon Inspector 委任管理者アカウントでも、新規メンバーアカウントに対する Amazon Inspector の自動有効化を設定できます。

The Automatically activate Inspector for new member accounts setting activates Amazon Inspector for all future members of your organization.

Automatically activate Inspector for new member accounts 設定は、組織の将来のすべてのメンバーに対して Amazon Inspector を有効化します。

https://docs.aws.amazon.com/inspector/latest/user/adding-member-accounts.html

そのため、Amazon Inspector ポリシーを使わない場合でも、新規アカウントの有効化を必ず手動で行う必要があるわけではありません。

一方で、Amazon Inspector 委任管理者による自動有効化設定は、リージョンごとに管理します。メンバーアカウントに対してスキャンを有効化したい各リージョンで手順を繰り返す必要があります。

Repeat each of these steps in each AWS Region where you want to activate scanning for member accounts.

メンバーアカウントに対してスキャンを有効化したい各 AWS リージョンで、これらの各手順を繰り返します。

https://docs.aws.amazon.com/inspector/latest/user/adding-member-accounts.html

Amazon Inspector ポリシーを使う場合は、AWS Organizations ポリシーとして有効化を統制できます。特に ALL_SUPPORTED を使うことで、Amazon Inspector の対応リージョンをまとめて対象にできる点が違いです。

整理すると以下のようになります。

| 案 | メリット | 気になる点 |

|---|---|---|

| Amazon Inspector ポリシーを使う | AWS Organizations のポリシーとして有効化を統制できる。ALL_SUPPORTED により対応リージョンをまとめて対象にしやすい |

Amazon Inspector ポリシー管理アカウントと Amazon Inspector 委任管理者アカウントで操作が分かれる場合がある |

| Amazon Inspector ポリシーを使わない | Amazon Inspector 委任管理者アカウント中心の運用を継続できる。新規メンバーアカウントの自動有効化も設定できる | リージョンごとに自動有効化設定を管理する必要がある。AWS Organizations ポリシーとしての強制力や ALL_SUPPORTED による対応リージョンの一括指定は利用できない |

Amazon Inspector ポリシーを導入するかどうかは、有効化統制を AWS Organizations ポリシーとして管理したいか、既存の Amazon Inspector 委任管理者アカウント中心の運用を継続したいかで判断するのがよさそうです。

まとめ

Amazon Inspector ポリシーは、AWS Organizations のポリシーとして Amazon Inspector の有効化を統制するための機能です。

ALL_SUPPORTED により対応リージョンをまとめて対象にできる一方、Amazon EC2 スキャンモードや Amazon ECR 再スキャン期間などの詳細設定は Amazon Inspector 委任管理者アカウントで管理します。

Amazon Inspector 委任管理者アカウントでも新規メンバーアカウントの自動有効化は可能なため、Amazon Inspector ポリシーの主なメリットは、AWS Organizations ポリシーとして有効化を統制できる点です。

導入時は、Amazon Inspector ポリシーと Amazon Inspector 委任管理者で管理できる範囲の違いを理解しておくとよさそうです。