AWS と Google Cloud を直結する AWS Interconnect - multicloud が GA になりました!

ウィスキー、シガー、パイプをこよなく愛する大栗です。

2025 年 11 月にプレビューが発表されていた AWS Interconnect - multicloud が、約 5 ヶ月の期間を経てついに GA となりました!併せて Google Cloud 側の Partner Cross-Cloud Interconnect for AWS もプレビューが取れています。AWS re:Invent 2025 で発表を聞いた時から楽しみにしていた機能なので、ご紹介します。

- AWS announces general availability of AWS Interconnect - multicloud

- AWS Interconnect - multicloud

- Partner Cross-Cloud Interconnect for AWS overview

AWS Interconnect - multicloud とは

AWS Interconnect - multicloud は、Amazon VPC と他のクラウドサービスプロバイダー(CSP)のネットワークをプライベートな高速接続で直結するサービスです。今までマルチクラウド接続を構築する際には、Direct Connect を引いてコロケーション施設経由でルーティングしたり、サードパーティのファブリック越しに接続するなど、リードタイムも運用負荷も大きな方法しかありませんでした。

AWS Interconnect - multicloud では、AWS 側で Direct Connect Gateway、Google Cloud 側で Cloud Router を用意しておくだけで、作成と承認のシンプルな 2 ステップにより数分でプライベート接続が確立できます。お客様ルーターや BGP、ピア IP アドレスを一切意識する必要はありません。物理インフラは AWS と Google Cloud 側で事前にプロビジョニングされており、2 個以上の物理施設と 4 個のルーターに分散される 4 重冗長な構成になっています。

Amazon Web Services. "Interconnect architecture diagram". What is AWS Interconnect?. AWS Documentation. https://docs.aws.amazon.com/interconnect/latest/userguide/what-is-interconnect.html, (参照 2026-04-15).

詳しい仕組みやアーキテクチャは以下の過去エントリをご覧ください。

- 【レポート】 AWS re:Invent に Google が登壇!AWS Interconnect - Multicloud による手間のかからないマルチクラウド #NET205 #AWSreInvent

- AWS と Google Cloud を直結する AWS Interconnect - multicloud について話してきました #AWSreInvent #cmregrowth

- [プレビュー] AWS Interconnectが登場し、AWSと他クラウドサービスプロバイダーを耐障害性のある高速プライベートネットワーク接続を簡単に調達できるようになりました

Preview から GA での変化

プレビューと GA での主な違いを比較表にまとめました。

| 項目 | Preview(2025 年 11 月) | GA(2026 年 4 月) |

|---|---|---|

| 提供形態 | パブリックプレビュー | 一般提供 |

| 本番トラフィックの流通 | 非推奨 | 可能 |

| 帯域幅 | 1 Gbps のみ | 1 Gbps〜100 Gbps(事前承認済み速度から選択) |

| 料金 | 無料 | 帯域幅と地理的スコープに基づく単一料金体系 |

| 無料枠 | 接続全体が無料 | 5 月からリージョンごとに 500 Mbps の Interconnect が 1 つ無料 |

| 対応リージョン | 5 リージョンペア | 5 リージョンペア(変更なし) |

| 接続先 CSP | Google Cloud | Google Cloud(Microsoft Azure は 2026 年後半予定) |

特に大きな変更点は、帯域幅が 1 Gbps から 100 Gbps まで選択可能になった点と、料金体系が明確になった点です。プレビュー中は本番トラフィックを流すのは非推奨だったので、これで正式に本番利用が可能になりました。

Partner Cross-Cloud Interconnect for AWS も GA の模様

Google Cloud 側の対応機能である Partner Cross-Cloud Interconnect for AWS も併せてドキュメント上にプレビューの記載が取れ、恐らく GA となっています。既存の Cross-Cloud Interconnect との違いをおさらいしておきます。

| 項目 | Cross-Cloud Interconnect | Partner Cross-Cloud Interconnect for AWS |

|---|---|---|

| 物理プロビジョニング | 必要 | 不要 |

| 物理接続とポート | 必要 | 不要 |

| 接続速度 | 10 Gbps または 100 Gbps | 1 Gbps から 100 Gbps までの事前承認済み速度 |

| プロビジョニング時間 | 1〜4 週間 | 数分〜1 日以内 |

| 接続開始方向 | Google Cloud から開始 | Google Cloud / AWS どちらからでも開始可能 |

| 対応 CSP | OCI、AWS、Azure、Alibaba 等 | AWS 専用 |

Partner Cross-Cloud Interconnect for AWS では 1 プロジェクトにつきリージョンごとに 1 つの transport リソースという制約があります。複数の Interconnect を同一リージョンで構成したい場合はプロジェクトを分けるなどの考慮が必要です。

料金

料金は AWS と Google Cloud の両方を確認する必要があります。Google Cloud はシンプルなのですが、AWS の料金体験が複雑であるため注意が必要です。

Google Cloud の料金体系

Partner Cross-Cloud Interconnect for AWS の料金は Cloud Interconnect pricing の Partner Cross-Cloud Interconnect セクション にまとめられています。要点は以下のとおりです。

- 課金対象は接続トランスポートに対して時間課金

- インバウンド・アウトバウンドともにデータ転送料金は発生しない

- 料金は帯域幅とリージョン(北米 / ヨーロッパ / アジア太平洋 / 南米)の組み合わせで決まり、高帯域幅になるほど、また地理的に離れたリージョンになるほど単価が高くなる

- 料金表に明記されていない帯域幅(例: 20 Gbps)は、直前のティアの料金から線形倍数で計算される

| Transport location | 1 Gbps | 5 Gbps | 10 Gbps | 100 Gbps |

|---|---|---|---|---|

| 北米 | $3.50 | $17.30 | $19.00 | $146.60 |

| ヨーロッパ | $3.50 | $17.30 | $19.00 | $146.60 |

| アジア太平洋 | $5.00 | $24.90 | $26.40 | $196.10 |

| 南米 | $7.60 | $38.00 | $46.90 | $299.60 |

接続場所と異なるリージョンからアクセスする場合には、通常のリージョン間通信の料金が追加で発生します。

AWS の料金体系

GA に伴って料金体系が導入されました。いくつかポイントがあります。

- 帯域幅と自動的に割り当てられるプライシングティアに基づいた時間課金

- インバウンド・アウトバウンドともにデータ転送料金は発生しない

- ティアは 1 から 5 まで(Tier 5 が最も高価)の 5 段階

- ティアは VPC トラフィックの送信元 AWS リージョンと Interconnect のローカル AWS リージョンの組み合わせで決定される(アクセス元と接続場所が同じリージョンの場合は基本的にティア1の模様)

- 地理的距離が遠くなるほど高いティアが割り当てられる

- 1 つの Interconnect に対して単一のティアのみが割り当てられ、高いティアは低いティアの経路も全てカバーする

- 課金は Interconnect を作成した時点で開始され、削除するまで 1 時間単位で継続する

- AWS Cloud WAN を使用している場合は、Interconnect のローカルのリージョンのコアエッジネットワーク(CNE)ではなくトポロジ内の CNE の最高ティアによって決定されます。

500 Mbps の無料枠

GA 発表時点で個人的に一番嬉しいのが、5 月から各リージョンで 500 Mbps のローカル Interconnect が 1 つ無料で利用できるようになる点です。これにより、PoC レベルの検証や小規模な開発環境であればコストを気にせず試せるようになります。マルチクラウド接続を試してみたい方の後押しとして強力な特典だと思います。

SLA

AWS の SLA

2026 年 4 月 16 日に AWS Interconnect - multicloud の SLA ドキュメント が公開されていました。

2026 年 4 月 15 日時点では、AWS Interconnect - multicloud の SLA ドキュメントはまだ公開されていないようです。公式に数値が発表され次第、本記事は更新する予定です。

| 月間稼働率 | サービスクレジット率 |

|---|---|

| 99.99% 〜 99.0% | 10% |

| 99.0% 〜 95.0% | 25% |

| 95.0% 〜 | 100% |

また、SLA の責任範囲は AWS Direct Connect と同様に AWS 側に限定される見込みなので、Google Cloud 側の可用性については別途 Google Cloud の Interconnect の SLA の確認が必要です。

Google Cloud の SLA

2026 年 4 月 15 日時点では、Google Cloud Interconnect の SLA ドキュメントはありますが、Partner Cross-Cloud Interconnect が対象サービスに含まれていない模様です。公式に対象サービスに含まれ次第、本記事は更新する予定です。

しかし、やってみる セクションの Google Cloud のコンソール上では SLA が 99.9% との表示がありました。

対応リージョン

GA 時点でサポートされているリージョンペアは以下のとおりです。プレビューから変更はありません。

| AWS のリージョン | Google Cloud のロケーション |

|---|---|

| us-east-1 米国東部(バージニア北部) | us-east4(北バージニア) |

| us-west-1 米国西部(北カリフォルニア) | us-west2(ロサンゼルス) |

| us-west-2 米国西部(オレゴン) | us-west1(オレゴン) |

| eu-west-2 欧州(ロンドン) | europe-west2(ロンドン) |

| eu-central-1 欧州(フランクフルト) | europe-west3(フランクフルト) |

なお、プレビュー時点と同様に us-east-1 から us-west-1 のようなリージョン跨ぎの組み合わせは単一の Interconnect ではサポートされません。リージョン間をつなぎたい場合は Cloud WAN と組み合わせるアーキテクチャになります。

ただし、Google Cloud Partner Cross-Cloud Interconnect for AWS のロケーションに関するドキュメント には以下のように記載されており、シンガポールが対応しているように思われます。

| Google Cloud locations | AWS locations |

|---|---|

| asia-southeast1 | ap-southeast-1 Asia Pacific (シンガポール) |

| europe-west2 | eu-west-2 Europe (ロンドン) |

| europe-west3 | eu-central-1 Europe (フランクフルト) |

| us-east4 | us-east-1 US East (バージニア北部) |

| us-west1 | us-west-2 US West (オレゴン) |

| us-west2 | us-west-1 US West (北カリフォルニア) |

やってみる

ここでは、オレゴンリージョン(AWS:us-west-2, Google Cloud:us-west1)で接続してみます。シンプルな設定のために AWS と Google Cloud でそれぞれオレゴンリージョンに VPC のサブネットを設置している状態とします。AWS は Direct Connect Gateway、Google Cloud は Cloud Router も設置済みとします。

プレビュー中は Google Cloud ではコンソールが用意されていませんでしたが、GA に伴いコンソールができたようです。

AWS 準備

既存の設定内容

| Public / Private | Subnet Name | Availability Zone | CIDR |

|---|---|---|---|

| Public | interconnect-subnet-public1-us-west-2a | us-west-2a | 10.0.0.0/20 |

| Public | interconnect-subnet-public2-us-west-2b | us-west-2b | 10.0.16.0/20 |

| Public | interconnect-subnet-public3-us-west-2c | us-west-2c | 10.0.32.0/20 |

| Private | interconnect-subnet-private1-us-west-2a | us-west-2a | 10.0.128.0/20 |

| Private | interconnect-subnet-private2-us-west-2b | us-west-2b | 10.0.144.0/20 |

| Private | interconnect-subnet-private3-us-west-2c | us-west-2c | 10.0.160.0/20 |

ネットワーク設定

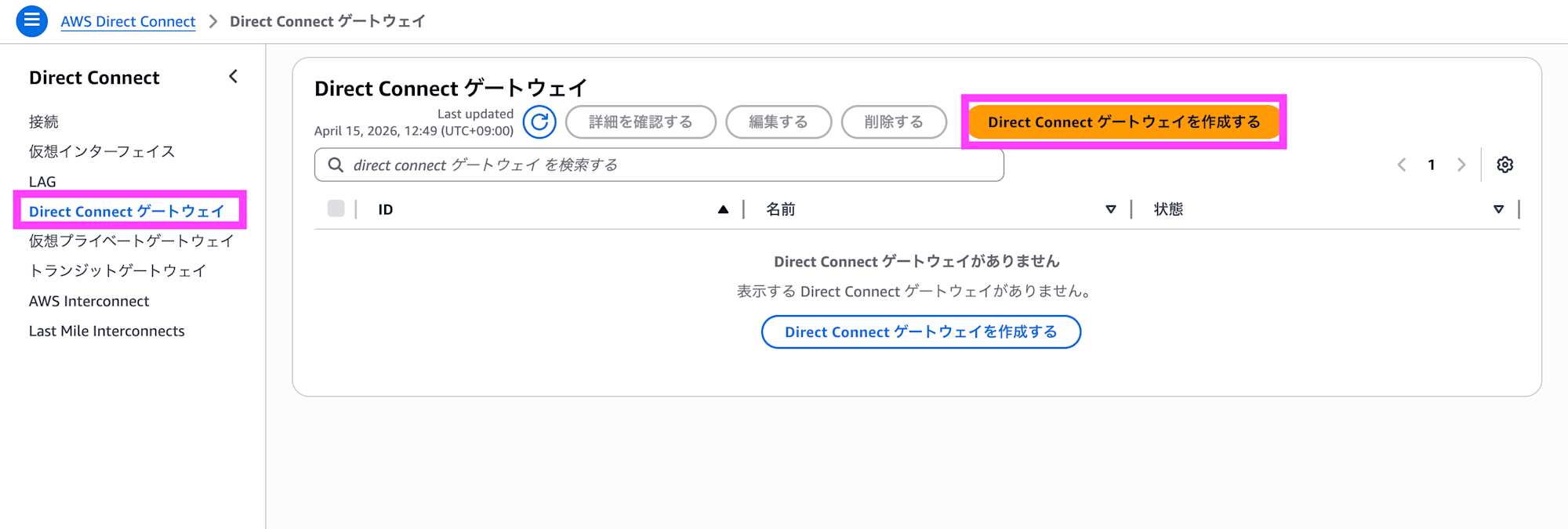

AWS の Direct Connect ゲートウェイのコンソールで Direct Connect ゲートウェイを作成する をクリックします。

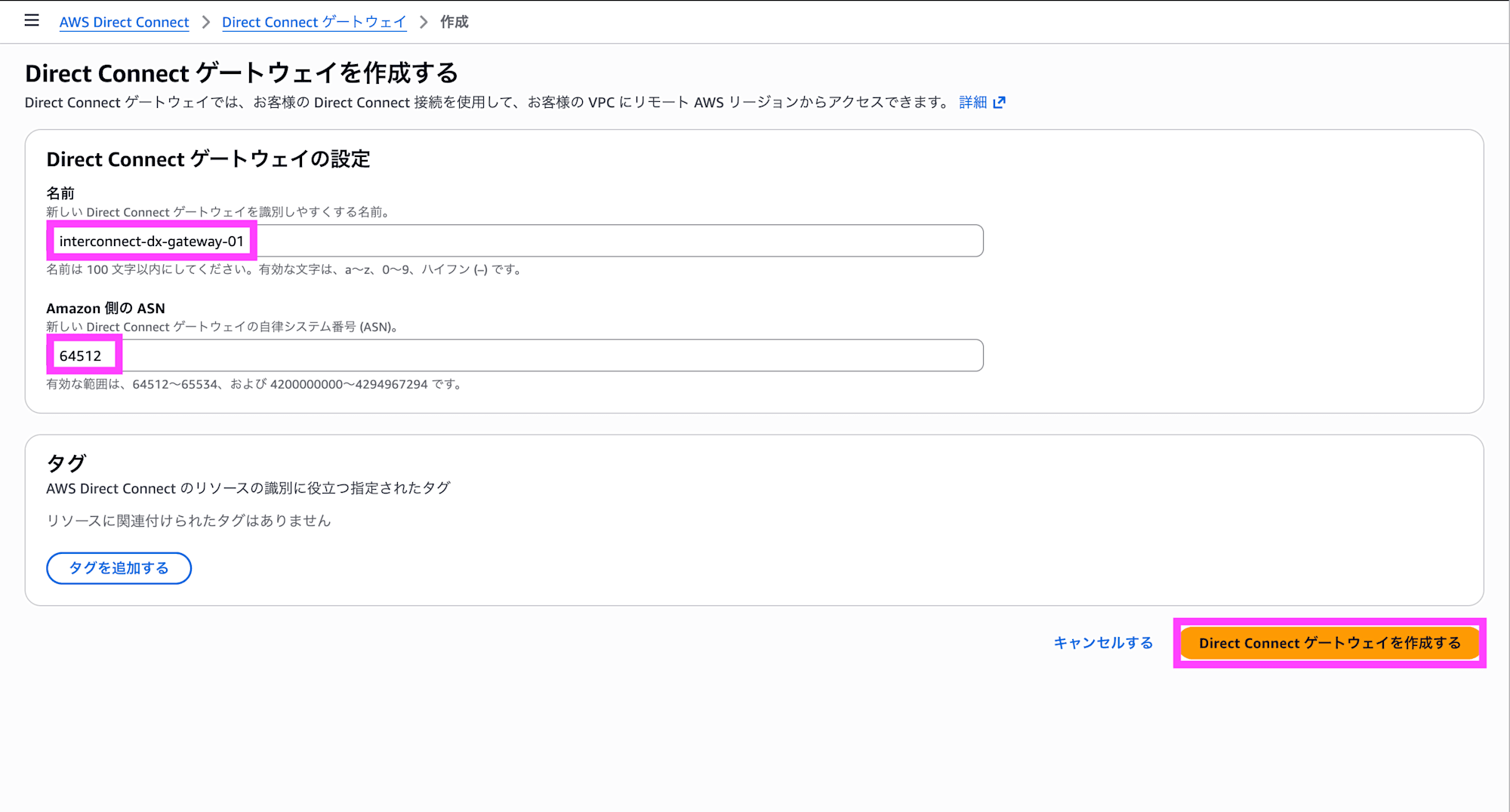

名前と ASN を入力し、必要に応じてタグを追加します。Direct Connect ゲートウェイを作成する をクリックします。

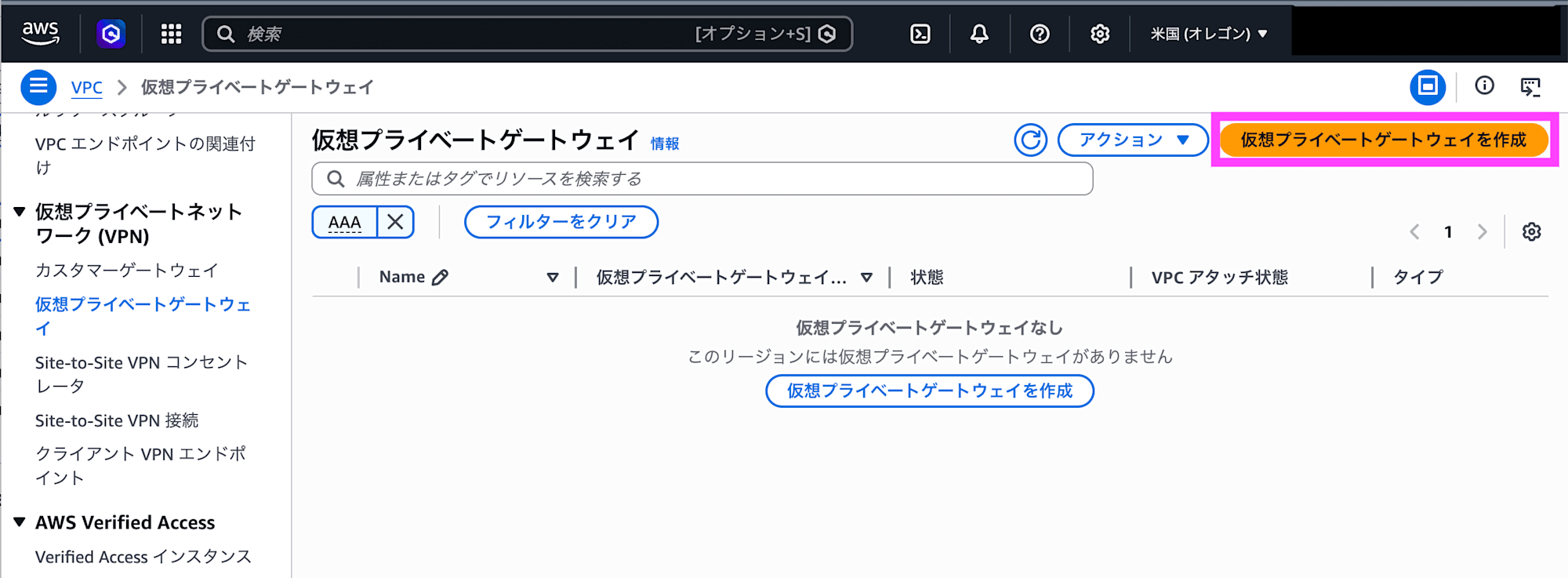

オレゴンリージョンで VPC の仮想プライベートゲートウェイのコンソールを開き 仮想プライベートゲートウェイを作成 をクリックします。

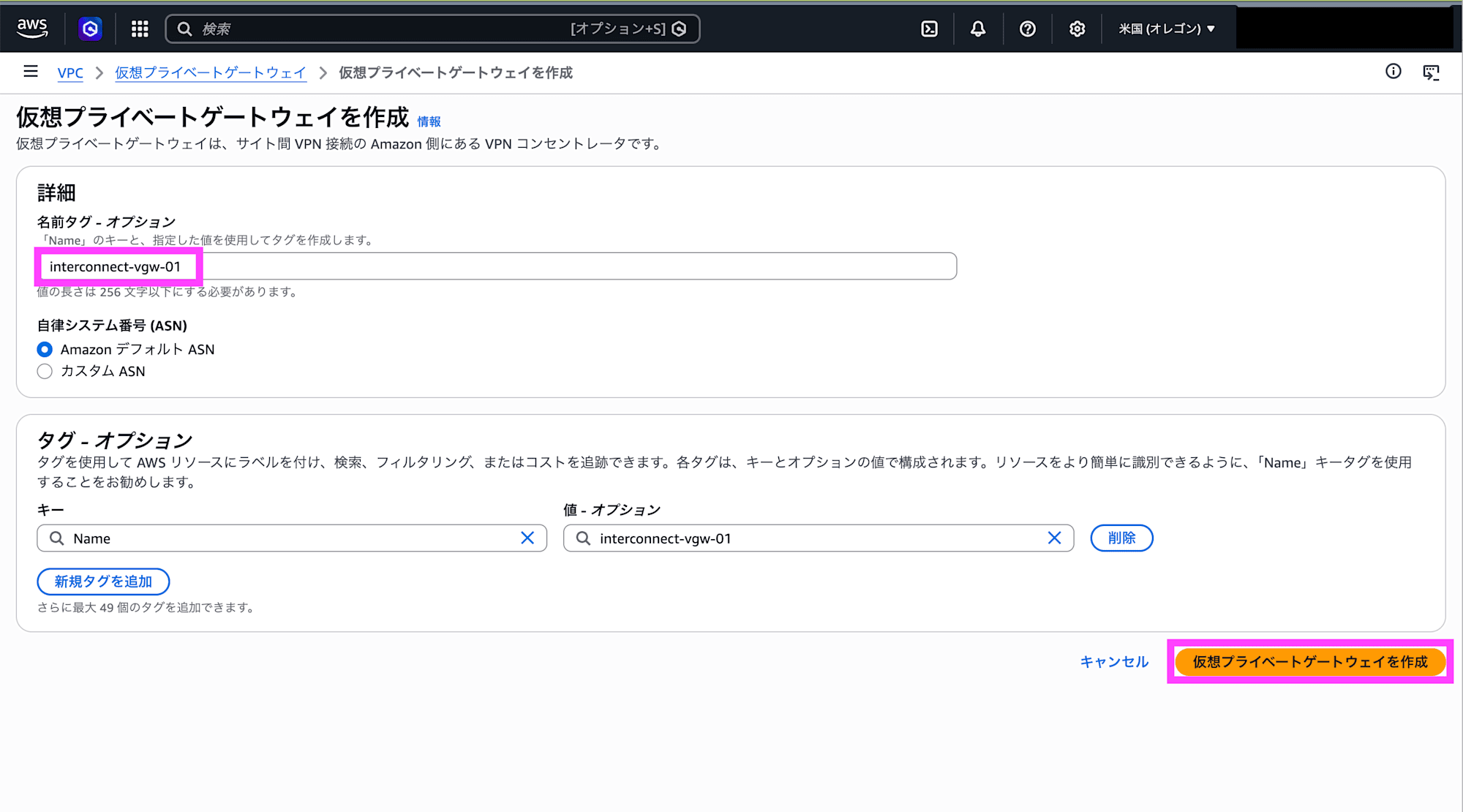

名前タグを設定して 仮想プライベートゲートウェイを作成 をクリックします。

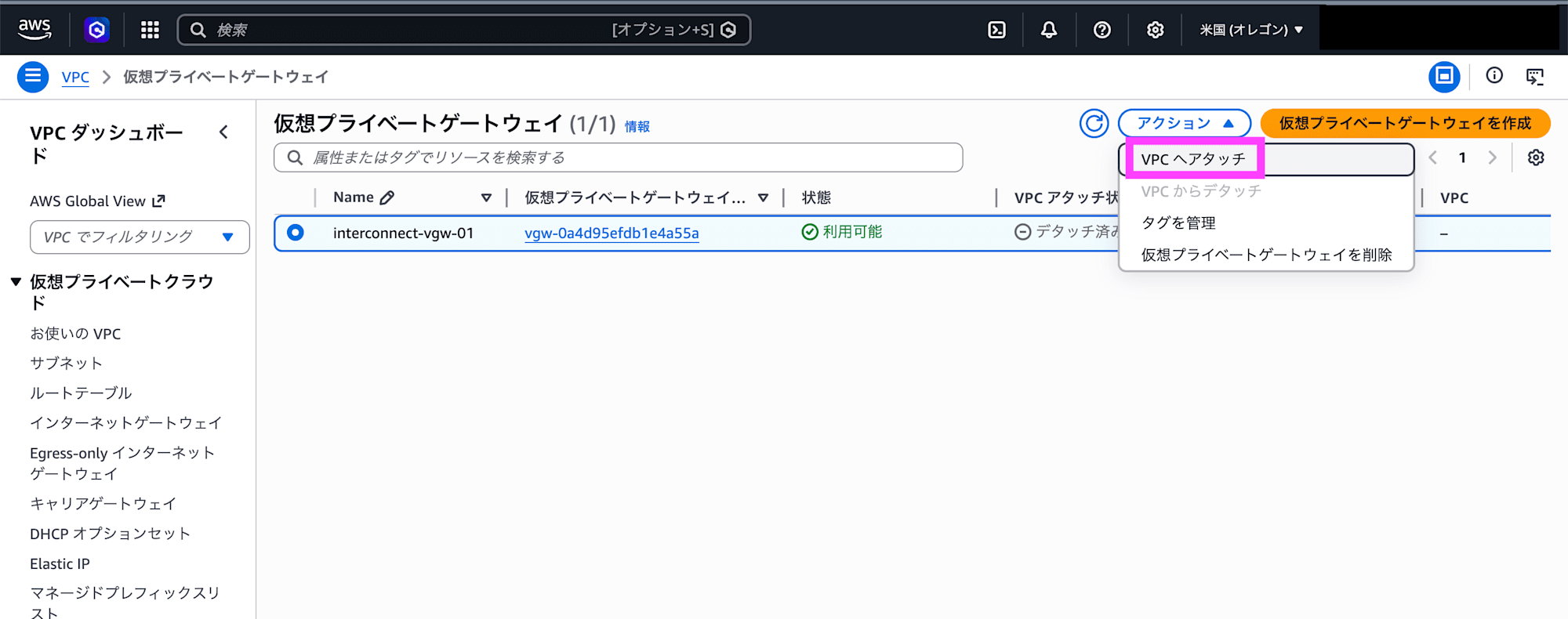

作成した仮想プライベートゲートウェイを選択して VPC へアタッチ をクリックします。

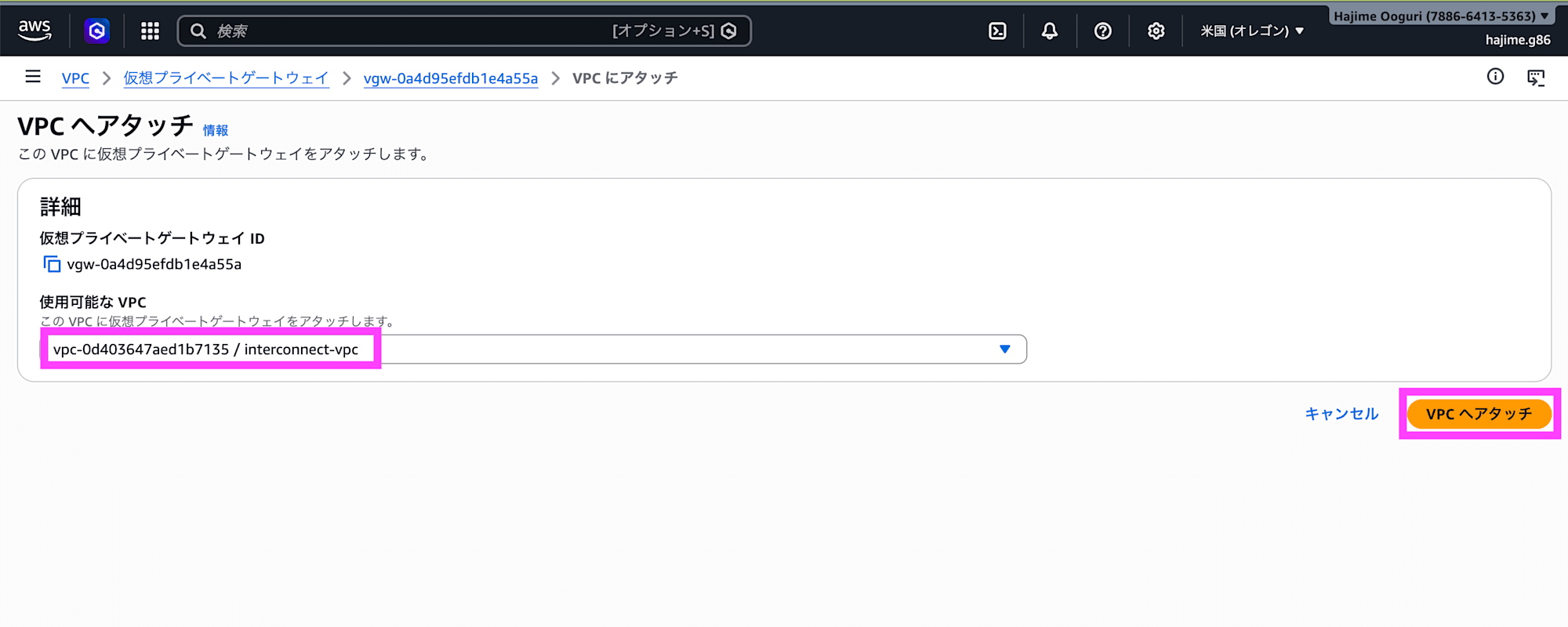

VPC を選択して VPC へアタッチ をクリックします。

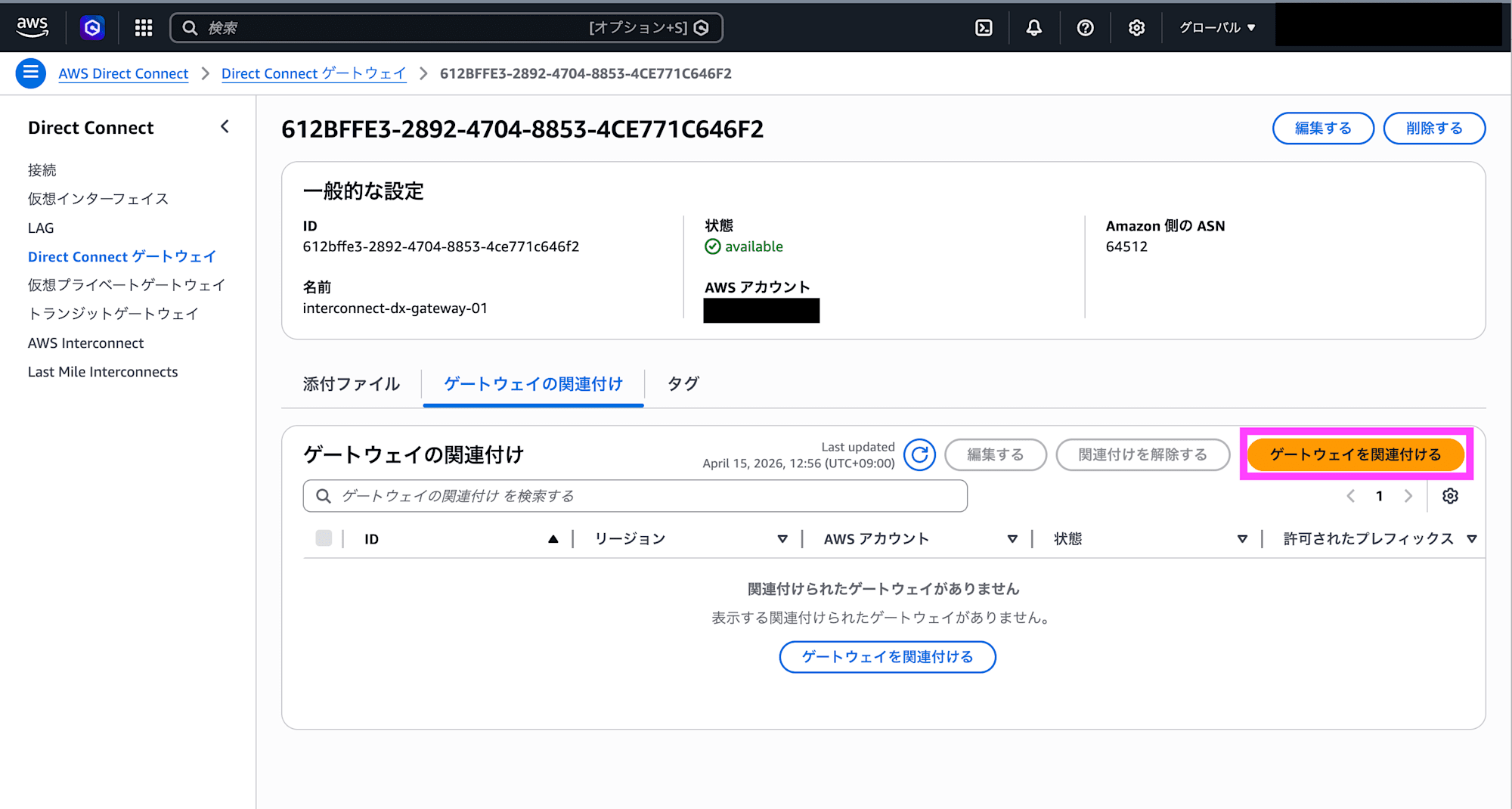

作成した Direct Connect ゲートウェイを選択して ゲートウェイを関連付ける をクリックします。

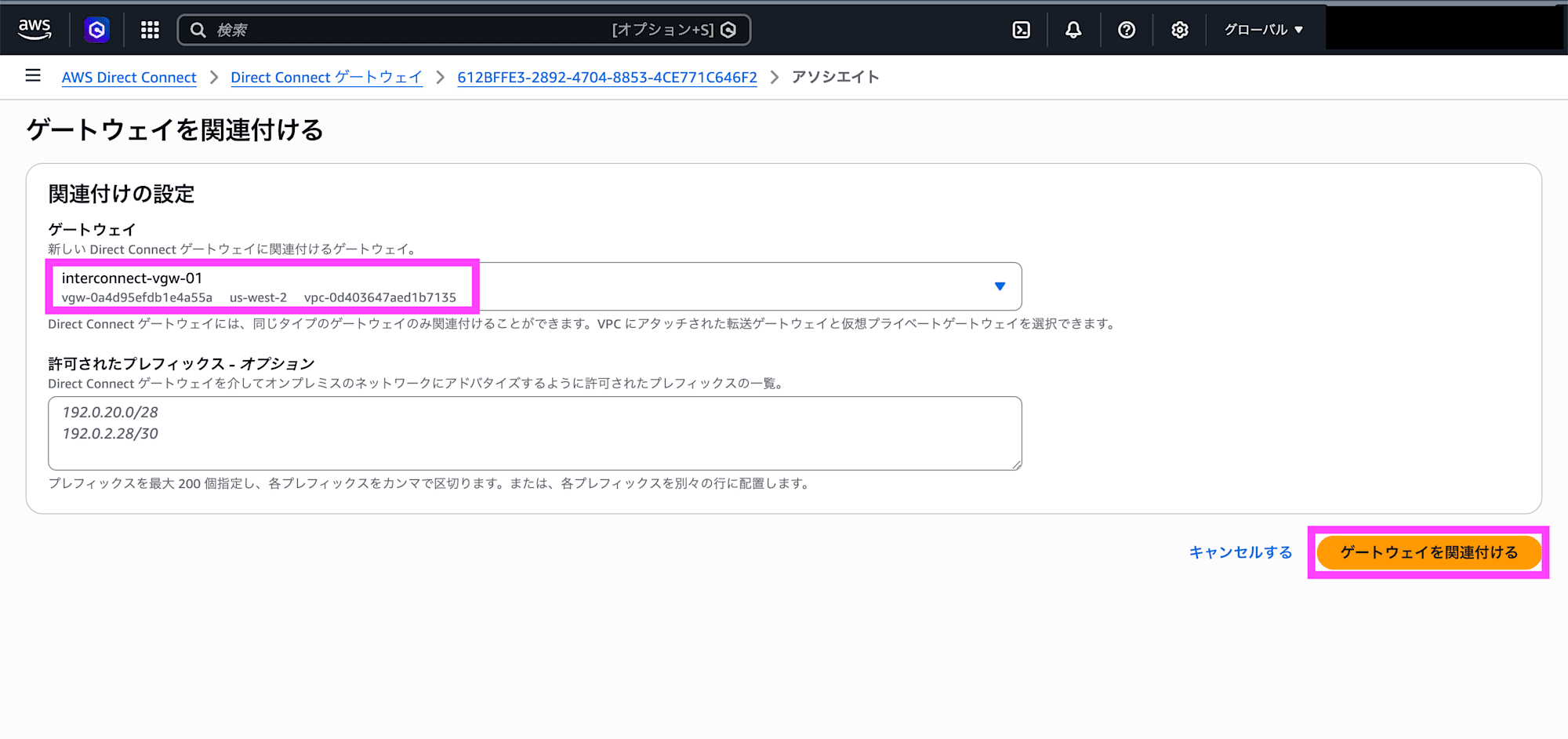

作成した仮想プライベートゲートウェイを選択して ゲートウェイを関連付ける をクリックします。

Google Cloud 準備

Network Connectivity API が有効になっていない場合には有効化します。

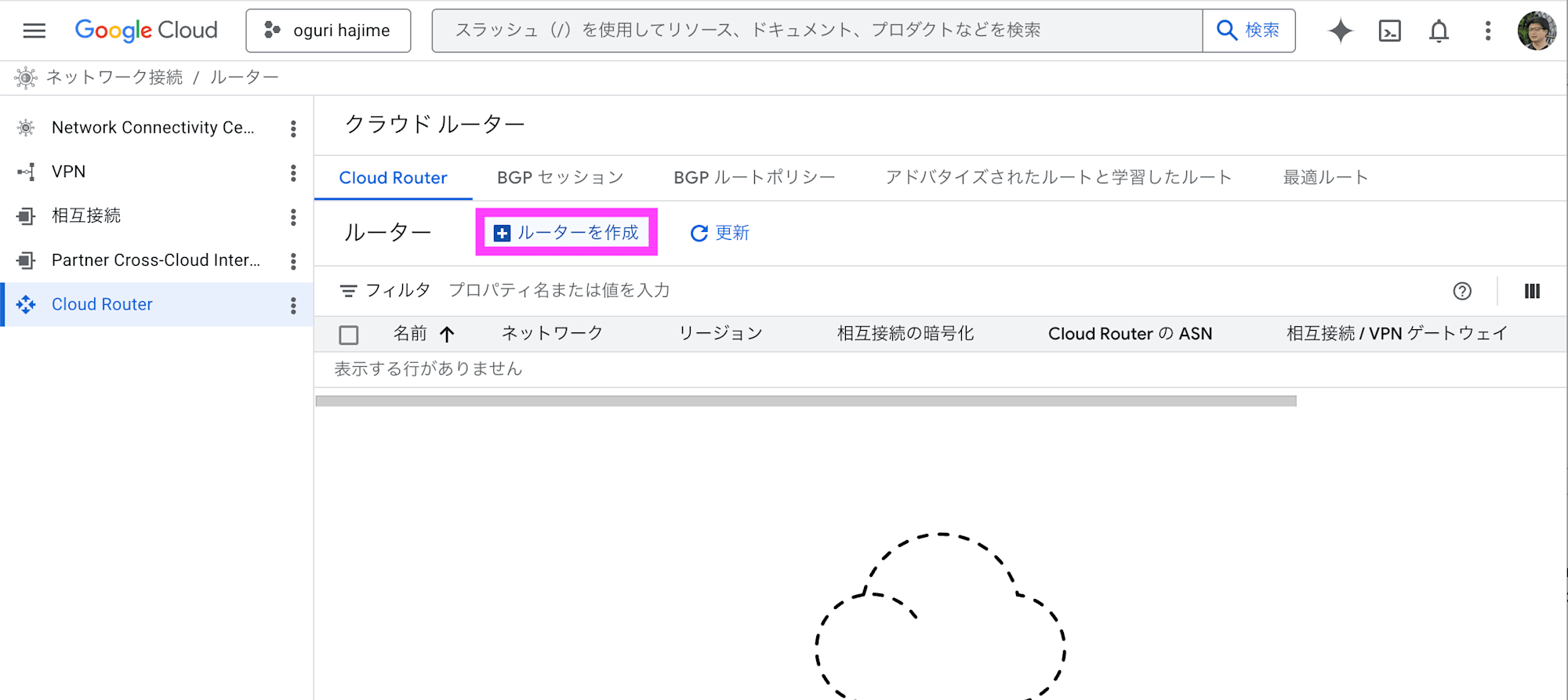

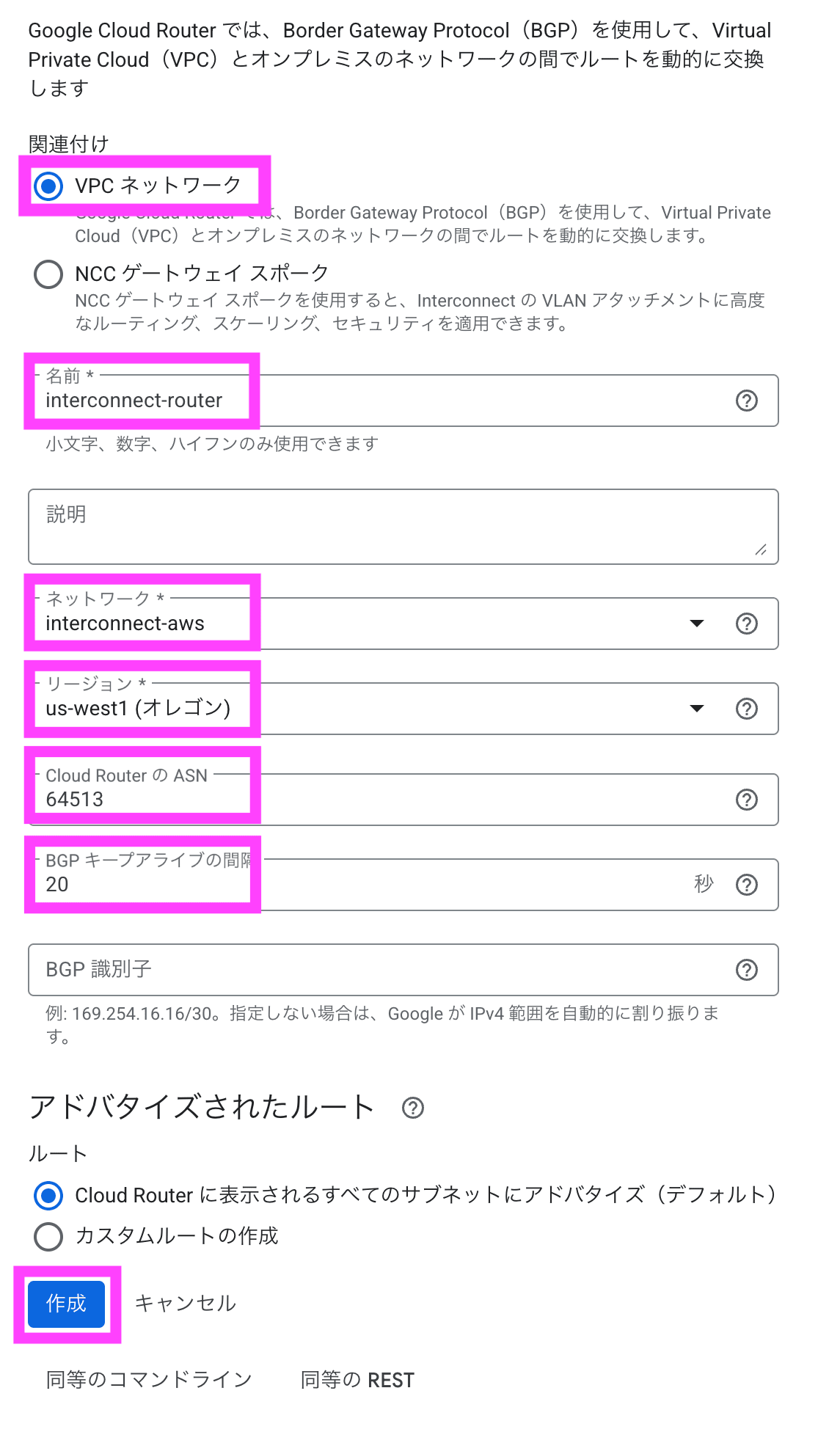

Cloud Router のコンソールで ルーターを作成 をクリックします。

関連付けで VPC ネットワーク を選択、名前を入力、ネットワークで VPC を選択、リージョンでオレゴンを選択します。ASN と BGP のキープアライブの間隔を入力して 作成 をクリックします。

Interconnect - multicloud の作成

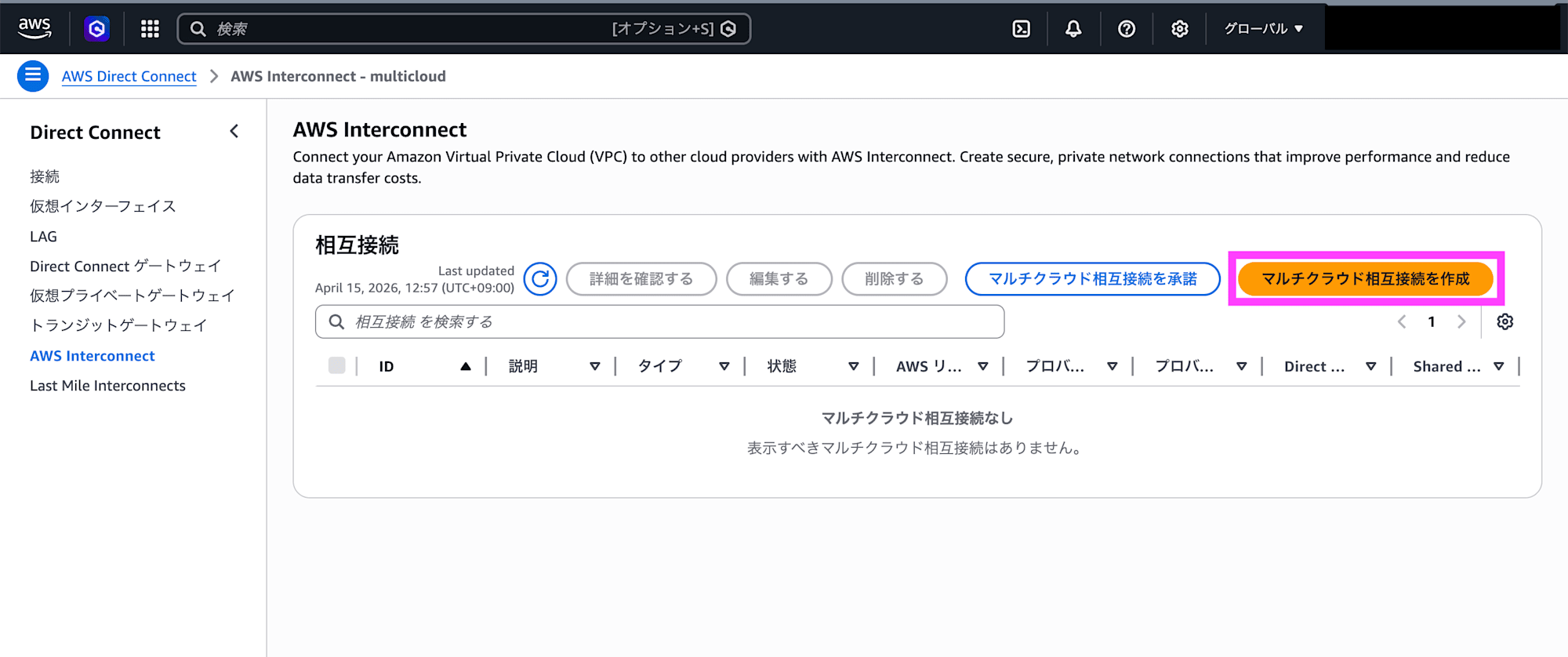

AWS Interconnect のコンソールで マルチクラウド相互接続を作成 をクリックします。

プロバイダーで Google Cloud を選択して 次へ をクリックします。

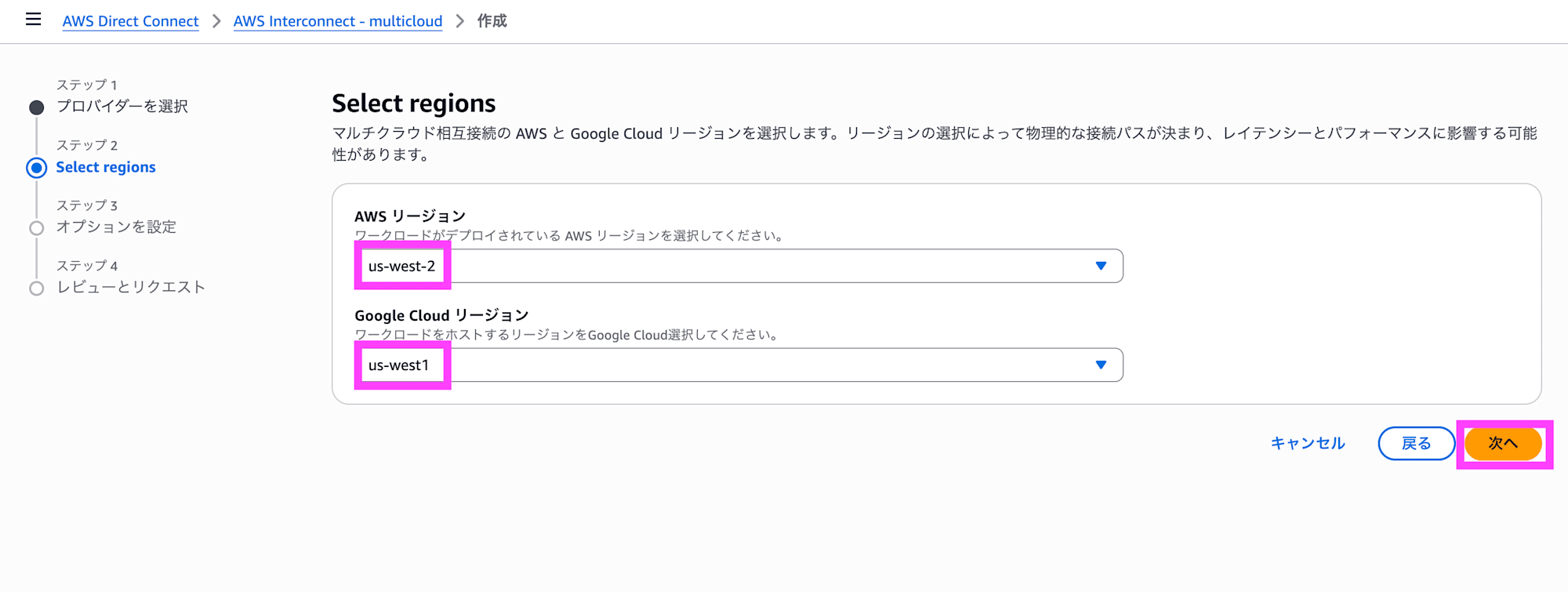

AWS リージョンと Google Cloud リージョンで各々オレゴンを選択して 次へ をクリックします。

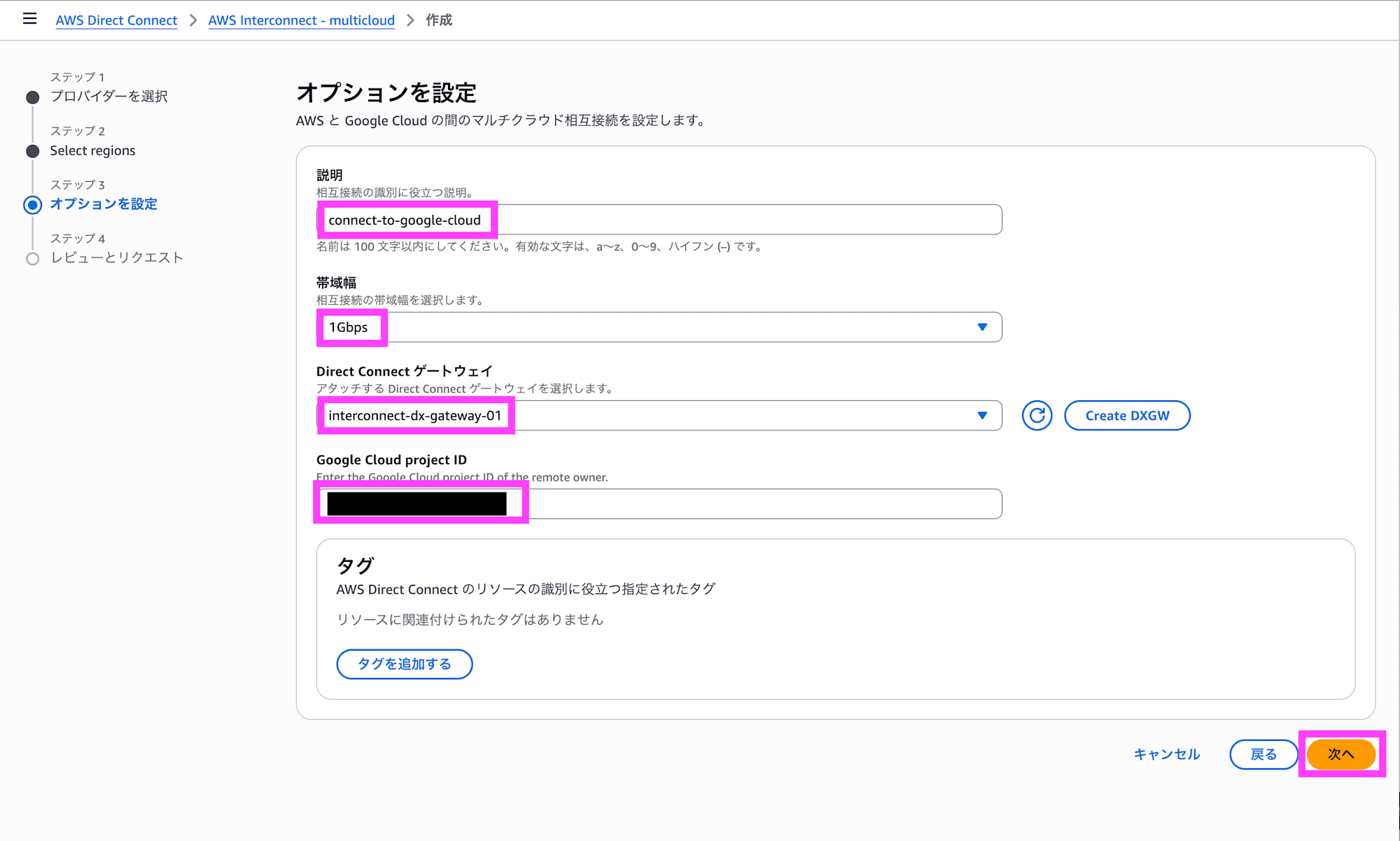

説明、帯域幅、Direct Connect ゲートウェイ、Google Cloud Project ID を入力して 次へ をクリックします。

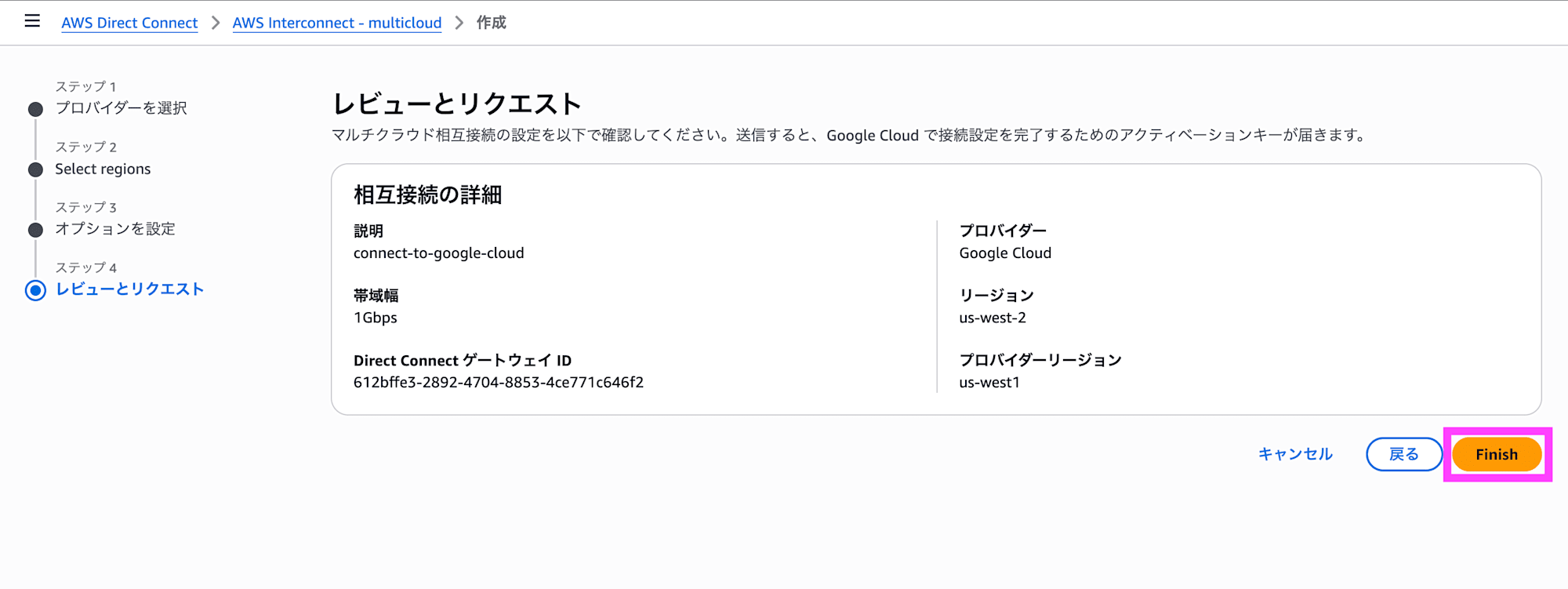

設定内容が正しいことを確認して Finish をクリックします。

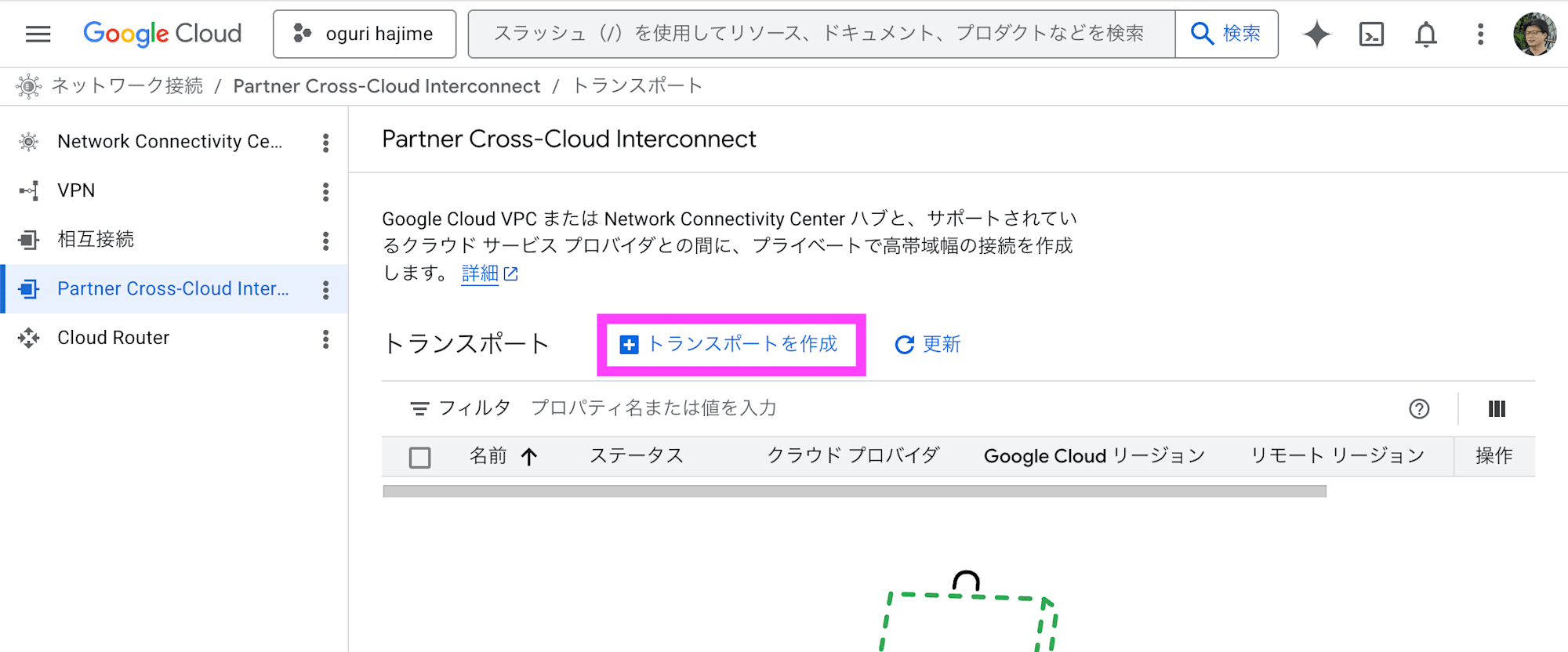

アクティベーションキーをコピー をクリックしてアクティベーションキーをコピーしておきます。

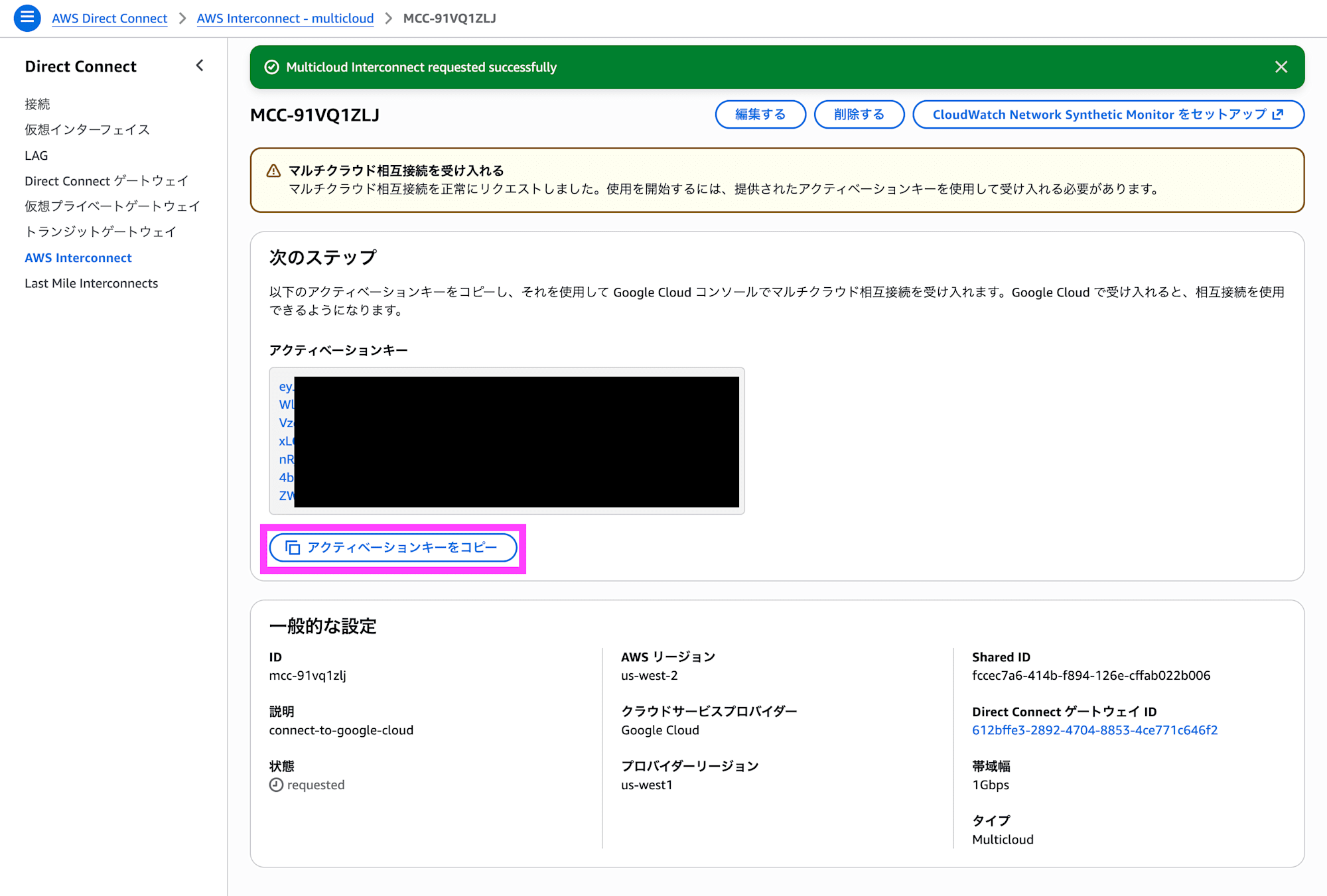

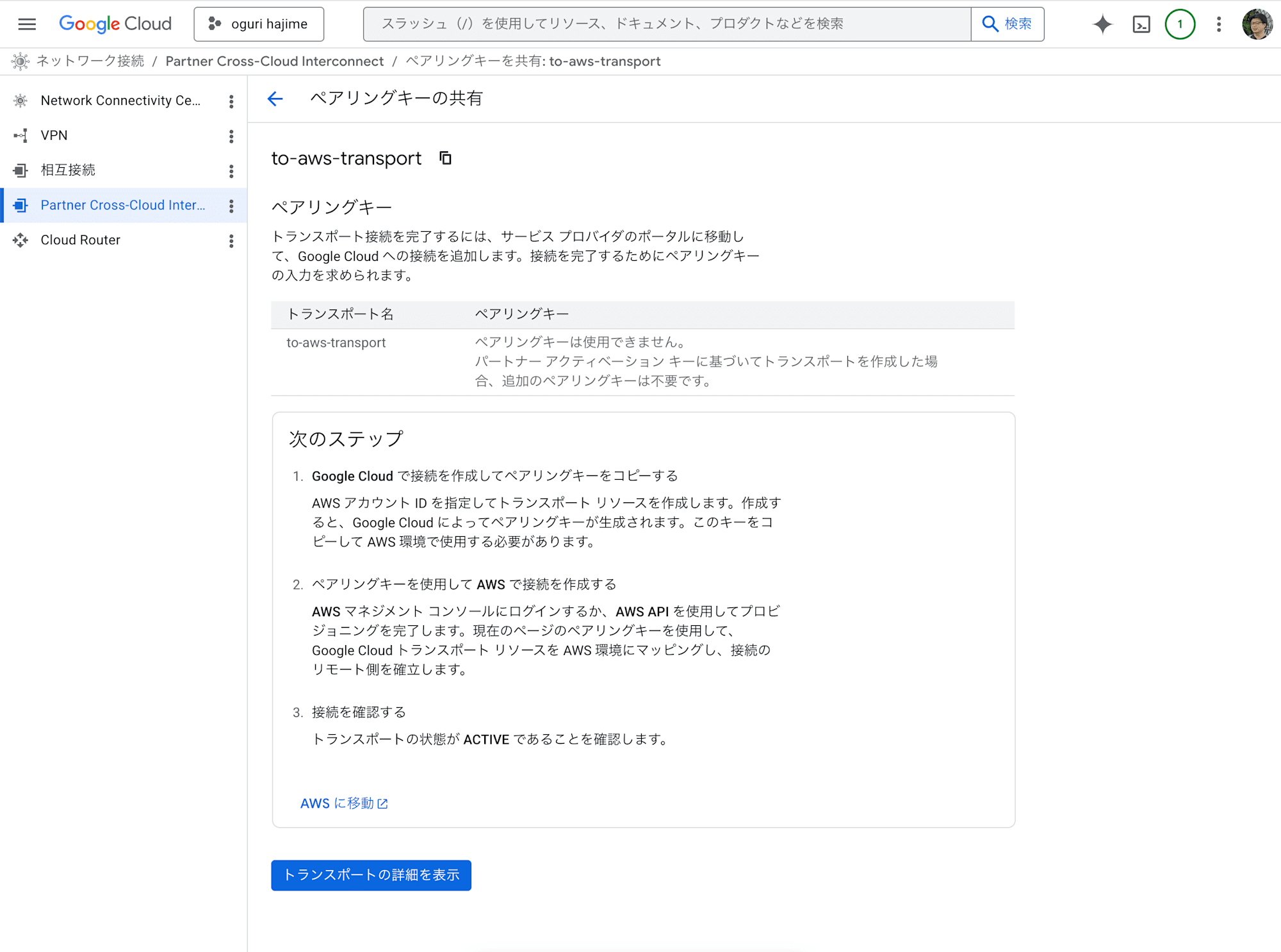

Partner Cross-Cloud Interconnect のトランスポートの作成

Google Cloud の Partner Cross-Cloud Interconnect のコンソールで トランスポートを作成 をクリックします。

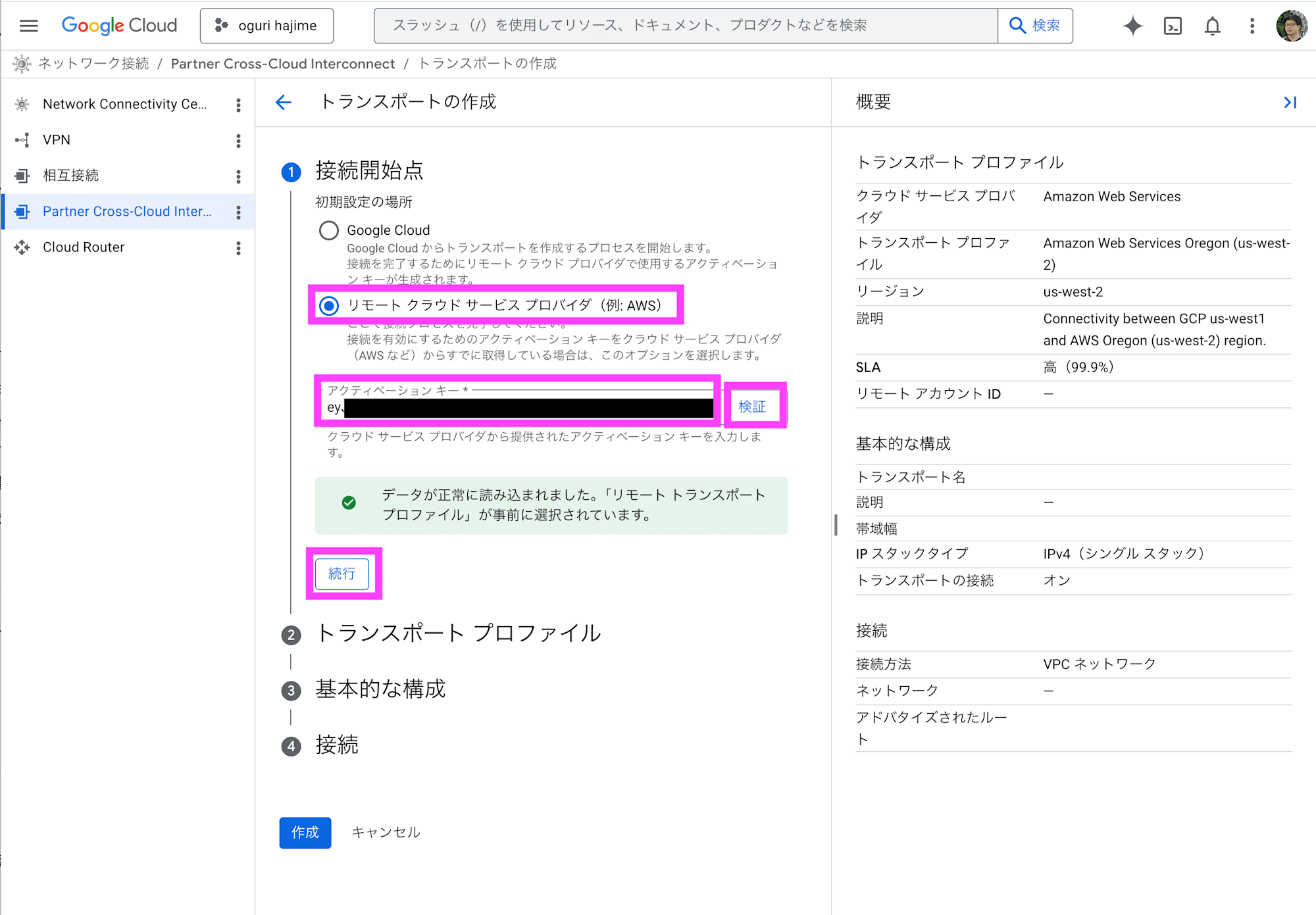

初期設定の場所で リモート クラウド サービス プロバイダ を選択します。コピーしていたアクティベーションキーを入力して 検証 をクリックします。続行 をクリックします。

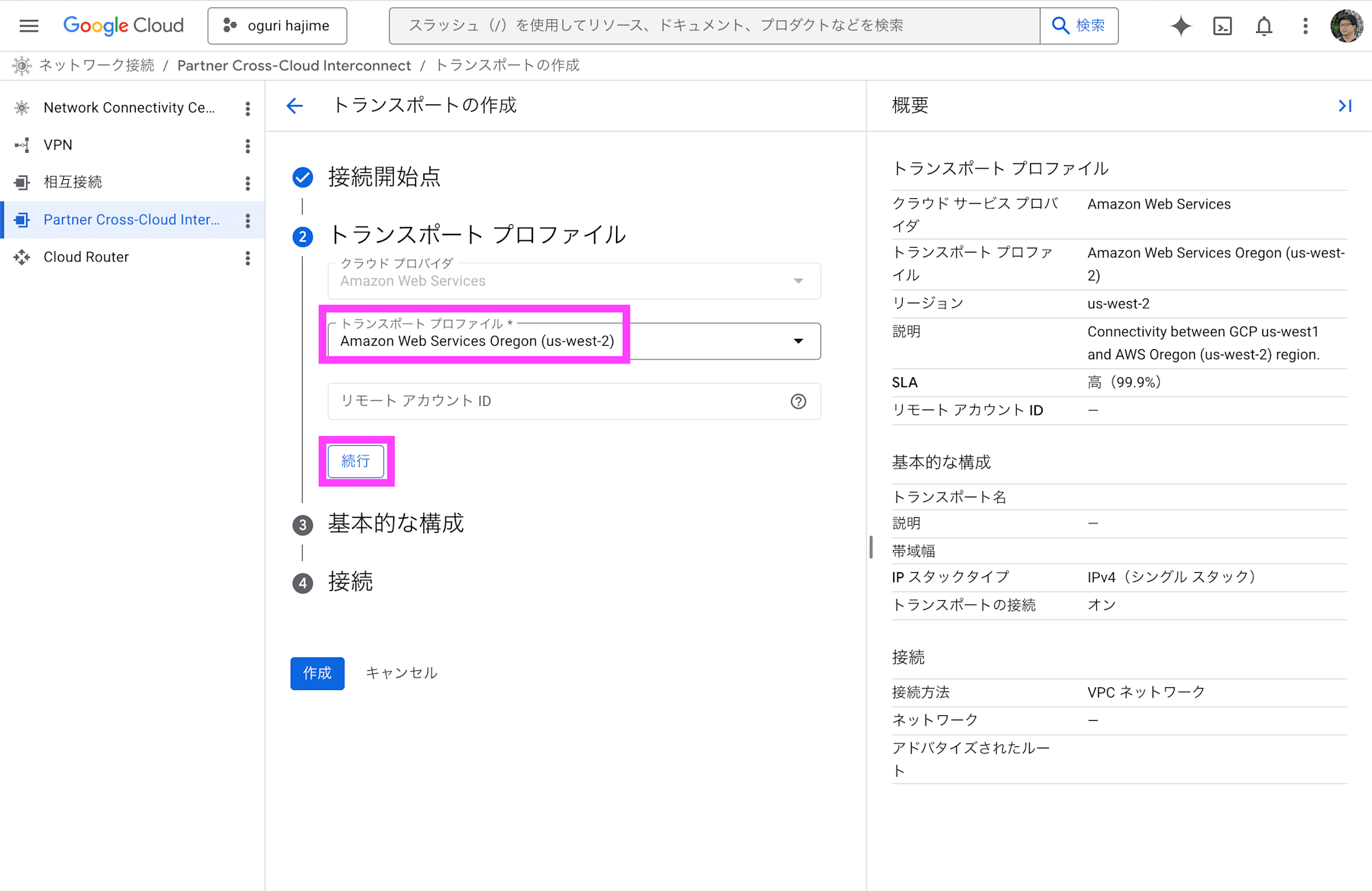

トランスポート プロファイルで Amazon Web Services Oregon (us-west-2) を選択して 続行 をクリックします。

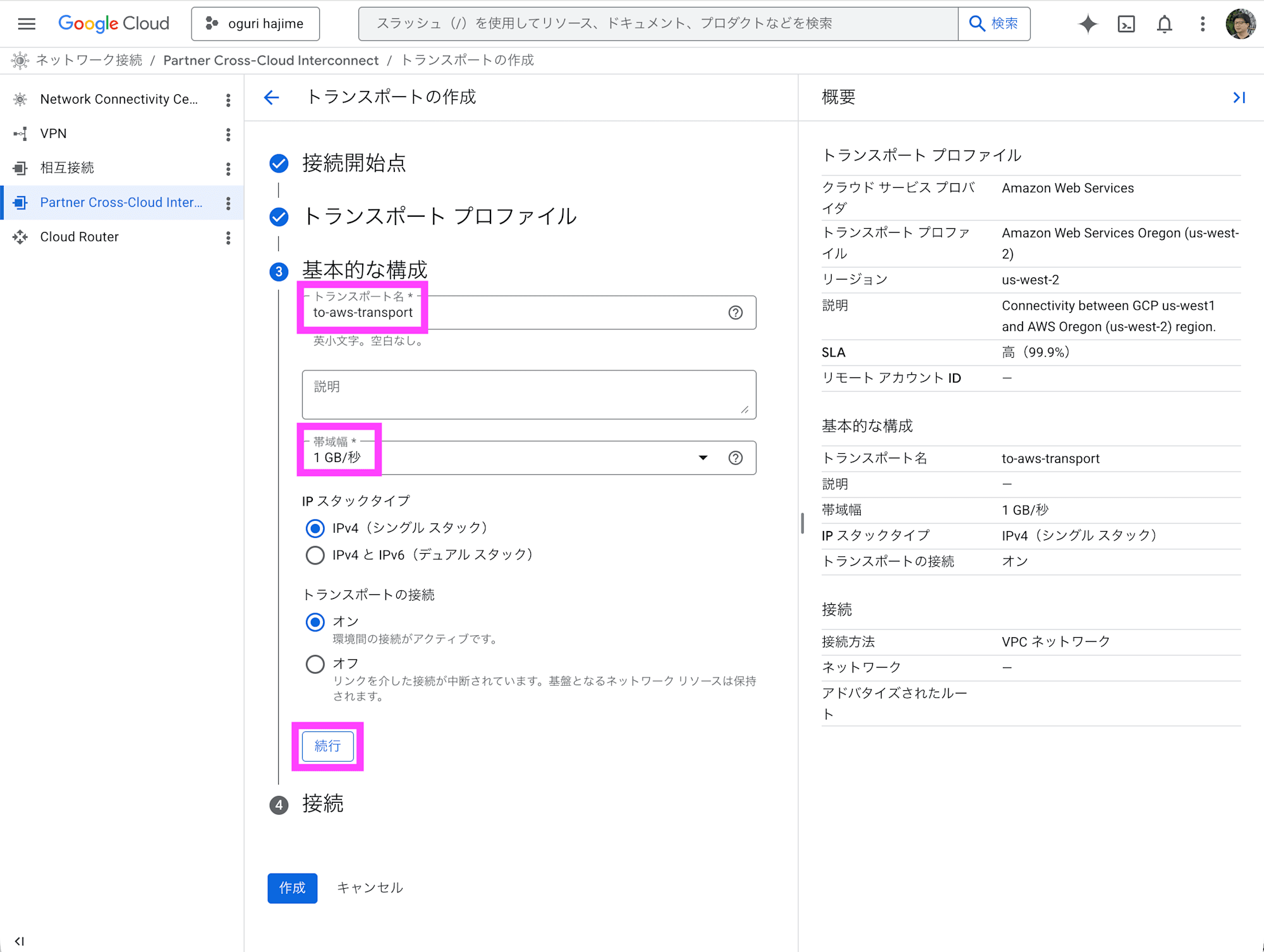

トランスポート名を入力して、帯域幅を指定して 続行 をクリックします。帯域幅で 1 GB/秒 と表示されていますが 1 Gbps の誤りだと思われます。

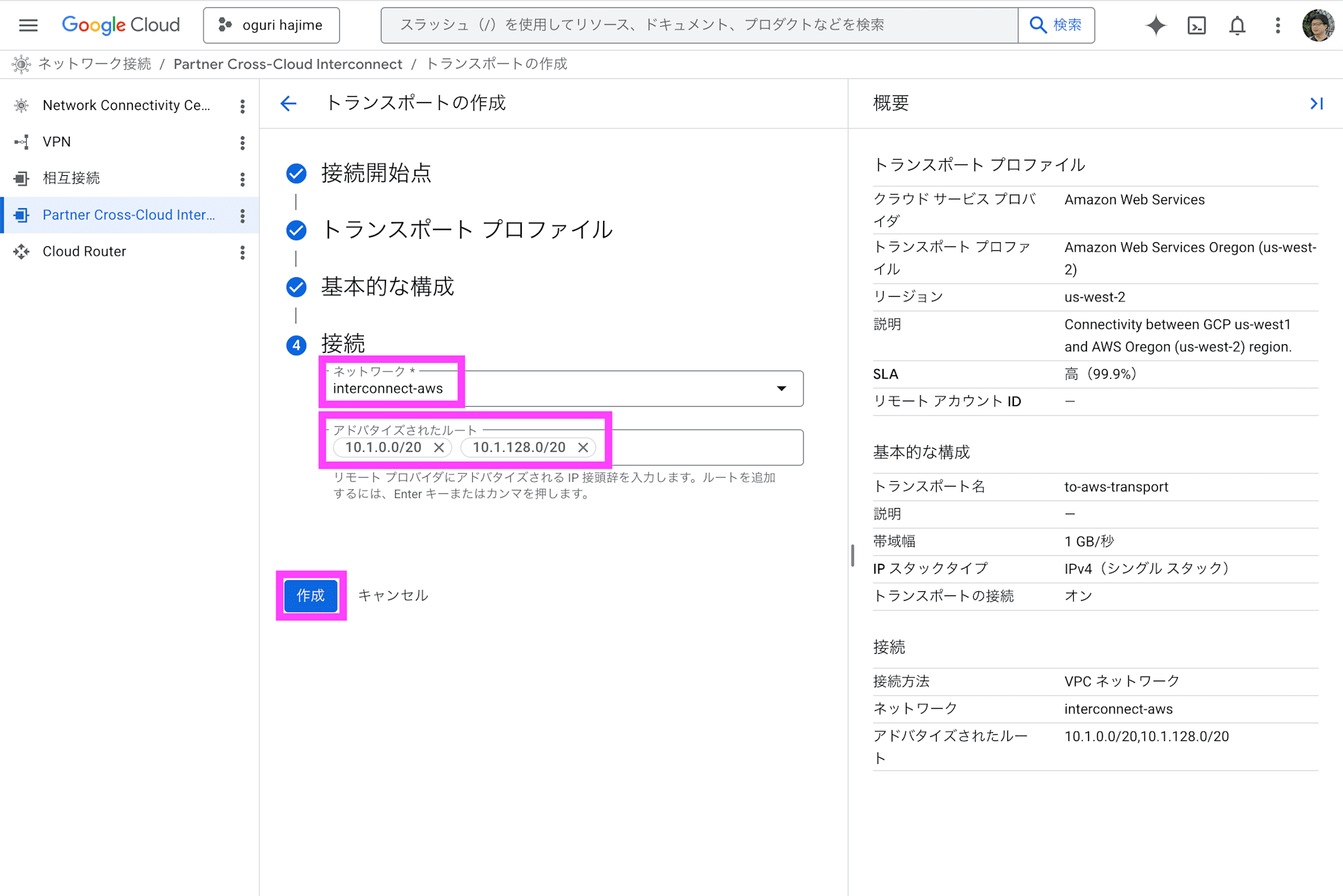

ネットワークで VPC を選択して、アドバタイズされたルートにサブネットの CIDR を入力して 作成 をクリックします。

数分待つとトランスポートが作成されます。

ピアリングの設定

ここでは Cloud Shell 上で gcloud コマンドを使用して設定します。

ネットワーク名を取得します。必要に応じて to-aws-transport を変更してください。peeringNetwork の内容を確認します。

$ gcloud network-connectivity transports describe to-aws-transport --region us-west1

advertisedRoutes:

- 10.1.0.0/20

- 10.1.128.0/20

bandwidth: BPS_1G

createTime: '2026-04-15T04:24:14.235013205Z'

name: projects/project-name/locations/us-west1/transports/to-aws-transport

network: projects/project-name/global/networks/interconnect-aws

peeringNetwork: projects/123456789012345678901/global/networks/transport-1234567890123456-vpc

providedActivationKey: 12345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567890123456789012345678901234567=

remoteProfile: projects/project-name/locations/us-west1/remoteTransportProfiles/aws-us-west-2

stackType: IPV4_ONLY

state: ACTIVE

updateTime: '2026-04-15T04:36:19.599387613Z'

VPCネットワークピアリングを確立するために gcloud compute networks peerings create コマンドを実行します。MTU が不一致との警告が出ていますが、接続の検証目的のためここでは気にせず進めます。本番用途の場合は、AWS と Google Cloud で MTU を揃えておきましょう。

$ gcloud compute networks peerings create "to-aws-transport" \

--network="interconnect-aws" \

--peer-network="projects/123456789012345678901/global/networks/transport-1234567890123456-vpc" \

--stack-type=IPV4_ONLY \

--import-custom-routes \

--export-custom-routes

Updated [https://www.googleapis.com/compute/v1/projects/project-name/global/networks/interconnect-aws].

WARNING: Some requests generated warnings:

- Network MTU 1460B does not match the peer's MTU 8896B

・

・

・

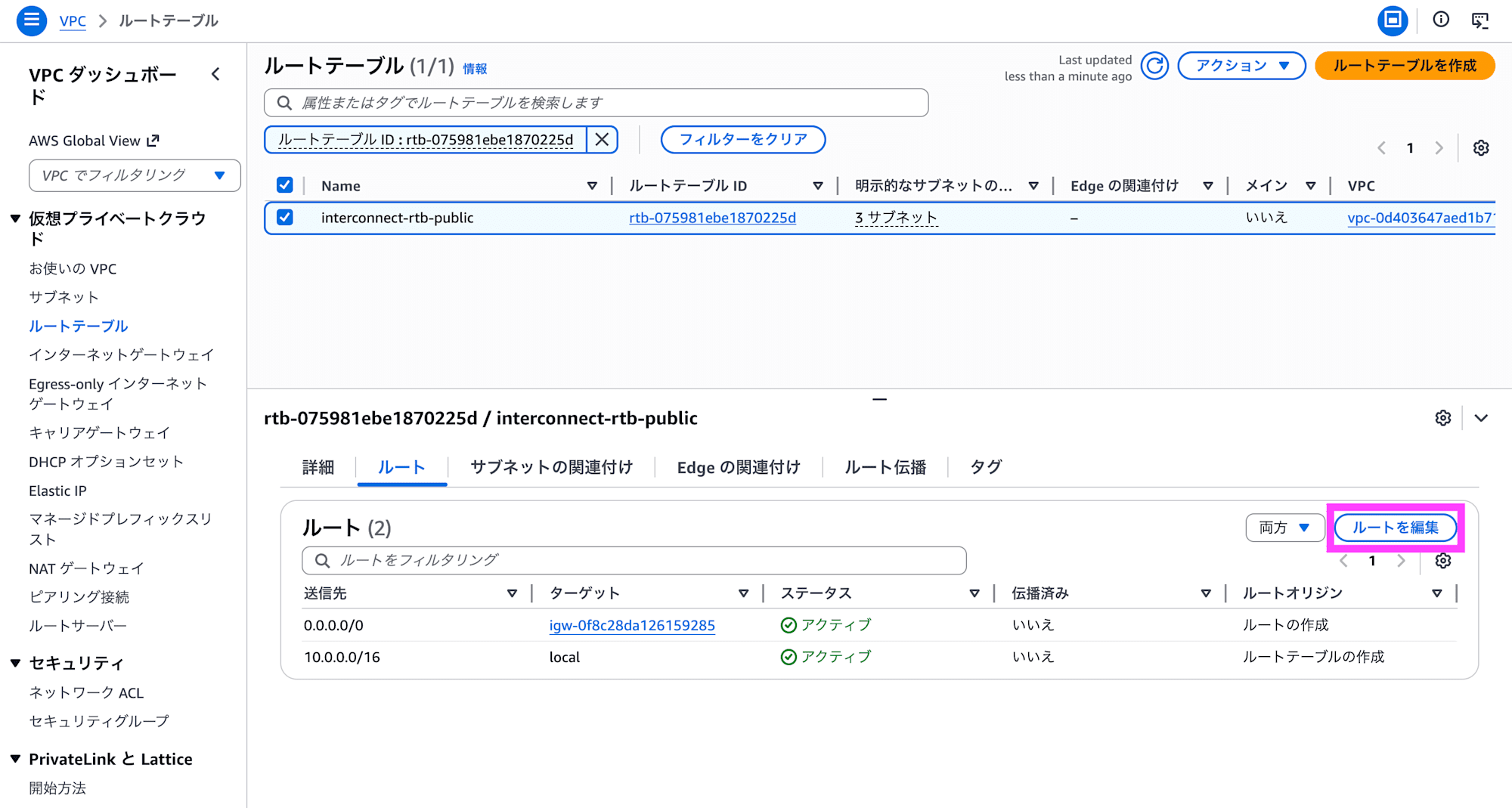

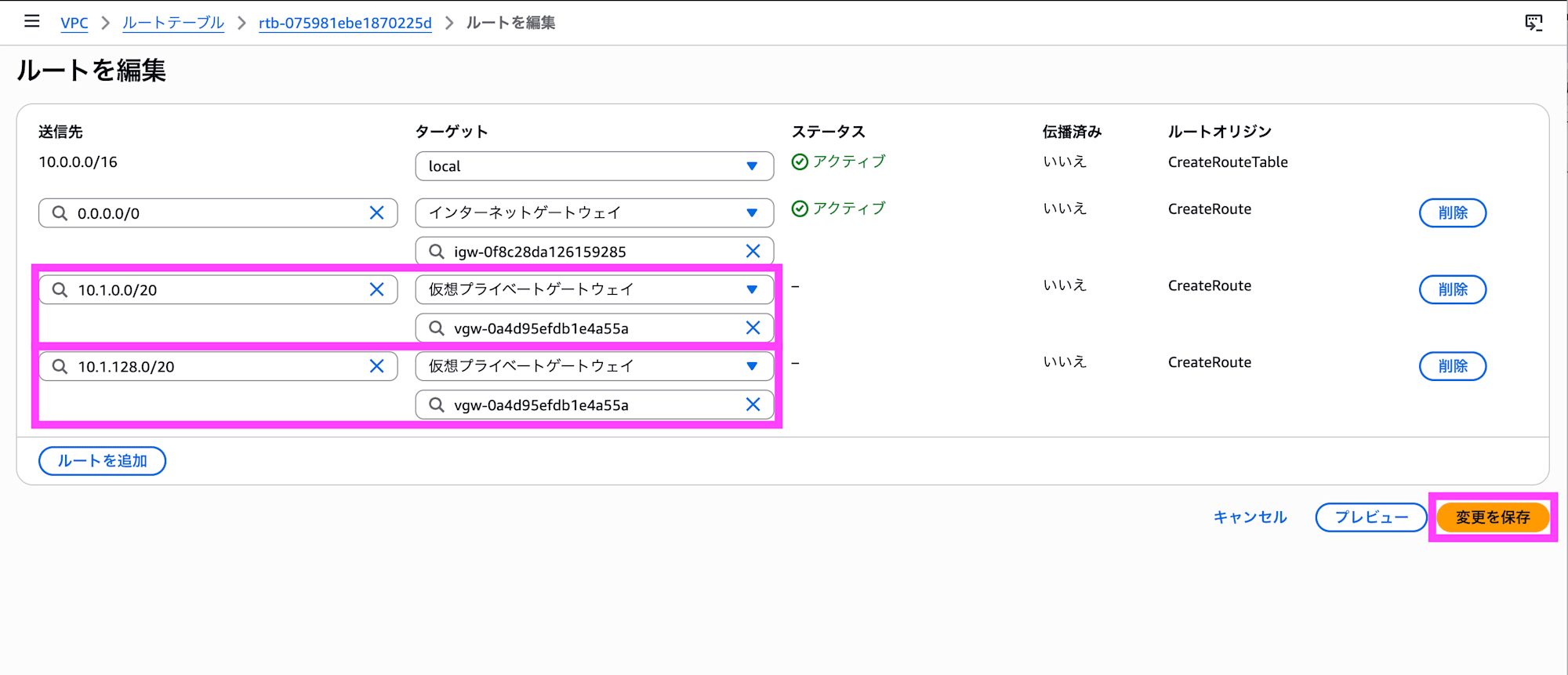

ルーティングの設定

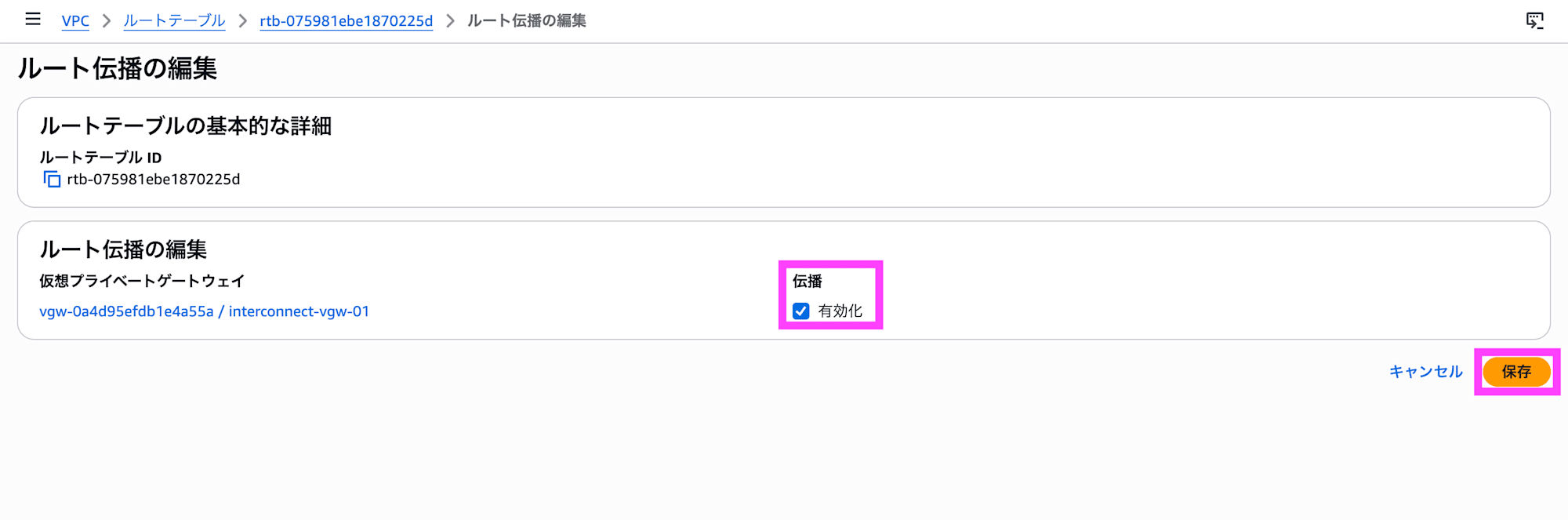

AWS コンソールで、対象のルートテーブルのルートを編集します。

Google Cloud 側のサブネットの CIDR に向けて、仮想プライベートゲートウェイへ向ける設定を行います。

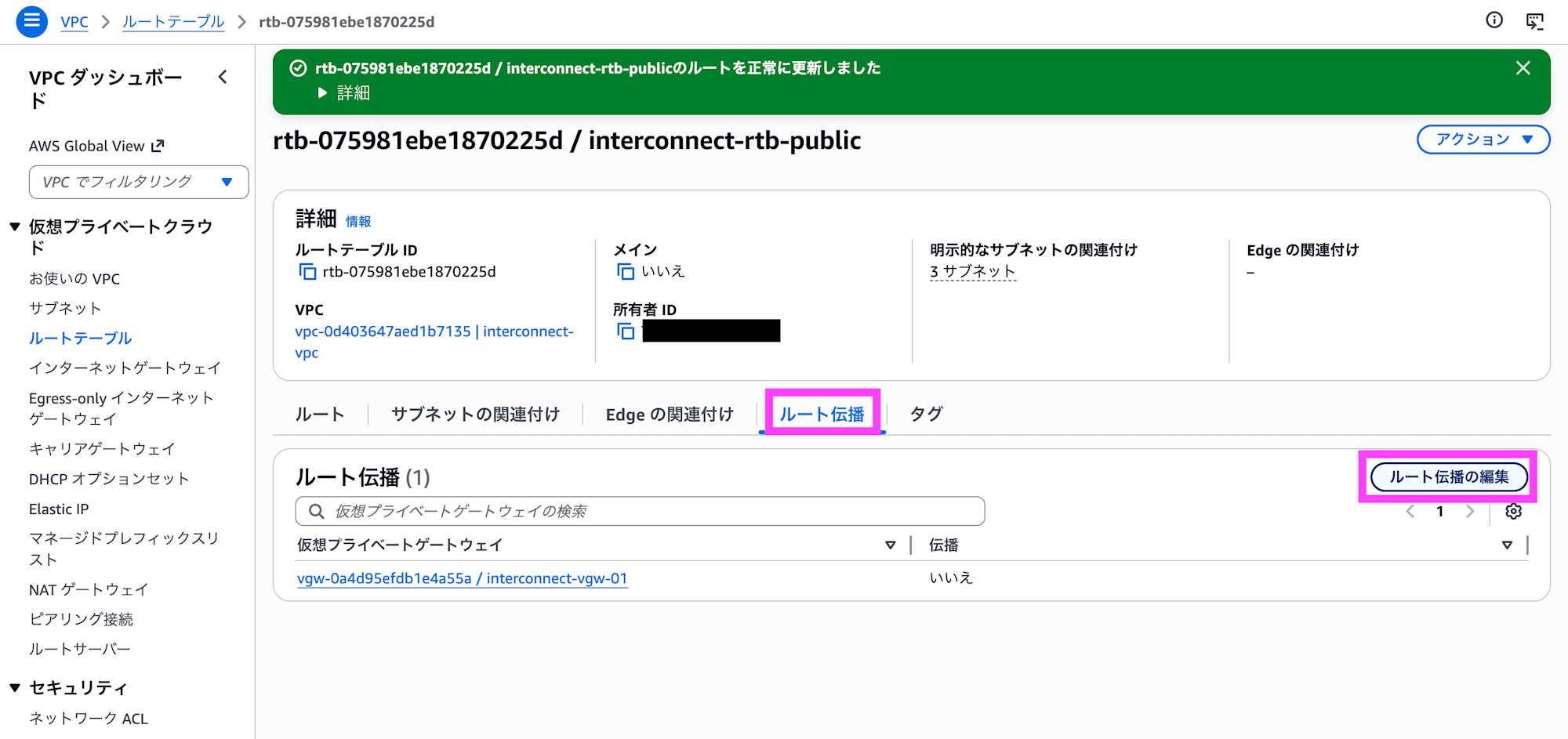

ルーティング情報を Google Cloud 側へ伝播させるため、ルート伝播 タブで ルート伝播の編集 をクリックします。

伝播で 有効化 を設定して 保存 をクリックします。これでルーティング情報が Google Cloud 側へも伝播して接続可能になりました。

接続確認

AWS と Google Cloud に仮想マシンを立てて Web サーバーを起動しておき、セキュリティグループ/ファイアウォールの設定で 80/TCP と ICMP を許可します。

AWS 側からの接続

EC2 上でコマンドを実行して接続確認します。

Amazon Linux 2023 で実行しています。

$ uname -a

Linux ip-10-0-163-224.us-west-2.compute.internal 6.1.166-197.305.amzn2023.x86_64 #1 SMP PREEMPT_DYNAMIC Mon Mar 23 09:53:26 UTC 2026 x86_64 x86_64 x86_64 GNU/Linux

IP アドレスは以下のようになっています。

$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever

2: ens5: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 9001 qdisc mq state UP group default qlen 1000

link/ether 0a:48:d9:3b:ba:33 brd ff:ff:ff:ff:ff:ff

altname enp0s5

altname eni-00cca6a6ee63812ab

altname device-number-0.0

inet 10.0.163.224/20 metric 512 brd 10.0.175.255 scope global dynamic ens5

valid_lft 2024sec preferred_lft 2024sec

inet6 fe80::848:d9ff:fe3b:ba33/64 scope link proto kernel_ll

valid_lft forever preferred_lft forever

ping を打ってみます。AWS のオレゴンリージョンから Google Cloud のオレゴンリージョンまで 10ms 程度のようです。

$ ping -c 10 10.1.0.2

PING 10.1.0.2 (10.1.0.2) 56(84) bytes of data.

64 bytes from 10.1.0.2: icmp_seq=1 ttl=62 time=11.1 ms

64 bytes from 10.1.0.2: icmp_seq=2 ttl=62 time=10.1 ms

64 bytes from 10.1.0.2: icmp_seq=3 ttl=62 time=10.1 ms

64 bytes from 10.1.0.2: icmp_seq=4 ttl=62 time=10.1 ms

64 bytes from 10.1.0.2: icmp_seq=5 ttl=62 time=10.2 ms

64 bytes from 10.1.0.2: icmp_seq=6 ttl=62 time=10.0 ms

64 bytes from 10.1.0.2: icmp_seq=7 ttl=62 time=10.1 ms

64 bytes from 10.1.0.2: icmp_seq=8 ttl=62 time=10.1 ms

64 bytes from 10.1.0.2: icmp_seq=9 ttl=62 time=10.1 ms

64 bytes from 10.1.0.2: icmp_seq=10 ttl=62 time=10.1 ms

--- 10.1.0.2 ping statistics ---

10 packets transmitted, 10 received, 0% packet loss, time 9011ms

rtt min/avg/max/mdev = 10.038/10.191/11.130/0.314 ms

TCP で traceroute してみます。5 ホップです。

$ sudo traceroute -T -p 80 10.1.0.2

traceroute to 10.1.0.2 (10.1.0.2), 30 hops max, 60 byte packets

1 169.254.249.41 (169.254.249.41) 0.395 ms 169.254.249.45 (169.254.249.45) 0.491 ms 0.321 ms

2 169.254.161.50 (169.254.161.50) 7.971 ms 169.254.80.58 (169.254.80.58) 6.287 ms 169.254.51.98 (169.254.51.98) 5.713 ms

3 142.250.232.45 (142.250.232.45) 7.936 ms * *

4 * * 142.250.232.46 (142.250.232.46) 7.974 ms

5 * * ip-10-1-0-2.us-west-2.compute.internal (10.1.0.2) 11.105 ms

Google Cloud 側からの接続

Compute Engine 上でコマンドを実行して接続確認します。

Debian GNU/Linux 12 で実行しています。

$ uname -a

Linux interconnect 6.1.0-44-cloud-amd64 #1 SMP PREEMPT_DYNAMIC Debian 6.1.164-1 (2026-03-09) x86_64 GNU/Linux

IP アドレスは以下のようになっています。

$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever

2: ens4: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1460 qdisc mq state UP group default qlen 1000

link/ether 42:01:0a:01:00:02 brd ff:ff:ff:ff:ff:ff

altname enp0s4

inet 10.1.0.2/32 metric 100 scope global dynamic ens4

valid_lft 83166sec preferred_lft 83166sec

inet6 fe80::4001:aff:fe01:2/64 scope link

valid_lft forever preferred_lft forever

ping を打ってみます。Google Cloud のオレゴンリージョンからAWS のオレゴンリージョンまで 10ms 程度のようです。

$ ping -c 10 10.0.163.224

PING 10.0.163.224 (10.0.163.224) 56(84) bytes of data.

64 bytes from 10.0.163.224: icmp_seq=1 ttl=124 time=11.2 ms

64 bytes from 10.0.163.224: icmp_seq=2 ttl=124 time=10.1 ms

64 bytes from 10.0.163.224: icmp_seq=3 ttl=124 time=10.2 ms

64 bytes from 10.0.163.224: icmp_seq=4 ttl=124 time=10.0 ms

64 bytes from 10.0.163.224: icmp_seq=5 ttl=124 time=10.1 ms

64 bytes from 10.0.163.224: icmp_seq=6 ttl=124 time=10.1 ms

64 bytes from 10.0.163.224: icmp_seq=7 ttl=124 time=10.3 ms

64 bytes from 10.0.163.224: icmp_seq=8 ttl=124 time=10.1 ms

64 bytes from 10.0.163.224: icmp_seq=9 ttl=124 time=10.1 ms

64 bytes from 10.0.163.224: icmp_seq=10 ttl=124 time=10.0 ms

--- 10.0.163.224 ping statistics ---

10 packets transmitted, 10 received, 0% packet loss, time 9012ms

rtt min/avg/max/mdev = 10.032/10.217/11.183/0.330 ms

TCP で traceroute してみます。3 ホップです。

$ sudo traceroute -T -p 80 10.0.163.224

traceroute to 10.0.163.224 (10.0.163.224), 30 hops max, 60 byte packets

1 142.250.232.46 (142.250.232.46) 4.240 ms 142.251.78.214 (142.251.78.214) 6.754 ms 142.250.232.45 (142.250.232.45) 4.191 ms

2 169.254.235.90 (169.254.235.90) 8.225 ms 169.254.80.58 (169.254.80.58) 4.217 ms 4.199 ms

3 10.0.163.224 (10.0.163.224) 9.586 ms 10.685 ms 15.121 ms

さいごに

AWS re:Invent 2025 での発表から約 5 ヶ月で、AWS と Google Cloud のプライベート接続が本番利用可能なサービスとして揃いました。プレビュー時は 1 Gbps のみで料金情報も不明だったため、PoC 以上の検証は難しい側面がありましたが、GA では帯域幅が 100 Gbps まで広がり、料金体系も明示されたことで、本格的なマルチクラウドアーキテクチャの設計に組み込めるようになりました。

5 月から始まる 500 Mbps の無料枠は、マルチクラウド接続を手軽に試せる非常にありがたい特典です。AWS と Google Cloud を直結する経験を積むには絶好の機会なので、興味のある方はぜひ 5 月以降に触ってみていただきたいです。

一方で料金面では、特に Cloud WAN と組み合わせる際のティア決定ロジックに注意が必要です。ローカル AWS リージョンだけでなく Core Network 全体のトポロジで最も高いティアが適用されるため、想定外のコストにならないよう Cloud Network Edge の配置を事前に精査しておくべきでしょう。とは言え、送信データ量に対する料金が発生しないため、大量のデータを送受信する用途としてとても使いやすそうです。

個人的には AWS Direct Connect の延長線上にあるサービスとして、将来的には 4 重冗長のインフラをそのまま活かしてオンプレミスへの接続にも対応してくれると嬉しいです。ネットワーク接続のサービス連携を足がかりに、AWS と Google Cloud の他のサービスでの連携も今後加速していくのではないかと期待しています。

そして、プレビューの時から言い続けていますが、早く日本リージョンにも来てください!!!!!